Взлом пароля компьютера через телефон

Временами возникают ситуации, когда собственный Wi-Fi перестает работать. Или появляется необходимость подключиться на улице, со смартфоном в руках. Хочется узнать пароль от Wi-Fi соседа, закончить свои дела в сети, и больше никогда не возвращаться к чужому роутеру.

Способы как узнать чужой пароль от Wi-Fi

Добраться до сторонней точке доступа можно несколькими способами. Скорость «добычи» пароля зависит от хитрости владельца, мощности имеющихся устройств и количества свободного времени.

Метод подбора пароля

Самый простой, доступный и эффективный прием – перебрать очевидные комбинации. Люди плохо запоминают коды, прибегая к знакомым числовым вариациям: 12345678, 1111, 1234,4321 и так далее. К этому списку стоит прибавить «qwerty123», «ytrewq321» и «qazwsx123».

Смена mac-адреса

Вы замечали, что некоторые Wi-fi точки в городе лишены защиты? Подключиться к ней не удастся, потому что она фильтрует пользователей по mac-адресу.

Для непосвященных, mac-адрес – это идентификатор, своего рода ключ, который присваивается к девайсам, подключенным к сети Ethernet.

Чтобы добраться до ключа, приходится использовать специальные программы-сканнеры. Они анализируют Wi-Fi точки в округе и раскрывают их адреса.

Перехват трафика

Сложнейший способ добраться до чужого пароля. С помощью сторонних приложений перехватывается огромный объем данных, которыми роутер обменивается с устройством пользователя сети. Полученную информацию можно расшифровать, достать из нее пароль.

Осложнений масса. Нужно чтобы сетью пользовались по полной. Приходится бороться со сложным, запутанным интерфейсом. Если же вы хотите испытать свои силы, возможности – загружайте прогу «Commview forWiFi». Она подбирает раздаваемые пакеты и отображает их в виде узлов, каналов, типов сигнала, сетки из соединений и доступных точек беспроводного доступа. В профессиональных кругах ее чаще всего используют для поиска и устранения опасных вирусов, передающих зашифрованные данные в облако.

Взлом через pin точку доступа роутера

Этот способ открылся в 2011 году. Пользователь добирается до сети через взлом протокола WPS. Эта система включает шифрование и прописывает защитный ключ автоматически, без вмешательства пользователя. Упрощение для обывателей.

Опытные хакеры быстро нашли серьезную уязвимость технологии, которая позволяет открыть соседское подключение в считанные часы. Взлом происходит с помощью OCLinux и требует понимания основ программирования, беспроводной сетевой адаптер для перехвата данных и несколько часов свободного времени.

Если программное обеспечение роутера поддерживает такую функцию, то WPS можно и нужно отключать.

Фишинг

Это метод мошенников добраться до номеров банковских карт, или нечестными способами отобрать виртуальные ценности.

Подробных инструкций, как пользоваться фишингом, не существует. Действуйте на свое усмотрение. Вариантов масса: напугать пойманным вирусом, шантажировать отключением интернета, или подойти мягко – предложить ускорить передачу данных, улучшить стабильность сети и в заранее созданной форме предложить ввести логин и пароль к роутеру.

Программы для взлома

Приложений для добычи чужих информданных сотни. Одни пользуются уязвимостью встроенной защиты, другие действуют перебором паролей, третьи ищут mac-адрес, или существуют в качестве словарей, куда интернет-сообщество вводит актуальные пароли окружающих точек доступа.

Брутфорс

Брутфорс – с английского, «полный перебор», упомянутый выше метод получения данных, с помощью грубой силы. Если жертва не пользуется стандартными комбинациями, приходится устанавливать вспомогательный софт и разбираться в его интерфейсе.

Автоматический подбор комбинаций

Некоторые программы буквально вручную, в несколько потоков, посимвольно подбирают пароль к новой сети. Из-за чего работа с такими программами может длиться от нескольких дней до месяцев, в зависимости от длины искомого кода. Популярнейшие из них:

- John the Ripper;

- Aircrack-ng;

- RainbowCrack.

Они позволяют указать длительность пароля, а также прибегнуть к нескольким механизмам подбора, что значительно уменьшает скорость поиска, а также снижает нагрузку на систему.

Wifi crack

Wifi crack – не ультимативное решение во взломе паролей, но удобная утилита для всех, кто не знаком с запутанным языком программирования. Работает на современных операционных системах, постоянно обновляется.

Прогой пользоваться очень просто:

Изменение mac-адреса

Суть этого метода была описана выше. Нужно добраться до mac-адреса, чтобы интернет на устройстве заработал через чужой роутер. Нашли идентификатор? Теперь смените его на своем девайсе. На компьютере это делается так:

- Зайти в «Панель управления».

- Перейти в раздел «Сеть и Интернет», выбрать «Центр управления сетями и общим доступом».

- Отыскать категорию: «Изменение параметров адаптера».

- Вызвать правой кнопкой мыши контекстное меню на желаемой точке доступа, выбрать «Свойства».

- Вкладка «Сеть», затем «Настроить», после «Дополнительно».

- Отметить «Network address» и ввести заветный 12-значный номер.

- Нажать «ОК» для перезапуска сетевого подключения.

На смартфонах поменять mac-адрес гораздо сложнее. На Android нужно получать root-права и воевать со сторонними приложениями. Делайте на свой страх и риск.

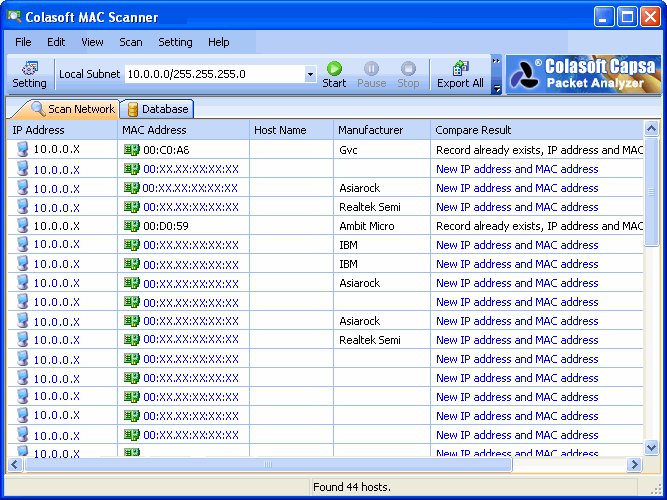

Mac address scanner

Mac address scanner раскрывает данные окружающих mac-адресов. Она не требует специальных знаний и не отличается сложным интерфейсом. При этом создатель утилиты не важен. Существует версия от ColarSoft. Ее нужно установить, запустить и нажать зеленую кнопку «Старт» для анализа окружающий сетей. Полученные данные сохраняются в памяти компьютера, или отправляются в интернет-хранилище.

Во втором столбце отображаются актуальные mac-адреса. Если владелец точки доступа не пользуется такой защитой, идентификатор будет отображаться как несколько иксов. В ином случае вы получите 12-значную комбинацию.

Программы для взлома

Суть платформ для хакинга описана выше, а вот список актуальных и сильных программ, используемых по всему миру.

Сommview для перехвата пакетов данных

Об этом инструментарии хочется рассказать немного подробнее. Приложение постоянно обновляется, обрастая ценными механиками и категориями. В основном используется сетевыми программистами и администраторами беспроводных сетей.

Программа разбивает пакеты данных на протоколы, показывает силу сигнала, его скорость и другие полезные параметры.

Чтобы позаимствовать ближайший интернет, нужно скачать приложение и просканировать желаемый WiFi из списка сетей. В программе отобразиться весь пакет передаваемых данных. Сommview позволяет воспользоваться функцией «реассоциация узлов». Пользователи отключатся от соединения автоматически, и моментально подключаться обратно, а программа раскроет протоколы EAPOL. В них скрывается необходимая информация – желаемые пароли для взлома Wi-Fiсети.

Декодировать полученные протоколы поможет AirCrack-NG.

Использование Aircrack ng

Это непростой инструментарий, требующий предварительной подготовки и множества дополнительных действий. Нажать «старт» и ждать положительного результата не стоит. Предварительно получив все возможные данные через Сommview нужно:

- Загрузить и запустить Aircrack ng, перейти на первую вкладку.

- В строку «Filenames» ввести путь к файлу с перехваченными пакетами.

- В категории «Encryption» указать «WPA».

- Есть есть словарь, или база популярных паролей, его нужно вставить в строку Worldlist.

- Отметить галочкой «Advanced option».

- В «Specify ESSID» написать имя искомой сети.

- В появившейся стройке ввести MAC-адрес сети, который можно достать с помощью Mac address Scanner.

- «Launch». Анализ имеющихся данных будет проводиться от 5 часов до нескольких дней.

Как взломать Wi-Fi c телефона

С телефона добраться до соседского пароля сложнее. На iPhone процесс требует невероятного уровня познаний из-за закрытости системы и искусственных ограничений. А на Android – получения root-прав, что само по себе угроза. После – установка соответствующего софта. Это те же словари, брутфорсеры, охотники на идентификаторы и так далее. Приложений очень много. Они требуют тех же действий, что и компьютерные версии. Иногда требующие большего запаса времени на обработку информации. Вот самые популярные утилиты. Проверенные, качественные, без вирусов.

Андроид приложения

- WPS Connect;

- WIFI WPS WPA TESTER;

- WifiKill;

- Network Spoofer;

- WiFi You.

Самое надежное, удобное и простое из них – WPS Connect.

WPS Connect

Оно работает только с сетями, защищенными технологией WPS и управляется следующим образом:

- На главном экране обновить список точек доступа;

- После загрузки выбрать точку с самым высоким качеством сигнала;

- Подобрать пароли из доступной базы;

- При наличии root-прав на экране появится несколько вариантов, которые позволят подключиться к выбранному роутеру.

Видео взлома Wi-Fi на Андроид с использованием Wps connect

Последствия использования чужого Wi-Fi

За «доброе» использование чужой Wi-Fi сети вас никто не посадит. Но если после вашего вмешательства у человека пропали данные кредитных карт, поменялся пароль его электронной почты – беспокойтесь. Специалисты без труда определят всех, кто вмешивался в файлы, кто воровал интернет-протоколы и другие полезные данные. Вас могут «потрясти», и даже отобрать компьютер, но если это не ваших рук дело – все обойдется неудобством на несколько дней, платой за баловство.

Может оказаться, что ваш сосед – талантливый программист. И если он заметит, что посторонний взломал защиту его роутера, поспешит перекрыть тому воздух, и испортить настроение известными ему способами.

Варианты защиты собственной точки доступа

Придумайте длинный, сложный пароль со строчными и прописными буквами, случайной последовательностью цифр. Даже имея на руках весь пакет перехваченных данных, хакер замучается убивать электричество и мощности ПК на подбор комбинации. Поможет придумывание нового логина и пароля к программному обеспечению роутера, так как обычно никто не меняет стандартный дуэт admin/admin.

На сегодняшний день каждый человек имеет свой персональный компьютер, который, скорее всего, подключен к Интернету с помощью проводного или беспроводного соединения, из-за которого устройство становится уязвимым для хакерских атак.

В кибербезопасности физическая изоляция компьютера, называемая «воздушным промежутком», является одним из способов его защиты от хакерских атак и вредоносных программ.

Для преодоления «воздушного промежутка» израильские инженеры из университета Бен-Гурион (Ben Gurion University) разработали технологию, которая получила название AirHopper. Данная технология была продемонстрирована на конференции по безопасности MALCON 2014, которая проходила на прошедшей неделе в Пуэрто-Рико.

Взлом компьютеров осуществляется с помощью мобильных телефонов. При этом не требуется подключение ни телефона, ни ПК к любой современной беспроводной связи, например, посредством Bluetooth, Wi-Fi или мобильной сети. Однако все же есть одна особенность – компьютер, с которого будут получать данные, должен быть заражен определенным вредоносным кодом.

Некоторые технические детали исследовательской работы доступны на веб-сайте университета Бен-Гуриона, однако основная информация пока не разглашается. Стоит отметить, что AirHopper имеет эффективную дальность работы до 7 метров и, так как он получает радиосигналы FM, не имеет никаких проблем с преградами в виде стен.

«Большое количество мобильных телефонов в настоящее время имеют FM-приемники. С соответствующим вредоносным программным обеспечением, используя электромагнитное излучение, радиосигналы могут быть получены компьютером. Такое сочетание ПК с мобильным приемником создает потенциально скрытый канал, который не контролируется обычной аппаратурой безопасности» – говорит один из разработчиков AirHopper.

Видео, выпущенное исследователями, показывает, что компьютер и смартфоны не подключены к проводной или беспроводной сети. Один телефон находится всего в нескольких метрах от монитора, а второй – в другой комнате. Текст, набранный на компьютере, одновременно отображается на мониторе и на экранах двух телефонов.

Мы везде носим с собой наши мобильные телефоны, которые хранят личную информацию своих владельцев. Если эти данные попадут в чужие руки, это может иметь катастрофические последствия для нас. Хакеры и мошенники, как известно, используют фишинг для кражи личной информации. Они могут использовать эти данные, включая имена пользователей, пароли, номера социального страхования, PIN-коды и информацию о банковском счете, для кражи личных данных, кражи денег, шантажа, мошенничества и т. д.

Злоумышленники придумали уникальные способы мониторинга мобильных телефонов. Часто они используют уязвимости в операционной системе телефона, чтобы взломать его. Тем не менее, весьма часто они используют социальную инженерию, чтобы обмануть ничего не подозревающих людей при загрузке вредоносного программного обеспечения на свои мобильные телефоны. Вот три популярных способа взломать ваш телефон без вашего ведома:

Что может контролировать хакер?

Xnspy также предлагает кейлоггер — функцию, которая отслеживает нажатия клавиш на устройстве. Преступник может использовать его для мониторинга паролей и имен пользователей.

Кроме того, Xnspy отслеживает мультимедийные файлы на ваших мобильных телефонах. Приложение загружает фотографии и видео, сохраненные на вашем устройстве, на сервер Xnspy. Можно просмотреть эти файлы в учетной записи Xnspy. Кроме того, можно также загрузить эти файлы для просмотра в более позднее время.

Интернет активность. Шпионское приложение, такое как Xnspy, может отслеживать электронную почту, историю браузера и веб-страницы, добавленные в закладки. Приложение записывает содержимое электронной почты, в том числе сведения об отправителе и получателе. Когда дело доходит до истории браузера, приложение отслеживает URL-адрес веб-страницы и частоту посещений веб-сайта.

Отслеживание местоположения. Xnspy записывает предыдущее местоположение и предоставляет актуальное местоположение мобильного телефона. Таким образом, сталкер может контролировать, где вы были в течение дня. В дополнение к этому, функция геозоны позволяет разработчикам устанавливать виртуальные границы. Если пользователь устройства вводит или покидает эти границы, приложение отправляет уведомление учетной записи.

Приложение также записывает сети Wi-Fi. Запись телефонных разговоров и прослушивание среды. Хакер может записывать телефонные звонки, отправляя команды из учетной записи Xnspy. Более того, он может использовать приложение для прослушивания окружения телефона, когда он находится в режиме ожидания. Приложение загружает аудиофайлы в учетную запись Xnspy, с помощью которой хакер может загружать и прослушивать целые разговоры.

Дистанционное управление. Злоумышленник может управлять устройством с ноутбука или компьютера, используя учетную запись Xnspy. Удаленные функции приложения позволяют хакеру стереть данные, заблокировать телефон и просмотреть активность приложения. Хакер также может отправлять удаленные команды, чтобы сделать снимки экрана мобильного телефона.

Убедитесь, что у вас 2fa активирован на вашем iPhone.

Как удалить приложение?

Чтобы определить, установлено ли на вашем телефоне какое-либо шпионское приложение, такое как Xnspy, вы можете заметить следующие признаки: Аккумулятор устройства быстро разряжается. Использование данных устройства является высоким. Некоторые приложения на телефоне больше не открываются. Устройство блокируется само по себе. Поскольку приложение работает в скрытом режиме, возможно, вы не сможете просмотреть приложение в списке приложений на устройстве. Таким образом, чтобы удалить приложение, вы должны сбросить настройки телефона.

Советы, которые помогут вам предотвратить взлом телефона

Вот несколько советов, которые вы можете использовать для предотвращения взлома телефона:

Вывод

Хакеры нашли гениальные способы удаленного мониторинга устройств. Более того, такие приложения, как Xnspy, позволяют хакеру отслеживать всю активность на устройстве. Они могут использовать личную информацию или мошенничества и мошенничества. Следовательно, вы должны убедиться, что ваше устройство защищено от хакеров.

Предлагаем вам шесть способов разблокировать смартфон, если вы забыли пароль или графический ключ. Не паникуйте, все поправимо.

В жизни бывает всякое, и ситуации, когда пользователь забывает пароль от своего смартфона, встречаются не так уж и редко. Не переживайте, эта ситуация кажется страшной лишь на первый взгляд, и производители смартфонов предусмотрели немало способов вам помочь. Давайте разбираться, как разблокировать телефон, не зная пароля.

Сразу отметим, что вопрос о том, как разблокировать телефон с отпечатком пальца, просто не стоит. Отпечаток пальца вы никак не сможете забыть, а если сам палец оказался поврежден, то разблокировать такой девайс можно просто, введя нужный пароль.

Воспользуйтесь возможностями аккаунта Google

Если вы забыли пароль от старого смартфона, работающего под управлением Android 5.0 или еще более ранней версии операционной системы, то вы можете снять блокировку экрана, воспользовавшись аккаунтом Google. Все, что для этого нужно — подключение к интернету.

Введите любой пароль или графический ключ пять раз. После этого на экране смартфона появится надпись «Забыли пароль?». Нажмите на нее и в появившемся окне введите логин и пароль от учетной записи Google, к которой привязан гаджет.

После успешного входа, экран смартфона разблокируется сам собой. Если же вы забыли и пароль от аккаунта Google, то вы можете восстановить его с помощью сервисов самого американского гиганта.

Воспользуйтесь функцией Smart Lock

Если первый способ подойдет только владельцам старых гаджетов, то функция Smart Lock наоборот рассчитана на свежие смартфоны, выпущенные после 2015 года. Начиная с Android 5.0, в смартфонах, работающих под управлением операционной системы Google, появилась возможность разблокировать их при соблюдении определенных условий.

К примеру, вы можете настроить автоматическое разблокирование девайса, когда к нему подключается доверенное устройство. Например, ваши смарт-часы или фитнес-браслет. Это же касается нахождения смартфона в определенной местности или его контакта с вами.

Главное достоинство функции в том, что она не требует от вас никакого вмешательства: смартфон будет автоматически разблокирован при соблюдении одного из вышеназванных условий. Ну а ее главный минус — настройку нужно производить заранее. Вы не сможете запустить Smart Lock, если ваш смартфон уже заблокирован, и вы забыли пароль. Если же вам повезло, и функция уже активна, просто выполните заданные вами же условия, и смартфон автоматически разблокируется.

Воспользуйтесь сервисами производителя

Как мы и писали в самом начале, многие производители предусмотрели собственные сервисы разблокировки смартфона. К примеру, у корейской Samsung есть сервис Find My Mobile. С его помощью можно отследить местоположение смартфона, удалить из него все данные, удаленно заблокировать гаджет или наоборот разблокировать его.

Для этого просто перейдите на сайт сервиса с компьютера или ноутбука, войдите в свой аккаунт Samsung, выберите свой смартфон и нажмите кнопку «Разблокировать». Вся процедура предельно проста и наглядна.

Воспользуйтесь сторонними программами

Как разблокировать телефон, если забыл графический пароль или обычный PIN-код, если остальные способы не помогают? Для этого вы можете воспользоваться сторонними программами. К примеру, бесплатная программа Tenorshare 4uKey без проблем поможет восстановить доступ к смартфону и даже удалить учетную запись Google на нем.

Установите программу на компьютер, после чего подключите к нему многострадальный смартфон. Tenorshare 4uKey сама предложит избавиться от блокировки. Правда, перед использованием этого приложения учтите — все данные, хранящиеся в памяти смартфона, будут утеряны.

Сбросьте смартфон до заводских настроек

Вам не слишком важны хранящиеся в смартфоне данные, но и пользоваться сторонними приложениями для восстановления доступа по какой-то причине очень не хочется? как можно разблокировать телефон, если забыл пароль, в этом случае? В любом Android-смартфоне есть функция сброса до заводских настроек с удалением всей хранящейся там информации. Причем воспользоваться ей можно, минуя интерфейс самой оболочки.

В зависимости от модели смартфона способ входа в инженерное меню может быть разным. Выключите смартфон, достаньте из него карту памяти при наличии таковой и попробуйте по очереди нажать и удерживать в течение 10-15 минут указанные ниже комбинации клавиш:

- кнопка уменьшения громкости + клавиша питания;

- кнопка увеличения громкости + клавиша питания;

- кнопка уменьшения громкости + клавиша питания + кнопка «Домой»;

- кнопка уменьшения громкости + клавиша увеличения громкости + кнопка питания.

Одна из них должна запустить инженерное меню. С помощью кнопок увеличения и уменьшения громкости выберите в нем пункт Recovery, а затем — команду Wipe data/factory reset. Подтвердите сброс смартфона до заводских настроек.

В течение нескольких минут все настройки смартфона будут сброшены до исходного состояния, а вся пользовательская информация окажется удалена из его памяти. Если же у вас была настроена синхронизация данных с облаком Google, то при входе в свой аккаунт вы сможете восстановить, как минимум, часть утерянной информации.

Как разблокировать iPhone

Все вышеописанные способы касаются Android-смартфонов. Но что делать, если у вас iPhone? В этом случае в вашем арсенале есть только один способ — сброс смартфона до заводских настроек. Правда, если у вас есть их резервная копия в учетной записи iCloud, то никаких проблем с восстановлением данных не возникнет.

Для этой процедуры вам понадобится компьютер под Windows или macOS с установленной программой iTunes или Finder соответственно. В случае если у вас свежая модель iPhone, начиная с iPhone 8 и iPhone SE 2, выключите смартфон, после чего зажмите боковую кнопку, подключите его к компьютеру USB‑кабелем и не отпускайте кнопку до появления экрана восстановления.

Если у вас iPhone 7 и iPhone 7 Plus, используйте ту же процедуру, но вместо боковой кнопки зажимайте клавишу уменьшения громкости, а если у вас iPhone SE первого поколения, iPhone 6s или еще более старое устройство используйте кнопку домой.

После появления на ПК окна восстановления, нажмите «Восстановить» и следуйте простым и понятным инструкциям iTunes или Finder. Настройки смартфона будут сброшены до заводских, а затем программа предложит восстановить данные из резервной копии в iCloud.

Читайте также: