Как посмотреть какие групповые политики применяются к компьютеру

Отображает результирующий набор политик (RSoP) для удаленного пользователя и компьютера. Чтобы использовать отчеты RSoP для удаленных целевых компьютеров через брандмауэр, необходимо иметь правила брандмауэра, разрешающие входящий сетевой трафик на портах.

Синтаксис

За исключением использования /?, необходимо включить параметр OUTPUT, /r, /v, /z, /x или /h.

Параметры

| Параметр | Описание |

|---|---|

| ключ <system> | Указывает имя или IP-адрес удаленного компьютера. Не используйте обратные косые черты. По умолчанию это локальный компьютер. |

| /u <username> | Использует учетные данные указанного пользователя для выполнения команды. Пользователь по умолчанию — это пользователь, который вошел в систему на компьютере, который выдает команду. |

| /p [<password>] | Указывает пароль учетной записи пользователя, указанный в параметре /u . Если параметр /p опущен, программа gpresult запрашивает пароль. Параметр /p не может использоваться с /x или /h. |

| WMIC [<targetdomain>\]<targetuser>] | Указывает удаленного пользователя, данные RSoP которого должны отображаться. |

| /Scope | Отображает данные RSoP либо для пользователя, либо для компьютера. Если /Scope опущен, gpresult отображает данные RSoP как для пользователя, так и для компьютера. |

| [/x | /h] <filename> | Сохраняет отчет в формате XML (/x) или HTML (/h) в расположении и с именем файла, указанным в параметре filename . Не может использоваться с /u, /p, /r, /v или /z. |

| /f | Заставляет gpresult перезаписывать имя файла, указанное в параметре /x или /h . |

| /r | Отображает сводные данные RSoP. |

| /v | Отображение подробных сведений о политике. Сюда входят подробные параметры, которые были применены с приоритетом 1. |

| /z | Отображает все доступные сведения о групповая политика. Сюда входят подробные параметры, которые были применены с приоритетом 1 и выше. |

| /? | Отображение справки в командной строке. |

Remarks

Групповая политика является основным средством администрирования для определения и контроля работы программ, сетевых ресурсов и операционной системы для пользователей и компьютеров в Организации. В среде Active Directory групповая политика применяется к пользователям или компьютерам на основе их членства в сайтах, доменах или подразделениях.

Поскольку перекрывающиеся параметры политики можно применять к любому компьютеру или пользователю, функция групповая политика создает результирующий набор параметров политики при входе пользователя в систему. Команда gpresult отображает результирующий набор параметров политики, примененных к компьютеру для указанного пользователя при входе пользователя в систему.

в ARM64 версиях Windows только gpresult в SysWow64 работает с /h параметром.

Примеры

Чтобы получить данные RSoP только для удаленного пользователя, маиндом\хироплн с паролем p@ssW23 , который находится на компьютере срвмаин, введите:

Чтобы сохранить все доступные сведения о групповая политика в файл с именем, policy.txt, только для удаленного пользователя маиндом\хироплн с паролем p@ssW23 на компьютере срвмаин, введите:

Чтобы отобразить данные RSoP для вошедшего в систему пользователя, маиндом\хироплн с паролем p@ssW23 для компьютера срвмаин, введите:

В мире Windows групповая политика предоставляет сетевым администраторам возможность назначать определенные параметры для групп пользователей или компьютеров. Эти настройки затем применяются, когда пользователь из группы входит в систему на сетевом компьютере, или всякий раз, когда запускается ПК в группе.

Локальная групповая политика – это чуть более ограниченная версия, которая применяет параметры только к локальному компьютеру или пользователям или даже к группе локальных пользователей.

В прошлом мы использовали ряд трюков, которые используют локальную групповую политику для изменения параметров, которые вы не можете изменить нигде, кроме как путем редактирования реестра Windows. Если вы привыкли менять параметры локальной групповой политики, вам может показаться полезным просмотр всех изменений, сделанных вами, в одном месте, вместо того, чтобы копаться в редакторе локальных групповых политик.

Примечание. Локальная групповая политика доступна только в версиях Windows Professional и Enterprise. Если вы используете домашнюю версию, у вас не будет доступа к редактору локальных групповых политик.

Результирующий набор инструментов политики

Самый простой способ увидеть все параметры групповой политики, которые вы применили к компьютеру или учетной записи пользователя, – использовать инструмент «Результирующий набор политик».

Он не покажет последнюю политику, примененную к вашему компьютеру, – для этого вам нужно будет использовать командную строку, как мы опишем в следующем разделе. Тем не менее, он показывает практически все политики, которые вы настроили для регулярного использования. И предоставляет простой графический интерфейс для просмотра параметров групповой политики, действующих на вашем ПК, независимо от того, входят ли эти параметры в групповую политику или локальную групповую политику.

Чтобы открыть инструмент, нажмите «Поиск», введите «rsop.msc» → нажмите на предложенный вариант.

Инструмент «Результирующий набор политик» начнёт сканирование вашей системы на примененные параметры групповой политики.

После того, как сканирование будет выполнено, инструмент покажет вам консоль управления, которая очень похожа на редактор локальной групповой политики, за исключением того, что она отображает только использованные параметры и несколько неустановленных настроек безопасности.

Это позволяет легко просматривать и видеть, какие политики действуют. Обратите внимание, что вы не можете использовать инструмент «Результирующая политика» для изменения этих параметров. Вы можете дважды щелкнуть параметр, чтобы просмотреть детали, но если вы хотите отключить или внести изменения в параметр, вам придется использовать редактор локальных групповых политик.

Просмотр политик из командной строкой

Если вам удобно использовать командную строку, это даёт несколько преимуществ перед использованием инструмента «Результирующая политика». Во-первых, он может отображать каждую последнюю политику, примененную на вашем ПК. Во-вторых, он покажет некоторые дополнительные сведения о безопасности – например, в какие группы безопасности входит пользователь или какие привилегии у них есть.

Для этого мы будем использовать команду gpresult. Вы должны указать область для результатов, а допустимые области включают «пользователь» и «компьютер». Это означает, что для просмотра всех политик, действующих для пользователя и компьютера, Вам придется дважды запускать команду.

Чтобы просмотреть все политики, применяемые к учетной записи пользователя, с помощью которой вы в настоящее время вошли в систему, вы должны использовать следующую команду:

gpresult /Scope User /v

Параметр /v в этой команде указывает на подробные результаты, так что вы увидите всё. Прокрутите вниз, и вы увидите раздел с названием «Результирующий набор политик для пользователя», который содержит информацию, которая вам нужна.

Если вы ищете политики, применяемые к вашему компьютеру, всё, что вам нужно сделать, это изменить область действия:

gpresult /Scope Computer /v

Если вы прокрутите вниз, вы увидите, что теперь есть раздел «Результирующий набор политик для компьютера».

Доступны и другие вещи, которые вы можете сделать с помощью команды gpresult. Например, если вы хотите сохранить отчет, а не просматривать его в командной строке, вы можете отключить параметр /v в любой из этих команд и вместо этого использовать /x (для формата XML) или /h (для формата HTML).

Всё о PowerShell в Windows и на Linux. Системное администрирование Windows

GPResult.exe — это консольный административный инструмент, предназначенный для анализа и диагностики параметров групповой политики, которые применяются к компьютеру и/или пользователю в домене Active Directory. В частности, GPResult позволяет получить данные RSOP (Resultant Set of Policy), список применённых политик домена (GPO), их настройки и подробную информацию об ошибках при обработке GPO. Этот инструмент является частью ОС Windows, начиная с Windows XP. Инструмент GPResult позволяет ответить на такие вопросы: применяется ли конкретная политика к компьютеру, какой объект групповой политики изменил конкретную настройку Windows и как устранить проблемы с медленной обработкой GPO/GPP?

В этой статье мы рассмотрим нюансы использования команды GPResult для диагностики производительности и отладки групповых политик в домене Active Directory.

В более ранних версиях Windows для диагностики применения групповых политик на стороне клиента использовалась графическая консоль RSOP.msc, что позволяло получать результирующие параметры политики (домен + локальный), которые применяются к компьютеру и пользователю в графической форме, аналогичной консоли редактора GPO.

Однако консоль RSOP.msc непрактична для использования в современных версиях Windows, поскольку она не отображает настройки, применяемые различными расширениями групповой политики (client-side extensions, CSE), такими как GPP (Group Policy Preferences, предпочтения групповой политики), не позволяет искать среди настроек, не обеспечивает достаточно диагностической информации (в Windows 10 даже появляется предупреждение о том, что RSOP не даёт полного отчёта, в отличие от GPResult). Таким образом, команда GPResult сегодня является основным инструментом для выполнения диагностики GPO в Windows.

Как использоваться инструментом Group Policy Results (GPResult.exe)?

Команду GPResult необходимо запустить на компьютере, на котором вы хотите проверить применение групповых политик. Команда GPResult имеет следующий синтаксис:

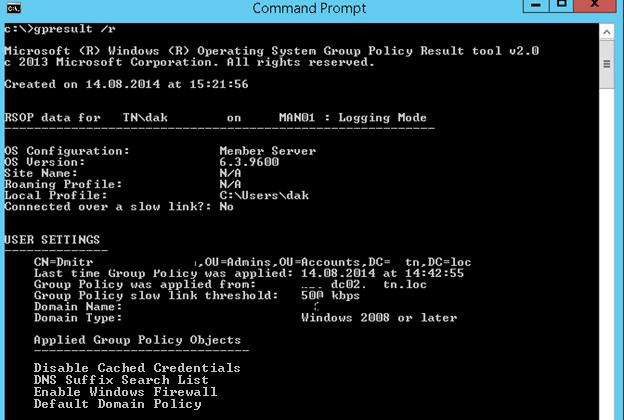

Чтобы получить подробную информацию о групповых политиках, применённых к пользователю или компьютеру, а также о других параметрах, относящихся к инфраструктуре GPO (итоговые параметры политики GPO — RsoP), выполните следующую команду:

Результаты этой команды разделены на два раздела:

- Конфигурация компьютера — раздел содержит информацию об объектах GP, применённых к компьютеру (как объект Active Directory);

- Конфигурация пользователя — это раздел политики пользователя (политики, применённые к учётной записи пользователя AD).

Давайте кратко рассмотрим основные настройки/разделы в выходных данных GPResult, которые могут нас заинтересовать:

- Имя сайта — это имя сайта AD, на котором расположен компьютер;

- CN — полное каноническое имя пользователя/компьютера, для которого были сгенерированы данные RSoP;

- Последнее применение групповой политики — время последнего применения групповых политик;

- Групповая политика была применена с — это имя контроллера домена, с которого была загружена последняя версия GPO;

- Имя домена и Тип домена — это имя и номер версии схемы домена Active Directory;

- Примененные объекты групповой политики — это списки применённых объектов групповой политики;

- Следующие политики GPO не были применены, так как они отфильтрованы — это объекты групповой политики, которые не применялись или были отфильтрованы;

- Пользователь является членом следующих групп безопасности — это группы домена, членом которых является пользователь.

В этом примере вы можете видеть, что к объекту пользователя применены 4 групповые политики.

- Disable Cached Credentials (Отключить кешированные учётные данные);

- DNS Suffix Search List (Список поиска DNS-суффиксов);

- Enable Windows Firewall (Включить брандмауэр Windows);

- Default Domain Policy (Политика домена по умолчанию).

Если вы не хотите одновременно отображать информацию о политиках пользователя и компьютера, вы можете использовать параметр /scope, чтобы отображать только нужный раздел. Только результирующая политика пользователя:

или только применяемые компьютерные политики:

или текстовый файл:

Чтобы отобразить сверхдетальную информацию RSOP, вам нужно добавить ключ /z:

Отчёт RSoP HTML с использованием GPResult

GPResult также может генерировать HTML-отчёт о применённых результирующих политиках (доступно в Windows 7 и выше). Этот отчёт содержит подробную информацию обо всех системных настройках, которые задаются групповыми политиками, и названиями определённых объектов групповой политики, которые их установили (по своей структуре этот отчёт напоминает вкладку Настройки в Консоли управления групповыми политиками — gpmc.msc) . Вы можете сгенерировать HTML-отчет GPResult, используя команду:

Чтобы сгенерировать отчёт и автоматически открыть его в браузере, выполните следующую команду:

HTML-отчет gpresult содержит довольно много полезной информации: вы можете увидеть ошибки, возникшие во время применения объектов групповой политики, время обработки (в мс) для определённых политик и CSE (в разделе Computer Details → Component Status section («Сведения о компьютере» → «Состояние компонента»)). Как видите, этот HTML-отчёт gpresult намного удобнее для анализа применяемых политик, чем rsop.msc.

Как запустить GPResult на удалённом компьютере?

GPResult также может собирать данные с удалённого компьютера без необходимости локального входа в удалённую систему или через RDP. Команда для сбора RSOP с удалённого компьютера выглядит так:

Точно так же вы можете удалённо собирать данные как о пользовательских, так и о компьютерных политиках.

У пользователя нет данных RSoP

Когда UAC включён и GPResult используется в режиме без повышенных прав, отображается только раздел пользовательских настроек групповых политик. Если вам нужно, чтобы отображались оба раздела (Конфигурация пользователя и Конфигурация компьютера), команда должна быть запущена в командной строке с правами администратора. Если командная строка с повышенными привилегиями запускается от имени учётной записи, отличной от текущего пользователя, инструмент покажет предупреждение: INFO: The user “domain\user” does not have RSOP data (ИНФОРМАЦИЯ: пользователь «домен\пользователь» не имеет данных RSOP). Это происходит из-за того, что GPResult пытается собрать данные пользователя, запустившего его, но поскольку этот пользователь не вошёл в систему, для него нет информации RSOP. Чтобы получить информацию RSOP от пользователя с активным сеансом, вам необходимо указать его учётную запись:

Если вы не знаете имя учётной записи, для которой выполнен вход на удалённый компьютер, вы можете получить такое имя пользователя:

Также проверьте время (и часовой пояс) на клиенте. Время должно совпадать со временем на контроллере домена.

Следующие политики GPO не были применены, так как они отфильтрованы

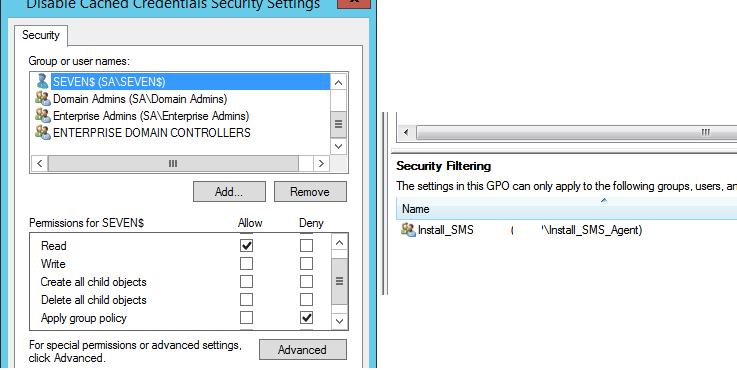

При устранении неполадок с групповыми политиками стоит обратить внимание на раздел: Следующие политики GPO не были применены, так как они отфильтрованы

Он содержит список объектов групповой политики, которые по какой-либо причине не применяются к этому объекту. Вот несколько причин, по которым политики не применяются:

- Filtering: Not Applied (Empty), в русифицированной версии «Фильтрация: Не применяется (пусто)» – политика пуста (применять нечего);

- Filtering: Denied (Unknown Reason), в русифицированной версии «Фильтрация: отклонено (неизвестная причина)» – пользователь/компьютер, скорее всего, не имеет разрешения на чтение/применение этой политики (разрешения можно настроить на вкладке «Безопасность» в Консоли управления групповой политикой

Вы также можете понять, следует ли применять политику к конкретному объекту AD, используя вкладку действующих разрешений (Advanced → Effective Access) в GPMC (консоли управления групповыми политиками). - Filtering: Denied (Security), в русифицированной версии «Фильтрация: Запрещено (Безопасность)» – явный отказ указывается в разделе Apply Group Policy («Применить групповую политику»), или объект AD отсутствует в списке групп в разделе «Фильтрация безопасности» объекта групповой политики.

Итак, в данной статье мы рассмотрели особенности диагностики применения групповых политик с помощью инструмента GPResult и рассмотрели основные сценарии его использования.

Все опции: GPResult

GPResult отображает результирующую политику (RSoP) для указанного пользователя и компьютера.

Групповая политика — важный элемент любой среды Microsoft Active Directory (AD). Её основная цель — дать ИТ-администраторам возможность централизованно управлять пользователями и компьютерами в домене. Групповая политика, в свою очередь, состоит из набора политик, называемых объектами групповой политики (GPO). У Microsoft реализованы тысячи разных политик и настроек, в которых можно утонуть и потом не всплыть. Все они подробно описаны в справочной таблице.

В этой статье мы расскажем о работах по настройке групповых политик и удобном инструменте для упрощения управления ими — Quest GPOAdmin. Подробности под катом.

Как устроены групповые политики

При создании домена AD автоматически создаются два объекта групповой политики:

Политика домена по умолчанию устанавливает базовые параметры для всех пользователей и компьютеров в домене в трех плоскостях: политика паролей, политика блокировки учетных записей и политика Kerberos.

Политика контроллеров домена по умолчанию устанавливает базовые параметры безопасности и аудита для всех контроллеров домена в рамках домена.

Для вступления настроек в силу, объект групповой политики необходимо применить (связать) с одним или несколькими контейнерами Active Directory: сайт, домен или подразделение (OU). Например, можно использовать групповую политику, чтобы потребовать от всех пользователей в определённом домене использовать более сложные пароли или запретить использование съемных носителей на всех компьютерах только в финансовом подразделении данного домена.

Объект групповой политики не действует, пока не будет связан с контейнером Active Directory, например, сайтом, доменом или подразделением. Любой объект групповой политики может быть связан с несколькими контейнерами, и, наоборот, с конкретным контейнером может быть связано несколько объектов групповой политики. Кроме того, контейнеры наследуют объекты групповой политики, например, объект групповой политики, связанный с подразделением, применяется ко всем пользователям и компьютерам в его дочерних подразделениях. Аналогичным образом, объект групповой политики, применяемый к OU, применяется не только ко всем пользователям и компьютерам в этом OU, но и наследуется всем пользователям и компьютерам в дочерних OU.

Настройки различных объектов групповой политики могут перекрываться или конфликтовать. По умолчанию объекты групповой политики обрабатываются в следующем порядке (причем созданные позднее имеют приоритет над созданными ранее):

- Локальный (индивидуальный компьютер)

- Сайт

- Домен

- Организационная единица

Изменение последовательности GPO. Объект групповой политики, созданный позднее, обрабатывается последним и имеет наивысший приоритет, перезаписывая настройки в созданных ранее объектах. Это работает в случае возникновения конфликтов.

Блокирование наследования. По умолчанию дочерние объекты наследуют все объекты групповой политики от родительского, но вы можете заблокировать это наследование.

Принудительное игнорирование связи GPO. По умолчанию параметры родительских политик перезаписываются любыми конфликтующими политиками дочерних объектов. Вы можете переопределить это поведение.

Отключение связей GPO. По умолчанию, обработка включена для всех связей GPO. Вы можете предотвратить применение объекта групповой политики для конкретного контейнера, отключив связь с объектом групповой политики этого контейнера.

Иногда сложно понять, какие политики фактически применяются к конкретному пользователю или компьютеру, определить т.н. результирующий набор политик (Resultant Set of Policy, RSoP). Microsoft предлагает утилиту командной строки GPResult, который умеет генерировать отчет RSoP.

Для управления групповыми политиками Microsoft предоставляет консоль управления групповыми политиками (GPMC). Используя этот бесплатный редактор групповой политики, ИТ-администраторы могут создавать, копировать, импортировать, создавать резервные копии и восстанавливать объекты групповой политики, а также составлять отчеты по ним. Microsoft также предлагает целый набор интерфейсов GPMC, которые можно использовать для программного доступа ко многим операциям, поддерживаемым консолью.

По умолчанию любой член группы администраторов домена может создавать объекты групповой политики и управлять ими. Кроме того, существует глобальная группа под названием «Владельцы-создатели групповых политик»; его члены могут создавать объекты групповой политики, но они могут изменять только созданные ими политики, если им специально не предоставлены разрешения на редактирование других объектов групповой политики.

В этой же консоли можно делегировать вспомогательным ИТ-администраторам разрешения для различных действий: создание, редактирование и создание связей для определенных объектов групповой политики. Делегирование — ценный инструмент; например, можно предоставить группе, ответственной за управление Microsoft Office, возможность редактировать объекты групповой политики, используемые для управления настройками Office на рабочем столе пользователей.

Управление групповой политикой и делегирование

Делегирование— та вещь, которая быстро выходит из-под контроля. Права делегируются то так то эдак и, в конце концов, не те люди могут получить не те права.

Ценность групповой политики заключается в ее силе. Одним махом вы можете применить политики в домене или подразделении, которые значительно укрепят безопасность или улучшат производительность бизнеса. Или наоборот.

Но этой властью также можно злоупотребить, намеренно или случайно. Одно неправильное изменение объекта групповой политики может привести к нарушению безопасности. Взломщик или злонамеренный администратор могут легко изменить объекты групповой политики, чтобы, например:

- Разрешить неограниченное количество попыток угадать пароль учетной записи.

- Включить возможность подключения съемных носителей для упрощения кражи данных.

- Развернуть вредоносное ПО на всех машинах в домене.

- Заменить сайты, сохранённые в закладках браузеров пользователей, вредоносными URL-адресами.

- Запустить вредоносный сценарий при запуске или завершении работы компьютера.

Почему встроенные инструменты работы с GPO недостаточно удобны

К сожалению, встроенные инструменты не всегда позволяют в удобном формате поддерживать безопасность и контроль групповой политики. Изменения, внесенные в объекты групповой политики, по умолчанию вступают в силу, как только окно закрывается — отсутствует кнопка «Применить», которая могла бы дать администраторам шанс остановиться, одуматься и выявить ошибки, прежде чем организация подвергнется атаке.

Из-за того, что разрешения безопасности основаны на объектах групповой политики, любой администратор домена может изменять любой параметр безопасности объекта групповой политики. И даже параметры, которые должны препятствовать злонамеренным действиям этого человека. Например, администратор может отключить объект групповой политики, который отвечает за разрешение входа в систему на определенном сервере, на котором размещены конфиденциальные данные. Ну, а дальше скопировать часть или весь ценный контент на свой компьютер и продать в даркнете.

Но самое ужасное во всей этой истории с безопасностью GPO — изменения настроек не отслеживаются в собственных журналах безопасности, нет предупреждений, следовательно, невозможно отслеживать такие нарушения, даже если использовать SIEM-систему.

Как обезопасить GPO (объекты групповой политики)

Лучший способ минимизировать риск неправильной настройки объектов групповой политики — это создать многоуровневую структуру безопасности, которая дополняет собственные инструменты. Для надёжной защиты групповой политики нужны решения, которые позволят:

- Понять, кто и к каким объектам групповой политики имеет доступ.

- Внедрить воркфлоу с опцией согласования и разделением обязанностей для управления изменениями в GPO.

- Отслеживать, выполнять мониторинг и оповещать об изменениях в GPO.

- Предотвратить изменение наиболее важных настроек GPO.

- Быстро откатывать нежелательные изменения в GPO.

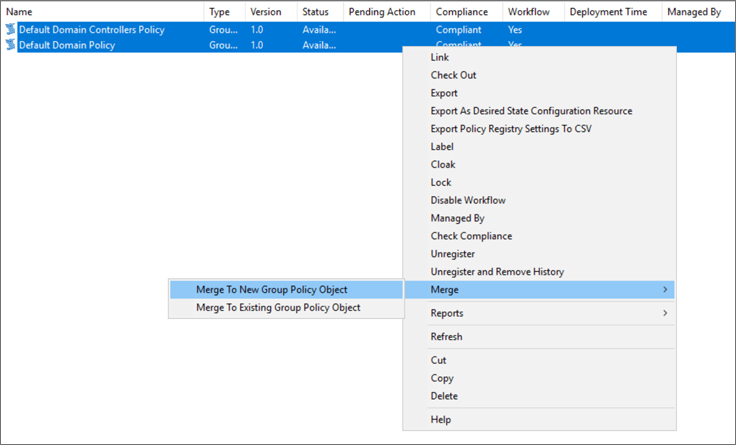

Консолидация GPO

В интерфейсе можно выбрать избыточные или конфликтующие параметры групповой политики и объединить их в один объект групповой политики или создать новый.

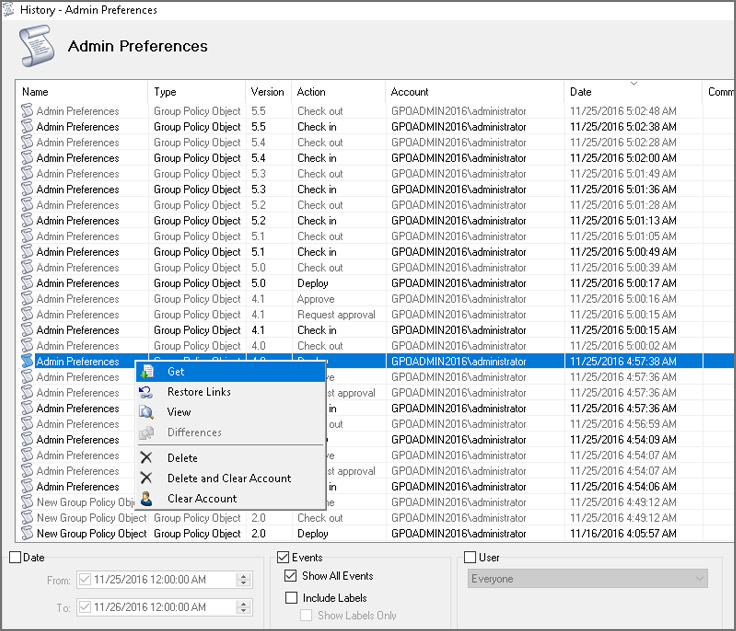

Откат. Можно легко откатиться к предыдущим версиям объектов групповой политики и устранить негативные последствия.

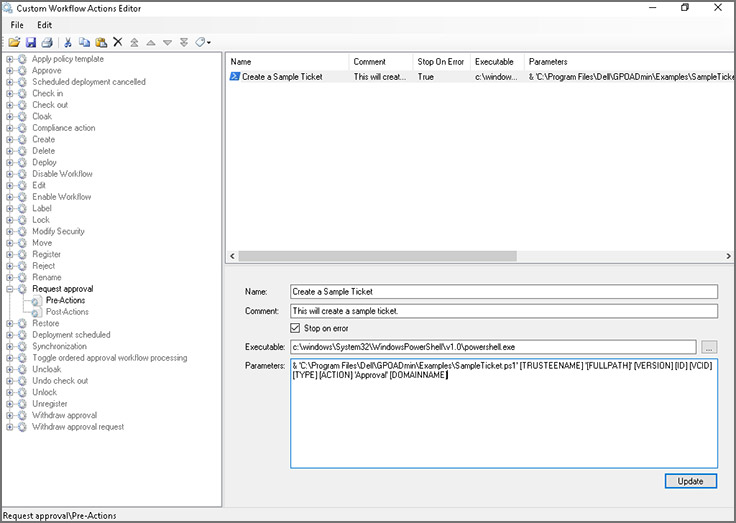

Настраиваемый воркфлоу. В интерфейсе GPOADmin можно заранее определить автоматические действия для различных сценариев.

Политики защищенных настроек. Определите список параметров, по которым проверяются разрешенные настройки для политик.

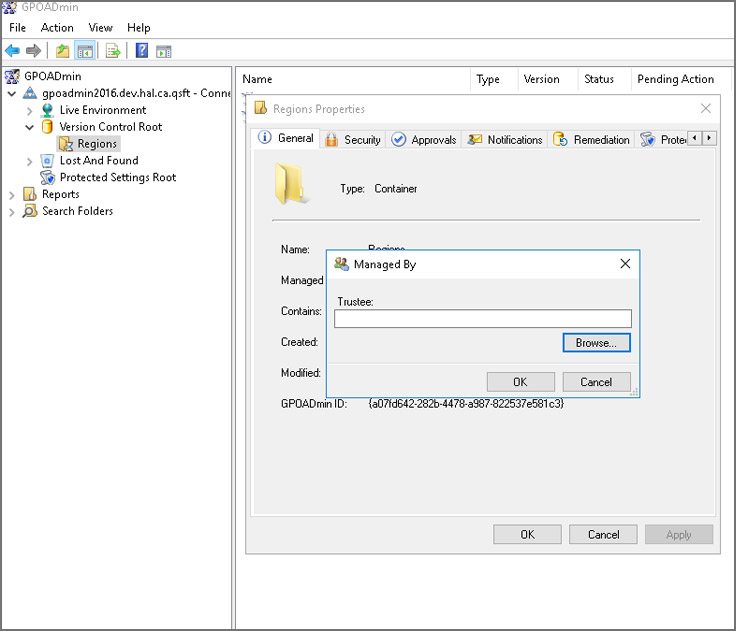

Управление объектами. В интерфейсе легко определить, кто отвечает за управление определенными политиками.

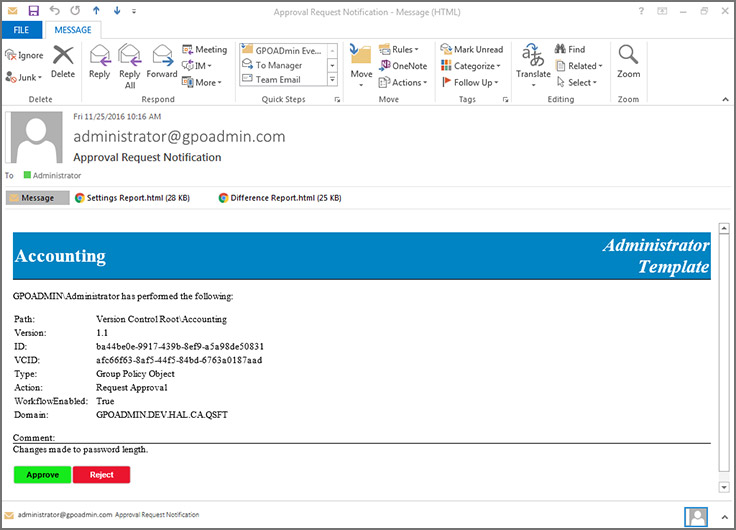

Подтверждение по электронной почте. Утверждать или отклонять запросы на изменение объекта групповой политики можно прямо из письма в почте.

Пользовательские шаблоны писем. Для определенных ролей шаблоны писем можно кастомизировать.

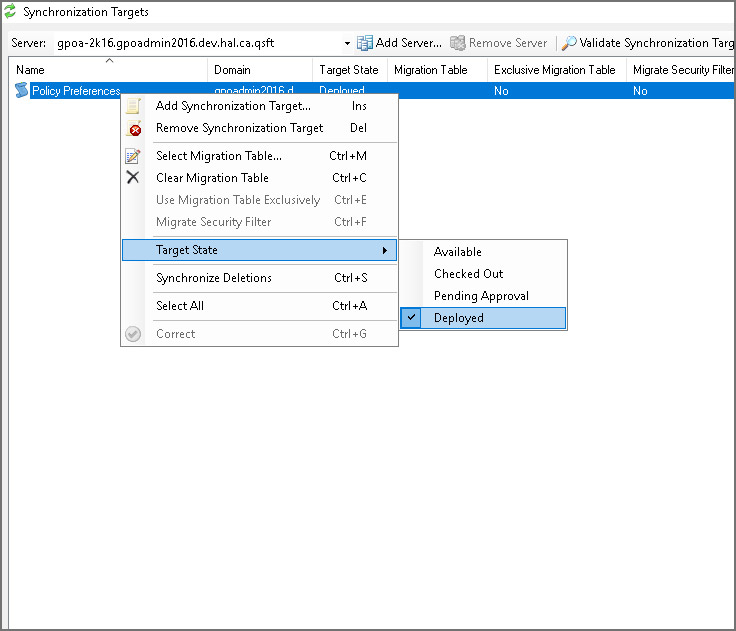

Синхронизация GPO. Доступна возможность синхронизации настроек между несколькими GPO.

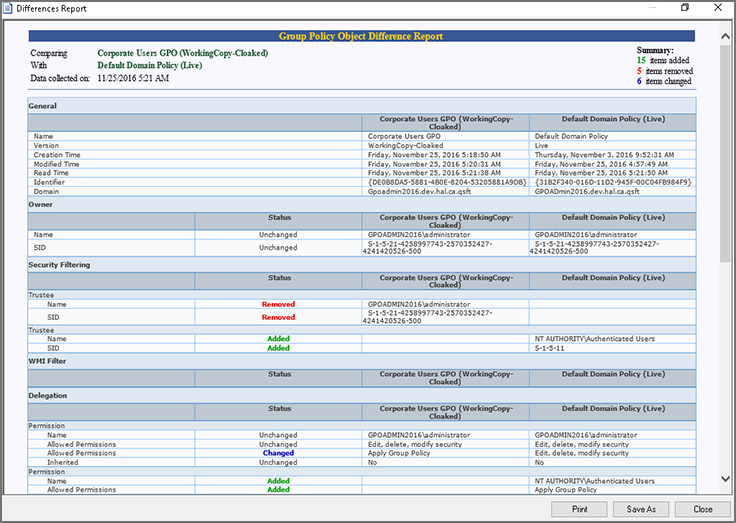

Сравнение GPO. Обеспечьте целостность настроек GPO и снизьте риск нарушения политики.

С GPOAdmin можно навести порядок в работе десятка администраторов, которые могут намеренно или случайно вносить неправильные изменения в объекты групповой политики. Теперь о каждом изменении будут знать все.

Мы готовы провести для вас демонстрацию или развернуть решение в вашей инфраструктуре, чтобы вы могли убедиться в ценности GPOAdmin для вашей организации. Решение, действительно, поможет уберечься от фатальных ошибок и навести порядок в домене. Свяжитесь с нами удобным для вас способом.

Читайте также: