Read receipts whatsapp что это

В WhatsApp скрывается брешь, которая позволяет злоумышленникам с нулевыми навыками взлома и программирования навсегда заблокировать учетную запись любого пользователя, Им нужно знать лишь его номер телефона, и больше ничего, и защититься от потенциальной блокировки невозможно. Разработчики WhatsApp не спешат устранять проблему.

Новая брешь в WhatsApp

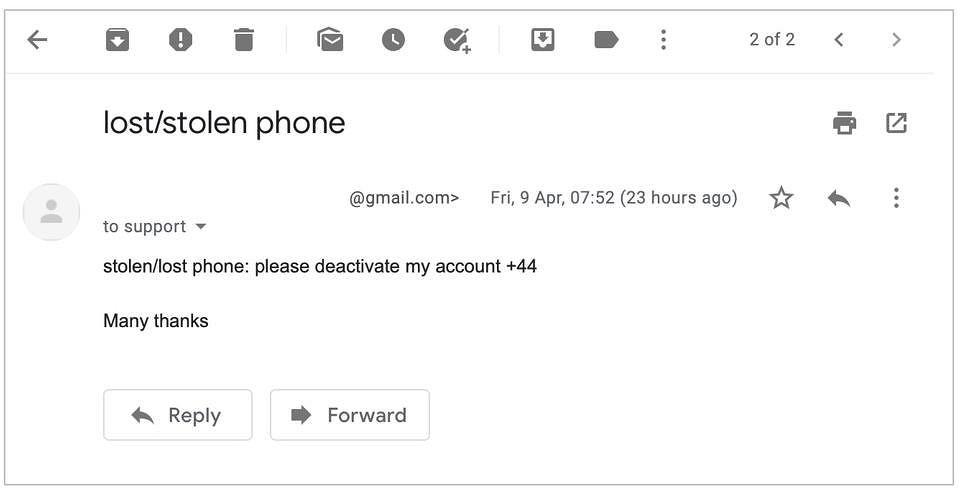

Каждый пользователь WhatsApp может в любую секунду лишиться своего профиля с минимальными шанса восстановление. Как пишет Forbes, защититься от этого попросту невозможно, и злоумышленнику даже не нужно будет взламывать гаджет – ему достаточно лишь знать номер телефона пользователя, после чего он может инициировать процедуру его блокировки без возможности повторной авторизации в системе.

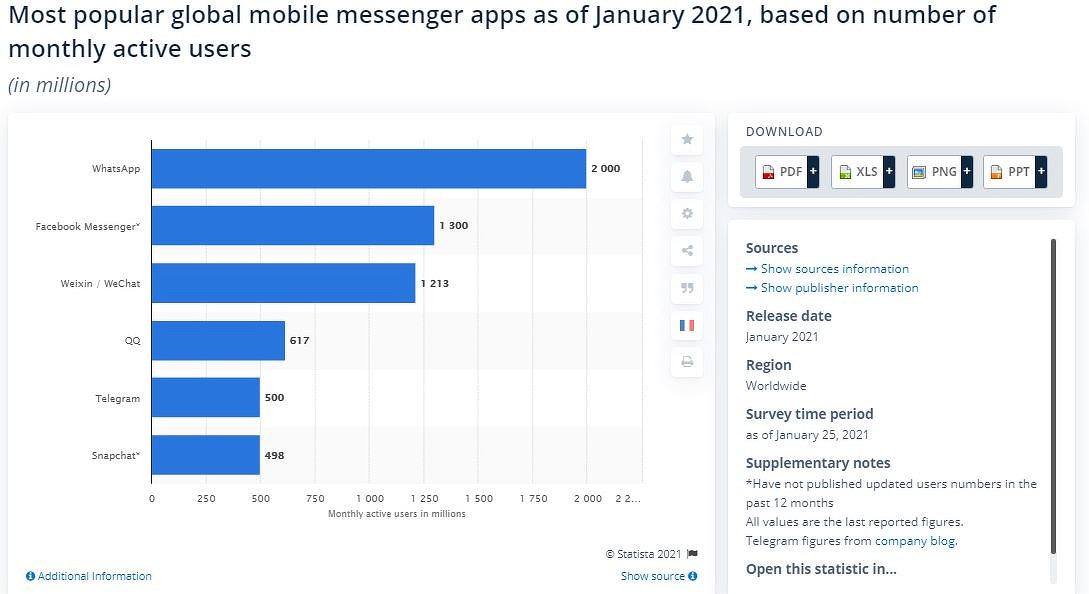

Возможность лишить любого человека пользоваться WhatsApp – это следствие гигантской уязвимости, обнаруженной в мессенджере специалистами по информационной безопасности Луисом Картинтеро (Luis Carpintero) и Эрнесто Перенья (Ernesto Canales Pereña). Они уведомили разработчиков WhatsApp о своей находке, но те пока не выпустили патч, устраняющий брешь, тем самым оставив 2 млрд пользователей под угрозой потери аккаунта.

Как работает уязвимость

Уязвимость в WhatsApp позволяет добиться полной блокировки аккаунта жертвы и осуществляется в два очень простых этапа, на каждом из которых исполнителю даже не потребуются навыки хакинга или социальной инженерии – он вообще не будет контактировать с владельцем профиля.

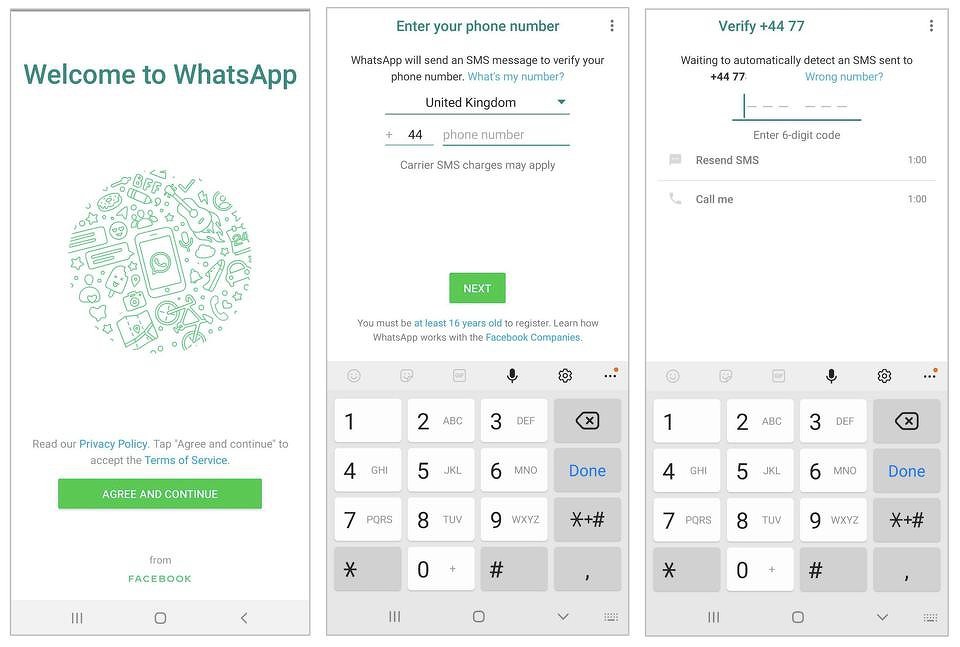

На первом этапе злоумышленнику нужно просто установить WhatsApp на смартфон и попытаться залогиниться под нужным номером телефона. Мессенджер направит на него SMS с кодом подтверждения, и здесь идет расчет на то, что владелец номера будет игнорировать их. После нескольких таких попыток приложение на устройстве злоумышленника сообщит о слишком частых попытках авторизации и позволит произвести следующую лишь через 12 часов. При этом WhatsApp на устройстве жертвы пока продолжит работать, как и прежде.

Все это сработает, даже если пользователь активировал двухфакторную авторизацию. Попытка запросить новый код будет провалена – WhatsApp разрешит сделать это лишь через 12 часов.

Бонусный этап и полная блокировка

Если злоумышленник решит остановиться на втором этапе, то все закончится всего лишь невозможностью пользователю в течение нескольких часов подключиться к WhatsApp со своим номером. Максимум через 12 часов пользователь сможет восстановить контроль над своей учетной записью и продолжить работать в мессенджере ровно до тех пор, пока кто-нибудь не захочет повторить «трюк» с блокировкой.

Но на деле есть дополнительный, третий этап, приводящий к полной блокировки учетки.

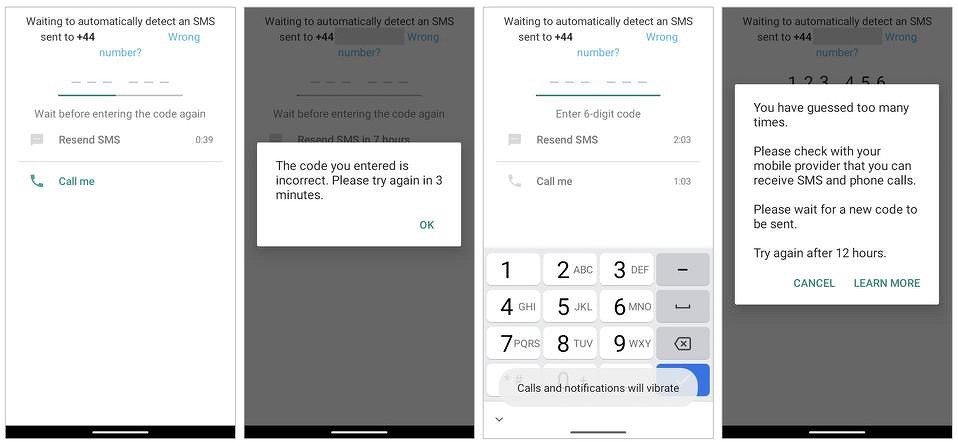

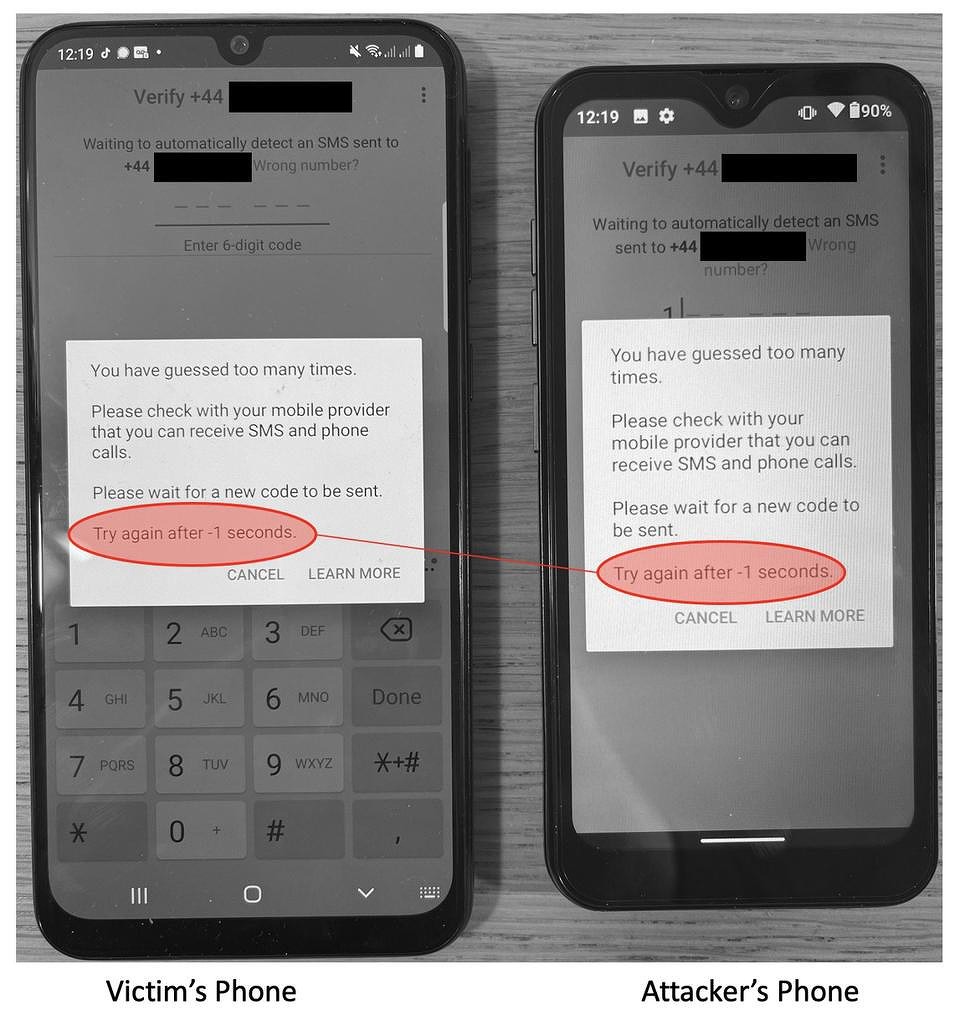

Этот этап на деле может стать вторым – злоумышленнику вовсе не обязательно отправлять письмо в поддержку WhatsApp, он может просто подождать 12 часов, после чего вновь сделать несколько попыток зарегистрировать чужой номер в своем телефоне. После третьей по счету 12-часовой блокировки WhatsApp сломается, и вместо таймера, отсчитывающего время до следующей попытки авторизации он будет показывать «-1 секунду», притом постоянно. Это сбой в работе мессенджера, который невозможно обойти.

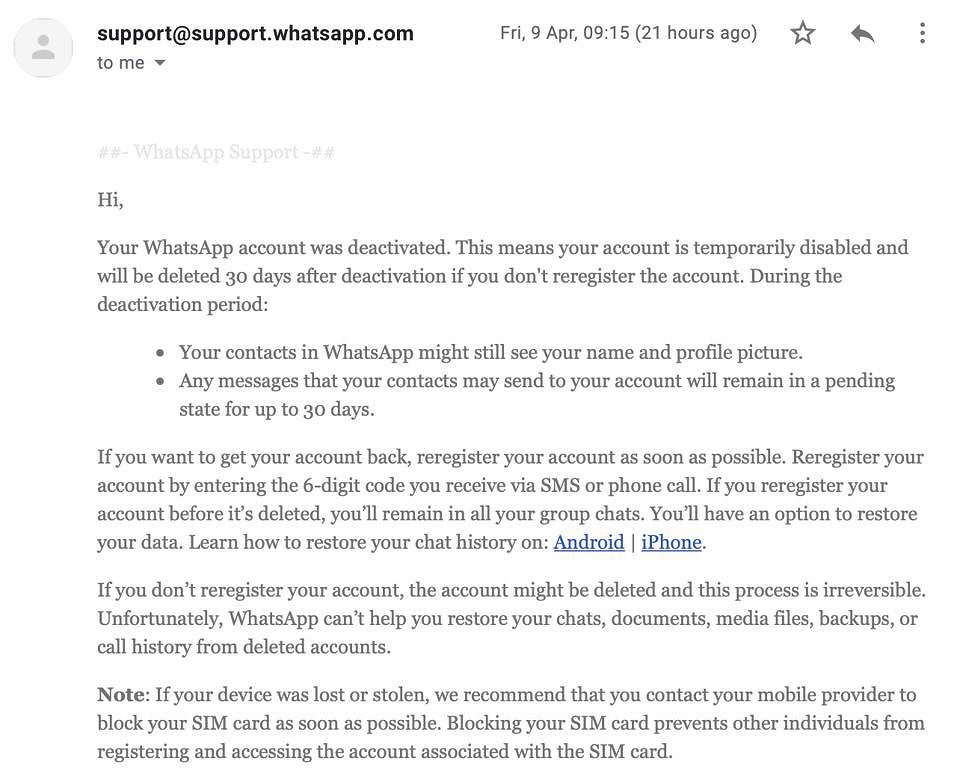

Эта картина будет наблюдаться как на устройстве хакера, так и на смартфоне жертвы, и в итоге больше никто не сможет авторизоваться в мессенджере под этим номером телефона. Единственное, что останется – это пытаться связаться с техподдержкой WhatsApp и искать пути решения проблемы.

WhatsApp не решает проблему

Статья в Forbes, проливающая свет на новую проблему в WhatsApp была опубликована 10 апреля 2021 г. К 13 апреля 2021 г. разработчики так и не выпустили устраняющее ее обновление и не назначили сроки ее релиза.

«ВТБ Лизинг» внедряет управление данными как ценным бизнес-активом

Вместо этого они занимаются подготовкой к внедрению новой политики конфиденциальности, согласно которой мессенджер будет автоматически передавать гигантские массивы персональных данных пользователей в Facebook для лучшего таргетинга рекламы.

Эту политику WhatsApp намеревался ввести еще 8 февраля 2021 г., но был вынужден временно отказаться от этой идеи из-за шквала критики. Новая дата вступления ее в силу – 15 мая 2021 г., и всем тем, кто не собирается соглашаться с ней, уготовано весьма серьезное наказание.

Другие проблемы WhatsApp

WhatsApp известен не только тем, что им пользуются миллиарды человек, но и тем, что своих пользователей он если и ценит, то далеко не всегда. Так, например, в июне 2020 г. стало известно, что некоторые номера телефонов, привязанных к пользовательским профилям в WhatsApp, в течение длительного времени находились в открытом доступе и даже попали в поисковую выдачу Google. В общей сложности при помощи Google можно было найти до номера около 300 тыс. пользователей мессенджера, и эта проблема носила глобальный характер.

В ноябре 2019 г. CNews сообщал, что пользователей WhatsApp стали автоматически навечно блокировать за участие в безобидных групповых чатах. Попасть под санкции оказалось возможным за смену названия чата на что-то, что покажется модераторам сервиса чем-то зловещим, незаконным или злонамеренным.

При этом WhatsApp совершенно не спешил устранять данный сбой. На все запросы пострадавших о причинах блокировки сотрудники мессенджера отвечали, что пользователи сами нарушили правила сервиса, и вина в блокировке лежит исключительно на них. В результате людям приходилось либо менять номер телефона для регистрации нового профиля, либо уходить в другие сервисы – Telegram, Viber, Signal и другие.

Хотите узнать, какие типы криминалистических артефактов WhatsApp существуют в различных операционных системах и где именно они могут быть обнаружены — тогда вам сюда. Этой статьей специалист Лаборатории компьютерной криминалистики Group-IB Игорь Михайлов открывает серию публикаций о криминалистическом исследовании WhatsApp и о том, какие сведения можно получить при анализе устройства.

Сразу отметим, что в разных операционных системах хранятся различные типы артефактов WhatsApp, и если из одного устройства исследователь может извлечь определенные типы данных WhatsApp, это совсем не означает, что подобные типы данных можно извлечь из другого устройства. Например, если изымается системный блок под управлением ОС Windows, то на его дисках, вероятно, не будут обнаружены чаты WhatsApp (исключение составляют резервные копии iOS-устройств, которые могут быть обнаружены на этих же накопителях). При изъятии ноутбуков и мобильных устройств будут свои особенности. Поговорим об этом поподробнее.

Артефакты WhatsApp в Android-устройстве

Для того, чтобы извлечь артефакты WhatsApp из устройства под управлением ОС Android, исследователь должен иметь права суперпользователя (‘root’) на исследуемом устройстве или иметь возможность иным способом извлечь физический дамп памяти устройства, или его файловую систему (например, используя программные уязвимости конкретного мобильного устройства).

Файлы приложения располагаются в памяти телефона в разделе, в котором сохраняются данные пользователя. Как правило, этот раздел носит имя ‘userdata’. Подкаталоги и файлы программы располагаются по пути: ‘/data/data/com.whatsapp/’.

Основными файлами, которые содержат криминалистические артефакты WhatsApp в ОС Android являются базы данных ‘wa.db’ и ‘msgstore.db’.

В базе данных ‘wa.db’ содержится полный список контактов пользователя WhatsApp, включая номер телефона, отображаемое имя, временные метки и любую другую информацию, указанную при регистрации в WhatsApp. Файл ‘wa.db’ располагается по пути: ‘/data/data/com.whatsapp/databases/’ и имеет следующую структуру:

Наиболее интересными таблицами в базе данных ‘wa.db’ для исследователя являются:

-

‘wa_contacts’

Эта таблица содержит информацию о контактах: id контакта в WhatsApp, информацию о статусе, отображаемое имя пользователя, временные отметки и т.д.

Внешний вид таблицы:

Наиболее интересными таблицами в файле ‘msgstore.db’ для исследователя являются:

Внешний вид таблицы:

Внешний вид таблицы:

Внешний вид таблицы:

Данный список полей не является исчерпывающим. Для разных версий WhatsApp часть полей могут присутствовать или отсутствовать. Дополнительно могут присутствовать поля ‘media_enc_hash’, ‘edit_version’, ‘payment_transaction_id’ и т.д.

Внешний вид таблицы:

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Audio/’. Содержит полученные аудиофайлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Audio/Sent/’. Содержит отправленные аудиофайлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Images/’. Содержит полученные графические файлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Images/Sent/’. Содержит отправленные графические файлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Video/’. Содержит полученные видеофайлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Video/Sent/’. Содержит отправленные видеофайлы.

- Каталог ‘/data/media/0/WhatsApp/Media/WhatsApp Profile Photos/’. Содержит графические файлы, ассоциированные с владельцем аккаунта WhatsApp.

- Для экономии места в памяти Android-смартфона часть данных WhatsApp может храниться на SD-карте. На SD-карте, в корневом каталоге, расположен каталог ‘WhatsApp’, где могут быть найдены следующие артефакты этой программы:

Файлы, находящиеся в подкаталоге ‘Databases’:

Особенности хранения данных в некоторых моделях мобильных устройств

В некоторых моделях мобильных устройств под управлением ОС Android возможно хранение артефактов WhatsApp в ином месте. Это обусловлено изменением пространства хранения данных приложений системным программным обеспечением мобильного устройства. Так, например, в мобильных устройствах Xiaomi есть функция создания второго рабочего пространства («SecondSpace»). При активации данной функции происходит изменение месторасположения данных. Так, если в обычном мобильном устройстве под управлением ОС Android данные пользователя хранятся в каталоге ‘/data/user/0/’ (что является ссылкой на привычные ‘/data/data/’), то во втором рабочем пространстве данные приложений хранятся в каталоге ‘/data/user/10/’. То есть, на примере месторасположения файла ‘wa.db’:

- в обычном смартфоне под управлением ОС Android: /data/user/0/com.whatsapp/databases/wa.db’ (что эквивалентно ‘/data/data/com.whatsapp/databases/wa.db’);

- во втором рабочем пространстве смартфона Xiaomi: ‘/data/user/10/com.whatsapp/databases/wa.db’.

Артефакты WhatsApp в iOS-устройстве

Структура ‘ChatStorage.sqlite’:

Наиболее информативными в базе данных ‘ChatStorage.sqlite’ являются таблицы ‘ZWAMESSAGE’ и ‘ZWAMEDIAITEM’.

Внешний вид таблицы ‘ZWAMESSAGE’:

Внешний вид таблицы ‘ZWAMEDIAITEM’:

Другими интересными таблицами базы данных ‘ChatStorage.sqlite’ являются:

Также нужно обращать внимание на следующие каталоги:

Артефакты WhatsApp в Windows

- ‘C:\Program Files (x86)\WhatsApp\’

- ‘C:\Users\%User profile%\ AppData\Local\WhatsApp\’

- ‘C:\Users\%User profile%\ AppData\Local\VirtualStore\ Program Files (x86)\WhatsApp\’

В каталоге ‘C:\Users\%User profile%\ AppData\Roaming\WhatsApp\’ находится несколько подкаталогов:

Файл ‘main-process.log’ содержит информацию о работе программы WhatsApp.

Подкаталог ‘databases’ содержит файл ‘Databases.db’, но этот файл не содержит никакой информации о чатах или контактах.

Наиболее интересными с криминалистической точки зрения являются файлы, находящиеся в каталоге ‘Cache’. В основном это файлы с именами ‘f_*******’ (где * — число от 0 до 9), содержащие зашифрованные мультимедиа-файлы и документы, но среди них встречаются и незашифрованные файлы. Особый интерес представляют файлы ‘data_0’, ‘data_1’, ‘data_2’, ‘data_3’, находящиеся в этом же подкаталоге. Файлы ‘data_0’, ‘data_1’, ‘data_3’ содержат внешние ссылки на передаваемые зашифрованные мультимедиа-файлы и документы.

Также файл ‘data_3’ может содержать графические файлы.

Файл ‘data_2’ содержит аватары контактов (могут быть восстановлены поиском по заголовкам файлов).

Аватары, содержащиеся в файле ‘data_2’:

Таким образом, в памяти компьютера нельзя найти сами чаты, но можно найти:

- мультимедиа-файлы;

- документы, передававшиеся с помощью WhatsApp;

- информацию о контактах владельца аккаунта.

Артефакты WhatsApp в MacOS

В MacOS можно найти типы артефактов WhatsApp, подобные тем, которые имеются в ОС Windows.

Файлы программы находятся каталогах:

- ‘C:\Applications\WhatsApp.app\’

- ‘C:\Applications\._WhatsApp.app\’

- ‘C:\Users\%User profile%\Library\Preferences\’

- ‘C:\Users\%User profile%\Library\Logs\WhatsApp\’

- ‘C:\Users\%User profile%\Library\Saved Application State\WhatsApp.savedState\’

- ‘C:\Users\%User profile%\Library\Application Scripts\’

- ‘C:\Users\%User profile%\Library\Application Support\CloudDocs\’

- ‘C:\Users\%User profile%\Library\Application Support\WhatsApp.ShipIt\’

- ‘C:\Users\%User profile%\Library\Containers\com.rockysandstudio.app-for-whatsapp\’

- ‘C:\Users\%User profile%\ Library\ Mobile Documents\ <текстовая переменная> WhatsApp\ Accounts’

В этом каталоге находятся подкаталоги, имена которых представляют собой номера телефонов, ассоциированных с владельцем аккаунта WhatsApp. - ‘C:\Users\%User profile%\Library\Caches\WhatsApp.ShipIt\’

В этом каталоге содержится информация об инсталляции программы. - ‘C:\Users\%User profile%\Pictures\Медиатека iPhoto.photolibrary\Masters\’, ‘C:\Users\%User profile%\Pictures\Медиатека iPhoto.photolibrary\Thumbnails\’

В этих каталогах содержатся служебные файлы программы и, в том числе, фотографии и миниатюры контактов WhatsApp. - ‘C:\Users\%User profile%\Library\Caches\WhatsApp\’

В этом каталоге находятся несколько SQLite-баз, которые используются для кэширования данных. - ‘C:\Users\%User profile%\Library\Application Support\WhatsApp\’

В этом каталоге находится несколько подкаталогов:

В каталоге ‘C:\Users\%User profile%\Library\Application Support\WhatsApp\Cache\’ находятся файлы ‘data_0’, ‘data_1’, ‘data_2’, ‘data_3’ и файлы с именами ‘f_*******’ (где * — число от 0 до 9). Информация о том, какие сведения содержат эти файлы, описана в разделе «Артефакты WhatsApp в Windows».

В каталоге ‘C:\Users\%User profile%\Library\Application Support\WhatsApp\IndexedDB\’ могут содержаться мультимедийные файлы (файлы не имеют расширений).

- Forensic analysis of WhatsApp Messenger on Android smartphones, by Cosimo Anglano, 2014.

- Whatsapp Forensics: Eksplorasi sistem berkas dan basis data pada aplikasi Android dan iOS by Ahmad Pratama, 2014.

В следующих статьях этой серии:

Статья, в которой будет приведена информация о том, каким образом происходит генерация ключа шифрования WhatsApp, и даны практические примеры, показывающие, как произвести расшифровку зашифрованных баз этого приложения. Извлечение данных WhatsApp из облачных хранилищ Статья, в которой мы расскажем, какие данные WhatsApp хранятся в облаках, и опишем методы извлечения этих данных из облачных хранилищ. Извлечение данных WhatsApp: практические примеры Статья, в которой будет пошагово описано, какими программами и как произвести извлечение данных WhatsApp из различных устройств.В Group-IB знают о киберпреступности всё, но рассказывают самое интересное.

Компания Group-IB — один из ведущих разработчиков решений для детектирования и предотвращения кибератак, выявления мошенничества и защиты интеллектуальной собственности в сети со штаб-квартирой в Сингапуре.

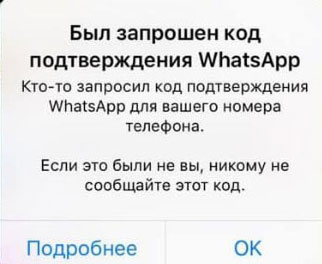

Одно из системных уведомлений, с которыми могут столкнуться пользователи WhatsApp – это запрос кода подтверждения для телефонного номера. Появляется это уведомление в том случае, если сторонний человек пытается использовать чужой номер телефона (в данном случае – пользователя, получившего уведомление) для регистрации аккаунта. В каких случаях приходит такое уведомление и что делать владельцу телефонного номера?

Был запрошен код подтверждения WhatsApp

Уведомление с запросом кода подтверждения говорит о том, что какой-то человек ввел чужой номер телефона для регистрации своего аккаунта в WhatsApp. Подобные действия могут быть результатом чьей-то ошибки или намеренного действия для получения доступа к профилю мессенджера.

Не рекомендуется сообщать проверочный код, ведь другой пользователь, имея в своем распоряжении комбинацию этого кода, могут зайти в чужой профиль и пользоваться мессенджером WhatsApp от имени владельца телефонного номера.

В том случае, если у пользователя вообще нет аккаунта в WhatsApp, но уведомление с кодом доступа к нему пришло, можно просто пометить уведомление как спам или даже заблокировать отправителя. Занести отправителя в черный список можно с помощью приложения Black List, Блокировщик звонков и других.

Уязвимости мессенджера

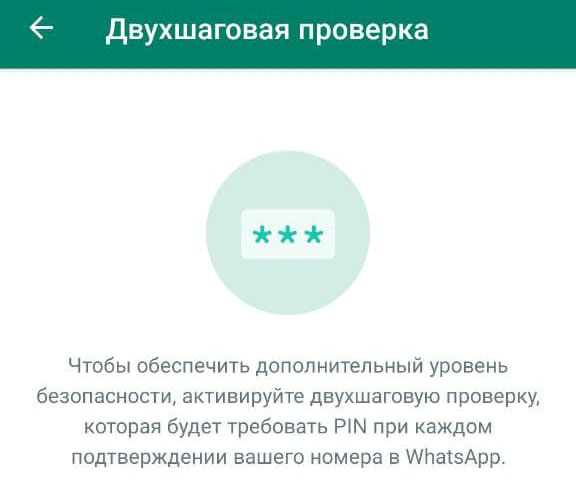

Для того, чтобы аккаунт находился в безопасности, стоит использовать двухфакторную аутентификацию и только сложные пароли. Также не будет лишним отключить резервное копирование, и тогда у злоумышленников будет еще меньше шансов взломать учетную запись и получить копию переписок с другими пользователями.

Можно ли защититься от взлома

На самом деле советы очень простые:

То есть все, что нужно делать пользователю – это не контактировать ни с чем, что так или иначе связано с получением кода подтверждения.

Заключение

Тренд этой весны — использование сервисов видеоконференций. Они напомнили нам, что в Сети ваши данные могут утечь в открытый доступ. Мессенджеры взломать сложнее. Они защищены сквозным шифрованием. Но есть другие способы. Мы собрали признаки того, что вам стоит задуматься о приватности. Иначе злоумышленники получат доступ к переписке или файлам на смартфоне.

Вы разговариваете по видеосвязи

Видеосервисы — тренд среди мессенджеров в 2020 году на фоне пандемии коронавируса. Учебные занятия, рабочие совещания, встречи с друзьями — всё это происходит по видеосвязи.

И у видеосвязи есть проблемы: она либо работает с низким качеством, либо становится уязвимой для взлома. Свежий пример — утечка данных в Zoom. Из-за уязвимости в системе утилиты в открытый доступ попали тысячи видеозвонков пользователей Zoom. На YouTube, Vimeo и других сайтах были размещены школьные занятия, сеансы у психотерапевтов, совещания и другие видеовстречи.

Видеозвонки в Zoom не защищены сквозным шифрованием, когда доступ к беседе имеют только участники. Шифруются только диалоги на сайте, в технических документах и интерфейсе приложений, но не видеосвязь.

На пальцах: сквозное шифрование (end-to-end, E2E) — это когда система превращает текст или файлы в набор символов, а расшифровать их могут только собеседники (система сделает это автоматически). Сервис при этом может иметь доступ к этим данным, его также могут получить злоумышленники. Но, если ключа нет, значит, и возможности разобраться в них не будет.

Решение: пользуйтесь мессенджерами, в которых видеосвязь защищена сквозным шифрованием. Приложения, где его официально нет или разработчик не указывает, игнорируйте. Заявлено сквозное шифрование видео у WhatsApp и FaceTime.

Zoom или Discord? Выбираем сервис видеоконференций, чтобы разговор не слили в Сеть

Получить вирус и лишиться данных через мессенджер ещё проще. Таким приложениям по умолчанию предоставляется доступ к хранилищу, а файлы загружаются автоматически. Так на ваш телефон проберётся вирус, который будет копировать данные или записывать происходящее на экране.

Решение: придерживайтесь двух правил — не скачивайте документы от неизвестных адресатов и ограничьте автоматическую загрузку файлов.

Вот как это делается на WhatsApp для Android: пройдите в "Настройки" —> "Данные и хранилище" —> "Автозагрузка медиа". Мессенджер может самостоятельно загружать четыре вида файлов: фото, видео, аудио и документы. Чтобы обезопасить себя от взлома, отключите автоматическую загрузку последних.

В ваш аккаунт входили с неизвестных устройств

В соцсетях, мессенджерах и ряде других сервисов есть две важные функции: просмотр, с каких устройств был произведён вход в учётную запись, и возможность выхода из аккаунта со всех устройств.

Бывает, сайты показывают, на каких конкретно устройствах наблюдается активность. Например, "ВКонтакте" отображает, с каких аппаратов вы авторизованы. Если вы видите в списке не принадлежащее вам устройство, значит, в ваш аккаунт вошёл посторонний.

Решение: выйдите со всех устройств. Вы останетесь авторизованы только на одном своём, на котором выполняете операцию, для входа с остальных нужно будет снова авторизоваться.

- Как это сделать во "ВКонтакте": зайдите в "Настройки" —> "Безопасность" —> "История активности". Вам будут показаны устройства, их местоположение и IP-адреса. Это позволяет точно идентифицировать взлом учётной записи.

- Как это сделать в "Фейсбуке": пройдите по "Настройки" —> "Безопасность и вход". Вы увидите список устройств, с которых заходили в соцсеть. Нажмите "Дополнительно" (три вертикально стоящие точки) и выберите "Выход". Эта соцсеть позволяет выходить с конкретного устройства, а не со всех сразу.

- Как это сделать в WhatsApp: здесь этого не требуется, на WhatsApp можно авторизоваться только с одного мобильного устройства, а с десктопа — по QR-коду.

После выхода со всех устройств смените пароль, чтобы злоумышленник не зашёл в аккаунт снова.

Вам прислали код аутентификации, который вы не запрашивали

Telegram хотят разблокировать, но смысл? Одна функция "Яндекс.Мессенджера" убивает его и WhatsApp

Причём "Телеграм" — одно из уязвимых приложений. Ещё это могут быть другие мессенджеры, соцсети, электронная почта и приложения мобильных банков.

Читайте также: