Как узнать куда подключается приложение андроид

Постоянно вижу, что загорается значок GPS в панели уведомлений, хотя никакими программами, которым бы это было надо не пользуюсь. Никакой зависимости не наблюдаю - например, это просто звонок по телефону или почта.

Отправка местоположения в Google отключена.

Никакой паранои нет, но возмущен, что кто-то лезет куда не надо, грузит девайс, жрет батарейку.

Как узнать кто этот нехороший?

да там миллион вариантов от виджета погоды до google now и прочих предустановленных программ и настроек самого андроида. и это не считая сторонний софтэто я понимаю

мой вопрос в том, как узнать кто и когда запрашивает GPS положение? возможно, это кто-то безвредный и я кого-то просто отключу и успокоюсь

вот вижу я мигающий GPS в панеле уведомлений - оно ведь долго мигает, хотя бы в этот момент можно узнать кто такой любопытный?

Смотри Settings->Apps->Running. Там процессы и сервисы. Обычно не очень много. Как правило все более-менее понятные. Там можно попытаться вычислить подозреваемого. Не вбить поиск, а сам гугл. Гугл и есть Андроид. И политика Гугла- иметь как можно больше данных о тебе. Где ты бываешь, чем интересуешься, что покупаешь. Утверждается, что это для твоего же удобства.попробуй открыть в настройках "геоданные" или как оно еще называется. у самсунгов там есть короткий список последних приложений которые обращались за информацией о геопозиционировании. наверное что-то похожее у прочих должно быть.

с вероятностью 99% могу предположить что это какой-то софт гугл - либо сервисы google play, либо поиск со своими приложениями.

в том то и дело, что нет в менюшке настроек такой инфыесли что - sony xperia p Глупости то какие! Никто не работает со сисадминовким аксцессом. как правило. во вменяемом! -) Объективные доказательства моей глупости есть ? Или достаточно просто набросать какашек, а собеседник пусть сам отмывается, мол ему нужнее ? Объективные доказательства?ЛеХко! Что ты как простой юзер не сможешь сделать без рута? И без глубинного понимания того, что ты делаешь!

Это я у тебя как андроид в некотором смысле девелопер спрашиваю, если что.

А в безопасности ты потеряешь сразу и глубоко!

можно я вмешаюсь?)) из того что очевидно:

- возможность писать и манипулировать файлами на карте памяти. да можно фикс поставить, а можно в реестре ключик сменить. и не ставить непонятно что

- снос рекламы в приложениях (безрутовые проги гасят не все)

- титаниум (бекап, заморозка, удаление, восстановление итд. штатными средствами многого не сделать)

- фикс на вайфай (на последних прошивках у самсунгов да и не только у них есть баг - забывает пароли. с рутом решается правкой реестра о5 же)

- баланс у меня проверяется в "тихом режиме" - без рута не получится

- блокировка приложений на выход в инет через аваст на период роуминга например (так удобнее чем по каждому исключения в штатке делать)

- wakelock о5 же как выяснилось не пашет без рута

как бы вот. и это не узкоспециальные вещи. кмк доступно любому юзеру

>

> как бы вот. и это не узкоспециальные вещи. кмк доступно любому юзеру

При использовании приложений под Android иногда появляются вопросы: «А где приложение хранит созданные файлы?», «Можно ли до них достучаться?» и «Удалятся ли файлы при удалении приложения?» Давайте попробуем посмотреть, где же приложение может хранить свои данные и какие последствия это имеет для пользователя.

Внутреннее хранилище данных

Смысл следует непосредственно из названия. Внутреннее хранилище (internal storage) располагается всегда в памяти смартфона вне зависимости от того, есть ли возможность установки карты памяти (и тем более того, вставлена ли она). Эта область памяти является защищенной. Находится в системном разделе /data. По умолчанию все файлы, которые там располагаются, доступны только тому приложению, которое их создало. Разумеется, можно сделать файлы доступными для других приложений, но это надо делать специально. Если приложение не открывает файлы для доступа извне, достучаться к ним можно будет только получив root.

Назначение хранилища понятно: внутренние защищенные данные, к которым не должно быть нерегламентированного доступа. Проблемы (с точки зрения пользователя) могут быть в следующих случаях:

- Неоправданно большой объем данных. Хочется вынести данные на карту памяти, чтобы сэкономить внутреннее пространство для других нужд, а приложение не дает.

- По мнению пользователя, регламент доступа к данным должен быть другим, не таким, как предлагает приложение.

Пример: приложение «Лекции по истории России». В приложении хороший контент (и по содержанию, и по качеству звука). Но сохраняется он во внутреннюю память. На бюджетных устройствах, где этой памяти мало, становится затруднительным закачать заранее много лекций, а потом, отключившись от интернета, слушать их. Второй проблемой становится собственно регламент доступа к данным. Даже если ограничиться тематикой истории, у меня есть аудиофайлы, полученные из трех источников: данное приложение, подкасты и аудиоверсии роликов с youtube. Хочется взять и объединить навек в их земной юдоли под владычеством всесильным Властелина Мордора их все в единый плейлист, и слушать его одним аудиоплеером. Но на смартфоне без root это сделать невозможно.

Внешнее хранилище «личных» данных

С точки зрения разработчика, кроме внутреннего хранилища данных, для персональных целей приложения есть еще внешнее хранилище. Оно необязательно размещается на карте памяти. Это может быть и внутренняя память смартфона, но весь раздел с такими данными размещается в общем доступе. В корне раздела есть папка Android/data, а в ней — подпапки с именами пакетов приложений.

Плюсы такого подхода очевидны: данные доступны извне для целей пользователя. А если это карта памяти, то и емкость может быть ограничена только вашими финансами (в продаже уже можно найти карты памяти на 400 гигабайт). Минусы тоже понятны: в любой момент любое приложение (конечно, имеющее разрешение на доступ к «внешним» данным) может взять и стереть чужие файлы. Также файлы будут удалены системой при удалении приложения (или при очистке его данных).

Пример приложения: подкаст-менеджер BeyondPod (более-менее свежей версии, раньше файлы хранились по-другому). Пользователь имеет доступ к скачанным подкастам и может легко удалять их (например, в целях экономии места) или слушать их во внешнем плеере.

Общее внешнее хранилище

Располагается в корне «внешнего» раздела на одном уровне с папкой «Android». Предназначается для хранения данных, разделяемых между разными приложениями. Обычно в документации Google в качестве примера приводят картинки (фото с камеры — папка DCIM). Основная проблема данных файлов: они никогда не удаляются автоматически. Даже если приложение вы удалили.

Пример: мессенджер Telegram. После того, как вы удалили приложение, загруженные файлы никуда не исчезают. Они продолжают спокойно лежать на накопителе данных, занимая драгоценное место.

Как можно удалить файлы, не удаляя приложения

Здесь важно ввести еще одну классификацию файлов приложений. Она справедлива для внутреннего хранилища и для внешнего хранилища личных данных. Все данные делятся на два типа: собственно данные и кэш.

Данные (папка data) — некие файлы, которые, по логике Google, нужны для постоянной работы с ними. Если полностью их удалить, то приложение поведет себя точно так же, как если бы его переустановили (удалили и заново установили). Частичное удаление файлов может не привести ни к каким неприятным последствиям. Но важно понимать, какие конкретно данные вы удаляете (например, очевидно, что скачанные файлы подкастов можно удалять совершенно свободно — это не повлияет на работоспособность подкаст-менеджера).

Кэш — временные данные, которые сформированы в ходе работы приложения и нужны для ускорения этой работы. Например, данные, которые часто нужны в интернете, загружаются и в дальнейшем вместо загрузки открываются локально (разумеется, кэш может обновляться, чтобы не показывать устаревшие данные). Удалять кэш любого приложения можно совершенно спокойно, это штатная операция.

Очистка памяти и кэша вызывается из настроек приложения. Кнопка «Очистить кэш» очищает только кэш, а кнопка «Очистить данные» — и кэш, и данные приложения.

Удаление файлов приложения из общего внешнего хранилища выполняется только вручную. Более того, даже оценка того, от какого приложения эти файлы остались, тоже выполняется вручную.

Реверс малвари

Мобильные приложения постоянно передают данные сторонним сервисам, этим фактом уже сложно кого-то удивить. Но куда конкретно уходят данные? Команда исследователей из Массачусетского технологического института и компании UWin Software изучила 500 наиболее популярных приложений для Android.

Ранее на страницах ресурса Technology Science уже было опубликовано исследование, озаглавленное «Кто и что обо мне знает? Изучаем скрытый обмен приватными данными, производимый мобильными приложениями с третьими сторонами». Тогда исследователи проследили за активностью 110 популярных приложений из Google Play и Apple App Store.

Команда МТИ сосредоточилась только на приложениях из Google Play и скрытом трафике, которые они генерируют. Выяснилось, что лишь половину этих «тайных» коммуникаций можно отнести к стандартным пакетам Android analytics, другая половина трафика уходит в неясном направлении, и зачастую даже не совсем понятно, зачем нужен тот или иной канал связи, так как на работу приложения он не влияет. К примеру, официальное приложение Walmart передает данные eBay каждый раз, когда пользователь сканирует штрихкод. Разрыв этого соединения ни на что не влияет.

Более двух третей всех изученных приложений используют компонент com.google, который генерирует порядка 2000 запросов, покрывая почти половину всех скрытых коммуникаций.

Эксперты провели эксперимент и вообще запретили 47 приложениям общаться с третьими сторонами. 30 из этих модифицированных приложений продолжили работать как ни в чем не бывало. Еще девять лишились рекламы, но в целом функционировали. В трех случаях программы демонстрировали небольшие сбои в работе. Так, популярное приложение-фонарик, которое предлагает пользователям платный апгрейд, лишилось иконки на экране апгрейда.

Еще пять приложений полностью перестали работать. Как минимум в одном случае проблема крылась в защите, которую разработчики встроили в приложение, чтобы защитить свой проприетарный код. Почему отказали оставшиеся четыре программы – неясно.

«Аналитические сервисы собирают информацию о производительности приложения, аварийных завершениях работы, рабочих характеристиках устройств, а также наблюдают за действиями пользователя, во время работы с приложением. Хотя эта информация имеет явную ценность для разработчиков, пользователь не найдет нигде описания целей и частоты сбора этих данных.

По сути, некоторые приложения начинают собирать данные еще до фактической активации. К примеру, Twitter, Walmart и Pandora начинают сбор данных сразу же, как только устройство включается, и продолжают периодически выходить на связь, пока устройство остается включенным. Само приложение при этом может вообще не использоваться ни разу. В большинстве случаев пользователь никак не может прекратить подобный сбор данных, не удалив приложение», — пишут исследователи в докладе.

Команда экспертов подчеркивает, что они не призывают немедленно избавиться от всех этих каналов передачи данных, запретив все оптом. Просто исследователи полагают, что пользователи имеют право знать о происходящем, а также должны иметь возможность отказаться от сбора информации.

Ознакомиться с полной версией доклада команды можно на сайте DSpace @ MIT .

Мы зачастую не уделяем должного внимания приложениям, которыми пользуемся. Понятное дело, что большинство из нас не скачивают что попало, а выбирают только то, что нужно. Но это не отменяет того факта, что приложения – независимо от того, насколько мы им доверяем – могут представлять опасность. Нет, я сейчас не говорю о майнинге криптовалюты или воровстве денег с ваших банковских счетов. Я говорю о слежке, которую приложения могут устанавливать без вашего ведома. Ну, как без вашего… На самом деле с вашего, просто вы, как правило, об этом не подозреваете.

Внимательно отслеживайте разрешения, которые даёте приложениям

Я говорю о системе разрешений Android, которой многие пользуются крайне нерационально. Она предусмотрена для того, чтобы мы могли ограничивать приложения в их привилегиях. При помощи системы разрешений можно, например, открыть программе доступ к камере или, напротив, запретить. Другое дело, что большинство не обращает внимания на то, какие привилегии запрашивают приложения и раздают их направо-налево. В результате софт получает доступ к таким функциям, которые ему в принципе не положены: камера, микрофон и т.д.

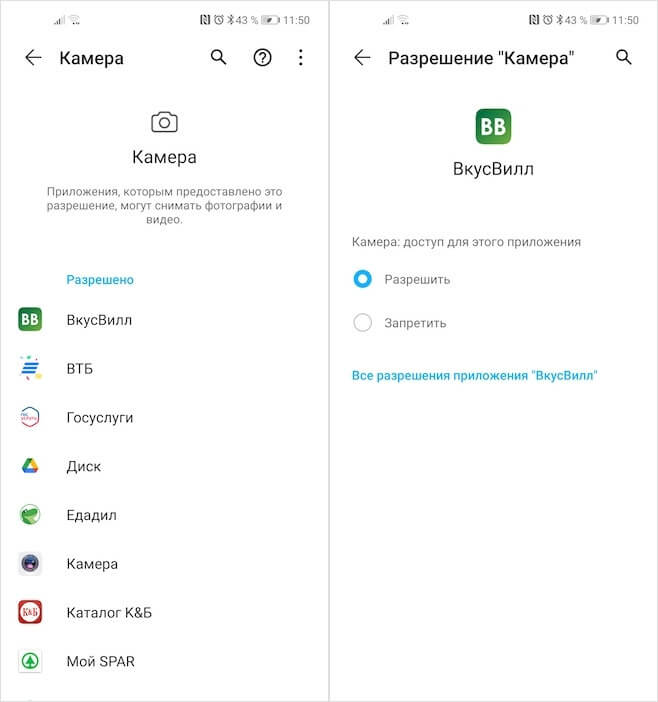

Как отозвать разрешения у приложений

Хорошо, что система разрешений Android позволяет не только дать привилегию, но и отобрать её назад:

- Перейдите в «Настройки» и откройте «Приложения»;

- Здесь выберите раздел настроек «Диспетчер прав»;

Данные приложениям разрешения всегда можно отозвать

- Откройте поочерёдно вкладки «Микрофон», «Камера» и др. (тут будут все приложения, которые имеют к ним доступ);

- Выберите в списке нужные приложения и запретите им доступ.

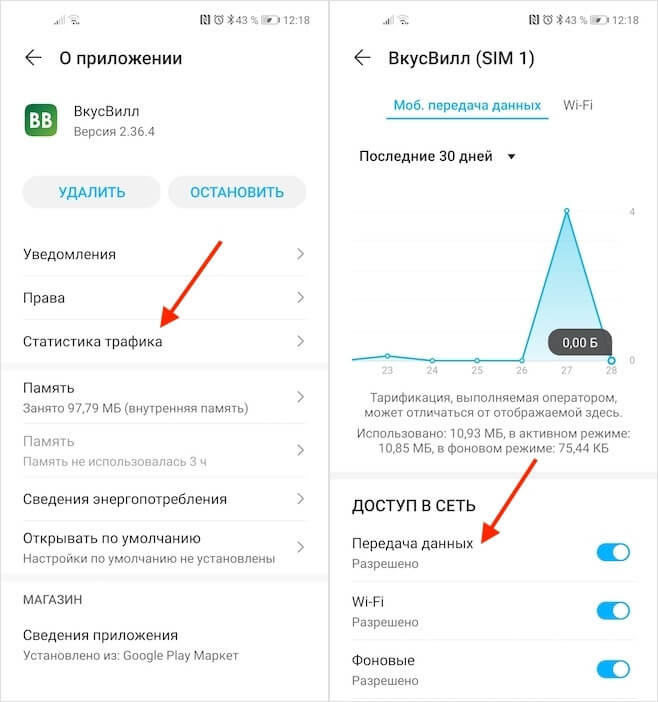

Запретить приложениям доступ в интернет так же можно. Однако это не считается привилегией, поэтому искать механизм блокировки выхода в Сеть нужно в другом месте:

- Перейдите в «Настройки» и откройте «Приложения»;

- В открывшемся окне выберите «Приложения» и найдите нужное»;

Приложениям можно запретить даже выходить в интернет

- Откройте страницу, посвящённую установленному приложению;

- Выберите «Статистика трафика» и отключите функцию доступа в Сеть.

Привилегии на Android

Привилегии для приложений могут обернуться для вас проблемами

Вообще, я бы на вашем месте проверил все приложения на соответствие привилегий, которые им предоставлены. Ведь если мобильному клиенту социальной сети вроде Инстаграма или VK нужна и камера, и микрофон, и службы геолокации. А вот тому же калькулятору уже вряд ли. Поэтому лучше всё-таки контролировать то, с чем могут взаимодействовать приложения, которые установлены у вас на устройстве. Ведь не ровен час, они могут и записать то, что вы говорите, и сфотографировать то, что вы видите, и запомнить ваши перемещения.

Ну, а важнее всего не отзывать привилегии, а с умом их раздавать. Немногие знают, что разного рода трояны, которые проникают на наши устройства тем или иным путём, на самом деле бессильны без основных привилегий. Поэтому следите за тем, на что именно вы соглашаетесь. Ведь одно невнимательное разрешение может привести к вашей дискредитации или краже данных, которыми вы, возможно, очень сильно дорожите. В конце концов, всегда проще предупредить неприятное происшествие, чем потом разгребать проблемы, которые из-за него случились.

Читайте также: