Могут ли прослушивать мобильный телефон обычного гражданина

Кто слушает

На языке правоохранительных органов прослушка телефонов и контроль интернет-трафика называются аббревиатурой «СОРМ» - «Система технических средств для обеспечения функций оперативно-розыскных мероприятий». СОРМ-1 – это комплекс мероприятий, направленных на прослушку мобильной связи, СОРМ-2 – мобильного интернет-трафика. Сегодня такие методы расследования выходят на первый план, затмевая традиционные криминалистические подходы. Соответственно, подразделения, отвечающие за СОРМ, становятся все более влиятельными в составе органов внутренних дел. В Свердловской области это, например, бюро специальных технических мероприятий (БСТМ) ГУ МВД по Свердловской области и оперативно-технический отдел (ОТО) УФСБ по Свердловской области.

По закону, прослушка телефонов и контроль интернет-трафика возможны только по решению суда. Правда, закон позволяет следователям «включать запись» и без такового, если дело срочное и прослушка необходима для предотвращения готовящегося преступления. Примерно по такому же принципу следователям «в виде исключения» разрешают проводить обыски, получая санкцию суда уже постфактум. Как и в случае с обысками, часто правоохранители пользуются этой нормой, чтобы получать бесконтрольный доступ к чужим тайнам.

Существуют также способы легализовать незаконную прослушку, поместив имя и телефон нужной персоны в длинный перечень подозреваемых по какому-нибудь уголовному делу. Как говорят источники в органах, судьи почти никогда не вникают, каким образом та или иная фамилия связана с уголовным делом, и подписывают разрешения «одним махом». Такие судебные решения носят гриф «секретно», и кто оказался в списках «на прослушку», гражданам не узнать никогда.

Впрочем, специалисты, занимающиеся прослушкой, говорят: сегодня все чаще граждан «ставят на запись» и вовсе без каких-либо решений суда. У каждого оператора связи установлена аппаратура, позволяющая силовикам в любое время получать доступ к разговорам любого клиента (к этому операторов обязывает закон). А в региональном управлении ФСБ есть терминал удаленного доступа, с помощью которого можно в несколько кликов начать слушать любого пользователя мобильной связи.

По закону, право вести прослушку имеют несколько специальных служб. Кроме самой ФСБ, это МВД, ФСКН, ГУФСИН, таможня, ФСО, СВР. Но контроль за самой аппаратурой, обеспечивающей работу СОРМ-1 и СОРМ-2, находится именно у ФСБ. Как объясняют специалисты, чтобы поставить тот или иной номер на прослушку, сотрудникам из полицейского бюро специальных технических мероприятий не обязательно бежать в ФСБ и просить нажать кнопочку: в МВД и других органах, ведущих оперативно-разыскную деятельность, есть собственные терминалы доступа. Но они подключены «через ФСБ», то есть главный ключ все равно расположен у чекистов.

«Зачем вам столько телефонов?»

Как уберечься от прослушки? Почти никак. Во-первых, бесполезно менять SIM-карты: на прослушку ставят не номер мобильного, а уникальный номер телефонного аппарата (IMEI). Какая бы симка не была установлена в телефоне, он все равно будет «в прямом эфире».

Как это устроено

Другое дело – обычная прослушка. Она может быть массовой. Сегодня в Екатеринбурге мощности ФСБ позволяют слушать одновременно 25-50 тысяч абонентов, в Москве – в сотни раз больше. Основная проблема не в том, как записать информацию, а в том, как ее расшифровать и обработать. В ГУ МВД по Свердловской области, например, есть специальный отдел «аналитиков», которые заняты простой расшифровкой записанных разговоров, превращением аудио в текст. Сейчас свердловские правоохранители, используя как повод подготовку к ЧМ-2018 и ЭКСПО-2020, ставят себе задачу увеличивать аппаратные мощности прослушки. А создать более совершенные системы обработки полученной информации – это уже задача для силовиков не только на российском, но и на мировом уровне. Последние скандалы в США показывают, что российские спецслужбы далеко не единственные увлечены незаконными или полузаконными «мониторингами».

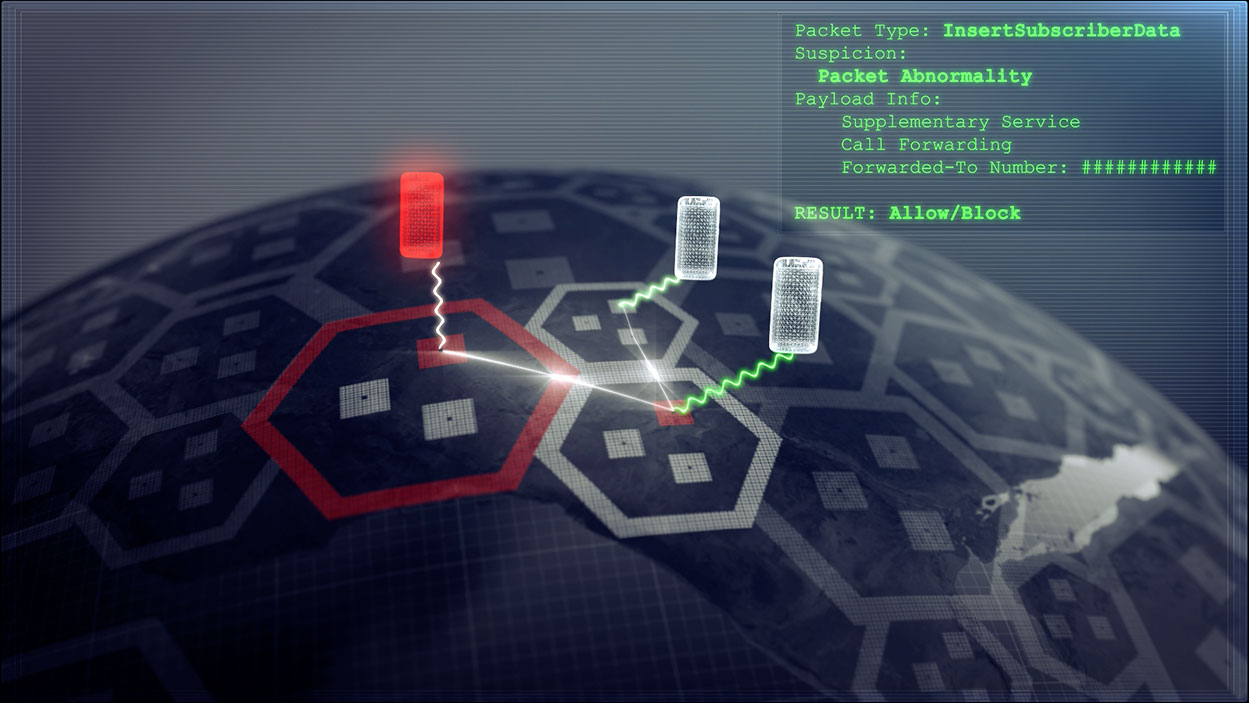

В каталоге продукции есть примеры того, как выглядит интерфейс программы для «мониторинга»:

What’sApp или Viber?

С анализом интернет-трафика подозрительных граждан (СОРМ-2) у силовиков дела обстоят пока несколько хуже, чем с прослушкой разговоров. Хотя операторы связи точно так же предоставляют спецслужбам любую информацию, сам анализ этих данных довольно сложен. «Любой смартфон постоянно скачивает и отправляет огромное количество данных. До последнего времени существовала огромная проблема в том, чтобы вычленить из всей этой массы интересующую информацию, например переписку в Skype или WhatsApp. Однако теперь эта задача в целом решена и даже в регионах научились читать интернет-мессенджеры», - рассказывает наш собеседник.

За кем следят

«Совершенно точно слушают губернатора, его ближайшее окружение, первых лиц города. Депутатов Заксобрания и гордумы – вряд ли, только если кого-то заказали конкуренты. Но это редкий случай, по телефону никто ничего важного давно не говорит, и тратить по 70 тысяч рублей в день на прослушку конкурента готовы не многие», - рассказывает наш источник.

В последнее время появился еще один проверенный способ стать жертвой прослушки - регулярно критиковать действующую власть или ходить на демонстрации протеста. Конечно, всех участников уличных акций прослушивать не будут, но самых активных – вполне. В Екатеринбурге давно слушают Евгения Ройзмана и Аксану Панову – как оппонентов свердловского губернатора Евгения Куйвашева. В окружении губернатора не скрывают, что распечатки их разговоров регулярно ложатся на стол главе региона.

Для обмена информацией все больше людей и организаций используют облачные сервисы вроде Dropbox, «Яндекс.Диск», «Google disk» и других. Ими тоже интересуются правоохранительные органы. Из популярных сервисов относительно надежным считается предложение Google, но наш источник советует обратить внимание на Wuala: хранилище, поддерживающее шифрование, с серверами в Швейцарии. Правда, если вы спасаете свои тайны не от российских спецслужб, а от американских, вам вряд ли что-то поможет. Несколько дней назад еще один «сверхбезопасный» облачный сервис Lavabit был таинственным образом закрыт и все его пользователи потеряли свою информацию. Судя по всему, дело в том, что почтой Lavabit пользовался бывший агент ЦРУ Эдвард Сноуден.

Под колпаком

Редкий российский бизнесмен и политик сегодня обсуждает по телефону что-нибудь важнее рыбалки и футбола. Поэтому, помимо анализа собственно текстов переговоров, профессионалы электронной разведки занимаются обработкой больших массивов данных, выявляя математические закономерности, неявные связи, строя на этом основании гипотезы о взаимодействии тех или иных групп или персон. Материалом для этого могут служить телефонные звонки, электронные письма, банковские операции, операции по регистрации или ликвидации юридических лиц и т.п. Получаются большие схемы, подобные той, что приведены в одной из презентаций уже упоминавшейся компании Avicomp:

Перлюстрация электронной переписки, мониторинг телефонных переговоров зашли уже так далеко, как и не снилось авторам романов-антиутопий. Наверное, нередко мощь СОРМов помогает предотвратить подлинные теракты или настоящие преступления. Но для общества куда заметнее случаи, когда методы электронной разведки используются для политического преследования и не имеют никакого отношения к законным процедурам. При этом от бесконтрольной слежки страдают не только оппозиционеры, но и лояльные Кремлю политики. Собранный при помощи электронных средств компромат часто становится орудием элитной борьбы против тех, кто еще недавно сам заказывал прослушку своих врагов. В этом смысле электронная разведка превратилась в опасность, от которой не застрахован никто.

Наша справка: Как уральские политики страдают от слежки и пытаются спастись

В «тюменской матрешке» только на Юге, в Тюмени, приучили себя к мессенджерам вроде Viber и WhatsApp: в ХМАО и ЯНАО покрытие 3G намного хуже и пользоваться ими накладно. Зато северные чиновники активно используют аппаратные средства против прослушки. Например, в кабинете одного из высокопоставленных чиновников за шторой стоит «глушилка», которую он включает во время важных разговоров. Как говорят, звук это устройство издает жуткий, поэтому долго говорить, когда он работает, просто физически тяжело.

Этот же управленец рассказывает о мобильной связи совсем фантастические истории. По его словам, сегодня чекисты располагают оборудованием, которое однажды записав тембр вашего голоса, в случае, если им в дальнейшем необходимо вас писать, будет автоматически включаться, по какому бы вы телефону ни говорили. Поэтому менять номера и аппараты не имеет смысла. Довольно подозрительно чиновник относится и к продукции компании Apple, хотя пользуется ею с тех пор, когда президентом стал Дмитрий Медведев, который ввел моду среди госслужащих на iPhone и iPad. Однако он заклеил черной изолентой объективы камер на обоих гаджетах. Чиновник уверен, что с помощью камер за владельцем устройств может вестись наблюдение.

За одним из губернаторов «тюменской матрешки» наблюдали без всяких айфонов. Видеокамера была обнаружена прямо над кроватью первого лица в служебной резиденции. Кто был заказчиком слежки (ФСБ или частные лица), так до сих пор и не выяснили.

Самые продуманные чиновники и бизнесмены всегда предпочтут личные беседы телефонным разговорам. Более того, как признался один из них, самым надежным способом коммуникации является запись на листке, после чего этот листок просто сжигается.

Для начала определим тип нарушителя и его возможности.

Высококвалифицированные специалисты, могут использовать весь стек технологий и создавать новые программы для взлома устройств. В том числе использовать аппаратные закладки, сканеры сети и низкоуровневые протоколы связи.

Прослушка при физическом доступе к смартфону

Основной способ получить доступ к вашим разговорам или переписке в мессенджерах — установка программы, которая будет иметь доступ к микрофону, тексту на экране и вводенным данным. Программа записывает, к чему у нее есть доступ, и передает данные злоумышленнику через интернет.

Смартфоны компании Apple для злоумышленников непростая задачка. Установить программу можно только через официальный магазин приложений App Store. Причем в настоящий момент все приложения, публикуемые в App Store, тщательно проверяются на доступ к данным, которые не нужны для работы. А значит, мошеннику установить приложение с подобными функциями практически невозможно.

Но иногда пользователей iPhone смущает «закрытость» экосистемы, и они пользуются джейлбрейком. Эта операция позволяет получить полный доступ к файловой системе устройств Apple и устанавливать приложения из сторонних источников. Именно открытость устройств с джейлбрейком и дает шпионам возможность проникнуть в вашу жизнь.

У пользователей Android проблем больше. Многие смартфоны, особенно бюджетного уровня, крайне плохо поддерживаются производителями: ОС обновляется, в лучшем случае, год-подлтора после анонса, а отдельные гаджеты перестают поддерживаться производителем практически сразу. Но именно вместе с обновлением версии ОС вы получаете новые функции и устранение уязвимостей, что для безопасности наиболее важно.

Дополнительный фактор взлома Android — установка приложений не только из официального плеймаркета, но и с помощью apk-файлов, скачанных где-то в сети. Есть два варианта развития ситуации:

- Злоумышленник, добравшийся к телефону, устанавливает приложение с несанкционированным доступом к микрофону и записи разговоров. А оно передает всю вашу подноготную, вкключая геопозицию. Выявить подобные програмы просто — просмотрите список установленных приложений и доступы, которые они запрашивают. Если встретите странные приложения, которые не устанавливали, скорее всего это и есть взломщики.

- Установка модифицированных системных приложений. Сценарий похож на предыдущий, однако никаких сторонних приложений нет. Используется измененное приложение из списка стандартных пользовательских. Такая хтрая работа — уровень хакерских группировок или тех, кто может купить подобную сборку приложения. Программа с секретом выполняет все положенные ему функции, но и одновременно с этим «сливает» информацию хакеру. Подобный сценарий более сложный для выявления, и простой проверкой установленных приложений тут не обойдешься.

Решение — не оставляйте ваш смартфон без контроля, установите пароль и биометрические данные для разблокировки. Так вы отсечете самый простой способ слежки за вами.

Другие способы прослушки

Теперь поговорим о возможностях, которыми обладают хакеры и даже целые хакерские группировки. Начнем с так называемых «скрипт-кидди». По сути, это неквалифицированные начинающие хакеры, которые могут использовать только готовые программы и скрипты.

Прямой доступа к смартфону не нужен — доставка вредоносной программы в смартфон происходит удаленно. Наиболее частый способ: вас пытаются обманом заставить скачать и установить какое-то приложение. Например, на почту приходит «важное» письмо от банка, в котором говорится — чтобы получить выписку или справку, скачайте и установите наше приложение, любезно предоставляя ссылку. Все это может быть дополнено приписками о важности и срочности данной операции — все, чтобы вы не думали и на автомате скачали вредоносное приложение.

Теневая загрузка (Drive-by Compromise) — вы просто открываете страницу в браузере, а вам подгружаются различные вредоносные файлы, которые используют уязвимости браузера/ОС для установки и доступа к данным.

Эксплуатация уязвимости через зарядную станцию или ПК— вы просто подключаете смартфон к зарядному устройству или компьютеру, особенно в общественных местах, а вам устанавливается вредоносная программа. Примеры подобных махинаций есть как для Android, так и для iOS.

Взломам подвержены карты с поддержкой java card — специального языка программирования, который позволяет создавать стандартные приложения для SIM-карт.

Стоимость таких SIM-карт немного выше обычных. Именно поэтому многие операторы не покупают java-карты — скорее всего в России подобной угрозы не стоит бояться.

Продвинутые средства перехвата

Есть вариант прослушки без установки каких-либо приложений на ваш смартфон — различные фемтосоты и GSM-ловушки. По сути, это маленькая базовая станция связи, которую полностью контролирует злоумышленник. Он заставляет ваш телефон подключиться к его базовой станции, а затем просматривает и прослушивает всю информацию, которой вы обмениваетесь с вашим собеседником.

В стандарте GSM предусмотрели защиту от несанкционированного перехвата информации, но и тут не обошлось без уязвимостей и недостатков. При определенных обстоятельствах злоумышленник может заставить ваш смартфон переключиться на режим работы либо совсем без шифрования, либо со слабым шифрованием, тем самым получив доступ к вашим разговорам. Это уровень серьезных хакерских/преступных группировок, так что обычным гражданам тут опасаться нечего. Профессионалов-хакеров, обычно, волнуют разговоры важных шишек или звезд, чтобы получить плату за компромат.

Используя уязвимости в данном протоколе, злоумышленники перехватывают ваши SMS и прослушивают разговоры. Такой сценарий прослушки еще сложнее, чем поддельные фемтосоты. Хакерам необходимо получить нелегальный доступ к SS7-сети, а это хоть и не невозможно, но очень финансово затратно. Вряд ли кто-то будет так тратиться ради информации о рядовых гражданах. А для корпоративного шпионажа или крупных краж этот вариант вполне возможен.

Такая информация многих может заставить волноваться, но без паники. Хоть вариантов следить за людьми достаточно, однако производители смартфонов стараются беречь своих пользователей. Но все же для защиты лучше соблюдать простые правила:

- Используйте надежный пин-код или пароль для разблокировки устройства, а лучше биометрическую информацию;

- Не давайте ваш смартфон людям, которым вы не доверяете, а лучше вообще никому;

Не устанавливайте приложения, скаченные из интернета, — только из официальных маркетплейсов; - Не открывайте письма от неизвестных адресатов и вложения, не переходите по ссылкам в письмах;

- Проверяйте ваш смартфон антивирусными средствами при возникновении подозрений на несанкционированный доступ;

- Проверьте все приложения и доступы, которые они используют.

А продвинутых хакерских способов, если вы обычный человек, не имеющий отношения к власти и миллионным счетам, можно не бояться.

МОСКВА, 31 окт – ПРАЙМ, Ульяна Крайняя. По данным "Лаборатории Касперского", Россия в первом полугодии стала лидером по числу людей, столкнувшихся со слежкой через шпионское программное обеспечение в смартфоне. Установить, заражено ли устройство софтом для прослушивания телефонов, не всегда просто, считают опрошенные агентством "Прайм" эксперты.

Эксперт назвал главные признаки прослушки вашего телефона

При этом обезопасить себя от незаконной прослушки можно, соблюдая ряд нехитрых правил безопасности. Так, не стоит передавать телефон третьим лицам и переходить по неизвестным ссылкам. Важно регулярно проверять установленные на смартфоне приложения и отключать его во время конфиденциальных переговоров. При подозрениях на прослушку вы вправе обратиться с заявлением в правоохранительные органы.

КАК ОПРЕДЕЛИТЬ, ЧТО ВАС ПРОСЛУШИВАЮТ

Для начала, далеко не факт, что целенаправленно прослушивать будут именно вас – есть определенные группы риска. "Приложения в телефоне довольно часто прослушивают наши разговоры, но, если речь идет о планомерной слежке, то для нее должны быть какие-то причины", — рассуждает директор компании "Интеллектуальный резерв" Павел Мясоедов. Так, бизнесменом могут заинтересоваться партнеры или конкуренты, также члены семьи часто стараются контролировать друг друга.

Если программу устанавливал профессионал, то "жучок" обнаружит только специалист, если это делал человек с минимумом знаний – найти следы будет проще.

Эксперт посоветовал присмотреться, не ведет ли себя телефон необычно: например, стал быстро разряжаться (особенно – новый аппарат) или сам выключаться. Еще одним признаком возможной прослушки является сильный нагрев устройства при разговоре. Но это косвенные признаки, они могут указывать на технические проблемы. Хуже, если стали появляться программы, которые владелец точно не устанавливал.

Если вы заметили эти нехарактерные признаки, лучше сохранить ценную информацию и сбросить телефон к заводским настройкам. Однако этот метод не поможет, если жучок находится внутри корпуса. "И главное правило безопасности – не пользоваться подаренными гаджетами", — предупреждает Мясоедов.

Если Вас "слушают" правоохранительные органы на основании решения суда, определить это весьма сложно и порой невозможно, продолжает заведующий филиалом московской коллегии адвокатов "Защита" Анатолий Миронов.

"Как правило, в таких случаях связь, интернет и сам смартфон работают в штатном режиме, и никаким чудесным набором цифр и символов вы не определите законное прослушивание телефонных переговоров", — предупреждает он.

Использование интернет-телефонии и мессенджеров с правовой точки зрения не относится к телефонным переговорам, поэтому оперативно-розыскное мероприятие "прослушивание телефонных переговоров" никогда не содержит в себе данных из WhatsApp или Telegram. Однако это вовсе не означает, что у оперативных служб нет возможности получить оттуда интересующие сведения.

КАК ВЕДЕТСЯ ПРОСЛУШКА

Большой объем коммуникаций на смартфоне проходит в мессенджерах или социальных сетях, поэтому они также могут быть интересны злоумышленникам.

"В этом случае речь идет уже о прямой прослушке: с использованием возможностей самого смартфона, а также шпионского или сталкерского софта", — объяснил специалист.

МОЖНО ЛИ ПРЕДОТВРАТИТЬ

Чтобы снизить риски заражения шпионским софтом, Чебышев рекомендует скачивать приложения только из официальных магазинов и следить за тем, какие разрешения вы даете установленным программам, периодически проверять список установленных приложений (если среди них появляются новые, незнакомые – это повод насторожиться), а также установить защитное решение для мобильных устройств.

Эксперт рассказал, кому кроме вас доступна камера вашего смартфона

Директор информационно-аналитического агентства Telecom daily Денис Кусков добавляет, что специальное ПО на смартфоне может устанавливаться как незаметно от человека, так и самим человеком, не подозревающим этого. Происходит это путем скачивания писем или иной информации, либо переходом по непроверенному адресу.

Если вы скачиваете какие-то приложения, то стоит бережно подходить к вопросу предоставления объема данных этому софту. Предоставляя приложению ряд данных, которые можно собирать с участием микрофона и камеры, стоит понимать, что это будет доступно третьим лицам.

Эксперт рекомендует не передавать свой телефон в незнакомые руки, даже если вас просят сделать звонок. Если есть необходимость донести конфиденциальную информацию –делать это тет-а-тет, а не по мобильному телефону.

"Если Вы ведёте важные конфиденциальные переговоры, то, по возможности отложите телефон в сторону и выключите его", — советует и Миронов.

ПРАВОВОЙ АСПЕКТ

Если вы полагаете, что ваши права были нарушены незаконным прослушиванием телефонных переговоров, то логично будет обратиться с официальным заявлением в правоохранительные органы, которые могут привлечь виновных к ответственности по статье 137 Уголовного Кодекса РФ

Если же вам стало известно о нарушающей ваши права прослушке телефона, которую проводят сами правоохранительные органы на основании судебного решения, но преступления вы не совершали, то по Закону "Об оперативно-розыскной деятельности", вы вправе истребовать сведения о полученной о вас информации.

"И, пожалуй, самый основной совет: задумывайтесь над тем, что вы говорите, помните древнюю истину "от слов своих оправдаешься, и от слов своих осудишься". Контролируйте себя, а потом уже свой гаджет", — подытожил юрист.

Многие из методов ниже имеют законные основания. Но не все.

Как правило, если вы не занимаетесь ничем противозаконным или не находитесь под подозрением, то и прослушивать вас не будут. Но это не отменяет шанса прослушки со стороны бизнес-конкурентов, преступников и прочих недоброжелателей.

Просто знайте всю эту информацию и спите спокойно.

Система оперативно-розыскных мероприятий – прослушка официальная, государственная, тотальная. В РФ все операторы связи обязаны устанавливать СОРМ на своих АТС и обеспечивать правоохранительным органам доступ к разговорам и переписке пользователей.

Если у оператора не будет СОРМ, ему не выдадут лицензию. Если он отключит СОРМ, лицензию аннулируют. К слову, не только в соседних Казахстане и Украине, но и в США, Великобритании и многих других странах действует та же система.

Установка СОРМ определяется Законом «О связи», приказом Министерства связи № 2339 от 9 августа 2000 года, приказ Министерства информационных технологий и связи РФ от 16 января 2008 года N 6 «Об утверждении Требований к сетям электросвязи для проведения оперативно-разыскных мероприятий», а также ещё десятком других нормативных документов.

- Аппаратно-программную часть, которая устанавливается у оператора связи;

- Удаленный пункт управления, который размещается у правоохранительных органов;

- Каналы передачи данных, работа которых обеспечивается провайдером для установки связи с пунктом удаленного управления.

СОРМ принято делить на три поколения:

- СОРМ 1 позволяет следить за аналоговой связью, телефонными переговорами. Её разработали а 80-е годы.

- СОРМ 2 создана для прослушивания мобильной связи и контроля интернет-трафика. Второе поколение СОРМ стали внедрять в 2000 году. В составе системы – отдельный сервер, подключённый к пульту управления ФСБ, и кольцевой буфер, который должен хранить весь проходящий через провайдера трафик за последние 12 часов.

Операторы РФ преимущественно используют СОРМ 2. Но на практике у 70% компаний система либо вообще не работает, либо работает с нарушениями.

Прежде всего, СОРМ устанавливать дорого (а делать это оператор должен за свои деньги по индивидуальному плану, утвержденному местным управлением ФСБ). Большинству операторов проще заплатить около 30 тыс. рублей штрафа в соответствие с ч.3 ст.14.1 КоАП РФ.

Кроме того, СОРМ оператора может конфликтовать с комплексами ФСБ. И из-за этого записывать трафик пользователей технически невозможно.

Операторы не контролируют, как спецслужбы используют СОРМ. Соответственно, запретить прослушивать конкретно ваш номер они не могут.

Однако спецслужбам для прослушки формально нужно решение суда. В 2016 году суды общей юрисдикции выдали правоохранительным органам 893,1 тыс. подобных разрешений. В 2017 году их количество снизилось, но незначительно.

Впрочем, сотрудникам правоохранительных органов ничего не стоит включить чей-то номер в набор для прослушки как потенциально подозрительный. И сослаться на оперативную необходимость.

К тому же уровень безопасности СОРМ часто невысок. Так что остаётся возможность и для несанкционированного подключения – незаметно для оператора, абонента и спецслужб.

Сигнальная сеть SS7 (ОКС-7)

SS7, ОКС-7, или система сигнализации №7 – набор сигнальных протоколов, которые применяют для настройки телефонных станций PSTN и PLMN по всему миру. Протоколы используют цифровые и аналоговые каналы для передачи управляющей информации.

Уязвимости в SS7 находят регулярно. Это позволяет хакерам подключиться к сети оператора и прослушивать ваш телефон. Вообще говоря, в SS7 практически не вшивали системы защиты – изначально считалась, что она защищена по умолчанию.

Когда абонент совершает звонок, коммутатор обращается к адресу хакера. В результате осуществляется конференц-звонок с участием третьей стороны (злоумышленника), которая может всё слушать и записывать.

Подключиться к SS7 можно где угодно. Так что российский номер вполне могут ломать из Индии, Китая, да хоть из далёкой жаркой Африки. Кстати, SS7 позволяет использовать USSD-запросы для перехвата SMS или перевода баланса.

Вообще SS7 – это «мать всех дыр» и самое уязвимое место мобильной системы. Её сейчас используют не только для прослушки, но и для обхода двухфакторной аутентификации. Иначе говоря, для доступа к вашим банковским аккаунтам и другим защищённым профайлам.

Троянские приложения

Это как раз самый простой и распространённый способ. Установить приложение, пока «половинка» в душе, или использовать методы социальной инженерии, чтобы заставить перейти по ссылке, гораздо проще, чем договариваться с операми и ФСБ.

Приложения позволяют не только записывать разговоры по мобильному или читать SMS. Они могут активировать микрофон и камеру, чтобы скрыто слушать и снимать всё происходящее вокруг.

В 2011 году правительство Египта использовало FinFisher в ходе Арабской весны. Причём приобрело официальную версию за 287 тыс. евро. Вскоре после этого WikiLeaks показала на видео, как FinFisher, FinSpy и другие разработки Gamma Group собирают данные пользователя. И только после этого Apple вынуждена была закрыть дыру.

Как вас могут уговорить установить шпион для прослушки? Это может быть обновление популярной игры из «левого» каталога, приложение со скидками, подделка под обновление системы.

К слову, правоохранительные органы тоже используют шпионские приложения – к примеру, когда не могут пойти официальным путём и получить разрешение суда. Трояны под 0day-уязвимости в Android и iOS – многомиллионный рынок, продукты на нём востребованы во многих странах мира.

Дистанционная прослушка

Варианта здесь три – мобильный комплекс, фемтосота или поддельная базовая станция. Все они недешевы, так что рядового юзера так прослушивать не будут. Но всё же расскажем, как это работает.

Мобильный комплекс устанавливают на расстоянии до 300-500 м от прослушиваемого смартфона. Направленная антенна перехватывает все сигналы, компьютер их сохраняет и расшифровывает с помощью радужных таблиц или других технологий. Когда прослушка закончена, комплекс просто уезжает.

У поддельной базовой станции (IMSI-перехватчика) сигнал мощнее, чем у настоящей. Смартфон видит, что такая станция даст лучшее качество связи, и автоматически подключается к ней. Станция перехватывает все данные. Размер станции – чуть больше ноутбука. Стоит она от 600 долларов (кустарная) до 1500-2000 долларов (промышленные варианты).

К слову, поддельные станции нередко используют для рассылки спама. В Китае такие устройства умельцы собирают и продают компаниям, которые хотят привлечь покупателей. Нередко поддельные БС применяют и в районах боевых действий, чтобы дезинформировать военных или население.

Фемтосота – устройство более миниатюрное. Она не такая мощная, как полноценная станция связи, но выполняет те же функции. Фемтосоты обычно устанавливают компании, чтобы прослушивать трафик своих сотрудников и партнёров. Данные перехватываются до того, как отправятся на базовые станции сотовых операторов. Но такую же фемтосоту можно установить и для точечной прослушки.

Выводы

Технически самый простой и универсальный способ прослушки – это мобильное приложение. В случае чего всё можно свалить на абонента: мол, сам разрешил доступ к камере, микрофону, отправке данных и т.п. Остальные методы – скорее для профессионалов или людей, которые могут оплатить услуги профессионалов.

(7 голосов, общий рейтинг: 4.71 из 5)

Читайте также: