Криптоарм ошибка чтения файла подписи

Выглядит ошибка «Нет полного доверия к сертификату подписи КриптоАрм» так:

Для исправления данной проблемы потребуется выполнить следующие действия:

1. Открыть программу «Internet Explorer»/«Сервис»/«Свойства»/«Содержание»/«Сертификаты», или же через меню кнопки Пуск – все программы – Крипто про - сертификаты.

Через вкладку «Состав» выбрать «Точки распространения списка отзыва».

2. Далее открываем любой браузер (или выполняем данное действие в Internet Explorer) и вставляем ссылку в адресную строку, после нажимаем сохранить.

3. Далее открываем программу Крипто АРМ либо по ярлыку с рабочего стола, или через меню пуск – все программы.

Нажать на сохраненном списке правой кнопкой мыши для выбора режима установки.

4. Следовать инструкции «Мастера импорта сертификатов».

Выбираем файл, который загружали по ссылке на пункте 2 и нажимаем далее.

Так же в решении данной проблемы может помочь временное отключение антивирусной программы, и обновление программы Крипто АРМ по ссылке

Программа «КриптоАрм» является стандартом для электронной цифровой подписи (ЭЦП), постоянно обновляется, дорабатывается и отслеживает все возникающие сбои. Обычно у пользователей не возникает проблем в работе, т.к. интерфейс понятен и прост, а алгоритмы отвечают всем стандартам безопасности. Но иногда возникает ошибка отсутствия полного доверия к сертификату ЭЦП, которую можно устранить самостоятельно и за несколько минут.

Причина неисправности

Выглядит ошибка «Нет полного доверия к сертификату подписи КриптоАрм» так:

Отсутствие доверия к закрытому ключу электронной подписи говорит о том, что ПК не может определить степень доверия к Удостоверяющему центру, выдавшему сертификат ЭЦП. Одновременно отсутствие доверия к УЦ отражается на сертификате электронной подписи и ставит ее под сомнение.

Как устранить ошибку

Исправление ошибки происходит в несколько последовательных шагов и не занимает много времени.

Шаг 1

Для начала «КриптоАрм» нужно перевести в режим «Эксперт», т.к. он позволяет использовать больше функций и работает лучше.

Шаг 2

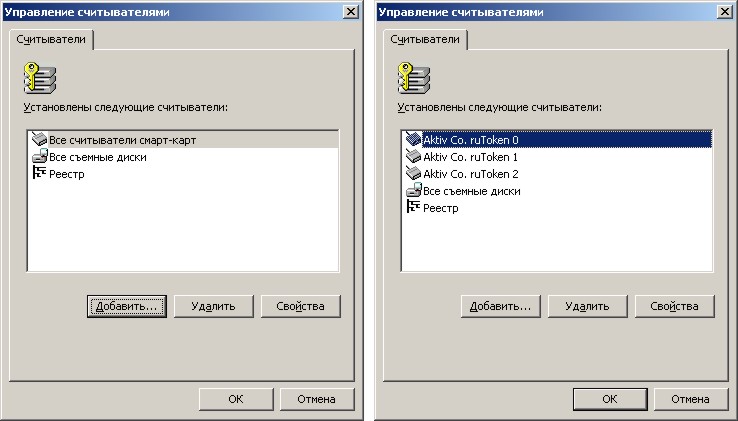

Следующий этап — подключение носителя ЭЦП к ПК.

Нужно выбрать действующий криптопровайдер, а при выборе типа носителя — токен или дискету (в системе под дискетой понимается также флешка).

После этого пользователю предстоит выбрать контейнер с ЭЦП. Под контейнером подразумевается место хранения сертификата электронной подписи на флешке или токене. Один контейнер содержит один сертификат, а если на носителе ЭЦП содержится несколько сертификатов, то нужно выбрать вызывающий сомнения.

Если контейнер ЭЦП хранится на внешнем носителе, то обычно требуется введение пин-кода. Он стандартный для всех токенов:

- для Рутокена: 12345678;

- для eToken: 1234567890.

По технике безопасности лучше сменить стандартный пин-код на пользовательский, т.к. использование заводского кода повышает риск компрометации ЭЦП.

Шаг 3

Теперь нужно добавить сертификат Удостоверяющего центра в список доверенных, т.к. ошибка «Нет полного доверия к сертификату» возникает по этой причине.

Сделать это просто. Нужно лишь:

- Вернуться в меню КриптоАрм.

- Перейти во вкладку «Сертификаты»/«Личное хранилище»/«Свойства» выбранного сертификата.

- Перейти во вкладку «Статус» и нажать «Посмотреть».

- Выбрать «Поместить сертификаты в хранилище» и нажать «Обзор».

Обычно установка занимает несколько секунд и после нее не требуется перезагрузка ПК.

Шаг 4

Последний шаг — проверка сертификата по списку отозванных. Чтобы это сделать, нужно:

- Перейти во вкладку «Свойства сертификата» и выбрать в списке нужный.

- Выбрать «По CRL, полученному в удостоверяющем центре».

- Нажать «Проверить».

После проверки можно перейти в раздел «Личное хранилище» для обновления информации. Зеленая галочка говорит об устранении ошибки и полном доверии к электронной подписи со стороны ПО.

Установка отозванных сертификатов

В некоторых случаях необходимо установить списки отозванных сертификатов дополнительно. Для установки нужно:

- Нажать на сохраненном списке правой кнопкой мыши для выбора режима установки.

- Следовать инструкции «Мастера импорта сертификатов».

Иногда в строке списка отозванных сертификатов имеется две ссылки, т.е. два списка. В этом случае действия со вторым списком отозванных сертификатов аналогичны и полностью повторяют путь установки через «Мастера импорта».

После проведенных действий для корректной работы электронной подписи лучше произвести перезагрузку ПК. При соблюдении последовательности действий проблем в установке списка отозванных ключей электронной подписи и исправлении ошибки не возникает. Единственной причиной, по которой процесс может сбиться, является нестабильное подключение к интернету.

Для работы на государственных порталах, электронных торговых площадках, в различных информационных системах может потребоваться программа КриптоАРМ. Она позволяет шифровать и подписывать файлы, создавать отсоединенную ЭП. Каждая система предъявляет свои требования к загружаемым документам: расширение, кодировка, сертификаты получателей и прочее.

Разберем как зашифровать и подписать файл в программе КриптоАРМ версии 5.4 на примере отчета для портала ФСРАР и ГОЗ (Минобороны).

Участники алкогольного рынка (оптовики, розничные продавцы и производители алкогольной продукции) обязаны сдавать отчетность в ФСРАР. Подробнее читайте в статье «Росалкогольрегулирование».

Отчет в формате *.xml, шифруется и подписывается прикрепленной ЭП. После этого файл с расширением *.xml.sig.zip.enc загружается на портал ФСРАР.

Когда оба сертификата добавлены, нажмите «Далее».

В той же папке, где хранится отчет, появится новый файл с расширением .xml.sig.zip.enc. Загрузите его на портал ФСРАР.

Организации, которые выполняют государственный оборонный заказ (ГОЗ) Минобороны, должны отчитываться об исполнении контракта. Если у компании есть военное представительство — ежемесячно, не позднее 10 числа месяца, следующего за отчетным. Все остальные — в течение десяти дней со дня получения запроса Министерства обороны.

Отчет в формате *.xml подписывается отсоединенной электронной подписью и передается в Минобороны на флэш-накопителе.

- Сертификат ЭП, которым будете подписывать документ, установите в хранилище «Личные», а корневой — в «Доверенные корневые центры сертификации».

- По отчету нажмите правой кнопкой мыши и выберите «КриптоАРМ/Подписать».

- Алексей Несененко

- Посетитель

- Неактивен

- Vladimir Ivanov

- Администратор

- Неактивен

Дня начала нужно убедиться в том, что КриптоПро видит токен .

- Алексей Несененко

- Посетитель

- Неактивен

Может быть так что Рутокен не исправен или с него удалили Сертификаты и Закрытые ключи?

Косвенно о том удалили или нет контейнер КриптоПро с токена можно судить по объему свободной памяти (посмотреть можно через панель управления Рутокен - кнопка "информация").

Каждый контейнер КриптоПро занимает около 4 кб.

Таким образом если у Рутокена 32 К свободное место 30ххх байт, то на нем нет контейнеров, если же 26ххх байт, то там занято место приблизительно объемм с один контейнер.

Добрый день!

Проблема такова, по совету консультантов продаж петерь на компьютере установлен:

КриптоАРМ v5.1.0.8759 (Лицензия Бессрочная)

КриптоПро CSP 3.9 (Лицензия Бессрочная)

Изначальная цель для приобретения ПО- это передача сведений, составляющих коммерческую тайну и иную конфиденциальную информацию, представленных в электронной форме,в зашифрованном и подписанном виде с использованием криптопровайдера “Средство криптографической защиты информации КриптоПро CSP” и сертификатов X.509 Сторон.

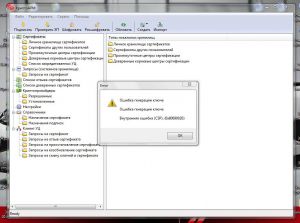

Итог: Оба ПО -установлены. НО НЕ НЕСОЗДАЕТСЯ "самоподписанный сертификат с использованием КриптоПро CSP" - выдает ошибку

- как утверждали продавцы - данное действие дубет возможно без проблем. Почему я не могу создать ключевую пару?, и как теперь быть?

Заранее большое спасибо! Ожидаю ответа.

- Алексей Несененко

- Посетитель

- Неактивен

Добрый день.

Вы не указали используется Вами в указанной схеме Рутокен и на каком этапе создания у вас появляется ошибка.

Указанные вами компоненты успешно создают самоподписанные сертификаты и на Рутокене и на других носителях (например в реестре)

Добрый день.

Вы не указали используется Вами в указанной схеме Рутокен и на каком этапе создания у вас появляется ошибка.Указанные вами компоненты успешно создают самоподписанные сертификаты и на Рутокене и на других носителях (например в реестре)

Рутокен в нашей схеме не участвует вообще - мы будем использовать самоподписанный сертификат.

все шаги стандартные - в итоге вот такой результат

- Алексей Несененко

- Посетитель

- Неактивен

Оба указанных Вами компонента это не наша продукция, а партнеров.

Как я уже ранее написал - такая схема должна работать.

Попробуйте переустановить эти компоненты, а в случае проблем обращайтесь в техподдержку производителя.

Читайте также: