Как защитить телефон от прослушки

Как злоумышленники и ревнивые партнеры могут шпионить за вами, и почему стоит оставить пакетик от чипсов киногероям.

19 декабря 2019

Слежка через радиосигналы: GSM, GPS, Wi-Fi

Сару Коннор в первую очередь волновал сигнал спутниковой системы позиционирования — GPS. На первый взгляд — логично, ведь именно спутники позволяют определить точное местоположение устройства. Однако в действительности не все так просто.

Можно ли следить за вами через GPS

Для определения своего местоположения сам телефон никакой информации на спутник не передает. Вообще. Система работает только в одну сторону: телефон принимает сигнал от нескольких спутников, анализирует, сколько времени этот сигнал провел в пути, и таким образом вычисляет свои координаты.

Слежка через мобильные сети

А вот с вышками сотовой сети, в отличие от спутников GPS, общение происходит в обе стороны. И хотя определение вашего местоположения — не основная задача сотовой связи, в этом деле она тоже может помочь. Грубо говоря, зная, какая вышка в данный момент обслуживает телефон, можно выяснить, где он находится. Однако получить доступ к этим данным очень сложно.

Недавно исследователи обнаружили довольно интересный способ узнать информацию о ближайшей к телефону вышке — через замысловатую уязвимость SIM-карты, которой можно воспользоваться с помощью обычного компьютера и USB-модема. Однако этот метод требует специальных знаний в области сотовой связи, поэтому применяется он только в дорогостоящих целевых атаках.

К тому же геолокация с помощью сотовых вышек не очень точна: она позволяет определить не точные координаты, а только участок, на котором вы находитесь. И если в городе этот участок сравнительно небольшой (ваше местонахождение можно узнать с точностью до пары сотен метров), то в сельской местности, где сотовых вышек меньше, расстояние между ними может исчисляться километрами — и погрешность в определении местоположения будет тоже огромной.

Слежка через Wi-Fi

Отслеживать ваши перемещения можно и с помощью Wi-Fi — когда вы авторизуетесь в открытой сети, она получает и данные об устройстве, и некоторую информацию о вас. Кроме того, смартфоны отправляют в эфир сведения о себе в поисках доступных сетей, и отслеживать их можно, даже если вы ни к чему не подключались.

Неудобство состоит в том, что шпионить за вашими передвижениями через Wi-Fi можно, только пока вы находитесь вблизи подконтрольных следящему точек доступа. Поэтому такой метод хоть и практикуют, но не для слежки за конкретными людьми, а скорее для общего наблюдения за поведением людей на какой-то ограниченной территории. Например, это делают в некоторых торговых центрах, чтобы на основе данных о посещении тех или иных магазинов подбирать индивидуальные рекламные предложения.

Как на самом деле за вами могут следить: ОС и приложения

Получается, что следить через GPS просто невозможно, через Wi-Fi — слишком неудобно, а через сотовую сеть — дорого и сложно. Впрочем, даже если вы не глава международной корпорации или журналист, занимающийся расследованиями, это не значит, что за вами вообще никто, кроме вездесущих рекламщиков, не следит и не собирается. Например, ваши GPS-координаты, личная переписка и другие данные вполне могут интересовать мнительного начальника или ревнивого партнера. Вот как эти люди на самом деле могут за вами следить.

Взломать аккаунт Apple или Google

По умолчанию ваши данные собирают iOS и Android. Они хранят их в том числе в вашем аккаунте Apple или Google. Если его взломают, то все, что система старательно собирала, попадет в руки злоумышленника. Так что рекомендуем как следует защищать свои аккаунты. Как минимум, задать длинный уникальный пароль и подключить двухфакторную аутентификацию. А заодно можете настроить, какая информация о вас хранится в этих аккаунтах, — например, хранение истории местоположения можно смело отключить.

Просмотреть метаданные, геометки и чекины

К сожалению, иногда сами пользователи существенно облегчают слежку за собой. Например, публикуют в соцсетях фотографии с метаданными — зашитой в файле информацией о снимке: где и когда его сделали, на какую камеру и так далее. Некоторые ресурсы удаляют эти сведения при загрузке фото, но не все. Если вам не повезло, посмотреть историю снимка сможет любой желающий.

Также на руку злоумышленникам сыграют и ваши чекины и вручную проставленные геотеги. Если хотите помешать другим следить за вашими перемещениями, лучше от всего этого отказаться.

Установить на ваш смартфон spyware — программу-шпиона

Зловреды проникают на смартфон под видом безобидных приложений или используют уязвимости в системе. Они работают в фоновом режиме и делают все, чтобы не привлекать к себе внимания. Поэтому обычно жертва даже не в курсе, что с ее мобильником что-то не так.

Воспользоваться stalkerware — легальным шпионским ПО

Увы, не все программы для слежки считаются зловредами. Существует легальное шпионское ПО — так называемое stalkerware, или spouseware. Такие приложения часто позиционируют как средства родительского контроля. В некоторых странах подобные шпионские программы законны, в других — имеют неопределенный юридический статус. Они свободно продаются и стоят сравнительно недорого, то есть доступны всем желающим — от подозрительных работодателей до ревнивых партнеров.

Правда, устанавливать их на устройство жертвы нужно вручную. Но это препятствие незначительное, если ваш гаджет легко разблокировать. Кроме того, некоторые поставщики stalkerware продают смартфоны с предустановленным шпионским приложением, которые несложно вручить в качестве подарка или навязать как корпоративное устройство.

По функциональности легальные программы для слежки, как правило, мало отличаются от шпионских зловредов: точно так же работают втихаря и так же сливают все возможные данные вроде координат, переписки в мессенджерах, фотографий и многого другого.

В довершение всех бед, нередко они сливают эту информацию безо всякой заботы о безопасности, так что почитать вашу переписку в WhatsApp или проследить за вашими передвижениями сможет не только тот, кто установил на ваш смартфон шпиона, но и хакер, перехвативший эти данные.

Как защититься от слежки через смартфон

В общем, реальную опасность в плане слежки представляют вовсе не сотовые сети и уж точно не GPS. Гораздо проще и эффективнее следить за человеком через приложение, установленное на его смартфоне. Так что не обязательно полностью уходить в офлайн и надевать на смартфон два пакета из-под чипсов — достаточно как следует защищать свои устройства и аккаунты:

Сегодня весь мир становится цифровым, поэтому очень легко можно оказаться на виду у мошенников и, нельзя исключать того, что Ваш мобильный телефон может прослушиваться.

Подобным вниманием может удостоиться не каждый из нас. Обычно, мошенников привлекаю люди, которые занимаются бизнесом или политикой. Обнаружить прослушку на сотовом или мобильном телефоне можно только при помощи специальной аппаратуры.

Содержание

Кем осуществляется прослушка смартфона

Установить прослушку на мобильный можно при помощи программного обеспечения. Для этого нужно просто скачать и установить программный продукт. Конечно, сделать это легко при отсутствии хозяина смартфона. Далее начинается сама прослушка. Пользоваться ей можно через свой мобильный телефон или через удаленный сервис, установив на нем личный кабинет.

Вообще, существует два способа прослушки – активный и пассивный. Пассивный вариант прослушки предусматривает покупку очень дорогого оборудования. Сейчас такой комплекс стоит от нескольких сот тысяч рублей. Радиус действия такого устройства около пятисот метров.

Активный способ, на первый взгляд, намного проще и подразумевает наличие сотового и компьютера. Такой комплекс становится посредником между абонентом и базовой станцией. Он, так сказать вытесняет сигнал базовой станции и перемещает его на себя. Для работы с ним требуется специально обученный персонал.

Какие данные можно получить при помощи прослушки?

Установка прослушки на телефон может служить не только для перехвата информации. В некоторых случаях, даже может спасти жизнь.

Какие данные можно получить при помощи прослушки

Какая информация нужна мошенникам:

- узнать местонахождение владельца и его маршрут;

- содержание всех телефонных разговоров, как онлайн, так и в записи.

- телефонная книга и контакты всех, с кем разговаривает хозяин смартфона;

- какие программы или файлы были скачаны;

- на какие странички в интернете заходил пользователь;

- странички в социальных сетях. Вся информация, размещенная на них.

Конечно же, многое зависит от установленной программы. В основном, платные программы имеют широкий спектр возможностей.

Признаки прослушки телефона

Обнаружить прослушку на своем телефоне (особенно на смартфоне), достаточно сложно. Тем более, прослушиваться мобильное устройство может даже, будучи выключенным. Но, существует несколько признаков, по которым можно выявить наличие прослушивания.

- Неизвестные помехи. Смартфон начинает фонить, без видимых на то причин. Во время разговора, слышны посторонние голоса, телефон потрескивает.

- Очень быстро разряжается батарея, особенно, если в течение дня Вы мало пользуетесь своим гаджетом.

- Если выключенный телефон, остается долгое время теплым.

- Снижается привычная скорость интернета.

- Идет фоновый звук, если поднести мобильник к включенным колонкам.

Это не стопроцентные признаки. Однако, заметив их, можно немножко забеспокоиться.

Как злоумышленник может установить прослушку?

Чаще всего, прослушивающие программы к нам попадают, когда мы пользуемся интернетом. Прослушка может попасть на Ваш мобильник с вирусным ПО. Сама вирусная программа может попасть на телефон по- разному.

Здесь были рассмотрены варианты попадания прослушивающей программы на телефон, случайным образом. Но, бывает так, что злоумышленники вставляют в телефон специальный чип. Он не только будет прослушивать устройство, но и следить за перемещением прослушиваемого. Но, такой метод быстро выдается. Ведь, владелец может сам раскрыть телефон и обнаружить прослушку.

Способы защитить свой телефон от прослушки и слежки.

Самый верный способ защитить свой телефон от прослушивания – это совсем, им не пользоваться. Но, в современном мире, это не возможно. Но, кое-что можно предпринять.

Если следовать нижеприведенным советам, то можно избежать попыток Вас прослушать или установить на Ваш смартфон посторонние программы.

Способы защитить свой телефон от прослушки и слежки

Защититься все же от вирусных программ можно. Достаточно, просто, придерживаться наших рекомендаций и прислушиваться к своему гаджету.

Существуют защищенные средства голосовой связи, например приложение, которое поддерживает шифровку - Signal. Также менее прослушиваются Скайп, Вайбер, ВацАп или звонки через Фейсбук. Такие звонки будут более защищенными и анонимными.

Но, и злоумышленники не стоят на месте. Каждый день появляются все новые методы установления прослушек.

Если Вы ищите простую в использовании, недорогую и мобильную защиту разговоров – эта статья поможет узнать о трех современных и легко доступных способах надежной защиты всей линии связи от прослушивания, а также о плюсах и минусах каждого из них. Чтобы не утомлять читателя, за рамками статьи остались сложные технические термины и понятия, а некоторые процессы описаны на абстрактном уровне.

Введение

Сперва пройдемся по «темной стороне» современной связи для лучшего понимания слабых и сильных сторон рассматриваемых решений защиты разговоров.

1. В голосовой связи есть «посредник»

В разговорах между абонентами всегда есть «посредник», который соединяет звонки или через который проходят разговоры – это программное обеспечение, помещенное в оборудование разного типа и вида (именуемое в простонародье «железо»). Пример посредников: офисная или городская АТС, сервера Skype/Whats App/Viber, базовые станции или голосовые шлюзы мобильных операторов.

2. Операторы связи анализируют передаваемую через них информацию

Звонки через мобильных операторов, звонки через интернет, посещение сайтов или чтение почты – это поток информации, которая проходит через проводные (беспроводные) каналы и оборудование операторов связи (посредников).

Благодаря этому они могут анализироватьпроходящую через них информацию по каждому своему клиенту.Домашний (офисный, гостиничный, ресторанный) роутер – это тоже посредник, имея доступ к которому, можно скрытно анализировать информацию, проходящую через него!

Работа анализаторов информации схожа с работой медицинского оборудования МРТ, которое заглядывает в любую область тела человека без хирургического вмешательства. Таким способом узнаются логины и пароли от почты «жертвы», набираемые им телефонные номера, адреса посещаемых сайтов, параметры мобильных устройств и компьютеров.

3. Троянские (шпионские) программы

За последнее время для смартфонов создано большое количество шпионских программ, которые скрытно записывают и скрытно передают злоумышленникам местоположение устройства, все что говорится в микрофон, все что передается через динамик или камеру, набираемый тест и многое другое, даже когда смартфон находятся в режиме ожидания.

Троян-шпион, попав на смартфон, может записывать разговоры до того, как они шифруются (запись микрофона и видео с камеры), а также после того, как они расшифрованы (запись динамика). Пожалуй, это один из самых эффективных способов обхода защиты разговоров.

4. Определение местоположения и идентификация личности

Использование услуг мобильных разговоров или мобильного доступа в интернет выдает местоположение пользователя и информацию об устройствах с которых осуществляются звонки и выход в интернет.

Зная местоположение мобильного устройства, можно также:

- увидеть, какие другие мобильные устройства были рядом с «жертвой», и идентифицировать их владельцев;

- подключить к поиску систему городского видеонаблюдения и увидеть лицо «жертвы», машину, на которой он приехал, или рядом стоящих с ним людей.

5. Операторы связи передают государству информацию своих абонентов

Почти в каждой стране мира операторы связи (посредники) вынуждены передавать государству информацию о своих клиентах по запросу спецслужб или силовых ведомств: какие сайты посещал, дата и время посещения, информация об устройствах с которого выходил в интернет, с каких IP-адресов получал информацию, с кем переписывается и созванивается, местоположение и т.д.

Мобильная и проводная связь – это тысячи километров проводов и тысячи единиц оборудования по всей стране. Это как большой лес с длинными корнями в виде коммуникаций, которые не переместить на другую территорию, если требования властей не устраивают. Поэтому операторы связи постоянно «сдают» своих клиентов государственным структурам.

6. Незаконно-законное прослушивание

Незаконным прослушиванием занимаются не только хакеры, специалисты с дорогим оборудованием, но и представители государственных структур. Почти во всех странах СНГ коррупция глубоко укоренилась в органы силовых структур, спецслужб и прокуратуры, сотрудники которых в личных интересах или «по заказу», используя служебное положение, организовывают прослушивание всех видов связи, которые «жертва» может использовать: мобильная связь, беспроводной и проводной доступ в интернет, городская телефонная связь.

Закон рассматривает прослушивание лишь как одну из разновидностей оперативно-розыскных мероприятий, для которых не требуется постановление суда. «Жертву» делают фигурантом уголовного дела, хотя бы в качестве свидетеля и его можно уже начинать законно прослушивать. И «жертва» об этом может никогда и не узнать.

Имея на руках подставное дело, отправляется запрос мобильным и проводным операторам связи, в котором требуется выдать всю имеющуюся информацию по их клиенту (история звонков, SMS, MMS, записи разговоров) или не препятствовать работе государственных технических специалистов, которые подключаются к линии «жертвы» для сбора информации.

В данном случает абоненту невозможно зафиксировать слежку, если она происходит на стороне оператора связи (посредника).

7. Подмена базовой станции

Государственные структуры и злоумышленники применяют для прослушивания мобильных разговоров специальное оборудование, вклинивающееся в беспроводную мобильную связь «жертвы». Для этого используются так называемые «мобильные подставные базовые станции», которые размещаются в непосредственной близости с «жертвой».

В последнее время этот метод набирает все большую популярность. Не далее 500 метров от «жертвы» размещается комплекс прослушивания размером с небольшой чемодан, который выдает себя за базовую станцию мобильного оператора. Все телефоны в радиусе действия подключаются к нему из-за более сильного сигнала.

Действия ложной базовой станции остаются незаметными для «жертвы», так как прослушанный сигнал перенаправляется на реальную станцию, при этом разговор проходит в обычном режиме.

Для смартфонов есть приложения, которые помогают определять наличие «прослушки» мобильной связи не операторами связи, а сторонними лицами: GSM Spy Finer, Android IMSI-Catcher Detector. К сожалению, использование таких программ для выявления подставных базовых станций не дает гарантии, что разговоры не прослушиваются на другой стороне собеседника.

С реалиями современной связи мы закончили. Переходим к обзору способов защиты разговоров на базе смартфонов. В статье к рассмотрению попали только те решения, которые:

- работают как минимум для двух популярных мобильных операционных систем: iOS и Android;

- не принадлежат компаниям, засветившимися в сотрудничестве со спецслужбами или судами в «благих целях».

Три способа защиты разговоров

Звонки через собственный сервер голосовой связи: BlackBox

Покупатели BlackBox получают собственный мощный инструмент защиты разговоров, который идеально подходит для использования узким кругом лиц, в компании или организации.

Принцип работы:

- на сервер покупателя устанавливается программное обеспечение BlackBox, которое управляет звонками и защитой разговоров;

- для пользователей выдаются индивидуальные короткие номера (например, 003, 055, 111) на которые они могут звонить друг к другу и никуда больше;

- на смартфонах пользователей устанавливается приложение для звонков, которое через Интернет подключается к серверу BlackBox и шифрует разговоры.

Основное преимущество использования BlackBox — защищенная голосовая связь без сторонних посредников, в которой покупатель самостоятельно распоряжается, кого подключать в «закрытый клуб», кого отключать и кому давать права на обслуживание своей системы разговоров.

Плюсы:

- спецслужбы не имеют инструментов для прослушивания используемого типа шифрования;

- нет привязки к номеру мобильного телефона, email-адресу или банковской карточки;

- голосовая связь между собеседниками шифруются от телефона к телефону (end-to-end);

- покупатель имеет неограниченный доступ к серверу, благодаря чему может организовать независимый аудит безопасности на предмет выявления «троянских» программ в системе;

- на сервере не хранится персональная информация абонентов и записи разговоров, потому что он работает в роли посредника, который соединяет звонки между абонентами и шифрует разговоры;

- централизованное управление всеми пользователями.

Минусы:

- для работы связи необходим сервер (личный или арендованный в дата-центре);

- требуется свой технический специалист (админ), которому владелец системы доверит настройку смартфонов для их подключения к серверу и дальнейшего обслуживания голосовой связи;

- платное приложение для разговоров.

Звонки через платный сервис голосовой связи: Silent Phone

Сервис защиты разговоров компании Silent Circle набрал большую популярность во всем мире после скандала с массовым прослушиванием разговоров спецслужбами благодаря документам Эдварда Сноудена. Голосовая связь работает через сервера Silent Circle, к которым подключаются пользователи с помощью приложения Silent Phone. Используется такая же технология защиты разговоров как у BlackBox.

Принцип работы:

Защита разговоров всей линии связи (end-to-end) работает только с теми, кто установили себе Silent Phone и также прошел процедуру регистрации. После того как собеседники обменяются своими логинами, они могут звонить друг к другу.

| iOS | Android |

| iOS | Android |

На заметку!

- Компания Silent Circle, владеющая Silent Phone, основана Майком Джэнки (Mike Janke), бывшим «морским котиком» ВМС США. После армии он работал как подрядчик по выполнению заказов в сфере информационной безопасности для армии. Именно тесное сотрудничество Майка Дженки с США у многих вызывает недоверие к сервисам его компании.

- Silent Phone собирает данные о местоположении (геоданные) смартфона пользователя. Для организации конфиденциальных разговоров такие данные совершенно не нужны!

Наивно полагать, что если пользователь запретит приложению использовать геоданные смартфона, это позволит скрыть его местоположение. Silent Circle все-равно может видеть, откуда к ним подключаются пользователи по другим параметрам.

Плюсы:

- мощный протокол шифрования разговоров;

- нет привязки к номеру мобильного телефона;

- совмещает в себе функции защищенных видео звонков и текстового чата;

- позволяет быстро организовать защиту разговоров между группой людей.

Минусы:

- голосовая и видео связь работает через сервера и оборудование «посредников»;

- Silent Circle (посредник) видит местоположение своих пользователей;

- при оплате за услуги пользователи «светятся» своими банковскими данными.

Звонки через бесплатный сервис голосовой связи: Signal (RedPhone)

Услуги защиты разговоров компании Open Whisper Systems также набрали большую популярность после скандала с массовым прослушиванием разговоров спецслужбами мировых держав. Голосовая связь работает через сервера Open Whisper Systems к которым подключаются пользователи с помощью приложения Signail (iOS) и RedPhone (Android). Используется такая же технология защиты разговоров как у BlackBox и Silent Phone.

Принцип работы:

На заметку!

- Чтобы не возникало путаницы, небольшое пояснение: до 2015 года для iOS и Andorid было единое приложение для звонков под названием «RedPhone». С 2015 года для iOS разработчики анонсирование приложение под новым названием «Signal».

- Судя из Google Play, приложение RedPhone для Android не развивается. На момент написания статьи обновления к приложению не выходили более года, при этом к работе приложения есть много замечаний, которые не исправляются разработчиками.

- бесплатная связь;

- стойкая система шифрования голосовой связи;

- совмещает в себе функции защищенного текстового чата.

- привязка к номеру мобильного телефона;

- Open Whisper Systems (посредник) видит местоположение своих пользователей;

- звонки проходят через сервера «посредников»;

- приложение RedPhone для Android не развивается.

Итого

Сводная таблица плюсов и минусов каждого из способов защиты разговоров оценена по пятибалльной шкале:

| Защита от | BlackBox | Silent Phone | RedPhone |

| Прослушивания спецслужбами | ✪✪✪✪✪ | ✪✪✪✪ | ✪✪✪✪ |

| Прослушивания злоумышленниками | ✪✪✪✪✪ | ✪✪✪✪✪ | ✪✪✪✪ |

| «Посредников» в связи | ✪✪✪✪✪ | ✪✪✪ | ✪✪✪ |

| Подмены базовой станции мобильной связи | ✪✪✪✪✪ | ✪✪✪✪✪ | ✪✪✪✪✪ |

| Идентификации звонящего | ✪✪✪✪✪ | ✪✪ | ✪✪✪ |

| Определения местоположения звонящего | ✪✪✪✪ | ☆ | ☆ |

| Троянского ПО на смартфоне | ☆ | ☆ | ☆ |

Из представленной таблицы отчетливо видно:

- собственный сервер голосовой связи предоставляет наибольшую защиту;

- шифрование разговоров не эффективно, если на смартфон попал троян-шпион.

Рекомендация

Кто дорожит конфиденциальностью своих разговоров, но не силен в вопросах информационной безопасности мобильных устройств и не хочет постоянно переживать, заражен ли его смартфон вирусами, троянами-шпионами или клавиатурными шпионами, могут воспользоваться рекомендациями, позволяющими без глубоких знаний защитить свое устройство.

Суть рекомендаций сводиться к не сложным для выполнения шагам:

На этом все. Желаю, чтобы ваши разговоры всегда оставались в сохранности.

Понравилась статья? Подпишитесь на канал, чтобы быть в курсе самых интересных материалов

По аналитике от Google, память смартфона у среднестатистического пользователя от 60 % до 90 % занята установленными приложениями. Большинство из них для запуска требуют доступ к конкретным функциям смартфона, то есть к камере, памяти или геолокации. Узнайте, собирают ли данные о вас приложения, как они это делают, и возможно ли защитить свой смартфон от слежки.

Какие данные собирает смартфон и для чего

Мобильные телефоны собирают данные из трех источников:

- из операционной системы;

- из веб-браузера;

- из установленных приложений.

Каждая из этих плоскостей работает несколько по-разному, и результат неоднозначно виден конечному пользователю. В то время как при установке приложения запрашивается разрешение на доступ к разным функциям, не ясно, что и когда они собирают уже запущенные в фоновом режиме.

Отслеживание данных, связанных с операционной системой

Эта плоскость связана с настройкой мобильного устройства, которая включает в себя привязку смартфона к адресу электронной почты, Instagram, Facebook, VK и мессенджерам. При их использовании телефон пользователя привязывается к учетным записям этих программ. Такая интеграция – это «кладезь знаний» о поведении пользователя, его предпочтениях и активности в сети.

Как следствие – ассортимент сайтов и их тематика, которыми интересуется пользователь, активно отслеживаются разработчиками. То, что пользователь сделает позже (например, изменит телефон на новый), также добавляется к отслеживаемой деятельности.

Отслеживание пользователя на основе активности в веб-браузере

В этой плоскости смартфон собирает данные о пользователе на основе страниц и контента, просматриваемого с помощью веб-браузера. Это позволяет компаниям узнать предпочтения пользователей смартфонов и, следовательно, точнее подбирать рекламу для потенциальных клиентов, которые посетили данный сайт.

Отслеживание пользователя на основе установленных приложений

Большинству мобильных приложений для работы требуется разрешение на использование определенных ресурсов телефона. Тем не менее, приложения часто запрашивают доступ к большему количеству разрешений. Кроме того, существует множество приложений для мобильных устройств, которые регистрируют активность пользователей и пересылают ее.

Примером такого приложения является Brightest Flashlight Free, альтернативная версия фонарика. Установка и запуск программы завершаются немедленной отправкой информации о пользователе разработчикам.

Шпионский софт и вирусы

Как и компьютеры, смартфоны точно также страдают от вирусов и шпионских программ. Они позволяют другому человеку удаленно контролировать действия на устройстве.

В большинстве случаев хакер имеет доступ к такой информации, как:

В более продвинутых случаях, когда установлен «Джейлбрейк» в iPhone или Root в Android, хакер получает доступ к:

Симптомы наличия шпионской программы

Учитывая хитрость хакеров, обнаружить их деятельность затруднительно. Симптомов может быть много, поэтому необходимо тщательное наблюдение за «состоянием здоровья» смартфона. Чаще всего среди «симптомов»:

- перегревбатареи;

- некоторыешпионскиепрограммымогутпривестикперегрузкепроцессорателефона;

- устройствоподключаетсякинтернетубезвашеговедома;

- постоянныйзапроснавходвApple

А могут ли прослушивать смартфон

Вирус также позволяет отслеживать текущее местоположение смартфона. Современный подслушивающий софт практически незаметен для пользователя, так как работает в фоновом режиме и не оставляет видимых следов.

Как можно обезопасить себя

Существует ряд методов, благодаря которым можно успешно удалить все вирусные и шпионские программы, и защитить смартфон от вероятных кибератак.

Настройки системы и приложений

Начиная с основ, следует отметить, что настройки различаются, в зависимости от модели и производителя смартфона, так как каждый разработчик вносит свои изменения в ОС. Однако это не меняет стандартные параметры безопасности.

Каждый пользователь может воспользоваться доступными средствами безопасности – они настраиваются на вкладке «Настройки». Там можно зашифровать свои учетные записи, загруженные приложения, а также данные и мультимедийные файлы.

Также нужна блокировка экрана с помощью графического ключа, PIN-кода или пароля. Обратите внимание, что единственный способ разблокировать устройство (если был забыт пароль, а смартфон не был привязан к электронной почте) – это сбросить настройки до заводских, что приведет к удалению приложений и файлов.

Выбор защищенных мессенджеров

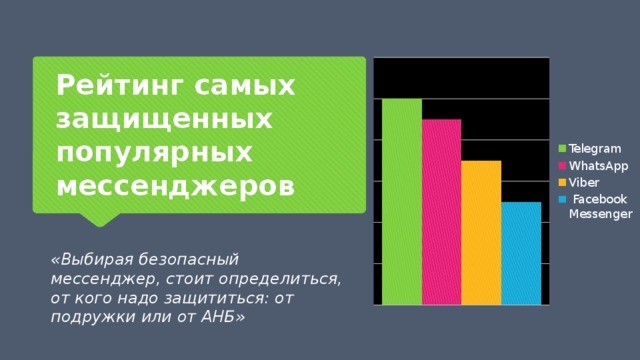

Не стоит устанавливать и пользоваться мессенджерами от непроверенных разработчиков. Ведь даже если они не станут шпионить, то возможна утечка данных из-за плохой системы безопасности приложения, и ваша информация и переписки попадут к третьим лицам. На данный момент хорошая репутация и безопасность у Telegram, Viber и Signal.

Как обезопасить серфинг в интернете

Для разных ОС алгоритм защиты, в целом, похож, но имеются небольшие различия.

Вот общие правила для владельцев IPhone:

- Блокировать смартфон с помощью считывателя отпечатков пальцев.

- Скачивать из App Store только проверенные приложения, у которых много загрузок и отзывов.

- Регулярно обновлять iOS.

- Настроить функцию Find My iPhone для отслеживания телефона в случае потери и удаления всех личных данных.

- Подключаться только к защищенным Wi-Fi-соединениям.

- Использовать службу iCloud, которая позволяет хранить резервные копии файлов.

Android

Вот список правил для владельцев смартфонов с ОС Android:

- Если нет считывателя отпечатков пальцев, то блокировать с помощью ключа или PIN-кода.

- Не скачивать потенциально опасные приложения с Google Play.

- Скачивать обновления для Android.

- Купить антивирус (например, Avast, Kaspersky, AVG или Norton).

- Для удаленного поиска и очистки устройства – установить специальное приложение, например, Android Lost или Anti-Lost.

- Загружать в Google Drive все важные файлы.

Защита социальных сетей

Смартфон не подразумевает каких-то особых правил для защиты социальных сетей, они общие для всех устройств. Вот список правил:

- Использовать сложный пароль.

- Не давать доступ к своей учетной записи третьим лицам.

- Подключаться только с защищенного Wi-Fi-соединения.

- Для надежности и удобства не использовать браузер, а скачать приложение социальной сети от разработчика.

Общие меры безопасности

VPN для мобильных устройств, например, NordVPN, поможет скрыть активность пользователя в сети и не позволит приложениям отследить устройство с помощью геолокации. Тем не менее, VPN сам по себе не полностью защитит вас от установки вредоносного ПО или несанкционированного доступа к ресурсам телефона.

Для повышения безопасности использования смартфонов рекомендуется иметь установленное антивирусное программное обеспечение. В сочетании с VPN оно создает сильный защитный барьер против вредоносных программ и приложений.

Однако имейте в виду, что установка VPN и антивирусного программного обеспечения на мобильном устройстве – это только полдела. Самое важное – это внимательность пользователя, осознанная установка и решение о том, какой доступ стоит разрешать мобильным приложениям. Если какая-либо программа вызывает у нас беспокойство, например, слишком много запросов на доступ к ресурсам смартфона, лучше найти ее более безопасный аналог, предлагающий аналогичные функции.

Читайте также: