Как заблокировать телефон на расстоянии без интернета

От кражи смартфона никто не застрахован. Но в ваших силах сделать так, чтобы у вора оказался бесполезный «кирпич» и ни байта важной информации.

Условия удаленной блокировки смартфона на базе Android

Для того чтобы удаленная блокировка стала возможной, необходимо отрегулировать некоторые настройки устройства определённым образом. Принципиально их суть заключается в согласие владельца на постоянную передачу данных о смартфоне сервису Google. В зависимости от версии операционной системы Android, необходимые действия могут разниться.

- Зайти в приложение «Настройки Google» (не путать со стандартным меню настроек);

- Поставить галочки в пунктах «Удаленный поиск устройства» и «Удалённая блокировка и сброс настроек».

Что вор может сделать с телефоном

Для начала разберемся с тем, что может произойти с украденным телефоном и почему вообще стоит совершать какие-то дополнительные действия.

Продать на запчасти

Самый частый сценарий — смартфон просто продают на запчасти, особенно если он попал к вору заблокированным. Если целью злоумышленника было именно украсть телефон, а не навредить конкретному человеку, то довольно высок шанс, что он не станет намеренно заниматься взломом. Любые манипуляции с включенным аппаратом повышают риск попасться и пойти под суд.

Снять деньги с банковской карты

Однако есть ситуации, в которых соблазн получить дополнительную выгоду для карманника перевешивает осторожность. В первую очередь это касается телефонов, которые попали к преступнику незаблокированными, — например, выхваченных из рук или оставленных без присмотра. Если на них еще и открыто банковское приложение, вор может сорвать джекпот и за несколько минут вывести с ваших счетов все доступные деньги, а то и взять на ваше имя кредит.

Некоторые банки позволяют переводить средства через SMS с командами на короткий номер. В этом случае украсть деньги еще проще, ведь код подтверждения придет на тот же украденный аппарат.

Отформатировать и перепродать

Если вору тем или иным образом — обычно при помощи социальной инженерии — удастся зайти в учетную запись Google или Apple ID и сменить пароль, вы потеряете возможность удаленно блокировать аппарат, а похититель сможет сбросить настройки до заводских и получить рабочий смартфон, который можно продать целиком — это гораздо выгоднее, чем продажа на запчасти.

Использовать личную информацию для шантажа и вымогательства — или просто слить ее в Интернет

Если на вашем смартфоне хранятся важные документы, преступник может угрожать удалить их или, наоборот, разослать по списку контактов — и требовать с вас выкуп. То же самое касается и личных файлов, которые могут компрометировать вас или еще кого-то. Вор может скопировать и проанализировать информацию из приложения Файлы на iPhone (в первую очередь это все содержимое iCloud), всей памяти смартфона на Android или облачных дисков, доступ к которым открыт на вашем устройстве.

Еще вор может поискать что-нибудь интересной в вашей переписке — в первую очередь в мессенджерах. Или попытаться взломать ваши учетные записи в Facebook или Instagram и пойти выпрашивать деньги по друзьям и знакомым. Также в теории он может попробовать привязать ваш банковский аккаунт к другому устройству, но это уже маловероятно. К тому же ему придется держать телефон включенным, то есть подвергать себя риску быть пойманным.

Наши советы помогут сделать так, чтобы ваш телефон вор мог бы максимум сдать на запчасти, а все остальное у него бы не вышло.

Как заблокировать телефон через Гугл-аккаунт с ПК

Для этого следует воспользоваться сервисом поиска устройств Google, пройдя авторизацию, под тем же аккаунтом что и на потерянном устройстве. Сервис доступен по следующему адресу. После перехода по ссылке пользователю откроется интернет-страница, разделенная на две области. В правой части – карта и координаты смартфона, в левой – заводское название гаджета, показания заряда аккумулятора и список возможных манипуляций.

Как видно из скриншота, сервис предлагает три возможности взаимодействия с устройством. Рассмотрим подробно, каждую из них:

Как заблокировать доступ к аккаунту Google

Используя сервис, описанный выше, можно также отвязать аккаунт Google от смартфона, чтобы лица, завладевшие телефоном, не смогли получить доступ к электронным ящикам и другой важной информации пользователя. Для этого достаточно выбрать нужное устройство в сервисе и нажать кнопку «Выйти».

Учётная запись Google часто используется для авторизации на разных сайтах и в приложениях. Рассматриваемый сервис позволяет отвязать Google аккаунт от них. Для этого нужно:

- Зайти в раздел «Безопасность учетной записи»;

- Удалить всё сайты и приложения, которые используют принадлежащий пользователю Google-аккаунт.

Слежка через радиосигналы: GSM, GPS, Wi-Fi

Сару Коннор в первую очередь волновал сигнал спутниковой системы позиционирования — GPS. На первый взгляд — логично, ведь именно спутники позволяют определить точное местоположение устройства. Однако в действительности не все так просто.

Можно ли следить за вами через GPS

Для определения своего местоположения сам телефон никакой информации на спутник не передает. Вообще. Система работает только в одну сторону: телефон принимает сигнал от нескольких спутников, анализирует, сколько времени этот сигнал провел в пути, и таким образом вычисляет свои координаты.

Слежка через мобильные сети

А вот с вышками сотовой сети, в отличие от спутников GPS, общение происходит в обе стороны. И хотя определение вашего местоположения — не основная задача сотовой связи, в этом деле она тоже может помочь. Грубо говоря, зная, какая вышка в данный момент обслуживает телефон, можно выяснить, где он находится. Однако получить доступ к этим данным очень сложно.

Недавно исследователи обнаружили довольно интересный способ узнать информацию о ближайшей к телефону вышке — через замысловатую уязвимость SIM-карты, которой можно воспользоваться с помощью обычного компьютера и USB-модема. Однако этот метод требует специальных знаний в области сотовой связи, поэтому применяется он только в дорогостоящих целевых атаках.

К тому же геолокация с помощью сотовых вышек не очень точна: она позволяет определить не точные координаты, а только участок, на котором вы находитесь. И если в городе этот участок сравнительно небольшой (ваше местонахождение можно узнать с точностью до пары сотен метров), то в сельской местности, где сотовых вышек меньше, расстояние между ними может исчисляться километрами — и погрешность в определении местоположения будет тоже огромной.

Слежка через Wi-Fi

Отслеживать ваши перемещения можно и с помощью Wi-Fi — когда вы авторизуетесь в открытой сети, она получает и данные об устройстве, и некоторую информацию о вас. Кроме того, смартфоны отправляют в эфир сведения о себе в поисках доступных сетей, и отслеживать их можно, даже если вы ни к чему не подключались.

Неудобство состоит в том, что шпионить за вашими передвижениями через Wi-Fi можно, только пока вы находитесь вблизи подконтрольных следящему точек доступа. Поэтому такой метод хоть и практикуют, но не для слежки за конкретными людьми, а скорее для общего наблюдения за поведением людей на какой-то ограниченной территории. Например, это делают в некоторых торговых центрах, чтобы на основе данных о посещении тех или иных магазинов подбирать индивидуальные рекламные предложения.

Выводы

Современные смартфоны могут содержать внутри себя настолько много ценной конфиденциальной информации, что иногда их крадут именно из-за нее. Но системы защиты тоже развиваются и предоставляют гораздо больше возможностей, чем раньше. Главное — не забывай ими пользоваться, если дорожишь своим девайсом или данными в нем. На первый взгляд может показаться неудобным настраивать «ненужные» функции, но именно из-за пренебрежения простыми правилами обычно и влипают в очень неприятные ситуации.

Как спастись от мобильной слежки в жизни, а не в кино

Как злоумышленники и ревнивые партнеры могут шпионить за вами, и почему стоит оставить пакетик от чипсов киногероям.

19 декабря 2019

Как найти или заблокировать устройство Apple

В 2010 году компания Apple добавила в свои устройства функцию «Найти iPhone». Данная опция синхронизирует смартфон с сервисом iCloud, что при утере гаджета, позволит взаимодействовать с устройством удаленно и определять его местонахождение по GPS. При первом запуске, гаджет сам предложит пользователю настроить данную опцию. Если это не было сделано на первом этапе, настройку можно произвести в любое другое время. Вот что для этого нужно:

- Затем перейти в пункт «iCloud» и выбрать пункт «Найти iPhone» (или iPad, iPod). Активировать данную функцию; В этом же меню можно включить функцию «Последняя геопозиция», при активации которой, каждый раз когда устройство разрядится, в сервис iCloud будет отправляться отчет о местоположение гаждета.

- В меню «Конфиденциальность» выбрать пункт «Службы геолокации». Убедиться, что они включены;

- Пролистать этот список до параметра «Системные службы», выбрать это меню и включить настройку «Найти iPhone» (или iPad, iPod).

Настройка на этом закончена. Теперь функция «Найти iPhone» полностью активна и устройство можно отследить или заблокировать через сервис iCloud.

Если пользователь имеет несколько устройств компании Apple, привязанных к одной учетной записи iCloud, то настраивать функцию «Найти iPhone» необходимо для каждого по отдельности.

Как взаимодействовать с потерянным устройством через сервис iCloud

Если Айфон или Айпад необходимо заблокировать или найти, то сделать это можно, используя любое устройство с доступом к интернету. Сделать это можно через приложение «Найти iPhone» или официальный сайт iCloud.

Условия, без которых взаимодействие с потерянным устройством невозможно:

- На искомом смартфоне должна быть настроена и активирована функция «Найти iPhone»;

- Гаджет должен быть подключен к интернету;

- Устройство не должно быть разряжено. Если аккумулятор смартфона полностью сел и в настройках включена функция последней геопозиции, можно будет узнать GPS координаты устройства в момент разрядки.

Инструкция по работе с iCloud:

Подробно о каждой из них:

Сервис iCloud сохраняет все отправляемые пользователем команды. Поэтому даже если на момент отправки запросов выше, смартфон выключен или не подключен к интернету, команды поступят на него, при первом выходе в сеть.

Шаг 2. Отключаемся от облаков

Современные смартфоны полностью завязаны на облака. Google, iCloud, Dropbox, Facebook, «Вконтакте», Twitter — все это облачные сервисы, и мы используем их каждый день. Само собой, попади смартфон в руки другого человека, он автоматически получит доступ чуть ли не ко всей твоей жизни, начиная от почты и календаря и заканчивая личными файлами из Dropbox. Однако в большинстве случаев нам не составит труда отвязать смартфон от облаков, и для этого даже не придется менять пароли.

В случае с Android первое облако, от которого необходимо отключиться, — это, конечно же, Google. Для этого открой страницу приложений, связанных с аккаунтом, кликни по названию потерянного/украденного устройства и нажми «Удалить». Это действие полностью отключит девайс от Google, а значит, от маркета, Gmail, календаря и кучи других сервисов компании. На смартфоне останутся только закешированные данные (почта, например). При этом Device Manager будет продолжать видеть устройство и показывать его местоположение.

Что касается других сервисов, то я подготовил небольшой список с инструкциями:

Стоит отметить, что все это — защита именно от входа в аккаунт с устройства. Ни один из упомянутых сервисов не использует пароль для входа с помощью мобильного приложения. Вместо этого каждому устройству выдается токен, который в большинстве случаев даст доступ только с данного девайса. Сам пароль останется в целости и сохранности. Почти все остальные известные сервисы работают так же, не говоря уже об электронных кошельках и мобильных банках. Хотя сменить пароль или даже банковскую карту, конечно же, будет не лишним.

Как дистанционно заблокировать телефон

Как на самом деле за вами могут следить: ОС и приложения

Получается, что следить через GPS просто невозможно, через Wi-Fi — слишком неудобно, а через сотовую сеть — дорого и сложно. Впрочем, даже если вы не глава международной корпорации или журналист, занимающийся расследованиями, это не значит, что за вами вообще никто, кроме вездесущих рекламщиков, не следит и не собирается. Например, ваши GPS-координаты, личная переписка и другие данные вполне могут интересовать мнительного начальника или ревнивого партнера. Вот как эти люди на самом деле могут за вами следить.

Взломать аккаунт Apple или Google

По умолчанию ваши данные собирают iOS и Android. Они хранят их в том числе в вашем аккаунте Apple или Google. Если его взломают, то все, что система старательно собирала, попадет в руки злоумышленника. Так что рекомендуем как следует защищать свои аккаунты. Как минимум, задать длинный уникальный пароль и подключить двухфакторную аутентификацию. А заодно можете настроить, какая информация о вас хранится в этих аккаунтах, — например, хранение истории местоположения можно смело отключить.

Просмотреть метаданные, геометки и чекины

К сожалению, иногда сами пользователи существенно облегчают слежку за собой. Например, публикуют в соцсетях фотографии с метаданными — зашитой в файле информацией о снимке: где и когда его сделали, на какую камеру и так далее. Некоторые ресурсы удаляют эти сведения при загрузке фото, но не все. Если вам не повезло, посмотреть историю снимка сможет любой желающий.

Также на руку злоумышленникам сыграют и ваши чекины и вручную проставленные геотеги. Если хотите помешать другим следить за вашими перемещениями, лучше от всего этого отказаться.

Установить на ваш смартфон spyware — программу-шпиона

Зловреды проникают на смартфон под видом безобидных приложений или используют уязвимости в системе. Они работают в фоновом режиме и делают все, чтобы не привлекать к себе внимания. Поэтому обычно жертва даже не в курсе, что с ее мобильником что-то не так.

Воспользоваться stalkerware — легальным шпионским ПО

Увы, не все программы для слежки считаются зловредами. Существует легальное шпионское ПО — так называемое stalkerware, или spouseware. Такие приложения часто позиционируют как средства родительского контроля. В некоторых странах подобные шпионские программы законны, в других — имеют неопределенный юридический статус. Они свободно продаются и стоят сравнительно недорого, то есть доступны всем желающим — от подозрительных работодателей до ревнивых партнеров.

Правда, устанавливать их на устройство жертвы нужно вручную. Но это препятствие незначительное, если ваш гаджет легко разблокировать. Кроме того, некоторые поставщики stalkerware продают смартфоны с предустановленным шпионским приложением, которые несложно вручить в качестве подарка или навязать как корпоративное устройство.

По функциональности легальные программы для слежки, как правило, мало отличаются от шпионских зловредов: точно так же работают втихаря и так же сливают все возможные данные вроде координат, переписки в мессенджерах, фотографий и многого другого.

В довершение всех бед, нередко они сливают эту информацию безо всякой заботы о безопасности, так что почитать вашу переписку в WhatsApp или проследить за вашими передвижениями сможет не только тот, кто установил на ваш смартфон шпиона, но и хакер, перехвативший эти данные.

Как защититься от слежки через смартфон

В общем, реальную опасность в плане слежки представляют вовсе не сотовые сети и уж точно не GPS. Гораздо проще и эффективнее следить за человеком через приложение, установленное на его смартфоне. Так что не обязательно полностью уходить в офлайн и надевать на смартфон два пакета из-под чипсов — достаточно как следует защищать свои устройства и аккаунты:

По следам смартфона. Ищем, блокируем и стираем потерянный девайс

Все мы люди и можем потерять что-то ценное в самое неподходящее время. Потеря гаджета может обернуться не только финансовыми проблемами, но и угоном электронного кошелька, аккаунтов в социальных сетях или даже шантажом. Поэтому в голове должен быть четкий план действий на случай пропажи девайса.

Итак, смартфон утерян или украден. Внутри куча личной информации, а стоимость самого гаджета измеряется десятками тысяч рублей. Что делать?

А сработают ли средства защиты?

ОK, допустим, отыскать телефон не удалось. Но мы же ставили на экран блокировки PIN-код, в смартфоне есть сканер отпечатков пальцев, да и производитель наверняка позаботился о наших данных. Что ж, попробуем разобраться, поможет ли это.

PIN-код

В большинстве случаев пин-код и графический ключ на 99% гарантируют сохранность данных, но только если речь идет об iOS, Windows Phone или Android-аппарате c заблокированным загрузчиком, для которого не найдено средств обхода защиты. В этом случае, даже если нашедший твой гуглофон человек разблокирует загрузчик легальными средствами, смартфон будет автоматически сброшен до заводских настроек. С другой стороны, если загрузчик уже был разблокирован, то никакая система защиты не поможет. Снять пин-код через кастомный recovery — дело двух минут.

Включаем PIN-код

Сторонний антивор

Проблема всех сторонних антиворов в том, что почти все они беззащитны против аппаратного сброса настроек или перепрошивки. Из общей массы выделяется разве что специальная версия Avast Anti-Theft для рутованных смартфонов. Помимо кучи функций, он обладает колоссальной живучестью и не только прописывает себя в системный раздел под безобидным именем (чтобы выдержать сброс до заводских настроек), но и помещает скрипт для восстановления самого себя в /etc/addon.d , откуда кастомные recovery автоматически запускают скрипты до/после перепрошивки. Фактически это значит, что даже если человек установит любую другую прошивку через кастомный recovery, то антивор все равно останется на месте.

Avast Anti-Theft собственной персоной

Системы распознавания отпечатков пальцев

Может показаться, что система защиты на основе отпечатков пальцев практически идеальна в случае потери/кражи смартфона. Вор или нашедший смартфон вряд ли тебя знает и уж точно не может иметь доступ к твоим пальцам. Однако есть и другая сторона медали. На конференции Black Hat в Лас-Вегасе Тао Вей (Tao Wei) и Юйлун Чжан (Yulong Zhang) из компании FireEye показали, что сканеры отпечатков пальцев на Android-устройствах уязвимы к дампу самого отпечатка.

Фактически это означает, что если кто-то «вскроет» твой утерянный смартфон, то сможет завладеть не только твоими данными, но и отпечатками, а в отличие от паролей их ты уже не поменяешь. Проблема существует в HTC One Max и Samsung Galaxy S5, но отсутствует в iPhone — он хранит изображение в зашифрованном виде.

Sony My Xperia Theft Protection (MXTP)

Последние модели Sony Xperia, начиная с Xperia Z3+, M4 Aqua, C4, Z4 Tablet имеют фирменную защиту My Xperia Theft Protection. Она интегрирована в сам загрузчик и в случае активации намертво блокирует смартфон. Даже если после этого прошить смартфон с помощью PC Companion или FlashTool, при включении все равно появится запрос пароля от учетной записи Google. Активировать ее можно в настройках безопасности в разделе «Защита при помощи my Xperia». Но не пытайся включить функцию после разблокировки загрузчика, это превратит смартфон в кирпич.

Activation Lock от Apple, Reactivation Lock от Samsung, «Защита от сброса» в Windows Phone

- Activation Lock — это дополнительная опция к Find My iPhone, которая связывает устройство с учетной записью владельца. Нововведение в iOS 7. Принцип действия прост: даже после сброса до заводских настроек iPhone не удастся активировать без Apple ID и пароля предыдущего владельца (чем очень часто пользуются продавцы-вымогатели).

- Reactivation Lock — очень похожая функция от Samsung. Она доступна на всех флагманах компании, начиная с Galaxy Note 3 и Galaxy S5. После ее включения аппараты будут требовать пароль для повторной активации аппарата после отката к заводским настройкам или даже для начала самого отката (в зависимости от настроек). Специально для Reactivation Lock в смартфонах выделена особая область памяти, защищенная от аппаратного сброса настроек.

- Защита от сброса — система защиты, схожая по функционалу с описанными. По задумке Microsoft она не даст злоумышленнику обойти пароль путем hard reset’а и/или последующего запуска новой кастомной прошивки или понижения версии Windows Phone. Доступна начиная с Windows Phone 8.1 GDR2 (Update 2) и выше. Находится в «Настройки -> Поиск телефона».

- Qualcomm SafeSwitch — это Kill Switch, работающий на аппаратном уровне и активируемый во время загрузки устройства. Как утверждает Qualcomm, система делает смартфон максимально устойчивым для взлома. Доступна начиная со Snapdragon 810.

Шаг 1. Блокируем, ищем, стираем

Любую защиту можно обойти, поэтому первое, что мы должны сделать после потери или кражи смартфона, — это заблокировать его и попробовать отследить последнее местоположение. А в случае чего просто стереть все данные из памяти. Все это можно сделать как с помощью встроенных в ОС средств, так и используя специальный софт типа Prey и других антиворов. Первый вариант доступен всегда, даже если ты ничего не устанавливал на смартфон, поэтому рассмотрим именно его.

Android

При помощи команды «Очистить» со смартфона можно удалить все данные (причем если в данный момент смартфон не подключен к интернету, операция будет выполнена, как только интернет появится). Однако имей в виду, что карта памяти останется нетронутой, благо кроме фоток да кеша игр на ней нечего искать. Два лайфхака:

Таким же образом можно удалить с устройства все данные. Но после этой процедуры определить геопозицию с помощью программы «Найти iPhone» будет невозможно. Зато функция «Блокировка активации» (Activation Lock) останется включенной, а это значит, что никто не сможет использовать твой iPhone до тех пор, пока не активирует его с помощью Apple ID. Activation Lock автоматически отключается после отвязки смартфона от Apple ID.

Включаем «Режим пропажи»

Windows Phone

- Переходим по адресу устройства Microsoft.

- Выбираем телефон и щелкаем пункт «Поиск телефона». Видим карту.

- Жмем «Заблокировать» и следуем инструкциям. Если на телефоне еще не задан пароль, то потребуется ввести его. Он будет использоваться для разблокировки.

Кстати, я советую заранее включить службу «Поиск телефона». Она будет сохранять местоположения каждые несколько часов, чтобы было легче обнаружить телефон. Для ее активации в настройках поставь галочку возле пункта «Поиск телефона».

Сим-карта

Шаг 3. Пишем заяву, ищем на барахолках

Если найти телефон не удалось или выяснилось, что он находится в руках откровенной гопоты, — обращаемся в полицию и готовимся долго стоять в очередях и писать множество заявлений. Способ не ахти какой эффективный, а точнее практически неэффективный, но чем черт не шутит. Бумажки потребуются следующие:

- паспорт;

- оригинальная упаковка с номером IMEI (на бумажке этот номер, конечно, не примут);

- чек, подтверждающий покупку.

Лайфхак 1: если в заявлении написать «утеря», а не «кража», то немного сократится срок обработки бумаг и передачи заявления в СБ оператора связи. Лайфак 2: звони и спрашивай, как идет дело, иначе на него просто забьют.

Правильным будет сходить по точкам продаж бэушных телефонов. Также стоит поискать телефон на барахолках, например Avito, а также в местных газетах объявлений и подобных местах. На всякий случай оставляем данные своего устройства на сайтах, позволяющих потенциальным покупателям проверить телефоны по IMEI на криминальное происхождение. Популярный сборник IMEI ворованных телефонов.

На этом, в общем-то, все.

Как надежно заблокировать смартфон на случай кражи

Как сделать так, чтобы в случае кражи у преступника не было доступа к важной информации, а вы могли восстановить свои данные на новом смартфоне и ни о чем не переживать?

Настройте блокировку экрана

Для начала убедитесь, что ваш телефон самостоятельно блокирует экран. В устройствах на базе Android это можно сделать в Настройках в разделе Безопасность. Правда, стоит учитывать, что производители аппаратов на Android любят кастомизировать интерфейсы своих продуктов, так что от телефона к телефону настройки могут немного различаться. Мы в этом посте ориентируемся на Android 11 в версии для Google Pixel как на максимально стандартную его реализацию. Ну а в iPhone этот параметр находится в секции FaceID и код-пароль (или TouchID и код-пароль для iPhone 8 и версий постарше).

Блокировать экран можно разными способами, и не все они одинаково надежны. Например, в случае Android не стоит всерьез полагаться на распознавание лица — его часто можно обмануть простой фотографией, тогда как на iPhone оно куда надежнее. Графический ключ слишком легко подглядеть из-за плеча, к тому же люди часто рисуют очень предсказуемые траектории, так что его еще и подобрать несложно. Безопаснее всего длинные пароли и сканер отпечатков пальца. Подделать рисунок пальца тоже возможно, но эта техника недоступна обычным воришкам. Впрочем, самое главное — блокировать телефон хоть как-нибудь, так что используйте тот метод, который вам удобен.

Установите PIN-код для SIM-карты

Да, его придется вводить при каждом включении телефона или смене устройства, но это происходит не так уж часто, а безопасность того стоит: без PIN-кода преступнику будет достаточно вставить вашу SIM-карту в любой смартфон и позвонить с него самому себе, чтобы узнать ее номер. Зная его, вор сможет авторизоваться в некоторых сервисах, проходить двухфакторную идентификацию и переводить деньги с банковских карт через SMS. Ну и конечно, PIN-код от SIM-карты должен отличаться от того, который вы используете для разблокировки телефона.

Как установить PIN-код для SIM-карты на Android:

- Зайдите в настройки телефона, выберите раздел Безопасность.

- Нажмите Блокировка SIM-карты, а затем напротив одноименного пункта активируйте переключатель.

- Введите PIN-код и подтвердите его.

Как установить PIN-код для SIM-карты на iOS:

- Зайдите в Настройки, откройте раздел Сотовая связь.

- Выберите раздел SIM-PIN и активируйте переключатель.

- Введите PIN-код и подтвердите его.

Зашифруйте свои данные

Полнодисковое шифрование (FDE, full disk encryption) — еще одна функция, которая поможет защитить информацию. Если она включена, то все хранящие в смартфоне файлы по умолчанию шифруются, и их невозможно прочитать, не разблокировав смартфон. На iPhone и смартфонах с Android 5 и выше шифрование данных включено по умолчанию. Для более ранних версий Android его нужно активировать вручную.

Как включить полнодисковое шифрование на Android:

- Зайдите в настройки телефона, выберите раздел Безопасность.

- Перейдите в раздел Шифрование и учетные данные и нажмите Зашифровать данные. Далее следуйте инструкциям.

Защитите паролем отдельные приложения и уведомления от них

Настройки конфиденциальности могут отличаться у разных моделей смартфонов с Android. Найти инструкцию для вашей можно на сайте производителя, а мы приведем ее в общем виде:

- Откройте Настройки и перейдите в раздел Безопасность или Конфиденциальность.

- Нажмите Блокировка приложений.

- Отметьте приложения, которые хотите заблокировать, — теперь при попытке открыть эти приложения устройство будет запрашивать PIN-код.

На iOS функции блокировки приложений нет, но их можно защитить, установив лимит экранного времени. Для этого:

- Откройте Настройки и перейдите в раздел Экранное время.

- Нажмите Использовать код-пароль и задайте код доступа.

- Перейдите в Лимиты приложений и выберите нужную категорию приложений.

- Установите ограничение, выбрав опцию Добавить лимит.

- Укажите время использования, например 2 минуты. Подтвердите выбор кнопкой Добавить.

После того как время пользования приложением истечет, оно заблокируется, а продолжить работу получится, только если человек со смартфоном знает пароль.

Однако хоть эта функция и позволяет ограничить доступ, у нее есть недостатки: если вы подолгу пользуетесь приложением, постоянные требования ввести код и уведомления о лимите могут раздражать. В качестве альтернативы можете установить из App Store специализированные утилиты для защиты приложений — это проще, чем разбираться в настройках самому.

Настройте резервное копирование данных

Так вы не потеряете контакты и другую информацию, даже если смартфон не удастся вернуть. После покупки нового аппарата вы просто загрузите в него данные из резервной копии и получите клон утраченного телефона.

Как настроить резервное копирование на Android:

Настроить резервное копирование на iPhone можно двумя способами. Более простой вариант — использовать автоматическое резервное копирование с помощью iCloud:.

- Включите функцию Резервная копия в iCloud в меню:

- Откройте Настройки —> [имя аккаунта] —> iCloud.

- Выберите Резервная копия.

Если пользоваться облаком вам по каким-то причинам не хочется, то вы можете использовать резервное копирование с помощью компьютера — на сайте Apple есть подробная инструкция, как это сделать.

Функции Find my iPhone (на iOS) и Найти мое устройство (на Android) позволяют отследить местоположение потерянного или украденного смартфона через аккаунт Google или Apple ID. Также с их помощью можно удаленно заблокировать устройство и даже полностью стереть с него все данные. Но есть важное условие: на момент кражи или потери эти функции должны быть уже активированы. Поэтому лучше это сделать, не откладывая в долгий ящик.

- Откройте Настройки и перейдите в раздел Безопасность.

- Во вкладке Найти устройство активируйте переключатель.

Как включить на iPhone функцию Find my iPhone:

- Откройте Настройки и нажмите на свое имя.

- Выберите пункт Локатор и активируйте переключатель Найти iPhone.

С этими настройками кража смартфона останется неприятностью, но не станет катастрофой: до конфиденциальных файлов злоумышленник не доберется, а все самое дорогое вы сможете восстановить из резервной копии. Мы желаем вам, чтобы эти меры никогда не пригодились на практике, но будет мудро заранее подготовиться к худшему — на всякий случай.

Блокировка смартфона через дополнительное ПО

Заблокировать потерянный телефон можно через программное обеспечение сторонних разработчиков. Приложений подобного типа довольно много в Play Market, большинство из них имеют бесплатный период работы.

Работа подобных приложений невозможна без получения прав администратора. Небольшая утилита Framaroot поможет решить этот вопрос.

Пошаговая инструкция:-

;

- Запустить утилиту и во всех «чек-боксах» выбрать «SuperSU»;

- Перезапустить мобильное устройство, чтобы изменения стали активны.

Получение прав администратора позволит пользователю разрешать различным приложениям взаимодействовать с ключевыми системными процессами в смартфоне.

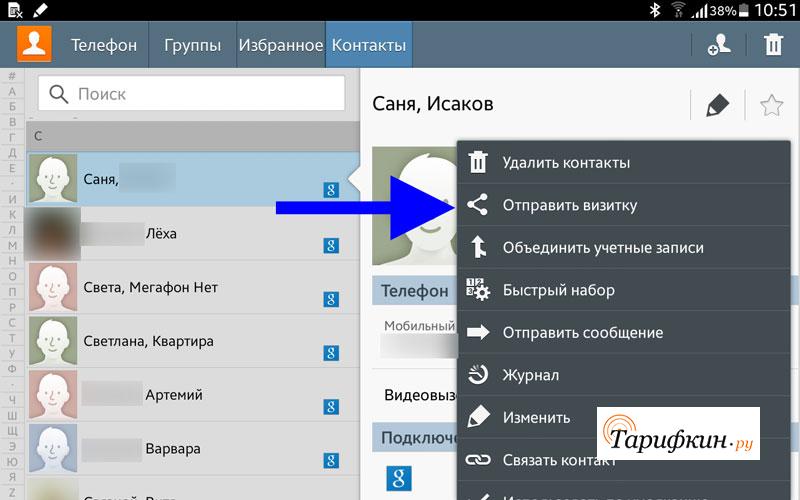

Приложение Android Lost

Помимо функций доступных через штатные средства Андроид, описанные выше, данное программное обеспечение позволяет:

- Отправлять на потерянный смартфон SMS;

- Получать снимки с фронтальной камеры, то есть делать фотографии злоумышленника;

- Получать записи звонков, используя микрофон смартфона;

- Получить доступ ко всему массиву информации на устройстве – фотографиям, контактам, SMS, датам выхода в сеть и прочему;

- Форматировать не только жесткий диск устройства, но и SD-накопитель;

- Получить данные о SIM-картах вставленных в телефон.

С Android Lost можно взаимодействовать как через официальный сайт, так и через специальные SMS-команды.

Таблица наиболее важных команд

| Команда | Реакция смартфона |

| Status | В ответ приходит статус телефона. |

| Alarm 5 | На 5 секунд включится звук тревоги. |

| Message | На дисплее появится всплывающее окошко с текстом. |

| Hangup | Положит трубку на текущем звонке. |

| Сall 12345678 | Наберет указанный пользователем телефонный номер. |

| GPS | Определит текущие GPS-координаты устройства и отправит их владельцу. |

| Erasesdcard | Отформатирует карту памяти. |

| Wipe | Полностью отформатирует устройство. |

| Lock xxxx | Заблокирует телефон выбранным пин-кодом |

| Wifi stop | Отключит устройство от Wi-fi |

| Speak xxxx | Устройство озвучит условную фразу |

Перед любой из команд пишется «androidlost». То есть полная команда выглядит так – «androidlost wipe», «androidlost message» и так далее.

Присутствие Android Lost на устройстве можно скрыть. Применение специальной функции «скрыть устройство» сделает ПО невидимым в разделе «Установленные приложения» и уберет все ярлыки для запуска программы.

Метод взаимодействия с Android Lost через официальный сайт, аналогичен методу взаимодействия с сайтом Google, рассмотренный выше. Ссылка на сайт разработчика. Авторизация проводится через тот же аккаунт, что и на утерянном гаджете.

В целом все приложение подобного рода примерно похожи. Функционал и специфика мало чем отличаются. Наиболее популярными на сегодняшний день являются: Cerbеrus, Android Lost, Lookout, MobiUcare.

Большинство популярных антивирусов (NOD32, Dr.WEB, AVG и прочие) включают в себя функцию удаленной блокировки устройства. Как правило, функция становится доступной для пользователя, после покупки платной версии ПО.

Подводя итог – существует довольно много способов удаленной блокировки мобильных устройств. Снабдив свой смартфон дополнительным ПО или настроив штатные методы блокировки, пользователь в значительной степени обезопасит себя от возможной потери устройства и попадания его личных данных другим людям.

Читайте также: