Что такое список просмотра в компьютерных сетях

Администраторы файловых серверов Windows часто сталкиваются с необходимостью принудительного закрытия файлов, открытых пользователями. Такая задача возникает при одновременной работы с одним файлом нескольких пользователей. Часто при некорректной работе ПО или неправильном завершении сессии пользователем, файлы в сетевой папке оказываются открытыми и заблокированными, и остальные пользователи не могут вносить в него изменения. В этой статье мы покажем, как получить список открытых файлов на файловом сервере, узнать какие пользователи их используют, и способы сброса этих файловых сессий.

Вывести список открытых файлов на файловом сервере Windows

Список открытых пользователями файлов на файловом сервере Windows можно получить с помощью стандартной графической консоли Computer Management (Управление компьютером — compmgmt.msc ).

Запустите на файловом сервере консоль Computer Management (или подключитесь к нему удаленно консолью со своего компьютера) и перейдите в секцию System Tools -> Shared Folders -> Open files (Служебные программы -> Общие папки -> Открыты файлы). В правой части окна отображается список файлов сервера, открытых удаленно . Список содержит локальный путь к файлу, имя учетной записи пользователя, количество блокировок и режим, в котором открыт файл (Read или Write+Read).

Этот же список открытых файлов можно получит с помощью встроенной консольной утилиты Openfiles . Например, с помощью следующей команды можно получить id сессии, имя пользователя и полный локальный путь к открытому файлу:

Openfiles /Query /fo csv |more

При удаленном доступе пользователя к папке или файлу в сетевой папке (SMB) на сервере, для пользователя создается новая сессия, определяющая данное подключение. Управление подключениями пользователей осуществляется именно через эти идентификаторы сессий.

Эту же команду можно выполнить удаленно, например, нужен список открытых файлов на файловом сервере mskfs01:

Openfiles /Query /s mskfs01 /fo csv

У команды Openfiles есть еще одна интересная возможность просмотра списка локально открытых файлов. Для ее использования нужно включить опцию Maintain Objects List (Построение списка объектов) командой openfiles /local on и перезагрузить сервер. После этого в список начнут попадать файлы, открытые локальными процессами (этот режим желательно использовать только для отладки, т.к. может негативно сказаться на производительности сервера).

Как определить какой пользователь открыл файл

Чтобы определить пользователя, который открыл (заблокировал) файл cons.adm на сервере, выполните команду:

Openfiles /Query /s mskfs01 /fo csv | find /i "cons.adm"

Ключ /i используется, чтобы выполнялся регистронезависимый поиск

Естественно, можно указать только часть имени файла. К примеру, нам нужно узнать кто открыл xlsx файл, в имени которого есть строка farm, воспользуемся таким конвейером:

Openfiles /Query /s mskfs01 /fo csv | find /i "farm"| find /i "xlsx"

Можно, конечно найти файл и в графической консоли Computer Management, но это менее удобно (консоль не предусматривает возможность поиска).

Как закрыть открытый файл

Чтобы закрыть открытый файл, нужно найти его в списке файлов секции Open File и в контекстном меню выбрать пункт « Close Open File ».

Если на файловом сервере сотни открытых файлов, найти их в консоли будет непросто. Удобнее воспользоваться утилитой Openfiles . Как мы уже говорили, она возвращает ID сессии открытого файла. Именно по этому ID сессии, файл можно принудительно закрыть, сбросив подключение. Находим ID нужного файла:

Openfiles /Query /s mskfs01 /fo csv | find /i "farm"| find /i ".xlsx"

Отключаем от него пользователя по полученному идентфикатору:

Openfiles /Disconnect /s mskfs01 /ID 67109098

Как удаленно закрыть открытые файлы с помощью PowerShell

В Windows Server 2012 / Windows 8 в PowerShell появились командлеты для работы с шарами и файлами на SMB сервере. Данные командлеты можно использовать для удаленного сброса подключений к открытому файлу.

Список открытых файлов можно получить с помощью командлетов Get- SMBOpenFile , а закрыть файл (сбросить подключение) с помощью Close-SmbOpenFile .

Итак, подключаемся к удаленному серверу:

$sessn = New-CIMSession –Computername mskfs01

Находим и закрываем открытый файл pubs.docx одной командой:

Get-SMBOpenFile -CIMSession $sessn | where | Close-SMBOpenFile -CIMSession $sessn

Подтверждаем закрытие файла, нажав Y.

Чтобы убрать подтверждение принудительного закрытия файла на сервере, используйте ключ -Force

Эти же команды можно использовать, к примеру, чтобы закрыть все файлы, открытые некоторым пользователем (пользователь ушел домой и не освободил файлы). К примеру, чтобы сбросить все файловые сессии для пользователя ipivanov, выполните

Get-SMBOpenFile -CIMSession $sessn | where |Close-SMBOpenFile -CIMSession $sessn

Цифровой след, иногда называемый цифровой тенью или электронным следом – это данные, которые вы оставляете при использовании интернета. Эти данные включают посещаемые веб-сайты, отправляемые электронные письма и информацию, указываемую в онлайн-формах. Цифровой след можно использовать для отслеживания действий человека и его устройств в интернете. Пользователи интернета активно или пассивно создают собственный цифровой след.

Что такое цифровой след?

Каждый раз при использовании интернета вы оставляете за собой информационный след, называемый цифровым следом. Расширению цифрового следа способствуют публикации в социальных сетях, подписки на информационные рассылки, оставленные отзывы и покупки в интернете.

Процесс расширения цифрового следа не всегда очевиден, например, веб-сайты могут отслеживать активность, устанавливая файлы cookie на ваше устройство, а приложения могут считывать данные без вашего ведома. Как только вы предоставляете организации доступ к вашей информации, она сможет продавать или передавать ее третьим лицам. В худшем случае ваши личные данные могут быть скомпрометированы в результате утечки.

Применительно к цифровым следам часто используются термины «активный» и «пассивный».

Активный цифровой след

Пассивный цифровой след

Пассивный цифровой след создается, когда информация о пользователе собирается без его ведома. Это происходит, например, когда на веб-сайте собирается информация о том, сколько раз пользователи посещали сайт, откуда эти пользователи и их IP-адреса. Это скрытый процесс, о котором пользователи могут не догадываться. Другим примером использования пассивного следа является анализ рекламодателями ваших лайков, репостов и комментариев в социальных сетях с целью последующего профилирования и отображения вам определенного контента.

Почему важны цифровые следы?

Цифровые следы важны по следующим причинам:

Поэтому стоит задуматься о том, что ваш цифровой след говорит о вас. Многие пытаются управлять своим цифровым следом, с осторожностью выполняя действия в сети и в первую очередь контролируя потенциально собираемые данные.

Примеры цифрового следа

Цифровой след пользователя интернета может включать сотни составляющих. Ниже описаны лишь некоторые действия, увеличивающие цифровой след.

Онлайн покупки

Интернет-банкинг

Социальные медиа

Чтение новостей

Здоровье и фитнесс

Защита цифрового следа

Поскольку работодатели, университеты и другие лица могут проверить ваши данные в интернете, рекомендуется с внимательностью относиться к цифровому следу. Ниже приведены рекомендации по защите личных данных и управлению репутацией в сети.

Используйте поисковые системы для проверки своего цифрового следа

Введите свое имя в поисковую систему. Укажите имя и фамилию, используйте все варианты написания. Если вы меняли имя, выполните поиск как текущего, так и прежнего имени. Просмотр результатов поиска даст вам представление об общедоступной информации о вас. Если какой-либо из результатов поиска показывает вас не в лучшем свете, можно связаться с администраторами сайта и узнать, могут ли они удалить эту информацию. Настройка оповещений Google – один из способов отслеживать информацию по вашему имени.

Уменьшите количество источников информации, в которых упоминается ваше имя

Ограничьте объем предоставляемых данных

Каждый раз при предоставлении личной информации вы расширяете свой цифровой след, а также увеличиваете вероятность того, что компания, хранящая ваши данные, воспользуется ими не по назначению или подвергнется взлому, в результате чего ваши данные могут попасть злоумышленникам. Поэтому прежде чем заполнять форму, подумайте, стоит ли это делать. Есть ли другие способы получить информацию или услугу без предоставления личных данных?

Проверьте параметры конфиденциальности

Параметры конфиденциальности в социальных сетях позволяют контролировать, кто видит ваши публикации. Проверьте, настроены ли эти параметры на комфортном для вас уровне. Например, Facebook позволяет ограничивать видимость публикаций для друзей и создавать специальные списки тех, кто может видеть определенные публикации. Однако не забывайте, что параметры конфиденциальности защищают вас только в конкретной социальной сети.

Избегайте раскрытия излишней информации в социальных сетях

Социальные сети позволяют легко общаться с людьми, однако провоцируют на раскрытие излишней информации. Подумайте, стоит ли указывать свое местоположение, раскрывать планы поездок или другую личную информацию. Не указывайте номер телефона и адрес электронной почты в разделе «Информация» в социальных сетях. Также не рекомендуется ставить лайки вашему банку, компании, предоставляющей медицинские услуги, аптеке и прочим организациям, поскольку это может указать киберпреступникам на ваши важные учетные записи.

Избегайте незащищенных веб-сайтов

Не указывайте личные данные при использовании публичных сетей Wi-Fi

Публичная сеть Wi-Fi менее безопасна, чем ваша личная сеть: неизвестно, кто ее настраивал и кто может иметь к ней доступ. Избегайте предоставления личной информации при использовании публичных сетей Wi-Fi.

Удаляйте старые учетные записи

Один из способов уменьшить свой цифровой след – удалить старые учетные записи, например, неиспользуемые профили в социальных сетях и подписки на не интересующие вас информационные рассылки. Удаление неиспользуемых учетных записей снижает вероятность утечки данных.

Создавайте надежные пароли и используйте менеджер паролей

Надежный пароль помогает обеспечить безопасность в интернете. Надежный пароль является длинным – состоит не менее чем из 12 символов, а в идеале больше, и содержит сочетание заглавных и строчных букв, символов и цифр. Чем сложнее ваш пароль, тем сложнее его взломать. Использование менеджера паролей позволяет создавать, хранить и управлять всеми паролями с помощью единой защищенной учетной записи. Пароли необходимо хранить в секрете, никому не сообщать и нигде не записывать. Рекомендуется не использовать один пароль для всех учетных записей, а также регулярно менять пароли.

Сохраняйте конфиденциальность медицинских документов

Соблюдайте правила защиты данных и регулярно проверяйте свои медицинские документы. Похитители личных данных нацелены на медицинскую и финансовую информацию. Если преступники используют вашу личную информацию для получения медицинских услуг от вашего имени, их медицинские документы могут объединиться с вашими.

Не выполняйте авторизацию через Facebook

Поддерживайте актуальность программного обеспечения

Устаревшее программное обеспечение может содержать множество цифровых следов. Если не установить последние обновления, киберпреступники могут получить доступ к этой информации. Используя уязвимости в программном обеспечении, они могут с легкостью получить доступ к устройствам и данным. Регулярное обновление программного обеспечения позволяет предотвратить это, поскольку устаревшее программное обеспечение является более уязвимым для атак злоумышленников.

Настройте использование мобильного устройства

Установите пароль для мобильного устройства, чтобы в случае утери никто, кроме вас, не мог получить к нему доступ. При установке приложений ознакомьтесь с пользовательским соглашением. Для многих приложений в нем описано, какую информацию оно собирает и для чего она может использоваться. Приложения могут собирать личные данные, такие как электронная почта, местоположение и действия в интернете. Прежде чем использовать приложение, убедитесь, что вас устраивает, какую информацию оно собирает.

Оценивайте материалы перед публикацией

На основе ваших публикаций и комментариев в интернете, а также по отзывам других людей формируется мнение о вас. Некоторые аспекты вашего цифрового следа, например, загруженные фотографии, комментарии в блогах, видео на YouTube и публикации в Facebook, могут показать вас совсем не с той стороны, с которой вы бы хотели. Создавайте положительный цифровой след, публикуя только то, что создает вам желаемый образ.

В случае взлома примите немедленные меры

Если вы предполагаете, что ваши данные могли быть скомпрометированы в результате взлома, немедленно примите меры. Если речь идет о финансовых потерях, сообщите о нарушении в банк или компанию, выпустившую кредитную карту. Измените все пароли, которые могли быть раскрыты. Если скомпрометированный пароль использовался для других учетных записей, измените его везде.

Используйте VPN

Конфиденциальность персональных данных имеет большое значение при использовании личного компьютера с выходом в сеть интернет. Лучший способ защитить свою информацию — не допускать к своему компьютеру посторонних людей. Однако, это не всегда возможно. Узнать, кто заходил в сеть в отсутствие владельца лэптопа или ПК, можно. Для этого предусмотрена такая опция, как история посещений.

Персональные данные пользователей нуждаются в защите.

Можно ли узнать на какие сайты заходили через Wi-Fi

Пользователи часто спрашивают о том, можно ли через вай-фай узнать историю посещений. Это особенно актуально, если у одного компьютера одновременно несколько пользователей, например, в офисе или в семье, где гаджетами пользуются и дети, и родители.

Дети не всегда говорят правду о том, какие сайты они смотрят, и это может быть небезопасно.В случае утечки персональных данных или виртуального мошенничества владелец компьютера может задуматься над вопросом: как узнать какие сайты посещают через мой Wi-Fi роутер. Этот вопрос действительно важен и актуален, так как на некоторых сайтах можно обнаружить вредоносные программы, сбивающие нормальную работу программного обеспечения.

Следует отметить, что в настоящий момент, к сожалению, только несколько моделей маршрутизаторов сохраняют в истории посещенные пользователями сайты и могут выдавать эту информацию по запросу.

Например, эта функция предусмотрена у следующих производителей:

Система логирования должна выстраиваться отдельно, поэтому чаще всего владельцы таких роутеров обращаются к специалистам для настройки истории посещений.

Роутеры Asus делятся на две группы — старые и новые. У новых хорошая прошивка, поэтому можно легко зайти в историю посещений. Для этого используется опция «Адаптивный сервис».

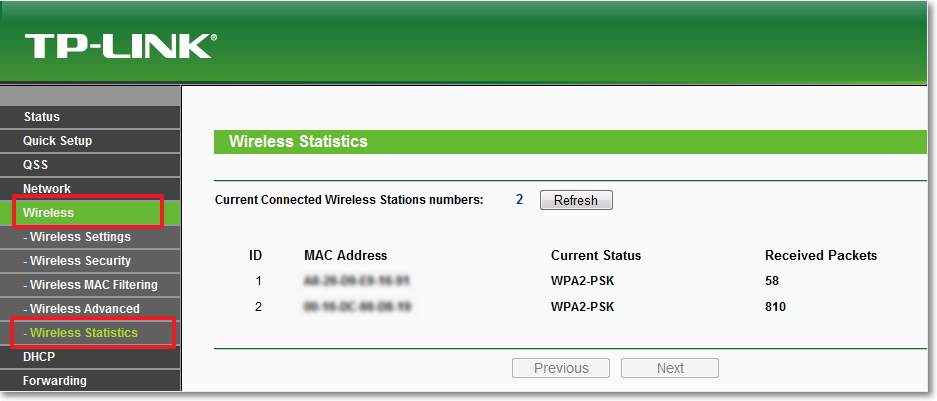

Полезным функционалом обладают устройства TP-Link

У маршрутизаторов TP-Link для того, чтобы заходить в историю, используется опция «Родительский контроль». Здесь можно сформировать одну группу, в которую входят все устройства ребенка, например, смартфон и ноутбук, а потом запросить устройство, чтобы оно выдало статистику посещений этой группы.

Данные можно просматривать как с компьютера, так и через специальное мобильное приложение. Однако, есть один серьезный недостаток: для того, чтобы просматривать все посещения веб-сайтов и социальных сетей в подробностях, нужно оформить платную подписку, которая действует в течение ограниченного периода времени.

У оборудования для выхода в интернет известных компания Билайн и МТС тоже есть подобная опция.

Если есть риск доступа к компьютеру третьих лиц, ни в коем случае нельзя сохранять в интернете свои платежные данные, например, номера карт и электронных счетов.Если пренебрегать этим правилом, посторонний человек, пользуясь этими данными, может совершить покупку от имени пользователя или хищение денежных средств.

История посещений — полезная и важная функция.

Есть ли возможность посмотреть историю браузера, куда заходили с телефона

Не все знают, можно ли увидеть историю роутера, если в интернет выходили со смартфона. Сделать это можно, для этого применяется технология сихронизации — обмена информацией между двумя устройствами, которые входят в интернет при помощи одного роутера.

Это может понадобиться не только с целью слежения. Например, человек читает интересную статью на компьютере, и вдруг ПК понадобился другу или родственнику. Это не страшно, так как у пользователя на компьютере и телефоне открыт один браузер, и он входит в программку через яндекс аккаунт. В этом случае можно легко открыть на телефоне те же вкладки, что на компьютере, и наоборот.

Для открытия вкладок и входа в историю с другого устройства нужно выполнить следующие операции:

- В обоих устройствах зайти в собственный аккаунт.

- Зайти в меню, которое обозначается значком «три черточки» и находится справа вверху.

- Выбрать историю, использовав комбинацию горячих клавиш Ctrl + H.

- Зайти справа вверху в опцию «Другие устройства».

Теперь в истории можно посмотреть вкладки, которые человек открывал на другом устройстве, например, на смартфоне или ноутбуке. Выполнить эту манипуляцию можно только в том случае, если и смартфон, и ноутбук или компьютер подключены к одному роутеру.

Таким образом, чтобы контролировать деятельность ребенка в сети интернет, достаточно синхронизировать его аккаунт с компьютером.

Настройка родительского контроля

Родители детей, пользующихся интернетом, часто задумываются о том, как посмотреть через роутер историю браузера, так как хотят быть в курсе того, какие сайты или социальные сети посещает ребенок.

Родительский контроль удобен тем, что позволяет:

- отследить, сколько времени проводит ребенок в интернете;

- увидеть, на каких сайтах ребенок задерживается дольше всего;

- выявить запрещенный контент, просматриваемый юным пользователем.

Интернет таит много опасностей для детей и подростков, поэтому этой опцией пользуется большинство родителей.

Родительский контроль в ряде случаев также позволяет изначально настроить уровни доступа и время работы в сети, составить списки небезопасных сайтов, посещение которых будет блокироваться.Как узнать поддерживается ли опция

Информация о том, поддерживает ли роутер опцию родительского контроля, содержится в инструкции и техническом паспорте устройства — там, где перечисляются основные функции.

Также уточнить эту информацию можно у фирмы-производителя маршрутизатора, позвонив по горячей линии. Следует иметь в виду, что прошивка у более старых версий не позволяет подключить родительский контроль.

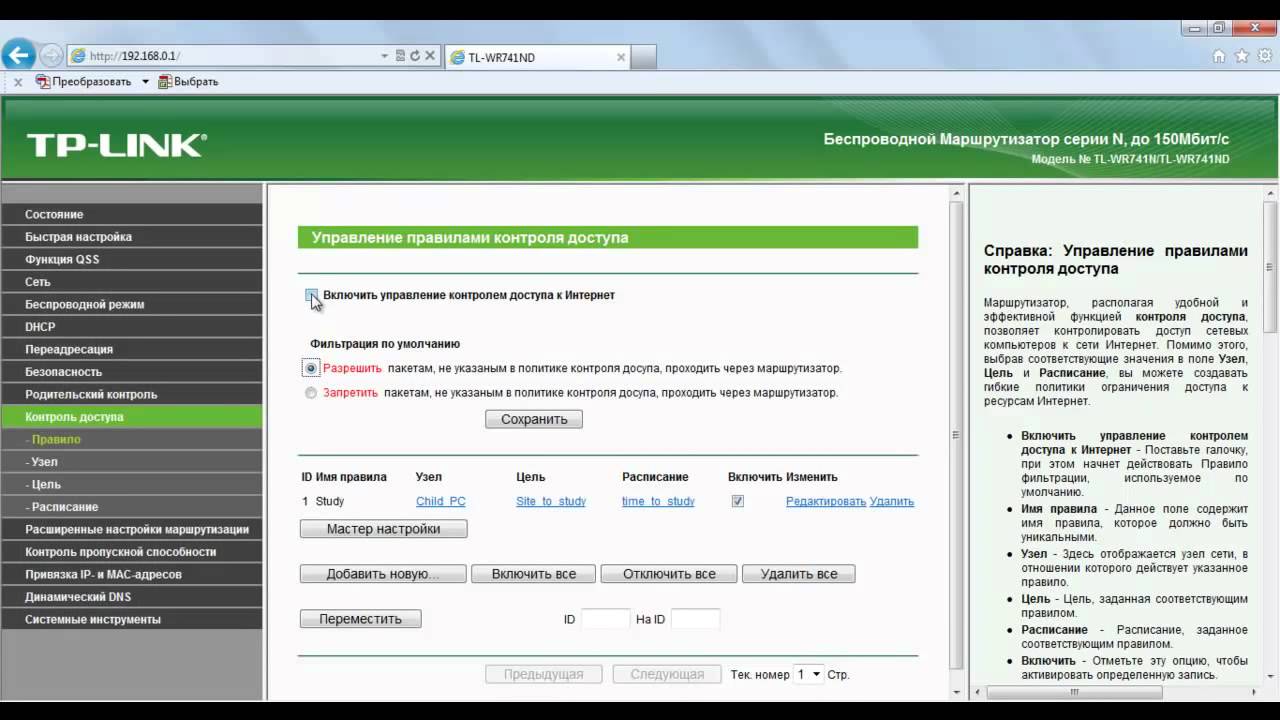

Родительский контроль в маршрутизаторах TP-Link

Описание основных функций

При помощи родительского контроля можно закрыть для посещения ребенком сайты, на которых размещен контент 18+, а также настроить интернет так, чтобы выход в сеть закрывался, например, ночью.

Тогда можно будет спокойно пускать ребенка или подростка в интернет, зная, что в определенное время доступ к сети отключится.

Пошаговая настройка на примере роутера

У маршрутизаторов D-Link и TP-Link есть специальная бесплатная функция, позволяющая задать определенные ограничения просмотра информации в интернете. Используя эту опцию, можно сделать так, что с некоторых устройств был полный доступ в сеть, а с «детских» — ограниченный.

Можно настроить интернет так, чтобы ограничить доступ в сеть для детей.

Для этого нужно зайти на страницу LAN и там сделать так, чтобы за каждым родительским устройством был закреплен отдельный IP-адрес.

- Открыть вкладку «Устройства и правила DNS».

- Установить для взрослых устройств режим «Без защиты».

- Установить для детских устройств режим «Детский».

- Сохранить изменения.

Если дома работает роутер TP-Link, можно выбрать одну из доступных на данный момент версий прошивки с функцией контроля. Если прошивка старая, там все сайты делятся на два списка — черный (запрещенный к просмотру детям) и белый (то, что можно смотреть всем).

Пользуясь этими списками, можно закрыть доступ к сайтам 18+ или разрешить доступ к любому контенту.Настраивая родительский контроль, можно установить желаемое время доступа в интернет для детей. Например, ребенок сможет выходить в сеть ежедневно с 17 до 19 часов, остальное время интернет будет доступен только для взрослых.

Старые модели маршрутизаторов не поддерживают опцию родительского контроля выхода в сеть.

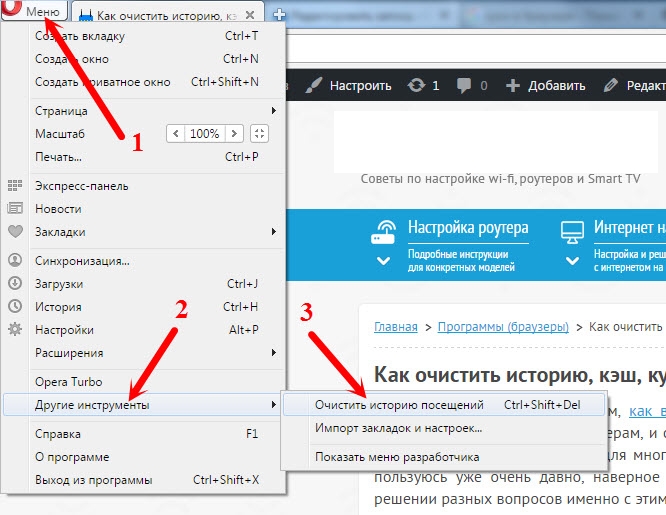

Как очистить историю роутера

Многие пользователи знают, как посмотреть историю роутера, но далеко не все понимают, как ее очистить. Тем не менее, в этом тоже иногда бывает необходимость. Например, не каждый человек хочет, чтобы посещаемые им сайты видели посторонние. В этом случае список посещенных ресурсов нужно не хранить, а удалить.

Для того, чтобы очистить историю маршрутизатора, пользователю необходимо:

- Войти в интернет и запустить на компьютере любой веб-браузер, например, Яндекс.

- Ввести в адресной строке IP-адрес роутера.

- Открыть конфигурацию роутера, используя свой логин и пароль.

- Нажать на кнопку «Состояние», которая расположена слева или вверху.

- Войти в системный журнал роутера, именно там изображается вся история и все действия возможных пользователей, которые входят в интернет через этот прибор.

- Нажать на кнопку очистки журнала.

После этого вся история исчезнет. Возможно, система попросит подтвердить выбор, в этом случае следует нажать «Да».

После запроса по очистке истории уже нельзя будет отследить, какие сайты были посещены ранее на компьютере, смартфоне и других устройствах, выходящих в сеть от маршрутизатора.

Все события из истории роутера можно стереть.

История посещений позволит узнать много полезной информации. Для того, чтобы сохранить свои персональные данные в безопасности, рекомендуется установить пароль, который нужно вводить перед каждым входом в интернет или перед каждым подключением к вай-фай. Эта мера предосторожности поможет защитить важную информацию и не допустить к ней третьих лиц.

Дипломированный специалист по безопасности компьютерных сетей. Навыки маршрутизации, создание сложных схем покрытия сетью, в том числе бесшовный Wi-Fi.

Локальная сеть (Local Area Network, сокращенно LAN) — несколько компьютеров и гаджетов (принтеры, смартфоны, умные телевизоры), объединенных в одну сеть посредством специальных инструментов. Локальные сети часто используются в офисах, компьютерных классах, небольших организациях или отделениях крупных компаний. Локальная сеть дает большой простор для деятельности, например, создание умного дома с подключением саундбаров, телефонов, кондиционеров, умных колонок. Можно перебрасывать с телефона фотографии на компьютер без подключения по кабелю, настроить распознавание команд умной колонкой. Преимуществом является то, что локальная сеть — это закрытая система, к которой посторонний не может просто так подключиться.

Для чего нужна локальная сеть

Локальная сеть дает множество удобных функций для использования нескольких компьютеров одновременно:

- передача файлов напрямую между участниками сети;

- удаленное управление подключенными к сети принтерами, сканерами и прочими устройствами;

- доступ к интернету всех участников;

- в других случаях, когда нужна связь между несколькими компьютерами, к примеру, для игр по сети.

Что нужно для создания локальной сети

Для создания собственной LAN-сети минимальной конфигурации достаточно иметь пару компьютеров, Wi-Fi роутер и несколько кабелей:

- непосредственно сами устройства (компьютеры, принтеры и тд).

- Wi-Fi-роутер или маршрутизатор. Самое удобное устройство для создания домашней сети, поскольку Wi-Fi-роутер есть практически в каждом доме.

- Интернет-кабели с витой парой. Раньше было важно использование crossover-кабелей при соединении компьютеров напрямую, без роутеров и switch-коммутаторов. Сейчас же в них нет нужды, поскольку сетевые карты сами понимают как подключен кабель и производят автоматическую настройку.

- Switch-коммутаторы или hub-концентраторы. Служат для объединения устройств в одну сеть. Главный «транспортный узел». Необязательное, но удобное устройство, давно вытесненное Wi-Fi маршрутизаторами из обычных квартир.

- NAS (англ. Network Attached Storage). Сетевое хранилище. Представляет собой небольшой компьютер с дисковым массивом. Используется в качестве сервера и хранилища данных. Также необязательная, но удобная вещь.

Нужное оборудование у нас есть, что дальше?

Сначала необходимо определиться, каким образом будут соединяться между собой компьютеры. Если используется проводной способ подключения, то подключаем все кабели к роутеру или коммутатору и соединяем их в сеть. Существует несколько способов создания LAN-сетей.

Если используется Wi-Fi, то сначала необходимо убедиться, поддерживают ли устройства данный вид связи. Для компьютера может пригодиться отдельный Wi-Fi-адаптер, который придется отдельно докупать. В ноутбуках же он предустановлен с завода. Подключаем устройства к одному Wi-Fi-маршрутизатору.

Настройка обнаружения

Просто подключить оборудование друг к другу недостаточно, поэтому идем дальше:

-

Все устройства должны находиться в одной «рабочей группе». Этот параметр легко настраивается в ОС Windows 10.

Для этого проходим по пути: Панель управления — Система и безопасность — Система — Дополнительные параметры системы — Свойства системы. В открывшемся окошке надо указать, что компьютер является членом определенной рабочей группы и дать ей название. Это действие повторить на всех остальных ПК из сети.

Теперь наступает важный этап работы: настроить сетевое обнаружение и общий доступ к файлам

Важно убедиться, чтобы у всех компьютеров были правильные IP-адреса. Обычно система автоматически настраивает данный параметр, но если при работе LAN появятся сбои, то нужно будет указать адреса вручную. Проверить IP можно с помощью «настроек параметров адаптера». Заходим в «Центр управления сетями и общим доступом» и оттуда нажимаем «Изменение параметров адаптера».

Нажимаем ПКМ по подключению и открываем свойства. Дальше открываем свойства IP версии 4 TCP / IPv4 (может иметь название «протокол Интернета версии 4»). IP-адрес — то, что нам нужно. Смотрим, чтобы у первого компьютера был адрес, отличный от второго. Например, для первого будет 192.168.0.100, 192.168.0.101 у второго, 192.168.0.102 у третьего и т.д. Для каждого последующего подключенного компьютера меняем последнюю цифру адреса. Стоит учесть, что у разных роутеров могут быть разные, отличные от указанных IP-адреса. На этом этапе локальная сеть уже готова и функционирует.

Заходим в раздел «Сеть» проводника. Если все подключено правильно, то мы увидим подключенные к сети устройства. Если же нет, то Windows предложит нам настроить сетевое обнаружение. Нажмите на уведомление и выберите пункт «Включить сетевое обнаружение и доступ к файлам». Стоит учесть, что брадмауэр может помешать работе LAN, и при проблемах с работой сети надо проверить параметры брадмауэра. Теперь надо только включить нужные папки и файлы для общего доступа.

Как открыть доступ к папкам?

Нажимаем ПКМ по нужной папке и заходим во вкладку «Доступ». Нажимаем «Общий доступ» и настраиваем разрешения. Для домашней локальной сети легче всего выбрать вариант «Все». Выбираем уровень доступа для остальных участников «чтение или чтение + запись».

Теперь из свойств папки заходим во вкладку безопасности. Нажимаем «Изменить» и «Добавить». Выбираем «Все» и активируем изменения. В списке разрешений для папки должна находиться группа «Все». Если нужно открыть доступ не к отдельной папке, а всему локальному диску, то нужно зайти в свойства диска, нажать «Расширенная настройка» и поставить галочку в поле «Открыть общий доступ». Командой «\localhost» можно посмотреть, какие папки данного компьютера имеют общий доступ для локальной сети. Чтобы просмотреть файлы из общих папок нужно в проводнике найти раздел «Сеть» и открыть папку нужного компьютера.

Как подключить принтер в локальную сеть

В «Устройствах и принтерах» нужно выбрать принтер и нажав ПКМ перейти в свойства принтера. Во вкладке «Доступ» нажать на галочку «Общий доступ». Принтер должен отображаться иконкой, показывающей, что устройство успешно подключено к LAN.

Если нужно закрыть доступ к папке, то в свойствах надо найти пункт «Сделать недоступными». Если же нужно отключить весь компьютер от LAN, то легче всего изменить рабочую группу ПК.

Администрирование и создание локальных сетей с помощью программ

Бывают ситуации, когда необходимо сделать локальную сеть, но это физически невозможно. На помощь приходит программное обеспечение, позволяющее создавать виртуальные локальные сети. Существуют разные программы для создания администрирования локальных сетей. Расскажем о паре из них:

RAdmin

Очень удобное приложение, позволяющее работать с локальной сетью или VPN в пару кликов. Основные функции программы это: удаленное управление компьютером с просмотром удаленного рабочего стола, передача файлов. Также программа может помочь геймерам, играющим по локальной сети.

Hamachi

Пожалуй, самая популярная программа в данной категории. Может создавать виртуальные локальные сети с собственным сервером. Позволяет переписываться, передавать файлы и играть в игры по сети. Также имеет клиент для Android.

Читайте также: