Что такое песочница в антивирусе

Однако в некоторых случаях от заражения пользователя не спасает даже самый надежный брандмауэр и самый глазастый антивирус. Это происходит тогда, когда программа, защищающая компьютер, не уверена во вредоносном действии запускаемого приложения или выполняемого на веб-странице скрипта, вследствие чего оставляет решение о разрешении действия за пользователем. Вы вполне можете решить, что антивирус излишне подозрителен или просто, задумавшись, щелкнуть мышкой по кнопке "ОК", тем самым разрешив исполнение вредоносного кода.

Что же делать? Неужели из-за возможности подхватить троян, лучше не запускать новые приложения, а от веб-серфинга и вовсе отказаться? Существует прекрасное решение, которое для многих может стать отличным дополнением ко всем средствам для защиты компьютера от проникновения вредителей. Речь идет о работе с приложениями в "песочнице".

"Песочница" представляет собой изолированную среду, для которой отводится небольшое пространство на жестком диске и которая никак не зависит от реальной операционной системы. При запуске программы в "песочнице" она работает так же, как обычное приложение, однако не может влиять на любые компоненты системы, которые находятся вне изолированной среды. Это значит, что из "песочницы" невозможно внести изменения в системный реестр, заменить системные файлы или выполнить любые другие действия, которые могут повлиять на стабильность работы системы. Благодаря этому "песочницу" можно использовать для безопасной работы в Интернете и для запуска неизвестных приложений. Такой изолированной среде можно найти и другие применения – например, программисты и тестеры могут запускать в ней нестабильные версии программ.

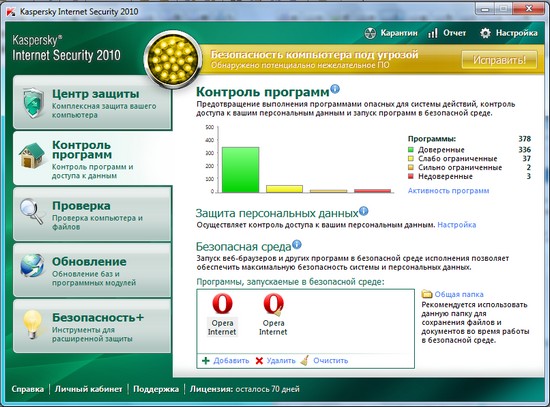

О том, что работа с приложениями в "песочнице" может пригодиться самому широкому кругу пользователей, говорит хотя бы то, что соответствующая возможность в прошлом году появилась в программе Kaspersky Internet Security. Пользователи этого пакета для обеспечения безопасности могут работать с подозрительными приложениями в изолированной среде, если откроют их посредством пункта контекстного меню Windows "Запустить в безопасной среде". Для наглядности окно программы, запущенной в изолированной среде, будет обведено зеленой рамкой.

Kaspersky Internet Security также позволяет составить список программ, работа с которыми может быть потенциально опасна (в него можно включить, например, браузер). Для этого в настройках приложения необходимо открыть раздел "Контроль программ" и при помощи кнопки "Добавить" внести программу в список. Если после этого открыть программу из окна Kaspersky Internet Security, она будет работать в изолированной среде. Подобную функцию удобно использовать, скажем, в том случае, если во время сессии в браузере вы планируете посещать сайты, которые могут содержать подозрительный код. Кроме этого, такая функция может стать хорошей заменой режиму приватности, который появился в последних версиях популярных браузеров.

Стоит, однако, заметить, что Kaspersky Internet Security предоставляет лишь самые базовые возможности запуска программ в "песочнице". Специализированные приложения имеют гораздо больше возможностей. Рассмотрим некоторые популярные программы, предназначенные для работы в изолированной среде.

- Разработчик: Ronen Tzur

- Размер дистрибутива: 1,6 Мб

- Распространение: shareware

- Русский интерфейс: есть

Sandboxie это, вне всякого сомнения, самое известное решение для организации "песочницы". В программе используется классический метод защиты указанное пользователем приложение помещается в изолированную среду, в результате чего оно не может влиять на работу системы. Интересно, что Sandboxie была разработана для использования с браузером Internet Explorer, который является одной из самых популярных мишеней кибер-преступников. Однако в настоящее время Sandboxie может работать практически с любым приложением Windows.

Одна из особенностей Sandboxie, которая отличает ее от многих других программ подобной плана, возможность создания неограниченного количества "песочниц". При этом пользователь может составить список приложений, которые будут запускаться в каждой из них. По умолчанию программа сама создает "песочницу" под названием DefaultBox, поэтому можно начинать работу с Sandboxie сразу же после установки. Для открытия программы или документа в изолированной среде нужно выбрать команду "Запустить в песочнице", которая появляется в контекстном меню Windows.

Если в будущем вы создадите дополнительные "песочницы", можно попросить программу открывать файлы и приложения не в DefaultBox, а в другой изолированной среде. Для этого выберите в меню "Пуск" пункт "Начальное меню Sandboxie" и измените "песочницу", которая будет использоваться по умолчанию.

Запускать приложения в изолированной среде можно не только из контекстного меню, но и непосредственно из окна Sandboxie. Для этого нужно щелкнуть правой кнопкой мыши по названию "песочницы" и выбрать соответствующую команду (данное меню доступно и при щелчке по значку Sandboxie в системном трее).

Кстати, для ускорения выбора можно использовать команды "Запустить Web-браузер" и "Запустить почтовый клиент", которые открывают приложения, установленные в системе по умолчанию. Используя контекстное меню "песочниц", можно выполнять и другие команды, например, одним щелчком мыши закрывать все приложения, запущенные в изолированной среде, просматривать содержимое "песочниц" или полностью удалять его.

Для того чтобы быстро идентифицировать программу, которая запущена в изолированной среде, в Sandboxie предусмотрена специальная команда "Окно в песочнице?", при выборе которой на экране появляется специальный прицел, перетащив который на нужное окно, можно получить информацию о статусе программы.

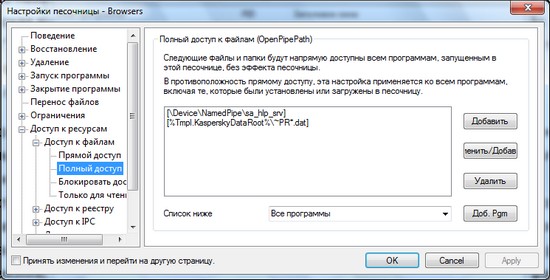

Обратившись к другим параметрам "песочницы", можно гибко настроить разрешения на доступ к разным ресурсам. Так, можно определить, к каким файлам и папкам будет заблокирован доступ, к каким программы смогут обращаться только для чтения, а также настроить взаимодействие с ключами системного реестра.

При необходимости в настройках "песочницы" можно указать приложения, которые будут форсировано запускаться в ней. Иными словами, при запуске указанного файла Sandboxie будет перехватывать приложение и не давать ему работать в обычном режиме. Программа позволяет указать не только отдельные исполняемые файлы, но и папки, при запуске любых приложений из которых они будут открываться в безопасной среде. Последнюю возможность можно, например, использовать для запуска новых программ, которые были скачаны из Интернета в папку Downloads.

- Разработчик: Trustware

- Размер дистрибутива: 9,2 Мб

- Распространение: shareware

- Русский интерфейс: нет

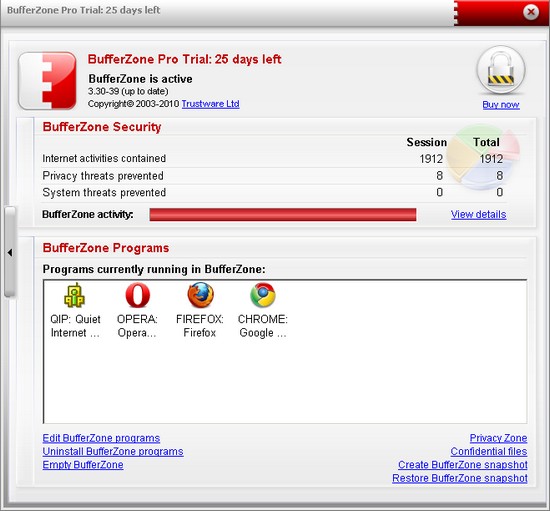

BufferZone Pro – это еще одно хорошее решение для работы с приложениями в изолированной среде. Несмотря на то, что с помощью программы можно запускать в "песочнице" самые разные приложения, она предназначена, прежде всего, для работы с браузерами, IM-клиентами, программами для обмена файлами через пиринговые сети и другим ПО для Интернета. Об этом говорит хотя бы то, что в BufferZone изначально имеется достаточно обширный список приложений, которые по умолчанию запускаются в безопасном режиме. Среди них Mozilla Firefox, Google Chrome, ICQ, BitComet, Skype, GoogleTalk и другие. Пользователь может редактировать этот список по своему усмотрению, добавляя в него дополнительные программы и удаляя ненужные.

Подобно рассмотренной выше утилите, BufferZone может отслеживать все приложения, которые запускаются на компьютере, и перенаправлять их в "песочницу". Также BufferZone может блокировать запуск любых неизвестных программ.

В отличие от Sandboxie, в этой программе не предусмотрено возможности создания нескольких "песочниц". Окна всех программ, которые запущены в "песочнице", обводятся красной рамкой. Увидеть, какие программы в данный момент работают в изолированной среде, можно также в главном окне BufferZone. Тут же отображается краткая статистика о работе программ в изолированной среде. BufferZone не только подсчитывает, сколько действий всего было произведено такими приложениями, но и ведет учет потенциально опасных операций в системе, а также угроз, относящихся к безопасности, которые удалось предотвратить.

В том случае, если программа, работающая в "песочнице", выполнила вредоносный код или другое деструктивное действие, можно быстро удалить все данные, относящиеся к приложениям, запущенным в изолированной среде. Кроме этого, предусмотрена возможность автоматической очистки таких данных согласно составленному пользователем расписанию.

В BufferZone есть и некоторые дополнительные возможности, которые не имеют непосредственного отношения к организации "песочнице", однако помогают повысить общий уровень безопасности компьютера. Так, при помощи программы можно запретить открытие файлов с внешних жестких дисков, DVD-дисков и с USB-накопителей или разрешить работу с такими данными только в изолированной среде.

В заключение отметим, что помимо платной версии BufferZone Pro имеется также бесплатная редакция программы. В ней реализован ряд ограничений, например, нет возможности создания снимка виртуальной среды и восстановления сохраненных в ней данных. Кроме этого, в бесплатной версии меньше приложений, для которых защита включена по умолчанию.

Выбирая специализированную программу для запуска приложений в "песочнице", нужно иметь в виду, что существует два основных подхода к организации изолированной среды. В первом случае "песочница" создается для указанных пользователем приложений, и во время одной сессии работы за компьютером он использует и такие программы, которые запущены в изолированной среде, и такие, которые работают в обычном режиме. Программы, в которых используется такой подход к организации защиты системы, были рассмотрены в этой статье.

Однако такое решение приемлемо не всегда. Существует второй подход к организации работы ПО в изолированной среде, который подразумевает создание "песочницы" размером с целую операционную систему. При этом создается образ работающей системы, после чего пользователь начинает работать именно с ним, а не с реальной средой. Все произведенные им действия сохраняются только до перезагрузки, а после того, как она выполнена, система возвращается в исходное состояние. Такое решение удобно использовать на общественных ПК, например, в интернет-кафе, в компьютерных классах и т.д. О программах, при помощи которых можно организовать такую защиту, мы расскажем во второй части статьи.

Киберпреступления становятся все более опасными и продуманными с каждым днем, при их совершении используются сложные техники атак, а для установки вредоносного ПО и нарушения конфиденциальности данных находятся новые пути.

Одной из важнейших задач в сфере киберзащиты, стоящих перед малым и средним бизнесом (SMB), становится обеспечение безопасности операций, которые все больше переносятся в облачные службы и Интернет.

Реальность такова, что Интернет, число активных пользователей которого достигает сегодня 4,5 миллиона, стал основной платформой для совершения атак. Недавнее исследование компании Verizon, результаты которого представлены в отчете Data Breach Investigations Report за 2020 г., показало, что 43 % утечек данных в 2019 г. было связано с атаками на веб-приложения.

Способов украсть данные великое множество. Киберпреступники получают доступ к сети компании или к домашней сети человека с помощью ложных URL-адресов, вложений и файлов, внедряя их в фишинговые письма или размещая вводящие в заблуждение ссылки.

Хорошая новость заключается в том, что современные средства веб-защиты (например, облачная песочница и безопасные веб-шлюзы) не отстают в развитии от новейших угроз для сети и электронной почты. Например, безопасные веб-шлюзы проверяют каждый байт веб-трафика (даже зашифрованного) и используют облачную песочницу, чтобы проверять подозрительные веб-материалы на наличие вредоносного содержания.

Как песочница системы кибербезопасности защищает от угроз?

Песочница системы кибербезопасности предлагает безопасную среду для открытия подозрительных файлов, запуска ненадежных программ и загрузок с URL-адресов без влияния на устройство, с помощью которого выполняются эти операции. Ее можно использовать в любое время и в любой ситуации, чтобы безопасно проверить файл или код, который может быть вредоносным, прежде чем отправлять его на устройства. И все это — в изоляции от ПК и сети компании.

В кибербезопасности песочница используется как ресурс для проверки программного обеспечения, которое может быть классифицировано как «безопасное» или «небезопасное». Вредоносные программы становятся все более опасными и распространенными, поэтому опасные приложения, ссылки и загрузки потенциально могут получить бесконечный доступ к данным сети, если они не будут предварительно протестированы в песочнице. Песочницу можно использовать как инструмент для обнаружения атак вредоносных программ и их блокирования до того, как они попадут в сеть. Система позволяет ИТ-специалистам проверить код и точно понять, как он работает, прежде чем он проникнет на конечное устройство, внедряя вредоносные программы или вирусы. Она дает ИТ-отделам понимание и информацию о том, на что следует обращать внимание в других случаях.

В качестве ключевой меры стратегий сетевой и веб-защиты использование песочницы обеспечивает дополнительный уровень безопасности: угрозы можно анализировать, изолируя их от сети, чтобы не позволить им нарушить работу системы. При необходимости приложение или файл можно запустить, а после закрытия песочницы все изменения будут отменены, чтобы исключить риск повреждения устройств.

ПО песочницы предоставляется в виде облачного или размещаемого на устройстве решения и может иметь различные возможности в зависимости от потребностей вашего бизнеса.

Какая разница между облачной и традиционной песочницей, установленной на устройстве?

Во многих компаниях из сегмента SMB быстро понимают, что облачное программное обеспечение позволяет сотрудникам работать продуктивно, где бы они ни находились, существенно сокращает расходы и не требует обслуживания, в отличие от локального оборудования и программного обеспечения. Поэтому решения с использованием физических устройств на месте используются все реже. Среди преимуществ облачного ПО можно назвать удаленную работу, резервное копирование и восстановление, а также сокращение расходов на локальное оборудование.

Как облачные, так и локальные песочницы способны укрепить защиту от угроз нулевого дня. Но облачные песочницы предлагают современному быстрорастущему штату сотрудников ряд преимуществ, связанных с веб-проверкой вредоносных программ, масштабируемостью и удобством использования.

Во-первых, использование облачной песочницы устраняет необходимость локальных серверов и позволяет без труда проверять URL-адреса, загрузки и код по запросу в виртуальной песочнице, полностью отделенной от компьютера и всех сетевых устройств. Локальные песочницы работают на физическом оборудовании и не способны защищать передвигающихся или удаленных сотрудников, тогда как возможность выполнять проверку в виртуальной среде может защищать пользователей как в корпоративной сети, так и за ее пределами.

Облачные песочницы превосходят локальные альтернативы и в том, что касается возможностей проверки, так как они позволяют проверять SSL-трафик, где нередко скрывается вредоносное ПО. Если ваша песочница не способна проверять весь SSL-трафик, вредоносные веб-угрозы могут проникнуть за линию обороны.

Использование облачной песочницы также устраняет необходимость дорогостоящих устройств для проверки на безопасность, которые требуют обслуживания, обновлений, со временем устаревают и приводят к дополнительным расходам.

Какой вариант песочницы больше подходит вашей компании?

Облачная песочница идеально подойдет компаниям с обширной сетью и большим количеством удаленного персонала, так как она обеспечивает защиту сотрудникам вне офиса. Кроме того, облачная песочница может масштабироваться вместе с компанией, тогда как устройства необходимо заменять на аналоги с большей емкостью или приобретать для них дополнительные элементы. Локальное оборудование не способно проверять подозрительные элементы в песочнице удаленно, но оно может стать идеальным выбором для небольших компаний с ограниченным количеством конечных устройств, подключаемых вне корпоративной сети.

Как облачная песочница обеспечивает защиту всей сети от угроз?

Например, использование удаленными сотрудниками различных подключений к Интернету в гостевых сетях (которые из-за большого количества пользователей можно без труда взломать или использовать для совершения киберпреступлений) представляет собой реальную опасность, если не предусмотрены меры по защите удаленного персонала. Дело в том, что, пользователь подвергается потенциальным угрозам, как только покидает сеть, поскольку взять с собой локальную систему невозможно. Облачная песочница защищает всю сеть независимо от местоположения. Дополнительные советы, связанные с безопасностью во время удаленной работы, можно найти в блоге Avast Business.

Чем песочница отличается от функции Avast Business CyberCapture?

Киберпреступники выбирают быстрые, новаторские схемы взлома сети и воздействуют на максимально возможное количество пользователей за короткий отрезок времени. Одним из способов устранения этой проблемы, предусмотренных решениями Avast Business для защиты конечных точек, является собственная функция сканирования файлов — CyberCapture. Ей оснащены все антивирусные продукты Avast Business.

Функция CyberCapture разработана для автоматического обнаружения и анализа редких подозрительных файлов. Она использует машинное обучение и анализ поведения, чтобы выполнить глубокий анализ потенциально вредоносного ПО. Эта функция используется для обнаружения подозрительных неизвестных файлов и их перехвата для более тщательной проверки. Если вредоносное ПО будет обнаружено, CyberCapture отправит его в карантин и прекратит его работу, чтобы предотвратить выполнение вредоносного кода в системе пользователя и воздействие на сеть.

Как и облачная песочница, функция CyberCapture работает в облачной среде, выявляя вредоносные программы, использующие шифрование для маскировки своих истинных намерений, и раскрывая их ложный код, чтобы определить реальные команды и инструкции таких программ. Затем ПО отмечается как безопасное или небезопасное, в последнем случае оно помещается в карантин и не может запускаться на устройстве.

Функция CyberCapture работает автоматически, тогда как облачная песочница используется по запросу любым пользователем или ИТ-отделом, который хочет запустить определенный файл или приложение в облачной среде, изолированной от устройства.

Песочница может работать в сочетании с функцией CyberCapture, передавая CyberCapture полученную информацию и позволяя ИТ-отделу лучше определять вредоносное и безопасное поведение, постоянно укрепляя защиту от угроз.

Читайте о том, как включить изолированную среду для «Защитника Windows». А также, почему «Песочница» важна с точки зрения обеспечения безопасности.

Введение

На борьбу со зловредными программами и элементами вредоносного кода направлены усилия антивирусного программного обеспечения. В информационной сети «Интернет» представлены продукты различных разработчиков, нацеленные на создание безопасной среды для хранения и обработки данных.

Однако не только узкоспециализированные компании направляют свои усилия на создание современных защитных инструментов, но и отдельные технологические гиганты, одним из которых, безусловно, является корпорация «Microsoft» , системные программные продукты которой составляют основное ее ядро, ведут собственные разработки в этом направлении. Прогрессивные технологии, применяемые в программном процессе, помогли разработчикам корпорации создать не только лучшие решения в своем классе, но и выделить новый рынок в программной среде. Например, операционная система «Windows» стала новатором среди систем управления компьютерными устройствами с дружественным графическим, ориентированным на требования и предпочтения конечного потребителя, интерфейсом, и положила начало новому стандарту программ.

Для улучшения общих характеристик операционной системы, повышения уровня ее устойчивости и поддержки высоких параметров безопасности, корпорация «Microsoft» применяет систему усовершенствований, одним из которых является расширение функциональных возможностей «Windows» , направленное на обязательное применение встроенных защитных решений собственной разработки, представленных в едином системном комплексе. Одним из таких нововведений выступает новая способность «Защитника Windows» ( «Windows Defender» ) использовать для своего функционирования изолированную программную среду «Песочница» .

Благодаря такой разработке антивирусное решение «Windows Defender» превращается в полноценный защитный инструмент, который при наличии угроз безопасности или дискредитации антивирусной среды не позволит нанести вред устройству и всем доступным данным, мгновенно ограничивая доступ к остальной части системы. Использование «Песочницы» позволяет встроенному «Защитнику Windows» поднять планку безопасности на новый уровень и удерживать лидерство среди других вариантов защитных решений.

Запуск «Песочницы» гарантирует, что компьютерное устройство пользователя не будет скомпрометировано, активация самопроизвольного исполнения вредоносного кода и другие зловредные действия будут ограничены только данной изолированной средой, предоставляя загруженным файлам и приложениям возможность функционировать лишь с небольшим количеством разрешений, тем самым полностью защищая систему от развития любых негативных сценариев.

Способ включения изолированной среды для «Защитника Windows»

Для включения программной изолированной среды в операционной системе «Windows 10» , которая по умолчанию не активна, потребуется воспользоваться возможностями приложения «Командная строка» или более гибкого средства автоматизации «Windows PowerShell» .

Примечание . Запуск стандартного антивирусного защитного приложения в «Песочнице» возможен в операционной системе «Windows 10» версии «1703» или новее.

Для реализации операции запуска «Windows Defender» в изолированной среде с целью снижения риска применения уязвимостей стандартного антивируса для последующего заражения системы, необходимо установить переменную среду на уровне компьютера с последующим его перезапуском.

Поэтому сначала откройте приложение «Командная строка» или «Windows PowerShell» с правами администратора. Например, нажмите в нижнем левом углу рабочего стола кнопку «Поиск» , расположенную на «Панели задач» рядом с кнопкой «Пуск» . Затем в поле поискового запроса введите фразу «командная строка» . В разделе «Лучшее соответствие» будет представлено искомое приложение. Нажмите на нем правой кнопкой мыши и во всплывающем меню выберите раздел «Запуск от имени администратора» . Или выберите соответствующую строку в дополнительном правом меню поискового окна.

«Windows PowerShell» можно вызвать нажатием правой кнопки мыши на кнопку «Пуск» или совместной комбинацией клавиш «Windows + X» , каждое из которых задействует открытие всплывающего меню. Теперь из перечня представленных действий необходимо выбрать раздел «Windows PowerShell (администратор)» .

Теперь в окне приложения введите следующую команду «setx /M MP_FORCE_USE_SANDBOX 1» (без кавычек) и нажмите на клавиатуре клавишу «Ввод» . Дождитесь исполнения команды, а затем перезагрузите свое устройство, чтобы внесенные изменения вступили в силу.

После того, как «Песочница» будет включена, пользователи смогут увидеть запущенный процесс «MsMpEngCP.exe» , работающий рядом со службой «MsMpEng.exe» , в соответствующем списке приложения «Диспетчер задач» . При желании, пользователи могут отключить функцию «Песочницы» и вернуться в исходное состояние, заново набрав выше представленную команду и заменив числовое значение с «1» на «0» . Команда будет иметь следующий вид «setx /M MP_FORCE_USE_SANDBOX 0» . Затем также будет необходимо выполнить перезагрузку системы устройства для применения заданных изменений.

Почему «Песочница» важна с точки зрения обеспечения безопасности

Антивирусное программное обеспечение изначально было разработано с целью обеспечения всесторонней безопасности компьютерного устройства, информации, хранящейся на нем, и сетевых соединений путем проверки всей системы на предмет наличия уязвимостей и присутствия вредоносного содержимого, а также противодействия всевозможным угрозам в режиме реального времени. Таким образом, было важно запустить программу с высокими привилегиями. Такое разрешение сделало антивирус потенциальным кандидатом для вредоносных атак (особенно данное утверждение касается уязвимостей стандартного приложения «Защитник Windows» , существующих в анализаторах содержимого и способных вызывать незапланированное исполнение произвольного кода).

Запуск «Защитника Windows» в «Песочнице» значительно снижает уязвимость системы, поскольку серьезно усложняет злоумышленникам процесс доступа к критически важным системным модулям. Кроме того, использование «Windows Defender» в такой безопасной изолированной среде ограничивает проникновение вредоносного кода в случае потенциального инфицирования или нарушения целостности защиты системы.

Тем не менее, все эти действия имеют прямое отношение к общей производительности. Поэтому, чтобы гарантировать, что производительность не ухудшится, корпорация «Microsoft» применила новый подход. Главным образом он направлен на минимизацию количества взаимодействий между «Песочницей» и привилегированным процессом.

Компания также разработала особую модель, которая хранит максимальное количество данных защиты в файлах с непосредственным отображением в памяти, которые доступны только для чтения во время исполнения. Такое действие гарантирует, что влияние дополнительной нагрузки на систему будет минимальным. Кроме того, данные защиты размещаются в нескольких процессах. Это оказывается полезным в тех случаях, когда и привилегированный процесс, и процесс изолированной программной среды, требуют получения доступа к сигнатурам и другим метаданным обнаружения и исправления.

Также важно отметить, что процесс «Песочница» не позволяет самостоятельно запускать операции, способные оказывать влияние на процессы за пределами изолированной среды. Поэтому применение в изолированной среде «Защитника Windows» помогает реализовать высокие гарантии надежности и обеспечить детальный контроль за процессами.

Заключение

Информация имеет широкое массовое распространение и вопрос ее сохранности и защиты приобретает важнейшее значение. Благодаря применению современных версий антивирусного программного обеспечения удается значительно снизить риск ее повреждения, кражи или уничтожения, а также потенциального использования для совершения противоправных действий разнообразными злоумышленниками.

Новая разработка корпорации «Microsoft» , позволяющая использовать изолированную программную среду для запуска стандартного антивируса «Windows Defender» , поможет существенно снизить риск заражения системы через возможные уязвимости приложения.

Используя полученные знания, пользователи всегда смогут запустить изолированную среду или отключить ее при необходимости за несколько простых шагов.

Ошибочно полагать, что встроенная защита операционной системы, антивирус или брандмауэр полностью защитят от вредоносных программ. Впрочем, вред может быть и не столь явным, как в случае с вирусами: несколько приложений способны замедлить работу Windows, повлечь за собой аномалии различного рода. Со временем последствия неконтролируемых процессов со стороны «самодеятельного» программного обеспечения дают о себе знать, и деинсталляция, удаление ключей реестра и другие способы очистки уже не помогают.

В таких ситуациях отличную службу могут сыграть программы-песочницы, которым посвящен этот обзор. Принцип работы песочниц отчасти сопоставим с виртуальными машинами (Oracle VM VirtualBox и др., VMware Virtualization). Благодаря виртуализации, все процессы, инициированные программой, выполняются в песочнице — изолированной среде с жестким контролем системных ресурсов.

Данный способ изоляции кода достаточно активно применяется в антивирусном ПО (KIS 2013, avast!), в программах, таких как Google Chrome (в песочнице работает Flash). Не следует, однако, делать вывод, что программы-песочницы являются полной гарантией безопасности. Это всего лишь одно из эффективных дополнительных средств по защите ОС (файловой системы, реестра) от внешних воздействий.

Sandboxie

Разработчик Ronen Tzur сравнивает действие программы Sandboxie с невидимым слоем, нанесенным поверх бумаги: на него можно наносить любые надписи; при снятии защиты, лист останется нетронутым.

- Защищенный интернет-серфинг

- Улучшение приватности

- Безопасная email-переписка

- Сохранение ОС в первоначальном состоянии

Последний пункт подразумевает, что в песочнице можно устанавливать и запускать любые клиентские приложения — браузеры, IM-мессенджеры, игры — без воздействия на систему. Sandboxie контролирует доступ к файлам, дисковым устройствам, ключам реестра, процессам, драйверам, портам и другим потенциально незащищенным источникам.

- Запуск и остановка программ под контролем Sandboxie

- Просмотр файлов внутри песочницы

- Восстановление нужных файлов из песочницы

- Удаление всех результатов работы или выборочных файлов

- Создание, удаление и настройка песочниц

Если при работе с изолированной программой нужно сохранить результаты на диск, указывается любой желаемый источник — файлы будут помещены в папку песочницы, в то время как по указанному адресу, за пределами песочницы, его не будет. Для «реального» переноса файлов из песочницы, следует использовать опцию восстановления. Есть два их вида — быстрое или немедленное, в обоих случаях, перед запуском программы в песочнице, нужно настроить папки для восстановления («Настройки песочницы — Восстановление»).

Более детальные настройки доступа расположены в разделах «Ограничения» и «Доступ к ресурсам». Они могут потребоваться в том случае, если приложение не может работать без определенных привилегий (требуется определенная системная библиотека, драйвер или т. п.). В «Ограничениях», применительно к программам или группам, настраивается доступ в Интернет, к аппаратным средствам, IPC-объектам, а также доступ низкого уровня. В «Доступе к ресурсам» — соответствующие настройки для файлов, директорий, к реестру и прочим системным ресурсам.

Также в настройках Sandboxie находится важный раздел «Приложения», где собраны группы программ, для которых предоставлен доступ к указанным ресурсам. Изначально все элементы списка деактивированы, для применения изменений для конкретного приложения нужно отметить его в списке и нажать кнопку «Добавить».

Таким образом, можно создавать песочницы с различными параметрами. Разрешается клонировать конфигурацию уже имеющейся песочницы, для этого, при создании новой, из выпадающего списка нужно выбрать ту среду, из которой требуется перенести настройки.

Резюме

С помощью приложения Sandboxie можно создавать виртуальные среды любых конфигураций, без ограничений для пользователя. Sandboxie предоставляет большое количество настроек как для отдельных приложений, так и для песочниц.

Evalaze

Символично, что Evalaze берет свое начало от программы Thinstall 2007, на данный момент принадлежащей компании VMware.

Evalaze не столь известна, как Sandboxie, среди программ для работы с песочницами, однако имеет ряд интересных особенностей, выделяющей ее из ряда подобных решений. Благодаря виртуализации, приложения можно запускать в автономной среде с любого компьютера, вне зависимости от наличия драйверов, библиотек, более новых версий запускаемого приложения. При этом не требуется ни предварительная настройка, ни дополнительные конфигурационные файлы или библиотеки или ключи реестра.

На странице Compatibility опубликован список приложений, протестированных на совместимость с различными ОС и версиями Evalaze. Например, такие программы, как Adobe Reader, AutoCAD, Google Earth, Outlook, Skype нельзя виртуализировать, в то же время, как большинство приложений из обширного списка полноценно работают с Evalaze.

В главном окне Evalaze доступен мастер создания проекта (Start Wizard). На первом этапе указывается имя и расположение файлов для работы в песочнице. Перед установкой нового приложения Evalaze создает снимок файловой системы и реестра. В PRO-версии можно выбрать глубину сканирования, в бесплатной данной опции нет.

На следующем шаге требуется выбрать инсталлятор, произвести полную установку и запустить приложение хотя бы один раз. После чего в Evalaze запускается вторичное сканирование, сравниваются изменения и создается снимок виртуального приложения. Его можно «персонализировать»: настроить ярлыки на Рабочем столе, в Главном меню, добавить заставку.

Пользователь может выбрать один из трех способов изоляции новоявленного приложения — WriteCopy, Merge-Mode или Full. Для системных утилит, помещенных в песочницу, рекомендуется режим Write Copy, при котором запросы доступа для чтения передаются в песочницу, и все изменения производятся с копией реальных данных (подробнее см. здесь).

Полученная конфигурация может быть сохранена в проект. От начала и до конца процесс настройки виртуального приложения занимает больше времени, чем, скажем, в Sandboxie, однако он более последователен и понятен.

Следует отметить две дополнительные возможности Evalaze, которые, вероятно, заинтересуют разработчиков ПО, тестировщиков: это работа с виртуальной файловой системой и виртуальным реестром. Данные автономные среды Evalaze можно редактировать на свое усмотрение, добавляя файлы, директории, ключи, необходимые для функционирования той или иной виртуальной программы.

Также в Evalaze можно настраивать ассоциации «из коробки»: виртуальное приложение при запуске сразу создаст необходимые ассоциации с файлами в ОС.

Резюме

Программа, с помощью которой можно создавать автономные приложения, которые удобно использовать во всевозможных ситуациях, что в целом облегчает миграцию, совместимость, безопасность. Увы, бесплатная версия практически бесполезна, она интересна только для очень поверхностного изучения функций Evalaze.

Enigma Virtual Box

Настройка виртуального приложения в Enigma Virtual BoxПрограмма Enigma Virtual Box предназначена для запуска приложений в изолированной виртуальной среде. Список поддерживаемых форматов включает в себя dll, ocx (библиотеки), avi, mp3 (мультимедиа), txt, doc (документы) и др.

Enigma Virtual Box моделирует виртуальную среду вокруг приложения следующим образом. Перед запуском приложения срабатывает загрузчик Virtual Box, который считывает информацию, которая необходима для работы программы: библиотеки и другие компоненты — и предоставляет их приложению вместо системных. В результате программа работает автономно по отношению к ОС.

На конфигурацию песочниц Sandboxie или Evalaze, как правило, уходит минут 5. На первый взгляд, в Virtual Box также не предполагается длительная настройка. В документации использование программы вмещается фактически в одно предложение.

Всего 4 вкладки — «Файлы», «Реестр», «Контейнеры» и, собственно, «Опции». Нужно выбрать исполнимый файл, указать расположение конечного результата и запустить обработку. Но впоследствии оказывается, что виртуальное среду нужно создавать самостоятельно. Для этого и предназначены три рядом идущие раздела «Файлы», «Реестр» и «Контейнеры», где вручную добавляются нужные данные. После чего можно нажать обработку, запустить выходной файл и проверить работоспособность программы.

Резюме

Таким образом, в Enigma Virtual Box нет анализа ОС до установки приложения и после, как в случае с Evalaze. Акцент смещен в сторону разработки — поэтому, скорее, Virtual Box полезен для тестирования, проверки совместимости, создания искусственных условий для запуска программы. Виртуализация неизвестных приложений вызовет затруднения, поскольку пользователь будет вынужден самостоятельно указывать все связи программы самостоятельно.

Cameyo

Этапы создания виртуального приложения схожи с Enigma Virtual Box: вначале создается снимок системы перед установкой, затем после нее. Изменения между этими состояниями учитываются при создании песочницы. Однако, в отличие от Virtual Box, Cameyo синхронизируется с удаленным сервером и публикует приложение в облачном хранилище. Благодаря этому, приложения можно запускать на любом компьютере с предоставленным доступом к аккаунту.

Через библиотеку (Library) можно скачать для последующего запуска популярные системные приложения (Public Virtual Apps): архиваторы, браузеры, проигрыватели и даже антивирусы. При запуске предлагается выбрать исполнимый файл и указать, стабильно он работает или нет (что, видимо, как-то учитывается модераторами галереи Cameyo).

Еще одна интересная возможность — создание виртуального приложения через веб-интерфейс. Установщик можно загрузить с компьютера либо указать URL файла.

Процесс конвертации, по заявлениям, занимает от 10 до 20 минут, но часто время ожидания меньше в несколько раз. По окончании, на email приходит уведомление со ссылкой на опубликованный пакет.

При всех облачных удобствах нужно отметить два важных момента. Первый: каждая программа время ко времени обновляется, а в библиотеке присутствуют достаточно устаревшие экземпляры. Второй аспект: приложения, добавленные пользователями, может идти вразрез с лицензией отдельно взятой программы. Необходимо это понимать и учитывать при создании пользовательских дистрибутивов. И третье — никто не даст гарантии, что виртуальное приложение, выложенное в галерею, не модифицировано злоумышленником.

- Data mode: программа может сохранять файлы в папке Документы и на Рабочем столе

- Isolated: возможность записи в файловой системе и реестре отсутствует

- Full access: свободный доступ к файловой системе и реестру

- Customize this app: модификация меню для запуска, выбор места хранения программы и др.

Резюме

Удобный облачный сервис, к которому можно подключиться на любом компьютере, позволяющий быстро создавать портативные приложения. Настройка песочниц сведена к минимуму, не все прозрачно с проверкой на вирусы и безопасностью в целом — однако в данной ситуации достоинства способны компенсировать недостатки.

- Создание песочниц для файлов и приложений

- Наведение порядка на Рабочем столе посредством ярлыков, меню быстрого запуска

- Безопасное тестирование новых приложений, запуск устаревших версий поверх новых

- Отмена изменений, произведенных песочницей

Безусловно, по части настройки песочниц Spoon не может составить конкуренцию Sandboxie или Evalaze по той причине, что в Spoon они попросту отсутствуют. Нельзя устанавливать ограничения, конвертировать «обычное» приложение в виртуальное. Для этих целей предназначен комплекс Spoon Studio.

Резюме

Spoon — «самая облачная» оболочка для работы с виртуальными приложениями и, вместе с тем, наименее поддающаяся настройке. Данный продукт придется по вкусу пользователям, которым важна не столько безопасность работы посредством виртуализации, сколько удобство работы с необходимыми программами повсеместно.

Читайте также:

- Как включить education edition в майнкрафт на компьютере

- Как войти в инстаграм с компьютера без регистрации

- Как зайти в почту нлмк с домашнего компьютера

- Бортовой компьютер штат 115x42 m нет связи с контроллером

- Добавьте в файл conftest py обработчик который считывает из командной строки параметр language