Провести пингование какого либо хоста локальной сети адрес которого не был отражен в кэше

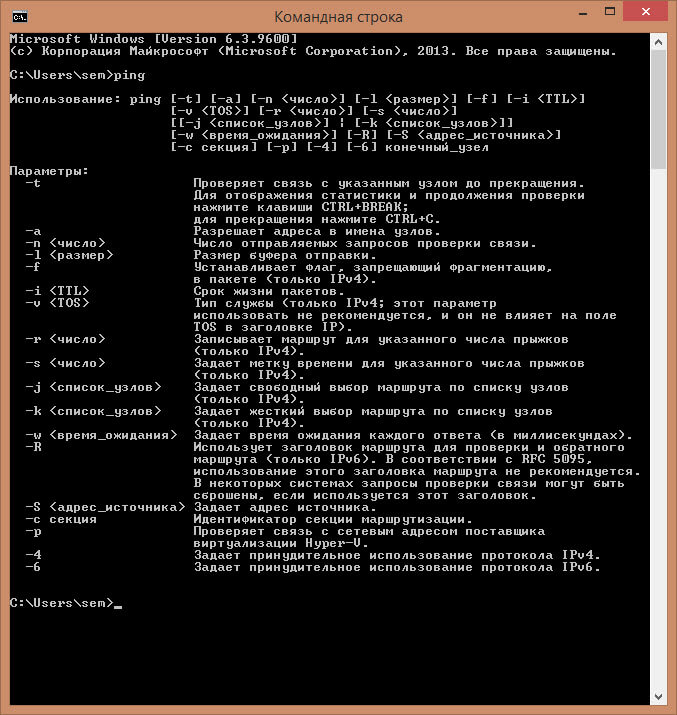

На практике в формате команды чаще всего используются опции - t и - n.

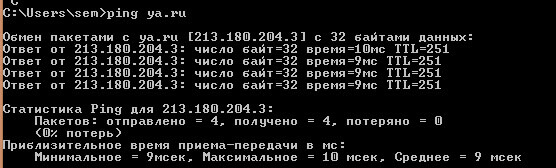

Пример работы утилиты ping приведен на рис. 1.2.

Рис. 1.2. Пример использования утилиты ping

Утилита ping может использоваться следующими способами:

1. Для проверки того, что TCP/IP установлен и правильно сконфигурирован на локальном компьютере, в команде ping задается адрес петли обратной связи : ping 127.0.0.1

Если тест успешно пройден, то вы получите следующий ответ:

Ответ от 127.0.0.1: число байт=32 время<1мс TTL=128 Ответ от 127.0.0.1: число байт=32 время<1мс TTL=128 Ответ от 127.0.0.1: число байт=32 время<1мс TTL=128 Ответ от 127.0.0.1: число байт=32 время<1мс TTL=128

2. Чтобы убедиться в том, что компьютер правильно добавлен в сеть и IP-адрес не дублируется, используется IP-адрес локального ком-

пьютера: ping IP-адрес_локального_хоста.

3. Чтобы проверить, что шлюз по умолчанию функционирует и можно установить соединение с любым хостом в локальной сети, задается IP-адрес шлюза по умолчанию: ping IP-адрес_шлюза.

4. Для проверки возможности установления соединения через маршрутизатор в команде ping задается IP-адрес удаленного хоста: ping IP-адрес_удаленного хоста.

1.2.3.3. Утилита tracert

Имя машины может быть именем хоста или IP-адресом машины. Выходная информация представляет собой список хостов, начиная с первого шлюза и заканчивая пунктом назначения. На экран при этом выводится время ожидания ответа на каждый пакет.

В тех случаях, когда удаленный узел не достижим, применение утилиты tracert более удобно, чем ping, так как с ее помощью можно локализовать район сети, в которой имеются проблемы со связью.

Синтаксис утилиты: tracert [ -d ] [ -h maximum_hops ] [ -j host-list ] [ -w timeout ] destination-list . Параметры:

-d указывает, что не нужно распознавать адреса для имен хостов;

-h maximum_hops указывает максимальное число хопов (по умолчанию – 30);

-j host-list указывает нежесткую статическую маршрутизацию в соответствии с host - list ;

-w timeout указывает, что нужно ожидать ответ на каждый эхопакет заданное число мс;

Пример работы утилиты tracert приведен на рис. 1.3.

Рис. 1.3. Пример использования утилиты tracert

1.2.3.4. Утилита arp

Утилита arp ( Address Resolution Protocol – протокол разрешения адресов) позволяет управлять так называемым ARP-кэшем – таблицей, используемой для трансляции IP-адресов в соответствующие локальные адреса. Записи в ARP-кэше формирует протокол ARP. Если необходимая запись в таблице не найдена, то протокол ARP отправляет широковещательный запрос ко всем компьютерам локальной подсети, пытаясь найти владельца данного IP-адреса.

В кэше могут содержаться два типа записей: статические и динамические. Статические записи вводятся вручную и хранятся в кэше постоянно. Динамические записи помещаются в кэш в результате выполнения широковещательных запросов. Для них существует понятие времени жизни. Если в течение определенного времени (по умолчанию 2 мин) запись не была востребована, то она удаляется из ARP-кэша.

Синтаксис утилиты: arp [ -s inet_addr eth_addr ] [ -d inet_addr ] [ -a ].

-s inet_addr eth_addr заносит в кэш статическую запись с указанными IP-адресом и MAC-адресом;

-d inet_addr удаляет из кэша запись для определенного IP-ад-

-a просматривает содержимое кэша для всех сетевых адаптеров локального компьютера, как показано на рис. 1.4.

Рис. 1.4. Пример использования утилиты arp

1.2.3.5. Утилита netstat

Утилита netstat выводит статистику протоколов и текущих TCP/IP соединений и имеет следующий синтаксис: netstat [ -a ][ -e ][ -n ] [ -s ][ -p name ][ -r ][ interval ]. Параметры:

-a отображает полную информацию по всем соединениям и портам, на которых компьютер ожидает соединения;

-e отображает статистику Ethernet (этот ключ может применяться вместе с ключом – s );

-n отображает адреса и номера портов в числовом формате, без их преобразования в символьные имена DNS и в название сетевых служб, что делается по умолчанию t ;

-p name задает отображение информации для протокола name (допустимые значения name : tcp , udp или ip ) и используется вместе

-r отображает содержимое таблицы маршрутов (таблица маршрутизации);

-s отображает подробную статистику по протоколам. По умолчанию выводятся данные для TCP, UDP и IP. Ключ p позволяет задать вывод данных по определенному протоколу, ключ interval инициирует повторный вывод статистических данных через указанный в секундах интервал (в этом случае для прекращения вывода данных надо нажать клавиши Ctrl+C ).

Результатом выполнения команды является список активных подключений, в который входят установленные соединения и открытые порты (рис. 1.5).

Рис. 1.5. Пример отображения утилитой netstat установленных на компьютере TCP-соединений

Открытые TCP-порты обозначаются в колонке «Состояние» строкой LISTENING – пассивно открытые соединения («слушающие» сокеты) или ESTABLISHED – установленные соединения, т.е. уже используемые сетевыми сервисами. Содержание состояний протокола TCP (всего имеется 11 состояний) раскрыто в лабораторной работе № 2 настоящего практикума.

Часть портов связана с системными службами Windows и отображается не по номеру, а по названию – epmap , microsoft-ds , netbios-ss и др. Порты, не относящиеся к стандартным службам, отображаются

по номерам. UDP-порты не могут находиться в разных состояниях, поэтому специальная пометка LISTENING в их отношении не используется. Как и TCP-порты, они могут отображаться по именам или по номерам.

1.2.3.6. Утилита nslookup

Утилита nslookup предназначена для выполнения запросов к DNS-серверам на разрешение имен в IP-адреса и в простейшем случае имеет следующий синтаксис: nslookup [ host [ server ]]. Параметры:

host – доменное имя хоста, которое должно быть преобразовано в IP-адрес;

server – адрес DNS-сервера, который будет использоваться для разрешения имени. Если этот параметр опущен, то будут использованы адреса DNS-серверов из параметров настройки протокола TCP/IP (отображаются утилитой ipconfig ).

Результаты выполнения команды nslookup приведены на рис. 1.6.

Рис. 1.6. Пример отображения утилитой nslookup запроса к DNS

Первые две строки ответа содержат имя и IP-адрес DNS-сервера, который был использован для разрешения имени. Следующие строки содержат реальное доменное имя хоста и его IP-адрес и указание Nonauthoritative answer , означающее, что ответ получен не с DNS-сервера, ответственного за зону penza . ru . Также может присутствовать строка Aliase , которая содержит альтернативные имена искомого сервера.

1.2.3.7. Сервис Whois

При трассировке маршрутов или проверке доступности хоста в Internet часто возникает необходимость определить по IP-адресу хоста его юридического владельца и контактные данные его администратора.

1.3. Задание на лабораторную работу

1.3.1. С помощью утилиты ipconfig, запущенной из командной строки, определить имя, IP-адрес и физический адрес основного сетевого интерфейса компьютера, IP-адрес шлюза, IP-адреса DNS-серверов

и использование DHCP. Результаты представить в виде таблицы.

1.3.2. С помощью утилиты nslookup определить IP-адрес одного из удаленных серверов, доменные имена которых указаны в табл. 1.2.

1.3.3. С помощью утилиты ping проверить состояние связи c любыми компьютером и шлюзом локальной сети, а также с одним из удаленных серверов, доменные имена которых указаны в табл. 1.2.

Одна из важнейших подсистем, отвечающая за связь любого сервера с внешним миром — сетевая. Через сетевые интерфейсы поступают запросы от удаленных систем и через эти же интерфейсы направляются ответы, что позволяет налаживать коммуникацию и предоставлять/получать сервисы. В связи с этим особенно важно уметь производить диагностику и мониторинг сети хотя бы на базовом уровне, чтобы выявлять проблемы и вносить корректировки в конфигурацию в случае необходимости.

Для операционных систем семейства Linux написано множество утилит, помогающих в диагностике и мониторинге. Познакомимся с наиболее часто используемыми из них.

Диагностика сетевой связности (ping, arp, traceroute)

В данной статье мы будем опираться на использование протокола IP версии 4. Согласно стандартам, определяющим работу этого протокола, каждое устройство, подключенное к сети, должно иметь как минимум IP-адрес и маску подсети — параметры, которые позволяют уникально идентифицировать устройство в пределах определенной сети. В такой конфигурации устройство может обмениваться сетевыми пакетами с другими устройствами в пределах той же самой логической сети. Если к этому набору параметров добавить адрес шлюза по умолчанию — наш сервер сможет связываться с хостами, находящимися за пределами локального адресного пространства.

В случае каких-либо сетевых проблем в первую очередь проверяем, не сбились ли настройки сетевого интерфейса. Например, команды ip addr или ifconfig выведут IP-адрес и маску сети:

В выводе команды виден перечень сетевых интерфейсов, распознанных операционной системой. Интерфейс lo — это псевдоинтерфейс (loopback). Он не используется в реальных взаимодействиях с удаленными хостами, а вот интерфейс с именем ens192 — то, что нам нужно (именование сетевых интерфейсов различается в разных ветках и версиях ОС Linux). IP-адрес и маска сети, назначенные этому интерфейсу, указаны в поле inet — /24 после адреса обозначают 24-битную маску 255.255.255.0.

Теперь проверим, указан ли шлюз по умолчанию. Команды ip route или route покажут имеющиеся маршруты:

В таблице маршрутизации мы видим, что имеется маршрут по умолчанию (обозначается либо ключевым словом default, либо адресом 0.0.0.0). Все пакеты, предназначенные для внешних сетей, должны направляться на указанный в маршруте адрес через обозначенный сетевой интерфейс.

Синтаксис команды ping IP/имя опции:

Скриншот №3. Синтаксис команды

В данном случае видим, что на оба сетевых пакета, отправленных на адрес нашего шлюза по умолчанию, получены ответы, потерь нет. Это значит, что на уровне локальной сети со связностью все в порядке. Помимо количества полученных/потерянных сетевых пакетов мы можем увидеть время, которое было затрачено на прохождение запроса и ответа – параметр RTT (Round Trip Time). Этот параметр может быть очень важен при диагностике проблем, связанных с нестабильностью связи и скоростью соединения.

Часто используемые параметры:

- ping –c количество — указать количество пакетов, которое будет отправлено адресату (по умолчанию пакеты отправляются до тех пор, пока пользователь не прервет выполнение команды. Этот режим можно использовать, чтобы проверить стабильность сетевого соединения. Если параметр RTT будет сильно изменяться в ходе проверки, значит где-то на протяжении маршрута есть проблема);

- ping –s количество — указать размер пакета в байтах. По умолчанию проверка производится малыми пакетами. Чтобы проверить работу сетевых устройств с пакетами большего размера, можно использовать этот параметр;

- ping –I интерфейс — указать сетевой интерфейс, с которого будет отправлен запрос (актуально при наличии нескольких сетевых интерфейсов и необходимости проверить прохождение пакетов по конкретному сетевому маршруту).

В случае, если при использовании команды ping пакеты от шлюза (или другого хоста, находящегося в одной локальной сети с сервером-отправителем) в ответ не приходят, стоит проверить сетевую связность на уровне Ethernet. Здесь для коммуникации между устройствами используются так называемые MAC-адреса сетевых интерфейсов. За разрешение Ethernet-адресов отвечает протокол ARP (Address Resolution Protocol) и с помощью одноименной утилиты мы можем проверить корректность работы на этом уровне. Запустим команду arp –n и проверим результат:

Команда выведет список IP-адресов (так как был использован аргумент –n), и соответствующие им MAC-адреса хостов, находящиеся в одной сети с нашим сервером. Если в этом списке есть IP, который мы пытаемся пинговать, и соответствующий ему MAC, значит сеть работает и, возможно, ICMP-пакеты, которые использует команда ping, просто блокируются файрволом (либо со стороны отправителя, либо со стороны получателя). Подробнее об управлении правилами файрвола рассказано здесь и здесь.

Часто используемые параметры:

- arp –n — вывод содержимого локального arp-кэша в числовом формате. Без этой опции будет предпринята попытка определить символические имена хостов;

- arp –d адрес — удаление указанного адреса из кэша. Это может быть полезно для проверки корректности разрешения адреса. Чтобы убедиться, что в настоящий момент времени адрес разрешается корректно, можно удалить его из кэша и снова запустить ping. Если все работает правильно, адрес снова появится в кэше.

Если все предыдущие шаги завершены корректно, проверяем работу маршрутизатора — запускаем ping до сервера за пределами нашей сети, например, 8.8.8.8 (DNS-сервис от Google). Если все работает корректно, получаем результат:

Первым маршрутизатором на пути пакета должен быть наш локальный шлюз по умолчанию. Если дальше него пакет не уходит, возможно проблема в конфигурации маршрутизатора и нужно разбираться с ним. Если пакеты теряются на дальнейших шагах, возможно, есть проблема в промежуточной сети. А, возможно, промежуточные маршрутизаторы не отсылают ответные пакеты. В этом случае можно переключиться на использование другого протокола в traceroute.

Часто используемые опции:

- traceroute –n — вывод результата в числовом формате вместо символических имен промежуточных узлов;

- traceroute –I — использование ICMP-протокола при отслеживании маршрута. По умолчанию используются UDP-датаграммы;

- traceroute –s адрес— указать адрес источника для исходящего сетевого пакета;

- traceroute –i интерфейс— указать сетевой интерфейс, с которого будут отправляться пакеты.

Диагностика разрешения имен (nslookup, dig)

Разобравшись с сетевой связностью и маршрутизацией приходим к следующему этапу — разрешение доменных имен. В большинстве случаев в работе с удаленными сервисами мы не используем IP-адреса, а указываем доменные имена удаленных ресурсов. За перевод символических имен в IP-адреса отвечает служба DNS — это сеть серверов, которые содержат актуальную информацию о соответствии имен и IP в пределах доверенных им доменных зон.

Способы выяснения какой DNS-сервер использует наш сервер различаются в зависимости от используемой версии и дистрибутива ОС Linux. Например, если ОС используется Network Manager для управления сетевыми интерфейсами (CentOS, RedHat и др.), может помочь вывод команды nmcli:

В настройках сетевого интерфейса, в разделе DNS configuration, мы увидим IP-адрес сервера. В Ubuntu 18.04 и выше, использующих Netplan, используем команду systemd-resolve --status:

Используемый сервер также будет указан в настройках интерфейса, в разделе DNS Servers. В более старых версиях Ubuntu потребуется проверить содержимое файлов /etc/resolve.conf и /etc/network/interfaces. Если сервер не указан, воспользуйтесь статьей для ОС Ubuntu 18.04 или CentOS, чтобы скорректировать настройки.

Проверить работу сервиса разрешения имен нам помогут утилиты nslookup или dig. Функционально они почти идентичны: G-вывод утилиты dig содержит больше диагностической информации и гибко регулируется, но это далеко не всегда нужно. Поэтому используйте ту утилиту, которая удобна в конкретной ситуации. Если эти команды недоступны, потребуется доставить пакеты на CentOS/RedHat:

yum install bind-utils

sudo apt install dnsutils

После успешной установки сделаем тестовые запросы:

Аналогичный запрос утилитой nslookup выдает более компактный вывод, но вся нужная сейчас информация в нем присутствует.

Скриншот №11. Отправка тестового запроса 1

Скриншот №12. Отправка тестового запроса 2

Если имена разрешаются публичным DNS-сервером корректно, а установленным по умолчанию в ОС нет, вероятно, есть проблема в работе этого DNS-сервера. Временным решением данной проблемы может быть использование публичного DNS-сервера в качестве сервера для разрешения имен в операционной системе. В том случае, если разрешение имен не работает ни через локальный, ни через публичный DNS сервер — стоит проверить не блокируют ли правила файрвола отправку на удаленный порт 53 TCP/UDP пакетов (именно на этом порту DNS-серверы принимают запросы).

Часто используемые параметры:

Как обычно, полный набор опций и параметров для указанных утилит можно найти во встроенной справке операционной системы, используя команду man.

Windows 10 позволяет легко подключаться к сети и интернету с помощью проводного или беспроводного соединения. Тем не менее, иногда приходится что-то настраивать вручную или устранять проблемы с подключением, и именно тогда вам могут пригодиться многие встроенные инструменты командной строки.

Способ решения найдется почти на любую проблему. Например, ipconfig и ping — это одни из основных инструментов для просмотра сетевых настроек и устранения неполадок подключения. Если проблема связана с маршрутизацией, команда route сможет отобразить текущую таблицу маршрутизации, а с помощью инструмента nslookup можно диагностировать проблемы DNS.

Есть такие инструменты, как arp, — для устранения неполадок коммутации и определения MAC-адреса по IP-адресу. Инструмент командной строки netstat позволяет просматривать статистику по всем подключениям, а инструмент netsh пригодится для отображения и изменения разных аспектов конфигурации сети, таких как проверка текущей конфигурации, сброс настроек, управление настройками Wi-Fi и Ethernet, включение и отключение брандмауэра и так далее.

В этой инструкции мы расскажем о восьми инструментах командной строки, которые помогут устранить сетевые проблемы на устройстве.

IPConfig

Инструмент ipconfig (Internet Protocol configuration) является одним из наиболее распространенных и позволяет запрашивать и показывать текущую конфигурацию сети TCP/IP (Transmission Control Protocol/Internet Protocol). Команда также включает в себя опции для выполнения таких действий, как обновление параметров протокола динамической конфигурации хоста (DHCP) и Системы доменных имен (DNS).

Показать конфигурацию сети

Чтобы начать работу с ipconfig, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы просмотреть сводку конфигурации сети TCP/IP, и нажмите Enter:

ipconfigНа заметку: в командной строке можно использовать команду cls, чтобы очистить экран после того, как информация больше не будет нужна. - Введите следующую команду, чтобы просмотреть всю конфигурацию сети TCP/IP, и нажмите Enter:

ipconfig /all

После выполнения этих шагов у вас будет обзор всей конфигурации TCP/IP компьютера.

Обновление сетевых настроек

Чтобы освободить и обновить сетевую конфигурацию с помощью командной строки, проделайте следующее:

Откройте Пуск.

Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

Введите следующую команду, чтобы удалить текущую конфигурацию сети, и нажмите Enter:

Введите следующую команду, чтобы изменить конфигурацию сети, и нажмите Enter:

После выполнения этих действий первая команда очистит текущую конфигурацию, а вторая получит новые настройки с DHCP-сервера для устранения проблем с подключением. Если срок действия динамически назначенных параметров на сервере не истек, то обычно на устройстве перенастраивается один и тот же IP-адрес.

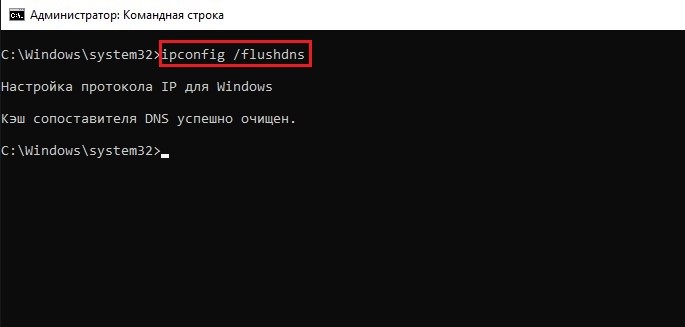

Обновление настроек DNS

Чтобы сбросить и перестроить текущие записи кэша DNS, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы очистить системный кэш DNS на устройстве, и нажмите Enter:

ipconfig /flushdns

После выполнения этих шагов записи, хранящиеся в кэше DNS Windows 10, будут удалены и обновлены. Обычно эта команда нужна, когда вы не можете подключиться к другому компьютеру или сайту с помощью хоста или доменного имени из-за устаревшей информации в локальном кэше.

Проверка подключения устройства

Чтобы проверить сетевое подключение с помощью команды ping, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду для отправки эхо-запросов ICMP для проверки подключения и нажмите Enter:

ping IP-OR-DOMAIN

В этой команде замените IP-OR-DOMAIN фактическим IP-адресом или доменным именем компьютера или службы, которые хотите протестировать.

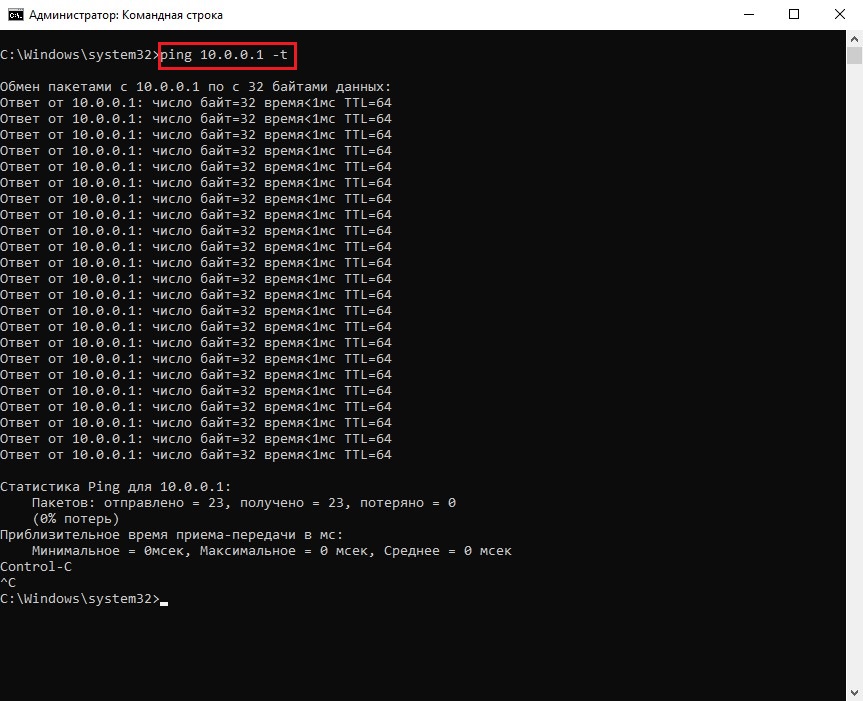

Например, эта команда проверяет связь между локальным устройством и маршрутизатором:

ping 10.0.0.1На заметку: если вы используете опцию -a (например, ping -a 10.0.0.1), то команда также преобразует адрес в имя хоста - (Опционально) Введите следующую команду для проверки сетевого стека локального компьютера и нажмите Enter:

ping 127.0.0.1 или ping loopback - После запуска команды получение ответа означает, что сетевой стек в Windows 10 запущен и работает. Это то же самое, что пинговать устройство, используя его собственный сетевой адрес.

После выполнения этих шагов, если вы получите четыре успешных эхо-ответа от пункта назначения, это будет значить, что устройство может общаться с удаленным хостом. Если время ожидания запроса истекло, значит, возникла проблема. Причин может быть много.

Если дело в подключении, пропингуйте локальный компьютер, чтобы убедиться, что сетевой стек работает. Затем проверьте подключение к маршрутизатору, чтобы убедиться, что проблема не в локальной сети. Затем попробуйте пропинговать веб-сайт, чтобы выяснить, есть ли проблема с подключением к интернету или удаленным хостом. Если удаленное устройство или служба блокирует протокол ICMP, отклика на команду не будет.

Как диагностировать потерю пакетов

Команда ping включает в себя ряд параметров, к которым можно получить доступ с помощью команды ping/? , и один из этих параметров — возможность установить время запуска инструмента. Он может пригодиться для проверки потерянных пакетов при устранении неполадок подключения.

Чтобы выполнить команду ping в течение определенного периода времени, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы продолжить пинг до остановки, и нажмите клавишу Enter:

ping IP-OR-DOMAIN -t

В этой команде замените IP-OR-DOMAIN фактическим IP-адресом или доменным именем компьютера или службы, которые хотите протестировать.

Например, эта команда проверяет связь между локальным устройством и маршрутизатором 60 секунд:

ping 10.0.0.1 -t - Используйте сочетание клавиш Control + C, чтобы остановить пинг.

После выполнения этих шагов будут выведены успешные и непрошедшие запросы, по которым можно будет понять, как устранить неполадки и проблемы с подключением. В локальной сети администраторы обычно используют команду ping, чтобы узнать о быстром выходе службы из строя. Также этот инструмент позволяет узнать, что сервер снова запущен и работает при удаленном перезапуске сервера.

Tracert

В Windows 10 также есть инструмент tracert (Trace Route) — он позволяет определить сетевой путь к месту назначения с помощью серии эхо-запросов ICMP. Однако, в отличие от команды ping, каждый запрос включает в себя значение TTL (Time to Live) — каждый раз оно увеличивается на единицу, позволяя отображать список пройденных маршрутов и продолжительности запросов.

Чтобы проследить маршрут до пункта назначения с помощью командной строки, выполните следующие действия:

После выполнения этих шагов вы сможете отследить, достижим ли пункт назначения и есть ли проблемы с сетью на этом пути.

Как и инструмент ping, tracert включает в себя несколько параметров, которые можно просмотреть с помощью команды tracert/? .

Nslookup

Инструмент nslookup (Name Server Lookup) может показать важную информацию для устранения неполадок и решения проблем, связанных с DNS. Инструмент включает в себя интерактивный и неинтерактивный режимы. Неинтерактивный режим используется гораздо чаще — он подразумевает полный набор команды, чтобы получить необходимую информацию.

Эту команду можно использовать для отображения DNS-имени и адреса локального устройства по умолчанию, определения доменного имени IP-адреса или серверов имен для конкретного узла.

Чтобы начать работу с nslookup, проделайте следующее:

После выполнения этих шагов, в зависимости от команды, вы узнаете, есть ли у устройства или удаленного хоста DNS-распознаватель и IP-адрес или домен.

Netstat

Инструмент netstat (Network Statistics) отображает статистику для всех сетевых подключений. Он позволяет анализировать открытые и подключенные порты, чтобы отслеживать и устранять сетевые проблемы в Windows 10 и приложениях.

При использовании инструмента netstat можно просмотреть активные сетевые подключения и ожидающие соединения порты. Также можно увидеть статистику сетевых адаптеров и протоколов, отобразить текущую таблицу маршрутизации и многое другое.

Чтобы начать работу с netstat, проделайте следующее:

Windows 10 поддерживает таблицу arp (Address Resolution Protocol), в которой хранятся записи IP to Media Access Control (MAC), разрешенные системой. Инструмент arp позволяет просматривать всю таблицу, изменять записи и использовать ее для определения MAC-адреса удаленного компьютера.

Обычно информация о MAC-адресах не требуется, но бывают ситуации, когда она может пригодиться. Например, при устранении сетевых неполадок на уровне канала передачи данных (коммутация) или при ограничении доступа или фильтрации контента по сети для определенных устройств.

Чтобы начать работу с nslookup проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы просмотреть текущий кэш таблиц arp, и нажмите Enter:

arp -a - Введите следующую команду, чтобы определить MAC-адрес удаленного устройства, и нажмите Enter:

arp -a IP

В команде замените IP на адрес назначения.

Например, эта команда показывает физический адрес назначения 10.1.4.113:

arp -a 10.1.4.108 - Подтвердите физический MAC-адрес удаленного устройства.

После выполнения этих шагов вы сможете просмотреть всю таблицу arp и увидеть MAC-адрес конкретного IP-адреса.

Чтобы узнать все доступные параметры, используйте команду arp/? — она перечислит все параметры с их соответствующими описаниями.

Route

Инструмент route отображает таблицу маршрутизации, которая позволяет Windows 10 понимать сеть и взаимодействовать с другими устройствами и службами. Инструмент также предлагает некоторые опции для изменения и очистки таблицы по мере необходимости.

Как и в случае с инструментом arp, таблица маршрутизации обычно не требуется, но может пригодиться для устранении связанных с ней проблем.

Чтобы просмотреть или очистить таблицу маршрутизации, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

Введите следующую команду, чтобы просмотреть таблицу маршрутизации, и нажмите Enter:

route print - Подтвердите информацию таблицы маршрутизации.

- (Опционально) Введите следующую команду, чтобы очистить таблицу маршрутизации, и нажмите Enter:

route -f

На заметку: при выполнении этой команды устройство потеряет сетевое подключение, так как система перестанет понимать топологию сети. После выполнения команды перезагрузите компьютер, чтобы позволить сетевому стеку перестроить таблицу маршрутизации. Обычно таблицу очищать не нужно, если только вы не изменили записи и хотите ее сбросить.

После выполнения этих шагов вы получите представление о таблице маршрутизации и о том, как очистить информацию.

Команду route /? также можно использовать для просмотра списка доступных параметров, включая параметры изменения сетевых показателей, указания шлюза, добавления нового маршрута и многого другого. Однако, если вы не понимаете, как работает сеть, изменять эти параметры не рекомендуется.

Netsh

netsh (Network Shell) — это классический инструмент командной строки, который позволяет отображать и изменять практически любую сетевую конфигурацию. Например, им можно воспользоваться для просмотра текущей конфигурации сети, управления беспроводными соединениями, сброса сетевого стека для устранения наиболее распространенных проблем, включения или отключения брандмауэра и многого другого.

Чтобы начать работу с инструментом командной строки netsh, проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы просмотреть список доступных команд (контекстов), и нажмите Enter:

netsh /? - Введите следующую команду, чтобы просмотреть список доступных подкоманд (субтекстов) для конкретного параметра, и нажмите Enter:

netsh CONTEXT-COMMAND

В команде измените CONTEXT-COMMAND на команду, включающую дополнительные параметры.

Например, эта команда показывает команды, доступные для управления брандмауэром с помощью netsh:

netsh advfirewall /?

После выполнения этих шагов вы узнаете, как перемещаться между командами и подкомандами netsh для управления сетевыми настройками.

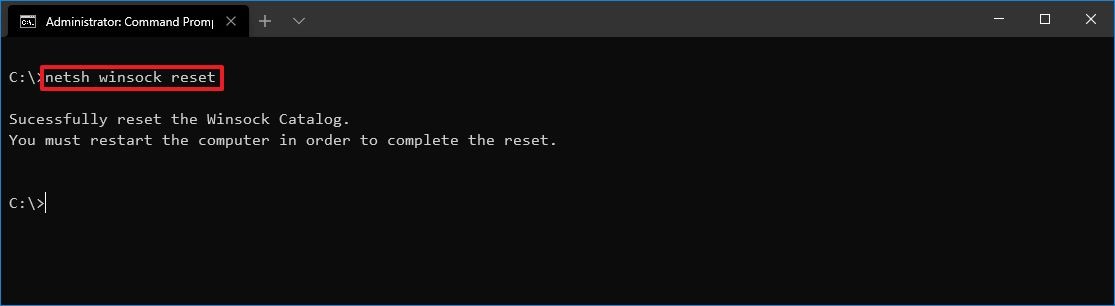

Сброс системного сетевого стека

Чтобы сбросить сетевой стек для решения наиболее распространенных проблем подключения, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду для выхода из интерактивного режима и нажмите Enter:

netsh winsock reset - Перезагрузите компьютер.

После выполнения этих шагов конфигурация winsock будет сброшена, и это, скорее всего, позволит решить проблемы с подключением к сети и интернету.

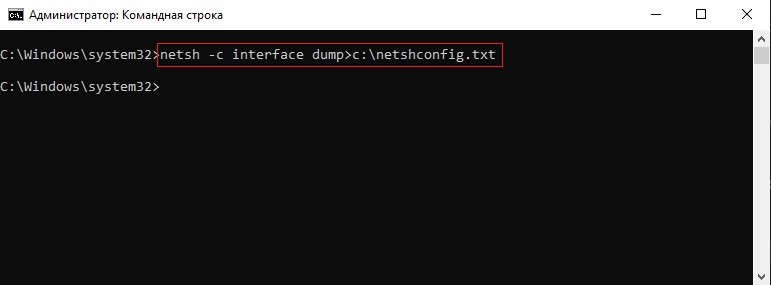

Экспорт и импорт конфигурации сети

Для экспорта конфигурации сети с помощью netsh проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду для экспорта текущей конфигурации для всех сетевых адаптеров и нажмите Enter:

netsh -c interface dump>PATH\TO\EXPORTED.txt

В команде замените PATH\TO\EXPORTED.txt на указание пути и имени файла для хранения конфигурации.

Например, следующая команда экспортирует настройки в файл netshconfig.txt :

netsh -c interface dump>c:\netshconfig.txt

После выполнения этих шагов вы можете открыть файл в любом текстовом редакторе и просмотреть экспортированную конфигурацию.

Импорт конфигурации сети

Для импорта параметров конфигурации сети проделайте следующее:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы импортировать конфигурацию сети, и нажмите Enter:

netsh -c interface dump>PATH\TO\IMPORTED.txt

В команде замените PATH\TO\EXPORTED.txt на указание пути и имени файла, который вы хотите использовать в качестве конфигурации.

Например, следующая команда импортирует настройки из файла netshconfig.txt :

netsh -f c:\netshconfig.txt

После выполнения этих шагов новая сетевая конфигурация импортируется и применится к Windows 10.

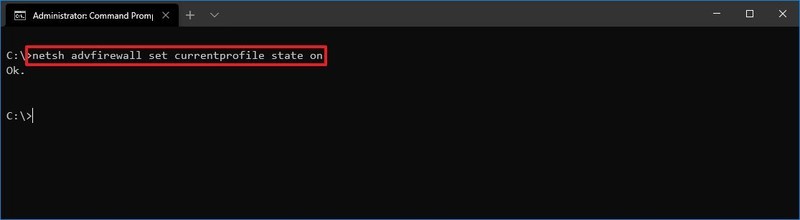

Включение и отключение брандмауэра

Чтобы включить брандмауэр Windows 10 с помощью netsh, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы активировать брэндмауэр по умолчанию, и нажмите Enter:

netsh advfirewall set currentprofile state on

После выполнения этих шагов брандмауэр Защитника Windows включится.

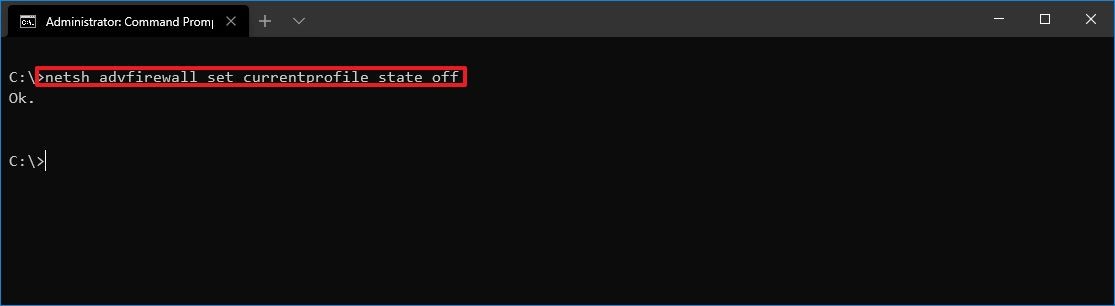

Отключить брандмауэр

Чтобы отключить брандмауэр, выполните следующие действия:

- Откройте Пуск.

- Найдите Командную строку, щелкните правой кнопкой мыши верхний результат и выберите Запуск от имени администратора.

- Введите следующую команду, чтобы отключить брандмауэр по умолчанию, и нажмите Enter:

netsh advfirewall set currentprofile state off

После выполнения этих шагов брандмауэр Защитника Windows отключится.

На Windows 10 существует множество инструментов командной строки, PowerShell и графических приложений, которые можно использовать для изменения параметров и устранения неполадок в сети. Тем не менее, в этой инструкции мы сконцентрировались только на том, как начать работу с некоторыми из самых распространенных инструментов именно командной строки.

Всем привет сегодня хочу начать цикл статей посвященных сетевым утилитам, которые помогают найти причину и проблему в сетевом взаимодействии, большинство утилит, о которых я затрону речь в своих статьях - это бесплатные и встроенные программы. Сегодня в первую очередь я расскажу, о утилите ping или, как проверить доступность хоста. Это должен быть один из первых инструментов в арсенале сетевого инженера.

Ранее я уже рассказывал о внешних сервисах которые помогают про диагностировать ваши ресурсы со вне и проверить видит ли их ваш клиент или сотрудник компании. (В помощь сетевику — Ping.eu. Внешние сетевые утилиты системного администратора 1 часть).

Назначение утилиты ping

Утилита Ping — В Windows есть утилита для проверки соединений в сетях на основе TCP/IP, а также обиходное наименование самого запроса. С помощью данной утилиты вы посылаете пакеты на нужный вам адрес или хост и смотрите есть ли ответ или нет, если его нет и нет запрещающих правил блокировать ICMP пакеты, то можно сделать вывод что хост не доступен. Данная программка есть как в Windows так и в Linux системах, и пишется везде одинаково, единственное могут быть разные дополнительные ключи.

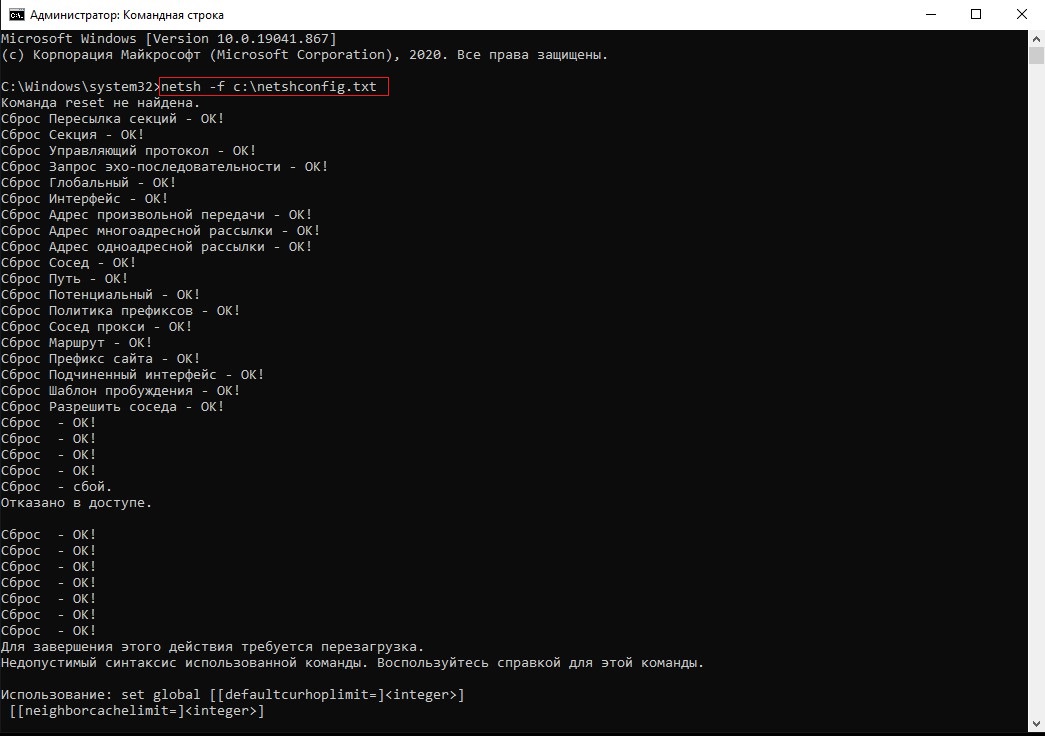

Откройте командную строку в Windows и введите ping, а Linux системах в консоли команда та же. Перед вами откроется описание утилиты со всеми ключами.

Утилита ping или как проверить доступность хоста. Сетевые утилиты 1 часть-02

Ключи и параметры PING

Использование: ping [-t] [-a] [-n <число>] [-l <размер>] [-f] [-i <TTL>]

[-v <TOS>] [-r <число>] [-s <число>]

[[-j <список_узлов>] | [-k <список_узлов>]]

[-w <время_ожидания>] [-R] [-S <адрес_источника>]

[-c секция] [-p] [-4] [-6] конечный_узел

- -t - Проверяет связь с указанным узлом до прекращения. Для отображения статистики и продолжения проверки нажмите клавиши CTRL+BREAK, для прекращения нажмите CTRL+C. Данный ключ очень часто используют, когда нужно в течении долгого времени тестировать доступность хоста. Например можно запустить ping на сутки и в самом конце посмотреть статистику по качеству вашего сетевого соединения, количество потерянных пакетов, это удобно и бесплатно, есть сразу под капотом Windows.

- -a Разрешает адреса в имена узлов.

- -n <число> Число отправляемых запросов проверки связи.

- -l <размер> Размер буфера отправки.

- -f Устанавливает флаг, запрещающий фрагментацию, в пакете (только IPv4).

- -i <TTL> Срок жизни пакетов.

- -v <TOS> Тип службы (только IPv4; этот параметр использовать не рекомендуется, и он не влияет на поле TOS в заголовке IP).

- -r <число> Записывает маршрут для указанного числа прыжков (только IPv4).

- -s <число> Задает метку времени для указанного числа прыжков (только IPv4).

- -j <список_узлов> Задает свободный выбор маршрута по списку узлов (только IPv4).

- -k <список_узлов> Задает жесткий выбор маршрута по списку узлов (только IPv4).

- -w <время_ожидания> Задает время ожидания каждого ответа (в миллисекундах).

- -R Использует заголовок маршрута для проверки и обратного маршрута (только IPv6). В соответствии с RFC 5095, использование этого заголовка маршрута не рекомендуется. В некоторых системах запросы проверки связи могут быть сброшены, если используется этот заголовок.

- -S <адрес_источника> Задает адрес источника.

- -c секция Идентификатор секции маршрутизации.

- -p Проверяет связь с сетевым адресом поставщика виртуализации Hyper-V.

- -4 Задает принудительное использование протокола IPv4.

- -6 Задает принудительное использование протокола IPv6.

Какой ping считается нормальным?

Давайте разберемся какой PING является нормальным. Прежде чем мы ответим на этот вопрос нужно понимать, что от типа соединения очень сильно зависит разброс и норма данного показателя, так для локальной сети цифры приемлемые для обычного интернет соединения будут казаться отвратительными, еще очень важным критерием является ваше нахождение и месторасположение сервера к которому вы обращаетесь, логично предположить, что если вы живете в Сибири, а обращаетесь к серверу в северной Америке, то там задержки будут куда выше, ежели вы бы делали обращение из Ирландии.

- Ping в локальной сети - если у вас с локальной сетью все в порядке на физическом уровне и на уровне топологии и настроек на сетевом оборудовании, то ваш ping не должен превышать 5 мс, для меня нормальным является пинг в локальной сети в 1 мс. Допустимые диапазоны от 1-20 мс, это считается низким пингом.

- Широкополосное интернет соединение - тут нормальным пингом является от 25-100 мс это считается средним показателем, например у меня из Москвы до Яндекса ping составляет от 13-15 мс, до Google 21-25 мс.

- Мобильный интернет - тут так же нормальным можно считать от 30-120 мс.

Все эти временные задержки могут быть критичными для ряда сервисов или игр, например если ping превышает определенный предел в кластере из серверов, то могут быть проблемы с их согласованностью, в играх так же могут быть проблемы с соединением. Например, низкий пинг в играх-шутерах от первого лица (FPS), стратегиях в реальном времени, гоночных играх и многопользовательских играх означает более высокую скорость передачи данных и получение ответа сервера в игре - и, в конечном итоге, более плавный игровой процесс. Те, у кого высокий ping, скорее всего, будут испытывать задержки (или лаги) в игре, что в конечном итоге повлияет на результат игры. Фактически, при еще более высоких значениях серверы многих игр FPS автоматически отключают этих игроков. Во многих онлайн-играх отображается ваше время пинга, а также пинг других игроков или серверов.

Что такое задержка?

В то время как ping - это сигнал, который отправляется с одного компьютера на другой в той же сети, задержка - это время (в миллисекундах), которое требуется для возврата ping на компьютер. Таким образом, задержка - это измерение всего пути приема этого сигнала туда и обратно, в то время как пинг - только в одну сторону.Также важно знать, что задержка относится к качеству, но не к скорости вашего сетевого подключения. Скорость сетевого подключения состоит из двух элементов. Первый - это пропускная способность (или количество данных, которые могут быть переданы в течение определенного периода времени); а второй - задержка, то есть время прохождения данного объема данных. Ping часто используется как синоним термина "задержка". Поэтому, когда вы слышите, как геймеры используют термины "низкая задержка" и "высокая задержка", они часто являются синонимами "низкий ping" и "высокий ping". Но это не совсем так.

Запросы в утилите PING

Давайте проверим доступность Яндекса вводим

Видим, что мы получили от него 4 пакета, по умолчанию утилита ping отправляет 4 пакета по 32 байта

Утилита ping или как проверить доступность хоста. Сетевые утилиты 1 часть-03

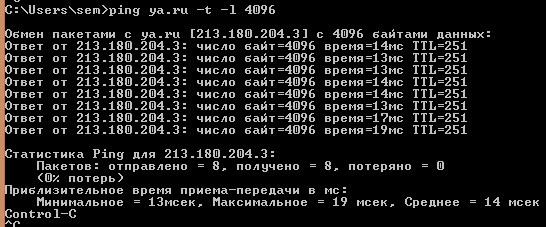

Если поставить ключик -t то пинг будет постоянным, это полезно когда например вы длительное время смотрите связь с нужным вам хостом, тут можно посмотреть количество потерянных пакетов и доставленных, на основании чего можно посмотреть качество канала, еще чем меньше время ответа тем лучше, в локальной сети у вас пинг не должен быть больше 1-2 мл секунд между компьютерами домена.

Утилита ping или как проверить доступность хоста. Сетевые утилиты 1 часть-04

Иногда бывает ситуация, что какие то пакеты бегают до цели а какие то нет, полезно посмотреть например проходят ли пакеты размером побольше и нет ли на железном роутере или коммутаторе каких ограничений на размер пакета. Вводим команду с ключом -l? ult 4096 это число байт.

Утилита ping или как проверить доступность хоста. Сетевые утилиты 1 часть-05

Почему не отвечает сервер на пакет PING?

Хотя ping является быстрым средством проверить доступность узла в сети, он же может создавать огромные проблемы и области сетевых атак, поэтому многие публичные сайты просто отключают его прохождение на свои серверы, например компания Microsoft, которая так же запрещает Ping до своего сайта, но это не означает, что он не работает.

Читайте также: