Не удается создать vpn соединение между данным компьютером и vpn сервером билайн

На самом деле косяк этой проблемы в операционной системе Windows. Дело в том, что VPN-клиент, который подключается к туннелю, не поддерживает L2TP/IPSec через NAT. И тут проблема кроется в IPSec при использовании шифрования ESP, а, насколько мы помним, ESP не поддерживает PAT, который и работает с адресацией через NAT.

NAT – это перевод внешних адресов во внутренние и наоборот. То есть при подключении к VPN-серверу клиент не может получить свой адрес, и получается дисконект. Но может быть проблема в закрытых портах или работе некоторых программ в винде. Далее я расскажу, как решить эту проблему.

ШАГ 1: Открытие портов

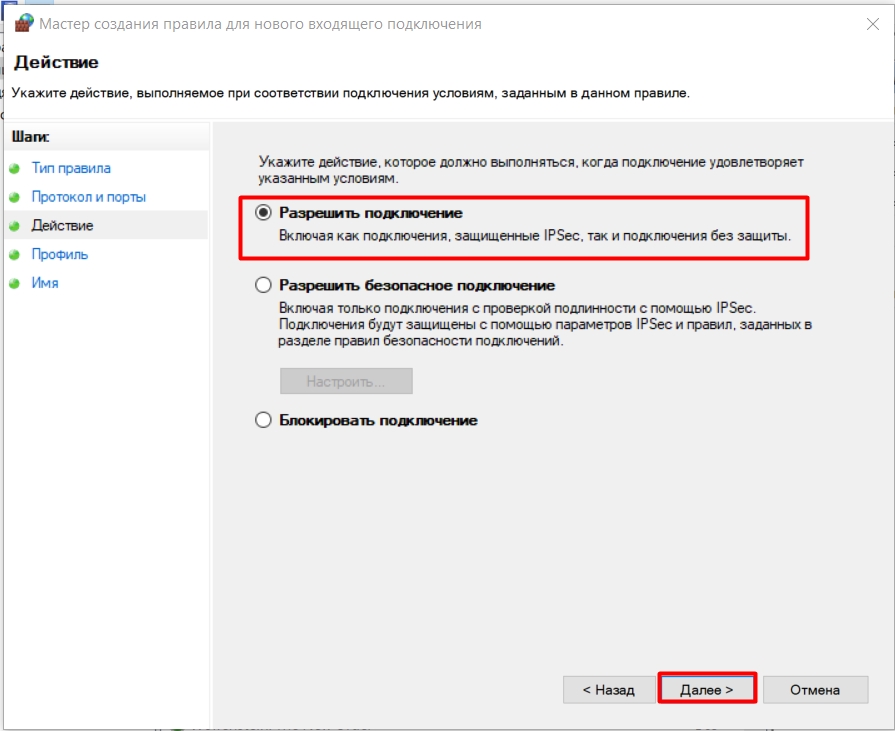

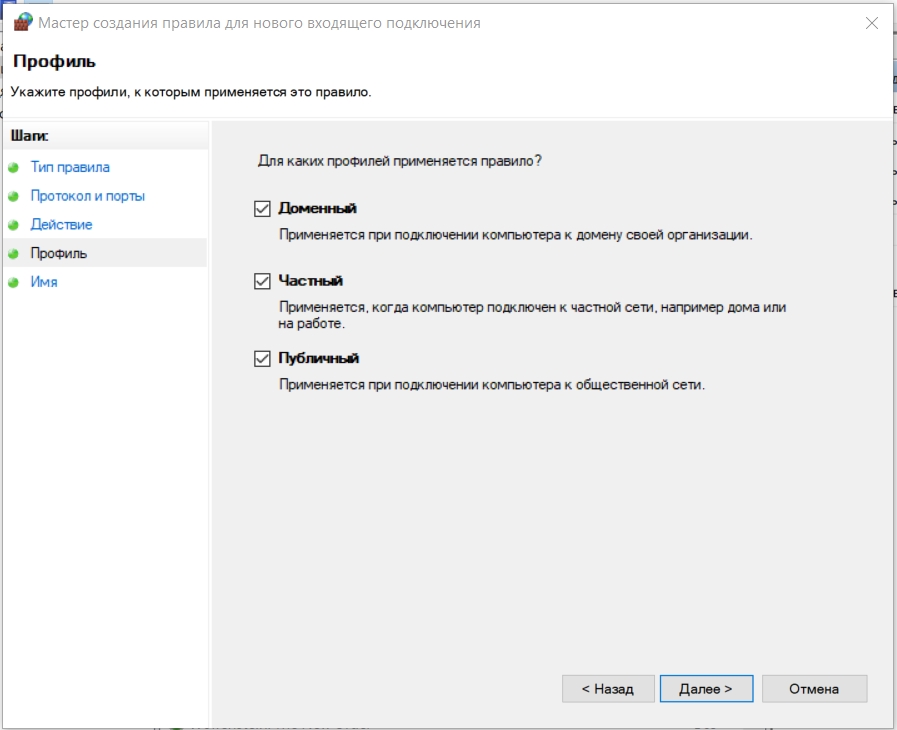

В первую очередь, нам нужно открыть порты на брандмауэре, так как он может блокировать их. Смотрите, Билайн использует два типа VPN: L2TP и PPTP. PPTP используется реже, да и ошибка при нем данная не возникает. Для L2TP мы будем открывать несколько портов: 1701, 500, 1460 и 4500.

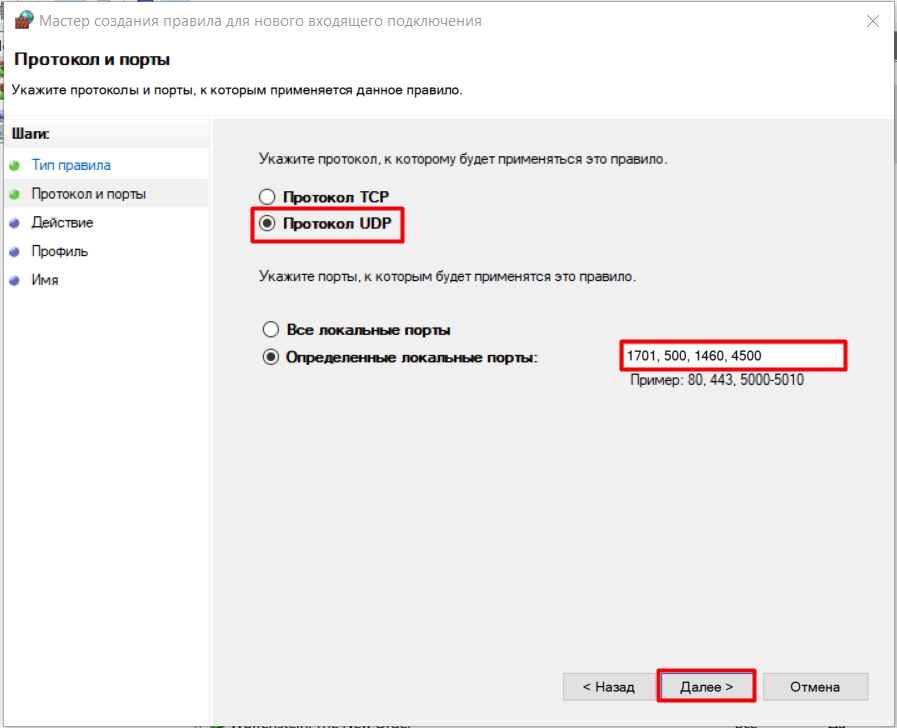

Ок, какие порты нам нужны, мы решили. Но какой протокол? – обычно используется UDP. Но если проблема останется, то создадим подобные правила и для TCP-протокола.

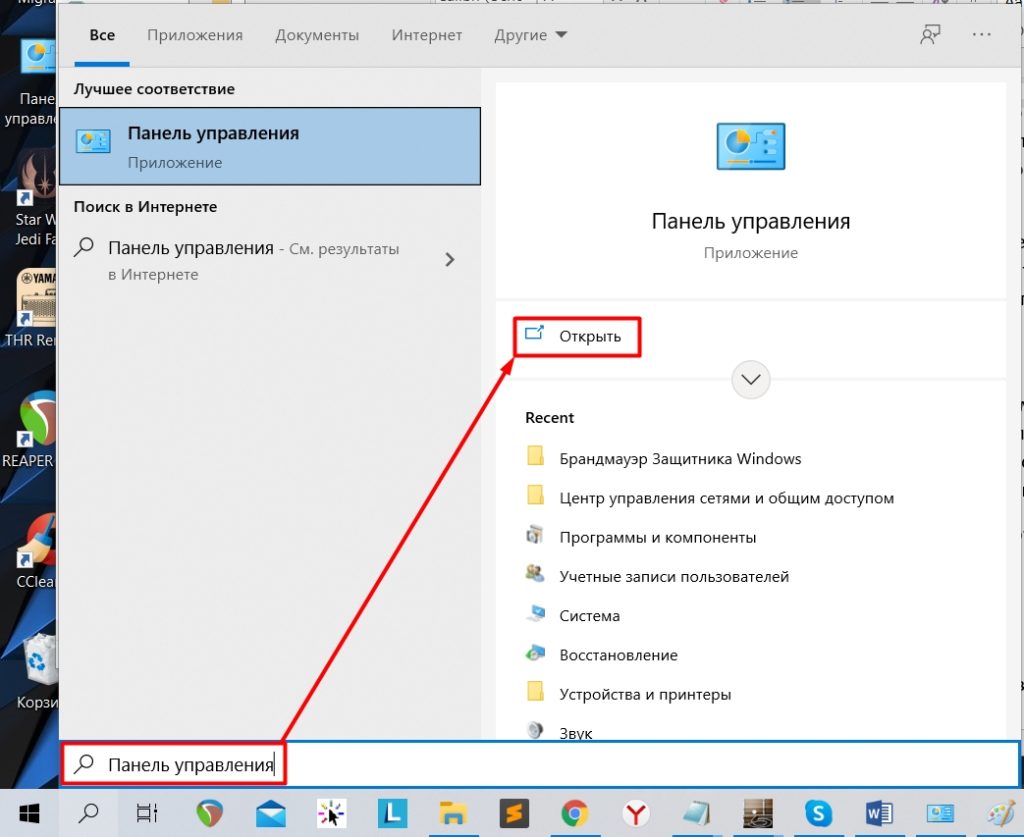

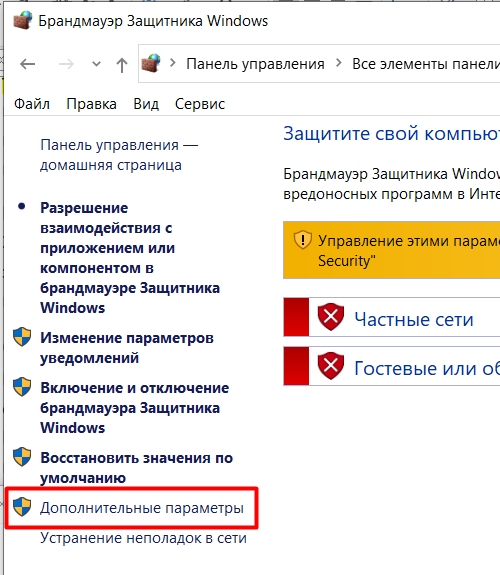

- Перейдите в «Панель управления». В Windows 10 данный раздел можно найти в поисковой строке.

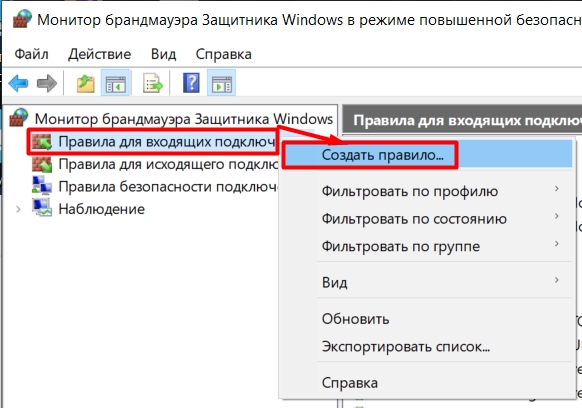

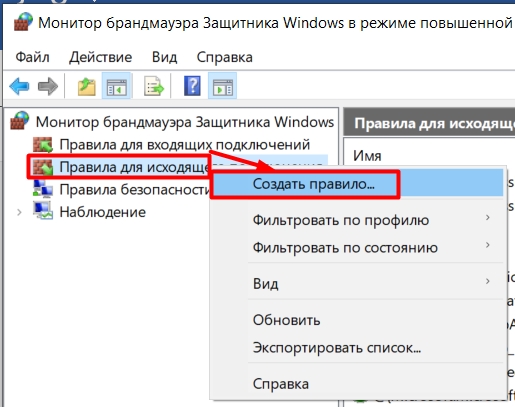

- Кликаем ПКМ по входящим правилам и создаем одно.

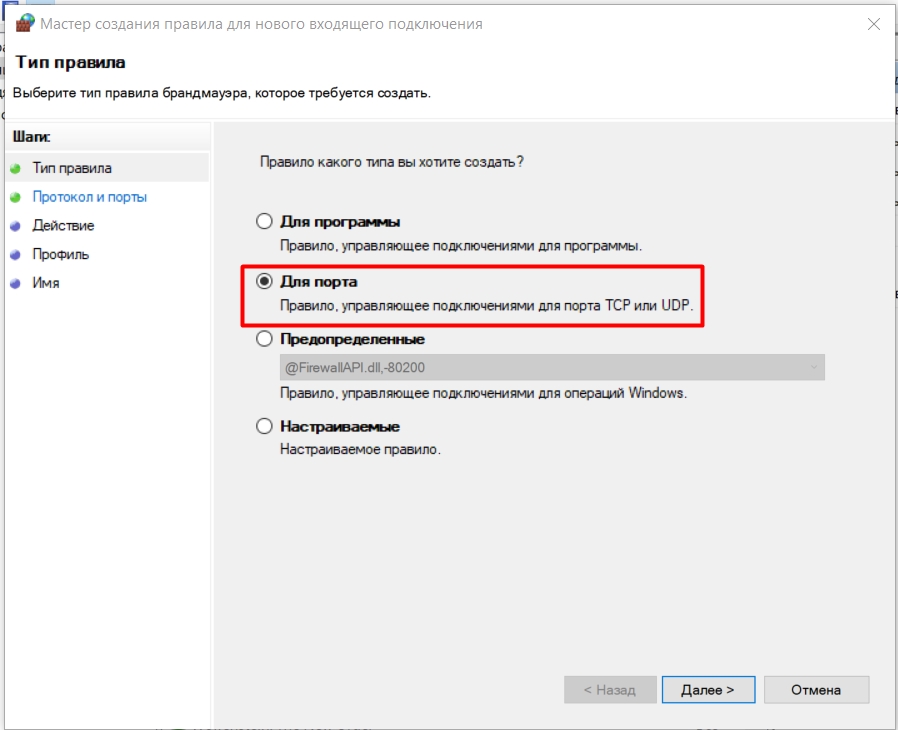

- К сожалению, тут нельзя сразу выбрать два протокола. Сначала выделаем UDP. Ниже выделяем нижнюю галочку и вписываем порты: 1701, 500, 1460,4500 (для L2TP). Если у вас PPTP, то указываем следующие порты: 1723, 1460, 4500.

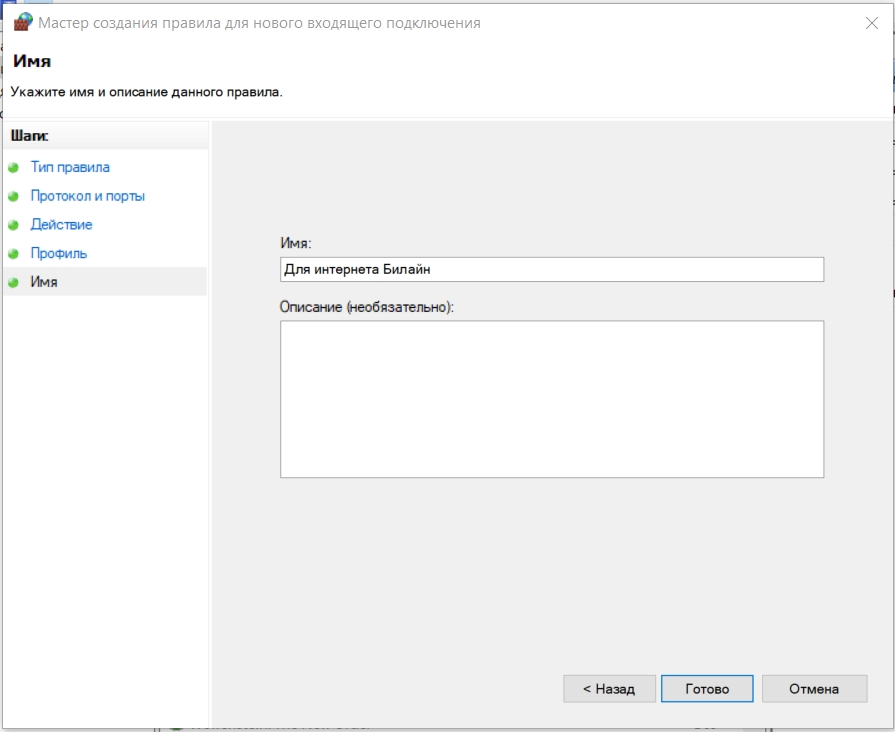

- Обязательно введите понятное название, чтобы в случае чего можно было быстро найти и удалить правило. В описании лучше указать номера портов и тип протокола

- А теперь проделываем те же самые действия, но только для исходящего подключения.

ШАГ 2: Создания правила реестра

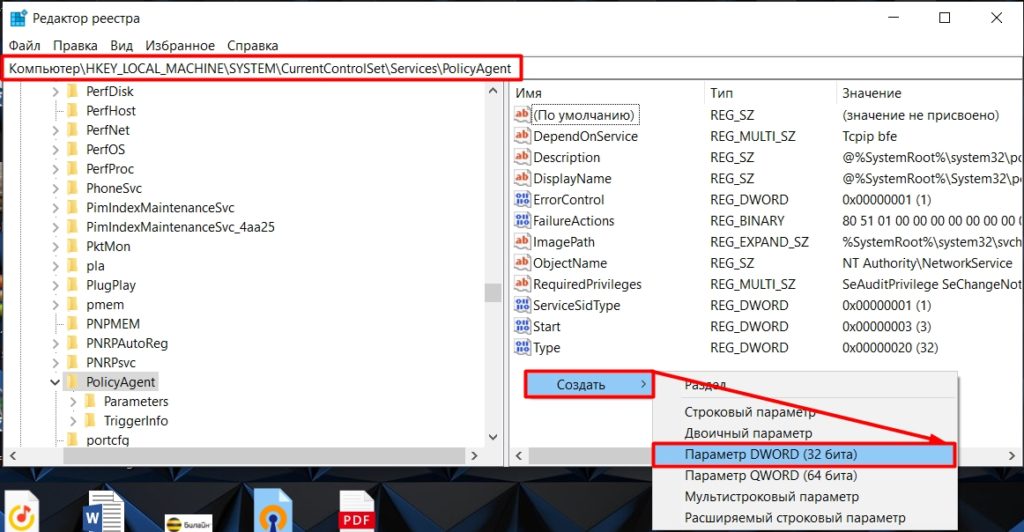

В IPSec используется также ESP 50 протокол. Проблема в том, что данные пакеты не поддерживаются в Windows. Но мы можем обернуть эти пакеты по 4500 порту UDP. Тогда подключение должно появиться – это можно сделать через команду в реестре.

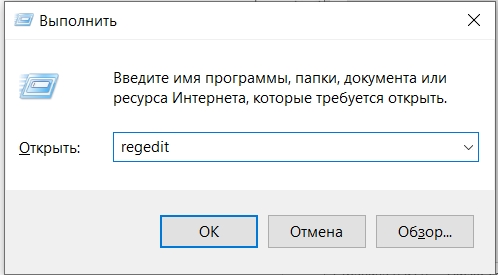

- Чтобы открыть редактор реестра, вам нужно найти на клавиатуре две кнопки (может иметь значок Windows) и английскую буковку R . Нажимаем на них одновременно и вписываем команду:

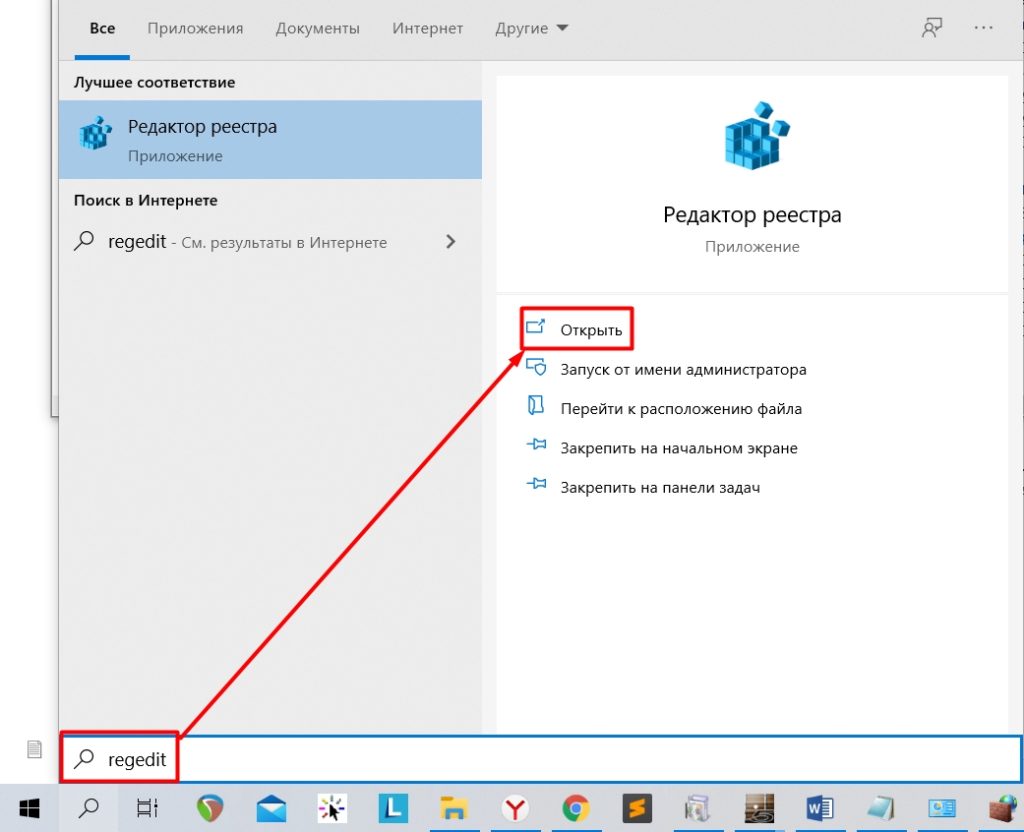

- Если вы не можете найти эти кнопки, то просто введите ту же команду в поиске.

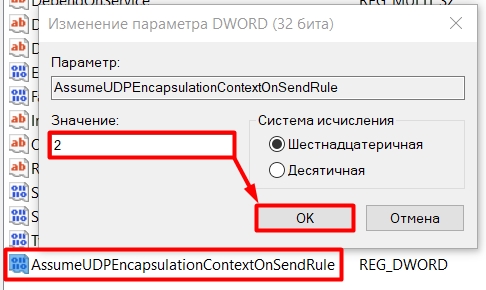

AssumeUDPEncapsulationContextOnSendRule

- Даем значение «2».

- Жмем «ОК».

- Перезагружаем компьютер и проверяем подключение.

ШАГ 3: Изменения параметров шифрования

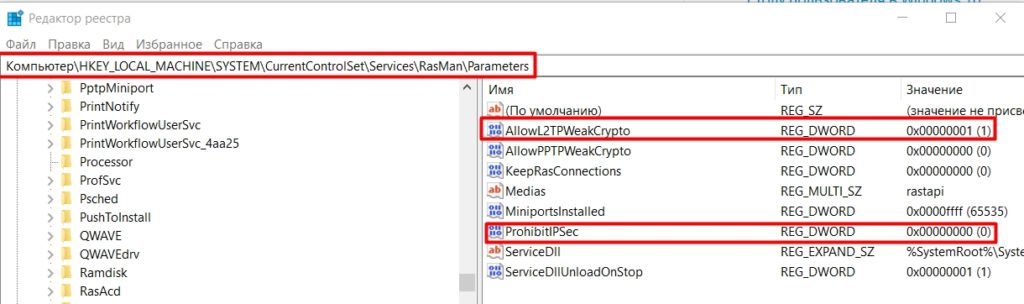

Есть такой глюк, что если вы уже где-то подключались с данного аккаунта к выделенному серверу, то на винде подключиться больше нельзя. Причем на других операционных системах (Linux, iOS или Android) такое не наблюдается. Данная проблема уже достаточно старая, и в Microsoft её никак не допилят. Но можно сделать это вручную. Опять идем в реестр по пути: HKEY_LOCAL_MACHINE – SYSTEM – CurrentControlSet – Services – теперь находим папку «RasMan» и открываем «Parameters».

Создаем два правила DWORD:

- AllowL2TPWeakCrypto – значение один (1).

- ProhibitIPSec – значение ноль (0).

Перезагружаемся, чтобы изменения вступили в силу. Если это не поможет, то откройте параметр «AllowL2TPWeakCrypto» и установите значение 0, чтобы выключить шифрование вообще. Опять перезагружаемся.

ШАГ 4: Отключение Xbox Live

На самом деле мы выполнили почти все, что нужно. Теперь подключение должно работать, но могут быть проблемы из-за одной службы, которая мешает подключению к серверу. Попробуем её выключить:

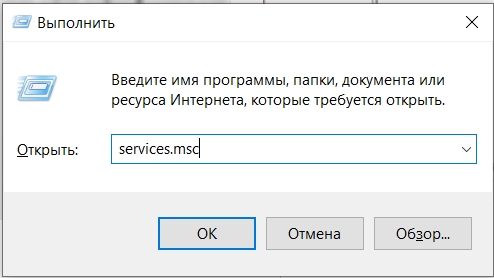

Через кнопки и R запускаем команду:

Раздел «Службы» также можно запустить и через поиск.

Находим «Сетевую службу Xbox Live», заходим в неё и отключаем. Перезагружаем ОС.

Ничего не помогло?

В таком случае делаем комплекс мер:

Если ничего не помогает, то уже можно звонить провайдеру, возможно, проблема связана с удаленным сервером.

Бесплатный чек-лист

по настройке RouterOS

на 28 пунктов

Подключение PPTP через Mikrotik ошибка 806.

Всем привет!

Помогите пожалуйста разобраться, необходимо настроить пользователю vpn с компьютера, создается подключение стандартными средствами Windows, но при попытке авторизации выдает ошибку "Не удается создать VPN-соединение между данным компьютером и VPN-сервером. . не настроено на прохождение пакетов протокола GRE (Ошибка 806)". После курения интернетов добавил правило в FW:

/ip firewall filter

add chain=input dst-port=1723 protocol=tcp

add action=accept chain=input protocol=gre

Сам VPN идет через интернет, интернет поднят на микротике через pppoe, включен Маскарад. Провайдер никакие порты не блокирует. Если если нужно больше информации - пишите, постараюсь дать.

Буду очень признателен за помощь, Спасибо!

Адрес на pppoe интерфейсе "белый"?Файрвол как настроен?

Правила местами если поменять есть результат?

Тип шифрования какой?

По-умолчанию в винде стоит параметр, что пытаться использовать шифрование, а если

не удаётся, то отключиться.

Поэтому проверьте как у Вас настроен ВПН, можно там использовать шифрование или нет.

Также временно можно в винде в профиле подключения выбрать "не отключаться при не возможности шифровать".

Это обычные тонкости и их надо отловить и настроить.

На работе(ах): 2xCCR1016-12G, RB3011UiAS и hAP lite (RB941)

Дома: CCR1016-12G, RBcAP2n (standalone), RB wAP LTE kit

Для тестов(под рукой): RB3011UiAS, hAP mini (RB931) и что-то ещё по мелочи

MTCNA

MTCRE

Так же нужно проверить все правила фаервола. Порядок имеет значение, блокирующее может стоять выше разрешающего.

1-е Правило WiFi - Везде где только можно откажитесь от WiFi!

2-е Правило WiFi -Устройство, которое пользователь не носит с собой постоянно, должно подключаться кабелем!!

Микротики есть разные: черные, белые, красные. Но все равно хочется над чем нибудь заморочится.

Тот же вопрос. VPN создан через Quick Setup (PPTP) как я понимаю.

Туннель простейший из клиентской 10 корп 1909.

Дальше мистика - с одних станций работает как часы VPN-создать

дефаулт, далее IP авто логин пароль и ВСЕ!

С других, все в точности такое же, тот же софт версии итп - никак.

И все было бы ничего, если бы на рабочих тачках внезапно коннект не пропадал бы! Причем первая фаза проходит - вот что видим в эвент логе

----

CoId=:

The user ENT800G2\user has successfully established a link to the Remote Access Server using the following device:

Server address/Phone Number = 67.167.186.50

Device = WAN Miniport (PPTP)

Port = VPN4-1

MediaType = VPN.

-----

CoId=: The link to the Remote Access Server has been established by user ENT800G2\user.

-----

А далее вот ЭТО.

CoId=: The user ENT800G2\user dialed a connection named test which has failed. The error code returned on failure is 806.

Причем на станции где все работало 2 месяца! еще вчера.

Что только не пробовал и ресет сети полный через перезагрузку и

удаление всех сетевых интерфейсов и netsh int ip reset

Роутер от Билайн

В своих домашних сетях Билайн использует VPN типа L2TP. Соответственно их роутер заточен именно под этот тип VPN. L2TP представляет из себя IPSec+IKE. Нам надо найти VPN-провайдера, который продает VPN соответствующего типа. Для примера возьмем FORNEX (не на правах рекламы).

Настраиваем VPN

В панели управления VPN-провайдера узнаем параметры подключения к VPN-серверу. Для L2TP это будут адрес сервера, логин и пароль.

Теперь входим в роутер.

Как указано в подсказке, "ищи пароль на коробке".

Далее кликаем в "Расширенные настройки", затем в "Другие".

И тут мы попадаем на страницу настроек L2TP (Начало > Другие > WAN).

В параметрах уже введены адрес L2TP-сервера Билайн, логин и пароль к вашему личному кабинету Билайн, которые так-же используются и на L2TP-сервере. При переходе на IPoE ваша учетная запись на L2TP-сервере Билайн блокируется, что приводит к значительному возрастанию нагрузки на IKE-сервер провайдера, т.к. вся толпа домашних роутеров продолжает к нему ходить днем и ночью раз в минуту. Дабы немного облегчить участь оного продолжим.

Вводим адрес L2TP-сервера, логин и пароль, предоставленные VPN-провайдером.

Нажимаем "Сохранить", затем "Применить".

Переходим в "Главное меню"

затем снова в "Расширенные настройки".

В итоге, что у нас получилось.

В секции "DHCP интерфейс" к нам пришли настройки от DHCP-сервера Билайн. Нам выдан белый адрес и DNS, которые отрабатывают блокировки. В секции "Информация о подключении" к нам пришли настройки от VPN-провайдера: адреса серые (так секурней) и DNS без блокировок. DNS-сервера от VPN-провайдера перекрывают DNS-сервера из DHCP.

Profit

Получили чудо-роутер, который раздает WiFi с работающим Гуголом, довольная бабушка продолжает чатиться в Telegram, а PS4 радостно подгружает контент из PSN.

Disclaimer

Все торговые марки принадлежат их владельцам и их использование в данном материале есть следствие чистого совпадения. Все адреса, логины, пароли, идентификаторы — вымышлены. В статье отсутствует реклама какого-либо провайдера или оборудования т.к. данный трюк работает с любым оборудованием в сети любого оператора связи.

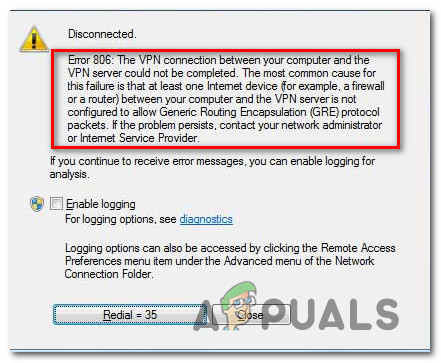

Сообщается, что некоторые пользователи Windows не могут подключиться к какому-либо решению VPN. Каждая попытка заканчивается неудачно с ошибкой VPN 806 (GRE Blocked). Обычно сообщается, что эта проблема возникает только тогда, когда какой-либо брандмауэр активно фильтрует сеть. Подтверждено, что проблема возникает как в Windows 8.1, так и в Windows 10.

Как выясняется, есть несколько разных причин, которые могут вызывать такое поведение. Вот список потенциальных виновников, которые могут вызвать ошибку VPN 806 (GRE Blocked):

Теперь, когда вы знаете всех потенциальных виновников, вот краткий список методов, которые другие затронутые пользователи успешно использовали для исправления появления ошибки 806 VPN:

Метод 1. Обновление прошивки роутера

Согласно большому количеству затронутых пользователей, эта конкретная проблема может возникнуть в тех случаях, когда вы используете сильно устаревшую прошивку маршрутизатора, которая не оборудована для обработки протокола GRE. В случаях, подобных этому, когда задействован транзитный протокол PPTP, вы можете ожидать, что ваш маршрутизатор будет блокировать протокол GRE всякий раз, когда межсетевой экран активно фильтрует вашу сеть.

В этом случае вы сможете решить эту проблему, установив последнее обновление прошивки, доступное для вашего маршрутизатора. Конечно, инструкции для этого будут отличаться в зависимости от производителя вашего маршрутизатора.

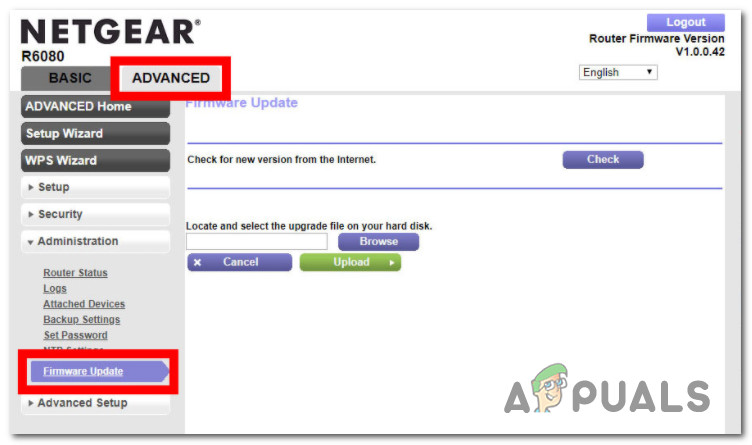

Но в большинстве случаев вы можете сделать это, получив доступ к адресу вашего маршрутизатора и установив последнюю версию прошивки из меню Advanced после того, как вы ранее загрузили ее с веб-сайта производителя вашего маршрутизатора.

Обновление маршрутизатора до последней версии прошивки

Для получения конкретных инструкций посетите веб-сайт производителя и следуйте официальной документации, чтобы завершить процесс обновления прошивки маршрутизатора.

Если этот метод неприменим или вы уже сделали это, но при попытке подключения к VPN по-прежнему сталкиваетесь с той же ошибкой VPN Error 806 (GRE Blocked), перейдите к следующему потенциальному исправлению ниже.

Метод 2: занести порт 1723 в белый список брандмауэра

Оказывается, подавляющее большинство решений VPN, которые вы можете использовать, почти наверняка будут использовать порт 1723 для сквозного соединения брандмауэра. Этот порт должен быть включен в белый список по умолчанию, но если это не так, вы сможете решить проблему, зайдя в настройки брандмауэра и установив правило, которое будет постоянно заносить этот порт в белый список.

Но если вы используете брандмауэр Windows по умолчанию, вы можете следовать приведенным ниже инструкциям, чтобы вручную внести порт 1723 в белый список:

Если та же проблема все еще возникает, перейдите к следующему потенциальному исправлению ниже.

Метод 3: временно отключите брандмауэр Windows / сторонний эквивалент

Отключение брандмауэра

Если вы используете брандмауэр Windows по умолчанию, вот инструкции, которые позволят вам временно отключить активную фильтрацию брандмауэра.

Читайте также: