Как ввести debian в домен windows

Привет друзья!. самба позволяет нам объединиться Debian к Домен Microsoft двумя разными способами, которые в основном зависят от того, как мы объявляем опцион безопасность в архиве smb.conf.

Безопасность = Домен

Машина должна присоединиться к домену с помощью команды чистое соединение rpc. Параметр зашифровать пароли в архиве smb.conf, должен быть установлен на правда o Да, что является его значением по умолчанию.

самба Он проверит учетные данные пользователя и пароля, передав их контроллеру домена точно так же, как и контроллеру типа NT 4.

Безопасность = Домен так мы будем развиваться в этой статье.

Безопасность = ADS: В этом режиме самба будет действовать как член домена в Королевстве (Область) Active Directory. Для этого необходимо, чтобы на машине Debian был установлен и настроен клиент. Kerberos, и что он присоединен к Active Directory с помощью команды чистая реклама присоединиться.

Этот режим НЕ заставляет Samba работать как контроллер домена Active Directory.

Мы увидим:

- Пример основных параметров сети

- Минимальные требования в контроллере домена

- Минимальные требования к машине Debian

- Устанавливаем необходимые пакеты и настраиваем

- Присоединяем Debian к домену и делаем необходимые проверки

- Мы разрешаем авторизацию пользователей домена в нашем Debian

- Советы при работе с настольными компьютерами

Пример основных параметров сети

- Контроллер домена: Windows 2003 Server SP2 Enterprise Edition.

- Имя контроллера: w2003

- Доменное имя: friends.cu

- Контроллер IP: 10.10.10.30

- ---------------

- Версия Debian: Squeeze (6.0.7) [: - $ cat / etc / debian_version]

- Название команды: misqueeze

- IP-адрес: 10.10.10.15

- Версия Samba: 2: 3.5.6

Минимальные требования в контроллере домена

Метод, описанный в этой статье, изначально был протестирован на контроллере домена, настроенном из «ClearOS Enterprise 5.2 SP-1» на CentOS, и все работало правильно. Излишне говорить, что это бесплатное программное обеспечение.

Мы будем ссылаться на контроллер домена Корпоративная версия Microsoft Windows Server 2003 SP2, используется во многих кубинских компаниях. Извините, у меня нет установочного диска версии сервер 2008 или более продвинутый. Мне простят английский, но единственный установщик у меня на этом языке.

Пожалуйста, прочтите статью Самба: SmbClient опубликованы на этом же сайте, чтобы они имели представление о пользователях, созданных в контроллере домена.

Если мы используем фиксированный IP-адрес для нашего Debian, мы должны объявить запись типа «A» и соответствующую ей запись в обратной зоне в DNS контроллера домена.

Когда мы работаем в сети с компьютерами Linux и Windows, всегда рекомендуется включать службу WINS (Служба имен в Интернете Windows) предпочтительно в контроллере домена.

Минимальные требования к машине Debian

Файл / Etc / resolv.conf должен иметь следующий контент:

Устанавливаем необходимые пакеты и настраиваем

Во время установки пакета самба, нас попросят указать название рабочей группы, которое в нашем примере ДРУЗЬЯ.

Сохраняем исходный файл smb.conf а затем опустошаем его:

Редактируем файл smb.conf и оставляем его со следующим содержанием:

Проверяем базовый синтаксис файла smb.conf:

Редактируем файл /etc/nsswitch.conf и модифицируем следующие строки:

Присоединяем Debian к домену и делаем проверки

Конечно, учетная запись компьютера будет правильно создана в контроллере домена.

На данный момент мы убедились, что можем получить правильную информацию о Домене, а также о его пользователях.

Мы разрешаем авторизацию пользователей домена в нашем Debian

Когда мы устанавливаем пакет Winbind, Debian автоматически настраивает подключаемые модули аутентификации или Подключаемые модули аутентификации ПАМ.

Это потому, что файлы модулей PAM, в частности Common-auth был создан, включая аутентификацию через Kerberos, который НЕ используется, когда мы объявляем безопасность = домен в архиве smb.conf.

Чтобы начать сеанс через SSH или графический интерфейс, мы должны вручную изменить файлы:

- /etc/pam.d/common-auth

- /etc/pam.d/common-session

/etc/pam.d/common-auth

Удаляем из строки, которая относится к pam_winbind.so, параметры, относящиеся к krb5. Эта часть будет выглядеть так:

/etc/pam.d/common-session

Перезапускаем задействованные сервисы

Вышеупомянутые модификации файлов конфигурации PAM позволят пользователям домена инициировать сеанс SSH или локально на нашей рабочей станции Debian.

Домашние каталоги каждого пользователя также будут созданы при первом входе в систему. Личные папки или каталоги будут созданы в / главная / ДОМЕН / пользователь-домен.

Если при графическом входе возникают какие-либо трудности, мы рекомендуем перезапустить графический менеджер входа (gdm3, KDMи т. д.), а если этого недостаточно, перезагрузите рабочую станцию.

Чтобы ограничить или ограничить доступ через SSH к нашему Debian, мы должны отредактировать файл / И т.д. / SSH / sshd_config и в конце добавить:

В нашем примере шаги - это пользователь домена, которому мы хотим разрешить вход через SSH, а Xeon является локальным пользователем.

Мы также можем включить в файл / и т.д. / sudoers используя команду visudo, одному или нескольким пользователям домена.

Советы при работе с настольными компьютерами

В том случае, если мы хотим работать на настольном компьютере или рабочей станции с графическим входом и графической средой, мы должны сделать пользователей домена, которые будут входить локально, членами как минимум следующих групп: компакт-диск, дискета, аудио, видео y plugdev. Если мы используем модем для подключения к внешней сети, мы также должны сделать их членами группы окунуть.

В случае Squeeze, если мы хотим удалить список пользователей в начале графического сеанса, в случае gdm3 мы редактируем файл /etc/gdm3/greeter.gconf-defaults, и раскомментируйте вариант / apps / gdm / simple-greeter / disable_user_list, и меняем его значение на правда.

Мы надеемся, что они не увидят то, что объясняется сложным или дьявольским. Всегда помните, что при использовании Samba Suite в Linux мы практически эмулируем практически все функции Windows, касающиеся сетей SMB / CIFS . и немного больше. Microsoft предоставляет «Безопасность» в обмен на Тьму. Со своей стороны, Linux, хотя на первый взгляд кажется немного сложным, обеспечивает безопасность, прозрачность и свободу.

Что там читать? Усилия того стоят!

На сегодня мероприятие окончено, Друзья. До следующего приключения .

примечание: Мы протестировали процедуру, описанную на трех уровнях функциональности домена Microsoft, а именно: смешанный, собственный 2000 и собственный 2003.

Содержание статьи соответствует нашим принципам редакционная этика. Чтобы сообщить об ошибке, нажмите здесь.

Полный путь к статье: Из Linux » Сети / Серверы » Samba: присоедините Debian к домену Windows (I)

Не вполне стандартные задачи, с которыми мне приходится сталкиваться по работе и способы их решения.

вторник, 28 августа 2018 г.

Ведение Debian 9.3 в домен Active Directory

Заметка не претендует на оригинальность, является фактически калькой этой статьи, написана в качестве "записок на память". Так же обращаю внимание, что существует альтернативный способ без использования samba, но в моем случае она мне все равно нужна.

Продолжаю настройку терминального сервера Debian 9.3:

Выполняем в контейнере poweroff , после чего идем во вкладку DNS нашего LXC контейнера и в случае необходимости настраиваем имя, домен и DNS сервера через пробел.

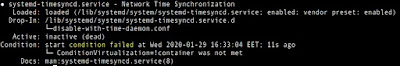

проверяем время:

date

вывод должен совпадать с системным временем в домене.

Добавляем в /etc/hosts строку:

Ставим пакеты:

правим /etc/krb5.conf

Обращаю внимание на параметр "admin_server = dc"

Я считаю необходимым создать в DNS А записи с именем DC и указывающие на все ваши контороллеры, таким образом вы обезопасите себя от выхода одного из них их строя, кстати для kdc можно тоже указать одну строку "kdc = dc" пусть DNS server сам разруливает сбои.

Была необходимость ввести в домен Windows машину с Ubuntu. Для этих целей обычно используют Samba и Winbind. Но возможен альтернативный вариант с sssd, краткое руководство по нему ниже.

Для примера будем использовать:

1. Переключаемся под рута

2. Устанавливаем необходимые пакеты

3. Редактируем /etc/krb5.conf, в качестве отступов используется табуляция

4. Редактируем файл /etc/hosts, указываем FQDN для данного хоста:

5. Пробуем получить Kerberos ticket от имени администратора домена:

Если тикет получен успешно, то теперь можно сгенерировать Kerberos principals для данного хоста, регистр важен:

Сейчас наш хост должен отобразиться в списке компьютеров в каталоге. Если все так — удаляем полученный Kerberos ticket:

6. Создаем файл /etc/sssd/sssd.conf со следующим содержимым:

Описание параметров конфигфайла sssd можно посмотреть тут

Устанавливаем права доступа для файла sssd.conf:

Перезапускаем SSSD service

7. Редактируем настройки PAM

Плохое решение:

редактируем файл /etc/pam.d/common-session, после строки

Хорошее решение:

переопределить параметры через системные настройки PAM, вызываем

и отмечаем пункты sss auth и makehomdir. Это автоматически добавит

строчку выше в common-session и она не будет перезатерта при обновлении системы.

Теперь мы можем логиниться на машине доменными пользователями, которым разрешен вход.

P.S.: Можно дать права на использование sudo доменным группам. Используя visudo, редактируем файл /etc/sudoers, или лучше, как рекомендует maxzhurkin и iluvar, создаем новый файл в /etc/sudoers.d/ и редактируем его

добавляем требуемую группу — например, Domain Admins (если в названии группы есть пробелы — их необходимо экранировать):

P.S.S.: Спасибо gotch за информацию о realmd. Очень удобно — если не нужны специфические настройки, то ввод машины в домен занимает, по сути, три (как заметил osipov_dv четыре) команды:

1. Устанавливаем нужные пакеты:

2. Редактируем файл /etc/hosts, указываем FQDN для данного хоста:

3. Проверяем, что наш домен виден в сети:

4. Вводим машину в домен:

5. Редактируем настройки PAM

Дополнительный плюс данного варианта — сквозная авторизация на файловых ресурсах домена.

Как мне ввести в домен Ubuntu 20.04 | 18.04 к домену Windows? Могу ли я присоединить Debian 10 к домену Active Directory?

Эта статья была написана, чтобы показать вам, как использовать realmd для присоединения сервера или рабочего стола Ubuntu 20.04 | 18.04 / Debian 10 к домену Active Directory. Домен Active Directory является центральным узлом информации о пользователях в большинстве корпоративных сред.

Например, в инфраструктуре моей компании ключевым требованием является то, чтобы все пользователи прошли аутентификацию во всех системах Linux с учетными данными Active Directory. Это должно работать как для Debian, так и для дистрибутивов Linux на основе Red Hat.

В этом руководстве будет показано, как настроить SSSD для получения информации из доменов в одном лесу ресурсов Active Directory. Если вы работаете с несколькими лесами AD, это руководство может вам не подойти. Мы также пойдем дальше и настроим правила sudo для пользователей, которые входят в систему через AD. Вот схема, изображающая установку и как она работает.

Итак, выполните следующие действия, чтобы присоединиться к домену Ubuntu 20.04 | 18.04 / Debian 10 в Active Directory (AD).

Шаг 1. Обновите свой APT

Начните с обновления вашей системы Ubuntu / Debian Linux.

sudo apt -y update

Это важно, поскольку установка может завершиться ошибкой, если сервер установлен только что.

Для Ubuntu 20.04 | 18.04 добавьте следующие репозитории в файл sources.list

Шаг 2. Задайте имя хоста сервера и DNS

Установите правильное имя хоста для вашего сервера с правильным доменным компонентом.

Подтвердите свое имя хоста:

Ubuntu 20.04 | 18.04 поставляется с systemd-resolve, который вам нужно отключить, чтобы сервер мог напрямую обращаться к вашему сетевому DNS.

sudo systemctl disable systemd-resolved

sudo systemctl stop systemd-resolved

Если вы используете DHCP, вы можете обновить DNS-сервер вручную.

$ sudo unlink /etc/resolv.conf

$ sudo vim /etc/resolv.conf

Шаг 3. Установите необходимые пакеты

Для присоединения системы Ubuntu 20.04 | 18.04 / Debian 10 к домену Active Directory (AD) требуется ряд пакетов.

sudo apt update

sudo apt -y install realmd libnss-sss libpam-sss sssd sssd-tools adcli samba-common-bin oddjob oddjob-mkhomedir packagekit

Только после успешной установки зависимостей вы можете приступить к обнаружению домена Active Directory в Debian 10 / Ubuntu 20.04 / 18.04.

Шаг 4. Откройте для себя домен Active Directory в Debian 10 / Ubuntu 20.04 | 18.04

Команда realm discover возвращает полную конфигурацию домена и список пакетов, которые должны быть установлены для регистрации системы в домене.

Шаг 5. Присоединитесь к Ubuntu 20.04 | 18.04 / Debian 10 к домену Active Directory (AD)

Учетная запись администратора AD требуется для интеграции вашего компьютера Linux с доменом Windows Active Directory. Проверьте и подтвердите учетную запись администратора AD и пароль.

Команда realm join настроит локальный компьютер для использования с указанным доменом, настроив как локальные системные службы, так и записи в домене идентификации. У команды есть несколько параметров, которые можно проверить с помощью:

Команда сначала пытается подключиться без учетных данных, но при необходимости запрашивает пароль.

Просмотр сведений о текущей области.

В системах на основе RHEL домашний каталог пользователя будет создан автоматически. В Ubuntu / Debian вам необходимо включить эту функцию.

sudo bash -c "cat > /usr/share/pam-configs/mkhomedir" <<EOF

Name: activate mkhomedir

Default: yes

Priority: 900

Session-Type: Additional

Session:

required pam_mkhomedir.so umask=0022 skel=/etc/skel

EOF

Затем активируйте с помощью:

sudo pam-auth-update

Выберите <OK>

Затем выберите <Ok>, чтобы сохранить изменения.

Ваш файл конфигурации sssd.conf находится в /etc/sssd/sssd.conf . При каждом изменении файла требуется перезагрузка.

Статус должен быть запущен.

$ systemctl status sssd

Ограничение для пользователей

Чтобы разрешить пользователю доступ через SSH и консоль, используйте команду:

Это изменит файл sssd.conf .

Если вместо этого вы хотите разрешить доступ всем пользователям, запустите:

$ sudo realm permit --all

Чтобы запретить доступ всем пользователям домена, используйте:

$ sudo realm deny --all

Шаг 7. Настройте доступ через Sudo

По умолчанию у пользователей домена не будет разрешения на повышение привилегий до root. Пользователям должен быть предоставлен доступ на основе имен пользователей или групп.

Давайте сначала создадим файл разрешений sudo.

Добавьте группу с пробелами.

Шаг 8. Проверьте доступ по SSH

Получите доступ к серверу удаленно, поскольку пользователю AD разрешено входить в систему.

$ ssh user1@localhost

The authenticity of host 'localhost (::1)' can't be established.

ECDSA key fingerprint is SHA256:wmWcLi/lijm4zWbQ/Uf6uLMYzM7g1AnBwxzooqpB5CU.

ECDSA key fingerprint is MD5:10:0c:cb:22:fd:28:34:c6:3e:d7:68:15:02:f9:b4:e9.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added 'localhost' (ECDSA) to the list of known hosts.

Читайте также: