Как включить впн в тор браузере

Tor - это свободное и открытое программное обеспечение для реализации второго поколения так называемой луковой маршрутизации. Это система прокси-серверов, позволяющая устанавливать анонимное сетевое соединение, защищённое от прослушивания. Рассматривается как анонимная сеть виртуальных туннелей, предоставляющая передачу данных в зашифрованном виде.

Идем по сслыке, выбираем папку (версию) без буковок "a" и качаем tor-win32-XXX.zip или tor-win64-XXX.zip (зависит от вашей операционной системы). Архив распаковываем, создаем рядом пустой фал torrc и запускем cmd (от имени администратора). В cmd переходим в папку куда все распаковали и даем команды:

tor.exe --service install -options -f "C:\Path\Path\torrc"

tor.exe --service stop

tor.exe --service start

С этого самого момента у Вас на компьютере появился свой личный tor-proxy-server.

Подключиться к нему можно указав хост (127.0.0.1), порт (9050) и тип (SOCKSv5).

Далее можете прописать его хоть в стандартных настройках браузера, хоть во всей системе, хоть в спец. дополнениях.

Вот как это выглядит в Google Chrome с дополнением FoxyProxy (умеет много браузеров).

P.S. А ведь забавно. tor это не совсем про прокси в классическом его понимании. через него люди ходят в ONION (привет даркнет).

Все бы ничего, но через тор скорость черепашья.

Вообще есть вариант для ленивых (почти) без плясок с бубном. На сайте оперном, или как правильно сказать, сайте с расширениями найти неустанавливаемое расширение Free VPN, и включить чего. Непосредственно как расширение оно в систему оперы не устанавливается, включать это надо каждый раз, если очень хочется на торренты зайти.В cmd переходим в папку куда все распаковали и даем команды

Не делайте так, это полностью убирает функцию анонимности, ради которой, собственно, и используется Тор. Прописывать никуда ничего не нужно, просто установил Тор и пользуйся им, без всяких доп. прокси.

тор это дрочь, любой прокси плагин в хром и никаких проблем, а если нужен вот прям VPN на постоянку - 3 евро сервер на хетзнере, или бесплатно на оракле, или еще где за пару копеек, и все

более того, TOR - это аббревиатура The ONION Router

Поясните пожалуйста, чем обычная установка Тора хуже танцев с консолью? Без сарказма.

заметил, что теперь опера со встроенным впн частенько ведет себя так.

О какой анонимности в сети можно думать, сидя в win у себя дома ? Левая сим в дешевом свистке, далеко от города, одноразовый ноут и KALI LINUX. Никто никогда не найдет. Остальное для школьников.

Господа, все намного проще) Идем сюда:

C:\Users\имя юзера\AppData\Roaming\Opera Software\Opera Stable

Открывает файл Secure Preferences блокнотом ищем строку: blacklisted_locations":["cn","ru"] и убираем в ней "ru"

И сбсна тадам, опера снова с vpn

Tor шляпа, лютая шляпа. I2P кури.

@metej спасибо. Прикольно - попробовал поставил, всё заработало.

Можно еще Brave поставить. Там Тора встроена ;)

Блять, коммерческий впн со скоростями в сотни мегабит и выбором серверов в нескольких десятках стран стоит около $3 в месяц.

Для ЛЛ: качают ТОР только лига тупых.

Нафига вам этот тормозной Тор, когда у Оперы куча расширений с ВПН?

Я пользуюсь Browsec VPN - работает как часы. Для меня в Опере ничего не изменилось, только вместо двух нажатий для перехода в ВПН приходится делать три.

Вообще не понимаю трагедии, все же так легко.

Тор дырявый как х знает что, куча поддельных серверов. ну ну давайте пользуйтесь

вы нахрена изобретаете велосипед - пашет впн через оперу, убирайте в настройках ru, много раз писали - работает!

скорость хорошая. но пинг. хотя для просмотра к примеру фильмов подойдет, для игр такой пинг нет

Вечная альтернатива Opera VPN (Windows & Linux)

Сейчас, когда Роскомнадзор повсеместно начал блокировать VPN сервисы, очень остро стоит вопрос поиска долгоиграющих альтернатив. Единственный, как мне кажется, вариант, который никогда не смогут заблокировать - это сервис Tor. Давайте попробуем подружить его с нашим любимым браузером (необязательно Opera). Но Opera в качестве примера я взял ради своего удобства.

Я буду использовать отдельный пакет Opera Beta, чтобы была возможность одновременного запуска Opera без VPN и Opera с VPN (так как новые экземпляры Opera из одного пакета запускаются с настройками уже запущенного экземпляра; ну а ещё у Opera Beta прикольный логотип, отражающий, как мне кажется, идею VPN). Покажу настройку на примере Windows 10 и Linux Mint.

Итак, для Windows нам понадобятся:

2) пакет Tor Expert Bundle (просто сервис Tor без браузера)

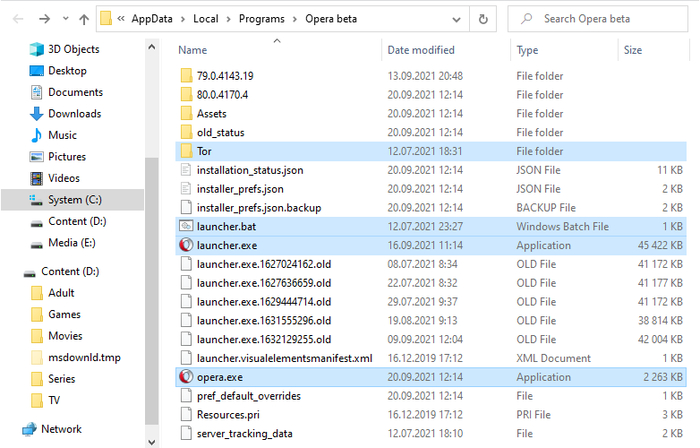

Сначала устанавливаем Opera Beta в каталог по умолчанию. Следом распаковываем архив с Tor Bundle в директорию, куда установилась Opera. Скорее всего это будет такой путь: C:\Users\<USER>\AppData\Local\Programs\Opera beta, где <USER> - это имя вашего конкретного пользователя. На всякий случай распакуем архив в подкаталог Tor.

Теперь создадим в каталоге с установленными Opera Beta и Tor Bundle BATCH-скрипт, который будет запускать службу Tor только тогда, когда мы будем запускать Opera с VPN по ярлыку с Рабочего стола. Назовём его launcher.bat и он будет с таким содержимым:

start Tor\Tor\tor.exe

start launcher.exe --proxy-server=socks://127.0.0.1:9050

В нём происходит последовательный запуск службы Tor, а затем Opera с переданным адресом прокси-сервера Tor.

В итоге содержимое каталога должно получиться примерно такое:

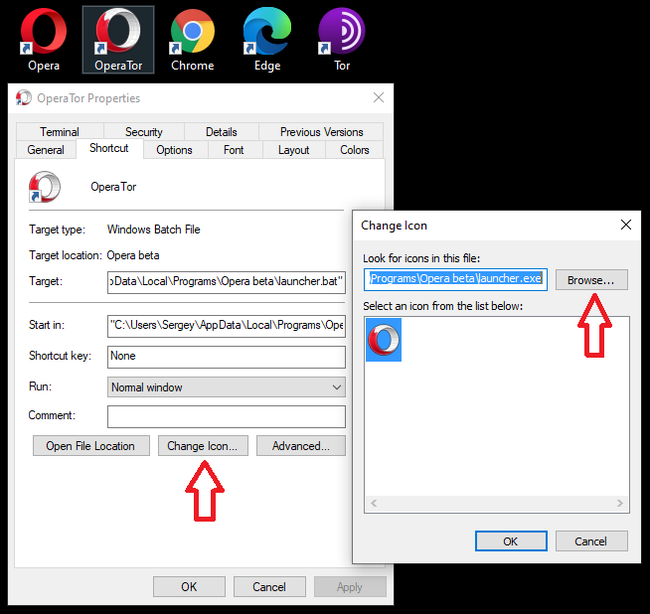

В конце концов создадим ярлык к этому скрипту на Рабочем столе. Для этого кликнем правой кнопкой мыши по launcher.bat и выберем:

Идём на Рабочий стол, переименовываем ярлык, например, в OperaTor и в свойствах ярлыка меняем иконку на иконку от Opera Beta, вот так:

В Linux Mint всё еще проще:

1) так же, качаем и устанавливаем deb или rpm пакет Opera Beta

2) затем ставим пакет tor командой sudo apt install tor

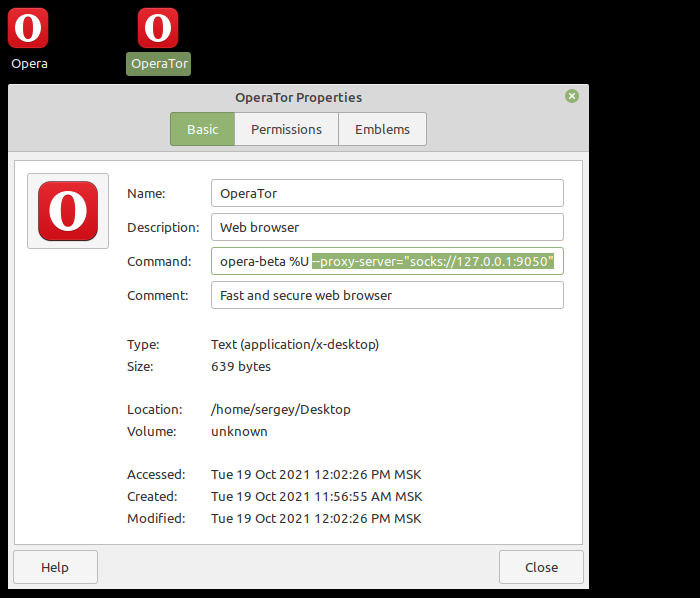

После этого заходим в Меню системы, ищем в приложениях ярлык Opera Beta, вызываем для него контекстное меню и выбираем Добавить на Рабочий стол.

И, наконец, идём на Рабочий стол, заходим в свойства ярлыка Opera Beta, чтобы изменить название на OperaTor и в поле Команда добавить опцию использования прокси-сервера --proxy-server="socks://127.0.0.1:9050"

Вот и всё! Теперь, когда вы запускаете OperaTor с Рабочего стола, запускается Opera, использующая прокси-сервер Tor. На мой взгляд это даже удобнее, чем был встроенный Opera VPN. Пользуйтесь на здоровье. Свободу интернету!

Как я и говорил в начале, выбор браузера не ограничивается Opera. То же самое можно сделать и для Google Chrome, у которого так же есть возможность задать прокси-сервер через опцию командной строки: google-chrome --proxy-server="socks://127.0.0.1:9050"

Opera VPN

Есть еще один способ восстановить VPN в Opera. Для этого всего лишь нужно зайти в расширения -> добавить расширения - > найти там наш "Opera free VPN" и нажать плашку "включить в Opera".

Все, готово, VPN снова работает :)

Новый браузер Tor стал «непробиваемым» для хакеров и спецслужб

Более ранние версии Tor, который были доступны до сегодняшнего дня, содержали в себе некоторые уязвимости перед хакерами и спецслужбами, что делало пользователей сервиса анонимного веб-серфинга The Tor Project беззащитными. Чаще всего, этот веб-браузер используют для обхода блокировок в сети Интернет, поскольку обозреватель позволяет выходить в сеть при сохранении полной анонимности. Скрывается и подменяется буквально все, начиная от IP-адреса и заканчивая местоположением.

Тем не менее, более ранние версии Tor из-за своей несовершенности были скомпилированы, то есть некоторым хакерам и спецслужбам удавалось получить доступ к защищенной информации. В новой версии самого защищенного в мире веб-браузера этого произойти не должно, поскольку его создатели предусмотрели абсолютно все способы получения информации и построили обновленный обозреватель таким образом, чтобы его было невозможно взломать.

Насколько все эти слова окажутся правдой – покажет время, а пока любой желающий может скачать новый браузер Tor с официального сайта разработчиков. Клиент доступен для компьютеров на базе операционных системы Windows, macOS и Linux, причем совершенно бесплатно.

«Как пользоваться браузером Тор?» – это довольно популярный вопрос среди пользователей, которые совсем недавно его установили или только планируют. В действительности никаких сложностей с веб-серфингом через него возникнуть не должно, ведь по интерфейсу он ничем не отличается от тех же Google Chrome, Mozilla Firefox и Opera. Но все же мы подготовили подробное руководство.

Руководство

Представленная инструкция включает в себя четыре глобальных раздела:

- Инсталляция интернет-обозревателя.

- Настройка.

- Поиск сайтов из Даркнета.

- Дополнительная информация.

Но в первую очередь мы хотим обозначить один важный нюанс. Дело в том, что посмотреть историю посещений в браузере Тор невозможно, хотя многим пользователям хотелось бы наличие такой функции. Но это бы противоречило концепции приватного интернет-серфинга. По этой причине в журнал не запишутся никакие сайты, даже если вы на них заходили.

Раздел №1: Инсталляция интернет-обозревателя

И начать следует именно с процедуры установки Tor Browser. Разберем ее отдельно для ПК и мобильных девайсов.

Инструкция для компьютеров и ноутбуков:

Инструкция для смартфонов и планшетов на Android и iOS:

Более подробные статьи для разных платформ:

Раздел №2: Настройка

В принципе браузер Тор не требует детальной настройки. Пользователю достаточно в приветственном окне (в случае с компьютерами и ноутбуками) кликнуть на кнопочку «Соединиться» и дождаться появления основного окна программы.Сразу же после станет доступным веб-серфингом с возможностью посещения onion-ресурсов.

Раздел №3: Поиск сайтов из Даркнета

Вот с этой темой все гораздо интереснее. Ведь Tor приманивает огромное количество пользователя именно благодаря тому, что с его помощью возможно посещение Даркнета (Darknet, Deep Web, «Темная сторона интернета» и множество других обозначений). В действительности это просто ресурсы, открыть которые невозможно через стандартный браузер, а также их нельзя найти с помощью привычных нам поисковиков (Google, Yandex и так далее).

Во всех деталях с доступом в Даркнет вы можете ознакомиться в этом материале.

Почему-то в Сети нередко встречается вопрос: «Как очистить историю в браузере Тор». И ответ на него предельно прост: вручную это делать не нужно. Журнал посещений в данном интернет-обозревателе не ведется, поэтому и чистить ничего не нужно. Вот и все, что касается данного вопроса.Раздел №4: Дополнительная информация

Также многих пользователей волнует аспект безопасности в ходе пребывания в Сети с помощью данного веб-обозревателя. И ситуация предельно простая: браузер обеспечивает высокую степень приватности для личных данных, но все же не защищает их целиком. Пользователю необходимо сменить интернет-привычки для сохранения статуса Инкогнито.

Более детально данный аспект разобран в нашей статье «Безопасен ли Tor Browser».

Благодаря VPN удается дополнительно шифровать и перенаправлять интернет-трафик. ВПН-подключение используется для обхода блокировок со стороны провайдера и обеспечивает приватный просмотр веб-ресурсов и выполнение ряд других задач. Как правило, Тор браузер справляется с этой функцией, но дополнительная безопасность лишней не будет точно. Сегодня мы поговорим о том, как включить VPN в Tor Browser.

Как установить VPN для Тор браузера

Существует множество стороннего софта, благодаря которому, можно настроить VPN-подключение и просматривать любые веб-сайты. Наиболее популярной утилитой является SoftEther и на ее примере мы рассмотрим, как настроить ВПН для Тор:

- Зайдите в ваш Тор браузер. Перейдите на специальную страницу для загрузки программы.

- Кликните на «Download SoftEther VPN Client» (первая ссылка).

Как запустить программу для VPN-подключения

Программа запустится автоматически, после завершения установки. Вам останется всего лишь подключиться к подходящему серверу. Как это сделать? Разберемся детально:

-

После того, как откроется программа, выберете вкладку «VPN Gate Public VPN Relay Servers».

Заключение

Дополнительный софт, который обеспечивает подключение к ВПН позволяет пользователям обойти блокировки со стороны провайдера и запустить запрещенные веб-страницы. В этой статье мы рассмотрели принцип работы одного из самых популярных ВПН-приложений. Надеемся, что у вас не возникло никаких вопросов.

К фундаментальным проблемам можно отнести централизацию большинства VPN решений. Контроль за VPN сетью находиться в руках её владельца, пользуясь VPN вы должны полностью понимать политику сервиса в области раскрытия данных и хранения логов, внимательно читать соглашение об оказании услуг.

Пример из жизни, в 2011 году ФБР арестовала хакера Cody Kretsinger, который пользовался достаточно известным британским сервисом HideMyAss для взлома Sony. Переписка хакера в IRC попала в руки федералов, даже не смотря на то, что сервис в своём лицензионном соглашении утверждает, что они собирают только общую статистику и не записывают IP-адреса клиентов и их трафик.

Казалось бы, сеть Tor, как более надежное и децентрализованное решение должна помочь избежать подобных ситуаций, но и тут не обошлось без подводных камней. Проблема в том, что каждый может запустить свой выходной узел Tor. Трафик пользователей проходит через такой узел в незашифрованном виде, что позволяет владельцу выходного узла злоупотреблять своим положением и анализировать ту часть трафика которая проходит через подконтрольные ему узлы.

Это не просто теоретические выкладки, в 2016 году ученые из университета Northeastern опубликовали исследование в котором всего за 72 часа нашли 110 вредоносных выходных узлов, шпионящих за пользователями анонимной сети. Логично предположить, что таких узлов на самом деле больше, а учитывая общее небольшое количество узлов (всего около 7000 на июнь 2017) ничто не мешает соответствующим организациям анализировать значительную часть Tor трафика.

Также много шуму наделала недавняя история с эксплойтом для браузера Firefox который ФБР использовала для деанонимизации пользователей Tor. И хотя разработчики активно работают над устранением подобных проблем, никогда нельзя быть уверенным в том, что не существуют уязвимости не известные широкой общественности.

Не смотря на то, что Tor предполагает более высокий уровень анонимности чем VPN, за это приходится платить скоростью соединения, невозможностью использовать p2p сети (Torrent, Gnutella) и проблемы с доступом к некоторым ресурсам интернет, так как часто админы блокируют диапазон IP адресов Tor.

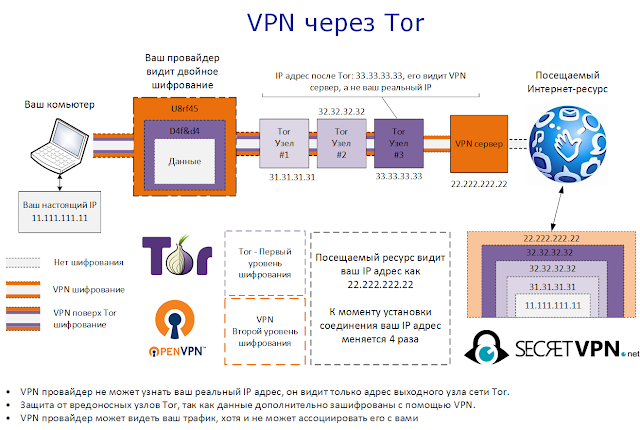

Хорошая новость заключается в том, что можно совместно использовать обе технологии с целью нивелировать недостатки каждой и добавить дополнительный уровень безопасности, конечно за это придется заплатить еще большим снижением скорости. При этом важно понимать, что существует два варианта связки VPN и Tor, подробно остановимся на достоинствах и недостатках каждого.

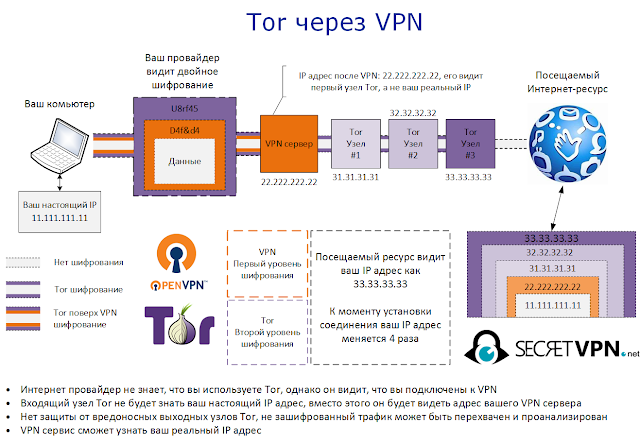

Tor через VPN

В такой конфигурации вы сначала подключаетесь к VPN серверу, а потом используете сеть Tor поверх VPN соединения.

Это именно то, что происходит, когда вы запускаете Tor браузер или защищенную ОС Whonix (для большей безопасности) в системе с уже подключенным VPN. При этом очевидно, что ваш внешний IP будет принадлежать диапазону сети Tor.

Достоинства Tor через VPN:

Недостатки Tor через VPN:

- Ваш VPN провайдер знает ваш реальный IP адрес.

- Нет защиты от вредоносных выходных узлов Tor, не зашифрованный трафик может быть перехвачен и проанализирован.

- Выходные узлы Tor часто заблокированы по IP.

Важно отметить, что для сокрытия факта использования Tor от глаз провайдера можно использовать не только VPN, но и Obfsproxy.

VPN через Tor

Данная конфигурация предполагает сначала соединение с сетью TOR, а потом использование VPN поверх Tor для выхода в сеть.

Цепочка соединений выглядит следующим образом:

Достоинства VPN через Tor:

- Так как вы соединяетесь с VPN сервером через Tor, VPN провайдер не может узнать ваш реальный IP адрес, он видит только адрес выходного узла сети Tor. Настоятельно рекомендуем использовать анонимный метод оплаты (например, пропущенные через миксер биткоины) и Tor для доступа к сайту VPN провайдера в момент приобретения VPN подписки.

- Защита от вредоносных узлов Tor, так как данные дополнительно зашифрованы с помощью VPN.

- Доступ к сайтам которые блокируют соединения из Tor

- Возможность выбора местонахождения сервера

- Весь трафик направляется через Tor

Недостатки VPN через Tor:

- VPN сервис может видеть ваш трафик, хотя и не может ассоциировать его с вами

- Ваш интернет провайдер видит, что трафик направляется в сторону одного из узлов Tor. Это немного повышает риск атаки по времени.

- Использовать стандартный Tor браузер. Недостаток такого подхода заключается в том, что придется запускать и держать постоянно включенным браузер Tor при работе с VPN.

- Установить Tor Expert Bundle как службу Windows. Такая настройка несколько сложнее, но зато вы получите постоянно работающий Tor на вашем компьютере и перед подключением VPN отпадает необходимость запускать Tor браузер

Настройка VPN через Tor с помощью браузера Tor.

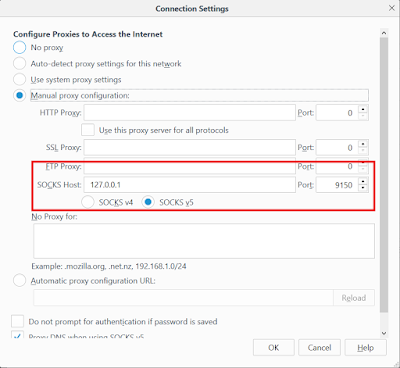

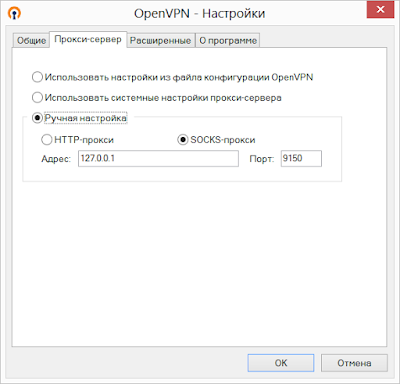

1. Запустите Tor браузер, перейдите в меню настроек (Options), далее Advanced -> Network -> Settings. Перед вами откроется окно настроек Прокси. Здесь нет особой необходимости что-то менять. Видно, что пока включен Tor браузер ваш компьютер работает как SOCKS v5 прокси и принимает соединения на порту номер 9150.

Настройка VPN через Tor с помощью Expert Bundle.

1. Скачайте Expert Bundle c официального страницы загрузки и поместите в выбранную папку. Мы это сделали в папку tor на диске C:.

Еще больше Tor и VPN

Отметим, что ничто не мешает расширить схемы описанные выше и использовать Tor поверх VPN поверх Tor. Например, запустив анонимную виртуальную ОС Whonix на компьютере с настроенной конфигурацией VPN через TOR.

Получается следующая схема:

Недостаток такой схемы еще большая потеря скорости соединения по сравнению с предыдущими конфигурациямиВредоносные выходные узлы Tor

Бывали случае, что такие вредоносные выходные узлы перенаправляли пользователей на фишинговые сайты, поэтому всегда стоит обращать внимание на подлинность SSL сертификата.

Атака по времени

Это техника, используется для деанонимизации пользователей VPN и Tor путем сопоставления времени их подключения к сети со временем анонимной интернет активности.

И хотя в глобальном масштабе такая атака трудноосуществима, это не значит, что она невозможна. Учитывая, что соответствующие структуры вполне могут иметь достаточное количество выходных узлов Tor под своим контролем.

Совместное использование Tor и VPN добавляет дополнительный уровень безопасности, что позволяет снизить риски подобных атак.

Что же выбрать?

VPN через Tor выглядит более предпочтительным вариантом, который позволяет добиться настоящей анонимности, так как даже ваш VPN сервис не знает кто вы (при условии анонимной оплаты и покупки VPN подписки через Tor). Дополнительно осуществляется защита от вредоносных выходных узлов Tor, а так как ваш видимый IP-адрес при этом не принадлежит сети Tor вы избегаете проблем с блокировкой адресов Tor многими web сайтами.

Tor через VPN не предоставляет защиты от вредоносных узлов Tor и не позволяет обходить блокировки IP-адресов Tor, но в тоже время скрывает ваш трафик от VPN сервиса. Хороший вариант, когда вы не доверяете своему VPN провайдеру, с другой стороны зачем им тогда пользоваться.

Заключение

В независимости от того, какую конфигурацию вы выбрали, совместное использование VPN и Tor обязательно улучшит вашу безопасность и анонимность и позволит избавиться от недостатков использования каждой из технологии по отдельности.

Однако если вам нужна очень высокая степень защиты, не забудьте зашифровать ваши данные. Отличная идея — это использовать скрытую операционную систему в VeraCrypt.

Оставляйте свои комментарии и вопросы ниже, а также подписывайтесь на нас в социальных сетях

Читайте также: