Что нельзя делать в браузере тор

Пользователи преимущественно выбирают браузер Tor для того, чтобы сохранить свою анонимность в Интернете. Но есть целый список действий, которые запросто помогут деанонимизировать пользователя. Мы расскажем только о некоторых из них, которые уж точно помогут определить, кто пользуется анонимным веб-обозревателем.

Посещение собственного сайта

Используя Tor абсолютно нельзя сохранять анонимность, заходя в административную часть сайта. По такой активности сразу же можно понять, что вход выполнен владельцем ресурса. Впрочем, обычное посещение собственных сайтов, не через административную часть, тоже нежелательно. Если ресурс не пользуется большой популярностью и насчитывает только несколько десятков или сотен человек, один пользователь, который посетил его через браузер Tor явно выделяется из их числа. Поэтому не сложно вычислить, что с большой долей вероятности это окажется именно владелец. А уж потом совершенно не сложно вычислить его реальный IP и прочую информацию.

Посещение своих аккаунтов в социальных сетях

При использовании Tor важно понимать, что он скрывает реальное местоположение человека и его IP. Вся остальная информация вроде даты рождения, учебных заведений, хобби и прочего уже хранится на серверах социальных сетей, где пользователь вводил такие данные. Как только человек входит в свой аккаунт, независимо от используемого IP, соцсеть сразу же распознает его.

Посещение других аккаунтов

Обычно пользователь регистрируется не только в социальных сетях, но и на видеохостингах, трекерах, форумах и прочих сайтах, где требуется пройти процесс аутентификации. Если хотя бы раз человек заходил на эти ресурсы со своего настоящего IP, то эта информация обязательно сохранится, поэтому в дальнейшем даже если выход будет осуществляться через Tor, пользователя все равно можно деанонимизировать.

Использование онлайн-банкинга и прочих платежных систем

При посещении любых онлайн-банкингов или платежных систем пользователь скорее рискует быть не деанонимизированным, а заблокированным. Дело в том, что при выявлении в системе подозрительной активности аккаунт может быть заблокирован. Этот процесс полностью автоматический, так что как только система обнаружит, что в аккаунт пользователя осуществлен вход с какого-то подозрительного IP, возможность осуществления любых операций будет заблокирована. Такая схема была реализована потому, что хакеры очень часто используют Tor для осуществления своих мошеннических действий.

Если личный аккаунт оказался заблокированным, то пользователь всегда может обратиться в службу поддержки. В худшем случае некоторые платежные системы и вовсе могут удалить аккаунт пользователя, если на нем часто осуществляется подозрительная активность. Поэтому пользователям стоит оценить все риски, а потом уже пользоваться интернет-банкингом через Tor.

Использование свободного Wi-Fi вместо Tor

Некоторые пользователи с целью скрыть свой реальный IP выходят в Интернет с помощью свободного Wi-Fi, доступ к которому имеется почти в каждом кафе, парке, остановке общественного транспорта, метро или библиотеке. Но такой способ не только не позволяет обеспечить необходимую анонимность, но еще и может быть крайне опасен. Именно через такие точки Wi-Fi часто осуществляется похищение личных данных пользователей и загрузка разных вирусов. Даже если пользователь надежно защитил себя от этого, то обеспечить полную анонимность он все равно не сможет. У любой точки доступа есть свой собственный IP. Хоть его невозможно привязать к конкретному человеку, все равно вычислить страну, город или даже район можно. А это при необходимости очень сильно сузит параметры поиска. Даже если человек выходил в Интернет далеко от своего дома или даже в соседнем районе, его все равно могут вычислить. Так что если уж пользоваться свободным Wi-Fi, то лучше не рисковать и использовать его вместе с анонимным браузером Tor.

Указание идентифицирующих данных

Чтобы понять, о чем идет речь, стоит посмотреть на свои ники в мессенджрах и прочих сервисах. Люди часто приписывают к нику дату рождения или сочетают имя и фамилию. При общении через Tor этого делать нельзя, иначе человек рискует в самые короткие сроки быть вычисленным и пойманным.

О том, что еще нельзя делать в браузере Tor, чтобы не дать хакерам и спецслужбам вычислить себя, читайте в продолжении нашей статьи.

Все больше пользователей выбирают анонимный серфинг. И дело тут вовсе не в теориях заговора. Просто рекламщикам, спамерам и агрегаторам данных наши цифровые личности нужны больше, чем масонам и рептилоидам вместе взятым.

Наиболее популярное решение для анонимного серфинга – браузер Tor. При правильном использовании он гарантирует, что между вашей личностью и вашими действиями в интернете установить связь будет невозможно. Однако есть определенные вещи, которые могут сделать ваш трафик отслеживаемым и привести к деанонимизации.

Итак, что нельзя делать в Tor Browser, чтобы сохранить анонимность в сети?

Качать торренты

Во-первых, торрент-трекеры способны игнорировать настройки прокси. Это означает, что ваш IP будет раскрыт. А во-вторых, скачивание файлов через торрент сильно замедлит скорость работы в сети.

Устанавливать плагины

Все, что нужно для безопасного и анонимного серфинга, уже присутствует в Tor. Поэтому сторонние плагины могут оказаться небезопасными, а последствия их использования непредсказуемыми – от деанонимизации до проникновения вирусов на компьютер.

Открывать документы прямо в браузере

Современные браузеры умеют открывать популярные форматы документов, например PDF. Но в этом есть подвох. В документах могут находиться ссылки, через которые подключение к сайту происходит, минуя шифрование. Однако, риск утечки данных снижается, если вести работу с браузером через виртуальную машину.

Открывать скачанные файлы программами, имеющими доступ к интернету

Скачанные файлы могут раскрыть вашу личность после того, как вы завершите работу в Tor. Например, Windows Media Player ищет в интернете информацию о запускаемых треках. Если запустить в этой программе анонимно скачанную музыку, трафик потеряет анонимность в сети.

Заходить в свои личные аккаунты

Оставлять о себе много личной информации

Платежные данные, фотографии, описание внешности, место жительства – все это сведения, с помощью которых возможно найти «анонима» в реальной жизни. По поведению в интернете (манере общаться, интересам) можно составить цифровой портрет личности, который в свою очередь послужит при поиске человека. Этим способом пользуются спецслужбы.

Данные рекомендации подходят для всех браузеров, направленных на анонимизацию пользователя. В статье Топ-5 браузеров для анонимного серфинга вы можете почитать обзоры и выбрать себе наиболее подходящий браузер, чтобы сохранить свою анонимность в сети интернет.

Лучше избегать посещения персональных сайтов, к которым прикреплены реальные имена или псевдонимы, особенно если к ним когда-либо подключались не через Tor / с реальным IP-адресом. Вероятно, очень немногие люди посещают ваш личный сайт через Tor. Это значит, что пользователь может быть единственным уникальным клиентом Tor, который сделает это.

Такое поведение ведёт к утечке анонимности, поскольку после посещения веб-сайта вся схема Tor становится «грязной». Если сайт малопопулярен и не получает много трафика, то выходные узлы Tor могут быть почти уверены, что посетитель этого сайта — владелец сайта. С этого момента разумно предположить, что последующие соединения с этого выходного узла Tor тоже идут с компьютера этого пользователя.

Заходить в аккаунты социальных сетей и думать, что вы анонимны

Не заходите в личный аккаунт Facebook или другой социальной сети через Tor. Даже если вместо реального имени используется псевдоним, аккаунт вероятно связан с друзьями, которые знают вас. В результате, социальная сеть может выдвинуть разумное предположение, кем на самом деле является пользователь.

Никогда не заходите в аккаунты, которыми вы пользовались без Tor

Всегда предполагайте, что при каждом визите журнал сервера сохраняет следующее:

Также предполагайте, что интернет-провайдер (ISP) запишет как минимум время в онлайне и IP-адрес/местоположение клиента. Провайдер может также записать IP-адреса/местоположение посещённых сайтов, сколько трафика (данных) передано и что конкретно было передано и получено. До тех пор, пока трафик не зашифрован, ISP сможет видеть, какие конкретно действия осуществлялись, полученную и отправленную информацию.

Понятно, что однотипное журналирование веб-сайтами и интернет-провайдером позволяет легко определить действия пользователя.

Не авторизуйтесь в онлайн-банкинге или платёжных системах, если не осознаёте риски

Использование Tor с онлайн-банкингом и финансовыми аккаунтами не является анонимным по причинам, приведённым выше. Это псевдонимность, которая обеспечивает только скрытие IP-адреса, или уловка для доступа к сайту, заблокированному провайдером.

Если пользователя заблокировали, во многих случаях можно связаться со службой поддержки, чтобы разблокировать аккаунт. Некоторые сервисы даже допускают ослабление правил определения фрода для пользовательских аккаунтов.

Разработчик Whonix Патрик Шлейзер не против использования Tor для обхода блокировки сайта или скрытия IP-адреса. Но пользователь должен понимать, что банковский или другой платёжный аккаунт может быть (временно) заморожен. Кроме того, возможны другие исходы (постоянная блокировка сервиса, удаление аккаунта и т. д.), как сказано в предупреждениях на этой странице и в документации Whonix. Если пользователи осведомлены о рисках и чувствуют уместным использовать Tor в конкретных личных обстоятельствах, конечно же, они могут игнорировать этот совет.

Не чередуйте Tor и Open Wi-Fi

Некоторые пользователи ошибочно думают, что открытый Wi-Fi — более быстрая и безопасная «альтернатива Tor», поскольку IP-адрес нельзя привязать к реальному имени.

Ниже объясним причины, почему лучше использовать открытый Wi-Fi и Tor, но не открытый Wi-Fi илиTor.

Примерное местонахождение любого IP-адреса можно вычислить до города, района или даже улицы. Даже если пользователь далеко от своего дома, открытый Wi-Fi всё равно выдаёт город и примерное местоположение, поскольку большинство людей не путешествуют по континентам.

Личность владельца с открытым Wi-Fi и настройки маршрутизатора — тоже неизвестные переменные. Там может вестись журнал MAC-адресов пользователей с соответствующей активностью этих пользователей в Интернете, которая открыта для владельца маршрутизатора.

Хотя журналирование необязательно нарушает анонимность пользователя, она сужает круг подозреваемых со всего глобального населения Земли или континента, или страны — до конкретного района. Этот эффект сильно ухудшает анонимность. Пользователям следует всегда оставлять у себя максимально возможное количество информации.

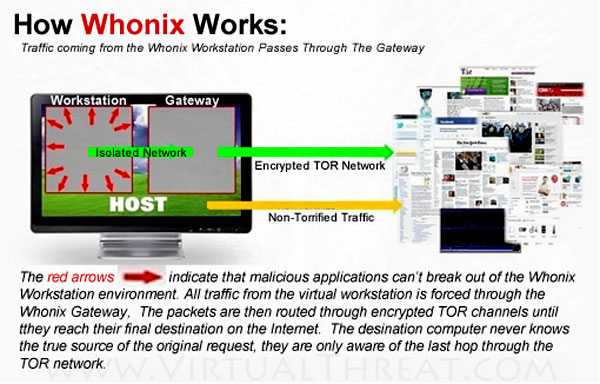

Избегайте сценариев «Tor через Tor»

Примечание: это проблема конкретно сервиса Whonix.

Когда используется прозрачный прокси (такой как Whonix), то можно запустить сессии Tor одновременно на стороне клиента и на прозрачном прокси, что создаёт сценарий «Tor через Tor».

Такое происходит при установке Tor внутри Whonix-Workstation или при использовании Tor Browser, который не сконфигурирован для использования SocksPort вместо TransPort.

Не раскрывайте в онлайне идентифицирующие данные

Деанонимизация возможна не только с соединениями и IP-адресами, но также социальными способами. Вот некоторые рекомендации защиты от деанонимизации от Anonymous:

- Не включайте в ники персональную информацию или личные интересы.

- Не обсуждайте персональную информацию, такую как место жительства, возраст, семейный статус и т. д. Со временем глупые беседы вроде обсуждения погоды могут привести к точному вычислению местоположения пользователя.

- Не упоминайте пол, татуировки, пирсинг, физические способности или недостатки.

- Не упоминайте профессию, хобби или участие в активистских группах.

- Не используйте специальные символы на клавиатуре, которые существуют только в вашем языке.

- Не публикуйте информацию в обычном Интернете (Clearnet), будучи анонимным.

- Не используйте Twitter, Facebook и другие социальные сети. Вас легко будет связать с профилем.

- Не публикуйте ссылки на изображения Facebook. В имени файла содержится ваш персональный ID.

- Не заходите на один сайт в одно и то же время дня или ночи. Пытайтесь варьировать время сеансов.

- Помните, что IRC, другие чаты, форумы, почтовые списки рассылки — это публичные места.

- Не обсуждайте ничего личного вообще, даже при защищённом и анонимном подключении к группе незнакомцев. Получатели в группе представляют собой потенциальный риск («известные неизвестные») и их могут заставить работать против пользователя. Нужен всего один информатор, чтобы развалить группу.

- Герои существуют только в комиксах — и на них активно охотятся. Есть только молодые или мёртвые герои.

Если необходимо раскрыть какие-то идентификационные данные, то расценивайте их как конфиденциальную информацию, описанную в предыдущем разделе.

Используйте мосты, если сеть Tor кажется опасной или подозрительной в вашем районе

Не оставайтесь залогиненным в Twitter, Facebook, Google и др. дольше, чем необходимо

Сведите время авторизации в Twitter, Facebook, Google и других сервисах с аккаунтами (вроде веб-форумов) до абсолютно необходимого минимума. Немедленно выходите из аккаунта, как только прочитали, опубликовали информацию или выполнили другие необходимые задачи. После выхода из аккаунта безопасным будет закрыть Tor Browser, изменить цепочку Tor с помощью Tor Controller, подождать 10 секунд до смены цепочки — и затем перезапустить Tor Browser. Для лучшей безопасности следуйте рекомендациям по использованию нескольких виртуальных машин и/или нескольких Whonix-Workstation.

Такое поведение необходимо, потому что на многих веб-сайтах размещается одна или больше кнопок интеграции, такие как кнопка Like от Facebook или «Tweet This» от Twitter.

Не для кого не секрет, что в 2017 году существует множество инструментов анонимности, но каждый из них имеет ряд недостатков и уязвимостей. Сегодня мы поговорим о Tor .

Итак.

1. Не используйте личные аккаунты соц. сетей.

Не советую заходить в личный аккаунт Вконтакте , Facebook или любой другой социальной сети. Даже если Вы используйте ненастоящее имя, вероятнее всего этот аккаунт связан с друзьями, которые знакомы с вами. В конечном счете социальная сеть может предположить, кем на самом деле является пользователь.

Пользователи, которые заходят в свои аккаунты соц. сетей через Tor получают только сокрытие местоположения, но не анонимность.

2. Не заходите в аккаунты, которые вы используйте без Tor .

Вы должны предполагать, что при каждом посещении журнал сервера сохраняет следующие данные:

До того момента, пока траффик не зашифрован, интернет-провайдер сможет видеть, какие конкретно действия осуществлялись, полученную и отправленную информацию.

Вы можете скомпрометировать свой аккаунт даже при однократной авторизации через соединение, не защищенное Tor , с реального IP-адреса. В результате такие единичные ошибки ведут к печальным последствиям.

3. Не авторизуйтесь в онлайн-банкинге или платежных системах.

Если вы все таки использовали Tor c онлайн-банком или платежной системой и ваш счет заблокировали, попробуйте связаться со службой поддержки, так как некоторые сервисы допускают ослабление правил определения фрода для пользовательских аккаунтов.

4. Не отправляйте конфиденциальные данные без оконченного шифрования.

5. Не раскрывайте в онлайн данные, с помощью которых вас можно идентифицировать.

Вот некоторые правила, которые помогут избежать вам деанонимизации:

Не включайте в ники персональную информацию или личные интересы.

Не обсуждайте персональную информацию, такую как место жительства, возраст, семейный статус и т. д. Со временем глупые беседы вроде обсуждения погоды могут привести к точному вычислению местоположения пользователя.

Не упоминайте пол, татуировки, пирсинг, физические способности или недостатки.

Не упоминайте профессию, хобби или участие в активистских группах.

Не используйте специальные символы на клавиатуре, которые существуют только в вашем языке.

Не публикуйте информацию в обычном Интернете ( Clearnet ), будучи анонимным.

Не используйте Twitter, Facebook и другие социальные сети. Вас легко будет связать с профилем.

Не публикуйте ссылки на изображения Facebook. В имени файла содержится ваш персональный ID.

Не заходите на один сайт в одно и то же время дня или ночи. Пытайтесь варьировать время сеансов.

Помните, что IRC, другие чаты, форумы, почтовые списки рассылки — это публичные места.

Не обсуждайте ничего личного вообще, даже при защищённом и анонимном подключении к группе незнакомцев. Получатели в группе представляют собой потенциальный риск («известные неизвестные») и их могут заставить работать против пользователя. Нужен всего один информатор, чтобы развалить группу.

Герои существуют только в комиксах — и на них активно охотятся. Есть только молодые или мёртвые герои.

6. Не используйте долго одну и ту же цифровую личность.

Чем дольше вы используйте один и тот же псевдоним, тем больше вероятность оступиться и выдать себя. Как только у злоумышленника появиться такая возможность, он сможет изучить историю и всю активность под этим псевдонимом. Лучшим решением данной проблемы является, создание новых цифровых личностей и прекращение использования старых.

7. Не используйте несколько цифровых личностей одновременно.

Если Вы используйте несколько псевдонимов, то вы увеличивайте вероятность выдать себя. Различные цифровые личности легко связать, если они используются одновременно, поскольку Tor может повторно использовать цепочки в той же сессии сёрфинга или может произойти потенциальная утечка информации с Whonix-Workstation .

8. Не оставайтесь залогиненным в социальных сетях и др. аккаунтах дольше, чем необходимо.

Сократите время авторизации в соц. сетях и в других сервисах связанных с аккаунтами до абсолютно необходимого минимума. После выхода из аккаунта безопасным будет изменить цепочку Tor .

Это необходимо, потому как многие веб-сайты имеют кнопки интеграции социальных сетей. Поэтому если пользователь остается авторизованным в каком либо сервисе, то эти кнопки говорят владельцу сервиса о посещении сайта.

9. Не используйте клирнет и Tor одновременно.

Используя одновременно не- Tor браузер и Tor Browser, Вы рискуете однажды их перепутать и деанонимизировать себя.

При одновременном использовании чистого веба и Tor также возникают риски одновременных соединений к серверу по анонимным и неанонимным каналам. Пользователь никогда не может чувствовать себя безопасно, посещая одну и ту же страницу одновременно по анонимным и неанонимным каналам, потому что он видит только URL , но не то, сколько ресурсов запрашивается в фоне. Много разных сайтов размещаются в одном облаке. Сервисы вроде Google Analytics представлены на большинстве сайтов и поэтому видят много анонимных и неанонимных соединений.

Если этот совет игнорируется, то у пользователя должно быть по меньшей мере два разных десктопа, чтобы предотвратить путаницу между браузерами.

10. Не подключайтесь к серверу анонимно и неанонимно одновременно.

Не рекомендую создавать одновременно Tor и не-Tor соединения к удаленному серверу. Если произойдет разрыв связи с Интернетом , то в таком случае все соединения разорвутся одновременно. В таком случае злоумышленник легко определит, какой публичный IP-адрес/местоположение принадлежат какому IP-адресу/соединению Tor, что потенциально напрямую идентифицирует пользователя.

11. Научитесь различать анонимность и псевдонимность.

Анонимным соединением считается соединение с сервером назначения, когда этот сервер не имеет возможности ни установить происхождение ( IP -адрес/местонахождение) этого соединения, ни присвоить ему идентификатор.

Псевдонимным соединением считается соединение с сервером назначения, когда этот сервер не имеет возможности установить происхождение ( IP -адрес/местонахождение) этого соединения, но может присвоить ему идентификатор.

Как только Вы зашли в аккаунт на веб-сайте под своим логином, соединение уже автоматически теряет свою анонимность. Происхождение соединения ( IP -адрес/местонахождение) всё ещё скрыто, но соединению можно присвоить идентификатор; в данном случае, это имя аккаунта. Идентификаторы используются для журналирования разных вещей: время, когда пользователь что-то написал, дата и время входа и выхода, что именно пользователь написал и кому, используемый IP-адрес (бесполезен, если это выходной узел Tor ), сохранённый отпечаток браузера и так далее.

12. Не распространяйте свою ссылку первым.

Никогда не начинайте первым рекламировать ваш анонимный проект!

Чем сильнее личности отделены друг от друга, тем лучше.

13. Не открывайте случайные файлы и ссылки.

Если вам прислали файл любого типа или ссылку на файл, будьте осторожны независимо от формата файла. Отправитель, почтовый ящик, аккаунт или ключ могут быть скомпрометированы, а файл или ссылка могли быть специальным образом подготовлены для заражения системы пользователя при открытии в стандартном приложении.

14. Не используйте верификацию по мобильному телефону.

Многие веб-сайты просят мобильный номер телефона, когда вы используйте Tor . Ни в коем случае не выдавайте эту информацию, только если вы имеете какую-то альтернативу вроде виртуального номера.

Любые телефонные номера будут внесены в журнал. SIM -карта скорее всего будет привязана к пользователю. Даже если не так, получение SMS выдаст местоположение. Вы можете попробовать купить анонимно купить SIM-карту, но все равно остается риск — это телефон. Если SIM -карта куплена анонимно, а телефон нет, то анонимности не будет, потому что два серийных номера свяжут вместе.

Поэтому тут два варианта решения этой проблемы:

1) Купить анонимно SIM -карту и телефон, уехать подальше от дома, принять SMS и сразу же выключить телефон.

В заключении, хочу сказать, что самый эффективный способ оставаться анонимным — это использование нескольких средств анонимности вместе, а не только Tor Browser . Внимательно следите за своими привычками в сети и будьте осторожны.

Программа Onion Router (Tor) представляет собой бесплатное программное обеспечение, облегчающее анонимную связь и просмотр Интернета. Это надежное средство для просмотра страниц Интернета, которое поставляется в виде браузера. Ниже приводятся советы обеспечения безопасности и конфиденциальности при использовании браузера Tor.

Конфиденциальность и безопасность при использовании Tor

Если вы хотите сохранить анонимность при использовании Интернета, то Tor, по крайней мере, не хуже, чем лучшие приватные сайты VPN , которые вы можете назвать. Но вы должны помнить, что Tor – это не VPN , это прокси, защищающий проходящий через него трафик. Подробно это объясняется в полном руководстве по использованию Tor.

Сам по себе, Tor не может гарантировать вашу безопасность и конфиденциальность. Вам необходимо понять лучшие методы и советы по использованию этого браузера, чтобы достичь максимальной безопасности и преимуществ его применения.

К этим советам относятся:

Мы сейчас не говорим о том, что Tor – это самый лучший инструмент, когда речь заходит о конфиденциальности в онлайновом режиме. Но если вы будете его правильно использовать, он становится весьма мощным инструментом.

Что можно, и чего нельзя делать, используя Tor

При правильном применении, Tor представляет собой замечательный инструмент. Многие люди связывают его с темным Интернетом, и противозаконной деятельностью. Но такое представление отражает только небольшую часть базы пользователей Tor.

К другим применениям Tor относятся:

Если вы решили начать использовать Tor, то убедитесь, что вы следуете приведенным выше советам, подробно описываемым ниже.

1. Не используйте персональную информацию

Одной из причин, по которой многие люди терпят неудачу, является смешивание своей личной информации с деятельностью, связанной с Tor. Сюда входят использование или предоставление доступа к вашим личным адресам электронной почты, использование тех же самых регистрационных имен, использование дебетовых или кредитных карт, не использование анонимной личности, и многое другое.

Если вы применяете Tor правильно, создайте анонимную личность и используйте ее. Используйте основанные на Tor или временные сервисы электронной почты, и расплачивайтесь анонимной криптовалютой. Временные почтовые сервисы могут быть использованы там, где вам не нужен постоянный почтовый адрес. Через какое-то время временный адрес электронной почты будет удален.

2. Регулярно обновляйте свою систему

Браузер Tor безопасен настолько, насколько безопасна операционная система, в которой он выполняется. В конце концов, он же представляет собой программное обеспечение. Если ваша ОС устарела, то сторонние лица или организации могут воспользоваться лазейками в ней, чтобы обойти защиту Tor и повредить или использовать ваши данные.

Если потенциальный нападающий способен определить, какую ОС вы используете, то Tor не сможет защитить вас. Что касается операционной системы, то вряд ли можно считать хорошей идеей использование Windows. Это связано с присущими ей ошибками безопасности в Интернете и уязвимостями, которые имеются в ней.

Если нельзя избежать использования Windows, то убедитесь, что вы регулярно обновляете ее – здесь можно воспользоваться автоматическими обновлениями.

3. Не используйте Tor для поиска в Google

Система Google собирает и хранит информацию, такую, как поисковые запросы. Google также хранит куки на вашем компьютере, чтобы отслеживать ваши поисковые привычки. Для людей, особенно озабоченных сохранностью своей информации, по этой причине следует избегать использования Google в браузере Tor.

Из других поисковых систем для использования с Tor можно назвать DuckDuckGo и StartPage . Они не ведут мониторинга или журналов, не сохраняют запросы, и не хранят никакой информации на своих серверах или на вашем устройстве.

4. Отключите Java, JavaScript и Flash

Использование в Tor активного контента несет большие риски. Такие средства, как Adobe Flash , QuickTime , ActiveX , Java и JavaScript могут работать только благодаря привилегиям вашей учетной записи. Благодаря этому они могут получить доступ к вашим приватным данным.

Наиболее опасной является система JavaScript . Она представляет собой широко применяемый язык для программирования браузера, позволяющий игнорировать установки прокси и осуществлять мониторинг со стороны Web-сайтов. Кроме того, эти инструменты могут хранить куки и другие данные из браузера Tor, которые сложно обнаружить и удалить. Если полностью отключить их, то вы обеспечите немного более высокий уровень приватности и безопасности.

5. Не используйте Torrent или сети P2P

Браузер Tor не предназначен для обмена файлами по таким сетям P2P , как Torrent . Сетевая архитектура Tor настроена на полное блокирование трафика для обмена файлами, и использование P2P в Tor – это не только рискованно само по себе, это еще и риск для вашей конфиденциальности и анонимности.

Такие клиенты, как BitTorrent не защищены в своей основе. При их использовании в Tor, они будут отправлять ваш IP -адрес другим узлам сети, и остановить это невозможно.

6. Регулярно удаляйте куки и другие данные

Хотя Tor направляет ваш трафик через множество узлов, препятствуя анализу трафика, для отслеживания вашей активности в Интернете все еще могут использоваться куки и другие скрипты. При достаточном количестве куки или ключевых битов данных, их можно собрать вместе для определения вашей идентичности.

Используя Tor, регулярно очищайте куки и данные локального сайта, либо применяйте дополнения, которые делают это автоматически.

Браузер Tor безопасен лишь в той степени, в которой вы это обеспечиваете

Этот браузер является одним из лучших доступных инструментов для защиты от стороннего несанкционированного просмотра ваших данных.

Хотя он не идеален, и обладает присущими ему уязвимостями и слабостями, от них можно защититься, жестко придерживаясь лучших методов защиты и используя приведенные выше советы.

Неважно, для чего вы используете Tor, анонимность ваших действий является основным предметом вашего беспокойства. Анонимности в Интернете достичь не просто, особенно учитывая то, что мы живем в мире, основанном на данных.

Читайте также: