Антивирусная программа не может восстанавливать зараженные файлы информацию

Читайте, как восстановить удаленные в результате вирусной атаки файлы, с помощью встроенных решений Windows или сторонних программ . Как восстановить зашифрованные вирусом файлы. Ваш компьютер подвергся вирусной атаке? Вы хотите восстановить файлы, удаленные в результате вредоносного воздействия? О стандартных способах исправления непредвиденной ситуации и различных вариантах восстановления удаленных файлов мы постараемся рассказать в данной статье.

Введение

С развитием электронных технологий и средств коммуникации значительно расширился диапазон и объем информации, задействованной пользователями при выполнении ими разнообразных действий, напрямую связанных, как с профессиональной и производственной деятельностью, так и направленных на обеспечение связи, общения, игр и развлечения последних.

В полной мере выполнять полноценный контроль над входящими и исходящими потоками данных, осуществлять мгновенную их обработку, независимо от конечного объема, и обеспечивать безопасное хранение помогают компьютерные устройства в различном исполнении.

Стационарные персональные компьютеры и ноутбуки, включая любые их вариативные комбинации (ультрабуки, нетбуки, ноутбуки-трансформеры, неттопы), планшеты, смартфоны и коммуникаторы и т.д. полностью соответствуют все возрастающим потребностям пользователей при работе с информацией, и отвечают последним информационным нормативам.

Наиболее широко, в списке самых популярных у пользователей электронных устройств, представлены персональные компьютеры и ноутбуки. Богатое внутреннее наполнение компьютерных устройств (сверхскоростные процессоры, высоко функциональные материнские платы, прогрессивные планки памяти, емкостные запоминающие устройства хранения данных и т.д.), и современное высокопроизводительное программное обеспечение, по праву, позволяет им занимать лидирующее положения, в обработке и хранении информации, в мире.

По широте распространения и количеству используемых устройств к ним приближаются смартфоны и коммуникаторы. Благодаря высокой степени мобильности, миниатюрным размерам, достаточно высоким функциональным возможностям, обширному набору доступных приложений – смартфоны стремятся соответствовать и, по возможности, заменить компьютеры и ноутбуки, при исполнении определенных действий.

Развитие международной информационной компьютерной сети «Интернет» ускорило распространение и применение разнообразных компьютерных устройств пользователями для решения любых задач без обязательной привязки к конкретному устройству или рабочему месту. Применение обширной базы данных, удаленное использование и обработка информации существенно популяризировали компьютерные устройства, и ускорили процесс перехода к хранению информации в цифровом режиме.

С повсеместным переходом на цифровой формат информации, большинство видов данных пользователей (личных, социальных, общественных и деловых) хранятся, обрабатываются, переносятся и обслуживаются различными компьютерными устройствами. В связи с этим, важнейшим требованием, предъявляемым ко всем устройства, является обязательная высокая степень безопасности данных и защита их от несанкционированных действий третьих лиц.

К одним из самых распространенных видов вредоносного воздействия на данные пользователей можно отнести вирусные атаки злонамеренного программного обеспечения.

Диапазон действия и функциональных возможностей таких программ необычайно широк, а благодаря международной информационной сети «Интернет» , уровень их распространение достиг мирового масштаба.

Заражения пользовательского компьютерного устройства вирусом может привести к нежелательным последствиям, самым распространенным из которых является удаление пользовательских файлов. О том, как восстановить файлы после воздействия вирусных программ и пойдет речь далее в нашей статье.

Вредоносное воздействие вирусов

Современные антивирусные программы научились распознавать и своевременно бороться, изолировать и уничтожать вредоносные вирусы и защищать компьютерные устройства от заражения. Однако компьютерные вирусы развиваются стремительными темпами, и реализуют различные алгоритмы вредоносного доступа и методы удаленного воздействия. Очень частым результатом их усилий является частичное или полное удаление файлов пользователей, что особенно критично, когда такие файлы хранятся в единственном экземпляре и не имеют резервных копий.

Создание резервной копии файлов пользователя является хорошим элементом защиты данных от неожиданной и необратимой их утраты вследствие действий вирусов. Регулярное создание копий важных файлов поможет пользователям обезопасить себя от многих видов потерь, связанных как с воздействием вирусов, так и с другими причинами, например поломка запоминающего устройства.

Однако объем данных, которые использует, а главное, желает сохранить пользователи, непрерывно растет. И требует наличия нескольких устройств для хранения, что влечет за собой значительные дополнительные затраты. Поэтому, многие пользователи предпочитают хранить резервные копии на одном устройстве. И как следствие, заражение устройства вирусом может привести к повреждению или полноценной потере не только оригиналов файлов, но и сохраненных копий. Поэтому вопрос восстановления потерянных данных после вирусной атаки имеет для пользователей первостепенное значение, особенно, как реакция на свершившуюся потерю.

Более подробно с различными проявлениями вредоносного воздействия злонамеренных вирусных программ вы сможете ознакомиться на нашем видеоканале в обзоре: «Вирус создал ярлыки вместо файлов и папок на флэшке, как вернуть данные и удалить вирус» .

Как вирус заражает компьютерные устройства пользователей и удаляет данные

Компьютерный вирус представляет собой вид автономного вредоносного исполняемого программного кода, способного, используя обнаруженные уязвимости системы, внедрятся в код других программ и скрытые системные сектора управления, создавать копии самого себя и распространять их по различным каналам связи для нового заражения. Вирусом или его носителем могут выступать как отдельные целостные программы, содержащие машинный код, так и разнообразная информация, с прикрепленной к ней автоматически исполняемыми командами активации процесса заражения.

Одной из главных задач вирусов является их максимальное распространение для последующего достижения цели разработчика – создателя вируса. В основном, вирусы разрабатываются по нескольким причинам:

- Просто как шутка, не преследующая негативных или разрушающих целей.

- Созданные в качестве инструмента отмщения за причиненные страдания или обиды.

- Вирусы как средство обогащения или кражи чужих конфиденциальных данных для последующей перепродажи или незаконного завладения средствами.

Поскольку вирусы создаются для разнообразных целей, то и ущерб для компьютеров пользователей значительно разнится. Некоторые из вирусов, которые задумывались как шутка, могут вызывать всплывающую картинку, видеоролик или веб-страницу, появляющуюся на экране мгновенно и неожиданно, что создает отдельные неудобства при работе за компьютером, но не ведет к повреждению или потере данных. Напротив, другие, рассчитанные на нанесение ущерба или вреда, фактически предназначены для кражи или удаления важных файлов пользователей. Часто, действия таких вирусов, сопровождаются нарушением работоспособности программно-аппаратных комплексов, вызывающие, как следствие, удаление отдельных файлов или целой операционной системы, нарушение порядка структуры размещения данных, частичное или полное блокирование работы пользователей, увеличение числа системных ошибок, значительное потребление ресурсов системы и т. п.

- Использование неизвестного программного обеспечения из сомнительных источников.

- Подключение к персональному компьютеру, или другому устройству пользователя, накопителя данных (USB-флэш накопитель, карта памяти, внешний диск и т.д.) без обязательной проверки антивирусной программой.

- Посещение веб-сайтов, замеченных в аномальной активности или содержащих вирусы.

- Автоматическая или случайная загрузка сетевых файлов из анонимных источников или непроверенных сайтов.

Фактически, вирус может попасть в персональный компьютер с помощью множества различных способов, диапазон которых ежедневно расширяется и совершенствуется. Именно поэтому, важным сдерживающим фактором, который может предотвратить вредоносное заражение, является обязательное использование доверенного антивирусного программного обеспечения, особенно после покупки нового компьютера или плановой переустановки операционной системы.

Принцип действия вирусов, теоретически, имеет единый схожий алгоритм. Прикрепленный к носителям данных, будь то накопитель или информация, переданная по сети, вирус попадает в компьютерное устройство и инфицирует его. После успешного внедрения вирус может находиться в спящем режиме до тех пор, пока определенные обстоятельства не запустят процесс его исполнения. Таким образом, вирус остается незаметным для пользователя, и компьютер не отображает признаков заражения. При достижении условий активации, вирус запускает процесс инфицирования устройства, поражая системные и пользовательские файлы, а также компьютеры, составляющие единую сеть. Как следствие, вредоносное действие вируса часто приводит к повреждению операционной и файловой систем, изменению имен файлов и полному стиранию данных, чем наносит значительный ущерб.

Подводя итог, становится понятно, что компьютерный вирус может создавать серьезные проблемы для работоспособности компьютера и его системных служб, и привести к утрате важной информации, которая может повлечь за собой возникновение дополнительных финансовых затрат. Поэтому восстановление файлов, удаленных вредоносной вирусной атакой, становится важной задачей, исполнение которой требует особого внимания.

Восстановление файлов, удаленных в результате вирусной атакой с помощью встроенных решений операционной системы «Windows»

В операционной системе представлено несколько встроенных инструментов на основе резервного копирования данных, которые выполняют сохранение пользовательских файлов в соответствии с заданными параметрами. Операционная система «Windows» не может непосредственно произвести сканирование системы на предмет наличия удаленных или стертых файлов и восстановить их. Однако, возможности заложенных в ней инструментов, позволяют выполнять резервное сохранение выборочного списка файлов и папок, и предъявлять их пользователю по его запросу в случае непредвиденной утраты оригинала. В системе доступно несколько способов, опробовав каждый из которых, пользователи имеют хорошие шансы на обнаружение и последующее возвращение, для полноценного использования, копий взамен утраченных файлов. Обязательным условием использования инструментов резервного копирования является их предварительные настройка и запуск в операционной системе «Windows» .

Восстановление из резервной копии

Если настройки сохранения резервной копии в операционной системе «Windows» были заранее активированы пользователем, то можно восстановить сохраненные в ней данные при помощи встроенного системного инструмента.

Перейти к инструменту восстановления данных из резервной копии можно разными способами. Например, нажмите кнопку «Пуск» , расположенную на «Панели задач» в нижнем левом углу рабочего стола, и откройте главное пользовательское меню «Windows» . В списке установленных приложений, используя бегунок полосы прокрутки, найдите раздел «Служебные – Windows» . Откройте вложенное меню и выберите, из предложенного списка приложений, раздел «Панель управления» .

Вирусы повредили ценные файлы на ПК?

Восстановите их в программе «ФЕНИКС» - это просто!

- 100%

безопасно - Поддержка всех

версий Windows - Более 10 млн.

восстановленных файлов

Как обезвредить вирус и сохранить файл

Каждый современный пользователь прекрасно знает: первое, что нужно сделать после покупки компьютера — установить антивирус. Так вы значительно снизите риск заражения системы и повреждения файлов, хранящихся на жестком диске.

При обнаружении опасности ПО оповестит вас об угрозе и предложит вылечить файл, удалить его, переместить в карантин или ничего не делать. Пользователям кажется, что ответ лежит на поверхности — файл нужно вылечить. К сожалению, эта волшебная кнопочка не всегда справляется с задачей. В такой ситуации антивирус предложит выбрать другое решение. 70% пользователей выбирают удаление и сталкиваются с удалением или повреждением файлов.

Дело в том, что антивирус в процессе сканирования компьютера может пометить отдельные файлы как «подозрительные» и стереть их вместе с вирусом. Далеко не всегда удаленная информация оказывается заражена в действительности: чаще всего файлы попадают в черный список из-за ошибок системы или реестра.

Если на экране вашего монитора появилась информация об обнаружении угрозы, то сначала проанализируйте ситуацию, а лишь после предпринимайте какие-либо меры. Оптимальным вариантом будет поместить потенциально опасный файл в карантин. Тогда он будет огражден от взаимодействия с остальными программами. Это предотвратит распространение заразы по системе. Позже, если обнаружится, что опасность исходила от другого объекта, вы всегда сможете вытащить файл.

Быстрое восстановление удалённых или поврежденных файлов

Если файл оказался удален или поврежден, вы можете восстановить его с помощью специального ПО. На просторах интернета вы найдете сотни приложений, предназначенных для решения этой проблемы. Одни из них поддерживают работу только с фото, вторые специализируются на возврате текстовых документов, но есть и программы формата «всё в одном». Например, «ФЕНИКС». Эта программа для восстановления файлов отлично справится с задачей и найдет удаленные данные за пару минут. Не имеет значения, данные какого типа были утрачены: текстовые документы, электронные таблицы, презентации, видеоролики, аудиофайлы, фотографии — «ФЕНИКС» поддерживает работу со всеми современными видами информации.

Самый худший сценарий, который испытали на себе многие пользователи: вредоносное ПО обходит все барьеры безопасности системы и заражает ее. Возможно ли после последствий такой вредоносной атаки восстановить систему Windows в прежнее состояние? Это можно сделать с помощью антивирусных программ или инструментов очистки от угроз. Однако, насколько эффективно эти средства делают свою работу?

Специалисты лаборатории AV-Test проверили этот вопрос в длительном тесте, в котором 10 антивирусных решений и 7 специальных инструментов очистки должны были не только очистить зараженные системы, но и полностью восстановить их.

Следующие пакеты безопасности были рассмотрены в данном тесте:

- 3 популярных бесплатных антивируса: Avast! Free Antivirus 9.0, AVG AntiVirus Free 2014, Avira Free Antivirus;

- Malwarebytes Anti-Malware Free как решение, рекомендуемое многими ИТ-журналами;

- Microsoft Security Essentials, встроенный в Windows;

- Пять дополнительных популярных комплексных антивирусов от Bitdefender, ESET, F-Secure, Kaspersky и Norton.

Кроме этого, были протестированы следующие инструменты для очистки и восстановления зараженных системы:

- Утилиты Avira Cleaner и HitmanPro, рекомендуемые инициативным центром "Botfrei.de" по борьбе с ботнетами;

- Disinfect2013 от ИТ-издания Heise;

- Четыре хорошо известных инструмента F-Secure Removal Tool, Kaspersky Removal Tool, Panda Cloud Cleaner и Norton Power Eraser.

Результаты тестирования

Антивирусные программы

Тест на восстановление: Использовалось два типичных сценария атак, 10 антивирусных решений были испытаны с точки зрения их возможностей по очистке угроз и восстановлению системы (Тестирование AV-Test от 9/13 до 6/14).

Общий результат: Большинство антивирусных решений показали отличные результаты в тесте на восстановления. Некоторые из них оставляли небольшой цифровой "мусор", но в нем не было ничего опасного (Тестирование AV-Test от 9/13 до 6/14).

Инструменты очистки и восстановления

Тест на восстановление: Для антивирусных утилит также использовалось два типичных сценария атак для проверки возможностей по очистке угроз и восстановлению системы (Тестирование AV-Test от 9/13 до 6/14).

Общий результат: Большинство инструментов экстренной помощи показали хорошие результаты после вредоносной атаки. Они также были надежны в очистке от угроз и восстановлении системы (Тестирование AV-Test от 9/13 до 6/14).

Методика тестирования

В этом длительном тесте антивирусные решения были протестированы несколько раз в течение 10 месяцев, начиная с сентября 2013 года по июнь 2014 года с точки зрения их возможностей по очистке от активных угроз и способности полного восстановления зараженной системы. На протяжении всего периода испытаний были несколько раз повторно задействованы различные семейства вредоносных программ, так как они также проходят постоянную эволюцию.

Используемые вредоносные образцы уже были известны всем решениям, и, таким образом, программы безопасности должны были четко обнаруживать все из них. В таблицах с результатами качество очистки и восстановления отмечены в соответствии со следующим приоритетом:

1. Были обнаружены или нет вредоносные программы?

2. Были удалены полностью активные компоненты?

3. Остались ли любые безвредные остатки от вредоносных файлов, и были исправлены все изменения в системе?

4. Полностью ли были удалены угрозы и восстановлена система с помощью программ безопасности и утилит очистки от угроз?

Таким образом, итоговая таблица также включает в себя процентный рейтинг общего уровня очистки и способностей восстановления.

Проверка антивирусных программ

Для антивирусных программ тестирование было разделено на два типичных сценария заражения.

1. В уже зараженной системе устанавливается антивирус для регистрации последующего обнаружения, очистки и восстановления последствий заражения.

2. Защита антивирусной программы временно отключается, применяется вредоносная программа, и затем возобновляется защита. Еще раз регистрируется обнаружение, очистка и восстановление.

Проверка специальных инструментов для очистки и восстановления

Эти угрозы были известны утилитам. В итоге была поставлена цель изучить способность восстановления, а не проверить уровень обнаружения.

Тестовая платформа и среда

Это тестирование - как другие испытания, проводимые AV-Test - было выполнено исключительно на реальном оборудовании с использованием платформы Windows 7. Некоторые вредоносные программы могут определять, выполняются ли они в виртуальной среде. В этом случае есть вероятность того, что некоторые из вредоносных кодов не будут задействованы в полной мере. При использовании реального оборудования условия являются настолько реалистичными, насколько это происходит в повседневной среде пользователя.

Лабораторные тесты были максимально комплексными, поскольку каждая платформа была заражены индивидуально отдельным вредоносным образцом. После этого антивирусы были установлены или отключены, и инструменты очистки были запущены соответственно. Наконец, очищенная система всегда сравнивалась с исходным состоянием. В общей сложности 60 и 55 образцов вредоносных программ соответственно, 10 антивирусов, а также 7 инструментов, позволили выполнить 985 отдельных тестов в течение 10 месяцев.

Оценка результатов

Результаты тестирования обеих тестовых групп (антивирусных программ и инструментов очистки/восстановления) были внесены в таблицу согласно следующей схеме обработки угроз:

- Вредоносное ПО не обнаружено;

- Активные компоненты вредоносной программы не удалены;

- После очистки остались только безвредные файлы вредоносного ПО;

- Полное удаление, чистая система.

Результат 1: Вредоносное ПО не обнаружено

Результат в данной категории должен приносить 0 баллов для всех тестируемых кандидатов, т.к. используемые в данном испытании вредоносные программы широко известны.

Среди антивирусов, которые не смогли обнаружить известные угрозы числятся Microsoft Security Essentials и Avira Free Antivirus. Это не должно было случиться.

При испытании 7 специализированных инструментов очистки ошибок при обнаружении вредоносного ПО не было выявлено.

Результат 2: Активные компоненты вредоносной программы не удалены

В данном случае вредоносная программа была обнаружена и некоторые ее файлы были удалены, но ядро зловреда не было обезврежено. Таким образом, система оставалась зараженной.

Среди 7 инструментов очистки, больше половины участников также провалили эту ключевую задачу: Hitman Pro, Panda Cloud Cleaner, Avira Cleaner и F-Secure Removal Tool не смогли удалить от 1 до 11 вредоносных компонентов.

Только Kaspersky Removal Tool, Norton Power Eraser и Disinfect2013 от немецкого разработчика Heise надежно справились с удалением активных элементов зловредов.

Результат 3: После очистки остались только безвредные файлы вредоносного ПО

В данной категории регистрировались случаи, когда после выполнения очистки оставались безвредные файлы угроз. Данные остатки включали вспомогательные файлы или записи системного реестра с утраченными связями.

Антивирусы от Bitdefender, F-Secure, Kaspersky, Norton и ESET оставили незначительные следы и неважные записи реестра от 1 до 9 раз. Таким образом, они расположились ниже безусловного лидера в данной категории - Malwarebytes Anti-Malware.

Среди утилит очистки и восстановления Kaspersky Removal Tool только один раз пропустил след зловреда. Все остальные тестовые задачи были выполнены успешно.

Norton Power Eraser пропустил 11 неактивных элементов вредоносного ПО, а Disinfect2013 – и вовсе 48. Однако, напомним, что были пропущены лишь абсолютно безвредные файлы, которые не представляли реальную угрозу системе.

Результат 4: Полное удаление, чистая система.

Среди всех протестированных решений, только бесплатный продукт Malwarebytes Anti-Malware Free смогл полностью очистить и восстановить систему во всех 60 тестах.

Bitdefender успешно выполнил данную задачу 59 раз, а F-Secure и Kaspersky были максимально эффективны 56 раз. Эти два антивируса пропустили несколько безвредных ключей реестра, в противном случае они могли достичь практически идеальной эффективности.

Среди инструментов очистки, ни одна из утилит не смогла полностью очистить систему. Только Kaspersky Removal Tool достиг максимальной производительности. Продукт лишь однажды пропустил безобидный файл, оставшийся от вредоносного ПО, а в остальных случаях отработал без ошибок.

Резюме: Выбираем идеальный продукт для себя

Результаты тестирования опровергают популярное в настоящее время мнение на форумах, что в случае заражения системы, проще всего удалить систему и переустановить Windows.

Среди антивирусных продуктов, решения от Malwarebytes, Bitdefender и Kaspersky продемонстрировали наилучшую эффективность среди всех протестированных программ. В целом, остальные продукты показали неплохие результаты, даже, несмотря на то, что были пропущены некоторые активные компоненты вредоносных программ.

Среди бесплатных утилит очистки рекомендуется Kaspersky Removal Tool. Утилиты от Norton и Heise (Disinfect2013) оставили большое количество мусорных файлов, но зато успешно надежно удалили ядра и активные компоненты угроз.

В конечном счете: даже если угроза обойдет защиту выбранного вами антивируса, всегда существуют надежные способы для очистки и восстановления системы. В случае чрезвычайно ситуации большинство инструментов можно использовать абсолютно бесплатно.

После удаления вирусов система может работать со сбоями (или вообще не загружаться), может пропасть доступ в Интернет или к определенным сайтам, поэтому после того как антивирус отрапортовал "Все вирусы уничтожены" пользователь остается один на один с неисправной системой. Также проблемы могут быть вызваны ошибками программ или их несовместимостью с вашей системой. Давайте рассмотрим варианты решения проблем.

Внимание! Все рекомендации даны только для работы с домашним компьютером, на сервере эти рекомендации выполнять нельзя!

:: Не работает Интернет

Причиной проблем с сетью может быть как последствие вируса, так и работа кривого софта. Существует несколько вариантов решения этой проблемы. Тут рассмотрим один - утилита AntiSMS.

Запустите с правами админа и выполните полное восстановление настроек сети. Работа утилиты проста: один клик мыши и готово.

:: Стандартное восстановление системы Windows

Если в системе не было отключено восстановление системы, то воспользуйтесь данным стандартным функционалом Windows для решения проблем. Также данный способ восстановления системы эффективен, если урон системе нанесен действиями неопытного пользователям или ошибками программ.

Windows XP: Пуск -> Все программы -> Стандартные -> Служебные -> Восстановление системы. И выберите точку восстановления за несколько дней до появления проблем.

В Windows 7: Откройте восстановление системы, нажав кнопку Пуск . В поле поиска введите восстановление системы, а затем в списке результатов выберите Восстановление системы. Введите пароль администратора или подтверждение пароля, если отобразится соответствующий запрос. Выполните указания мастера, чтобы выбрать точку восстановления и восстановить компьютер.

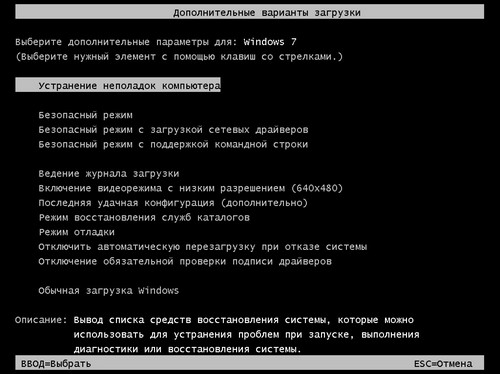

Если компьютер не загружается, то попробуйте зайти в Безопасном режиме Windows. Чтобы его выбрать нужно зайти в сервисное меню - для его вызова производите многократные нажатия клавиши F8 (или F5) сразу после включения компьютера. В Безопасном режиме также используйте кнопку "Пуск" для восстановления системы, как написано выше.

Если и Безопасный режим не работает, то попробуйте зайти в Безопасный режим с поддержкой командной строки. В этой режиме кнопки "Пуск" уже не будет, поэтому нужно будет вызывать восстановление системы через командную строку, для этого в командной строке наберите строку:

Для Windows версий Vista/7/8 достаточно ввести команду rstrui.exe и нажать Enter.

вставьте загрузочный диск в компьютер и загрузитесь с него.

Выберите "Восстановление системы".

Откроется окно с вариантами действий.

Выберите пункт "Восстановление запуска", затем попробуйте загрузится обычным способом. Если не помогло, то выберите "Восстановление системы" (это аналог восстановления системы, который рассмотрен выше) и выберите точку восстановления на момент нормальной работы системы. Попробуйте загрузится обычным способом. Если и это не помогло, то выберите "Командная строка" и наберите в командной строке chkdsk c: /f /r и нажмите Enter - будет запущена проверка на ошибки жесткого диска, возможно эта проверка даст положительный результат.

:: Восстановление системных файлов командой sfc

Если после лечения Windows будет работать со сбоями, то Пуск -> Выполнить, введите команду:

sfc /scannow

и нажмите Enter - Windows будет проверять целостность защищённых файлов на вашем компе. Для восстановления может потребоваться установочный диск ОС.

Если не найдете кнопку "Выполнить", то вызвать ее можно сочетанием клавиш [Win] + [R]. Если система не грузится в обычном режиме, то используйте Безопасный режим.

Далее разберем ряд сторонних программ для восстановления системы после вируса. Рекомендую использовать их в Безопасном режиме Windows. Не забывайте про права администратора.

:: Восстановление с помощью программы Windows Repair (All In One)

После запуска программы, можете выбрать вкладку "Step 1" для скачивания бесплатных антивирусных решений и последующей проверки, если не уверены, что система полностью вылечена. Также можно выбрать вкладку "Step 2" для проверки жесткого диска на ошибки. А теперь перейдем к главному: выберите вкладку "Start Repairs", нажмите кнопку Start для запуска инструмента восстановления. Будет предложено сделать точку восстановления перед внесением изменений в систему - рекомендую выполнить.

Выставьте галки на все пункты и нажмите Start. Советую использовать эту программу только если ничего другое не помогло!

:: Антивирусная утилита AVZ

Данная утилита имеет большой функционал, здесь разберем только те функции, которые можно применить обычному пользователю для восстановления системы и исправления ошибок после вируса.

Разархивируйте скачанный архив, затем запустите программу. Обязательно обновите ее: Файл -> Обновление баз.

Запустите "Мастер поиска и устранения проблем" (в меню "Файл").

Затем в меню "Файл" выберите "Восстановление системы". Поставьте галки на все пункты, КРОМЕ этих:

- Автоматическое исправление настроек SPl/LSP;

- Сброс настроек SPI/LSP и TCP/IP (XP+);

- Полное пересоздание настроек SPI;

- Заменить DNS всех подключений на Google DNS

Затем нажмите "Выполнить отмеченные операции", немного подождите, закройте программу и перезагрузите компьютер.

Если после заражения компьютера возникают проблемы с доступом к некоторым сайтам, например, социальные сети ложно сообщают о блокировке или всплывает какая-то левая реклама, то есть вероятность подмены DNS на зловредный - в этом случае можно воспользоваться пунктом "Заменить DNS всех подключений на Google DNS". Но это делать только после проверки компьютера антивирусными сканерами (если они не помогли). Также данный пункт можно попробовать если никак не получается вернуть интернет после заражения.

Пункт "Автоматическое исправление настроек SPl/LSP" можно использовать, если после вируса пропал доступ в интернет (после применения перезагрузить компьютер). Пункт "Сброс настроек SPI/LSP и TCP/IP (XP+)" предназначен тоже для восстановления доступа в сеть, но применять этот пункт можно только, если ничего другое уже не помогает (после применения перезагрузить компьютер). Если оба пункта выше не помогли вернуть интернет, то есть еще один пункт "Полное пересоздание настроек SPI" - применять только если ничего другое уже не помогает. Обратите внимание относительно этих трех пунктов, что идет речь о том, что доступа в сеть вообще нет.

:: Проверка жесткого диска (chkdsk)

Пример запуска через командную строку: chkdsk c: /f /r

:: Windows не загружается ни в каких режимах

Причиной отказа Windows может быть повреждение реестра или системных файлов. Придется использовать LiveCD - это диск или флэшка, которая работает в обход системы установленной на компьютере. Потребуется на здоровом компьютере скачать образ (файл с расширением iso) и смонтировать его на диск или флэшку, а затем загрузиться с него.

Будем использовать LiveCD AntiSMS: скачать страница загрузки. Для записи на флэшку на странице загрузки есть специальная программа.

После того, как загрузитесь с LiveCD на проблемном компьютере, вы увидите обычный Рабочий стол. Нажмите ярлык "AntiSMS". После того, как утилита AntiSMS сообщит что все хорошо, выньте LiveCD и загружайтесь обычным способом. Утилита AntiSMS восстанавливает некоторые ветки реестра и системные файлы, которые необходимы для правильной работы Windows - возможно этого будет достаточно для восстановления системы.

Если не помогло, то попробуйте восстановить реестр из резервной копии:

Читайте также: