Отметь какие действия приложений ты можешь разрешить не нарушая при этом правил безопасности

Создание защищенных приложений сегодня является обязательным условием разработки. Давайте разберем основные десять способов обеспечить безопасность приложений. Некоторые из них важно учесть еще на этапе разработки. Некоторые стоит обеспечивать и в процессе поддержки и работы приложения в продакшн.

1. Используйте актуальные зависимости

Когда мы разрабатываем приложение, мы часто используем различные существующие модули для организации работы необходимого функционала. Тем не менее, часто возникают ситуации, когда в используемых модулях выявляются уязвимости, которые могут стать причиной потери работоспособности приложения, утечки информации в следствии взлома злоумышленниками.

Своевременно и регулярно контролируйте используемые зависимости и обновляйте пакеты на актуальные, чтобы снизить вероятность взлома через известные уязвимости.

2. Ограничьте полезные нагрузки

Для надежной работы приложения как минимум нужно использовать надежные и мощные серверы в Германии или другом дата-центре. При этом, каким бы мощным не был сервер, стоит позаботиться об ограничении и контроле пользовательских нагрузок.

Часто веб-приложения обрабатывают практически все данные, которые пользователи отправляет через API или веб-формы. Представьте, что может быть если пользователь отправит в форму регистрации пользователя пароль длинной несколько тысяч символов. Сервер может «сломаться» в попытке зашифровать его.

Чтобы подобных вещей не происходило, необходимо на уровне приложения и базы данных ограничивать объемы передаваемых данных строго в необходимых границах. Так же стоит позаботиться о проверке передаваемых данных и заголовков запросов на факт соответствия необходимому формату.

3. Применяйте безопасные регулярные выражения

Регулярные выражения являются благом и проклятием для каждого разработчика. Они могут сделать сопоставление с образцом в строках простой задачей, но неправильно созданное регулярное выражение также может привести к остановке приложения. Проверяйте ваши регулярные выражения! Это гарантирует, что они не подвержены действиям злоумышленников.

4. Пресекайте злоупотребление запросами

Создание популярного приложения включает в себя больше, чем просто добавление нужных функций. Ваш сайт также должен обрабатывать тот объем трафика, который он получает по мере роста его популярности. Даже если каждая часть вашего приложения безопасна, злоумышленники могут воздействовать на работу ваших серверов, просто перегрузив их запросами.

Чтобы обеспечить бесперебойную работу ваших пользователей, вы должны ограничивать пользователей с чрезмерной агрессивностью к количеству запросов. Это можно сделать несколькими различными способами, например, ограничить по IP-адресу или User-агенту.

5. Безопасность кода важнее новой функции

Часто, когда идет усердная разработка и необходимость реализовать некоторую функцию, разработчики обращаются к сторонним библиотекам. Проблема в том, что не все разработчики беспокоятся о безопасности и часто сторонние библиотеки имеют огрехи, которые в той или иной мере влияют на безопасность. Следовательно, если вы заимствуете реализацию извне, убедитесь в безопасности.

6. Храните учетные данные за пределами вашей кодовой базы

В любом достаточно сложном приложении может быть множество различных токенов и паролей для управления и доступа к базам данных и аутентификации во внешних сервисах.

Храните конфигурацию приложения отдельно от кода. Даже если ваш репозиторий закрыт, встраивание учетных данных в виде открытого текста не является хорошей идеей. Чтобы обеспечить безопасность проекта, необходимо быть уверенным, что, если код вдруг станет открытым кодом, ни один токен и пароль не будет скомпрометирован.

Самый простой способ обезопасить себя в этом плане – это хранить свои ключи и токены в переменных окружения.

8. Активируйте проверку сертификатов

9. Ведите журнал и контролируйте подозрительное действия

Многие приложения регистрируют только критические сбои. Но даже поведение, которое мы учли, может использоваться в качестве вектора атаки. В этих случаях обязательно необходимо регистрировать любые чувствительные действия. Пример некоторого поведения для регистрации включает в себя:

- Успешные и неуспешные входы

- Сбросы паролей

- Изменения в уровнях доступа

- Ошибка авторизации

Во многих из этих случаев пользователь, который постоянно генерирует ошибку, может быть признаком того, что злоумышленник пытается взломать учетную запись.

10. Ограничьте свой доступ

Мы все делаем ошибки. Хотя мы просим пользователей наших приложений вести себя с учетом безопасности, но нам также необходимо соблюдать правила. Следующие действия необходимо соблюдать каждому:

- Использование двухфакторной аутентификации везде, где это возможно.

- Блокируйте экрана компьютера когда покидаете рабочее место.

- Используйте уникальные пароли в разных учетных записях и применяйте менеджер паролей.

Заключительные мысли

Безопасность сложна не потому, что ее сложно реализовать, а потому, что сложно определить, как быть в безопасности. При написании кода гораздо проще достичь предполагаемой функциональности, но гораздо сложнее представить где будут возникать проблемы с безопасностью. Кроме того, есть много разных видов безопасности: сетевая безопасность, безопасность платформы, физическая безопасность и т.п.

Десять предложенных способов обеспечения безопасности – это отличная отправная точка для обеспечения безопасности вашего приложения.

При установке и первом запуске приложения, как правило, запрашивают разрешение на доступ к самым разным функциям и данным: к SMS, списку контактов, календарю, другим компонентам устройства. Как понять, какие из них нужны программе для работы, а какие — излишни и вполне могут быть уловкой мошенников? Давайте разбираться.

Некоторые сомнительные приложения будут обнаруживаться на вашем Android-смартфоне автоматически, если вы воспользуетесь хотя бы бесплатной антивирусной программой.

Безопаснее всего приложения от крупных известных компаний, таких, например, как Google, МТС, «Яндекс» и др. — они вряд ли будут рисковать репутацией и подсовывать потребителю сомнительный продукт.

С приложениями же от небольших и неизвестных поставщиков нужно быть настороже и очень хорошо подумать, прежде чем разрешить, к примеру, игре доступ к вашим SMS. Исходя из обычной логики, для работы ей такая информация совсем не нужна и потребность в ней выглядит подозрительно.

Попробуем разобраться, какие разрешения и для чего бывают необходимы Android-приложениям.

Камера

Разрешение на работу с камерой, позволяющее делать фотоснимки и записывать видео.

Риски: Приложение сможет снимать фото и записывать видеоролики без предупреждения и согласия пользователя.

Рекомендации: Подумайте, действительно ли приложению нужен доступ к фото- и видеосъёмке. Это так, если вы пытаетесь установить клиента соцсети (например, «Инстаграм»), где выкладка фото — обычное явление. Аналогично со списком покупок, в котором можно фотографировать продукты в супермаркете. Но если это игра вроде «5 в ряд», запрос на работу с камерой выглядит подозрительно.

Чтобы обезопасить себя, загружайте приложения только из проверенного источника — в Android это официальный магазин контента Google Play. Даже если окажетесь на сайте разработчика ПО, поищите ссылку именно на магазин, а не скачивайте напрямую — уже одно это существенно снизит риски.

Контакты

Разрешение на чтение адресной книги, изменение и добавление контактов.

Риски: Приложение сможет свободно читать содержимое вашей адресной книги и отправлять его на сторонние серверы. Помимо безобидных программ подобной информацией интересуются приложения, которые собирают базы данных для рассылки спама.

Рекомендации: Доступ к контактам оправдан, если программа предусматривает обмен информацией с контактами из вашего списка — например, как у клиентов соцсетей и мессенджеров. Неочевидная потребность в таком разрешении должна заставить вас сомневаться.

Календарь

Разрешение на просмотр событий календаря, редактирование и создание новых событий.

Риски: Если вы пользуетесь инструментами планирования, приложение получит доступ к прошедшим и будущим мероприятиям, в которых вы принимаете участие, а также может случайно удалить из календаря важную встречу.

Рекомендации: Внимательно присмотритесь к функциональности приложения. Если оно связано с инструментами планирования (например, приложение для составления списка желаний к праздникам или облачный сервис для управления проектами типа Trello), доступ к календарю можно разрешить. Но странно, если о таких правах просит, например, фонарик или диктофон.

Телефон

Разрешение на сканирование журнала вызова.

Риски: Некоторые вредоносные программы используют это разрешение для кражи журналов вызовов, в которых часто содержится дополнительная информация об абонентах: место работы, должность, адрес. Также приложение с таким доступом может записывать разговоры и перехватывать финансовую информацию — в некоторых банках голосовые роботы диктуют коды подтверждения для транзакций.

Рекомендации: Проанализируйте, какие сведения из телефонной книги могут на самом деле потребоваться приложению, изучите отзывы других пользователей перед установкой. Запрашивать доступ к телефону по веской причине могут мессенджеры, банковские приложения и те, в которых перед использованием необходимо проходить идентификацию.

Если не давать разрешений, которые вызывают у вас сомнения, приложение может работать некорректно или вообще отказаться это делать. В таких случаях нужно расставить приоритеты: вам важнее установить конкретную программу или обезопасить свои данные? Попытайтесь найти альтернативу в том же Google Play — возможно, другое, похожее приложение запросит меньше разрешений.

Системные инструменты

Разрешение на запуск программы при загрузке, изменение состояния подключения к сети и предотвращение перехода в режим ожидания.

Риски: Приложение может в фоновом режиме и без участия пользователя запускать вредоносный код.

Рекомендации: Изучите возможности приложения перед установкой, а также воспользуйтесь сертифицированным мобильным ПО для безопасности, которое блокирует вредоносные программы.

Память

Разрешение на изменение или удаление содержимого карты памяти.

Риски: Приложение получает право читать, записывать, перезаписывать и удалять информацию на карте, чем пользуются похитители данных.

Рекомендации: Убедитесь, что приложение связано с созданием или изменением данных и эту функцию можно логично объяснить (как, например, в случае с графическими редакторами). Проверьте, не запрашивает ли приложение другие, необязательные на первый взгляд разрешения. Если их много, это повод задуматься и изучить репутацию разработчика.

Местоположение

Разрешение на доступ к данным о геолокации устройства на основе информации о базовых станциях сотовой сети, точках доступа а также GPS и ГЛОНАСС.

Риски: Эти сведения приложения могут использовать для совершения реальных преступлений — например, физического преследования. Также разрешение позволяет отправлять пользователю спам или вредоносные программы с учётом его региона.

Рекомендации: Подумайте, насколько обоснованно приложение будет получать сведения о вашем местонахождении. Это оправданно для картографических сервисов, навигационных приложений и клиентов торговых сетей, у которых в зависимости от региона отличаются условия доставки и графики работы магазинов. Будильнику и калькулятору такая информация совсем не нужна.

Микрофон

Разрешение на запись звука с микрофона.

Риски: Приложение сможет записывать все звуки рядом с мобильным устройством, включая разговоры по телефону.

Рекомендации: Разрешайте работу с микрофоном тем программам, в которых поддерживается голосовая связь: мессенджерам и клиентам соцсетей, а также играм, где предполагается голосовое общение в чате.

Нательные датчики

Доступ к данным от датчиков состояния здоровья — чаще всего пульсометру.

Риски: Приложение сможет отслеживать изменения здоровья пользователя.

Рекомендации: Узнайте больше о разработчиках, уточните, связаны ли они с медициной. Страховые компании используют подобные приложения, чтобы оценивать стоимость страховки. Также доступ к датчикам может быть у сервисов, работающих с фитнес-браслетами.

Где посмотреть разрешения для уже установленных Android-приложений

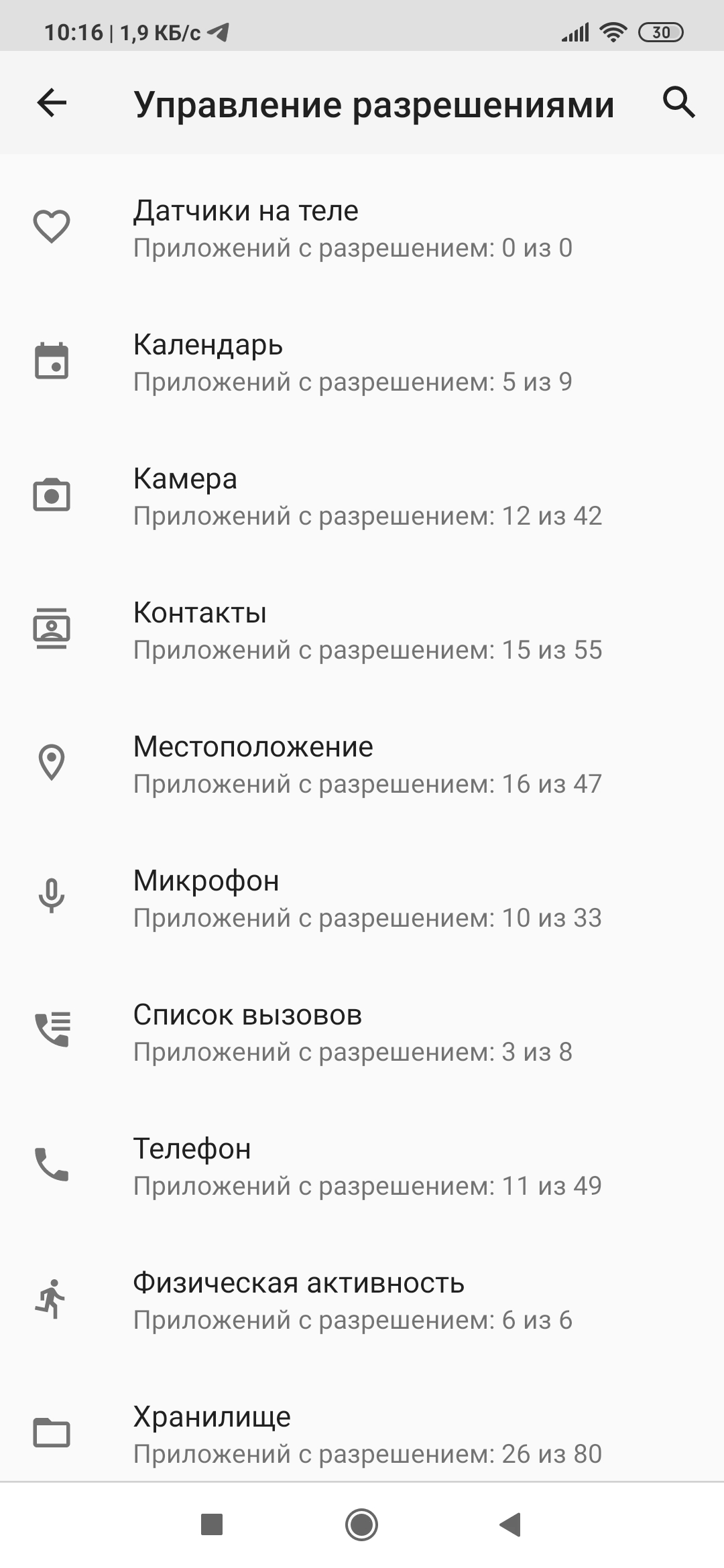

Если вы давно пользуетесь смартфоном, но ранее не задумывались о том, на что и каким программам дали права, просмотреть разрешения и отменить их можно в любой момент. Для этого войдите в «Настройки», найдите в них «Приложения» и перейдите в «Разрешения приложений».

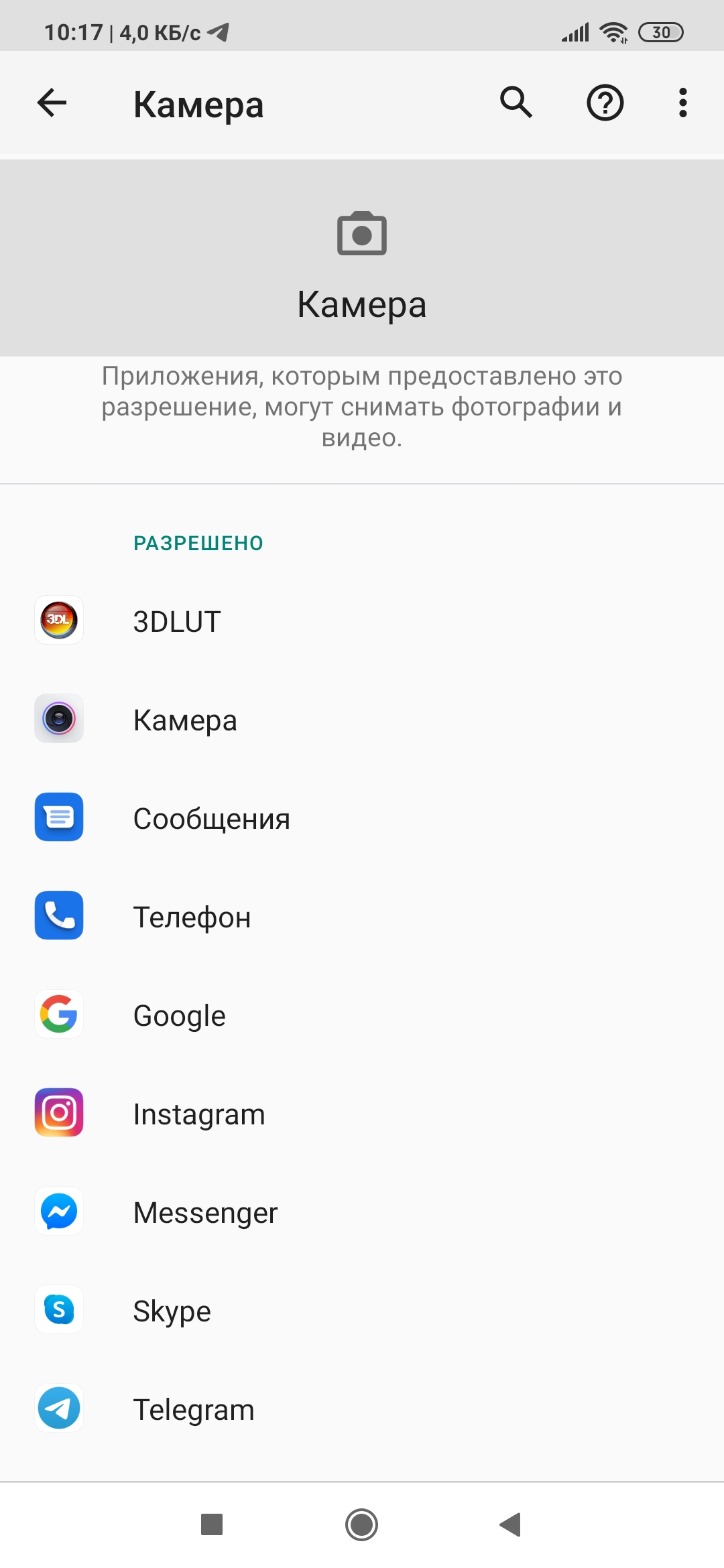

Вы увидите список разрешений и узнаете, для каких приложений они одобрены. Например, в пункте «Камера» перечислены все приложения, которые имеют к ней доступ.

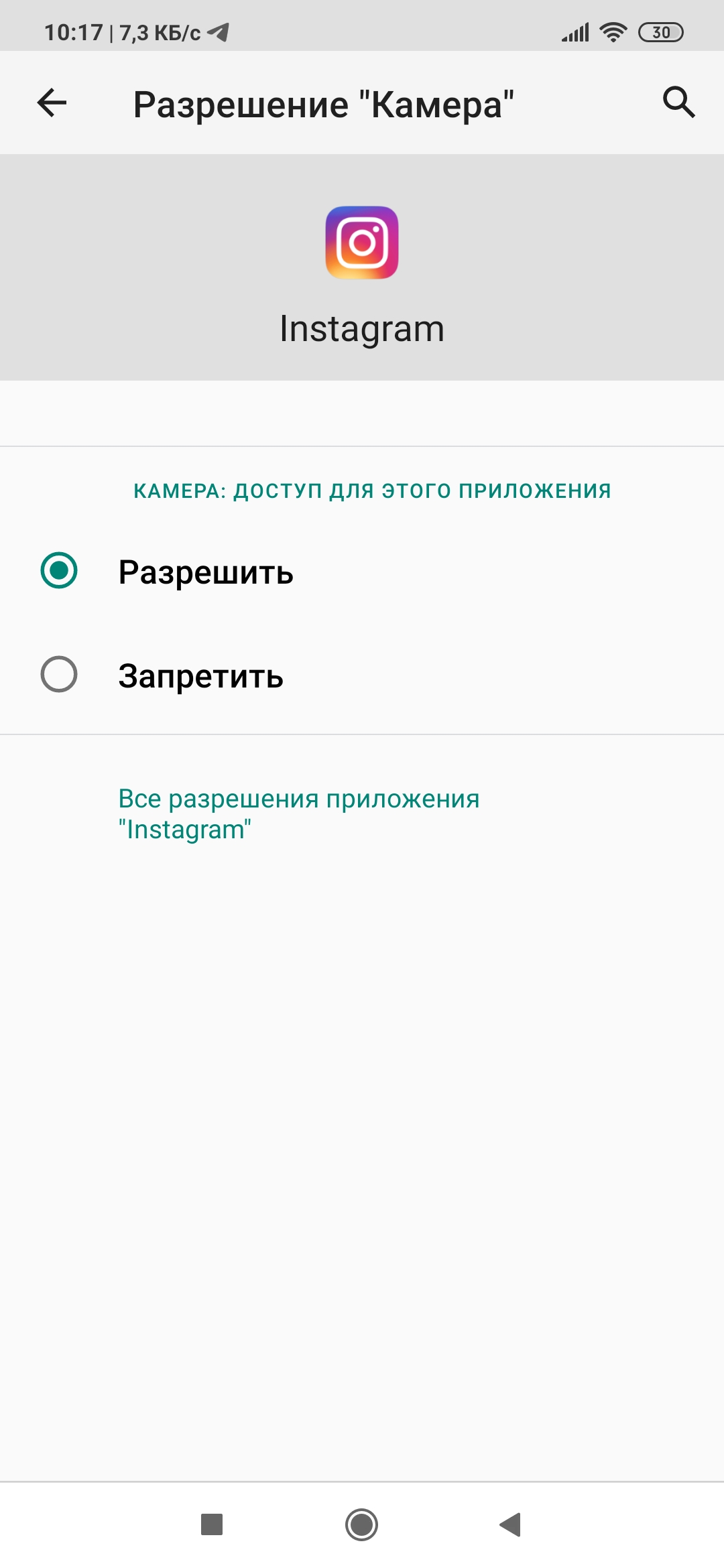

Открывайте приложение, если хотите изменить статус его разрешений по каждому отдельному компоненту:

В любой момент разрешение можно отозвать — ровно до тех пор, пока оно не понадобится снова. В некоторых случаях программа без разрешения не запустится, в других могут перестать работать отдельные функции. Скажем, картографическое приложение без доступа к вашему местоположению сможет показать вам карту, но подсказать, где вы и как вам добраться до нужного места — нет.

Некоторые сомнительные приложения будут обнаруживаться на вашем Android-смартфоне автоматически, если вы воспользуетесь хотя бы бесплатной антивирусной программой.

Во всех следующих задачах использовать цикл while 1) Напишите программу, которая выводит на экран числа от 1 до 20 2) Введите из консоли число n. Выве … дите числа от 1 до n (включительно). 3) Создайте две переменных аи b. Присвойте им по одному любимому числу. Выведите на экран числа от а до b. Например, если вы выбрали числа 3 и 7, то на экран должен быть вывод 34 567 4) Напечатайте числа от 10 до 1 (т.е. в обратном порядке) 5) Напечатайте числа от 0 до 30, которые делятся на 3 (т.е. числа 0, 3, 6, 9, . , 30)

Записать 3 двоичных числа с запятой (3,4,5 цифр после запятой) и 2 восьмеричных числа (1, 2 цифры после запятой) и перевести их в десятичную систему с … числения

80 БАЛЛОВ. На вход следующему фрагменту программы поступила строка «Мама». Какой результат выдаст программа? Ответ представить без кавычек и пробелов … после.

90 БАЛЛОВ.Указанный фрагмент программы решает следующую задачу: «Дана целочисленная матрица Z(n, n). В каждой четной строке матрицы вычислить сумму че … тных элементов и количество нечетных элементов». Программист поторопился и написал задачу неправильно. Укажите строку программы, которая является причиной того, что программа выдает неверный результат.

85 БАЛЛОВ. Укажите, что делает данный фрагмент программы?

80 БАЛЛОВ. Дан фрагмент электронной таблицы. Какую формулу следует внести в ячейку G12? Выберите правильный вариант(ы): 1.=ЕСЛИ(МИН(F$12:F$14)=F12;" … ХУДШИЙ РЕЗУЛЬТАТ";ЕСЛИ(МАКС(F$12:F$14)=F12;"ЛУЧШИЙ РЕЗУЛЬТАТ";"СРЕДНИЙ РЕЗУЛЬТАТ")) 2.=ЕСЛИ(МИН($F$12:$F$14)=F12;"ХУДШИЙ РЕЗУЛЬТАТ";ЕСЛИ(МАКС($F$12:$F$14)=F12;"ЛУЧШИЙ РЕЗУЛЬТАТ";"СРЕДНИЙ РЕЗУЛЬТАТ")) 3. =ЕСЛИ(МИН($F$12:$F$14)=F12;"ХУДШИЙ РЕЗУЛЬТАТ";ЕСЛИ(МАКС(F12:F14)=F12;"ЛУЧШИЙ РЕЗУЛЬТАТ";"СРЕДНИЙ РЕЗУЛЬТАТ")) 4. =ЕСЛИ(МИН($F$12:$F$14)=$F$12;"ХУДШИЙ РЕЗУЛЬТАТ";ЕСЛИ(МАКС($F$12:$F$14)=$F$12;"ЛУЧШИЙ РЕЗУЛЬТАТ";"СРЕДНИЙ РЕЗУЛЬТАТ")) 5.=ЕСЛИ(МИН($F$12:$F$14);"ХУДШИЙ РЕЗУЛЬТАТ";ЕСЛИ(МАКС($F$12:$F$14);"ЛУЧШИЙ РЕЗУЛЬТАТ";"СРЕДНИЙ РЕЗУЛЬТАТ")) 6.=ЕСЛИ(МИН(F12:F14)=F12;"ХУДШИЙ РЕЗУЛЬТАТ";ЕСЛИ(МАКС(F12:F14)=F12;"ЛУЧШИЙ РЕЗУЛЬТАТ";"СРЕДНИЙ РЕЗУЛЬТАТ"))

Читайте, как управлять разрешениями приложений в Windows 10. Как отдельным приложениям предоставлять или запрещать возможность доступа к тем или иным данным или ресурсам .

Персональный стационарный компьютер является первым компьютерным устройством, которое уверенно завладело вниманием пользователей, и стало, практически незаменимым, инструментом для исполнения разнообразных заданий, связанных с обработкой и хранением информации. Разработанные первоначально для научных и производственных нужд, компьютеры, впоследствии, стали применяться для потребностей обычных пользователей и приобрели необычайную популярность.

Введение

Персональный стационарный компьютер является первым компьютерным устройством, которое уверенно завладело вниманием пользователей, и стало, практически незаменимым, инструментом для исполнения разнообразных заданий, связанных с обработкой и хранением информации. Разработанные первоначально для научных и производственных нужд, компьютеры, впоследствии, стали применяться для потребностей обычных пользователей и приобрели необычайную популярность.

Производство новых материалов и разнообразных технологических решений сопутствовало разработке новых видов компьютерных устройств, а также усовершенствованию уже существующих, путем уменьшения их размеров, и увеличению многозадачности и конечной производительности. Ноутбуки и аналогичные конструктивные устройства (нетбуки, неттопы, ультрабуки), планшеты, коммуникаторы и т.д. пытаются приблизиться, по своим функциональным возможностям, к персональным компьютерам, и частично, заменяют их, при решении различных пользовательских задач.

Помимо новейших продвинутых электронных элементов, применяемых в комплектации конечных компьютерных устройств, огромную роль, в достижении значительного уровня общей работоспособности и высокой скорости обработки поступающей информации, играет современное программное обеспечение, направленное, в первую очередь, на управление ресурсами компьютерных устройств, и организацию мгновенного взаимодействия с пользователями.

Несмотря на обилие разнообразных системных прикладных пакетных программных приложений, разработанных различными производителями для управления внутренними процессами компьютерных устройств, наибольшее признание пользователей, и как следствие, повсеместное распространение, получило программное обеспечение от корпорации «Microsoft» под названием операционная система «Windows» .

Представленная пользователям в далеком 1985 году, операционная система претерпела ряд изменений и улучшений, существенно повысивших ее привлекательность и конкурентоспособность. Благодаря ориентации на потребности конечных пользователей и тесного сотрудничества с ними в процессе усовершенствования системы через различные способы коммуникации (обратная связь, средство уведомления об ошибках, программа лояльности, предварительное тестирование новейших разработок «Windows Insider Preview» и т.д.), разработчики своевременно устраняют возникающие ошибки или сбои системы и повышают ее стрессоустойчивость.

Результатом такого тесного сотрудничества становится регулярный выпуск обновлений и новых версий операционной системы. На сегодняшний день доступна последняя версия операционной системы «Windows 10» , которая сочетает в себе все лучшие разработки от предыдущих версий, и новейшие функции, реализованные благодаря описанным выше способам коммуникации, имеет богатый внутренний функционал, удобный пользовательский интерфейс и высокую степень визуализации.

Разработчики «Windows 10» работают над универсальностью системы и ее привлекательностью, а также применяют различные инструменты, для предоставления пользователям возможности настраивать операционную систему в соответствии со своими пожеланиями и предпочтениями, управлять настройками установленных приложений и задавать различный уровень доступности при их работе.

Поэтому в операционной системе «Windows 10» реализован механизм разрешений на исполнение приложениями определенных действий, которыми пользователи могут управлять, аналогично управлению приложениями в устройствах «iPhone» , «iPad» или на базе операционной системы «Android» . Пользователи могут контролировать доступ к таким ресурсам, как определение местоположения, использование камеры, микрофона или фотографий, доступ к личных данным пользователя и т.д.

Такой вид контроля над деятельностью приложений работает только для современных приложений из магазина «Microsoft Store» , также известного как «Universal Windows Platform» ( «UWP» ). Традиционные стационарные приложения операционной системы «Windows» имеют доступ ко всем элементам при необходимости, и нет никакого способа это контролировать.

Как управлять разрешениями отдельного приложения

Разработчики операционной системы «Windows 10» постарались собрать все элементы управления операционной системой и отдельными программами в приложении «Параметры» . Тем самым, стараясь полностью заменить инструмент «Панель управления» , который отвечал за все настройки операционной системы в ранних ее версиях. Поэтому, чтобы управлять разрешениями одного приложения в операционной системе «Windows 10» , необходимо перейти на страницу настроек его параметров. Есть несколько способов сделать это, и мы покажем самые распространенные из них.

Способ 1 : Нажмите на кнопку «Пуск» , расположенную на «Панели задач» в нижнем левом углу рабочего стола, и откройте главное пользовательское меню «Windows» . При использовании предустановленных настроек отображения установленных приложений, ярлыки всех активных приложений будут представлены в плиточном исполнении в пользовательском меню. Нажмите правой кнопкой мыши на ярлык требуемого приложения и откройте всплывающее контекстное меню. Из списка доступных действий выберите раздел «Дополнительно» , а затем в новом вложенном открывающемся меню выберите раздел «Параметры приложения» .

Многие пользователи вовсе не задумываются, когда дают разрешения тем или иным приложениям на телефоне. Когда люди не думают и просто тыкают на разрешения, дают согласие на обработку своих персональных данных и многое другое, они не только подвергают свои данные и телефон опасности, но и сами рискуют раскрыть свою конфиденциальность.

Что будет, если дать разрешение

Многие приложения даже из проверенного Play Market могут оказаться плохими и опасными, в том числе и шпионить за пользователем. Чтобы этого избежать, необходимо знать, какие разрешения стоит давать приложениям, а какие стоит обойти стороной.

Пользователь может не подозревать, что какие-то безобидное приложение просит доступ на прочтение СМС или же микрофона. На самом деле, этот момент его должен насторожить, так как при помощи такого анализа можно выявить многие нюансы, в том числе и то, что стоит разрешать программам, а что – нет.

Типы разрешений, которые лучше не давать

Основные разрешения можно как и одобрять, так и нет.

Если приложение просит доступ к СМС, то его необходимо отклонить. Если игре разрешить доступ, то она может читать, создавать, а также смотреть те СМС, что уже доступны пользователю. В СМС есть конфиденциальная информация, которая, попав в руки мошенников, сыграет против пользователя. Единственное, где уместно разрешение на СМС – это мессенджеры. Остальные приложения должны пройти мимо этого разрешения.

Камера

Как и с СМС, не все программы могут иметь доступ к камере. Единственное – программа может спросить доступ только в том случае, когда активирована камера. В других случаях – это пустой развод и мошенничество. Скорее всего, за пользователем следят.

Контакты

Если пользователь разрешит программе собирать данные контактов, то ей будет доступна абсолютно вся адресная книжка. Если приложение не работает с контактами, то и нет необходимости в том, чтобы разрешать ему это делать. Это может быть сбор информации в коммерческих целях программы, а не для того, чтобы облегчить пользователю жизнь.

Местоположение

Как и со многими другими приложениями, доступ к местоположению нужно давать только тем программам, где эта информация актуальна, например, картам или навигаторам. Остальные программы не нуждаются в подобном.

Микрофон

Списки звонков

Приложение сможет управлять пользовательскими звонками, а также просматривать журнал вызовов. Это нарушает права пользователя, а также нарушает его конфиденциальность.

Хранилище

Это комплексная проверка всех пользовательских данных, в том числе и фото, и видео. Управление всеми файлами автоматически становится доступным. Чтобы этого избежать, стоит рассматривать конкретные случаи и фильтровать, когда программе может понадобится подобная информация, а когда – нет.

Стоит быть внимательным пользователем, который дает разрешения приложениям только сквозь точный анализ. Такие приложения не только собирают, но и сдают в дальнейшем данные. Чтобы этого избежать, стоит фильтровать разрешения. Если программе для нормального функционирования не нужно разрешение, то стоит задуматься об общем использовании этой утилиты. Она может быть опасна.

Читайте также: