Защита от съемки на телефон

Технология Google E-Screen Protector предупреждает, когда кто-то, кроме вас, смотрит в экран вашего смартфона. Действительно ли это полезная технология?

Вас раздражает, когда кто-то посторонний смотрит в экран вашего смартфона? Нас тоже. Видимо, это заботит не только нас с вами: Google показала прототип приложения для Android, которое могло бы помочь решить проблему подглядывания. Как эта технология работает, и нет ли у нее подводных камней?

Для начала еще раз уточним: это прототип, и известно о нем пока не так много. Например, то, что называется новая технология E-Screen Protector и что она использует фронтальную камеру смартфона и машинное обучение, чтобы определять в кадре глаза. Если глаз оказывается больше двух — значит, в ваш телефон смотрит кто-то посторонний и вас надо об этом предупредить.

Казалось бы, все отлично — технология оберегает ваше личное пространство и предупреждает, когда кто-то посторонний подглядывает в экран вашего телефона. Но у медали есть и обратная сторона.

Что там насчет безопасности?

Если программа обнаруживает глаза при помощи фронтальной камеры, это значит, что та должна быть постоянно включена. Более того, пользователь должен дать программе разрешение на постоянную обработку сделанных снимков — если она не анализирует кадры, то и обнаружить ей ничего не удастся.

Отсюда первый вопрос: где будут храниться и обрабатываться снимки с экрана? И кто потенциально сможет получить к ним доступ? Такой вопрос уже возникал по поводу нашумевшей технологии Apple Face ID, используемой для аутентификации владельца в новом iPhone: в Apple утверждают, что изображения хранятся в зашифрованной памяти специального сопроцессора Secure Enclave, но в нем уже разок находили уязвимость. Ее, конечно, быстро устранили — но кто даст гарантию, что еще одна (или не одна) не появится в дальнейшем?

Те же самые опасения можно высказать и насчет новой разработки Google. То есть при возникновении потенциальной уязвимости в системе хранения снимков речь будет идти уже не о защите личного пространства, а о реальном риске для персональных данных. Ну и просто задумайтесь: нравится ли вам, что Google постоянно снимает вас на камеру?

Полезно ли?

Вопросы есть не только к безопасности этой технологии, а еще и к ее полезности и работоспособности. Как показывает практика, чаще всего человек, смотрящий в ваш смартфон без вашего разрешения, попросту не попадает в поле зрения камеры. Самая распространенная ситуация — когда кто-то сидит с вами в одном ряду в общественном транспорте и боковым зрением может видеть, что вы там делаете в вашем смартфоне, но его глаза не попадают в угол зрения камеры. В таком случае программа его не заметит.

И отдельный вопрос — что делать, если владелец смартфона намеренно пригласил кого-нибудь посмотреть на экран. Скажем, вы решили показать другу, находящемуся рядом с вами, смешную картинку. Вы с другом вместе смотрите на экран, программа замечает лишнюю пару глаз — и вместо смешной картинки вы смотрите на самих себя, запечатленных фронтальной камерой. Друг при этом обведен красной рамочкой. Вряд ли ему это понравится.

В общем, спорных моментов, связанных с новой разработкой, довольно много. О том, дадут ли ей зеленый свет и станет ли она частью Android, мы узнаем позже: Google собирается официально представить ее на конференции Neural Information Processing Systems 2017, которая пройдет 4–9 декабря в Калифорнии.

Как защитить себя от съёмки на мобильный телефон незнакомого человека. На просьбу не снимать стал наоборот провоцировать. Дошло до скандала, он записал меня и выложил в интернет не он а его знакомая как мне поступить.

Ответы на вопрос:

Наказания за съем без согласия гражданина не существует. Имеется лишь запрет на распространение подобных фото в ст. 152.1 ГК РФ, но и там максимальным наказанием служит лишь уничтожение носителей и запрет на публикации.

звонок с городских и мобильных бесплатный по всей РоссииПохожие вопросы

Вчера одноклассник отобрал шапку, другой начал снимать на мобильный телефон все происходящие. Обещает выложить в интернет. Подскажите пожалуйста что можно в этой ситуации сделать?

Мне постоянно звонит мужчина, и пишет оскорбления в телефон, сейчас пишет в Контактах, знакомым и незнакомым, как я могу себя защитить?

Как в правовом порядке дать отпор ночному блогеру подставляющему на встречу с сотрудником шестерку нарушающую ПДД, отказывающиеся предоставить документы а потом резко появляющемся якобы случайно рядом и начинающим снимать нагло себя вести, провоцировать сотрудника, в итоге выложить все это в интернет с нарезкой и постановочными выкриками и написать на сотрудника заявление?

Как я могу защитить себя, если мой бывший выложит интимное видео в интернет без моего ведома?

Как я могу защитить себя с помощью закона от многолетних преследований и издевательств психически больного человека, который живет в другом городе (г.Прокопьевск Кемеровской области) и размещает в интернете мои личные данные: Ф.И.О., фотографии, адрес жительства, адрес работы, номер мобильного телефона, и просьбы убить или изнасиловать меня за вознаграждение. Вчера ко мне на улице подошел незнакомый мужчина и передал распечатки своей переписки с этим человеком.

Не знаю, что делать, какие действия предпринять, чтобы наказать человека. Знакомый зная мои данные узнал мой новый номер телефона. Так как он работал когда то в Евросети и у него остались знакомые. С легкостью доступны все мои данные. Как защитить себя?

В универе нам не переставали твердить, что сколь бы хороши не были технические меры защиты - толку от них не будет, если они не подкреплены мерами защиты организационными. Логика в этом безусловно есть - ни один производитель СЗИ не гарантирует корректную работу своего продукта без правильной настройки и эксплуатации.

Политикой безопасности организации как правило предписывается располагать мониторы так, чтобы входящий в кабинет или взглянувший в окно не видел, что отображается на экране, хранить документы в сейфах и ящиках стола, если в данный момент Вы с ними не работаете (политика чистого стола) и нажимать Windows+L, если Вам даже не надолго нужно отойти с рабочего места или у Вас посетитель, которому знать, с чем Вы работаете не полагается (политика чистого экрана).

Естественно, вендоры задумались, можно ли обойтись без соответствующих политик и закрыть уязвимость чисто техническими средствами. Пару вариантов таких программно-аппаратных СЗИ мы в данной статье и рассмотрим.

Система "знает" Вас

Техника распознания образов уже достаточно хорошо развита. Еще 2 года назад компания Oculis Labs анонсировала свой новый программный продукт под названием PrivateEye . Принцип работы программы - анализ изображения веб-камеры на предмет наличия определенного лица. Если такого лица напротив камеры не обнаруживается или помимо него присутствуют и другие лица - то экран монитора заполняется помехами, не позволяющими что либо рассмотреть.

Проблема в том, что монитор и камера должны быть расположены таким образом, чтобы все, кто может увидеть изображение экрана всегда попадали в объектив.

Вы снимаете систему - система снимает Вас

Таких продуктов на рынке я не знаю, но они наверняка имеются. Суть в том, чтобы при открытии файлов с ограниченными правами доступа в помещении включались видеокамеры, позволяющие отследить действия пользователя. Если он будет фотографировать экран - это несомненно станет известным службе безопасности.

Даже если круглосуточное наблюдение за защищаемым объектом нельзя организовать и остановить "фотографа" не удастся, подобные записи послужат отличным "аргументом" при проведении служебного расследования по факту утечки информации.

Зная о подобной системе защиты заниматься фотографированием многие не рискнут, таким образом сам факт наличия СЗИ защитит систему лучше, чем само СЗИ.

В нашем телеграм канале мы рассказываем о главных новостях из мира IT, актуальных угрозах и событиях, которые оказывают влияние на обороноспособность стран, бизнес глобальных корпораций и безопасность пользователей по всему миру. Узнай первым как выжить в цифровом кошмаре!

Как сделать личные фотографии на своем телефоне недоступными для посторонних? Как настроить телефон таким образом, чтобы при фотографировании конфиденциальные снимки автоматически записывались в криптоконтейнер? И как сохранить за собой возможность быстрого и удобного доступа к ним?

Эти вопросы стали актуальными для меня после того, как мой LG-E988 неожиданно отказался работать и после нескольких неудачных попыток вернуть его к жизни я понял, что визит в сервис-центр просто неизбежен. Вместе с этим пришло и понимание того, что все мои личные снимки хранятся во внутренней памяти устройства. Очень не хотелось бы, чтобы кто-то посторонний просматривал их на досуге… А бывают ведь и другие ситуации – телефон взяли посмотреть ваши родственники, он оказался в руках у друзей, коллег либо же был потерян.

После этого случая я понял, что будет лучше, если мои личные фотографии будут храниться на внешней карте памяти плюс будут при этом зашифрованы. Решить такую задачу у меня получилось с помощью приложений URSafe Media Redirector и CyberSafe Encryption. Для этого:

1. В URSafe Media Redirector вместо стандартной директории для сохранения фоток (у меня это /storage/sdcard0/DCIM/100LGDSC) указал другую на внешней SD Card (/storage/sdcard1/Photos):

Сделал тестовый снимок — после фотографирования он сохранился в нужной мне папке Photos.

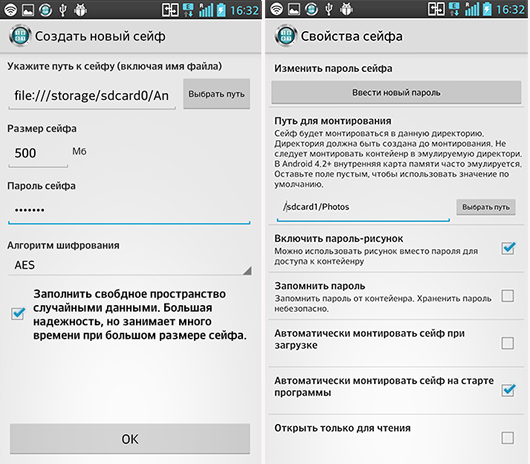

2. В CyberSafe Encryption создал новый сейф и в Свойствах задал аналогичный путь для монтирования — сейф будет монтироваться на папку Photos:

В данном режиме файловая система контейнера будет монтироваться к файловой системе устройства. Временные файлы в данном режиме не используются.

Если говорить о скрытности самого сейфа, то здесь есть 3 возможности:

— сейф открывается из GUI программы либо с помощью виджета CyberSafe (который можно добавить на рабочий стол).

— сейф добавляется на главный экран только в момент начала работы с ним; если файл сейфа размещен где-нибудь здесь Android/data/com.android.browser/files и называется, например, SystemCashe.Table, найти его на устройстве будет достаточно непросто.

— файл сейфа вообще не хранится на устройстве.

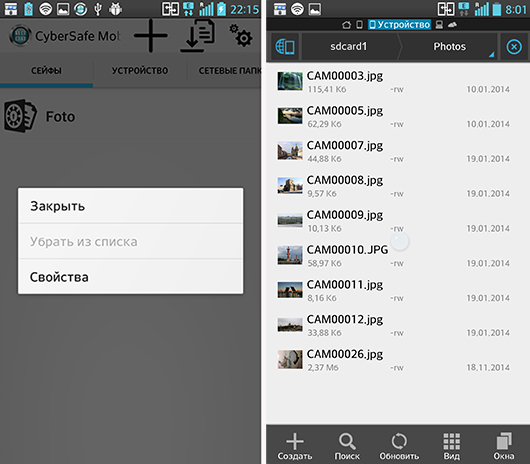

3. Для удобства работы в CyberSafe Encryption в качестве проводника выбрал Сторонний менеджер файлов — ES3. После открыл сейф, файлов в нем пока нет, в проводнике отображается путь к папке, на которую был сделан редирект. Сделал пару тестовых снимков, обновил содержимое папки в проводнике – фотографии попали в смонтированную папку Photos:

4. Закрыл сейф в CyberSafe Encryption, обновил содержимое папки Photos – в результате там уже другие «несекретные» фотографии — те, которые я переместил в нее ранее из /DCIM/100LGDSC, а также одна тестовая фотография, которая была сделана после редиректа, но до монтирования. Снимки, сделанные в режиме монтирования, в папке не отображаются — они находятся в сейфе и зашифрованы.

То есть снимки, которые не нуждаются в шифровании делать нужно когда сейф закрыт. Повторное монтирование сейфа на папку Photos – зашифрованные файлы снова отображаются в каталоге.

Думаю данное решение будет намного более полезным чем какое-либо из этих приложений для скрытия фотографий на Google Play. Прежде всего, потому что простое скрытие файлов не обеспечивает их достоверную защиту, а возможность шифрования есть далеко не в каждом из них. Кроме того, такие приложения явно указывают на то, что на телефоне скрывают фотографии.

В результате использования данной схемы на телефоне нет никаких следов того, что на нем прячут (шифруют) именно фотографии, потому что камера настроена на обычный путь, URSafe Media Redirector — обычное приложение, которое позволяет не загромождать внутреннюю память. Наличие CyberSafe Encryption может говорить о том, что на телефоне защищаются какие-то данные, однако что это за данные — неизвестно.

Без использования редиректа личные фотографии приходилось бы постоянно копировать в сейф вручную. Но после настройки данной схемы все снимки, которые делаются в режиме монтирования, записываются в зашифрованный контейнер автоматически.

Читайте также: