Wcopy nfc reader read and write tool как пользоваться

В этой статье: немного технических аспектов работы NFC, сценарии использования NFC и интересные решения, безопасность и интересная идея в конце статьи (на мой взгляд).

Надеюсь статья покажется Вам интересной и познавательной, ведь приятно осознавать, что кто-то чеу-то у тебя научился. А те, кто знают много больше моего, найдут для себя что-то интересное и полезное, но и поделятся своими знаниями в комментариях. Жду конструктивной критики и вопросов. Желаю приятного чтения. Всем добра.

За прошедшие 25 лет мир изменился существенным образом: освободился от проводов, уменьшил размер и вес, увеличил скорость и самое главное — создал комфорт. Сложно было представить телефонную трубку без провода, телефон без дискового номеронабирателя или без автоответчика. Конечно, в то время уже существовали спутниковые телефоны, но я не уверен, что многие видели его своими глазами. А ходить по квартире и разговаривать без привязки к месту — было мечтой многих, как минимум желанием. На замену обычным телефонам пришли радиотелефоны, а их заменили телефоны и смартфоны.

Но я хочу обсудить беспроводные технологии. 1998 год — год создания Wi-Fi и основания Bluetooth SIG. Спустя пару-тройку лет «синий зуб» изменит передачу информации, а через чуть более, чем десяток лет Wi-Fi станет популярной и необходимой технологией. Но не везде и не сразу. К слову, я не забыл об ИК-порте (IrDA), который значительно проигрывал BT уже в начале 00-ых. А в частности, я хочу рассказать об одной, с которой Вы сталкиваетесь каждый день и даже не догадываетесь об этом (скорее всего).

NFC — Near Field Communication — «коммуникация ближнего поля», «ближняя бесконтактная связь». Да, скажете Вы, есть такая технология в телефоне. Добавил банковскую карту в Google Pay и оплачиваю без карты. А если нет NFC в телефоне, то оплачиваю самой картой, там ведь такой же чип. Верно. Но, по сути, это не всё.

Вы часто пользуетесь похожей на NFC систему. Из RFID стандарта ISO/IEC 14443 появился NFC. Именно RFID и есть в ключе домофона, в смарт-картах, которые прикладываются к считывателю, чтобы пройти через турникет, в проездных и т.д. А если вернуться лет так на 15 назад, то можно вспомнить, как сидя дома предпринимали попытки оторвать какую-то наклейку от только что купленной коробки диска с игрой, чтобы прочитать описание или системные характеристики полностью.

Да, в домофонных ключах нет магнита. Никак не может размагнититься, а вот испортиться от дождя, влаги или падения — вполне.

По сути NFC это частный случай RFID (Radio Frequency Identification) — механизма радиочастотного обмена данными, хранящимися в так называемых транспондерах или метках. То есть из RFID ближней идентификации создали NFC.

NFC основан на стандартах ISO/IEC 18092 NFC IP-1, JIS X 6319-4 и ISO/IEC 14443 для бесконтактных смарт-карт. NFC устройство работает на частоте 13,56 МГц и состоит из считывателя (ридера) и антенны, или из метки и антенны. Ридер генерирует радиочастотное поле, которое может взаимодействовать с меткой или с другим ридером. Ридер - это устройство NFC, работающее в режиме активной коммуникации. Метка - это устройство NFC, которое работает в режиме пассивной коммуникации.

ISO/IEC 14443 — стандарт, описывающий частотный диапазон, метод модуляции и протокол обмена бесконтактных пассивных карт (RFID) ближнего радиуса действия (до 10 см) на магнитосвязанных индуктивностях. Стандарт предназначен для карт с малой дальностью чтения и большими скоростями обмена данными. В основном это рынок платежных средств и идентификации личности.NFC был одобрен как ISO/IEC стандарт 8 декабря 2003 года. До стандартов NFC существовали другие стандарты, которые позже были взяты в основу стандарта NFC, например, ISO 14443. Он описывает частотный диапазон, метод модуляции и протокол обмена бесконтактных пассивных карт (RFID) ближнего радиуса действия (до 10 см) на магнитосвязанных индуктивностях.Устройства, имеющие в NFC, могут взаимодействовать с существовайшей раннее инфраструктуро, например, в режиме эмуляции карты должно передать уникальный идентификационный номер существующему считывателю RFID

NFC — технология с открытой платформой, стандартизированная в ECMA-340 и ISO/IEC 18092. Эти стандарты определяют схемы модуляции, кодирование, скорости передачи и радиочастотную структуру интерфейса устройств NFC, а также схемы инициализации и условия, требуемые для контроля над конфликтными ситуациями во время инициализации — и для пассивных, и для активных режимов NFC. Кроме того, они также определяют протокол передачи, включая протокол активации и способ обмена данными. Радиоинтерфейс для NFC стандартизирован в:

-

/ ECMA-340: Near Field Communication Interface and Protocol-1 (NFCIP-1) Информационные технологии. Телекоммуникации и обмен информацией между системами. Коммуникация в ближнем поле. Интерфейс и протокол (NFCIP-1) / ECMA-352: Near Field Communication Interface and Protocol-2 (NFCIP-2)

Так, для продвижения идеи и её развития, в 2004 году собрались NXP Semiconductors, Sony и Nokia и организовали некоммерческую организацию NFC Forum, для совместной работы над продвижением технологии NFC. Что же они делают? Расскажу на примере WECA (Wireless Ethernet Compatibility Alliance или другими словами Wi-Fi Alliance). Объединились пионеры и преуспевающие компанию в альянс, дабы зарегестрировать новую технологию и решить какие задачи перед ними стоят. Задачами этой организации является разработка, тестирование и сертифицирование, а также поддержка и продвижение форматов беспроводной связи Wi-Fi.

Цели форума NFC:

- Разработка спецификаций и механизмов тестирования, обеспечивающих согласованную и надежную работу NFC во всех трех режимах;

- Информационная поддержка среди поставщиков услуг и разработчиков о преимуществах технологии NFC для обеспечения роста внедрения и использования технологии NFC;

- Продвижение NFC Forum и других брендов NFC.

В июне 2006 года, всего через 18 месяцев после своего основания, Форум официально обрисовал архитектуру технологии NFC. На сегодняшний день Форум выпустил 16 спецификаций. Спецификации предоставляют своего рода «дорожную карту», которая позволяет всем заинтересованным сторонам создавать новые продукты.

В дополнение к уже существующим стандартам NFC Forum собрали лучшее из этих стандартов в документы, описывающие работу устройств, которые используют технологию NFC и назвали их спецификациями.

В дополнение к уже существующим стандартам NFC Forum собрали лучшее из этих стандартов в документы, описывающие работу устройств, которые используют технологию NFC и назвали их спецификациями.

Например, в спецификации NFC Analog Technical Specification рассматриваются аналоговые радиочастотные характеристики устройства с поддержкой NFC. Эта спецификация включает в себя требования к мощности антенны, требования к передаче, требования к приемнику и формы сигналов (время /частота /характеристики модуляции).

Спецификация NFC Analog 2.0 ввела активный режим связи для обмена данными P2P и технологию NFC-V в режиме опроса. Версия 2.0 обеспечивает полную совместимость с устройствами, соответствующими ISO/IEC 14443 или ISO/IEC 18092.По этим спецификациям существует следующие способы связи для устройств NFC: NFC-A, NFC-B, NFC-F, и пять типов NFC-меток. Устройства NFC могут быть активной или пассивной коммуникации и поддерживать один (или несколько) из 3 режимов работы.

NFC-A

Тип связи NFC-A основан на стандарте ISO/IEC 14443A для бесконтактных карт. Типы связи отличаются используемыми режимами кодирования сигнала и модуляции. NFC-A использует код Миллера и амплитудную модуляцию. Двоичные данные передаются со скоростью около 106 Кбит/с, сигнал должен изменяться от 0% до 100%, чтобы различать двоичную 1 и двоичный 0.

NFC-B

Тип связи NFC-B основан на стандарте ISO/IEC 14443B для бесконтактных карт. NFC-B использует метод манчестерского кодирования. Двоичные данные также передаются со скоростью около 106 Кбит/с. Здесь вместо 100% используется 10% -ое изменение амплитуды для двоичного 0 (то есть низкого уровня) и 100% для двоичной 1 (то есть высокого). В манчестерском кодировании переход с низкого на высокий уровень представляет двоичный 0, а переход с высокого на низкий уровень представляет двоичную 1.

NFC-F

Тип связи NFC-F основан на стандарте FeliCA JIS X6319-4, также известный как просто FeliCa. Стандарт регулируется японской jicsap. Там эта технология, и наиболее популярна. Скорость передачи данных 212 / 424 Кбит/с, используется манчестерское кодирование и амплитудная модуляция.

Чип NFC состоит из катушки индуктивности, которая создаёт определённое радиочастотное поле и воздействует на другое такое же поле по заданному сценарию с различным уровнем кодирования. В таком процессе технология NFC имеет два режима работы: активный и пассивный.

С учетом двух режимов технология NFC может использоваться для следующего:

- Режим считывания/записи. NFC-чип работает в активном режиме и считывает пассивную метку. Метка NFC — это пассивное устройство с данными внутри. Информацию можно считать, лишь поднеся к метке активное считывающее устройство.

- Режим peer-to-peer — обмен данными между двумя активными устройствами. Это может быть как файл, передача контакта, приложения. Кроме этого возможна беспроводная зарядка.

- Режим эмуляции карты. NFC-чип прикидывается картой (пассивным устройством), например пропуском или платежной картой.

Для чего вообще создаются подобные технологии? Для автоматизации, ускорения и упрощения работы, создания комфортного использования устройств. Подробнее об этом я расскажу ниже.

Пожалуй, стоит начать от самого сложного к интересному.

Эмуляция банковских карт не самое простой процесс, если быть честным. Потому начну с карт лояльности. Их разновидностей существует достаточное количество: и с магнитной лентой, с QR-кодом, и со штрих-кодом. Добавив карту лояльности в Google Pay, Вы упрощаете свою жизнь, уменьшая количество переносимого пластика. Но допольнительной функцией является реализация метода для передачи данных о карте лояльности в систему торговой точки (POS) продавца, то есть возможные скидки по карте лояльности будут учитываться прямо во время оплаты заказа, никаких вам «а теперь приложите бонусную карту». (Уточнение: карта лояльности должна содержать в себе NFC. Карты со штрихкодом или QR-кодом необходимо предоставить до оплаты для сканирования их с экрана телефона).

Карты лояльности сохраняются в платежном приложении вместе с привязанной банковской картой и используются в режиме эмуляции карты NFC. Эти данные хранятся в защищенном элементе (Security Element или SE) в телефоне. Вкратце, SE — это защищенная от взлома платформа, как правило, это чип с памятью, которая позволяет безопасно хранить конфиденциальные данные, защищенные криптографическими ключами. SE может быть интегрирован в SIM-карту, выпущенную мобильной сетью пользователя, или чипом, встроенным в телефон производителем устройства. Эта реализация хранит учетные карт лояльности в том же домене безопасности, что и данные платежной карты, привязанные к платежному приложению.И хотя данные карт лояльности, не то чтобы жизненно необходим безопасно хранить, но при хранении в SE они защищены от стирания или изменения другими приложениями.

В работе бесконтактной карты добавляется NFC модуль, который обеспечивает бесконтактное соединение со считывателем банковских карт.Что же происходит в случае эмулирования карты мобильным телефоном. Чтобы не записывать на чип SE в мобильном устройстве платежные приложения всех банковских карт, которыми пользуется владелец устройства, которые к тому же надо персонализировать, т.е. передать данные о выпущенных картах и хранить их в защищенном виде, была сформулирована роль TSM (Trusted Service Manager), который объединяет с одной стороны поставщиков услуг (Service Provider TSM), а с другой стороны чипы Secure Element (Secure Element Issuer TSM).TSM — Trusted Service Manager — уникальный посредник, который владеет ключами. Это аппаратно-программный комплекс, предоставляющий технологические отношения между операторами связи и поставщиками услуг.

TSM - доверенный поставщик услуг. Выполняет защищенную загрузку и менеджмент контента защищенного элемента (SE) для транспортных приложений, магазинов, мобильных операторов, банковских приложений, конфиденциальные данные держателя картыКлючевые услуги доверенной третьей стороны включают защищенную загрузку и менеджмент контента элемента безопасности, выполняемый при взаимодействии с провайдерами мобильных сервисов. Это могут быть банки, транспортные компании, поставщики и агрегаторы услуг. Удаленное управление приложениями, обычно выполняемое с использованием технологий беспроводной сотовой связи (over-the-air, OTA), включает установку и персонализацию приложений в элементе безопасности мобильного телефона, а также дальнейшее обслуживание установленных приложений на всем протяжении их жизненного цикла, равно как и сервисную поддержку. Подробнее о TSM здесь.

Однако эта технология платежей все равно требовала присутствия физического защищенного элемента на мобильном устройстве. Что давало определенные ограничения, например, если производитель мобильного устройства не включил SE в свою платформу, в этом случае, требовалось менять SIM-карту на карту с поддержкой SE у мобильного оператора.

В 2012 году Дугом Йегером и Тедом Фифельски, основателями SimplyTapp, Inc. был придуман термин «эмуляция хост-карты» (Host Card Emulation) , который описывал возможность открытия канала связи между терминалом бесконтактных платежей и удаленным размещенным защищенным элементом, содержащим финансовые данные, данные платежной карты, позволяющие проводить финансовые операции в терминале торговой точки.

Они внедрили эту новую технологию в операционной системе Android, начиная с версии 4.4. HCE требует, чтобы протокол NFC направлялся в основную операционную систему мобильного устройства, а не в локальную микросхему защищенного аппаратного элемента (SE). Итак, начиная с версии Android 4.4 KitKat управление платежными операциями взял на себя не физический элемент, а API, точнее Google Pay API. Эмуляция карты неотделима от понятия «токенизация», потому что это следующая ступень защиты платежных данных в виртуальном мире после TSM, который выдавал ключи.

Токен — это ссылка (то есть идентификатор), которая сопоставляется с конфиденциальными данными через систему токенизации. Сопоставление исходных данных с токеном использует методы, которые делают невозможным обратное преобразование токенов в исходные данные вне системы токенизации, например, с использованием токенов, созданных при помощи случайных чисел. Т.е. вместо номера вашей карты API хранит токен, полученный от банка-эмитента, который бесполезен в том виде, в котором он хранится. Даже если его узнают третьи лица, воспользоваться им будет невозможно.

Когда вы вводите номер карты в мобильное приложение, обеспечивающее возможность мобльных платежей, например, номер карты 4111 1111 1111 1234, удаленный поставщик токенов (remote token service server) возвращает вместо номера карты токен вида 4281 **** **** 2819, который хранится в мобильном устройстве.

Токенизация при использовании Google Pay:

1. Когда пользователь добавляет в Google Pay свою кредитную или дебетовую карту, приложение запрашивает у банка-эмитента токен. Затем Google Pay шифрует токенизированную карту, и она становится доступна для оплаты.

2. При оплате клиент прикладывает свое мобильное устройство к терминалу или нажимает соответствующую кнопку в приложении. Google Pay отправляет токен и криптограмму, которая действует как одноразовый код. Платежная система проверяет криптограмму и соотносит токен с номером карты клиента.

3. Для завершения транзакции ваш банк-эквайер и банк-эмитент покупателя используют данные клиента и расшифрованную информацию о его платеже

загрузить и установить NFC Reader And Writer на вашем персональном компьютере и Mac

Некоторые приложения, например, те, которые вы ищете, доступны для Windows! Получите это ниже:

Или следуйте инструкциям ниже для использования на ПК :

Если вы хотите установить и использовать NFC Reader And Writer на вашем ПК или Mac, вам нужно будет загрузить и установить эмулятор Desktop App для своего компьютера. Мы усердно работали, чтобы помочь вам понять, как использовать app для вашего компьютера в 4 простых шагах ниже:

Шаг 1: Загрузите эмулятор Android для ПК и Mac

Хорошо. Прежде всего. Если вы хотите использовать приложение на своем компьютере, сначала посетите магазин Mac или Windows AppStore и найдите либо приложение Bluestacks, либо Приложение Nox . Большинство учебных пособий в Интернете рекомендуют приложение Bluestacks, и у меня может возникнуть соблазн рекомендовать его, потому что вы с большей вероятностью сможете легко найти решения в Интернете, если у вас возникнут проблемы с использованием приложения Bluestacks на вашем компьютере. Вы можете загрузить программное обеспечение Bluestacks Pc или Mac here .

Шаг 2: установите эмулятор на ПК или Mac

Теперь, когда вы загрузили эмулятор по вашему выбору, перейдите в папку «Загрузка» на вашем компьютере, чтобы найти приложение эмулятора или Bluestacks.

Как только вы его нашли, щелкните его, чтобы установить приложение или exe на компьютер или компьютер Mac.

Теперь нажмите «Далее», чтобы принять лицензионное соглашение.

Чтобы правильно установить приложение, следуйте инструкциям на экране.

Если вы правильно это сделаете, приложение Emulator будет успешно установлено.

Шаг 3: NFC Reader And Writer для ПК - Windows 7/8 / 8.1 / 10/ 11

Теперь откройте приложение Emulator, которое вы установили, и найдите его панель поиска. Найдя его, введите NFC Reader And Writer в строке поиска и нажмите «Поиск». Нажмите на NFC Reader And Writerзначок приложения. Окно NFC Reader And Writer в Play Маркете или магазине приложений, и он отобразит Store в вашем приложении эмулятора. Теперь нажмите кнопку «Установить» и, например, на устройстве iPhone или Android, ваше приложение начнет загрузку. Теперь мы все закончили.

Вы увидите значок под названием «Все приложения».

Нажмите на нее, и она перенесет вас на страницу, содержащую все установленные вами приложения.

Вы должны увидеть . Нажмите на нее и начните использовать приложение.

Шаг 4: NFC Reader And Writer для Mac OS

Привет. Пользователь Mac!

Шаги по использованию NFC Reader And Writer для Mac точно такие же, как для ОС Windows выше. Все, что вам нужно сделать, это установить Nox Application Emulator или Bluestack на вашем Macintosh. Вы можете получить Это здесь .

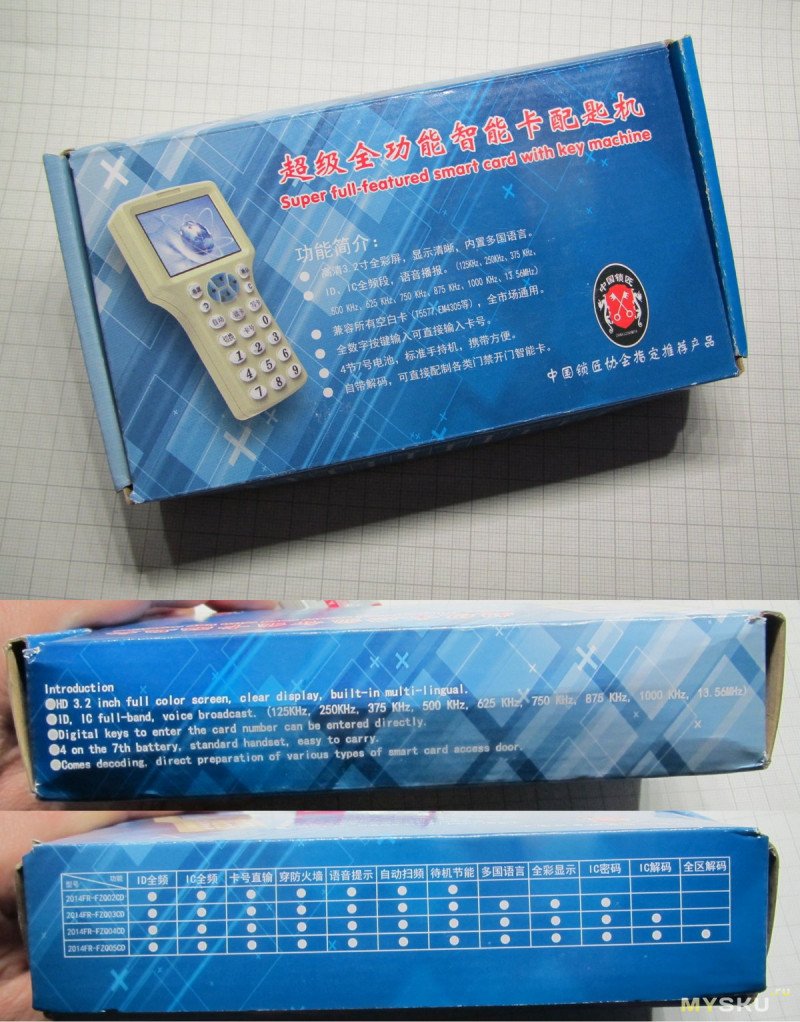

В данном обзоре я расскажу по мере сил о копировщике домофонных ключей поддерживающем несколько стандартов (125/250/375/500/625/750/875/1000кГц и 13.56МГц), а также о перезаписываемых метках «два в одном», на 125кГц+13.56Мгц.

Сразу хочу обозначить несколько вещей, обсуждение которых я не хотел бы видеть в комментах.

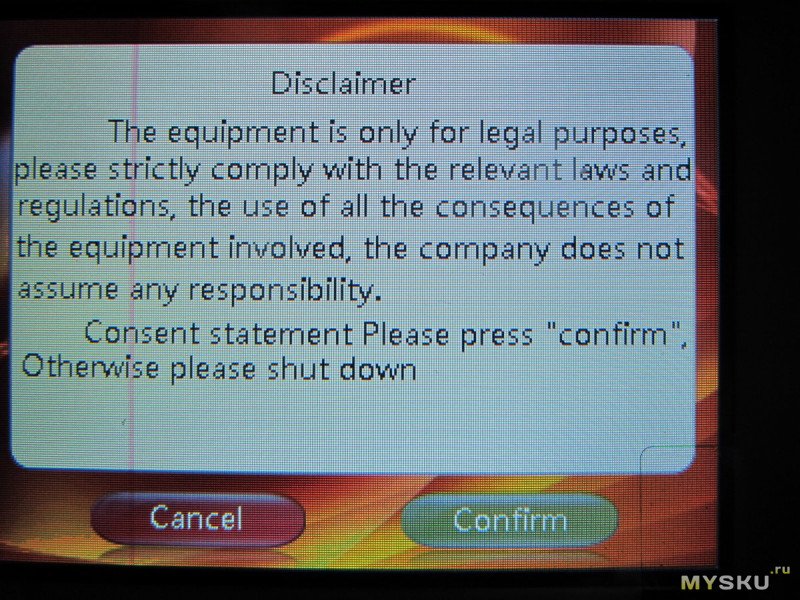

1. копировать чужие ключи — может быть незаконно, об этом кстати прибор пишет каждый раз при включении

2. нужен такой копировщик не всем, обычному человеку он скорее не нужен, я приобрёл во-первых потому что у меня на воротах стоит кодовый замок, и во-вторых потому что мне было интересно.

3. можно взять ардуину/малинку/чтотоеще, сделать всё то же самое на коленке, и не платить кучу денег за бесполезное устройство.

4. я понятия не имею, может ли данный девайс работать с российскими проездными и картами метро, по причине отсутствия у меня оных.

5. зато я знаю, что данный девайс может что-то записать только в перезаписываемые карты, а они такие далеко не все.

Далее. Обзор аналогичного устройства (но с поддержкой только меток на 125кГц) уже был, и не один, и не два, да и вообще поиск по слову «rfid» выдает много интересного. По стандартам карт можно почитать например тут, по-моему довольно полно и доступно изложено.

Начну же я с перезаписываемой двухчастотной метки. Тут ключевой момент, что она «два в одном», то есть и 125кГц и 13.56МГц, то есть и EM-Marine и Mifare, к тому же перезаписываемая. Поэтому она относительно дорогая (плюс тут 1 штука в лоте, а оптом всегда дешевле), но поверьте, оно того стоит, если повезло иметь две двери с разными стандартами замков и соответственно без возможности прописать одну метку в оба. В частности, я отдал метку брательнику — у него на подъезде Mifare, у нас на воротах — Em Marine? в итоге он одной меткой может открывать две двери.

Нам обещают:

Frequency: 13.56MHz+125khz

Card chip: UID+T5577/EM4305 dual chip

Read/Write Time: 1

2ms

Rewritable: >100, 100 times

Data Retention: >10 years

Тут есть один нюанс, непонятный лично мне, как неспециалисту: и 5577 и 4305 — это чипы для 125кГц. Какой используется для 13.56Мгц — не совсем понятно, в описании написано UID что ИМХО ни о чем не говорит — если я неправ поправьте в комментах. К сожалению, и другого оборудования для работы с такими метками у меня нет, а обозреваемый считыватель не выдает никакой информации по метке. Единственное что есть в FAQ — что памяти в чипе 8кБ, что я немогу ни подтвердить ни опровергнуть. Впрочем, софт показывает вроде бы объем памяти у карты при попытке её раскодировки, ну и в данном случае показал по 1кБ и у оригинальной карты и у обозреваемой, что в целом тоже ни о чем не говорит.

упаковка:

сравнение с «однократкой» em marine на 125кГц

размеры 44*30.5*5мм

на просвет видно два чипа и две катушки

Читается, пишется, работает. Можно брать.

Ну и к основному предмету обзора.

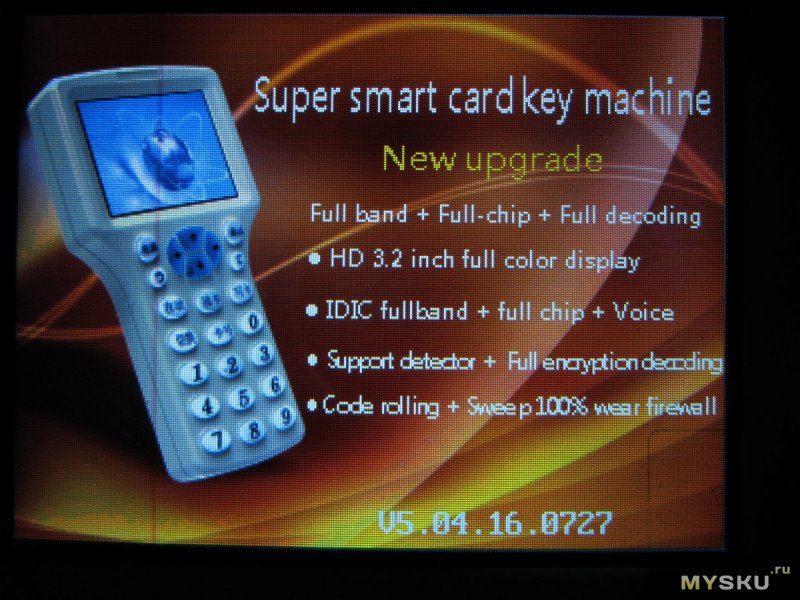

Нам обещают следующее:

ID / IC Full-Time Broadcast and Voice (English).

Support reading and writing frequency: 125 khz, 250 khz, 375 khz, 500 khz, 625 khz, 750 khz, 875 khz, 1000 khz, 13.56 khz, and support HID induction card.

Support card reading: em4100 / em4200, classic mi-fare, uid card, ultra light, hidden 1386/1326/1346, ntag203.

Support card writing: t5577, em4305, hidden 1386/1326/1346, uid card.

You can directly enter the numeric keys used to enter the card number.

Has USB interface.

Uses 4 AA batteries, standard equipment, easy to carry (not included).

It has a decoding function and can directly prepare various types of smart card access ports.

С батарейками обманули, они тут ААА. Но 4штуки, да. И в комплект не входят.

Упаковка:

Комплектация и внешний вид:

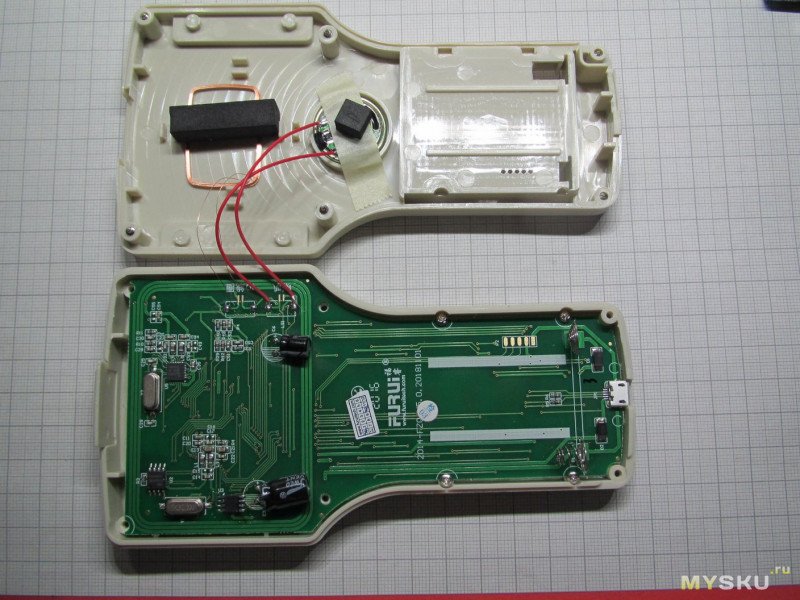

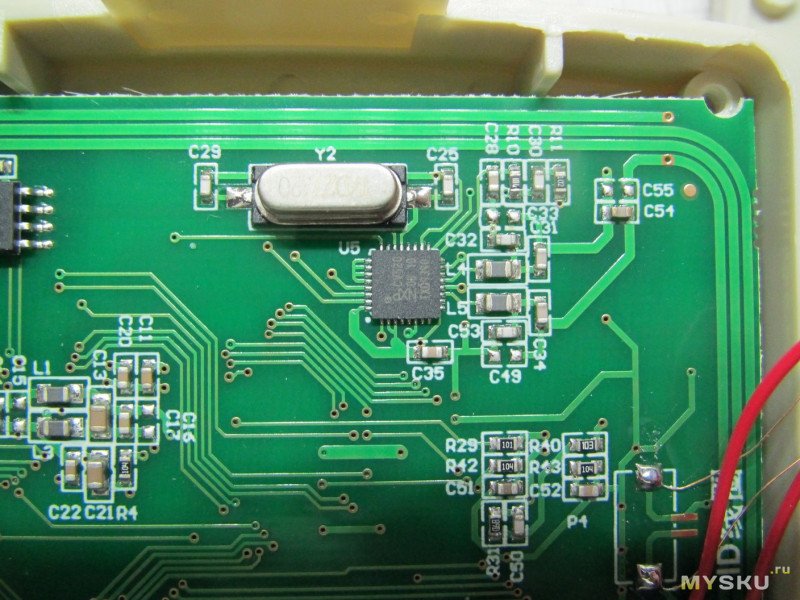

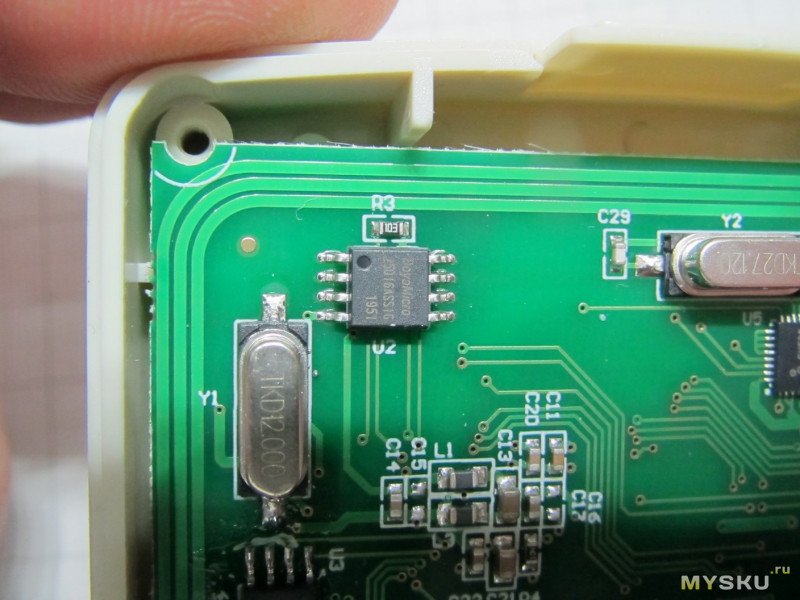

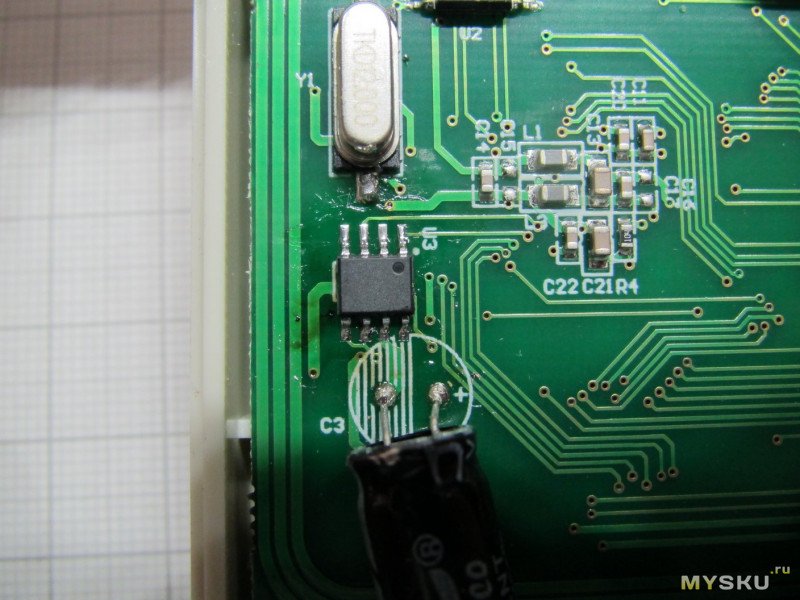

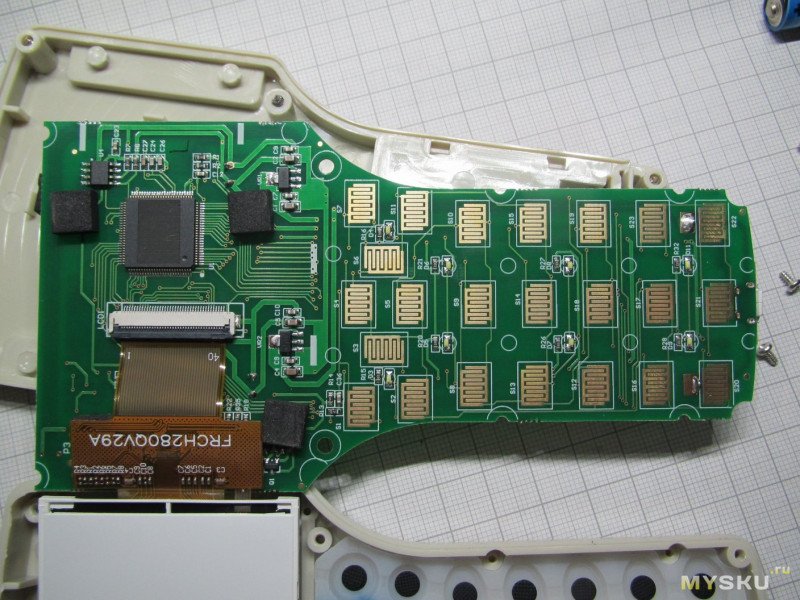

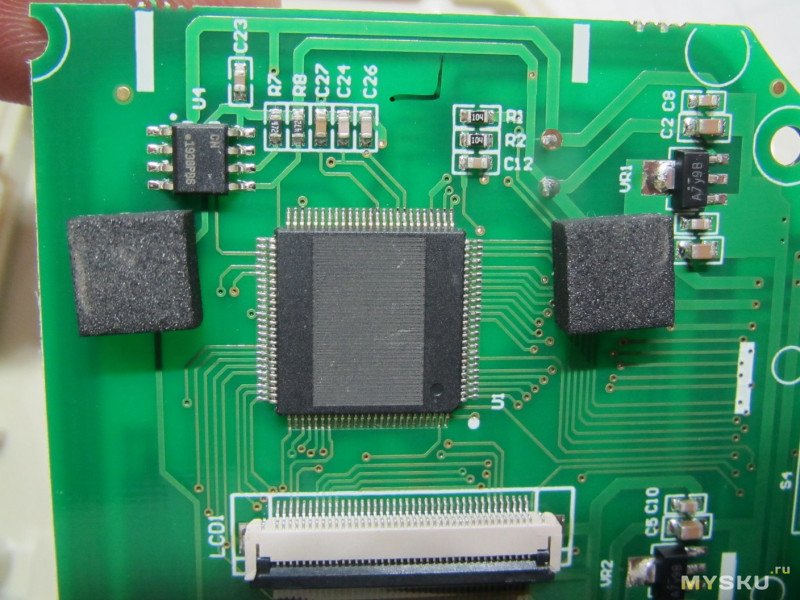

Ну и сразу давайте кишочки

Вставляем батарейки, включаем.

Заставка:

Предупреждение о законности:

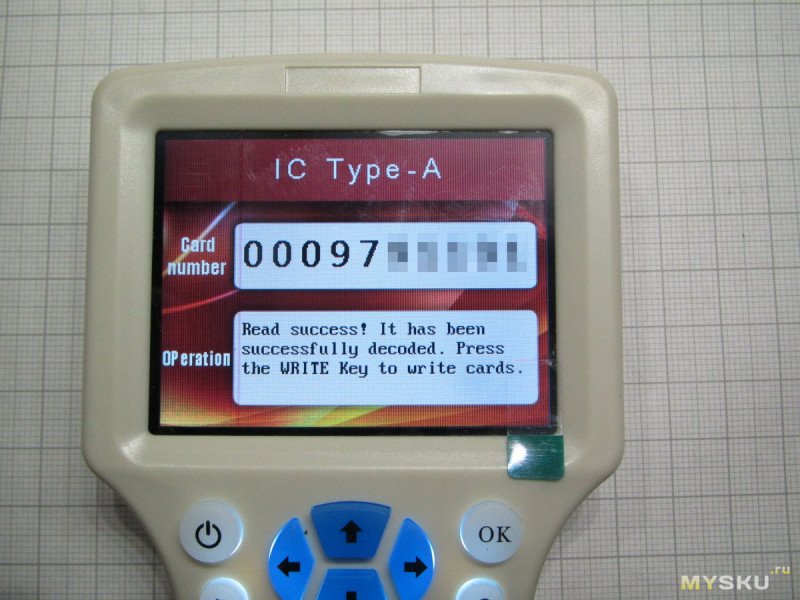

Берем метку, нажимаем scan

По органам управления.

Стрелки — не знаю для чего

Кнопка питания — понятно.

Кнопка OK думаю тоже — она нужна по сути для подтверждения о чтении предупреждения, ввода кода вручную и вероятно где-то еще.

кнопка C стирает последний введенный символ при вводе кода

Кнопки READ и WRITE — чтение и запись

SCAN — сканирование всех режимов, до первого удачного чтения. Если карточка двухчастотная — прочитается только один раз.

INPUT — кнопка ручного ввода кода. тут понятное дело действуют и цифровые кнопки.

У цифровых кнопок есть и дополнительная функция: по длинному нажатию выбирается режим работы/частота, то есть:

0 — IC Type A (13.56M), 1 — Id-125kHz, 2 — Id-250kHz, 3 — Id-375kHz, 4 — Id-500kHz, 5 — Id-625kHz, 6 — Id-750kHz, 7 — Id-875kHz, 8 — Id-1000kHz, 9 — HID-125kHz

Ну а если вы не помните где какая частота — то кнопка MODE перебирает их по кругу.

Выбранный режим отображается вверху экрана и озвучивается тёткой на английском языке. Кроме того, озвучиваются и все прочие действия и их результаты, в том числе считанный код, по одной цифре.

Как это работает? Вариантов тут несколько. Первый вариант — простые метки типа EM-Marine на 125кГц. Подносим метку сзади ридера (там есть резинка от трусов чтобы можно было её подсунуть и зафиксировать), выбираем режим и нажимаем read, либо нажимаем scan, метка читается, номер появляется на экране, извлекаем прочитанную метку, вставляем перезаписываемую, нажимаем write, поздравляю, всё готово.Если известен код, но метки-исходника нет — нажимаем input, вводим код, еще раз input либо ok, вставляем перезаписываемую метку, write — готово.

С метками на 13МГц сложнее, они бывают криптованные. В этом случае после чтения на экране будет написано что нужно подключить устройство к компьютеру для расшифровки.

Выключаем устройство, подключаем к USB, включаем, КНОПКИ НЕ НАЖИМАЕМ. Оно видится как диск, там лежит софт для расшифровки и pdf с инструкцией. Копируем это всё на локальный диск, нажимаем на приборе кнопку OK — и устройство переподключается уже как некое устройство ввода. Нажимаем в программе START DECODING, после этого метка читается и в течение пары минут производится её расшифровка.

После этого оригинал метки вынимаем, вставляем перезаписываемую, нажимаем write и радуемся. К сожалению, прочитанное и расшифрованное содержимое на экран не выводится, только IC/ID.

Нужно сказать, при последующем чтении такой зашифрованной но расшифрованной метки — она читается уже без помощи компьютера, то есть где-то этот шифр сохраняется в приборе. Не знаю только количество сохраняемых шифров, может и один, меток у меня таких не шибко много — одна ;)

Ну и как-бы и всё, тоже всё работает, быстро, просто, удобно. Можно покупать — если вам оно нужно и не жалко денег.

на копировщик есть купон BGUSRFID, снижающий цену до 24,59 до 28.02, но только 10 штук

Для себя я так и не придумал реального применения NFC-меткам. Несмотря на это, я отлично понимаю потенциальную пользу этой технологии, и мне всегда интересно почитать про её использование.

Правда, в этой статье речь пойдёт немного о другом. А именно о приложениях, с помощью которых можно запрограммировать NFC-метку. По сути, они все делают одно и то же, и особой разницы между ними нет. А на iOS так вообще всё работает «из коробки».

NFC Tools (Windows, macOS, Android, iOS)

NFC Tools — одно из первых приложений, которое приходит на ум. С его помощью можно читать, записывать и программировать NFC- и RFID-совместимые метки.

Всё работает довольно просто. Запускаете приложение, прикладываете метку, задаёте нужные действия. Кроме простой записи информации, NFC Tools позволяет запрограммировать автоматизацию рутинных действий: включить Bluetooth, установить будильник, изменить громкость, передать конфигурацию Wi-Fi и многое другое.

На вкладке «Чтение» можно узнать такую информацию о метке, как:

- Производитель;

- Тип;

- Стандарт;

- Технология;

- Серийный номер;

- Размер;

- Данные на ней;

- Возможность записи на неё;

- Режим «только для чтения»;

- Все данные (формат NDEF).

А на вкладке «Запись» все вышеперечисленные пункты можно добавить на метку.

NFC TagWriter (Android)

Кроме записи, поддерживается чтение и просмотр данных, запуск сопутствующего приложения.

У разработчиков также есть NFC TagInfo, которое служит для чтения всех данных, хранящихся на метках, включая транспортные билеты и тому подобные вещи.

TagXplorer (Windows)

TagXplorer сделан теми же ребятами, что делали приложения выше. И, по сути, является их аналогом, но для Windows-платформы. Поэтому отдельно рассказывать про софтину не буду.

Smart NFC (iOS)

Как и аналоги, Smart NFC может читать и записывать NFC-метки. На метку можно добавить любой из поддерживаемых технологией тегов.

Если вы iOS-пользователь, то именно с этого приложения стоит начать.

NFC Assistant (Android)

NFC Assistant нужен для выполнения различных действий при распознавании метки. Приложение умеет:

«Черная» метка NFC. Особенности и возможности технологии Услышав недавно радостную новость о решении компании Google закрыть Android Pay и Google Wallet, а вместо них сделать единую платёжную систему Google Pay, решил написать о технологии NFC. Рассказать подробно и простым языком, откуда, что и куда. All-In-One Person Valentin “Aze” Osetrov

Mifare Windows Tool (Windows)

Не обращайте внимания на скриншот, в приложении есть английский язык.

Mifare Windows Tool — хоть и простая утилита, но она будет интересна опытным любителям NFC-технологии. С её помощью можно читать, записывать, анализировать и даже клонировать метки.

Если вы знаете хотя бы базово спецификацию MIFARE Classic, и знаете, как применить эти знания, обратите внимание на Mifare Windows Tool.

MIFARE DESFire EV1 NFC Tool (Android)

Если у вас под рукой есть карта формата MIFARE DESFire EV1, то вам нужно это приложение, чтобы получить с неё информацию. Поддерживаются типы шифрования AES, (3)DES и 3K3DES.

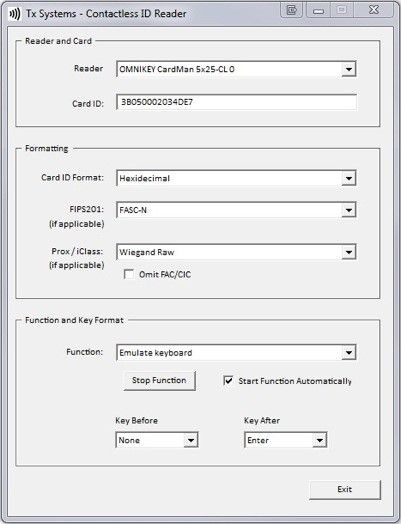

Tx Systems Contactless ID Reader (Windows)

Сразу хочу сказать, что утилита платная ($49,95), и, судя по всему, она больше не поддерживается разработчиком. Хотя купить её можно без проблем.

Tx Systems Contactless ID Reader — Windows-приложение для чтения информации с большинства RFID-совместимых карт. Благодаря технологии эмуляции клавиатуры полученную информацию можно вывести на курсор мыши Windows.

Если честно, я не понял, зачем это нужно. Судя по всему, это упрощает работу с RFID-картами и системами безопасности без необходимости закупки оборудования.

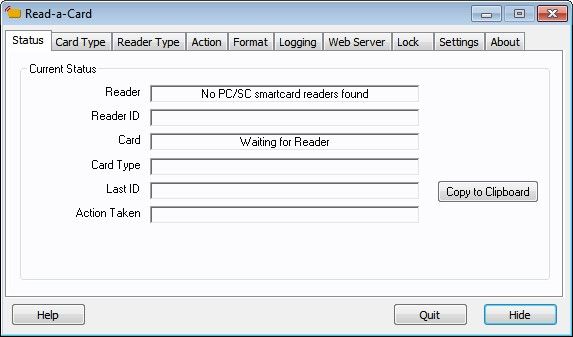

Read-a-Card (Windows)

Ещё одно платное и специфическое приложение. Оно необходимо для получения информации с RFID-метки и передачи её в специализированный софт для дальнейшей работы.

Поддерживается чтение прямо с карты или с помощью соответствующих устройств.

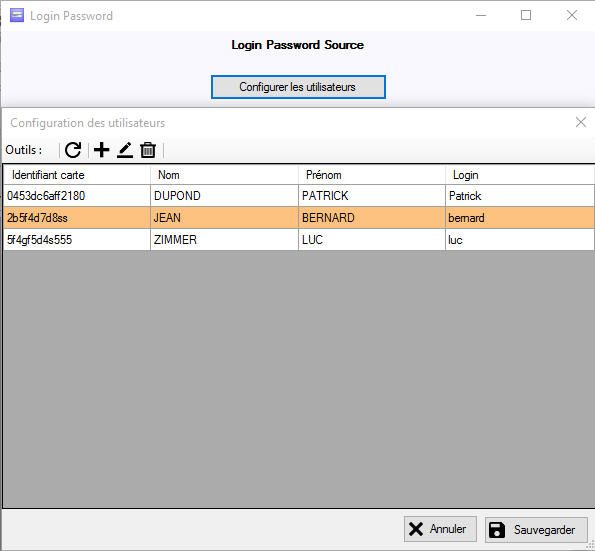

IDTransfer (Windows, Linux)

IDTransfer из той же «оперы», что и два приложения выше. С его помощью можно произвести авторизацию пользователя по RFID-карте в системе. Однако здесь вам понадобится отдельный USB-считыватель карт.

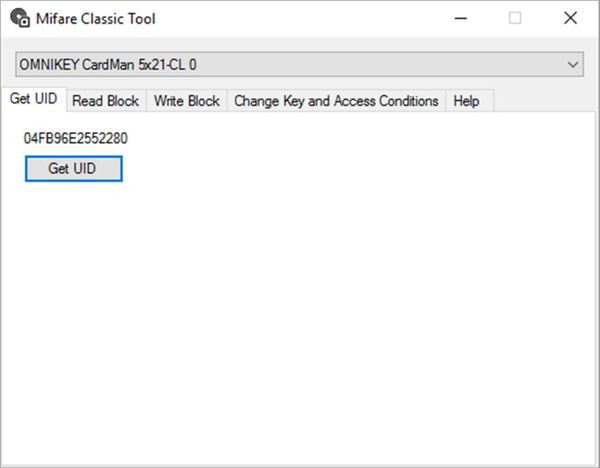

Mifare Classic Tool (Windows)

Mifare Classic Tool — очень простая утилита для Windows. Она поможет считать информацию с UID или Mifare карт, записать на них информацию или заменить ключи.

Читайте также: