Можно ли получить вирус через скайп

Главная угроза цифровизации — не нехватка бюджетов и даже не технологическое отставание. Куда большей бедой для развития бизнесов по всему миру стали киберпреступники и взятые ими на вооружение программы-вымогатели. В июле 2020 года ежедневно фиксировались 2300 случаев заражения устройств таким ПО. Спустя всего полгода эта цифра выросла более чем в 7 раз — до 17200 устройств.

- Что нужно знать о тактиках злоумышленников, чтобы спасти свой бизнес?

- Каким компаниям киберпреступники угрожают в первую очередь и какие цели они преследуют?

- Какими будут последствия заражения, кроме необходимости платить выкуп?

Зарегистрируйтесь, чтобы скачать исследование компании Fortinet о программах-вымогателях и основных проблемах, которые они вызывают.

Компании все чаще становятся жертвами программ-вымогателей. Любая автоматизация расширяет поверхность атаки. Чем более успешной она окажется, тем большей окажется сумма ущерба для бизнеса. Наибольшей проблемой становятся атаки с использованием электронной почты, а также эксплойты уязвимостей «нулевого дня» и компрометация авторизованных цепочек доставки.

- Можно ли прекратить атаку хакеров когда она только-только разворачивается?

- Какие векторы атак чаще всего используют киберпреступники?

- Чем могут помочь шлюзы защиты почты и межсетевые экраны?

Зарегистрируйтесь, чтобы скачать обзор Fortinet о решениях, которые помогают отражать атаки программ-вымогателей.

Обнаружена массовая рассылка через Skype и социальные сети, приводящая к заражению Windows-компьютеров червем Worm.NgrBot. Опасность угрозы усугубляется тем, что вредоносную ссылку пользователи получают от имени своих авторизованных контактов.В Рунете обнаружен интересный социальный троян, распространяемый через Skype и через социальные сети.

По всей видимости, первой угрозу описала белорусская антивирусная компания «Вирусблокада» 4 октября 2012 г. На следующий день существование угрозы подтвердили отечественные антивирусные разработчики «Лаборатория Касперского» и «Доктор Веб».

Файл представляет собой сравнительно давно известного сетевого многофункционального червя Worm.NgrBot (или Dorkbot), включающего зараженный компьютер в ботнет и привлекающего его к DDoS-атакам.

Кроме того Worm.NgrBot способен похищать пароли как от файлообменников Letitbit, Sms4file, Vip-file, так и от почт, легальных сервисов и соцсетей (YouTube, Gmail, Facebook) и блокировать доступ компьютера к сайтам антивирусных компаний.

Первооткрыватель новой угрозы «Вирусблокада» предостерегает пользователей от перехода по подозрительным ссылкам и, чтобы избежать дальнейшего распространения трояна, призывает отключить функцию управления Skype другими программами. Это можно сделать в меню расширенных настроек Skype, очистив пункт «Контроль доступа программного интерфейса».

«Вирусблокада» отмечает, что, поскольку троян Worm.NgrBot скрыт от обнаружения стандартными средствами Windows, для его обнаружения и удаления потребуется использовать специальные утилиты.

В российском разработчике средств безопасности «Доктор Веб» полагают, что для удаления трояна достаточно обновить вирусные базы.

Skype представляет собой одну из самых популярных VoIP-программ, установленную на миллионах компьютеров по всему миру, владельцы которых даже и не подозревают, какая опасность им грозит. А опасность им грозит весьма серьезная: от утечки конфиденциальной информации до проникновения червей и попадания на трафик, не говоря уже о таких мелочах, как нежелание Skype работать при активном SoftICE. Я все это благополучно разгрыз и теперь выставляю продукты своей жизнедеятельности на всеобщее обозрение :).

Skype, созданный отцами-основателями скандально известной Kazaa и унаследовавший от своей прародительницы самые худшие ее черты, работает по принципу самоорганизующейся распределенной пиринговой сети (distributed self-organized peer-to-peer network, P2P). Skype – это черный ящик с многоуровневой системой шифрования, напичканного антиотладочными приемами исполняемого файла, считывающий с компьютера конфиденциальную информацию и передающий ее в сеть по закрытому протоколу. Последний обходит брандмауэры и сурово маскирует свой трафик, препятствуя его блокированию. Все это превращает Skype в идеального переносчика вирусов, червей и дронов, создающих свои собственные распределенные сети внутри Skype-сети. К тому же, Skype довольно бесцеремонно обращается с ресурсами твоего узла, используя его для поддержания связи между остальными узлами Skype-сети, напрягая ЦП и генерируя мощный поток трафика. А трафик, как известно, редко бывает бесплатным (особенно в России), так что кажущаяся бесплатность звонков весьма условна: за узлы с «тонкими» каналами расплачиваются «толстые» владельцы.

Skype активно изучается в хакерских лабораториях и security-организациях по всему миру, и большинство исследователей единодушно сходятся во мнении, что Skype - это дьявольски хитрая программа, написанная бесспорно талантливыми людьми в стиле

Black Magic Art. Skype не брезгует грязными трюками, создающими огромные проблемы, о которых я и собираюсь рассказать.

Анализ исполняемого файла Skype

Исполняемый файл Skype-клиента представляет собой настоящий шедевр хакерского искусства, вобравший в себя множество интересных и достаточно могучих защитных механизмов. Для противодействия им требуются не только мощные инструментальные средства (отладчики, дизассемблеры, дамперы и т.д.) и знания/навыки, но еще и куча свободного времени.

Двоичный файл полностью зашифрован и динамически расшифровывается по мере загрузки в память. Причем сброс дампа невозможен, точнее, затруднен тем обстоятельством, что стартовый код после выполнения очищается, в результате чего мы получаем exe, который не запускается. Оригинальная таблица импорта не содержит ничего интересного, и API-функции подключаются уже в процессе распаковки. Проверка целостности кода выполняется из разных мест в случайном порядке (преимущественно при входящих звонках), поэтому поиск защитных процедур представляет собой весьма нетривиальную задачу. Тем более что они основаны на криптографических RSA-сигнатурах и снабжены полиморфными генераторами, которые в случайном порядке переставляют инструкции ADD, XOR, SUB и др., перемешивая их с левыми машинными командами.

Статический вызов функций (по жестко прописанному адресу) практически не встречается, и все важные процедуры вызываются по динамически вычисляемому указателю, пропущенному через обфускатор. Следовательно, дизассемблер нам тут уже не поможет, и приходится браться за отладчик.

А вот про отладчик следует сказать отдельно. Skype распознает

SoftICE даже при наличии установленного IceExt, наотрез отказываясь запускаться. Это забавно, поскольку для взлома самого Skype отладчик

SoftICE не очень-то и нужен, ведь существуют и другие инструменты подобного рода, среди которых в первую очередь хотелось бы отметить

The Rasta Ring 0 Debugger, или сокращенно [RR0D], не обнаруживаемый Skype-клиентом и, как и следует из его названия, работающий на уровне ядра. В принципе, можно воспользоваться и отладчиком прикладного уровня (например, стремительно набирающим популярность

OllyDbg). Только при этом важно помнить, что Skype легко обнаруживает программные точки останова, представляющие собой однобайтовую машинную инструкцию с опкодом CCh, записывающуюся поверх отлаживаемого кода. А для предотвращения пошаговой трассировки Skype осуществляет замеры времени выполнения определенных участков кода, для прохождения через которые приходится использовать полноценные эмуляторы PC с интегрированным отладчиком, например, знаменитый

BOCHS.

Наконец, когда исполняемый файл распакован и все проверки пройдены, защита вычисляет контрольную сумму и преобразует ее в указатель, по которому передается управление, пробуждающее

Skype.

Последовательность распаковки исполняемого

файла

Антиотладочные приемы, с помощью которых Skype обнаруживает загруженный SoftICE

Проблема в том, что Skype очень следит за своей целостью, поэтому попытка исправления jnz на jmp short работает только до первого входящего звонка, после которого Skype падает и обратно уже не поднимается. Специально для таких хитроумных защит еще во времена MS-DOS была разработана техника онлайн-патча, при которой исправление программы осуществляется непосредственно в оперативной памяти, а после успешного прохождения проверки на наличие

SoftICE совершается откат, чтобы не волновать процедуру проверки целости.

Беглая трассировка Skype с помощью OllyDbg быстро выявляет защитный код, выполняющий проверку на присутствие SoftICE

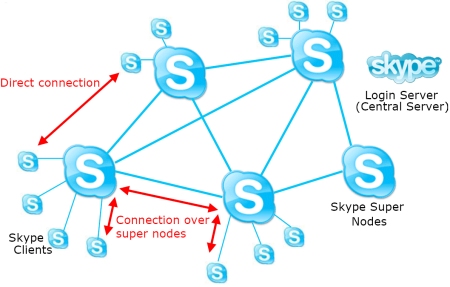

Архитектура распределенной сети

На атомарном уровне структура Skype-сети состоит из обычных узлов (normal/ordinal node/host/nest), обозначаемых аббревиатурой SC (Skype

Client), и super-узлов (super node/host/nest), которым соответствует аббревиатура SN. Любой узел, который имеет публичный IP-адрес (тот, который маршрутизируется в интернет) и обладает достаточно широким каналом, автоматически становится super-узлом и гонит через себя трафик обычных узлов, помогая им преодолеть защиты типа брандмауэров или трансляторов сетевых адресов (NAT) и равномерно распределяя нагрузку между хостами. В этом и состоит суть самоорганизующейся распределенной децентрализованной пиринговой сети, единственным централизованным элементом которой является

Skype-login-сервер, отвечающий за процедуру авторизации Skype-клиентов и гарантирующий уникальность позывных для всей распределенной сети.

Важно подчеркнуть, что связь между узлами осуществляется не напрямую, а через цепочку super-узлов. Серверов в общепринятом смысле этого слова (таких, например, как в сети eDonkey) в Skype-сети нет. Любой узел с установленным Skype-клиентом является потенциальным сервером, которым он автоматически становится при наличии достаточных системных ресурсов (объема оперативной памяти, быстродействия процессора и пропускной способности сетевого канала).

Каждый узел Skype-сети хранит перечень IP-адресов и портов известных ему super-узлов в динамически обновляемых кэш-таблицах (Host Cache Tables, HC-tables). Начиная с версии Skype 1.0, кэш-таблица представляет собой простой XML-файл, в незашифрованном виде записанный на диске в домашней директории пользователя.

Структура децентрализованной самоорганизующейся пиринговой

Skype-сети

Skype-клиенты за отдельную плату могут принимать входящие звонки с обычных телефонов и совершать подобные звонки. Однако в PC2PC-обмене эти серверы никак не участвуют, поэтому мы не будем на них останавливаться.

Помимо звонков внутри Skype-сети, пользователи могут звонить и на обычные телефоны, а также принимать с них звонки.

Как Skype обходит брандмауэры

Протокол обмена между Skype-клиентами совершенно недокументирован, и поэтому вся информация о нем получена методами реинженеринга: дизассемблирования Skype-клиентов, анализа перехваченного сетевого трафика и т.д. Поскольку существует огромное количество значительно различающихся между собой версий Skype-клиентов, то описание протокола может содержать неточности, во всяком случае, open-source-клиента еще никто не написал.

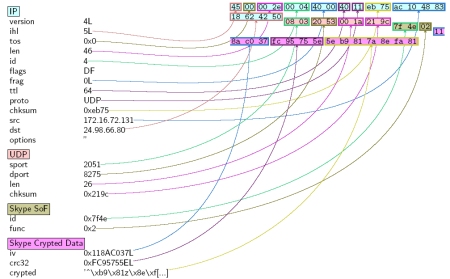

Структура IP-пакета при работе Skype по протоколу UDP

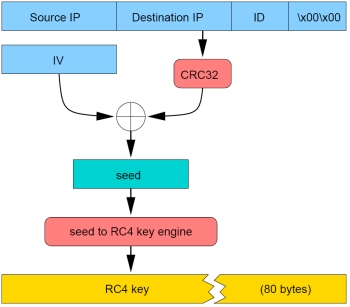

Ситуация осложняется тем, что Skype шифрует трафик, активно используя продвинутые технологии обфускации, препятствующие выделению постоянных сигнатур в полях заголовков. Алгоритмы шифрования меняются от версии к версии, к тому же выпущено множество специальных версий для разных стран мира, чьи законы налагают определенные ограничения на длину ключа или выбранные криптографические алгоритмы. Но в целом механизм шифрования выглядит так, как показано на рисунке.

Механизм шифрования, используемый Skype

Так что, с юридической точки зрения, действия Skype законны и не попадают под статью.

STUN, расшифровывающийся как Simple Traversal of User Datagram Protocol (UDP) Through Network Address Translators (NATs) (простое проникновение датаграмм протокола UDP через транслятор сетевых адресов (NAT)), представляет собой отличное средство, которое страдает, однако, рядом ограничений и не работает в следующих случаях:

- если путь во внешнюю сеть прегражден злобным брандмауэром, режущим весь

UDP; - если на пути во внешнюю сеть стоит симметричный транслятор сетевых адресов.

Эта проблема решается протоколом TURN (Traversal Using Relay

NAT), технические подробности работы которого описаны по вышеупомянутому адресу и большинству читателей совершенно неинтересны. Гораздо важнее другое — протокол TURN значительно увеличивает латентность и теряет большое количество UDP-пакетов (packet loss), что далеко не лучшим образом сказывается на качестве и устойчивости связи, но полное отсутствие связи - еще хуже. Так что пользователям Skype стоит радоваться, а не жаловаться!

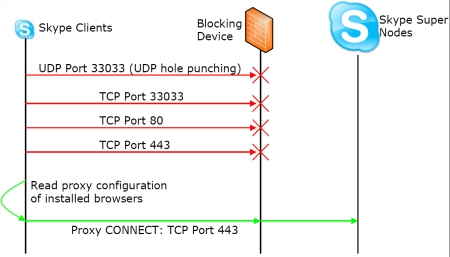

Структура Skype-сети, в которой присутствуют

Skype-клиенты за NAT и брандмауэрами

Вот только администраторы этой радости почему-то не разделяют, наглухо закрывая UDP-трафик (тем более что большинству нормальных программ он не нужен). Немного поворчав для приличия (замуровали, демоны!), Skype автоматически переключается на чистый TCP, отрубить который администратору никто не позволит. Правда, поколдовав над брандмауэром, тот может закрыть все неиспользуемые порты, но в том-то и подвох, что неиспользуемых портов в природе не встречается! При соединении с удаленным узлом операционная система назначает клиенту любой свободный TCP/UDP-порт, на который будут приходить пакеты. То есть, если мы подключаемся к web-серверу по 80-му порту, наш локальный порт может оказаться 1369-м, 6927-м или еще каким-нибудь другим. Закрыв все порты, мы лишимся возможности устанавливать TCP/UDP-соединения!

Единственный выход — обрубить всем пользователям локальной сети прямой доступ в интернет, заставив их ходить через proxy-сервер. Однако даже такие драконовские меры не решат проблемы, поскольку Skype просто прочитает конфигурацию браузера и воспользуется proxy-сервером как своим родным!

Skype, работающий через proxy-сервер, конфигурация которого прочитана из настроек браузера

Как заблокировать Skype-трафик

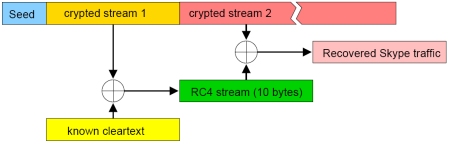

Разработчики Skype предостерегают администраторов от попыток выявления и блокирования его трафика (типа: «Все равно у вас ничего не получится!»). И действительно, распознать Skype-трафик очень сложно, а заблокировать его можно только по содержимому, которое зашифровано и не содержит никаких предсказуемых последовательностей. К счастью для администраторов, создатели Skype, при всей своей гениальности, допустили ряд оплошностей, оставив часть трафика незашифрованной. UDP-соединение использует открытый протокол для получения публичных IP-адресов super-узлов, что вполне может быть выявлено анализатором трафика. Это раз. TCP-соединение использует один и тот же RC4-поток дважды, что позволяет нам восстановить 10 первых байт ключа, расшифровав часть постоянных полей заголовков Skype-протокола. Это два! Кстати, весьма полезная вещь для шпионажа за чужими разговорами! Однако мне не известен ни один готовый блокиратор Skype-трафика, а писать свой собственный — лениво, да и времени нет.

Повторное использование RC4-потока позволяет восстановить 10 байт ключа из 12-ти, расшифровывая часть Skype-трафика

Распознать и заблокировать UDP-трафик намного проще. Каждый фрейм начинается с двухбайтового идентификационного номера (ID) и типа пакета (payload). В UDP-пакет вложен 39-байтный NACK-пакет, пропущенный через обфускатор и содержащий следующие данные:

- идентификатор пакета (непостоянен и варьируется от пакета к пакету);

- номер функции (func), пропущенный через обфускатор, но func & 8Fh всегда равно 7h;

- IP отправителя;

- IP получателя.

Таким образом, чтобы заблокировать UDP-трафик, генерируемый Skype, достаточно добавить в брандмауэр следующее правило:

iptables -I FORWARD -p udp -m length --length 39 -m u32

--u32 '27&0 x8f=7' --u32 '31=0 x527c4833 ' -j DROP

Структура NACK-пакета

К сожалению, блокировка UDP-трафика ничего не решает, поскольку Skype автоматом переходит на TCP, но тут есть одна небольшая зацепка. Заголовки входящих IP-пакетов, относящиеся к протоколу обмена SSL-ключами

(SSL key-exchange packets), содержат нехарактерный для «нормальных» приложений идентификатор 170301h, возвращаемый в ответ на запрос с идентификатором 160301h (стандартный SSL версии 3.1). Таким образом, блокирование всех входящих пакетов, содержащих в заголовке 170301h, серьезно озадачит Skype, и текущие версии потеряют работоспособность. Вот только надолго ли…

Распознание Skype-трафика по необычному идентификатору во время обращения к Login Server при обмене SSL-ключами

Для детектирования и блокирования Skype-трафика можно использовать и другие программно-аппаратные средства, например, PRX от Ipoque или Cisco Network-Based Application Recognition (NBAR). Однако все они недостаточно эффективны, так как разработчики Skype не сидят сложа руки, и если кому-то удается найти надежный способ блокировки его поганого трафика, в следующих версиях поганец появляется вновь.

Армии дронов, или как зомбировать Skype

Хакеры уже давно догадались использовать Skype для распространения вирусов и организации распределенных атак, которым очень сложно воспрепятствовать - Skype-трафик надежно зашифрован и не может быть проанализирован антивирусами, заблокирован брандмауэрами или распознан системами обнаружения вторжения.

Возможность передачи управления на shell-код позволяла атакующему овладевать любым

Skype-узлом, а также всеми известными ему super-узлами и т.д. Над распределенной сетью нависла глобальная угроза, и просто чудо, что она не закончилась катастрофой. Однако, как показывает практика, там, где есть одна ошибка, рано или поздно появляются и другие. Закрытость исходных текстов и множество антиотладочных приемов (затрудняющих тестирование программы) этому только способствуют!

Другая опасная «вкусность» Skype заключается в открытости его API. Пойдя навстречу сторонним разработчикам, создатели Skype предусмотрели возможность интеграции любой прикладной программы со

Skype-клиентом. Правда, при этом на экран выводится грозное предупреждение, что такая-то программа хочет пользоваться Skype API: разрешить или послать ее на фиг? Естественно, большинство пользователей на подобные вопросы отвечают утвердительно. Уже привыкшие к надоедливым предупреждениям, они инстинктивно давят «Yes» и только потом начинают думать, а что же они, собственно, разрешили?

Понятное дело, что, чтобы использовать Skype

API, зловредную программу нужно как-то доставить на компьютер. Раньше для этого применялась электронная почта, успешно фильтруемая антивирусами, но количество пользователей, запустивших исполняемый файл, все равно исчислялось миллионами. Теперь же для рассылки вирусов можно использовать сам Skype. Локальный антивирус — единственное средство обороны, потенциально способное отразить атаку. Но, если он и установлен, распознать неизвестный науке вирус он не в состоянии даже при наличии антивирусных баз первой свежести (эвристика пока все-таки работает больше на рекламу, чем на конечный результат).

Важно, что протокол Skype уже частично расшифрован и созданы хакерские инструменты, позволяющие взаимодействовать со Skype-узлами в обход стандартных Skype-клиентов, и даже без сервера регистрации! И хотя в настоящее время дело ограничивается простым сбором адресов super-узлов, существует принципиальная возможность создания своих собственных сетей на базе распределенной Skype-сети, главная ошибка разработчиков которой заключается в том, что Skype-узлы безоговорочно доверяют друг другу и вся «безопасность» зиждется лишь на закрытости протокола.

Географическое распределение super-узлов Skype по планете

Заключение

Заканчивая статью, я хотел бы спросить: что же все-таки скрывают создатели Skype в недрах своего кода? Почему, распространяя программу бесплатно, они зажимают исходные тексты и используют закрытый протокол, вызывая тем самым недоверие специалистов по безопасности? Для чего бесплатной программе столь навороченная защита, снижающая производительность и потребляющая большое количество памяти, ведь ломать ее никто не собирается? Почему вообще Skype-клиент реализован как черный ящик?

Вопросы риторические. Но чует мой хвост, неспроста все это!

WWW

Полную версию статьи

читай в апрельском номере

Хакера!

Важно! Переходить по ссылке ни в коем случае нельзя! Иначе на компьютер загрузится вирус, который заражает программы, ворует пароли и блокирует доступ к сайтам с антивирусами.

Но если Вы все же перешли по ссылке и подхватили вирус в скайпе, как удалить его, Вас, наверняка, интересует очень сильно. Поэтому я поделюсь с вами тем, как избавиться от вредоносной программы, а также, как проверить скайп на вирусы.

Что делать, если скайп поражен вирусом?

Прежде всего, нужно приостановить действие вируса и отключить его возможность публиковать информацию, используя другие программы. Для этого следуйте инструкции:

Нужно избавиться от этой надписи, нажав кнопку Удалить. Окно обязательно должно быть чистым, то есть не иметь каких-либо записей.

Таким простым способом можно избавить скайп и компьютер от дальнейшего распространения вируса, но полностью от него не избавиться. Для этого лучше использовать специальные утилиты, а также проверить весь компьютер на вирусы.

Какие программы использовать для проверки скайпа на вирусы и удаления их?

Можно воспользоваться утилитой VBA32 AntiRootkit. После ее скачивания и запуска откроется окно, в котором нужно будет нажать кнопку No и дождаться загрузки программы. В меню Tools следует выбрать LowLevel DiskAccessTool. Откроется окно, в котором будет прописан путь к папке %AppDatа%. Справа в программе Вы увидите вредоносный файл, который может иметь совершенно бессмысленное название. Нажав на этот файл правой клавишей мыши, выберите из контекстного меню Удалить. Затем следует подтвердить это действие, выйти из утилиты и перезагрузить компьютер.

Совет! Перед перезагрузкой лучше всего проверить компьютер на наличие вирусов, используя для этого Kaspersky Anti-Virus или Dr.Web.

Запустите программу и перейдите в Настройки. В открывшемся окне уберите три галочки.

Затем перейдите во вкладку Сканер и выставьте Полное сканирование.

Так программа проверит компьютер на наличие вирусов и удалит их. После выполнения данного процесса следует перезагрузить компьютер, а также поменять пароль в скайпе. Сменить пароли рекомендую и в других программах, например, электронной почте.

Вот так можно избавиться от вредоносного «червя». И пусть ваш компьютер будет всегда здоров!

O �коло двух недель тому назад я получила предупреждение о новом вирусе, который распространяется через Skype.

Связавшись с другом, узнала, что он эту ссылку получил от своего контакта и не подумав, кликнул по ней. Тут же эта ссылка автоматически попала во все его контакты. То есть надо полагать, что при клике по ней, происходит заражение вашего компьютера и распространение ссылки с вирусом по всем вашим контактам. Помимо этого, выяснилось, что кликнувшим по ней предлагается скачать и сохранить некий файл с расширением exe, то есть некое компьютерное приложение, которое само по себе может навредить компьютеру.

webroot., fortinet., virusbuster.nprotect., gdatasoftware., virus.,precisesecurity., lavasoft., heck.tc, emsisoft., onlinemalwarescanner., onecare.live., f-secure., bullguard., clamav., pandasecurity., sophos., malwarebytes., sunbeltsoftware., norton.,norman., mcafee., symantec, comodo., avast.,avira., avg., bitdefender., eset.,kaspersky., trendmicro., iseclab., virscan., garyshood., viruschief., jotti., threatexpert., novirusthanks., virustotal

То есть, в основном, к антивирусным ресурсам. Возможно, имеются и другие нарушения работы ПК.

В любом случае несколько советов по обнаружению, удалению и предотвращению заражения Вашего компьютера и компьютеров ваших контактов в скайпе.

Впрочем, и в ICQ тоже такое случается.

Во первых, ни в коем случае нельзя кликать ни по этой ни по любой другой ссылке, полученной вами через Skype или ICQ, если вы не уверены на все 100%, что она послана находящимся с вами на связи в данный момент человеком.

Во-вторых, если уже кликнули, не скачивать и не сохранять на компьютер предложенный файл.

В-третьих, попробовать избежать распространения вируса с вашего ПК способом, указанным на сайте ВирусБлокАда:

Зайти в Настройки > Дополнительно > Расширенные настройки > Контроль доступа других программ к Skype – там должно быть пусто.

Попробую кратко перевести с английского.

Надо открыть C:\users\%username%\AppData\Roaming directory или для WinXP C:\Documents and Settings\%username%\Application Data\

Для этого у вас должен быть разрешен показ скрытых файлов и системных папок. (Устанавливается в меню Свойства папки.)

Найти подозрительные (новые) exe файлы,

Запустить через меню Пуск (Run) msconfig.exe и проверить вкладку автозапуска программ (Autorun). Если такая там имеется, тоже удалить.

Теперь вам потребуется моя любимая программа Malwarebytes Anti-Malware. Ссылка на ее скачивание есть на нашем форуме.

Как и последующие рекомендации. Но думаю, и этого будет достаточно. И главное, не забудьте после всего сменить свой пароль к Скайпу.

А до того, непременно предупредите об этом вирусе всех своих друзей и знакомых. Особенно тех, кто находится в вашем списке контактов.

Читайте также: