Можно ли покрасить сканер отпечатков на телефоне

Двух одинаковы отпечатков пальца не существует, а это значит, что доступ к информации в телефоне, защищенной таким образом, может иметь только владелец. Но так ли безопасен сканер отпечатков пальца на смартфоне, как кажется?

Сканер отпечатков пальца используется не только для разблокировки телефона. На Android его можно использовать для входа в некоторые приложения, например, финансовые или для доступа к важным файлам. Также отпечаток пальца требуется при подтверждении платежей и денежных переводов. Можно его использовать и при передаче данных через Bluetooth. На некоторых моделях телефонов есть возможность использовать разные пальцы для разных задач – одним снимать общую блокировку, другим блокировку с приложений, третьим – запускать камеру и т.д. Также дактилоскопический датчик можно использовать при отключении будильника и ответе на звонки.

На iPhone возможностей использования отпечатков пальца значительно меньше.

Как он работает

Когда владелец смартфона «оставляет» ему отпечатки своих пальцев, эта информация оцифровывается и хранится в памяти гаджета. При снятии блокировки пользователем, смартфон сравнивает отпечаток владельца со всеми отпечатками, хранящимися в его памяти. И на этом этапе могут начаться «неприятности»: телефоном могут воспользоваться все, чьи отпечатки занесены в память. Известны, например, случаи, когда дети, чьи отпечатки были в памяти телефона, залезали в банковские приложения родителей.

Вторая проблема касается, в основном, старых телефонов на Android. В 2015 году выяснилось, что отпечатки пальцев потенциально доступны для хакеров – их можно украсть удаленно. Причина в том, что в ранних смартфонах отпечаток пальца хранился в виде фотографии как незашифрованный файл в общем разделе файловой системы – поэтому любое приложение, получившее доступ к файловой системе телефона и интернету, может эту фотографию выкрасть. В новых телефонах на Android эта проблема решена.

В iPhone отпечатки изначально хранились в зашифрованном виде на выделенном участке памяти, защищенном от доступа извне. Теоретически, они не могут попасть ни в iCloud, ни на сервера компании.

Типы сканеров отпечатков пальцев

Удобство телефона и надежность защиты связаны с типом датчика, установленным на телефон.

1. Оптический сканер. Самый бюджетный и самый простой сканер первого поколения дактилоскопических датчиков. Его используют большинство производителей в недорогих телефонах. Он «фотографирует» отпечаток с помощью CDD-матрицы. Он снимает весь отпечаток: в местах, где свет не проходит, матрица записывает «черные» пиксели, создавая изображение пальца. Неудобство заключается в том, что он может долго распознавать палец (тормозить) или не распознать его с первого раза – на это может влиять загрязненность экрана, поврежденные, влажные (вспотевшие) или слишком сухие пальцы и даже температура воздуха, например, зимой. Пользователи в соцсетях рекомендуют в этом случае завести в память телефона несколько отпечатков одного пальца в разных состояниях – сухой, влажный, грязный и т.д. – телефон их запомнит как разные, но количество «нераспознаваний» будет меньше.

Но главный минус оптического сканера все же в том, что его легче всего обмануть. В сети много примеров, как это делается, один из самых распространенных – с помощью качественного снимка ладони пользователя.

2. Емкостный сканер. В нем вместо матрицы, используются конденсаторы – ёмкостные датчики. Их емкость меняется при прикладывании пальца. Такой сканер получает более точную информацию о пальце. Он используется, например, на большинстве моделей смартфонов Xiaomi.

3. Тепловой сканер. Работает также, как и ёмкостный, только вместо конденсаторов состоит из тепловых датчиков – они определяют разницу температур на разных частях пальца. Его нельзя обмануть имитацией пальца.

4. Ультразвуковой сканер – сканер последнего поколения. Он исследует палец с помощью звуковых волн: при прикладывании к считывателю палец производит звуковые волны, разные в разных частях пальца - на «гребнях» и «впадинах» на коже. Такой отпечаток более точный – смартфон его распознает, даже если палец грязный или с порезами. Его обмануть труднее всего. Этот сканер устанавливается на iPhone, сейчас на него переходят и многие другие производители.

Правила безопасности при использовании отпечатка пальца

1. Не пользоваться биометрическим сканером для авторизации в платежных сервисах и банковских приложениях, несмотря на рекомендации производителей. В случае кражи телефона вору гораздо проще скопировать отпечатки с телефона и воспользоваться деньгами. Раздобыть пароли в некоторых случаях бывает сложнее.

2. Выбирать для авторизации мизинец и безымянный палец левой руки для правшей и правой руки — для левшей. Обычно пользователи выбирают указательный и большой палец. Это удобно, но неправильно, так как в работе со смартфоном мы в первую очередь пользуемся именно ими. Получив «залапанный» смартфон, преступник сможет изготовить фальшивый отпечаток за пару часов — инструкций в интернете для этого достаточно.

3. Использовать многоуровневую защиту, например, после ввода пароля, графического ключа или PIN-кода идентифицироваться при помощи отпечатка пальца. Или наоборот, после приложения пальца к сканеру вводить другой ключ.

Использование биометрического метода аутентификации в виде отпечатков пальцев сегодня рассматривается в качестве одной из самых удобных альтернатив традиционным методам ввода паролей или PIN-кодов. Приложить палец к устройству гораздо быстрее и удобнее, чем вводить нужные комбинации из цифр и букв. Однако, как показывает эксперимент специалистов Kraken Security Labs Team, этот метод не даёт действительно высокий уровень защиты данных.

Источник изображений: Kraken

В ходе нашей повседневной жизни мы бываем во множестве мест, прикасаемся ко множеству вещей и буквально везде оставляем свои отпечатки: на дверных ручках такси, экранах и стеклянных панелях смартфонов, планшетов, за читальным столом ближайшей библиотеки, на снарядах в фитнес-центе, на предметах посуды в любимом кафе. При этом мы совершенно не задумываемся, что их можно легко использовать для получения доступа к информации, которая ими защищена.

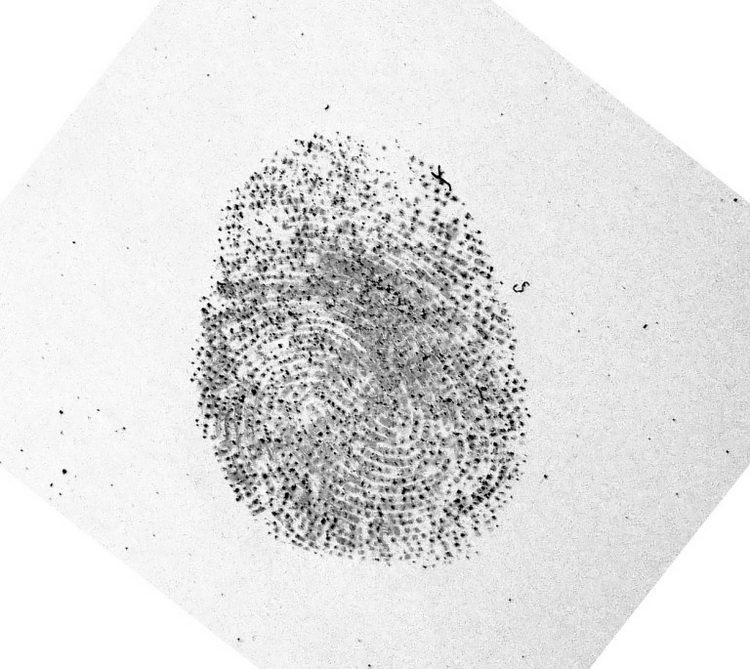

Как указывают специалисты Security Labs Team, для этого даже не требуется прямой доступ к вашим отпечаткам. Их достаточно лишь сфотографировать. После получения негатива отпечатка пальца жертвы его можно распечатать на ацетатном плёночном листе с использованием лазерного принтера, который с помощью тонера создаст на нём трёхмерную структуру отпечатка.

Для финального шага останется лишь покрыть распечатанный трёхмерный снимок отпечатка обычным столярным клеем для создания его синтетического слепка. Устройство для взлома вашего устройства готово.

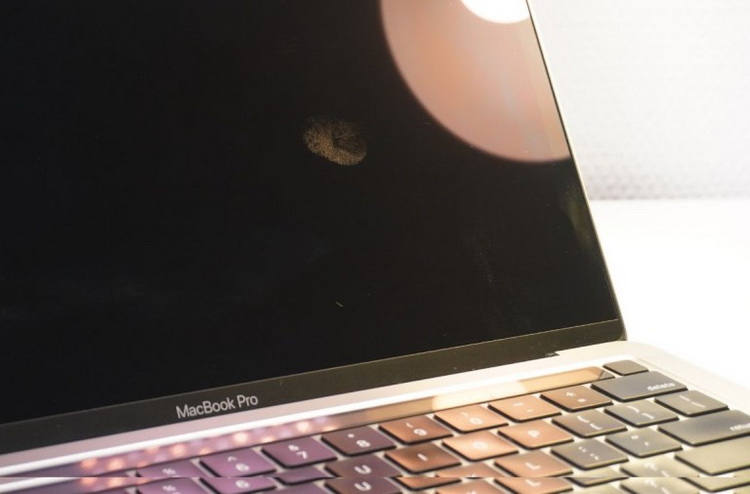

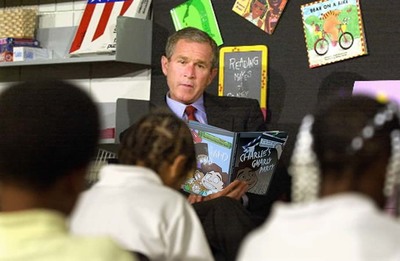

Эффективность метода сотрудники Security Labs Team продемонстрировали на биометрическом сканере ноутбука MacBook Pro, а также на ряде других гаджетов включая планшет iPad, оснащённых аналогичными биометрическими системами безопасности.

Эксперты рекомендуют не рассматривать метод аутентификации с помощью отпечатков пальцев в качестве надёжной альтернативы хорошему паролю. Хотя каждый из нас обладает уникальными отпечатками пальцев, в современном мире их очень легко подделать. Более надёжным методом защиты информации является двухфакторная аутентификация, когда используются сразу несколько методов подтверждения личности.

Что это вообще такое?

Биометрия — это распознавание личности по физическим или поведенческим чертам. Отпечатки пальцев, сетчатка глаза, форма лица, голос и даже походка — все это биометрические параметры, которые можно использовать для идентификации личности.

Обыватель чаще видит биометрическое распознавание в кино, чем в реальной жизни. Но и в простых бытовых ситуациях с этими технологиями можно столкнуться. Например, Touch ID на iPhone — как раз биометрическое распознавание.

Подобный метод распознавания считается наиболее совершенным, так как идентификация ведется по уникальным маркерам, в теории присущим только лишь одному конкретному человеку и никому более. Пароль можно подобрать или подслушать, с ключа сделать копию, а вот отращивать точно такой же палец как у нужного человека, да с таким же узором на подушечке еще никто не научился.

"В реальности такое представить тяжело — разве что во второсортном фильме, где важного человека зовут на утренник в детском саду и подсовывают ему пластилин, поиграть немного с детьми."

Странная статья, как-то однобоко написано, только про технологии от Apple, как будто биометрическую защиту телефонов других фирм взломать значительно сложнее. Например ничего не написано про встроенные в экран сканеры, которые вообще ломаются изображением отпечатка, без рельефа. Да и даже на те утверждения, которые есть в статье отсутствуют какие-то ссылки на примеры взлома.

алгоритм Face ID от Apple можно взломать при помощи все тех же контактных линз

А для чего там контактные линзы? Сканеры сетчатки встречал только в телефонах от Samsung. Тот же FaceID работает лично у меня даже в солнечных очках, значит скорее всего учитывает только рельеф и черты лица.

Хайпожорский пост. Эппл, эппл, как будто только у них системы распознавания, и именно у них они говно. Для абсолютного большинства пользователей этих мер предостаточно, ну а если уж ты большая важная шишка, то пользуйся своим паролем, тебя никто не лишает этой возможности.

Мда, боюсь что скоро изобретут микро иглу в кнопке home, которая будет брать анализ ДНК, и вот тут то будет посложнее обмануть.Вообще не вижу никакого смысла в распознавании отпечатков пальцев. Если кому сильно надо - скрутят, возьмут за руку и приложат.

Сенсор в телефоне - дешёвка. Сталкивался с реальным сканером по работе. Он распознавал живой ли палец. А именно - скорость "побеления" пальца при нажатии. Правда, если с мороза пришёл - хрен откроешь, пока руку не отогреешь.

Силикон, линзы. Можно и по старинке.

Это все здорово, конечно, но как я считаю, для обычного человека сканер пальца это суперзащита. Просто смотрите, для чего он нужен? Вот ты потерял телефон, его кто-то нашёл и все, никак он его не разблокирует, ведь телефон найдут и не будут знать чей палец то им копировать? А так это удобство, чтобы постоянно пароль не вводить, просто прикладываешь палец и разблокируешь свой телефон сразу, и пользуешься. В общем, к чему я веду? Любую систему можно взломать, есть только один нюанс, что даже самый крутой взломщик не будет тратить время на то, чтобы ломануть айфон среднестатистического человека, а не крутые взломщики, просто не смогут этого сделать и все. Похоже на заказуху какую-то, лишь бы айфон очернить

На сегодняшний день существует масса вариантов доп защиты, например доступ можно миксовать из нескольких вариантов : палец, лицо, глаз, карточка, пин код и т.д. также есть и варианты принудительного прохода - вызов тревоги по заранее записанному сценарию, например приложить не тот палец-система пустит но выдаст тревогу. Например у нас на офисе установлена система доступа по распознаванию лица, очень удобно и точно работает с защитой от вышеописанных моментов, но ее конечно тоже можно "обмануть". Вобщем прогресс не стоит на месте и данные технологии развиваются невероятно быстро.

Самая устойчивая система. После пятой попытки думаешь, да ну его на хуй.

@Vipman84, а как насчёт голосовой идентификации?

Херня, работал с системами, которые использовали емкостную защиту, и отрезанные пальцы не канали. Бедные тестировщики.

ЕМНИП, сенсор на самсунге (Galaxy S7, вроде) сожрал копию отпечатка, снятую скотчем со стакана.Любую систему можно обмануть. При чем в технологическом мире угнать пресловутый мерседес последнего поколения и системы защиты проще, чем ваз 2101, закрытую на ключ, и с блокировкой педали.

я пробовал сделать слепок отпечатка пальца из клея ПВА намазываешь его на палец он высыхает, сдираешь пленку с пальца и готово. но вот засада, сканер отказывается его принимать потому-что он не проводит ток как я понимаю. Если же вместе с этой пленкой приложить часть пальца чтобы ток по нему прошел и сканер провел сканирование, то естественно узор уже не совпадает.

сомневаюсь что пластилин или стоматологический силикон проводят ток. так что метод гавно.

"Пальцевую" уже взламывали то ли на Дискавери, то ли на ещё каком-то "научном" канале. Там пытались обмануть различные сканеры - движения, инфракрасные, и вот этот, который папиллярный узор сканирует. Победили все три. Сканер движения поддался простыне, которую растянули в плоский "щит" перед собой и медленно пронесли перед датчиком. Для инфракрасного понадобился теплоизоляционный пожарный костюм. А для "пальцевого" взяли скан самого пальца, наложили сверху прозрачную плёнку и просто обвели узоры чёрной ручкой.

«Белые хакеры» нашли сервис массовой разблокировки iPhone — он собирает пароли и «отвязывает» технику от iCloud

Программу для выманивания паролей создал неизвестный разработчик и продаёт её по $60. С помощью неё можно, например, самому разблокировать iPhone и другие устройства или продавать такие услуги. Среди тех, кто пользовался услугами разработчика, есть и московская компания, говорят хакеры.

Как только вводишь код, система автоматически отвязывает iCloud от устройства, объясняет он. Пользователь не стал вводить свои данные, а вместо этого решил найти злоумышленников.

Человек из Ганы дал контакты другого человека, который предлагает сервис для разблокировки устройств с помощью фишинга — эта программа стоит $60. Из переписки выяснилось, что среди его клиентов — три-четыре находятся в Москве. Сайт, на который пользователь изначально перешёл из SMS, принадлежит как раз одному из них — собеседнику удалось получить его контакт.

Как работает схема и сколько пострадавших

В итоге получается такая схема: создатель программы для создания фишингового сайта и кражи данных от iCloud продаёт доступ к нему по всему миру по $60. После этого покупатели или сами занимаются разблокировкой устройств, или создают сайты с услугами по разблокировке и продают их тем, кто занимается скупкой или кражей заблокированных устройств.

По словам Link, по миру может быть около 300 таких фейковых страниц, которые были созданы с помощью сервиса. По его прикидкам, пострадавших может быть больше 10 тысяч.

По его словам, после нескольких писем там всё-таки обещали провести проверку. Но какой-то дополнительной информацией компания делиться не будет, поскольку под программу bug bounty информация не попадает, добавил хакер.

Что делать при потере устройства

На сайте Apple сказано, что при потере устройства его можно удалённо заблокировать, чтобы помешать перепродать. Для активации понадобится Apple ID и пароль.

Также можно перевести устройство в режим пропажи: он активирует отслеживание геопозиции, отправляет уведомление при включении и устанавливает код-пароль. В этом режиме пользователь может указать свои контакты, чтобы нашедший смог с ним связаться. Но это не защитит от фишинга. По словам Link, при потере iPhone или любого другого устройства нужно обращаться в полицию.

Производители утверждают, что сканеры отпечатков данных удобны и очень безопасны. Но это не так.

Сканеры отпечатков пальцев сейчас можно найти практически во всех топовых смартфонах. Производители утверждают, что биометрические технологии не только удобны, но еще и очень безопасны. Так ли это?

Не совсем так. Для начала: эти датчики несовершенны. Емкостные сканеры старого образца плохо распознают отпечатки мокрых пальцев, да и вообще часто срабатывают не с первого раза. Если ваши руки потеют летом или во время занятий спортом, телефон может заупрямиться. Шрамы, царапины и прочие дефекты также влияют на качество распознавания. Кроме того, многие сенсоры не отличают слепок от реального пальца, и это уже угроза безопасности.

Часть проблем, скорее всего, решится, когда Qualcomm выпустит на рынок свою новую разработку — ультразвуковой сканер отпечатков пальцев. Слепком его не проведешь, да и влажные пальцы новому датчику не помеха. Но есть и другие угрозы.

Новые технологии уязвимы просто в силу своей новизны — недостаточно просто встроить в телефон нечто инновационное, надо еще сделать это грамотно. Это удается не всем, и точно не сразу. В августе 2015 года был обнаружен способ украсть отпечатки пальцев — удаленно и в промышленных масштабах.

Специалисты выяснили, что смартфоны HTC One Max и Samsung Galaxy S5 хранят изображения с отпечатками пальцев пользователей в общем разделе файловой системы в виде незащищенного файла с расширением bmp, то есть как обычную картинку. Любое приложение, получившее на телефоне доступ к файлам и Интернету, может эту картинку выкрасть. К тому же во многих смартфонах недостаточно защищен сам датчик — вредоносная программа может считывать изображение непосредственно с него.

Для защиты данных некоторые вендоры (к примеру, Huawei) используют технологию ARM TrustZone, которая анализирует отсканированные отпечатки пальцев в отдельной операционной системе, запущенной на выделенном виртуальном процессоре, к которому нет доступа у основной системы. В результате сторонние приложения и разработчики не могут добраться до критически важной информации вроде сканов отпечатков пальцев. К сожалению, из-за особенностей реализации эта технология также несовершенна.

Попавший в сеть пароль можно заменить за пару минут, но украденные отпечатки пальцев поменять не получится и за всю жизнь. Поэтому не стоит безоглядно доверять громким рекламным заявлениям производителей. Пока же всем пользователям смартфонов, оборудованных сканерами отпечатков пальцев, мы рекомендуем следующее.

- Несмотря на рекомендации производителей, не стоит пользоваться биометрическим сканером для авторизации в платежных сервисах и банковских приложениях. Это может оказаться небезопасно. Сейчас телефон у вас — завтра он может оказаться у вора. Ему несложно будет скопировать ваши отпечатки пальцев прямо с телефона и приобрести себе что-нибудь дорогое за ваши деньги. Раздобыть пароли, если, конечно, вы умеете ими правильно пользоваться, значительно сложнее.

В целом сканер отпечатков пальцев — изобретение неплохое, и в смартфонах от него больше пользы, чем вреда. Но не надо считать его решением всех проблем — пользуйтесь этой технологией с умом и не пренебрегайте другими мерами безопасности.

Читайте также: