Kaspersky для данного объекта нет заданных разрешений

Первый шаг к безопасному путешествию по бескрайним просторам всевозможных сетей это конечно же установка надежного средства защиты. Одним из немногих таких средств является комплексный продукт Kaspersky Internet Security.

Первый шаг к безопасному путешествию по бескрайним просторам всевозможных сетей это конечно же установка надежного средства защиты. Одним из немногих таких средств является комплексный продукт Kaspersky Internet Security. Несмотря на то, что KIS продукт достаточно сложный, он сразу после установки готов выполнять все возложенные на него обязанности. Необходимость в дополнительных настойках возникает крайне редко, и это очень большой плюс разработчикам. Но необходимо понимать, что эта возможность базируется на острой грани компромиссных решений. В чем они заключаются рассмотрим на примере сетевого экрана.

Настройки сетевого экрана состоят из двух частей: правила для программ и пакетные правила. При помощи правил программ можно разрешать или запрещать определенным программам или группам программ посылать или принимать пакеты или устанавливать сетевые соединения. При помощи пакетных правил разрешается или запрещается устанавливать входящие или исходящие соединения, и передача или прием пакетов.

Посмотрим, что представляют собой правила для программ.

Все программы имеется четыре категории:

- Доверенные – им разрешено все без исключения.

- Слабые ограничения – установлено правило “запрос действия”, позволяющее пользователю по самостоятельно принимать решение о целесообразности сетевого общения программ этой группы.

- Сильные ограничения – в части разрешения работы с сетью, то же, что и слабые.

- Не доверенные – по умолчанию этим программам запрещено любое сетевое общение (по человечески очень жаль их).

В группу “доверенные” по умолчанию помещены все программы от Микрософт, собственно сам KIS и другие программы известных производителей. Для настроек по умолчанию выбор хороший, но лично я не стал бы всем программам, пусть даже и именитых производителей, так безраздельно доверять.

Как же попадают программы в ту или иную группу? Здесь все не так просто. Решение о помещении конкретной программы в одну из четырех групп принимается на основе нескольких критериев:

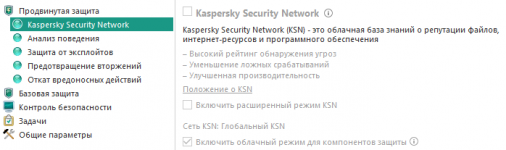

- Наличие сведений о программе в KSN (Kaspersky Security Network).

- Наличие у программы цифровой подписи (уже проходили).

- Эвристический анализ для неизвестных программ (что то типа гадания).

- Автоматически помещать программу в заранее выбранную пользователем группу.

Все эти опции находится в настройках “Контроль программ”. По умолчанию установлены первые три опции, использование которых и приводит к большому количеству “доверенных” программ. Четвертую опцию можно выбрать самостоятельно как альтернативу первым трем.

Проведем эксперимент. Поместим какую либо программу (например, браузер “Opera”) в список программ со слабыми ограничениями и посмотрим как работает правило “запрос действия”. Для вступления правил программ в действие нужно закрыть и снова открыть программу, правила для которой были изменены. Если теперь попробовать зайти на любой сайт, то никакого запроса действия не произойдет, а программа спокойно установит сетевое соединение. Как оказалось, правило “запрос действия” работает только если в основных параметрах защиты снят флажок с опции “Выбирать действие автоматически”.

Еще один сюрприз ожидает пользователей сетевых утилит типа ping, tracert (если правило “запрос действия” распространить на доверенные программы), putty (ssh клиент) и, возможно, им подобных. Для них KIS упорно не хочет выводить экран запроса действия. Здесь выход может быть только один – устанавливать разрешения для конкретной программы вручную.

Прежде, чем перейти к пакетным правилам, позволю себе один совет: создавайте для каждой группы программ свои подгруппы. Например: “Сетевые утилиты”, “Офисные программы”, “Программы для Интернета”, и т.д. Во первых, всегда можно будет быстро найти нужную программу, и, во вторых, можно будет устанавливать правила на определенные группы, вместо установки правил для отдельных программ.

В пакетных правилах определяются отдельные признаки пакетов: протокол, направление, локальный или удаленный порт, сетевой адрес. Пакетные правила могут действовать как “разрешающие”, “запрещающие” и “по правилам программ”. Правила просматриваются сверху вниз пока не будет найдено разрешающее или запрещающее правило по совокупности признаков. Если правило для пакета не найдено, то применяется правило по умолчанию (последнее). Обычно в сетевых экранах последним правилом устанавливают запрет на прием и передачу любых пакетов, но для KIS это правило разрешающее.

Область действия правил охватывает определенную область: “любой адрес” (все адреса), “адрес подсети” – здесь можно выбрать тип подсети “доверенные”, “локальные” или “публичные”, и “адреса из списка” – указать IP адреса или доменные имена вручную. Отношение конкретной подсети к “доверенной”, “локальной” или “публичной” устанавливается в общих нстройках сетевого экрана.

Пакетные правила KIS, в отличие от большинства сетевых экранов, перегружены большим числом направлений: “входящее”, “входящее (поток)”, “исходящее”, “исходящее (поток)”, и “входящее/исходящее”. Причем, правила с некоторыми сочетаниями протокола и направления не работают. Например, правило запрета ICMP в сочетании с потоковыми направлениями работать не будет, т.е. запрещенные пакеты будут проходить. К UDP пакетам почему то применяются потоковые направления, хотя UDP протокол по своей природе как такового “потока” не создает, в отличии от TCP.

Еще один, не совсем приятный момент заключается в том, что в пакетных правилах отсутствует возможность указать реакцию на запрет входящего пакета: запретить прием пакета с уведомлением отправившей его стороны или просто отбросить пакет. Это так называемый режим “невидимости”, который раньше в сетевом экране присутствовал.

Теперь обратимся к собственно правилам.

1 и 2 правила разрешают по правилам программ отправлять DNS запросы по протоколам TCP и UDP. Безусловно, оба правила полезны, но в основном такие сетевые программы как почтовые и браузеры запрашивают адреса сайтов через системную службу DNS, за работу которой отвечает системная программа “svchost.exe”. В свою очередь, сама служба использует вполне конкретные адреса DNS серверов, указываемые вручную или через DHCP. Адреса DNS серверов меняются редко, так что вполне хватило бы разрешения отправки DNS запросов для системной службы “svchost.exe” на фиксированные сервера доменных имен.

3 правило разрешает программам отправку электронной почты по протоколу TCP. Здесь также, как и для первых двух правил, достаточно было бы создать правило для конкретной программы работы с электронной почтой указав на какой порт и сервер производить отправку.

4 правило разрешает любую сетевую активность для доверенных сетей. Будьте очень внимательны при включении этого правила, не перепутайте случайно тип сети. Это правило фактически отключает функции сетевого экрана в доверенных сетях.

5 правило разрешает любую сетевую активность по правилам программ для локальных сетей. Это правило хоть и не отключает полностью сетевой экран, но в значительной степени ослабляет его контрольные функции. По логике 4 и 5 правила нужно было бы разместить в самом верху, чтобы предотвратить обработку пакетов правилами 1 – 3 при нахождении компьютера в доверенной или локальной сети.

6 правило запрещает удаленное управление компьютером по протоколу RDP. Хотя область действия правила “все адреса”, но фактически оно действует только в “публичных сетях”.

7 и 8 правило запрещает доступ из сети к сетевым службам компьютера по протоколам TCP и UDP. Фактически правило действует только в “публичных сетях”.

9 и 10 правила разрешают всем без исключения подключаться к компьютеру из любых сетей, конечно исключая службы, запрещенные правилами 6 – 8. Действует правило только для программ с разрешенной сетевой активностью. Но будьте очень внимательны, сетевая активность по умолчанию разрешена практически всем программам за исключением не доверенных.

11 – 13 правила разрешают прием входящих ICMP пакетов для всех программ. Смысла в этих правилах не больше, чем в 1 – 3, потому, что ICMP в подавляющем большинстве случаев использует программа ping и tracert.

14 правилом запрещается прием всех типов ICMP пакетов, разумеется за исключением разрешенных правилами 11 – 13.

16 правило запрещает входящий ICMP v6 эхо запрос. ICMP v6 в подавляющем большинстве случаев не нужен. Можно было бы запретить его полностью.

17 правило разрешает все, что явно не разрешено или запрещено предыдущими правилами. Это правило хотя и не отображается на экране, но помнить о его существовании безусловно необходимо.

Настройки сетевого экрана KIS по умолчанию безусловно хороши и подходят большинству пользователей домашних компьютеров, на которых, собственно, и ориентирован этот продукт. Но гибкость и нетребовательность к дополнительным настройкам, о которой упоминалось в начале статьи, к сожалению достигается за счет безопасности самих же пользователей, делая эту самую безопасность очень сильно зависимой от человеческого фактора: знаний и безошибочных действий самого пользователя.

По умолчанию, конфигурация Kaspersky Endpoint Security 10 запрещает любые соединения по RDP, кроме той же подсети, к которой принадлежит компьютер, поэтому жаждущих подключиться по удаленному рабочему столу к компьютеру может ждать небольшое разочарование.

Ниже описанные действия полностью отключат контроль Антивирусом Касперского подключений к удаленному рабочему столу, что может привести к тому, что подключение к компьютеру станет доступен с любого места в сети.

Kaspersky Endpoint Security 10

Для того, чтобы разрешить соединения удаленного рабочего стола на компьютере с установленным на нем Kaspersky Endpoint Security 10 нужно проделать следующее:

- Открываем окно программы Kaspersky Endpoint Security 10 - это можно сделать как кликнув по иконке антивируса в трее, так и найдя программу в меню Пуск.

- Нажимаем кнопку "Настройки".

- Открываем вкладку "Антивирусная защита".

- Там открываем вкладку "Сетевой экран".

- Нажимаем кнопку "Сетевые пакетные правила".

- В открывшемся списке под названием "Сетевые пакетные правила" находим пункт "Сетевая активность для работы технологии удаленного рабочего стола", и нажимаем кнопку "Изменить".

- Откроется свойство данного правила. В самом вверху будет пункт "Действие", с установленным значением "Запрещать". Нужно поменять данное значение на "Разрешать", а затем нажать на кнопку "Ок".

- Следующее окошко так же нужно закрыть кнопкой "Ок". В следующем окне настроек нужно будет нажать кнопку "Сохранить".

Kaspersky Endpoint Security 11

- Открываем Антивирус Касперского, и в главном окне выбираем пункт "Настройки". Можно так же попасть в настройки, нажав правой кнопкой по иконке Касперского в трее, и выбрав там пункт "Настройка".

- В левом меню переходим к разделу "Базовая защита".

- В раскрывшемся списке находим пункт "Сетевой экран", и выбираем его.

- Теперь нажимаем на кнопку "Пакетные правила".

- Откроется окно с большим списком сетевых правил. В нем нужно найти пункт "Сетевая активность для работы технологии удаленного рабочего стола", и выделить его, после чего нажать кнопку "Изменить". Так же можно просто дважды кликнуть на данном пункте.

- В окне с данным правилом, нужно выбрать самый верхний пункт "Действие", и выбрать значение "Разрешать".

- Теперь нужно нажать клавишу "ОК", для сохранения изменений в данном правиле, а после нажать клавишу "ОК" для того, чтобы выйти из списка правил. Теперь осталось только нажать на кнопку "Сохранить". После этого, можно закрывать остальные окна Kaspersky Endpoint Security.

Установка и удаление корпоративной версии Лаборатории Касперского может пройти не так гладко, как это запланировал пользователь. Разберем основные ошибки системы и дадим рекомендации к их устранению.

Основные ошибки

- Ошибка 27200. Невозможно выгрузить программу из оперативной памяти.

- Ошибка 27300. Ошибка при установке драйвера.

- Ошибка 27320. Ошибка при настройке службы.

- Ошибка 1603. Ошибка процесса установки.

- Ошибка 1723. Обнаружена проблема в пакете мастере установки программы.

- Ошибка 27460. Ошибка при создании дескрипторов защиты.

- Ошибка: Пароль или имя пользователя для удаления программы не заданы либо заданы неверно.

- Удаленная установка на устройстве завершена с ошибкой: В процессе установки произошла неисправимая ошибка.

- Удаленная установка на устройстве завершена с ошибкой: Для установки необходимо принять условия Лицензионного соглашения.

- Удаленная деинсталляция на устройстве завершена с ошибкой: Не удалось определить строку для автоматического удаления программы.

- После установки продукта его компоненты находятся в состоянии ошибки и не запускаются.

Решение

Все шаги инструкции выполняются последовательно:

- Установлен ли пароль на удаление. Если защита установлена, убедитесь, что Вам известен корректный пароль. Подробнее в справке.

- Установлена и активна Служба базовой фильтрации (Base Filtering Engine).

- Установка или удаление происходит под учетной записью с правами администратора.

- На устройстве установлено стороннее ПО, ограничивающее права или запрещающее установку/удаление программ.

- Что вы корректно выполнили шаги установки программы. Использовали обязательные параметры EULA=1 и PRIVACYPOLICY=1 для принятия условий Лицензионного соглашения и Политики конфиденциальности. Подробнее в справке и статье.

- Возможно ли удалить программу локально без использования задачи Kaspersky Security Center.

- Настройки групповых политик (GPO). Или перенесите устройство в контейнер (OU) без действующих политик и форсируйте применение настроек. Подробнее в статье.

- Используемые в библиотеках шифрования алгоритмы. Они должны быть одинаковыми. Установочный пакет Kaspersky Endpoint Security. Если в нем присутствует файл первоначальной конфигурации install.cfg, попробуйте выполнить установку без него.

3. При наличии стороннего программного обеспечения, имеющего отношение к защите хранимой и передаваемой информации (например, КриптоПро CSP), установите последние версии этих программ.

4. Скачайте самую новую версию дистрибутива программы «Лаборатории Касперского», перезагрузите устройство и повторите попытку установки или удаления.

5. Скачайте и запустите kavremover в безопасном режиме. Перезагрузите устройство и повторите попытку установки.

6. Если программа Kaspersky Endpoint Security для Windows повреждена и вы хотите восстановить ее, запустите в командной строке команду восстановления в соответствии с версией программы:

Заполните поля KLLOGIN и KLPASSWD и уточните путь к файлу логов.

7. Если на момент установки на компьютере присутствует Kaspersky Endpoint Security для Windows или выполняется удаление программы, воспользуйтесь рекомендациями ниже и повторите попытку установки или удаления:

Рекомендации носят временный характер и необходимы только в процессе очередной попытки установить или удалить программу.

Вариантов Android сейчас, наверное, тысячи, потому что каждый производитель изменяет систему под себя — и далеко не всегда эти модификации идут на пользу. Но в основе Android — хорошо продуманная операционная система, которая от версии к версии становится все более безопасной.

Вернее, она становится все более безопасной, если пользователь все делает правильно. Для того чтобы наложить лапу на какие-нибудь интересные данные, которые хранятся в общей части памяти, или заполучить доступ к той или иной функции, использование которой может быть небезопасно, приложению для Android всегда нужно получить разрешение пользователя, причем в явном виде.

Мы уже рассказывали о том, как эти разрешения правильно настроить в Android 6, а теперь поговорим о более свежей версии операционной системы — Android 8. Настроек в ней стало гораздо больше, что одновременно и хорошо, и плохо. С одной стороны, есть больше возможностей для того, чтобы сделать систему безопаснее; с другой — в настройках стало сложнее разобраться, и на них приходится тратить больше времени. Да и находятся эти настройки теперь в разных местах, в том числе довольно неочевидных. Но c помощью данного путеводителя мы попробуем облегчить вам задачу.

Прежде чем приложение получит какое-либо разрешение, оно должно в явном виде попросить его у пользователя. Вы решаете, к чему приложения получают доступ

Выдача приложению любого из этих разрешений означает, что оно получит возможность заполучить информацию данного типа и загрузить куда-нибудь в облако, не спрашивая больше вашего явного согласия на то, что именно оно собирается делать с вашими данными.

Поэтому мы рекомендуем как следует подумать, перед тем как выдавать приложению то или иное разрешение. Особенно в том случае, если оно точно не требуется для работы этого приложения. Например, игре в большинстве случаев совершенно незачем иметь доступ к вашим контактам и камере, мессенджер может как-нибудь обойтись без данных о вашем местоположении, а какой-нибудь модный фильтр для камеры определенно переживет без доступа к истории звонков.

В целом решать вам, но чем меньше разрешений вы выдадите приложениям, тем целее будут ваши данные.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> SMS

Календарь (Calendar)

Что это: Разрешение на просмотр событий в календаре, удаление и изменение уже имеющихся, а также добавление новых событий.

Чем опасно: Доступ к электронному ежедневнику может позволить узнать, чем вы занимались в прошлом, чем будете заниматься сегодня и в будущем. Для шпионского приложения это очень полезное разрешение.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> Календарь

Камера (Camera)

Что это: Разрешение на доступ к камере, чтобы приложение могло делать фотографии и записывать видео.

Чем опасно: Однажды получив это разрешение, приложение сможет в любой момент сделать фото или записать видео, не предупреждая вас об этом. Такой компромат на вас злоумышленники могут использовать с самыми разными целями.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> Камера

Контакты (Contacts)

Что это: Разрешение на доступ к вашей адресной книге — чтение, изменение имеющихся и добавление контактов, а также доступ к списку аккаунтов, которые вы зарегистрировали в данном смартфоне.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> Контакты

Местоположение (Location)

Что это: Доступ к вашему местоположению — как примерному (на основе данных о базовых станциях мобильной сети и точках доступа Wi-Fi), так и более точному, на основе данных GPS и ГЛОНАСС.

Чем опасно: Позволяет приложению шпионить за всеми вашими перемещениями в пространстве.

Помимо всего прочего, если наблюдать за передвижением смартфона достаточно долго, то очень легко вычислить, где живет его владелец (длительное пребывание ночью), где он работает (длительное пребывание днем) и так далее.

Еще один довод в пользу того, чтобы не давать это разрешение кому попало: геолокация очень быстро сажает батарейку. Так что чем меньше приложений пользуется определением местоположения — тем дольше будет жить смартфон от зарядки до зарядки.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> Местоположение

Микрофон (Microphone)

Что это: Разрешение на запись звука с встроенных в смартфон микрофонов.

Чем опасно: С этим разрешением приложение сможет записывать все, что происходит рядом со смартфоном. Все ваши звонки, разговоры не по телефону — вообще все.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> Микрофон

Нательные датчики (Body sensors)

Что это: Доступ к данным от датчиков состояния здоровья, таким как пульсомер.

Чем опасно: Разрешает приложению следить за тем, что происходит с вашим телом, используя информацию от датчиков соответствующей категории — если они у вас есть, скажем, в фитнес-браслете и вы ими пользуетесь (встроенные в смартфон датчики движения не входят в эту категорию). Эти данные могут использовать различные компании из индустрии здравоохранения — например, чтобы оценивать стоимость вашей страховки.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> Нательные датчики

Память (Storage)

Что это: Чтение и запись файлов в общую память смартфона. В Android у каждого приложения есть свой собственный кусочек памяти, куда имеет доступ только оно, а ко всему остальному объему имеют доступ все приложения, которые получили данное разрешение.

Также это разрешение опасно тем, что многие приложения используют общую область памяти для загрузки и временного хранения своих дополнительных модулей и обновлений, и вредоносное приложение может в этот момент их заразить. Эта атака называется Man-in-the-Disk.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> Память

Телефон (Phone)

Что это: Разрешение на чтение и изменение истории звонков; считывание вашего телефонного номера, данных сотовой сети и статуса исходящих звонков; добавление голосовой почты; доступ к IP-телефонии; просмотр номера, на который вы в данный момент звоните, с возможностью завершить звонок или переадресовать его на другой номер; ну и, конечно же, исходящие звонки на любые номера.

Где настроить: Настройки -> Приложения и уведомления -> Разрешения приложений -> Телефон

В предыдущем пункте мы разобрались с разрешениями приложений на доступ к персональным данным. Но есть еще один список разрешений — на доступ к различным функциям Android. Эти разрешения, если они попадут в руки вредоносному приложению, позволят ему сделать много чего нехорошего, поэтому их также следует давать крайне осторожно.

Тем более, что эти разрешения спрятаны поглубже в настройках, ну и далеко не всегда очевидно, как именно они могут быть использованы, — для понимания возможных последствий нужно неплохо представлять, как устроен Android и как работают зловреды. Но сейчас мы вам все это объясним как можно более коротко и доступно.

Экономия заряда батареи (Battery optimization)

Чем опасно: Например, шпионским вредоносным приложениям также может очень хотеться работать в фоновом режиме, чтобы эффективно следить за перемещением пользователя. Поэтому стоит внимательно относиться к данному разрешению и периодически проверять список приложений, которые могут беспрепятственно работать в фоне.

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Оптимизация батареи -> Не экономят заряд.

Приложения администратора устройства (Device admin apps)

Что это: Это разрешение дает приложению право пользоваться набором функций удаленного администрирования. Изначально этот набор функций был разработан для того, чтобы IT-службы в организациях могли правильно настраивать смартфоны сотрудников, не бегая за каждым из них, а делая все удаленно, со своего рабочего места.

Чем опасно: Во-первых, это разрешение позволяет приложению поменять на смартфоне пароль, принудительно заблокировать экран, отключить камеру или даже удалить все данные. Во-вторых, приложение, обладающее данным разрешением, довольно сложно удалить — и зловреды очень любят это использовать, чтобы прочно закрепиться в системе. Поэтому выдавать это разрешение стоит только в том случае, если вы на 100% уверены в благих намерениях приложения.

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Приложения администратора устройства

Поверх других приложений (Display over other apps)

Что это: Это разрешение позволяет приложению выводить изображение поверх других приложений.

Чем опасно: Вредоносные приложения могут скрывать от пользователя какие-то важные предупреждения, а также подсовывать ему фальшивые формы ввода номера кредитной карты или пароля поверх окон легитимных приложений. Это разрешение — один из двух ключевых механизмов, используемых атакой под названием Cloak & Dagger.

Также это разрешение часто используют AdWare, чтобы выводить рекламные баннеры поверх всего остального, и вымогатели-блокировщики — они полностью перекрывают экран своим окном и требуют выкуп за то, чтобы это окно убрать.

В общем, в подавляющем большинстве случаев лучше это разрешение приложениям не выдавать.

Вспомогательные VR-сервисы (VR helper service)

Что это: Это разрешение предоставляет приложению доступ к приложениям и устройствам виртуальной реальности, а также возможность работать в фоновом режиме, пока пользователь использует приложения виртуальной реальности.

Чем опасно: Не считая возможности работы в фоне, которая может быть использована создателями вредоносных приложений, это разрешение выглядит не слишком опасно. Но если приложение не имеет никакого отношения к виртуальной реальности, то на всякий случай лучше ему это разрешение не давать.

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Вспомогательные VR-сервисы

Изменение системных настроек (Modify system settings)

Чем опасно: Звучит угрожающе, но на самом это довольно безобидное разрешение: в настройках, которые это разрешение позволяет изменять, не осталось ничего по-настоящему опасного.

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Изменение системных настроек

Доступ к уведомлениям (Notification access)

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Доступ к уведомлениям

Картинка в картинке (Picture-in-picture)

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Картинка в картинке

Доступ к платным SMS (Premium SMS access)

Чем опасно: Существуют целые семейства зловредов, зарабатывающих тем, что они тайком подписывают пользователей на платные SMS-сервисы. Не очень понятно, насколько список номеров Google полон, но, вероятно, он защищает хотя бы от самых популярных троянов-подписчиков.

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Доступ к платным SMS

Неограниченный мобильный Интернет (Unrestricted data access)

Что это: Для экономии мобильного трафика и заряда батареи Android позволяет настроить, какие приложения могут использовать передачу данных в фоновом режиме (это настраивается для каждого приложения индивидуально — для этой настройки не существует полного списка, где можно было бы быстро расставить галочки).

Если данное разрешение запрашивает какое-то приложение, которое не имеет никакого отношения к общению, то это хороший повод задуматься, а не пытается ли оно за вами шпионить.

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Неограниченный мобильный Интернет

Доступ к истории использования (Usage access)

Что это: Это разрешение позволяет приложениям получить доступ к метаданным вашего устройства. Например, к тому, какими приложениями вы пользуетесь и как часто, какой у вас оператор, какой язык выставлен в настройках и так далее.

Чем опасно: Никаких личных данных как таковых с помощью этого разрешения приложение получить не сможет. Однако по косвенным данным об использовании смартфона можно составить в достаточной степени уникальный цифровой портрет пользователя, который может пригодиться для слежки.

Также это разрешение используют банковские зловреды, чтобы отслеживать, какое приложение в данный момент запущено и показывать фишинговое окно, созданное для имитации конкретного приложения (например, банковского).

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Доступ к истории использования

Установка неизвестных приложений (Install unknown apps)

Что это: По сути, это примерно то же самое, что в прежних версиях Android называлось разрешением на установку из неизвестных источников. Но если раньше это была всего одна галочка, то в Android 8 настройки более сложные. Теперь отдельные приложения могут запрашивать право на установку других приложений — и каждому из них можно запретить это или разрешить. Например, разрешить делать это только файловому менеджеру (впрочем, не стоит).

Чем опасно: Даже в Google Play периодически пробираются вредоносные приложения, что уж говорить о программах, загруженных не пойми откуда. Рекомендуем запретить установку неизвестных приложений всем программам в вашем смартфоне. Особенно браузеру — это убережет от автоматической загрузки и установки зловредов со взломанных сайтов.

Когда вам все-таки нужно что-то установить не из официального магазина (дважды подумав, стоит ли оно того), не забудьте вернуть запрет сразу после того, как приложение установлено. И всегда проверяйте неизвестные приложения антивирусом — например, Kaspersky Internet Security для Android можно установить бесплатно.

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Специальный доступ -> Установка неизвестных приложений

Разрешения, которые настраиваются отдельно

Специальные возможности (Accessibility)

Чем опасно: Этот набор возможностей позволяет одному приложению получить доступ к тому, что происходит в других приложениях — тем самым нарушая принцип изоляции, принятый в Android.

Где настроить: Настройки -> Спец. возможности.

Приложения по умолчанию (Default apps)

Что это: Еще один список разрешений, вынесенный в отдельный пункт настроек и заслуживающий повышенного внимания. В Android есть набор приложений, которые используются по умолчанию для ключевых функций смартфона:

Для того чтобы стать одним из приложений по умолчанию, программа должна спросить у пользователя разрешение.

Где настроить: Настройки -> Приложения и уведомления -> Расширенные настройки -> Приложения по умолчанию.

Права суперпользователя (Root privileges)

Чем опасно: Ту же самую суперсилу root-привилегий получает не только пользователь, но и установленные на смартфоне приложения. И они могут воспользоваться открывшимися возможностями для кражи любых имеющихся в смартфоне данных, тотальной слежки и прочей вредоносной деятельности.

Если все перечисленные выше разрешения позволяют получать доступ к данным и функциям, доступ к которым так или иначе предусмотрен операционной системой Android, то root-привилегии дают возможность получить доступ к тем данным и функциям, к которым вообще-то никогда и не планировалось никого пускать. И это уж не говоря о том, что приложение, имеющее root, само может настроить себе все разрешения.

Где настроить: Получение прав суперпользователя не является штатной функцией Android, поэтому настроить это средствами операционной системы нельзя никак. Более того, даже проверить, получен ли на вашем смартфоне root-доступ или нет, также штатными средствами ОС невозможно. Можно использовать для этого одно из приложений, специально созданных для проверки root.

Как настроить разрешения приложений

Есть несколько способов настроить разрешения приложений в Android. Во-первых, приложения запрашивают разрешения в тот момент, когда собираются ими воспользоваться, — и можно им это разрешить или запретить. В Android 8 такие запросы выглядят примерно так:

Во-вторых, можно воспользоваться группами разрешений, чтобы посмотреть полные списки тех приложений, которые запросили (или могут запросить в будущем) или уже получили определенное разрешение. Соответственно, если при проверке этого списка вам что-то среди уже выданных разрешений покажется подозрительным, то можно эти разрешения отозвать. Где именно это делать для каждого из разрешений — мы рассказывали выше.

В-третьих, есть возможность поступить иначе, и для каждого из установленных приложений посмотреть, какие разрешения у него уже есть и какие оно может когда-нибудь запросить. Опять же вы можете отозвать какие-либо разрешения у приложения, если вам что-то не нравится. Однако будьте готовы к тому, что в приложении что-то может перестать работать.

Кстати, в настройках Android 8 есть удобнейшая система поиска, по которой можно найти любой пункт меню настроек, если знать, как он называется — включая настройки для каждого из приложений, которые можно найти по названиям этих приложений.

Заключение

Как видите, Android 8 позволяет гибко и удобно оградить всю вашу ценную информацию и доступ к наиболее опасным функциям операционной системы от слишком жадных до чужих данных или откровенно вредоносных приложений. Не пренебрегайте этой возможностью, всегда думайте о последствиях выдачи тех или иных разрешений — и смело отказывайте в доступе, если что-то выглядит подозрительно.

Во многих случаях приложения запрашивают те разрешения, которые в реальности совершенно не требуются им для нормальной работы. И если им отказать, то ничего страшного не случится.

— Мне нужны твоя одежда, ботинки и мотоцикл!

— Нет.

— Ну ладно, я тогда пойду.

Добрый день! Есть файл честной лицензии на антивирусник, купленный. Все работало и вот в один прекрасный день, установил новую рабочую станцию в домене с win 10 и антивирусник отказывается активироваться. Подскажите что можно проверить ?

Vinny

Случайный прохожий

Добрый день! Есть файл честной лицензии на антивирусник, купленный. Все работало и вот в один прекрасный день, установил новую рабочую станцию в домене с win 10 и антивирусник отказывается активироваться. Подскажите что можно проверить ?

Проверь Отчеты или журнал. Там скорее всего есть причина ошибки.

Возможно пользователь не принял Положение о KSN.

kerberos

Случайный прохожий

Проверь Отчеты или журнал. Там скорее всего есть причина ошибки.

Возможно пользователь не принял Положение о KSN.

05.04.2021 8:42:33 Нарушено Лицензионное соглашение Защита Kaspersky Endpoint Security для Windows USER Программа не активирована

kerberos

Случайный прохожий

Положение о Kaspersky Security Network не поддерживается политикой

kerberos

Случайный прохожий

Имя события Нарушено Лицензионное соглашение

Важность: Критическое

Программа: Kaspersky Endpoint Security для Windows (11.2.0)

Номер версии: 11.1.1.126

Название задачи: Защита

Устройство: PS3

Группа: USB

Время: 05.04.2021 9:28:57

Имя виртуального Сервера:

Описание: Тип события: Нарушено Лицензионное соглашение

Программа\Название: Kaspersky Endpoint Security для Windows

Пользователь: USER (Активный пользователь)

Компонент: Защита

Результат\Описание: Программа не активирована

kerberos

Случайный прохожий

BlowFish

Участник

Может у вас обновился антивирус и ключ активации не походит для этой версии

Surf_rider

Администратор

Проверьте, не превышено ли ограничение количества устройств. Тут лучше воспользоваться отчетом об использовании лицензионных ключей. Сформировать отчет можно на вкладке "Отчеты" в узле "Сервер администрирования".

Читайте также: