Какую информацию передает телефон

Развитие технологий заставляет владельцев гаджетов задумываться о самых разных вещах. Например, о передаче личных данных со смартфона. Специалисты и умельцы из сети предлагают самостоятельно узнать не только об утечке информации, но и о том, куда отправляются данные.

Кто может шпионить, и зачем это нужно

Интернет предоставляет все возможности узнать личную информацию о любом человеке. В качестве шпионов могут быть:

- Родные люди или друзья. Они имеют доступ к телефону, а приложения позволяют без труда скачать или посмотреть личные фото, выявить координаты нахождения на местности, прослушать разговоры, увидеть переписку.

- Хакеры и мошенники. Для них важна информация о кодовых словах, пин-кодах карточек и пр.

- Сотрудники специальных служб. Этим организациям важна переписка, телефонные разговоры, фотографии и пр.

Современные мобильные устройства снабжены множеством датчиков, которые позволяют контролировать каждый шаг владельца. Опытный хакер без труда получит доступ к смартфону, отследит приложения, которые применяет пользователь, получит распечатку разговоров, СМС, переписки в мессенджерах.

Хакер без труда получит доступ к незащищенному мобильному устройству

Признаки похищения информации с телефона

Распознать утечку личных данных несложно. Если смартфон заражен приложением для передачи информации, он ведет себя определенным образом. Обнаружив один из перечисленных признаков, необходимо срочно принимать меры по защите информации :

- Зависание или «торможение» гаджета. Явное замедление телефона без видимых причин (поломки, перегрузки приложениями) – еще один признак заражения шпионским ПО.

- Увеличение суммы оплаты за интернет. Подгружая программу в гаджет, хакеры не беспокоятся об оплате – за все заплатит владелец смартфона.

- Наличие входящих/исходящих звонков, СМС на незнакомые номера.

- Активность в мессенджерах или социальных сетях без присутствия владельца.

- Быстрая разрядка батареи. Смартфон может разряжаться в состоянии покоя, когда владелец не запускает программы, приложения, не делает звонков.

Иногда телефон быстро разряжается из-за скопления мусорных файлов, вирусов. Чтобы убедиться, что дело не в шпионской программе, владельцу стоит почистить гаджет от лишних приложений и проверить уровень зарядки.

Иногда владельцы получают неприятные сюрпризы в виде крупных сумм в счетах за Интернет

Самые популярные способы похищения личных данных с телефона или смартфона

- скачивание приложений с вирусом из неизвестного источника;

- всплывающие окна с предложением ввести личные данные, чтобы не потерять доступ в аккаунт и т.д.;

- предложение воспользоваться Bluetooth для инсталляции программы;

- передача информации через USB-кабель, подключенный к неизвестному источнику для зарядки батареи (ноутбук, планшет);

- утечка информации через подключенный Wi-Fi;

- наличие информации в облачном сервисе (хакеры легко взламывают пароли и получают доступ ко всем программам устройства).

В телефонах на платформе Android, выпущенных до февраля 2020 года может быть встроен баг, который используют хакеры. Достаточно включить на смартфоне Bluetooth, чтобы мошенник моментально скачал всю личную информацию. Чтобы не допустить утечки, необходимо обновить платформу.

Переход по ссылке из СМС почти всегда таит в себе угрозу заражения вирусом

Как найти и деактивировать шпионские программы на смартфоне

Далеко не каждое шпионское приложение создано с целью кражи финансов, многие нужны для установки места нахождения жертвы, слежки за активностью, перепиской и пр. Обнаружить на своем смартфоне ненужное приложение довольно легко:

- Просмотреть все приложения. Возможно, хозяина ждет неприятный сюрприз, и он найдет программу, которую не устанавливал.

- На телефоне есть программа для экономии заряда батареи или приложение для фонарика. Оба ПО идеально подходят для целей хакеров, смартфон придется почистить.

- Если телефон тормозит после инсталляции новой игры, возможно, она заражена вирусом для передачи информации.

Чтобы исключить риск заражения гаджета вредоносными программами, не стоит:

- переходить по ссылкам в СМС;

- подключаться к чужим сетям Wi-Fi;

- заряжать смартфон через USB кабель от неизвестных источников.

- необходимо контролировать список исходящих и входящих вызовов.

Для деактивации шпионской программы удаляют чужие приложения, блокируют неизвестные номера и обязательно устанавливают антивирус . Антивирусы для мобильников дополнены словом mobile. Эти программы намного легче, чем для ПК, планшетов и других гаджетов, но поддерживают полноценный функционал, обеспечивают качественную защиту мобильника от взлома, передачи личной информации.

Получив СМС от мошенников, которые маскируются под сотрудников банка, необходимо перезвонить в банк по бесплатному номеру телефона

Удаление программы может занять время, причем удалять нужно не только ярлык, но и наполнение ПО. Это удобнее делать в настройках смартфона, выбирая нужную программу и удаляя ее с телефона без остатка. Вторая проблема – обнаружение троянов. Этот вирус сложно увидеть простому антивируснику. Выход – прокачать все программы мобильника через стационарный ПК с мощным антивирусом и удалить вредоносное ПО. В некоторых случаях потребуется «откатка» гаджета на заводские настройки – это точно «убьет» всевозможные шпионские программы.

Крайне важно следить за чистотой всех скачиваемых приложений, не доверять свой телефон малознакомым людям и своевременно проверять его на вирусы, чистить от мусора.

Самый простой способ избежать похищения личных данных – тщательно следить за своим смартфоном и не закачивать программ из непроверенных источников

Федеральными законами, действующими на всей территории России, декларируются тайна связи и защита персональных данных граждан. На практике понятие приватности при общении по телефону весьма условно. Сотовый оператор вполне может знать о своих абонентах, их привычках, поведении гораздо больше, чем их родные и друзья.

Что о своих абонентах знают операторы мобильной связи?

Часть данных абонент передает добровольно. Оператор требует предоставить персональную информацию уже при оформлении абонентского договора, причем не со слов клиента, а на основании документов. В начальную анкету входят следующие данные:

- ФИО;

- пол;

- возраст (дата рождения);

- место рождения;

- прописка;

- полные паспортные данные.

Эти данные формируют карточку клиента. Что и как в ней заполнено, абонент может узнать самостоятельно с помощью личного кабинета. Иногда в анкетных данных бывают ошибки.

Важно! Часть данных сохраняется у оператора и после прекращения действия заключенного договора, так как информация о лицевом счете не удаляется.

Какую информацию оператор получает с активных SIM-карт?

Пользуясь мобильным номером, абонент пополняет свое «личное дело» — карточку у оператора. С активных SIM-карт постоянно поступает следующая информация о:

Эти данные автоматически поступают оператору связи при включении и выключении мобильного устройства, а также при перемещении в другую соту. Вручную подобный запрос оператор связи может сделать в любой момент.

- IMEI мобильного устройства, модель;

- номер SIM-карты;

- ID соты. Это необходимо для контроля нахождения в роуминге и осуществления верной тарификации.

Обратите внимание! Доступ к личным данным для консультанта в офисе обслуживания, специалиста call-центра, сотрудника группы по обработке обращений или отдела безопасности разный. Переговоры, SMS, история поиска в браузере рядовым работникам оператора сотовой связи не видна.

Сотрудник офиса обслуживания видит чуть больше, чем сам абонент в личном кабинете. Но даже по этой информации можно сделать определенные выводы об основном круге общения клиента. Особенно если к договору подключены другие номера мобильных телефонов — это, как правило, члены семьи.

Плохо это или хорошо?

Важно четко понимать, что о тотальной слежке за каждым пользователем мобильной связи речь не идет. На это у оператора сотовой связи не хватит ни времени, ни человеческих ресурсов. В основном информация о передвижениях абонентов, их поведении в интернете и при использовании мобильной связи хранится обезличено в специализированном массиве. Данные о конкретном клиенте вынимаются из подобного архива только по официальному запросу.

Собранная обезличенная информация автоматически сортируется по разным фильтрам. Это позволяет создавать, например, опросные группы или предлагать клиентам выгодные именно для них условия.

Со статистикой перемещений и поведения различных групп абонентов операторы активно делятся, начиная с 2013 года. На основе этих данных формируется городская инфраструктура. Подобная информация помогает понять, где именно население нуждается в дополнительных маршрутах, магазинах, школах. На сегодняшний день ситуация такова, что оператор мобильной связи быстрее узнает о пробках на дороге по скоплению своих номеров в одном месте, чем ГИБДД.

Пример. Яркий пример — отслеживание контактов и перемещений зараженных коронавирусом COVID-19 с помощью данных, передаваемых сотовыми операторами в оперативные штабы по борьбе с инфекцией, Минздрав и правоохранительные органы. Такая схема сотрудничества используется самым активным образом.

Все это социальные проекты. Но статистическую информацию вполне официально покупают банки, застройщики, розничные сети. Для клиентов это часто выливается в спам. Сведения, которые получают спецслужбы, по идее помогает предотвратить террористические угрозы, выявлять потенциально опасных лиц. Но для многих такое вмешательство в частную жизнь неприемлемо. Так что однозначно сказать, что сбор данных об абонентах — это плохо или хорошо, невозможно.

Советы и выводы

Реальность такова, что понятие приватности в плане мобильного и интернет-общения довольно расплывчато. Оператор связи знает о своих клиентах очень многое. И любой его работник в пределах своего доступа может составить «личное дело» того или иного абонента, найдя его по имени, номеру телефона, адресу или другому параметру.

Единственный способ избежать этого — вообще не быть клиентом какого-либо мобильного оператора. Использовать виртуальный номер и выходить в интернет через VPN. Общаться в мессенджерах, не передающих данные о переписке различным государственным органам, например Telegram.

Можно купить устройство, работающее по спутниковой связи. Подобные устройства поддерживают высокий уровень конфиденциальности, но обходятся пользователям в очень солидную копеечку. Но что делать, если приватность в современном цифровом мире стоит очень дорого.

Пожалуйста, оставляйте ваши мнения по текущей теме материала. Мы очень благодарим вас за ваши комментарии, дизлайки, отклики, подписки, лайки!

Пожалуйста, оставьте ваши мнения по текущей теме статьи. Мы очень благодарим вас за ваши комментарии, подписки, отклики, дизлайки, лайки!

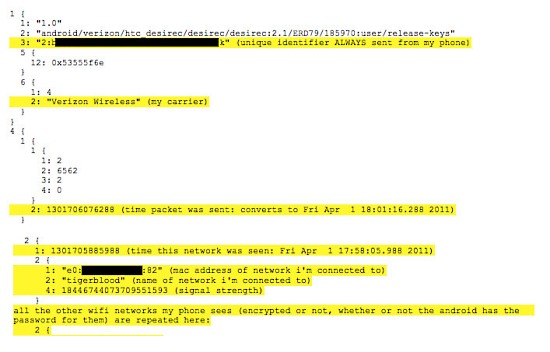

В последнее время проблема сбора персональной информации пользователей мобильными устройствами стала достаточно актуальной — обсуждение этого вопроса ведется на страницах большинства «технических» интернет-СМИ. Не является исключением и Хабр, где уже есть две интересных статьи по поводу устройств от Apple и телефонов на основе Android. Кроме того, проблемой занимается довольно много независимых экспертов, и что интересно, у каждого из них свое мнение о том, чем чреват такой сбор информации для конкретного пользователя.

Некоторые утверждают, что подобные «шпионы» — просто глюк в программном обеспечении мобильного устройства, что может быть и будет исправлено патчем. Другие считают, что все это — намеренный сбор информации, который для чего-то нужен компаниям, замешанным в этом деле. В принципе, спорить здесь можно бесконечно, и на днях появилась информация еще от одного эксперта, нанятого CNET.

Samy Kamkar, специалист, проводивший собственное расследование для CNET, считает, что данные, получаемые Google, в общем-то не привязаны к конкретному пользователю, однако установить, кто является владельцем конкретного устройства, не так сложно, либо по ID, либо по координатам. Плюс ко всему, данные собираются мобильным устройством все время, вне зависимости от того, запущены какие-либо приложения, или нет.

Представители Google утверждают, что все данные, получаемые компанией (а корпорация 22-го апреля признала, что данные таки собираются), анонимны, и не привязываются к конкретному человеку. В общем-то, достаточно сложно оценить степень угрозы личной информации пользователя, но в том, что угроза есть, сомневаться не приходится.

Некоторые эксперты считают, что все слова о том, что данные не привязаны к пользователю — пустой звук, поскольку по координатам очень легко установить местоположение пользователя, и понять, кто является владельцем телефона. Например, если человек постоянно, к примеру, вечер, ночь и утро проводит в одном месте, а днем он регулярно находится в другом конкретном месте, несложно вычислить, что первое место — его дом, второе — работа.

Возможно, эта проблема не так уж и серьезна, как может показаться, однако главным вопросом остается вопрос о том, почему производители не предупреждают пользователей о том, что собираемая информация все же не совсем анонимна? Да, в Android есть предупреждение о том, что информация без привязки к пользователю собирается и отсылается в Google, но какая это информация, и почему ее считают «анонимной» — в этом отношении пользователь получает очень мало данных.

Свежее исследование показывает, что даже «чистый» Android-смартфон собирает о своем владельце очень много информации.

21 октября 2021

Системным программам — тому, что установлено на смартфоне по умолчанию и что обычно вообще нельзя удалить, — уделяется не так уж много внимания. Между тем, если с другими приложениями и сервисами у нас есть хоть какой-то выбор, то здесь его обычно попросту нет, возможности слежки намертво вшиты в само устройство.

Как исследовали телефоны

Для чистоты эксперимента авторы работы задали достаточно строгий сценарий работы четырех смартфонов, который, скорее всего, никогда не будет использован в реальных условиях. Предполагалось, что смартфон используется только для звонков и SMS. Исследователи не добавили ни одного приложения сверх того, что было установлено производителем.

![]()

Использованная исследователями схема перехвата данных, передаваемых со смартфона. Источник

Хорошая новость заключается в том, что все передаваемые данные были зашифрованы. Наконец-то решена проблема начала прошлого десятилетия, когда коммуникации между устройствами, программами и серверами происходили открытым текстом, без какой-либо защиты. На самом деле исследователям пришлось потратить достаточно много сил и времени, чтобы расшифровать и проанализировать данные — и понять, какая информация передается со смартфона.

Например, в некоторых случаях системное приложение на телефоне определяло, что имеет место соединение с поддельным сервером, и обрывало связь. Это приходилось обходить с помощью установки самодельного доверенного сертификата, что также в некоторых случаях было намеренно затруднено. Для части данных было применено многослойное шифрование либо обфускация.

Чтобы решить эти проблему, на телефонах разблокировался загрузчик, декомпилировались системные приложения, а также использовались специальные отладочные утилиты, позволяющие либо проанализировать данные до того, как их зашифруют, либо извлечь ключи шифрования из оперативной памяти. Все эти сложности в ходе эксперимента говорят о том, что потенциальным злоумышленникам будет достаточно тяжело заполучить данные встроенной в смартфоны телеметрии.

Кто собирает данные?

Прежде всего это — никаких сюрпризов — производители смартфонов. Все четыре устройства с оригинальной прошивкой и предустановленным набором программ передавали телеметрию производителю, вместе с постоянными идентификаторами, такими как серийный номер устройства. В данном случае авторы исследования проводят черту между штатными прошивками от популярных производителей и кастомными сборками LineageOS и /e/OS.

Далее следуют разработчики предустановленных приложений. Тут также есть интересный нюанс: по правилам Google приложения, установленные из магазина Google Play Store, для отслеживания активности пользователя должны использовать специальный рекламный идентификатор — так называемый Google Advertising ID. Этот идентификатор при желании можно поменять в настройках телефона. А вот предустановленные производителем приложения не обязаны следовать этому требованию и, как выяснилось, собирают много данных с использованием постоянных идентификаторов.

Например, предустановленное приложение соцсети отправляет данные о вас на собственные серверы, даже если вы ни разу его не запускали. Есть и более интересный пример: системная клавиатура на одном из смартфонов отправляла данные о том, какие приложения запускались на телефоне. На нескольких устройствах были также предустановлены операторские приложения, которые также собирали информацию о пользователе.

Наконец, отдельной строкой идут системные приложения Google. Это в первую очередь Google Play Services и Google Play Store, а, как правило, еще и Youtube, Gmail, Maps и так далее, которые предустанавливают на подавляющее большинство телефонов. Исследователи отмечают, что именно приложения и сервисы Google собирают максимальный объем данных — гораздо больше, чем любые другие предустановленные программы на телефоне. Соотношение данных, отправляемых в Google (слева) и всем остальным получателям телеметрии (справа) показано на графике ниже:

![]()

Объем передаваемых данных в килобайтах в час для разных получателей информации о пользователе. В среднем в Google (слева) отправляется в десятки раз больше информации, чем всем остальным сервисам вместе взятым. Источник

Какие данные передаются?

В этой части авторы работы вновь делают упор на идентификаторы. Все данные снабжены каким-либо уникальным кодом, позволяющим определить отправителя. В некоторых случаях код одноразовый — это правильный с точки зрения приватности способ собирать статистику, например о стабильности работы системы, полезную для разработчиков.

Но есть и долгоживущие и даже постоянные идентификаторы, которые нарушают приватность пользователя. Например, уже упомянутый выше Google Advertising ID — хотя его и можно сменить вручную, в реальности это мало кто делает и идентификатор можно считать почти постоянным. Он отправляется как в Google, так и производителям устройства.

Постоянные идентификаторы — это серийный номер устройства, IMEI-код радиомодуля, номер SIM-карты. Серийный номер устройства и IMEI позволяют идентифицировать пользователя даже после смены телефонного номера и полного сброса устройства.

Регулярно передаваемая информация о модели устройства, размере дисплея, версии прошивки радиомодуля несет меньше рисков с точки зрения приватности, так как эти данные одинаковые для большого числа владельцев телефона одной и той же модели. А вот данные об активности пользователя в определенных приложениях рассказывают о владельце очень многое. Здесь исследователи говорят о тонкой границе между данными, необходимыми для отладки приложений, и информацией, позволяющей создать подробный профиль пользователя, например для таргетированной рекламы.

К примеру, информация о том, что какое-то приложение непомерно расходует батарею, может быть важна для разработчика и в конце концов принесет пользу потребителю — если благодаря телеметрии эту проблему заметят и исправят, телефон станет дольше работать от батареи. Данные о версии установленных системных программ позволяют определить, нужно ли загрузить обновление, — тоже полезно. А вот стоит ли собирать информацию о конкретном времени начала и окончания разговора по телефону, этично ли это — большой вопрос. Еще один часто передаваемый тип данных о пользователях — список установленных приложений. Он может многое рассказать о пользователе, в том числе о его политических и религиозных предпочтениях.

Объединение данных о пользователе из разных источников

В ходе исследования его авторы проделали большую работу и все равно не смогли составить полную картину того, как различные производители телефонов и программ собирают и обрабатывают данные о пользователях. Поэтому им пришлось сделать допущения.

Допущение первое: если производители смартфонов собирают постоянные идентификаторы, то они имеют возможность отслеживать активность пользователя, даже если он стирает все данные с телефона и меняет SIM-карту.

Допущение второе: у всех участников рынка есть возможность обмениваться данными и, комбинируя постоянные и временные ID, а также разные виды телеметрии, создавать максимально полную картину привычек и предпочтений пользователя. Как на самом деле это происходит, действительно ли разработчики обмениваются данными или даже продают их сторонним агрегаторам — эти вопросы выходят за рамки данного исследования.

![]()

Версия авторов исследования о возможности объединения разных наборов данных для создания полноценного профиля владельца смартфона (gaid — Google Advertising ID). Источник

Выводы

Что до безопасности, то прямых рисков факт сбора телеметрии, судя по всему, не несет. Здесь ситуация радикально отличается от смартфонов третьего эшелона, на которых и вредоносное ПО может быть установлено прямо с завода.

Положительным моментом в результатах исследования является неплохая защита передаваемых данных, которая как минимум сильно затрудняет доступ к ним третьих лиц и организаций. Правда, тут исследователи делают одно важное замечание: они тестировали европейские модели телефонов с соответствующим локализованным набором ПО. В других странах ситуация может отличаться, в зависимости от законодательства и сложившихся норм приватности.

В просторечии мобильный телефон именуется как «мобильник», «труба», «мобила», «сотка», «сотик».

Содержание

История

Работа телефона в сотовой сети

Сотовая сеть состоит из базовых станций (многочастотные УКВ приемопередатчики), распределенных по всей зоне покрытия сотовой сети и коммутаторов. Сотовый телефон прослушивает эфир, находит сигнал от базовой станции и посылает ей уникальный IMSI SIM-карты, а также уникальный IMEI телефона.

Компьютер сети проверяет подлинность абонента, передав на мобильный телефон случайный номер, который SIM-карта обрабатывает по специальному алгоритму и посылает результат на ближайшую базовую станцию. Базовая станция передает информацию в управляющий компьютер, где сверяются код с мобильного телефона и вычисленный компьютером. При совпадении мобильному телефону разрешается доступ в сеть. Надежность идентификации считается достаточно высокой.

Сотовый телефон и базовая станция поддерживают постоянный радиоконтакт. При перемещениях сотовый телефон периодически переключается с одной базовой станции на другую, выбирая станцию, от которой исходит более мощный сигнал. Этот процесс происходит, даже если телефон находится в режиме ожидания, и разговор не ведется.

Компьютер сети всегда знает, с какой базовой станцией данный мобильный телефон поддерживает устойчивую радиосвязь. Запоминая текущее время и номер базовой станции, компьютер хранит время переговоров и место нахождения абонента.

Украденный сотовый телефон могут находить по его идентификатору IMEI, независимо от того, какая SIM-карта в нём установлена. Во многих аппаратах можно сменить IMEI, используя различные незаконные способы.

Большинство современных сотовых телефонов могут работать в нескольких стандартах, что позволяет пользоваться услугами роуминга в разных сотовых сетях. Большинство GSM-телефонов, используемых в России, поддерживают протоколы GSM-900 и GSM-1800, многие работают также в сетях GSM-850 и GSM-1900. Почти все UMTS-телефоны могут работать в сетях GSM.

Типы сотовых телефонов

Помимо обычных сотовых телефонов существуют такие разновидности как:

Функции сотовых телефонов

Помимо основной своей функции, а именно телефонной связи, современные сотовые телефоны имеют множество дополнительных:

Базовые

Деловые

Мультимедийные

Обмен данными

- через факс

- через модем (в том числе доступ в Интернет, по протоколам CSD, GPRS, EDGE, HSDPA, EV-DO, Wi-Fi, WiMAX и др.)

- через встроенный WAP-браузер

- через встроенный или дополнительно устанавливаемый Веб-браузер

- через средства для работы с электронной почтой

- через дата-кабель

- через ИК порт

- через Bluetooth

- через WiFi

- через NFC

Прочие функции

Иногда производители сотовых телефонов включают в них и более экзотические функции [6] :

Конструктив сотовых телефонов

Также существуют такие исполнения сотовых телефонов как:

Форм-факторы сотовых телефонов

Мировой рынок сотовых телефонов

Основные производители

Структура рынка

Вопросы безопасности

Влияние на здоровье

В 2007 году шведские учёные сделали вывод по результатам обработки 11 исследований, что при использовании сотового телефона в течение 10 лет вероятность возникновения опухоли слухового нерва увеличивается в два раза. При этом отмечается, что дети подвержены этому риску больше, так как имеют более тонкие костные ткани, чем взрослые. Но руководитель исследования Кьелл Мильд (Kjell Mild) заявил, что ещё рано делать окончательные выводы о вреде радиоволн для человека и необходимы более длительные исследования [32] .

Центр радиационной и ядерной безопасности Финляндии выпустил отчет, согласно которому родителям настоятельно рекомендуется ограничить общение детей по мобильным телефонам. Разговоры рекомендуется вести с помощью гарнитуры или заменять общением по SMS [33] .

В одном исследовании отмечено увеличение уровней транстиретина в крови у лиц, получавших излучение, аналогичное получасовому разговору по сотовому телефону [34] .

Разработана и ограниченно выпускается одежда, карманы которой выполнены с использованием специальной ткани, экранирующей радиоизлучение [35] [36] .

Во время вождения

Возгорание аккумуляторов

Радиопомехи

Излучение мобильного телефона может привести к нарушению работы сложного медицинского оборудования, поэтому не стоит пользоваться мобильными телефонами в больницах. Также людям, которые используют кардиостимуляторы, производители рекомендуют носить телефон со стороны, противоположной кардиостимулятору (например, если он вшит слева, телефон надо держать на правой стороне).

Нарушение конфиденциальности

Читайте также: