Как взломать ноутбук через телефон

Сегодня практически каждый человек имеет мобильный телефон, который является не только средством связи с окружающим миром, но и хранилищем огромного количества личной информации. По этой причине хищение важных данных происходит гораздо чаще, нежели в недавнем прошлом. Мошенники постоянно совершенствуют свои навыки, придумывают новые способы и взламывают смартфоны всего за пару кликов. Чтобы минимизировать риски кражи содержимого своего смартфона, уберечь от взлома оперативную систему Android, важно знать какие возможности для этого сегодня существуют, и как им противостоять.

Важные предупреждения перед попыткой взлома

Взлом чужого телефона, по сути, является попыткой вторжения в личную жизнь человека и считается уголовным преступлением. Пострадавшие имеют право обратиться в правоохранительные органы с соответствующим заявлением, на основании которого будет проведено полноценное расследование. Даже если выяснится, что мошенник не планировал похищать персональные данные, а тем более продавать их на сторону, все равно за попытку взлома он понесет жесткое наказание, вплоть до лишения свободы сроком на 5 лет. Поэтому:

- Описанные далее методики настоятельно рекомендуется использовать исключительно в ознакомительных целях, так сказать, для повышения грамотности.

- Не стоит прибегать к помощи шпионских программ, которыми пестрят сомнительные сайты, специализированные форумы и веб-ресурсы.

- Следует помнить также, что никаких особых программ, позволяющих снять блокировку экрана в один клик, до сих пор не существует. Подобные приложения разрабатываются лишь с одной целью – похитить данные пользователя и получить доступ к функционалу смартфона, чтобы управлять им на расстоянии

Но, несмотря на высокие риски и даже грозящую уголовную ответственность, некоторые элементы не перестают изобретать все новые способы взлома чужого мобильного устройства.

Как взломать пароль на Андроиде

Сегодня существует, по крайней мере, три варианта, позволяющих взломать пароль и проникнуть в чужой смартфон под управлением операционной системы Android:

- установка специализированных приложений;

- обращение в компании, специализирующиеся на предоставлении подобных услуг;

- использование общедоступных способов.

Любой из них предназначен для конкретной ситуации, поэтому в некоторых случаях может оказаться бесполезным. При детальном рассмотрении один метод кажется чересчур простым, другой, наоборот, сложным. Тем не менее, каждый имеет свои особенности, и обладает преимуществами перед другими.

Через Google-аккаунт

Данный вариант можно считать актуальным, когда забыт пароль для разблокировки экрана, но имеются идентификаторы для входа в аккаунт Google. В этом случае алгоритм действий будет выглядеть следующим образом:

- Нужно несколько раз подряд (от 5 до 10 в зависимости от марки устройства) ввести неправильный пароль.

- Подождать, пока система блокирует попытку входа на несколько минут (до получаса) и предупредит об этом.

- Повторить процедуру, чтобы процесс ввода пароля или рисунка был приостановлен на более длительный срок (1-2 часа) и появилась возможность снять блокировку с помощью Гугл-аккаунта.

- В появившемся окне ввести идентификационные данные от учетной записи.

- После проверки система восстановит доступ к устройству, одновременно сбросив старый вариант защиты.

Теперь пользователю останется только перейти в «Настройки» и выбрать новый вид блокировки (придумать новый шифр или узор). А чтобы не забыть его повторно, целесообразно записать в блокноте или просто на листе бумаги.

Сброс пароля

Для восстановления работоспособности или получения доступа к функционалу мобильного устройства производители предусмотрели функцию жесткого сброса настроек и возврата к заводским параметрам. Если пароль был благополучно забыт, а хранящаяся в телефоне информация никакой ценности не представляет, можно смело использовать данный вариант. Чтобы сбросить пароль через Recovery (так называется функция) понадобится проделать следующие манипуляции:

- Выключить смартфон.

- После того, как потухнет экран, одновременно зажать и удерживать две кнопки: питания и регулятора громкости (неважно вниз или вверх).

- Когда появится меню загрузчика «Bootloader», выбрать режим «»Recovery mode. В списке доступных операций выбрать функцию «wipe data/factory reset».

- Попав на следующий экран, отыскать команду «Yes delete all user data» и запустить удаление действующих параметров системы.

- Для завершения процесса активировать опцию перезагрузки, кликнув по строке «reboot system now».

В результате этих действий смартфон выполнит резервное восстановление системы и сбросит все настройки до заводских параметров. Пользователь же получит устройство в том виде, в каком он приобрел его в магазине.

Звонок на устройство

- Совершить звонок с другого устройства самостоятельно или дождаться входящего вызова от друга или родственника.

- Ответить абоненту и, не сбрасывая беседы, задействовать опцию «Hold».

- В этот момент открывается доступ к функционалу девайса и появляется возможность отключить защиту.

- Для этого нужно войти в меню настроек приватности и деактивировать действующий экран блокировки.

Данный вариант привлекателен тем, что позволяет получить доступ к функционалу смартфона, сохранив ценную информацию. При этом отпадает необходимость вспоминать данные от входа в Google-аккаунт и, тем более, выполнять жесткий сброс настроек.

Разряженная батарейка

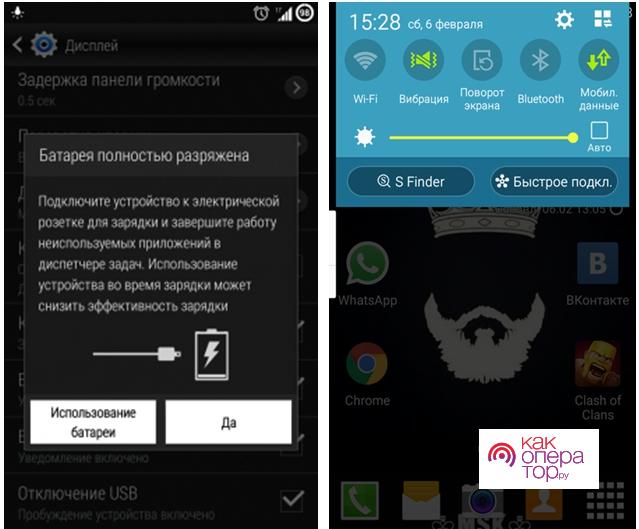

Не менее легко и просто можно снять блокировку с экрана мобильного девайса, если заряд аккумулятора находится на минимальном уровне (не выше 15-18%). Способ по аналогии напоминает предыдущий, только для доступа к содержимому телефона не требуется второй аппарат, чтобы позвонить. Вот как это нужно сделать:

- Дождаться, пока уровень заряда батареи приблизится к минимуму – 10-15%.

- На экране должно появиться предупреждение о скором отключении телефона и необходимости присоединения зарядного устройства.

- Не касаясь клавиш с предложенными вариантами («Использование батареи» или «Да»), открыть верхний экран и тапнуть по любому значку.

- Когда появится меню настройки, перейти во вкладку «Защита» и деактивировать режим блокировки.

Этот способ, равно как и предыдущий, является рабочим только на старых моделях смартфонов. Оба метода не являются новыми и активно использовались на гаджетах предыдущих поколений. Зная об этой дыре в защите, разработчики постарались ее устранить.

Сервисный центр

Если мобильное устройство было куплено недавно, и срок гарантии производителя еще не истек, целесообразно не рисковать, проводя эксперименты с разблокировкой, а обратиться сервисный центр. Поскольку все сотрудники имеют доступ к базе данных мобильного устройства, любой из них способен отключить защиту в считанные секунды. При этом, информация, хранящаяся в его памяти, будет полностью сохранена.

Метод является эффективным и надежным, но имеет один существенный недостаток. Оставляя смартфон на ремонт, пользователь передает его фактически постороннему лицу. И хотя любой сотрудник связан договором о неразглашении персональных данных клиентов, возможность их утечки исключить нельзя. Особенно это касается тех пользователей, которые хранят конфиденциальную или пикантную информацию. Поэтому данный метод стоит оставлять на самый крайний случай.

Сторонние программы

Как упоминалось в самом начале, существует масса программ, предназначенных для снятия блокировки экрана смартфона. Большое количество проверенных утилит доступно для скачивания из магазина Google Play. Однако следуя рекламе, многие пользователи устанавливают приложения сомнительного качества, с помощью которых мошенники получают доступ к содержимому телефона. Чтобы не стать жертвой очередных хакеров, следует выбирать проверенные источники и пользоваться качественными программами. Популярными сегодня считаются:

Всех их объединяет единый принцип работы: они деактивируют код блокировки в момент созданий скриншота экрана. Помимо основного назначения функционал позволяет обеспечить дополнительную защиту личных данных на максимально высоком уровне.

Сброс до заводских настроек

Данный метод часто путают с перепрошивкой, которая выполняется через меню Recovery. Однако между этими двумя вариантами имеются существенные отличия. В данном случае сброс не приводит к удалению всех установленных программ и приложений, сохраненных текстовых и медиафайлов. Результатом манипуляций становится очистка кэш и восстановление работы операционной системы. Этот вариант полезно применять при откате к предыдущей версии Android, но очень часто он используется для снятия защиты и доступа к содержимому смартфона.

Чтобы реализовать задуманное данным способом, следует посетить официальный сайт разработчика и загрузить оттуда файлы для обновления операционной системы на свой компьютер. Затем с помощью кабеля USB подключить к нему мобильный девайс и перенести их в корневую папку OS. После того, как будет установлена предыдущая версия Android, весь кэш будет автоматически очищен, произойдет сброс настроек, в том числе и пароль блокировки экрана. В результате пользователь сможет войти в свой смартфон и выбрать новый вариант защиты.

Метод является действенным, но чересчур сложным и трудоемким. Он требует от владельца гаджета не только временных затрат, но и определенных знаний. Он должен иметь представление о том, какая версия установлена на телефоне, и в какую директорию следует поместить файлы, перенесенные с ПК.

Удаление файлов ключа

Этот метод позволяет разблокировать мобильное устройство практически в любой ситуации. Однако он признан самым сложных среди описанных ранее. Чтобы воспользоваться им, пользователь должен обладать определенным опытом в решении подобных проблем, разбираться в том, как устроены приложения и каким образом они создаются. Это необходимо, чтобы в целом пакете файлов отыскать тот единственный, который отвечает за сохранение пароля, PIN-кода или графического рисунка. Обнаружение и удаление данного файла ключа и позволит деактивировать защиту и вернуть пароль, установленный разработчиком по умолчанию («0000» или «1234»).

Метод также реализуется через режим Recovery, поскольку понадобится вносить изменения в файловую систему ОС Андроид. К тому же на предварительном этапе очень важно получить представление, за что отвечает каждая папка дисплея. В противном случае телефон может не запуститься, и единственным выходом станет обращение в сервисный центр или ремонтную мастерскую.

Отключение блокировки через компьютер

Об использовании персонального компьютера или ноутбука для разблокировки экрана телефона наверняка слышали многие, но лишь единицы применяли данный способ на практике. В действительности же стороннее оборудование является лишь средством для достижения цели, тогда как способы решения проблемы могут меняться в зависимости от обстоятельств. Наиболее распространенными можно назвать следующие:

- Загрузка программы-разблокировщика на ПК с последующим использованием для обхода защиты.

- Поиск и удаление файлов ключа с целью восстановления стандартных настроек и оптимизации работы операционной системы.

- Внесение изменений в ОС Андроид для восстановления с помощью резервной копии.

- Включить режим отладки по UCB, перейдя в «Настройки» → «Общие» → «О телефоне» → «Общие» → «Информационные программы».

- Отметить галочкой «Инструменты для устройства на ПК».

- Соединить телефон с компьютером.

- В командной строке прописать «C:\Users\Имя пользователя\AppData\Local\Android\Android-SDK\платформенные инструменты».

- В меню Recovery ввести ADB и дождаться пока система будет полностью перезапущена.

Не стоит забывать, что для корректного выполнения данной процедуры ПК должен находиться в списке разрешенных устройств на смартфоне.

Как взломать игры на Андроид

Современные игры давно уже из элементов развлечения превратились в одно из дополнительных средств заработка. Оболочки созданы таким образом, что игрок может не только участвовать в игровом процессе и проходить все этапы, но и получать за это какие-то бонусы и поощрения. К таковым относятся: валюта, используемая в виртуальном игровом пространстве, элементы экипировки, ускоренные прокачки и другие «плюшки». Но чтобы не платить за это, а получить в готовом виде, многие хакеры взламывают игру и пользуются без зазрения совести. Делается это с помощью специальных программ, одной из которых является файловый менеджер для взлома игр «Root Exploer». Схема проста:

- Нужно скачать приложение из магазина Google Play.

- Выбрать элемент, который станет подвергаться изменениям в процессе игры (к примеру, золото).

- Нажать на клавишу «Value» и сохранить файл в директории с игрой, а именно в папке Data.

На этом процедура взлома считается завершенной, и пользователь может наслаждаться результатами своих незаконных усилий.

Как взломать Wi-Fi на Android

Не многим известно, что на Андроиде можно взломать не только пароль доступа, игры, но и беспроводную сеть. Успешная реализация идеи дает возможность подключаться к любой точке и пользоваться интернет трафиком бесплатно. Сделать это позволяет программа «WPS Connect». Алгоритм следующий:

Утилита помогает быстро подключаться к сетям Wi-Fi, но при одном условии. Роутер должен поддерживать тип подключения WPS. А поскольку передача данных сегодня осуществляется в формате WPA, то отыскать точку со старым роутером будет проблематично. Но если все же повезет, то подключение будет выполнено в считанные секунды.

Как разблокировать память телефона

Блокировка памяти может произойти по разным причинам. Следовательно, пути решения проблемы тоже будут отличаться. Вот наиболее распространенные.

| Причина | Способ устранения |

| PIN-код был введен некорректно три раза подряд | Использовать PUK-код, который указан в документации к SIM-карте (для ввода дается 10 попыток) |

| Устройство было заблокировано после скачивания игры или приложения | Подключить телефон к ПК и просканировать антивирусом. Обнаруженный вирусный код удалить |

| Невозможно получить доступ к данным на SD-карте | Ввести специальный пароль, указанный в документации или воспользоваться следующими комбинациями на выбор: 0000, 1111, 1122, 1234 |

Как обезопасить себя от взлома

Подводя итоги, можно убедиться, что сегодня существует немало способов, с помощью который можно взломать смартфон. И все же защитить свои данные от утечки можно, если следовать таким рекомендациям:

- Придумывать сложные пароли и графические рисунки и периодически их обновлять.

- Использовать сторонние приложения для блокировки экрана.

- Скачивать программы из проверенных источников,

- Следить за появлением свежих версий операционной системы.

- Не оставлять свой мобильник без присмотра.

- Избегать возможности подключения к Wi-Fi сетям в общедоступных местах.

- Очищать список доверенных устройств, оставляя только свое оборудование.

Одновременно следует использовать мобильное устройство для совершения звонков, общения в соцсетях и мессенджерах, а личные данные и важную информацию хранить в других местах, а не в памяти телефона.

Как взломать телефон через компьютер за 3 минуты? Зачем? На это можно привести много причин.

- Предположим, ваш телефон потерялся, вы в «печальке», а под рукой только компьютер. Ну и…подбираем подходящего шпиона, отслеживаем местоположение “потеряшки” и удаленно контролируем его.

- Или вы волнующийся за своего ребенка родитель. Мониторинг их устройств позволит вам быть в курсе того, чем они заняты, какие у них интересы.

- Либо вы один из супругов, который подозревает свою половину в измене. Тут вам и шпион в руки: внедряйтесь в его/ее телефон и ищите «компромат».

- А может вы, как добропорядочный хаке…упс, работодатель хотите проконтролировать своего работника?

В общем, причины могут быть разные, а решать их можно…взломав целевое устройство. Удаленно. Бесплатно.

Как водится, способы могут быть хорошие и не очень. Именно вам может не повезти приобрести контрафактное ПО.

В этой статье мы раскроем вам способ, как взломать телефон через компьютер, воспользовавшись правильным, надежным и безопасным шпионским приложением.

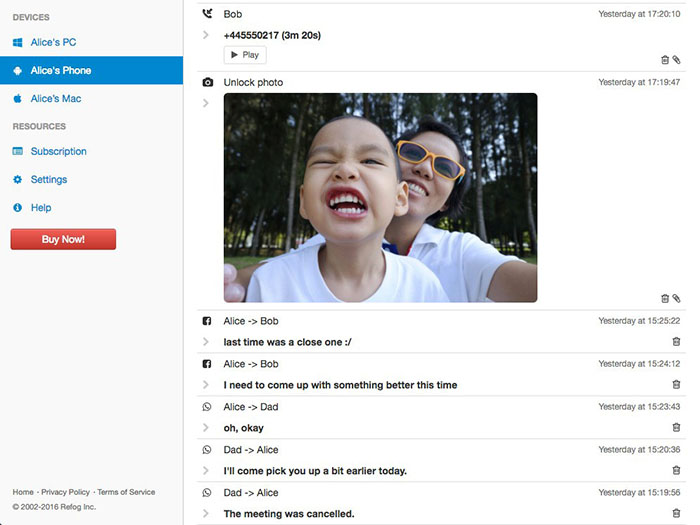

Cocospy– лучший инструмент, позволяющий взломать телефон через компьютер. На “шпионском” рынке приложение появилось относительно недавно, но уже громко заявило и показало себя.

Будучи абсолютно легальным ПО, Cocospy сделал все, чтобы завоевать доверие миллионов пользователей по всему миру.

Одна из вкусных особенностей Cocospy – это возможность проникнуть в чужое устройство без root-прав, что вдвойне ценно. Ведь сама процедура проведения рутинга/джейлбрейка делает телефон уязвимым к хакерам и вредоносному ПО.

Если у вас имеются “явки и пароли” от пользовательского iCloud, то проникнуть в целевой телефон можно удаленно. А если это Android, то вам нужно лишь установить Cocospy на него и… начинать пожинать плоды шпионской деятельности.

А как внедриться в iPhone? Подробнее об этом вы узнаете, изучив пошаговую инструкцию для взлома чужого iPhone здесь >>

Подобно настоящему профи, Cocospy умеет мастерски конспирироваться. Уже сразу после установки на целевом устройстве он переходит в режим “невидимки”, ведет себя тихо, даже энергию не тянет из телефона.

Перед тем, как идти в дело с Cocospy, устройте тест-драйв, воспользовавшись бесплатной онлайн демо-версией здесь.

![]()

Главные фишки Cocospy

Cocospy обладает расширенным набором функций, позволяющих шпионить в целевом устройстве через компьютер.

Давайте огласим список наиболее крутых из них:

Инструкция по взлому чужого телефона с компьютера через Cocospy

Шпионить с Cocospy проще простого. Для этого вам нужно:

1. Зарегистрироваться для доступа к Cocospy.

2. Взломать iPhone без проведения джейлбрейка: В поля для заполнения введите пароль и логин пользовательского iCloud.

3. Взломать Android без рутирования: Загрузите Cocospy и установите на целевой телефон. После завершения инсталляции скройте значок приложения.

4. Переходим на панель управления Cocospy и проникаем в целевой телефон, используя компьютер.

Все познается в сравнении. Теперь, когда мы знаем, как работает Cocospy, время испытать альтернативные варианты.

Бесплатно зарегистрироваться для Cocospy или попробовать онлайн демо-версию здесь >>

2. Как взломать телефон через компьютер с помощью hoverwatch?

hoverwatch– один из доступных по цене вариантов для мониторинга целевого устройства с компьютера. Более того, с этим шпионом можно контролировать до 5 телефонов одновременно.

Именно эта “изюминка” делает hoverwatch идеальным вариантом для многодетных родителей и для работодателей, имеющих много работников.

Но в каждой бочке меда есть ложка дегтя. В случае с hoverwatch загвоздка в том, что приложение не дружит с iPhone. hoverwatch совместим только с Android, Windows и macOS. Поэтому с компьютера вы можете “достать” только Android.

Перед покупкой hoverwatch, вы можете устроить тест-драйв, воспользовавшись бесплатной 3-дневной пробной версией.

Требуются ли hoverwatch root-права?

hoverwatch работает как с root-правами, так и без них. Как бы то ни было, рутирование – это палка о двух концах.

С одной стороны, если его провести, то у вас появится доступ к расширенным функциям: удаленному снятию скриншотов в целевом телефоне или мониторингу мессенджеров, таких как Snapchat, WhatsApp и Facebook Messenger.

С другой стороны, это все равно что лишить устройство иммунитета. Любой чих хакера, вирус, вредоносное ПО – целевой Android будет уязвим перед всем этим.

- Запись входящих/исходящих вызовов, чтобы прослушать их позже.

- Доступ к журналу звонков. С его помощью вы сможете узнать, с кем говорили, когда и как долго.

- Трекинг местоположения целевого телефона на основе данных GPS, а также просмотр истории и маршрута перемещений.

- Доступ к истории интернет браузера и списку контактов.

- Скрытая фотосъемка передней или задней камерой целевого телефона. Так вы будете знать, где объект слежки и чем он занят.

- Получение уведомлений в случае, если целевой пользователь попытается поменять SIM-карту.

Независимо от того, будете ли вы проводить рутинг или не будете, hoverwatch в любом случае требуется физический доступ к контролируемому устройству.

После инсталляции приложения вы можете запустить режим “невидимки” и удалить иконку hoverwatch.

Как взломать чужой телефон через компьютер, используя hoverwatch?

Заключение

Итак, что еще полезного мы извлекли из этой статьи, или, если быть точнее, чем закончилась битва титанов? Лично я считаю, что лидирует с большим отрывом Cocospy.

Он намного эффективнее и надежнее, совместим с устройствами и iPhone, и Android, в то время как hoverwatch может шпионить только на Android.

В то же время, если вам нужна более дешевая альтернатива или требуется мониторинг до 5 целевых устройств одновременно, то hoverwatch – идеальный вариант.

Как бы то ни было, победителя выбираете вы и мы будем рады, если вы напишите нам об этом. Напоминаем, комментарии можно оставлять ниже.

Как взломать аккаунт Instagram на iPhone и iPad?

Вам также может понравиться

10 лучших приложений для слежки за телефонами

4 простых способа взломать телефон без единого касания

6 простых способов взломать WhatsApp онлайн – 2019

Топ-10 лучших приложений-взломщиков для iPhone – 2019

Топ-10 лучших приложений-взломщиков Instagram

Как Взломать Инстаграм Аккаунт на Андроиде

Как взломать телефон моей девушки без ее ведома.

Хакинг телефона

10 лучших приложений для слежки за телефонами

Топ-10 лучших приложений-взломщиков Instagram

6 простых способов взломать WhatsApp онлайн – 2019

Как взломать телефон через компьютер за 3 минуты?

4 простых способа взломать телефон без единого касания

Как взломать телефон моей девушки без ее ведома и бесплатно?

Топ-10 лучших приложений-взломщиков для iPhone – 2019

Как Взломать Инстаграм Аккаунт на Андроиде

Disclaimer: COCOSPY IS DESIGNED FOR LEGAL USE ONLY. It is the violation of the United States federal and/or state law and your local jurisdiction law to install surveillance software, such as the Licensed Software, onto a mobile phone or other device you do not have the right to monitor. The law generally requires you to notify users/ owners of the device that it is being monitored. The violation of this requirement could result in severe monetary and criminal penalties imposed on the violator. You should consult your own legal advisor with respect to legality of using the Licensed Software in the manner you intend to use it prior to downloading, installing, and using it. You take full responsibility for determining that you have the right to monitor the device on which the Licensed Software is installed. Cocospy cannot be held responsible if a User chooses to monitor a device the User does not have the right to monitor; nor can Cocospy provide legal advice regarding the use of the Licensed Software.

Copyright © 2019 Cocospy. All trademarks are the property of their respective owners.

Мы добавили новую экспериментальную функцию для Windows-аутентификации: используйте свой мобильный телефон как беспроводной ключ для разблокировки вашего PC.

Чем достигается безопасность

- Ваш пароль Windows хранится на мобильном телефоне (Android /iOS).

- Нет необходимости помнить длинные и сложные пароли.

- Два варианта аутентификации – либо автоматически при входе в сеть (PC <-> Phone) или с использованием QR-кода.

- Включает использование одноразового пароля – каждые сигнал аутентификации или QR-код содержит элемент одноразового пароля и он действителен только 5 секунд.

- Один мобильный телефон может использоваться для нескольких пользовательских профилей Windows или Mac и зашифрованных дисков.

Упрощенная аутентификация с помощью мобильного телефона:

- Беспроводной ключ – сигнал аутентификации посылается через Wi-Fi (в локальную сеть).

- Нет необходимости подключать USB ключ в физический порт.

- Используйте ваш телефон также и для открытия зашифрованного диска Rohos. Не нужно носить дополнительных ключей для безопасности ваших данных.

- Безопасный вход в Windows/Mac OS X с использованием Android/iOS телефона.

Как это работает

Вы прикасаетесь или постукиваете по своему телефону для того чтобы войти или разблокировать рабочий стол Windows. Если сеть WiFi не доступна, телефон рисует QR-код на своем экране, который сканирует камера компьютера.

Как попробовать

Обратите внимание, что компьютер и телефон должны быть подключены к вашей офисной или домашней сети WiFi/LAN, чтобы установить связь друг с другом. В настоящее время поддерживается только вход в Windows c/п телефона Android.

Загрузите и установите Rohos Logon Key v.3.2 (beta) на компьютере Windows

Загрузите и установите Rohos Logon mobile на ваш телефон Android

Загрузите и установите Rohos Logon mobile на ваш iPhone/iPod (iOS). Эта программа будет скоро доступна на iTunes App Store.

- На компьютере откройте программу Rohos Logon Key > Options и выберите “Mobile phone” как устройство аутентификации. OK

- Откройте диалог ”Setup USB Key” > введите ваш пароль Windows > получите QR-код:

На телефоне откройте Rohos Logon и просканируйте QR-код – как только ваш телефон распознает QR-код, он автоматически отправит сигнал компьютеру с подтверждением – “Phone signal received” означает, что идентификационный сигнал успешно получен. Если сигнал не получен, нажмите кнопку “Unlock PC” на телефоне вручную. – Нажмите OK для завершения настройки. Настройка Windows Firewall. По умолчанию Windows спросит вас, можно ли разрешить программе Rohos Logon Key принимать входящие сетевые соединения. Но процесс входа в Windows должен быть также занесен в список программ, которым это разрешено: Откройте: Control Panel\System and Security\Windows Firewall\Allowed Programs Нажмите: Allows another program Найдите: C:\Windows\System32 Выберите: LogonUI.exe Добавить(Add).

Теперь вы можете использовать мобильное приложение Rohos Logon для входа в свою учетную запись или для разблокировки компьютера, всего лишь нажмите кнопку ‘Unlock’ на телефоне!

Если вам нравится это решение и вы хотите помочь нам улучшить его, сообщите нам на “info @ rohos . com”. Мы ответим вам с бесплатным лицензионным ключем.

Программы с открытым исходным кодом для мобильных платформ

Когда Rohos Logon Key отображает QR-код на экране – он содержит ключ шифрования и зашифрованные данные аутентификации (они могут содержать ваш пароль).

Для разблокировки рабочего стола Windows ваш телефон передаст сигнал через WiFi. Этот сикнал – это строка, содержащая ваше имя, имя компьютера и зашифрованный блок данных с: T-OTP кодом, случайными данными, зашифрованным профилем авторизации. Только ваш компьютер может расшифровать их и проверить T-OTP(одноразовый пароль) на пригодность.

На сегодняшний день каждый человек имеет свой персональный компьютер, который, скорее всего, подключен к Интернету с помощью проводного или беспроводного соединения, из-за которого устройство становится уязвимым для хакерских атак.

В кибербезопасности физическая изоляция компьютера, называемая «воздушным промежутком», является одним из способов его защиты от хакерских атак и вредоносных программ.

Для преодоления «воздушного промежутка» израильские инженеры из университета Бен-Гурион (Ben Gurion University) разработали технологию, которая получила название AirHopper. Данная технология была продемонстрирована на конференции по безопасности MALCON 2014, которая проходила на прошедшей неделе в Пуэрто-Рико.

Взлом компьютеров осуществляется с помощью мобильных телефонов. При этом не требуется подключение ни телефона, ни ПК к любой современной беспроводной связи, например, посредством Bluetooth, Wi-Fi или мобильной сети. Однако все же есть одна особенность – компьютер, с которого будут получать данные, должен быть заражен определенным вредоносным кодом.

Некоторые технические детали исследовательской работы доступны на веб-сайте университета Бен-Гуриона, однако основная информация пока не разглашается. Стоит отметить, что AirHopper имеет эффективную дальность работы до 7 метров и, так как он получает радиосигналы FM, не имеет никаких проблем с преградами в виде стен.

«Большое количество мобильных телефонов в настоящее время имеют FM-приемники. С соответствующим вредоносным программным обеспечением, используя электромагнитное излучение, радиосигналы могут быть получены компьютером. Такое сочетание ПК с мобильным приемником создает потенциально скрытый канал, который не контролируется обычной аппаратурой безопасности» – говорит один из разработчиков AirHopper.

Видео, выпущенное исследователями, показывает, что компьютер и смартфоны не подключены к проводной или беспроводной сети. Один телефон находится всего в нескольких метрах от монитора, а второй – в другой комнате. Текст, набранный на компьютере, одновременно отображается на мониторе и на экранах двух телефонов.

Когда дело доходит до взлом телефонов / планшетов Android, вам может сначала прийти в голову сложное кодирование и загадочные хакерские уловки. На самом деле, будучи сторонним наблюдателем, вы, возможно, никогда не знаете толк в тонкостях как удаленно взломать телефон Android.

Поэтому, чтобы помочь вам решить проблему удаленного взлома Android, мы рассмотрим использование автоматический шпионский инструмент со всей важной информацией, необходимой для взлома Android. Кроме того, если вы хотите глубже изучить этот вопрос, вы найдете вдохновение в использование Kali Linux и других методов кодирования рассекаем ниже.

Что ж, надежные инструменты шпионажа и сложные уловки кодирования - отличные решения для удаленного взлома телефонов Android, однако оба обладают уникальными качествами, которые делают их подходящими для разные ситуации и уровень знаний.

Итак, если вы хотите узнать, что вам больше подходит, просто читайте дальше, чтобы узнать, как лучше всего взломать телефон Android.

Содержание

Удаленный взлом Android из веб-браузера - используйте приложение-шпион

- Работает на всех моделях телефонов и планшетов Android

- Применяется к Android 4 и выше, включая последнюю версию Android 12.

- Взломать Android удаленно

Использование готового шпионского приложения - менее сложный метод взлома Android. И это нужно попробовать в первую очередь.

Что можно сделать с телефоном Android с ошибками с помощью приложения Spy Phone

1. Полный доступ к файлам и данным на целевом Android, как и на устройстве.

Когда Android взломан шпионским приложением, вы можете получить доступ и загрузить буквально ВСЕ на целевой телефон, включая, но не ограничиваясь:

2. Запись и перехват звонков в режиме реального времени.

Некоторые шпионские приложения, такие как знаменитые Flexispy, может контролировать телефонные звонки в прямом эфире и VoIP-звонки, такие как Facebook Messenger, Hangout, Skype, LINE, Viber, WhatsApp и многие другие в режиме реального времени без ведома жертв. Некоторые гении из FlexiSpy также предлагают вам выбрать, какие числа слушать.

3. Отслеживайте онлайн-активность.

Предположим, вы шпионите за телефоном Android с помощью приложения, затем вы сидите за приборной панелью, проверяете и отслеживаете любую активность, которая вот-вот должна произойти, в том числе:

Шпионское приложение вроде mSpy также предлагает Сроки обо всех действиях вашего телефона, чтобы вы всегда могли сразу узнать, что происходит.

4. Отслеживание местоположения по GPS и установка геозон.

Вы можете узнать, где кто-то был, и отследить местоположение затронутого Android-устройства в любой момент по карте. С помощью предупреждений о местоположении вы также можете настроить геозону от 50 метров до 10 км. Если неисправный телефон Android выдвинется или окажется на определенном расстоянии от местоположения, которое вы указали на панели управления, вы получите предупреждения от шпионского приложения.

Как работает шпионское приложение для удаленного взлома телефона / планшета Android

Большинство шпионских приложений работают как на телефонах, так и на планшетах. Вы можете отслеживать все действия и получать доступ к любым файлам на целевом устройстве с помощью панели управления на экране телефона или компьютера сразу после установки приложения на телефон или планшет Android, которые вы хотите взломать.

Установка выполняется один раз и займет всего несколько минут. Никакого рутирования не требуется. Тогда приложение заработает в скрытом режиме и не может быть найден ни в коем случае.

Как удаленно взломать телефон Android с помощью шпионского приложения

Поскольку большая часть шпионских приложений на рынке работает примерно так же, мы резюмируем три общих шага, которые вы можете выполнить для удаленного взлома Android.

Шаг 1. Создайте аккаунт

Вам необходимо зайти на официальный сайт шпионского приложения и зарегистрировать аккаунт. (Большинство шпионских приложений предлагают бесплатную пробную версию. В противном случае вы также имеете право на получение полного возмещения в течение 7–30 дней.)

Шаг 2. Подключитесь к целевому Android.

После создания премиум-аккаунта вы получите электронное письмо, содержащее регистрационный код, а также подробное руководство о том, как установить приложение и как выполнить необходимые настройки.

Шаг 3. Начните взламывать

Когда все будет готово, вы можете проверить панель управления шпионским приложением из веб-браузера.

Список лучших хакерских инструментов для удаленного взлома телефона Android

В Интернете есть множество инструментов шпионажа. Если вы думаете, что у вас есть голова вокруг всего этого, когда вы выбираете правильное бесцельно, не беспокойтесь, мы уже протестировали более 100+ приложений и выбрали некоторые из лучших, которые предоставляют обещанные функции и взламывают Android удаленно, как один из этих продуктов с самым высоким рейтингом:

Лучшее соотношение: mSpy

Что ж, лучший инструмент для взлома Android для большинства людей зависит от того, сколько вы готовы заплатить, но mSpy достигает хорошей золотой середины по цене 48.99 долларов в месяц - немного больше, чем у бюджетных брендов, но все же доступно и значительно дешевле, чем профессиональные инструменты взлома Android.

mSpy имеет мощные функции взлома, удобную панель управления для мониторинга и управления онлайн-активностью в зависимости от ваших потребностей. Приобретая mSpy, вы получаете подробный мастер установки с вашими учетными данными, чтобы вы могли начать работу, а также круглосуточную бесплатную многоязычную персонализированную техническую поддержку.

Лучший комплексный вариант: Spyzie

Как одно из самых незаметных приложений для Android-шпионских телефонов на рынке, вы не будете разочарованы. Он может незаметно работать в фоновом режиме, не разряжая аккумулятор и не замедляя работу Android. Его простая и понятная панель управления также гарантирует, что его можно легко и эффективно установить и использовать.

Лучшая цена: FamiSafe 9.9 $ / месяц

Спросите о лучших брендах программного обеспечения для восстановления мобильных данных, и кто-то почти наверняка поднимет вопрос о Wondershare. Но они сделали Инструмент для взлома Android (FamiSafe) также. С ежемесячным тарифным планом за 9.99 долларов США вы можете одновременно контролировать до 5 устройств с полным набором функций. Его 7-дневная гарантия возврата денег короче, чем у многих других шпионских приложений, но о цене на производительность трудно сказать «нет».

Лучший Android File Hacker: uMobix

Глобальная пандемия идет полным ходом, и люди все больше времени проводят на своих телефонах. Если вы ищете приложение для шпионского телефона, которое поможет вам проверить, что происходит с целевым телефоном, и сохранить копию файла с Android, вы не захотите пропустить uMobix.

Лучший GPS-трекер: Cocospy

Cocospy идеальный GPS-трекер. Как и многие из перечисленных здесь шпионских приложений, которые предлагают взлом файлов Android, Cocospy также специально разработан для отслеживания текущего и прошлого местоположения в режиме реального времени. Его можно использовать для указания точки на карте как наблюдаемой или запрещенной. Таким образом, вы можете получать оповещения, когда целевой Android входит или покидает место. Как подсказывают функции Geofence, Cocospy - это настоящий телефонный трекер для всех этих шпионских приложений.

Лучший монитор экрана: pcTattletale

Если вы изучаете, как взломать экран телефона Android, вы, вероятно, уже слышали о pcTattletale, который помогает работодателям, родителям и супругам взламывать экранные действия целевого Android, точно так же, как просмотр онлайн-видео каждого нажатия или щелчка. Самое главное, вы можете контролировать экран в режиме реального времени из любого места в любое время. Просто выньте свой телефон или компьютер, чтобы посмотреть прямую трансляцию.

Лучший телефонный перехватчик: Flexispy

Flexispy почти в отдельной категории. В отличие от другого приложения для шпионских телефонов в этом списке, которое в основном сосредоточено на сборе данных, FlexiSpy может включите микрофон Android и запишите его окружение удаленно. Маркетинг FlexiSpy больше нацелен на отслеживание сотрудников, но родители и любовники также могут найти много чего использовать, особенно если вы ищете способ прослушивать и записывать телефонные звонки в реальном времени или звонки VoIP в скрытом режиме.

Теперь вы можете попробовать эти лучшие шпионские приложения для удаленного взлома телефонов Android через веб-браузер.

Старшие решения для взлома мобильных данных Android (более сложный)

Хакерские уловки могут похвастаться удаленным доступом к телефону Android. Однако эти методы мало что значат для обычных пользователей.

1. Взломайте телефон Android удаленно с помощью Kali Linux (Kali не для новичков)

Kali Linux - одна из самых популярных операционных систем на основе Debian для взлома Android этическими хакерами. Одна из причин заключается в том, что в Kali так много инструментов (более 600), и их можно полностью настроить. В основном он используется для тестирования расширенного проникновения, анализа сетей или исследования безопасности. Просто из-за гибкости этой ОС ей нужна хорошая база знаний для настройки и управления пакетом Kali Linux в соответствии с вашими потребностями.

Нужна Kali Linux для удаленного взлома Android, если вы мало знаете о языках программирования C, C ++, Python или Perl? Вам лучше подумать дважды.

2. Взломать Android-устройство с помощью ADB (Android Debug Bridge)

Android Debug Bridge - это универсальный инструмент командной строки, предназначенный для взаимодействия разработчиков с устройствами Android.

Подобно каналу, ADB позволяет хакерам получить доступ к устройству Android через платформу Ghost.

Для взлома Android-устройства с помощью ADB вам потребуются:

- Компьютер с установленным клиентом ADB

- Стабильное интернет-соединение

- Сервер отладки Android на целевом телефоне должен быть включен

Когда все эти требования соблюдены, вы можете запустить ADB в системе, найти и взломать уязвимое устройство Android с включенным сервером отладки.

3. Взломайте телефон Android, отправив SMS со ссылкой.

Заключение: Приложение Spy Phone - лучший способ удаленно взломать Android

И приложение для шпионского телефона, и трюки для программирования могут удаленно взломать Android. Однако привлекательные особенности приложения Spying делают его более чем достаточно просто чтобы собрать то, что вам нужно, с Android. Одна вещь, которую вы быстро узнаете с помощью шпионского приложения, - это то, насколько оно может быть удобным, когда вы открываете веб-панель управления на своем компьютере или телефоне и обнаруживаете такие универсальные функции, как взлом файлов, прослушивание телефонных звонков, отслеживание местоположения и т. Д. .

Если вы не хотите изучать язык программирования с самого начала, просто зайдите и настройте шпионское приложение в течение нескольких минут, без необходимости рутирования, тогда приложение автоматически запустится в скрытом режиме и отправит информацию в ваше пользовательское пространство для вы можете проверить в любой момент. Вот как должен выглядеть взлом Android.

ВНИМАНИЕ: Содержимое здесь предназначено только для образовательных целей. Любое незаконное поведение с использованием вышеупомянутых хакерских инструментов не приветствуется.

Часто задаваемые вопросы: Правовой риск: законно ли взломать чей-то телефон Android?

Думаю, ты уже знаешь ответ. Но подумайте о безопасности своих детей, находящихся под угрозой взаимоотношений или своих неверных сотрудников. Вы сделаете правильный выбор. Иногда лучше всего взломать чей-то телефон.

Читайте также: