Winrm не удается выполнить операцию убедитесь что имя компьютера указано правильно

Удаленное управление Windows (WinRM) – это применение корпорацией Майкрософт протокола WS-Management, простого доступа к объектам (SOAP), работа которого связана с брандмауэром. Протокол позволяет взаимодействовать оборудованию и операционным системам разных производителей.

Особенности протокола WS-Management предоставляют общий доступ к системе, ее управлению и обмену информацией в рамках IT-инфраструктуры. WinRM, интеллектуальный интерфейс управления платформой (IPMI) и Event Collector являются компонентами оборудования для осуществления удаленного управления Windows.

Об этом и говорится в статье , переведенной нами. А подробнее прочитать о том, что такое WinRM, можно, перейдя по ссылке .

По умолчанию служба не работает, и даже если она включена (как в случае с Windows 2008), то порт не прослушивается, а значит трафик не передается. Таким образом, подобный процесс очень трудно обнаружить, но, все-таки, он осуществляется.

Некоторым системам необходима возможность дистанционного выполнения, поэтому пользователям придется активировать службу. Однако они могут и не знать, что это потенциальная угроза. Другая проблема заключается в том, что продавцы либерально относятся к гарантированной поддержке системных функций. Конечно, такой подход работает только на благо покупателей, но должен применяться в меру.

Как можно заметить по поиску Shodan, в интернете есть несколько систем, с которыми работает служба WinRM. Они доступны постоянно и находятся под доменом «Workgroup». Атака может быть выполнена с легкостью, поскольку существуют определенные ограничения доверенного домена.

Существует несколько скриптов, доступных для связи с этой службой. Однако наиболее распространенным методом считается использование модулей Metasploit.

Если есть желание использовать Ruby, об этом подробнее можно прочитать здесь .

gem install-r winrm

Metasploit предварительно устанавливается на такие ОС, как Kali или Parrot, поэтому чтобы начать, стоит всего лишь выполнить команду: msfconsole

Сначала нужно просканировать систему, чтобы проверить, запущен ли процесс. Для этого используется сканер Winrm_auth_methods , он проверяет, работает ли служба.

Используется следующая комбинация: auxiliary/scanner/winrm/winrm_auth_methods

Пользователю нужно будет ввести соответствующие параметры, но сначала ему стоит немного узнать о характеристиках оборудования. Например, если порт показывает 5986, следует использовать SSL. Очень трудно определить дистанционно конфигурацию сервиса, поэтому иногда применяется метод проб и ошибок.

Как только есть уверенность в том, что цель уязвима, можно атаковать.

Используется следующая комбинация auxiliary/scanner/winrm/winrm_login

Опять же, нужно будет ввести необходимые параметры.

Очень важно правильно определить домен, так как для этой службы существует требование доверенного домена (по умолчанию). Его можно заполучить путем сканирования дополнительных портов. Если компьютер входит в Workgroup, у пользователя не должно быть никаких проблем.

На этом скрине видно, что учётные данные получены.

Теперь есть возможность взаимодействовать с удаленным кодом в системе. Будучи администратором, пользователь способен совершить много «разрушительных» действий. Он также станет доверенным лицом, ведь обладает необходимыми данными. Вредоносный код точно нанесет удар злоумышленникам, обезопасив его создателя. Таким образом, человек способен обойти антивирусную защиту.

Несколько строк кода могут помочь пользователю получить учетные данные. Не обязательно иметь Linux или Metasploit, для того чтобы проникнуть в чужую систему. Поскольку в ваш Windows встроен сервис PowerShell, с помошью которого можно следующие команды:

Командная строка :

Winrs — это команда, которая может быть использована для выполнения удаленных команд.

Также можно использовать несколько команд Powershell для сканирования или выполнения удаленного кода посредством клиента службы WinRM/WsMan.

В этом разделе описываются некоторые из проблем, которые могут возникнуть при использовании функций удалённого взаимодействия Windows PowerShell, основанные на технологии WS-Management, и предлагаются решения этих проблем.

Перед использованием удалённого взаимодействия Windows PowerShell , рекомендуется ознакомиться с about_Remote и about_Remote_Requirements для изучения руководств по конфигурации и базовом использовании удалённого взаимодействия. Кроме того, справки по каждому из командлетов удаленного взаимодействия, в частности описание параметров, имеют полезную информацию, которая предназначена, чтобы помочь вам избежать проблем.

Обновленные версии этой темы, и другие справки Windows PowerShell, могут быть скачаны с помощью командлета Update-Help.

Решение вопросов, связанных с правами доступа и аутентификации

В этом разделе обсуждаются проблемы удаленного взаимодействия, связанные с правами доступов пользователей, компьютеров, и требованиями к удаленному взаимодействию.

Как запустить от имени администратора

ОШИБКА: Отказано в доступе. Вам необходимо запустить этот командлет с повышенными правами.

ERROR: Access is denied. You need to run this cmdlet from an elevated process.

Примечание: По умолчанию, в Windows Server 2008 R2, значок Windows PowerShell закреплен на панели задач .

Как включить удаленное взаимодействие

По умолчанию, Windows PowerShell Remoting включен в Windows Server 2012 и более новых версиях серверных систем Windows. Чтобы включить удаленное взаимодействие, на всех других системах, необходимо запустить командлет Enable-PSRemoting. На Windows Server 2012 и более новых версиях Windows Server, можно так же повторно запустить командлет Enable-PSRemoting, это включит удаленное взаимодействие, если оно было отключено.

Чтобы настроить компьютер на получение удаленных команд, воспользуйтесь командлетом Enable-PSRemoting. Этот командлет настроит все необходимые параметры удаленного взаимодействия, настроит конфигурацию сессий и перезапустит службы WinRM, чтобы изменения вступили в силу.

Для подавления всех пользовательских подсказок укажите парметр -Force:

Для получения дополнительной информации см Enable-PSRemoting.

Как включить удаленное взаимодействие на предприятии

Для настройки одного компьютера на приёма соединений и выполнения на нём удалённых команд в Windows PowerShell, используется командлет Enable-PSRemoting.

Как включить слушателей с помощью групповой политики

Computer Configuration\Administrative Templates\Windows Components\Windows Remote Management (WinRM)\WinRM service

Включите политику и укажите IPv4 и IPv6 фильтры. Можно воспользоваться шаблонами (*).

Как включить удаленное взаимодействие в сетях общего пользования

ОШИБКА: Не удалось проверить состояние брандмауэра

ERROR: Unable to check the status of the firewall

Командлет Enable-PSRemoting возвращает эту ошибку, когда локальная сеть является публичной, но параметр SkipNetworkProfileCheck не использовался в команде.

На клиентских версий Windows, командлет Enable-PSRemoting успешно выполняется в частных и доменных сетях. По умолчанию, он не работает на общественных сетях, но если вы используете параметр SkipNetworkProfileCheck, командлет Enable-PSRemoting успешно создает правила брандмауэра, что разрешает трафик из той же локальной подсети.

Чтобы избавиться от ограничения локальной подсетью в сетях общего пользования и разрешить удаленный доступ из любого места сети, надо выполнить следующую команду:

У меня как-то раз возникли проблемы с WinRM на двух серверах.

Нашёл эти записи командой

setspn -F -Q */<имя сервера>

Затем enable-psremoting -force выполнилась успешно.

2. LANGUAGE PACK

А на втором сервере была хитрая проблема якобы с фаерволлом Unable to check the status of the firewall , перерыл кучу сайтов, а решение обнаружил интуитивно основываясь на ответе по поводу установленного Language Pack.

WinRm QuickConfig

WinRM service is already running on this machine.

WSManFault

Message

ProviderFault

WSManFault

Message = Unable to check the status of the firewall.

Error number: -2147024894 0x80070002

The system cannot find the file specified.

В ответе было написно, что данная ошибка лечится удалением дополнительного Language Pack.

Но я поступил иначе. У меня Английская операционка с дополнительным русским language pack. Я просто изменил язык интерфейса на Русский.

Панель управления, Язык и региональные стандарты, Языки и клавиатуры изменил язык интерфейса с англиского на русский.

Выполнил logoff и вошёл снова. Открыл PowerShell и повторил WinRm QuickConfig

PS C:\Windows\system32> winrm qc

Служба WinRM уже настроена на прием запросов на компьютере.

Служба WinRM не настроена на разрешение удаленного управления компьютером.

Необходимо внести следующие изменения:

Выполнить изменения [y/n]? y

Служба WinRM обновлена для удаленного управления.

Выполнилось успешно, но всё же не достаточно.

Появилась ошибка Access Denied при попытке выполнить команды удалённо на этом сервере с другого компа.

New-PSSession : [<имя сервера>] Connecting to remote server <имя сервера> failed with the following error message : Access is denied. For more information, see the about_Remote_Troubleshooting Help topic.

Тогда я повторил Enable-PsRemoting

PS C:\Windows\system32> Enable-PsRemoting

Продолжить?

[Y] Да - Y [A] Да для всех - A [N] Нет - N [L] Нет для всех - L [S] Приостановить - S [?] Справка

(значением по умолчанию является "Y"):a

Служба WinRM уже настроена на прием запросов на компьютере.

Служба WinRM уже настроена на разрешение удаленного управления компьютером.

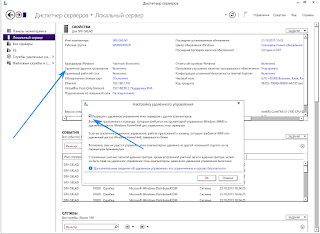

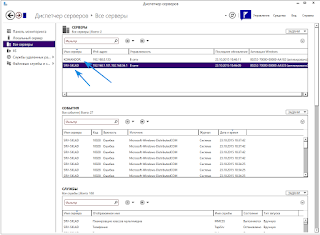

- И так, первоначально, в настройках удаленного сервера должно быть разрешено удаленное управление

- Далее на удаленной стороне открыть порт 5985 как на роутере, так и в брандмауэре, входящем подключении.

- А также на удаленном сервере нужно включить в брандмауэре уже готовые правила входящих подключений:

- Далее, на сервера с которого нужно подключаться нужно выполнить в cmd команду

это нужно сделать, потому что будет ошибка при подключении удаленного сервера в Диспетчере серверов о том, что типа

- *Еще есть нюанс, который точно не проверенный, это то, что на обоих серверах, пользователь Администратор должен иметь одинаковый пароль.

И все же, как написал я в начале, мы то добавили удаленный сервер в диспетчер серверов, но нам еще предстоит открытия множество портов как на роутере, так и готовых правилах брандмауэра что бы, например, иметь доступ к оснастке Управления компьютером удаленного сервера или же открыть Диспетчер устройств удаленного сервера, но это уже отдельная история + рекомендую в брандмауэре использовать Фильтры для группировки групп связанных с той или иной службой.

Комментариев нет:

Популярный пост

Взято с интернета. Число = 1.1 ; ЧислоОкр = Окр ( Число + 0.5 , 0 , РежимОкругления . Окр15как10 ) ;

Установил сервер 1С, установил СУБД и потом решил переименовать сервер (компьютер), который находиться обычной рабочей группе, без какого-.

Архив блога:

Пожалуйста, не забывайте при копировании текста указывать адрес оригинала. Технологии Blogger.

Читайте также: