Подключение по rdp к компьютеру с vipnet

В Windows 2012 R2 и Windows 8.1 Microsoft вернула функционал Remote Desktop Shadowing (теневого подключения). Напомним, что режим Shadow (теневой сеанс) – может использовать администратором для просмотра и управления существующей RDP сессией любого пользователя. Этот режим работы поддерживается практически с первых версий терминального сервера Microsoft и неожиданно был убран в Windows Server 2012 (связано с переносом стека rdp из режима ядра в пользовательский режим). Функционал RDS Shadow работает и в следующих версиях ОС: Windows Server 2016 / Windows 10.

Кроме того, у режима теневого подключения RDS Shadow и RDP клиента появился ряд новых интересных возможностей. Полный список параметров RDPклиента mstsc.exe, определяющих возможность удаленного теневого подключения к сессии конечного пользователя:

/shadow:ID – подключится к RDP сессии с указанным ID.

/v:servername – имяRDP/RDS терминального сервера (если не задано, используется текущий).

/control – возможность взаимодействия с сеансом пользователя (если не указано, используется режим просмотра сессии пользователя).

/noConsentPrompt – не запрашивать у пользователя подтверждение на подключение к сессии.

/prompt –используется для подключения под другими учетными данными. Запрашивается имя и пароль пользователя для подключения к удаленному компьютеру.

Ограничения теневых сеансов RDS в Windows 2012 R2

Подключаться к чужим сессиям может только администратор сервера. Делегировать эти права обычным пользователем нельзяRDS Shadow не будет работать в сетях на базе рабочих групп

Использование Remote Desktop Shadow из графического GUI

Подключиться к сессии пользователя можно с помощью утилиты mstsc.exe или непосредственно из консоли Server Manager. Для этого в консоли Server Manager откройте коллекцию QuickSessionCollection

Щелкнув по сессии интересующего пользователя, выберите в контекстном меню Shadow (Теневая копия).

Появится окно параметров теневого подключения. Возможен просмотр (View) и управление (Control) сессией. Кроме того, можно включить опцию Prompt foruser consent (Запрашивать согласие пользователя на подключение к сессии).

Если выбрана опция «Запрашивать согласие пользователя», в сессии у пользователя появится запрос:

Запрос на удаленное наблюдение

Winitpro\administrator запрашивает удаленный просмотр вашего сеанса. Вы принимаете этот запрос.

Winitpro\administrator is requesting to view your session remotely. Do you accept the request?

Если пользователь подтвердит, подключение, в режиме просмотра администратор увидит его рабочий стол, но не сможет взаимодействовать с ним.

Совет. Для отключения от сессии пользователя и выхода из shadow-режима нужно нажать ALT+* на рабочей станции или Ctrl+* на терминальном сервере (если не заданы альтернативные комбинации).

Если же пользователь отклонит подключение, появится окно:

Shadow Error: The operator or administrator has refused the request

Если попытаться подключиться к сессии пользователя без запроса подтверждения, появится ошибка, сообщающая, что такое это запрещено групповой политикой:

Shadow Error: The Group Policy setting is configured to require the user’s consent. Verify the configuration of the policy settings.

Параметры удаленного управлениями RDS сессиями пользователя настраиваются политикой Set rules for remote control of Remote Desktop Services user sessions (Установить правила удаленного управления для пользовательских сеансов служб удаленных рабочих столов), которая находится в разделе Policies -> Administrative Templates -> Windows components -> Remote Desktop Services -> Remote Session Host -> Connections (Административные шаблоны –> Компоненты Windows –> Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов –> Подключения) в пользовательской и «компьютерной» секциях GPO. Данной политике соответствует dword параметр реестра Shadow в ветке HKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services.

Этой политикой можно настроить следующие варианты теневого подключения через теневое подключение RD Shadow::

- No remote contol allowed — удаленное управление не разрешено (значение ключа реестра Shadow = 0);

- Full Control with users’s permission — полный контроль с разрешения пользователя (1);

- Full Control without users’s permission — полный контроль без разрешения пользователя (2);

- View Session with users’s permission – наблюдение за сеансом с разрешением пользователя (3);

- View Session without users’s permission – наблюдение за сеансом без разрешения пользователя (4).

Теневое подключение RDS Shadow из PowerShell

Воспользоваться функционалом теневого подключения к сессии пользователя через теневое подключение Remote Desktop Services можно и из Powershell.

В первую очередь покажем, как получить список сессий на терминальном сервере (сессии пользователей будут сгруппированы в группы в зависимости от их статуса):

Get-RDUserSession | ft Username, UnifiedSessionId, SessionState, HostServer, ApplicationType -GroupBy Sessionstate

На данном сервере мы обнаружили три активных терминальных сессии. Подключимся к сессии пользователя с ID сессии 3:

Mstsc /shadow:3 /control

Также для получения списка всех сессии на сервере можно выполнить команду

На экране отобразится список RDP сессий, их ID и статус: активная сесиия (Active) или отключенная (Disconnected).

Для получения списка сессий на удалённом сервере выполните команду:

query session /server:servername

Для более удобного теневого подключения к сессиям можно использовать следующий скрипт. Скрипт предложит ввести имя удаленного компьютера и выведет список всех сеансов и предложит указать сеанс, к которому нужно подключится:

shadow.bat

query session /server:%rcomp%

start mstsc /shadow:%rid% /v:%rcomp% /control

Можно поместить данный файл в каталог %Windir%\System32, в результате для теневого подключения достаточно выполнить команду shadow.

Для подключения к консольной сессии можно использовать такой скрипт:

start mstsc /shadow:%rid% /v:%rcomp% /control

Как разрешить обычном пользователям использовать теневое подключение

В рассмотренных выше примерах для использования теневого подключения к терминальным сессиям необходимы права локального администратора на RDS сервере. Однако можно разрешить использовать теневое (shadow) подключение для подключения к сессиям пользователей и простым пользователям (не давая им прав локального администратора на сервере).

К примеру, вы хотите разрешить членам группы AllowRDSShadow использовать теневое подключение к сессиям пользователей, выполните команду:

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

| Конфигурация компьютера | |

| Процессор: AMD Ryzen R7 3700x [TR HR02 Macho rev.A] | |

| Материнская плата: Asus Prime X370-A | |

| Память: 2*16Gb G.Skill SNIPER X [F4-3600C19D-32GSXWB] | |

| HDD: Apacer AS2280P4 480gb + GoodRAM Iridium PRO 512Gb | |

| Видеокарта: Asus GT1030 GDDDR5 | |

| Звук: Creative SB X-Fi Gamer | |

| Блок питания: Cooler Master V550 (RS550-AFBAG1) | |

| CD/DVD: - | |

| Монитор: Iiyama XB2783HSU3 + Hisense 55U7A | |

| Ноутбук/нетбук: Prestigio 141C02 Kubuntu + LiteOn MU3 120gb | |

| ОС: Win7x64 SP1 | |

| Индекс производительности Windows: 7.8 |

gagarin888, еще актуально?

1. в випнет клиенте в свойствах открытой сети нужно добавить правило (создать фильтр) для входящих TCP соединений на порт RDP (3389 по-умолчанию или 9999 если сменили)

Или переведи випнет клиент в четвертый режим (ПКМ по значку випнет монитора в трее - 4 режим)

2. на станке с випнет клиентом попробуй в редакторе групповых политик (gpedit.msc) в разделе локальный комп - административные шаблоны - компоненты виндовс - службы уд.рабстолов - узел сеансов - безопасность - установить уровень шифрования "совместимый с клиентом" или "низкий"

3 может помочь установка vipnet csp 4.2

-------

Хороший установщик тот, которого не замечаешь

Оформление в инно пустая трата времени: толку мало, головняка много, а ошибок истчо больше!

Простое решение, как предоставить доступ к любому компьютеру, расположенному в вашей сети при наличии установленного ПО ViPNet Client.

В одной из статей мы рассказывали о том, что бывает, если собьется системное время или дата на компьютере. Речь, о ViPNet, который блокирует доступ ко всем устройствам в сети. В этой статье дадим пару советов, каким образом можно открыть доступ к отдельному компьютеру. При этом нет ошибок, ViPNet исправен, все работает в штатном режиме.

Компьютер с ViPNet не видит другие компьютеры

Чтобы ваш компьютер стал виден другим ПК в сети, он должен быть соответствующим образом подготовлен в Центре управления сетями и общим доступом, установлены необходимые параметры.

ПК должен входить в состав одной и той же рабочей группы.

Как в ViPNet открыть доступ к компьютеру?

Настройка ViPNet Client выполняется только с правами администратора.Войдите в программу от имени администратора. Добавьте фильтры.

Фильтр защищенной сети

- Наименование: Название фильтра.

- Источники: Все клиенты.

- Назначение: Мой узел.

- Не забудьте установить флажок Пропускать трафик .

- Нажмите Ok в этом окне. В окне списка фильтров нажмите Применить.

Фильтр открытой сети

Здесь добавьте 2 фильтра.

Фильтр 1

- Наименование: Название фильтра.

- Источники: IP-адрес компьютера, к которому нужно открыть доступ.

- Назначение: Мой узел.

- Не забывайте про значок Пропускать трафик .

- Нажмите Ok. Примените изменения.

Фильтр 2

На другом компьютере также, добавьте фильтры. Если необходимо добавить несколько адресов, воспользуйтесь диапазоном IP-адресов либо по отдельности добавляйте фильтр для каждого компьютера. Например, таким образом вы сможете контролировать доступ к своему ПК для каждого отдельного компьютера.

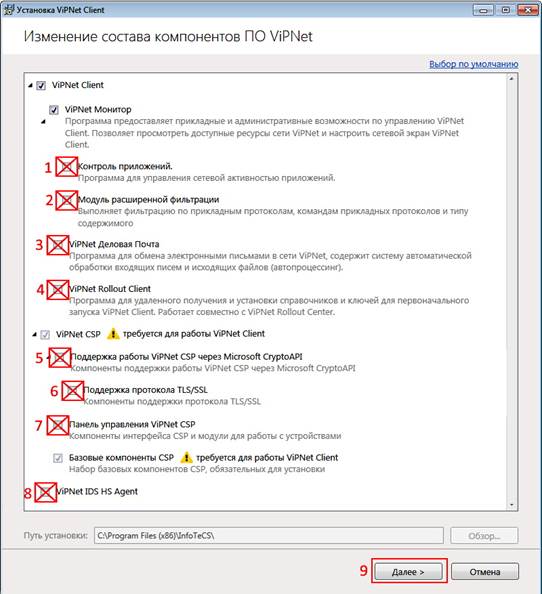

После запуска выделите пункт «Я принимаю условия лицензионного соглашения» и нажмите кнопку «Компоненты и параметры».

Отключите установку компонентов:

ViPNet Client - ViPNet Монитор - Контроль приложений;

ViPNet Client - ViPNet Монитор - Модуль расширенной фильтрации;

ViPNet Client - ViPNet Монитор - Деловая Почта;

ViPNet Client - ViPNet Монитор - ViPNet Rollout Client;

ViPNet Client - ViPNet CSP – Поддержка работы ViPNet CSP через Microsoft CryptoAPI;

ViPNet Client - ViPNet CSP – Поддержка протокола TLS/SSL;

ViPNet Client - ViPNet CSP – Панель управления ViPNet CSP;

ViPNet Client - ViPNet IDS HS Agent(выключить в последнюю очередь) .

Нажмите Далее.

Выделите пункты «Создать ярлыки компонентов на рабочем столе» и «Автоматически перезагрузить компьютер при необходимости». Нажмите Установить.

После перезагрузки в появившемся окне нажмите Да.

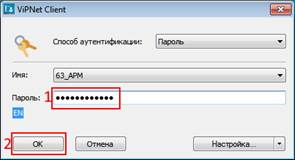

В появившемся после этого окне введите пароль и нажмите кнопку ОК. (Пароль находится в файле вида Название дирекции ФИО. xps, например «ИВЦ Иванов Пётр Сергеевич.xps»)

Ожидайте открытия программы ViPNet Client. Если окно не откроется, запустите его вручную из меню Пуск или открыв из трея(область рядом с часами, справа внизу экрана) значок:

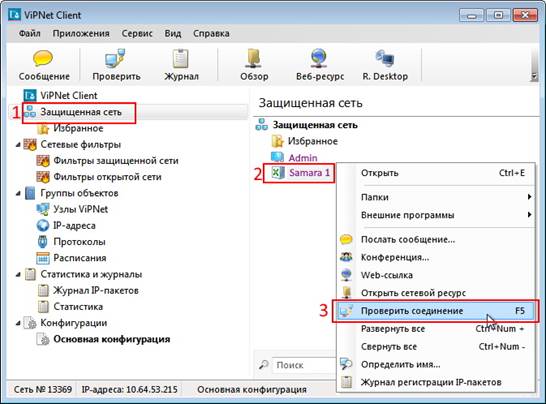

В левой половине окна перейдите в раздел Защищенная сеть. В правой половине окна выделите сервер с именем Samara 1 или Samara 2, вызовите правой кнопкой мыши контекстное меню и выберите пункт Проверить соединение.

Появится окно Проверка соединения, в котором будет показан статус сервера. Для продолжения работы сервер должен быть со статусом Доступен.

На этом настройка ПО ViPNet окончена.

ViPNet позволяет работать с ИС и АРМ РЖД, при условии их установки на домашнем ПК, а также предоставит возможность подключаться удалённо к вашему рабочему ПК в СПД РЖД.

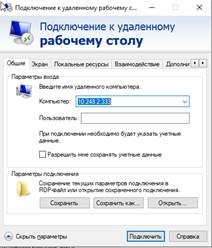

Подключение к удалённому рабочему столу вашего ПК в СПД РЖД

Для Windows 7:

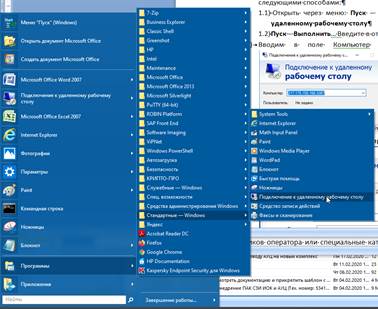

1.1) Открываем Подключение к удалённому рабочему столу. (Открыть через меню Пуск – Все программы – Стандартные - Подключение к удалённому рабочему столу), либо Нажмите Пуск. В строке поиска введите: «Подключение к удалённому рабочему столу» или mstsc

2. Вводим в поле Компьютер ip адрес вашего рабочего компьютера, который вам требуется узнать предварительно (показан пример)

3. Нажимаем на стрелочку Показать параметры, откроется вот такое окно

4. Вводим в графу Пользователь ваши данные

5. Зайдите на вкладку Локальные ресурсы, нажмите на кнопку Подробнее, в новом окне выставьте галочки на пункты Смарт-карты и Порты

Для Windows 10 (аналогично как и для Windows 7):

1) Открываем Подключение к Удаленному рабочему столу. Открыть возможно следующими способами:

5.1) Открыть через меню: Пуск – Все программы – Стандартные - Подключение к удаленному рабочему столу

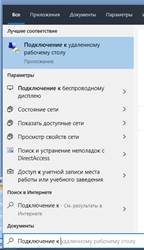

Либо в окне поиска (Windows 10) ввести Подключение к удалённому рабочему столу

Данная проблема как правило возникает по вине самого пользователя, особенно при наличии у него прав администратора, либо неверным решением на запрос контроля приложений. Как правило даже особая диагностика тут не нужна, но мы её проведем.

p, blockquote 1,0,0,0,0 -->

Что вообще такое этот VipNet Client? Это одновременно VPN, Firewall и криптопровайдер. Последний как правило вызывает проблемы только при взаимодействии с КриптоПро csp, а проблемы описанные в названии как правило связаны с функцией сетевого экрана и виртуальной сети.

p, blockquote 2,0,1,0,0 -->

Нет связи с ресурсами компании

p, blockquote 3,0,0,0,0 -->

p, blockquote 4,0,0,0,0 -->

p, blockquote 5,1,0,0,0 -->

Если время на сервере отличается от времени на устройстве, VipNet клиент работать не будет. Сам постоянно грешу и забываю в первую же очередь проверить время на устройстве, однако в последнем обращении клиентов с такой проблемой наблюдал забавную фишку. Время на компе было вписано якобы правильно. Точнее цифры то правильные, а часовой пояс неверный. Короче меняем время в системе. Делаем правый тык на часах ->настройка даты и времени, проверяем что часовой пояс верный. На верочку так же можно включить автоматическую установку времени и дополнительно его синхронизировать.

Нет интернета при использовании VipNet Client

Данная проблема конечно гораздо глобальнее, ведь интернета как и локальной сети в данном случае нет. А виноват опять пользователь. Если при использовании VipNet пропал интернет, скорее всего был заблокирован Svсhost.exe, отвечающий за выход АРМ в сеть. Процесс блокировки скорее всего выглядел так: Контроль приложений Vipnet вызвал у пользователя окно о том, что приложение Svchost.exe изменено и можно ли ему разрешить выход в сеть. Пользователь не глядя ткнул на запрет и вот результат. Проверить заблокирован ли Svchost.exe можно вызвав контроль приложений во вкладке приложения.

p, blockquote 7,0,0,0,0 -->

Ищем в списке наш процесс и удостоверяемся в том что он не заблокирован. В моем случае всё норм, у вас будет крест напротив процесса.

p, blockquote 8,0,0,1,0 -->

Чтобы разблокировать данный процесс, понадобится вход в режим администратора, а следовательно, пароль администратора. Звоните администратору сети чтобы узнать был ли ранее задан пароль администратора Vipnet и не истек ли его срок годности.

p, blockquote 9,0,0,0,0 -->

А если истек?

В случае истечения срока действия админского пароля Vipnet Client скорее всего придётся сносить т.к. администратор сети не сможет выслать вам новый (сети же нет). Однако если вам повезло и администратор сети находится от вас на расстоянии вытянутой руки, пусть перевыпустит и переустановит DST данного узла на новый, но проще конечно переустановить Vipnet Client, не забыв при этом вручную удалить папку d_station по пути установки клиента. По-умолчанию путь C:\Program Files (x86)\InfoTeCS\ViPNet Client\d_station. Если вы не зачистите папку d_station, после переустановки клиент снова подхватит правила из контроля приложений и интернета снова не будет. Естественно прежде чем переустанавливать VipNet Client не забудьте убедиться в том что у вас сохранился прежний DST файл. За это вам конечно надо дать по шапке т.к. это небезопасно. Если DST файла у вас нет, опять же звоните администратору сети с просьбой выпустить новый взамен старого.

Читайте также: