Что за вирус щенок компьютерный

Информацию из данного раздела нельзя использовать для самодиагностики и самолечения. В случае боли или иного обострения заболевания диагностические исследования должен назначать только лечащий врач. Для постановки диагноза и правильного назначения лечения следует обращаться к Вашему лечащему врачу.

Вирус в настоящее время известен как коронавирус 2 тяжелого острого респираторного синдрома (Severe acute respiratory syndrome-related coronavirus 2 - SARS-CoV-2), и вызванное им заболевание называется коронавирусной болезнью 2019 (COronaVIrus Disease 2019 - COVID-19).Механизм передачи инфекции — это способ перемещения инфекционного возбудителя из зараженного организма в восприимчивый. Каждое инфекционное заболевание имеет свой характерный путь передачи возбудителя, который сформировался в процессе эволюции для сохранения возбудителя как вида. Механизм передачи возбудителя включает три фазы:

- Выведение возбудителя из организма хозяина в окружающую среду.

- Пребывание возбудителя в окружающей среде.

- Внедрение возбудителя в новый восприимчивый организм.

При этом пути передачи возбудитель поступает во внешнюю среду при чихании и кашле с каплями жидкости и внедряется в организм человека при вдыхании воздуха, содержащего инфицированные частицы. Если частицы маленькие, они какое-то время находятся в воздухе в виде аэрозоля (капли, взвешенные в воздухе), а если частицы крупнее, то они оседают на различные поверхности на расстоянии до двух метров вокруг больного человека. Очень часто это предметы частого пользования: ручки двери, поручни в транспорте, мобильные телефоны и т.д. Прикасаясь к своему лицу человек заносит вирус на слизистые носа, рта, глаз.

Рисунок 1. Схема движения жидкого секрета (который может содержать вирусы) при кашле, чихании или разговоре.

1 – Крупные частицы, которые оседают на поверхностях на расстоянии до двух метров вокруг больного человека.

2 – Движение мелких частиц, которые некоторое время находятся в воздухе в виде аэрозоля (3)

Пребывание вируса в окружающей среде

- Нахождение вируса в воздухе В эксперименте, проведенном учеными – биологами, было обнаружено, что вирус может оставаться в воздухе в течение трех часов. Результаты других исследований говорят о том, что в большинстве реальных ситуаций вирус находится в воздухе до 30 минут, прежде чем осесть на какую-либо поверхность.

- Нахождение вируса на различных поверхностях Большие исследования, которые проводились после предыдущих вспышек коронавирусной инфекции, показали, что на стальных поверхностях некоторые из коронавирусов могут сохраняться до 4 дней даже при температуре 40°С. На бумаге, при комнатной температуре, вирус может сохраняться 4-5 дней, на стеклянных поверхностях – 4 дня, на пластике -6 дней.

На основе этих данных ученые предположили такую же устойчивость и у COVID-19.

Инкубационный период

Инкубационный период – это период времени от момента внедрения возбудителя в организм и до появления первых клинических симптомов болезни.

Длительность инкубационного периода зависит от ряда факторов:

- Вида микроорганизма

- Инфицирующей дозы (минимальное количество патогена, которое способно вызвать болезнь)

- Вирулентности (степени способности вируса заражать организм)

- Пути проникновения в организм

- От состояния организма, в который внедряется вирус

Во время инкубационного периода коронавирус проникает в эпителиальные клетки слизистой оболочки бронхолегочной системы и начинает свое воспроизведение. В процессе воспроизведения новых вирусов зараженная клетка чаще всего погибает.

Симптомов заболевания в инкубационном периоде еще нет, но в организме уже происходят патологические реакции, которые направлены на борьбу с инфекционным агентом и если этих мер защиты оказывается недостаточно, то инфекционный процесс развивается дальше.

Кто может быть заразен?

Период времени в течение которого человек заразен точно не определен, но данные некоторых исследований указывают на то, что человек с COVID-19 способен распространять вирус до появления каких-либо симптомов (за 1-3 дня до первых признаков болезни). Наиболее заразными считаются люди в момент, когда заканчивается инкубационный период и появляются симптомы заболевания.

Продолжительность выделения вируса может быть различна и зависеть от тяжести течения заболевания. На практике, если пациент находился в больнице, то он считается здоровым после двух отрицательных тестов на COVID-19, взятых с интервалом в 24 часа. При лечении в домашних условиях необходимо соблюдение трех условий:

- С момента появления симптомов прошло не менее 7 дней.

- Нет симптомов коронавирусной инфекции (кашель, одышка и др.).

- В течение трех суток температура тела не повышалась.

Одним из важных эпидемиологических показателей является «базовое репродуктивное число», которое помогает спрогнозировать масштаб заражения.

Базовое репродуктивное число показывает то количество человек, которых может заразить вокруг себя один заболевший. Например, базовое репродуктивное число для гриппа равно 1-2, для кори - 12-18. Для COVID-19 (по оценке китайских эпидемиологов) – около 4. Таким образом, можно сделать вывод о том, что новый коронавирус в 3-4 раза менее заразен, чем корь и в 2-3 раза более заразен, чем грипп.

Тяжесть течения заболевания, симптомы, возрастные особенности и группы риска

В феврале 2020 года китайские ученые опубликовали отчет, который был составлен на анализе более 70 тыс. случаев COVID-19. В настоящее время это самое крупное исследование.

Статистические данные этого исследования таковы:

Возрастные особенности:

Основная группа заболевших -87% - это были люди в возрасте от 30 до 79 лет, старше 80 лет - 3 % пациентов, заболевшие дети до 10 лет составляли 1%, подростки (от 10 до 19 лет) – 1% заболевших.

Основываясь на имеющейся в настоящее время информации и клиническом опыте, пожилые люди и люди любого возраста, которые имеют серьезные основные заболевания, подвержены высокому риску тяжелого течения COVID19.Данные исследований однозначно выделяют в основную группу высокого риска тяжелого течения коронавирусной инфекции следующие заболевания:

- Гипертоническая болезнь (артериальная гипертензия)

- Ишемическая болезнь сердца

- Бронхиальная астма (средней и тяжёлой степени течения заболевания)

- Хроническая обструктивная болезнь легких (ХОБЛ) и другие заболевания легких

- Сахарный диабет

- Ожирение (ИМТ более 40)

- Хронические болезни почек, в том числе находящиеся на программном гемодиализе

- Люди с хроническими заболеваниями печени

Состояния, которые существенно утяжеляют течение COVID-19 связаны с заболеваниями, влияющими на иммунную систему человека: онкологические заболевания и проводимая химиотерапия, прием препаратов, подавляющих иммунитет (пациенты после трансплантации органов и тканей) и иммунодефицитные состояния.

Некоторые исследователи выделяют лабораторные данные, которые также в свою очередь могут повышать риск тяжелых осложнений коронавирусной инфекции. К ним относится низкое содержание лимфоцитов (лимфопения); увеличение уровня лактатдегидрогеназы и креатининфосфокиназы; повышение уровня маркеров воспаления (С- реактивного белка); изменение в системе гемостаза (удлинение протромбинового времени, повышение D- димера).

- Официальный сайт Федеральной службы по надзору в сфере защиты прав потребителей и благополучия человека .

- Kampf G, Todt D, Pfaender S, Steinmann E. Persistence of coronaviruses on inanimate surfaces and their inactivation with biocidal agents. J Hosp Infect, 2020 тMar;104(3):246-251

- Xiaobo Yang, Yuan Yu et al. Clinical course and outcomes of critically ill patients with SARS-CoV-2 pneumonia in Wuhan, China: a single-centered, retrospective, observational study. The Lancet, 2020.

- Рекомендации ВОЗ для населения. Вопросы и ответы о коронавирусной инфекции COVID-19.

- Zhou F, Yu T, Du R, Fan G, Liu Y, Liu Z, Xiang J, Wang Y, Song B, Gu X, Clinical course and risk factors for mortality of adult inpatients with COVID-19 in Wuhan, China: a retrospective cohort study. Lancet. 2020 Mar 28;395(10229):1054-1062

- Zunyou Wu, MD, PhD; Jennifer M. McGoogan, PhD. Characteristics of and Important Lessons From the Coronavirus Disease 2019 (COVID-19) Outbreak in ChinaSummary of a Report of 72 314 Cases From the Chinese Center for Disease Control and Prevention. JAMA. 2020;323(13):1239-1242.

ВАЖНО!

Информацию из данного раздела нельзя использовать для самодиагностики и самолечения. В случае боли или иного обострения заболевания диагностические исследования должен назначать только лечащий врач. Для постановки диагноза и правильного назначения лечения следует обращаться к Вашему лечащему врачу.

С помощью вируса-вымогателя кибермошенникам удается зарабатывать до 2 млрд долларов в год. Помимо денежных потерь владельцы бизнеса несут ущерб из-за сбоя системы, снижения производительности и стресса. В целом получается слишком разорительно.

«Компьютер заблокирован. Все ваши файлы зашифрованы. Дешифрование файлов будет стоить 0,076 биткойнов. Следуйте инструкции для оплаты:

Каковы ваши дальнейшие действия? Вы будете паниковать, пытаться разблокировать компьютер? Пойдете на поводу мошенникам и постараетесь выкупить у них свои файлы?

Ransomware как совершенствующаяся опасность

Вирусы, вредоносные программы не являются для пользователей чем-то новым с тех пор, как в 2013 году хакеры обнаружили, что могут зашифровать ценные файлы и вымогать у жертв круглые суммы для дешифровки. Успешно эксплуатируя эту возможность, мошенники зарабатывают до 2 млрд долларов в год! Это деньги трудолюбивых владельцев бизнеса. Если прибавить к ним ущерб, который несут компании от сбоя системы, потери производительности и стресса, то получается слишком разорительно.

Ransomware распространяется мошенниками в различных вариантах. Некоторые ставят своей целью найти и зашифровать самые ценные файлы, другие — просто шифруют весь жесткий диск, что делает ситуацию гораздо более неприятной. И даже когда вы очищаете его полностью, файлы по-прежнему продолжают шифроваться. Если вы не готовы к атаке вируса-вымогателя, то это может парализовать всю работу компании. Вот почему управление ИТ-системами в компании очень важно .

Как распространяется вирус-вымогатель

Злоумышленники постоянно пробуют новые способы заражения компьютеров с помощью ransomware. В основе большинства атак лежит обман — вас принуждают к установке вредоносного ПО. Некоторые вирусы-вымогатели, используя уязвимости программ, даже не требуют одобрения установки, но такие атаки, как правило, краткосрочны, потому что ликвидируются после устранения уязвимостей.

Вложения электронной почты

Большинство вирусов-вымогателей распространяется по незнакомой электронной почте. Фишинговые письма максимально маскируются под официальную переписку, заставляя вас открыть вложение или перейти по ссылке. Как только вы это делаете, ваш компьютер заражается вирусом.

Веб-страницы, содержащие ransomware

Некоторые веб-сайты содержат вредоносный код, который использует уязвимости в вашем браузере и операционной системе или обманывает вас, заставляя согласиться на выкуп.

Ссылки на эти сайты могут быть встроены в фишинговые письма. Их также можно направлять с помощью текстовых ссылок, рекламных баннеров или всплывающих окон.

Сетевые протоколы передачи файлов и протоколы удаленного доступа

Иногда ransomware пользуется недостатками безопасности в операционных системах или приложениях, которые позволяют распространять и запускать файлы самостоятельно. Это может наносить разрушительное действие. Без необходимости в человеческом участии вирус мгновенно распространяется от компьютера к компьютеру через интернет.

Крупные технологические компании быстро ликвидируют эти дыры в безопасности, как только узнают о них. Это означает, что компании, которые отключают обновления и не пытаются усовершенствовать ИТ-систему, на сегодняшний день являются особенно уязвимыми для такого рода атак.

Как защититься от вируса-шифровальщика

Итак, мы уже поняли, что ransomware может нанести разрушительные действия и потому является дорогостоящим риском. Поэтому возникает закономерный вопрос: как сохранить систему в безопасности?

Инвестируйте в защиту (тренинги для персонала)

Подавляющее большинство атак вирусов-вымогателей направлено на то, чтобы обмануть кого-то, поэтому вы можете снизить риски, сделав информацию о ransomware частью тренинга по ИТ-безопасности.

Убедитесь, что любой сотрудник, который использует компьютер, должным образом предупрежден о подозрительных вложениях и ссылках в электронной почте. Удостоверьтесь, что люди, работающие в вашей компании, не забывают об опасности спама и незнакомых писем, особенно фишинговых писем, специально предназначенных для бизнеса или отдельных лиц.

По иронии судьбы владельцы высокотехнологичного бизнеса иногда становятся наиболее уязвимыми. Возможно, потому что они считают информацию о защите слишком очевидной. Не думайте, что то, что очевидно для вас, очевидно для всех в офисе — мошенники повышают уровень в своих атаках.

Вы можете просто выдать каждому сотруднику соответствующий документ и заставить поставить на нем подпись. Но это все равно что ничего. Гораздо эффективнее поговорить с работниками и убедиться, что они действительно осознают опасность и понимают, как ее предотвратить.

Постоянно обновляйте программное обеспечение

В 2017 году произошли одни из самых катастрофичных хакерских атак: вирусы WannaCry и NotPetya использовали одну и ту же уязвимость в операционной системе Windows. Эта уязвимость была исправлена Microsoft в марте — задолго до того, как эти атаки начались (в мае и июне). А значит, миллиарды долларов, которые потерял бизнес, можно было спасти благодаря простым действиям.

Еще одна беда ПО, о которой многие не знают, — это заражение вирусом роутера. Если хакер управляет им, он может перенаправлять веб-браузер на вирусную страницу. Руководство по обновлению прошивки содержится в инструкции к роутеру.

Убедитесь, что у вас есть резервные копии

Ничто не заставит вас платить деньги вымогателю, если у вас есть резервная копия со всей жизненно важной информацией. Понятно, что все равно вы не сможете перетащить на диск всю информацию и всегда останется то, что имеет реальную стоимость. Поэтому не стоит экономить на обучении персонала только потому, что у вас есть резервные копии. Но это позволит вам минимизировать проблемы.

Для фрилансеров, консультантов, людей, завязанных на домашнем офисе, для хранения файлов будет достаточно платного облачного хранилища. Таким образом, вы просто сохраняете все важные рабочие документы в папке, которая синхронизируется с облаком.

Контролируйте доступ к сети

Когда в офисе более одного компьютера, есть ключевой фактор, определяющий, насколько тяжело вам причинить вред, — объем информации, которую можно зашифровать. Чем больше файлов и жестких дисков вирус-шифровальщик затронет, тем больше времени потребуется на восстановление данных из резервных копий и тем дольше бизнес будет простаивать.

Сотрудникам не нужна учетная запись с доступом ко всей информации. Им достаточно учетной записи, которая дает возможность выполнять свою работу.

Восстановление после атаки

Если у вас есть резервные копии и налажен процесс восстановления информации, вы быстро справитесь с проблемой.

Нужно ли платить выкуп? Нет. Почему?

- Заплатив деньги, вы как бы заявляете: «Можете снова взломать мой компьютер»

Киберпреступники обращают внимание на то, откуда к ним идут деньги. Если вы выполните их требования, они снова попытаются вас взломать. Как клиент, готовый платить, вы становитесь для них выгодной целью. Тот факт, что вы платите за выкуп чужим людям, чтобы вернуть свои данные, как бы сигнализирует о том, что в целом безопасность ИТ-системы в вашей компании обеспечена не на 100%. Киберпреступники обмениваются этой информацией или продают ее друг другу .

Перечисление денег преступникам делает хуже жизнь всех, кто пытается зарабатывать честным трудом. Потому что единственная причина, по которой мошенники не прекращают свою черную работу, — это потоки денег, поступающие от растерянных жертв. Не становитесь частью порочной системы.

- Есть большая вероятность, что это не сработает

Поймите, что для мошенников вы находитесь вне поля контроля. Вы рискуете потерять не только деньги, но и время, эффективность, которую могли бы инвестировать в работу .

Работа над ошибками

После восстановления файлов перейдите к работе над ошибками, чтобы понять суть проблемы. Открывали ли сотрудники фишинговое электронное письмо? Не кликнули ли они на баннер с вирусом? Может быть, есть сложности с ПО или операционной системой? Как бы то ни было, вам нужно сделать все, чтобы случившееся не повторилось.

Если речь идет о человеческом факторе, убедитесь, что все в офисе проинформированы о том, как произошла атака. Есть высокая вероятность того, что персонал столкнется с подобными атаками в будущем. Убедитесь, что все знают, на что обращать внимание.

Плохая идея — искать и назначать виновных, даже если вас сильно раздражает то, что кто-то открыл фишинговое письмо. Это создает препятствие на пути к честному осознанию произошедшего. К тому же это усложняет коммуникации. Все, что действительно нужно в этой ситуации, — это информированность персонала и грамотные специалисты, готовые взять на себя контроль за ИТ-системой.

Не пропустите новые публикации

Подпишитесь на рассылку, и мы поможем вам разобраться в требованиях законодательства, подскажем, что делать в спорных ситуациях, и научим больше зарабатывать.

Компьютерные вирусы и вредоносное ПО: факты и часто задаваемые вопросы

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

Термин «вредоносное ПО» используется для описания любой вредоносной программы на компьютере или мобильном устройстве. Эти программы устанавливаются без согласия пользователей и могут вызывать ряд неприятных последствий, таких как снижение производительности компьютера, извлечение из системы персональных данных пользователя, удаление данных или даже воздействие на работу аппаратных средств компьютера. Поскольку киберпреступники придумывают все более сложные способы проникновения в системы пользователей, рынок вредоносных программ существенно расширился. Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

1. Вирусы

Компьютерные вирусы получили свое название за способность «заражать» множество файлов на компьютере. Они распространяются и на другие машины, когда зараженные файлы отправляются по электронной почте или переносятся пользователями на физических носителях, например, на USB-накопителях или (раньше) на дискетах. По данным Национального института стандартов и технологий (NIST) , первый компьютерный вирус под названием «Brain» был написан в 1986 году двумя братьями с целью наказать пиратов, ворующих ПО у компании. Вирус заражал загрузочный сектор дискет и передавался на другие компьютеры через скопированные зараженные дискеты.

2. Черви

В отличие от вирусов, червям для распространения не требуются вмешательства человека: они заражают один компьютер, а затем через компьютерные сети распространяются на другие машины без участия их владельцев. Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

3. Рекламное ПО

4. Шпионское ПО

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

Между тем, рост количества устройств взаимодействующих друг с другом в Интернете Вещей (IoT), открывает дополнительные интересные возможности: что если зараженный автомобиль съедет с дороги, или зараженная «умная» печь продолжит нагреваться, пока не случится превышение нормальной нагрузки? Вредоносного ПО будущего может сделать такой физический ущерб реальностью.

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Стандартные методы заражения

Признаки заражения

Другие полезные статьи и ссылки по теме «Компьютерные вирусы и вредоносное ПО»

Осенняя волна ковида: почему стали чаще болеть молодые и каков процент заразившихся среди привитых? На эти вопросы в программе "О самом главном" ответили ее ведущий, врач Александр Мясников и профессор Михаил Костинов – аллерголог-иммунолог и вакцинолог.

Мясников напомнил свои же слова о том, что "рано или поздно переболеем все". При этом он пояснил, что в начале пандемии коронавируса молодые чаще были бессимптомными носителями. Сейчас же они стали болеть тяжелее.

Он также рассказал, что привитые в три раза реже бывают "источниками заразы для других" – бессимптомными носителями.

"Вакцинированные менее заразны, об этом говорят и последние исследования. Да, если вакцинированный заболел, он может заразить. Но реже, чем невакцинированный", – пояснил врач.

Также часто люди задают вопрос, почему заболевает много привившихся: вакцина плохо защищает, или новый штамм такой сильный?

Мясников ответил, что, действительно, вакцинированные тоже заболевают, но (по данным медиков) примерно в три раза реже тех, кто не был привит.

Профессор Михаил Костинов, со своей стороны, добавил, что надо разбираться: кто из привитых болеет и почему.

"Если человек привит два раза и прошло после второй прививки больше четырех недель, то иммунитет мощный и вероятность, что он заболеет тяжело и попадет в стационар, составляет один-два процента", – пояснил вакцинолог.

Доктор Мясников же вновь напомнил то, о чем говорил и ранее: в мире нет ни одной стопроцентно эффективной вакцины.

"Вакцина – не эликсир бессмертия. Еще на уровне разработки мы говорили о том, что 90-процентная эффективность – только у молодых и здоровых. Понятно, что у пожилых и больных – не тот иммунитет", – пояснил врач и телеведущий.

Он также сообщил, что еще раньше медики прогнозировали эффективность вакцин от коронавируса на уровне 60-65 процентов, как и у прививки от гриппа.

"Так и оказалось. Видимо, мы постепенно методом тыка вышли на реальный уровень защиты. Значит, это 60-65 процентов", – сказал доктор Мясников.

Что же касается новых штаммов, то каждый следующий, по его словам, будет более заразным, чем предыдущий. "Все равно мы от этого никуда не уйдем", – заключил врач.

На интернет-аукционе в Нью-Йорке в мае был продан подержанный ноутбук Samsung NC10, зараженный шестью самыми известными компьютерными вирусами в мире. В совокупности они принесли финансовый ущерб мировой экономике на $95 млрд. Цена лота, который получил название Persistence of Chaos («Постоянство хаоса»), превысила $1,3 млн, или 83,7 млн рублей. Этот арт-объект выполнил китайский художник Го О Дун, работающий в области современного искусства, известной как пост-интернет. Вирусы господину Го предоставила израильская компания кибербезопасности Deep Instinct. Целью работы было придать физический смысл абстрактным угрозам, создав своего рода «каталог исторических угроз». В США запрещено распространение вредоносного ПО. Поэтому организаторы аукциона позиционировали лот как произведение искусства или объект для научных исследований. Более того, перед вручением Persistence of Chaos победителю торгов у компьютера обещали «отрубить» все порты для выхода в интернет. Чем запомнились самые разрушительные вирусы миру и что сейчас угрожает рядовым пользователям и целым корпорациям — разбирались «Известия».

Омерзительная шестерка

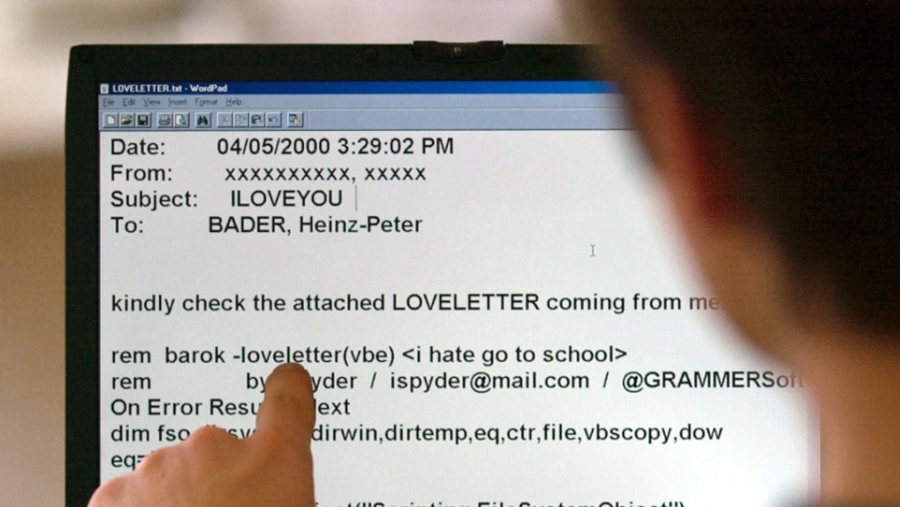

ILOVEYOU

Первым экспонатом кунсткамеры китайского художника стал вирус с романтическим названием ILOVEYOU, также известный как LoveLetter. Вирус был разослан по электронной почте с Филиппин в ночь на 5 мая 2000 года.

К письму с заголовком ILoveYou прилагался файл LoveLetter («Любовное послание»). При открытии вирус рассылал копию самого себя всем контактам в адресной книге Microsoft Outlook. Также он перезаписывал личные файлы, включая документы, изображения и аудио. Только в США число атакованных пользователей превысило 2,5 млн. Среди пострадавших оказались парламенты Англии и скандинавских стран, конгресс США, а также Пентагон. За невиданный размах ILOVEYOU даже внесли в Книгу рекордов Гиннесса. На сайте аукциона утверждается, что суммарный ущерб от вируса достиг $15 млрд.

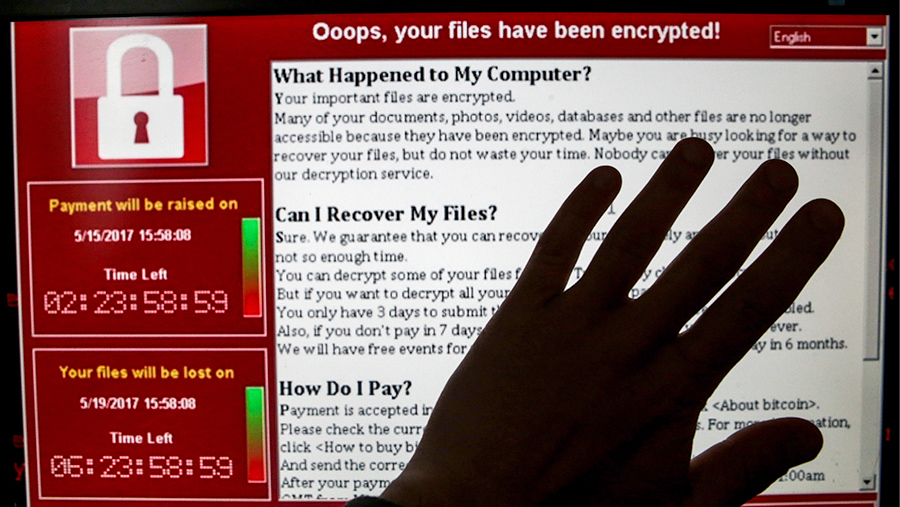

WannaCry

Прогремевший на весь мир вирус-шифровальщик WannaCry ожидаемо вошел в коллекцию Го О Дуна. Массовая эпидемия началась 12 мая 2017 года. Вирус атаковал компьютеры под управлением Windows, шифровал все файлы пользователя и требовал выкуп в биткоинах за расшифровку. Жертвы вымогателей пополняли биткоин-кошельки в надежде вернуть свои файлы, но чаще всего впустую.

Менее чем за неделю были заражены до 300 тыс. компьютеров по меньшей мере в 150 странах, сообщала информационная служба McClatchy со ссылкой на американских экспертов.

Вирус блокировал работу множества организаций и предприятий: больниц, аэропортов, банков, заводов. В частности, вирус поразил серверы национальной системы здравоохранения Великобритании, чем причинил ущерб на £92 млн (около $120 млн), по данным британского министерства здравоохранения и социальной защиты. В ряде британских госпиталей было отложено выполнение назначенных медицинских процедур, обследований и срочных операций. На прием к врачам оказались отменены 19 тыс. записей.

WannaCry до сих пор продолжает периодически заражать компьютеры, хотя уже и в меньших масштабах, отметили в Techcrunch. Согласно данным на сайте аукциона, общий ущерб от действия вируса приблизился к $4 млрд.

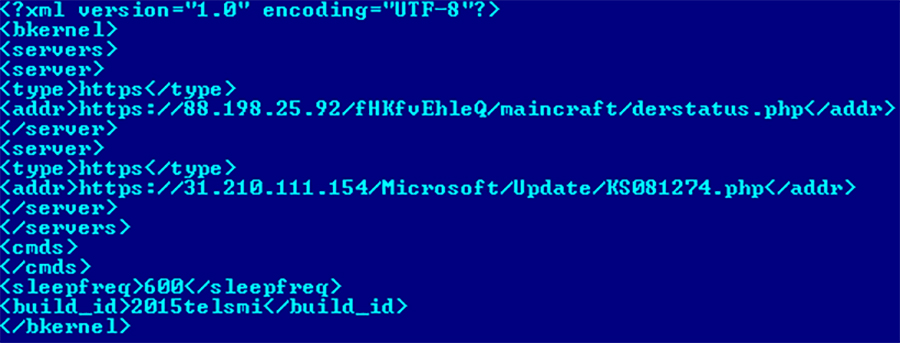

BlackEnergy 2

Вирус BlackEnergy 2 создали на базе довольно простого троянца BlackEnergy, который применялся злоумышленниками с 2007 года для проведения DDoS-атак. Однако новая версия была значительно модернизирована и теперь представляет собой набор инструментов для самых разных деструктивных задач. Например, программа может уничтожить жесткий диск, перезаписав всю информацию на нем случайным массивом данных.

MyDoom

MyDoom («Моя погибель») стал одной из самых разрушительных программ за всю историю вирусописания. Эпидемия началась 26 января 2004 года, когда почтовый червь стал с молниеносной скоростью распространяться по интернету. Антивирусная компания MessageLabs к 4 февраля 2004 года зарегистрировала свыше 21 млн инфицированных писем.

MyDoom удалял некоторые файлы с жесткого диска и организовывал DoS-атаки на разные сайты.

По данным компании mi2g, ущерб от деятельности MyDoom на вторую половину 2 февраля 2004 года оценивался в $39 млрд. Сюда вошли задержки онлайн-платежей, потери пропускной способности сетей, восстановление работоспособности инфицированных систем и т.д.

SoBig

Червь SoBig распространялся через электронную почту как вирусный спам. Днем рождения вируса считается 9 января 2003 года. Чтобы заразиться, пользователь самостоятельно запускал зараженный файл. Вредоносное ПО значительно замедляло работу компьютера и пересылало себя дальше по почте. SoBig затронул сотни тысяч компьютеров и нанес ущерб мировой экономике более чем на $37 млрд.

DarkTequila

DarkTequila — это сложная и трудноуловимая вредоносная программа, нацеленная главным образом на пользователей в Мексике. Вирус создавался с целью воровать финансовую информацию пользователей, а также логины и пароли для входа на популярные веб-сайты. Вредоносная программа распространяется через письма от мошенников и USB-устройства. По данным «Лаборатории Касперского», вирус активен с 2013 года. DarkTequila нанес убытки на миллионы долларов множеству пользователей.

Штирлиц и хакеры

Если говорить о реальном ущербе от вирусов в корпоративном сегменте, то наибольшую угрозу представляют внутренние проблемы компаний, рассказал «Известиям» руководитель аналитического центра Zecurion Владимир Ульянов.

Главная опасность — собственные сотрудники, которые приходят каждый день в офис, садятся за свои компьютеры и уже имеют доступ к конфиденциальной информации. Их задача становится максимально простой — вывести эту информацию наружу и передать своим сообщникам. Учитывая современный уровень развития технологий — это и быстрые интернет-каналы, и миниатюрные флешки большого объема, мессенджеры, — задача максимально упрощается.

Читайте также: