Cap файл как получить

Использование графического процессора (видеокарты) позволяет ускорить перебор хешей, т. е. взлом паролей происходит быстрее.

Для брутфорсинга это очень важно. Хеши считаются незвламываемыми только от того, что перебор занимает слишком много времени. А если скорость увеличить в 100 раз? Если пароль длинный и для его перебора нужно 10 миллионов лет, то тот факт, что теперь мы можем подобрать его за 1 миллион лет нам погоды не делает. Нам это неважно — всё равно не успеем.

А если скорость перебора по словарю составляет, к примеру, 10 часов. Конечно, использование словаря не гарантирует подбор пароля. Но, с другой стороны, по соотношению успех/затраченное время словари показывают намного лучший результат. Так вот, если мы эти 10 часов заменим на один час или на шесть минут — то это уже намного интереснее. Освободившееся время можно потратить на проверку по большему словарю или же на анализ других хешей.

Большинство инструментов для тестирования на проникновение (проще говоря, для взлома) написаны для Linux. Именно там вся эта каша и варится: не выходя из Linux можно осуществить процесс по захвату рукопожатия, его очистке и проверке по словарю. Но у Линукса постоянные «трения» с проприетарными драйверами для видеокарт (а они необходимы в данном случае!). Для Kali Linux написаны большие инструкции по установке этих драйверов, которые у кого-то работают, а у кого-то и нет.

На Windows проприетарные драйвера установлены (практически) всегда. С этим проблем нет. А такая программа как Hashcat (использует видеокарту для перебора паролей) является кроссплатформенной. Думаю, вы уже поняли, что мы сейчас будем делать. Мы будем взламывать рукопожатие программой Hashcat, которая работает в Windows и использует графический процессор. Благо, недавние бенчмарки показали, что разницы по скорости между Linux и Windows в данном случае нет.

Установка Hashcat в Windows

Для работы программы необходимы драйверы графических карт:

Как правило, в Windows уже установлен драйвер для видеокарты.

Распакуйте архив. Это портативная программа, другой установки она не требует.

Для запуска используйте файл hashcat64.exe или hashcat32.exe в зависимости от битности вашей системы.

Программу нужно запускать в командной строке. Для этого откройте окно командной строки (Win+X – выберите «Командная строка») и перетащите туда исполняемый файл.

Либо в открывшемся окне командой строки перейдите в требуемую папку:

И в ней запустите требуемый файл:

Подготовка рукопожатий для Hashcat в Windows

Конвертация с помощью cap2hccapx (hashcat-utils)

Чтобы программа Hashcat смогла работать с захваченным рукопожатием, его нужно конвертировать в специальный формат. Для этого применяется программа cap2hccapx, которая входит в пакет hashcat-utils.

Распаковываем программу — она является портативной, поэтому другой установки не требует.

Открываем командную строку и переходим в каталог этой программы:

Конвертация файлов .cap в формат .hccapx

Нам нужно конвертировать файл захвата рукопожатия в формат, понятный Hashcat.

Для его конвертирования в формат .hccapx с помощью cap2hccapx ам нужно использовать следующую команду:

Например, файл с захваченным рукопожатием сохранён с именем RT-733322.cap и я хочу сохранить файл в формате Hashcat с именем RT-733322.hccapx, тогда моя команда имеет вид:

Отлично, у меня всё получилось:

В текстовом виде:

Онлайн сервис по конвертации рукопожатий

Это не рекомендуется для «чувствительных» данных.

Использование Hashcat в Windows

Перемещаем наш новый файл RT-733322.hccapx в каталог с Hashcat. В этот же каталог я помещаю файл со словарём (newrockyou.txt) В командной строке переходим в этот каталог:

Можно запускать перебор.

Атака по словарю на рукопожатие

Здесь newrockyou.txt — имя словаря (он размещён в том же каталоге, что и запускаемая программа), -m 2500 — атака на WPA/WPA2 пароль, а RT-733322.hccapx — наш файл, который мы получили после очистки и конвертации.

Атака брутфорсом на рукопожатие

В маске могут использоваться следующие символы.

К примеру, маска, означающая восемь цифр, это ?d?d?d?d?d?d?d?d.

Тогда команда, для запуска перебора по маске, означающей восемь цеифр, команда будет выглядить так:

Вы можете сформировать собственный набор пользовательских символов. Для этого используются опции -1, -2, -3, -4. Например, я хочу, чтобы в мой пользовательский набор (-1) входили все цифры, большие и маленькие буквы (?l?d?u), и из моего пользовательского набора символов я составляю маску длиной восемь символов ?1?1?1?1?1?1?1?1. Моя команда приобретает вид:

Маска длиной восемь символов, в которой встречаются только цифры и маленькие буквы:

Маска длиной от восьми до десяти символов, в которой стречаются цифры, большие и маленькие буквы:

На протяжении всего времени работы программы перед нами будет строка запроса:

Если нажать p, то перебор остановится, если после паузы нажать r, то перебор снова возобновится. Если нажать b, то будет пропущено текущее задание и программа перейдёт к следующему. Если задание только одно, то программа закончит свою работу. q означает закончить работу и выйти из программы.

Как открыть, редактировать и конвертировать файлы CAP

Файл с расширением CAP, скорее всего, является файлом захвата пакета, созданным программами отслеживания пакетов. Этот тип файла CAP содержит необработанные данные, собранные программой для отслеживания, чтобы их можно было проанализировать позднее или с помощью другой программы.

Вместо этого некоторые файлы CAP могут быть файлами Construct Game Development. Эти файлы CAP являются проектными файлами для игр DirectX, созданными с помощью программного обеспечения для редактирования игр Scirra Construct. Они могут содержать звуки, графику, модели и другие вещи, используемые в игре.

ASUS также использует файлы CAP в качестве файла обновления BIOS. Эти файлы используются для обновления BIOS на материнских платах ASUS.

CAP также является форматом файла субтитров/титров, в котором хранится текст, предназначенный для воспроизведения вместе с видео. Он используется некоторыми вещательными компаниями и может называться Videotron Lambda file.

Как открыть файл CAP

Файлы CAP, являющиеся файлами захвата пакетов, можно открыть с помощью бесплатной программы Wireshark или Microsoft Network Monitor. Хотя у нас нет ссылок на их скачивание, некоторые другие приложения, которые поддерживают открытие файла .CAP, включают в себя анализ NetScout Sniffer Analysis и Klos PacketView Pro, и я уверен, что есть и другие.

Scirra Construct, вероятно, является лучшим выбором, если ваш файл CAP является файлом Construct Game Development.

Файлы обновления BIOS ASUS в формате файла CAP используются для обновления BIOS only на материнских платах ASUS. Перейдите сюда, чтобы узнать, как получить доступ к BIOS на материнской плате ASUS. На веб-сайте поддержки ASUS есть дополнительная информация, если вам нужна конкретная помощь по использованию файла CAP.

Файлы субтитров CAP могут быть открыты с помощью программного обеспечения субтитров EZTitles или SST G1.

Вы можете использовать Блокнот или другой бесплатный текстовый редактор, чтобы открыть файл CAP. Многие файлы являются текстовыми файлами, то есть независимо от расширения файла, текстовый редактор может правильно отображать содержимое файла. Это может или не может иметь место с вашим конкретным файлом CAP, но стоит попробовать.

Принимая во внимание различные типы файлов CAP, и то, что в зависимости от фактического формата файла может быть задействовано несколько различных программ, вы можете обнаружить, что программа, которую Windows пытается использовать для открытия файлов типа CAP, не является той, Ты бы хотел. Обратитесь к разделу «Как изменить программу по умолчанию для конкретного расширения файла», чтобы помочь решить эту проблему.

Как конвертировать файл CAP

Вы можете преобразовать файл захвата пакета в HCCAP с помощью hashcat или в CSV, TXT, PSML (сводка пакета XML), PDML (подробность пакета XML) или C (байты пакета массива C) с помощью Wireshark.

Чтобы преобразовать файл CAP с помощью Wireshark, сначала необходимо открыть файл через меню Файл> Открыть , а затем использовать параметр меню Файл> Экспортировать пакетные разложения , чтобы выбрать Выходной формат.

Я не знаю, по какой причине имеет смысл конвертировать файл Construct Game Development или файл обновления BIOS в другой формат.

Субтитры, заканчивающиеся расширением файла CAP, могут быть преобразованы в TXT, PAC, STL, SCR и другие форматы файлов, используя программы субтитров, упомянутые выше.

Полный цифровой восьмизнак имеет 10^8 = 100 млн комбинаций что уже само по себе немало. Кроме того, в базовый словарь закера должны в обязательном порядке входить слова, наиболее часто используемые в качестве паролей, например internet, password, qwertyuiop, имена и др., а так же их мутации с популярными суффиксами-удлинителями паролей (единоличным лидером в этой области является конечно же суффикс 123). Т.е. если пароль diana слишком короток для соответствия стандарту WPA, находчивый юзер в большинстве случаев дополнит его до diana123, заодно увеличивая таким образом (на его опытный взгляд) секретность пароля. Таких популярных суффиксов также известно несколько десятков.

Если самостоятельно собирать словарь влом (а смысл? Все собрано до нас) можно погуглить по ключевым словам wpa wordlist и скачать готовый словарь. Незабываем о таргетировании, ведь довольно наивно будет надеяться что расшифровка хендшейка продет гладко если будем юзать китайский хендшейк по русскому словарю и наоборот. Можно еще поискать подходящий на просторах интернета, благо их ешь чем хочешь.

используем crunch для генерации различных комбинаций из базового набора

Aircrack-ng

Подготовив какой-никакой качественный, на наш не очень опытный взгляд, словарь (например wordlist.txt) переходим к подбору пароля, то есть к расшифровке хендшейка. Запускаем aircrack-ng с дополнительными настройками:

И вот результат наших трудов:

Наш пароль нашелся за 3 секунды, вот это да.

Расшифровка хендшейка средствами GPU

В рамках статьи для новичков я не буду, пожалуй, углубляться в дебри настройки ATI SDK и pyrit под Linux, отмечу только что потрахаться придется долго и качественно. Да и обладателей топовых радеонов с нвидиями, не так уж и много, думаю они вполне самостоятельно разберутся. Ну или погуглят)

Расшифровка хендшейка Elcomsoft Wireless Security Auditor

Используем на всю потраченные деньги)

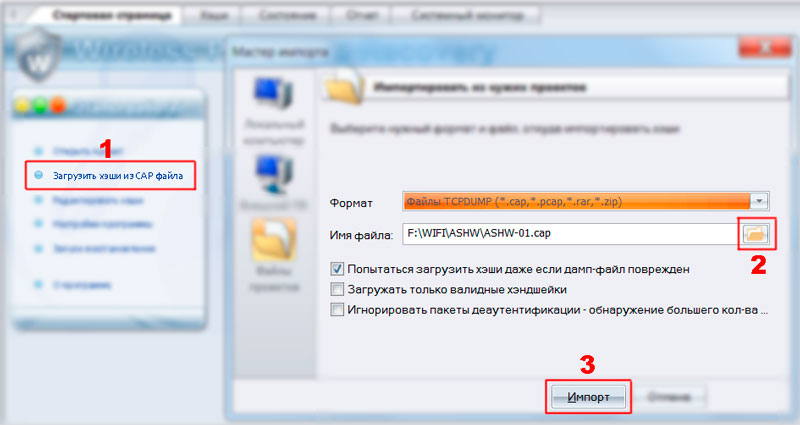

Жмем “Импорт данных -> Импортировать файл TCPDUMP” и выбираем *.cap-файл с хендшейком (программа их проверит и предложит отметить те, которые мы хотим атаковать), после чего можно смело жать “Запустить атаку -> Атака по словарю”:

В данном тесте EWSA показала скорость всего лишь 135.000 паролей в секунду, хотя исходя из конфигурации железа я ожидал увидеть цифру около четырехсот тысяч.

Расшифровка хендшейка EWSA

Двигаемся далее

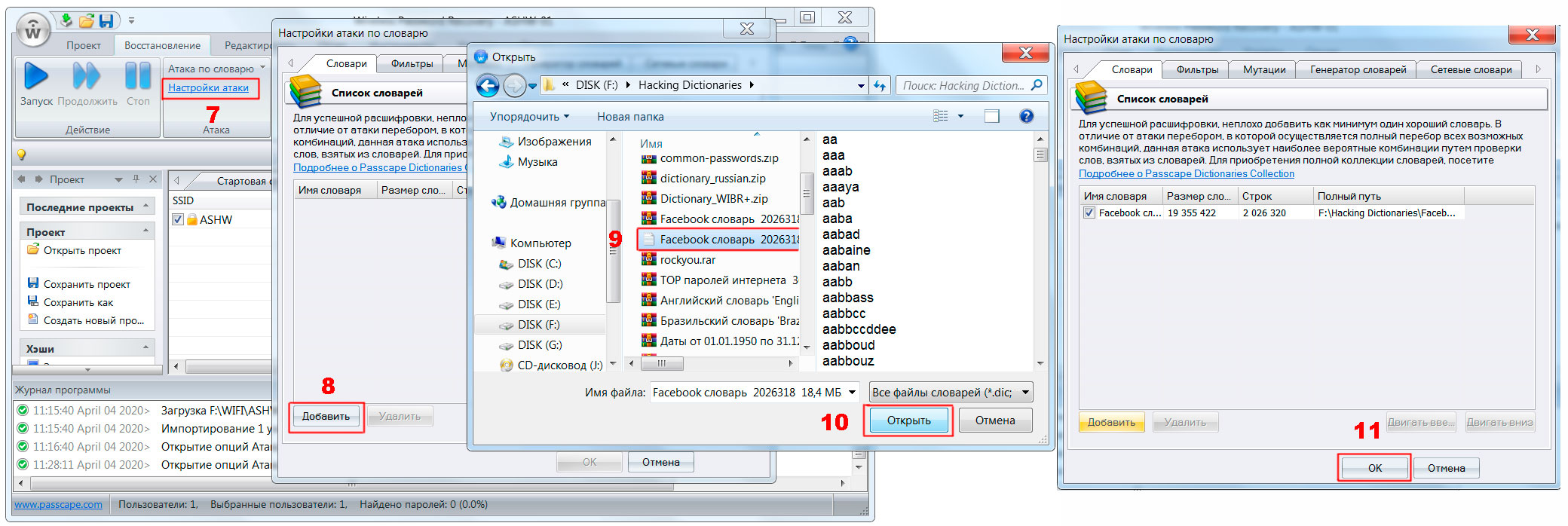

Указываем программе наш *.hccap-файл в качестве Hash file для атаки, в окошко Word lists добавляем файлы словарей (стрелками можно выставить желаемый порядок их прохождения), выбираем WPA/WPA2 в качестве Hash type и жмем на Start.

Должно появиться консольное окно с запуском выбранной весии hashcat-plus и кучей параметров, и если все в порядке утилита приступит к работе. В процессе расчета можно выводить на экран текущий статус по нажатию клавиши ‘s’. Можно и приостанавливать процесс по нажатию ‘p’ или прервать по нажатию ‘q’. Если hashcat-plus вдруг найдет пароль она вас обязательно вам его покажет..

Весь приведенный выше материал опубликован с целью ликвидации безграмотности населения в области безопастности сетей, а не как руководство к действию. Помните что взлом частной сети — ПРЕСТУПЛЕНИЕ!

Однако для меня, гораздо удобнее ОС Windows, в которой во время перебора (подбора) паролей, я могу заниматься и другой полезной работой. Ещё одним плюсом программы, является огромное количество настроек и опций позволяющей более эффективно использовать мощности компьютера и огромную базу словарей для подбора пароля.

1. Скачайте и разархивируйте программу Wireless Password Recovery, затем зайдите в папку и запустите файл wifipx.exe с правами Администратора.

2. Измените язык интерфейса на русский, для этого нажмите кнопку “View – Language – Russian”, затем подтвердите изменение и перезапустите программу.

4. Перейдите на вкладку “Восстановление”, нажмите на выпадающем списке “Предварительная атака” и выберите “По словарю”.

6. После добавления словаря, нажмите кнопку “Запуск”, затем укажите место сохранения и имя файла проекта и нажмите кнопку “Сохранить”.

7. Программа начнет свою работу переключившись на вкладку “Состояние” на которой Вы можете наблюдать общую статистику и текущий прогресс подбора пароля. В случае удачного перебора, найденный пароль отобразится на вкладке “Хеши” в строке “Пароль” и в журнале программы.

Хочу предупредить, что если взламываемый пароль содержит более 12 знаков, да ещё включает разные символы, то перебирать такой пароль, на текущий момент это пустая трата времени, конечно если пароль не содержится в словарях для атаки.

Читайте также: