Windows xp нет доступа к компьютерам сети

До выхода в свет операционной системы Windows XP проблем с предоставлением общего доступа к разделяемым ресурсам компьютера практически не возникало. Однако, как правило, такой доступ предоставлялся и зачастую предоставляется неконтролируемо - раздается доступ ко всем ресурсам, вплоть до системных дисков, причем для любых категорий пользователей и без ограничения полномочий. Такая практика зачастую приводит к нежелательным результатам.

С возрастанием роли групповых политик они стали оказывать существенное влияние на сетевую безопасность, а пользователи, недостаточно хорошо разбирающиеся в их устройстве, начали испытывать определенные затруднения.

Казалось бы, общий доступ к папке предоставлен, а доступа нет. Почему? В этом мы и постараемся разобраться. Следует помнить, что все описанное далее относится к редакции Professional операционной системы Windows ХР и сети без домена Active Directory. Статья рассчитана на начинающих пользователей.

Настройка доступа.

Прежде всего, необходимо настроить систему для того, чтобы доступ к компьютеру из сети стал возможен. Обыкновенно советы сводятся к следующему: отключите брандмауэр, выключите простой общий доступ, включите гостя и разрешите ему доступ. Это неправильно. Такая политика действительно позволит использовать общий доступ к ресурсам, но она никак не защищает владельца от злонамеренных действий клиентов. При таких обстоятельствах, возможно что любой пользователь сможет удалить данные на вашем жестком диске.

Итак, как сделать правильно. Заходим в свойства брандмауэра, используя соответствующий пункт «Панели управления» и отмечаем чекбокс "Общий доступ к файлам и принтерам" как показано на рис.1.

Этим мы разрешаем доступ к портам TCP 139 и 445, а также UDP 137-138. Вообще, при открытии сетевого доступа к разделяемым ресурсам, брандмауэр настраивается автоматически. Мы проделали эту операцию, дабы совершенно точно знать, что возможные проблемы не связаны с политиками брандмауэра.

По умолчанию Windows ищет в сети общие папки и принтеры. Можно по-разному относиться к данной возможности, но если необходимо ее задействовать, то лучше воспользоваться компонентом "Одноранговая сеть", который включается через "Установку и удаление программ" - "Компоненты Windows" - "Сетевые службы" (Рис.2). Брандмауэр будет настроен автоматически.

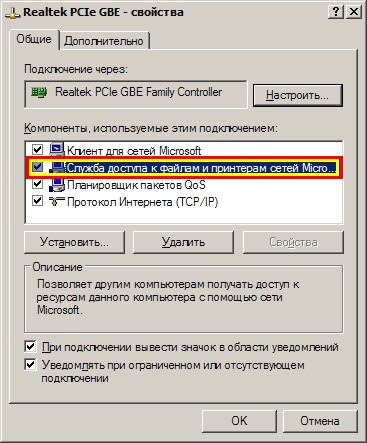

Помимо того, необходимо убедиться в том, что задействована "Служба общего доступа к файлам и принтерам". Проверить это можно в свойствах сетевого соединения (Рис.3). По умолчанию данная служба включена, если не используется модемное подключение.

Теперь необходимо определиться с методом доступа к компьютеру из сети. В Windows XP предусмотрены две модели доступа: "Гостевая" и "Обычная".

Гостевой доступ упрощает управление разделяемыми ресурсами, но существенно ограничивает возможности, такие как удаленное администрирование, аудит и разделение ресурса между пользователями по правам доступа т.п.

При выборе этой модели, все пользователи, которые пытаются подключиться к компьютеру из сети, автоматически признаются гостями операционной системы. Если никакие из вышеперечисленных функций не используются, то можно ограничиться гостевым доступом.

Гостевая модель доступа.

Чтобы воспользоваться данной моделью доступа, а она активирована в Windows по умолчанию, достаточно просто включить учетную запись "Гость" в оснастке управления компьютером, либо через панель управления и разрешить ему доступ из сети в политике безопасности.

Учетная запись «Гость» включается следующим: образом: правый клик по системному значку "Мой компьютер", который, в зависимости от выбранного интерфейса ОС, «классического», либо Windows XP, находится или на «рабочем столе» или в меню "Пуск".

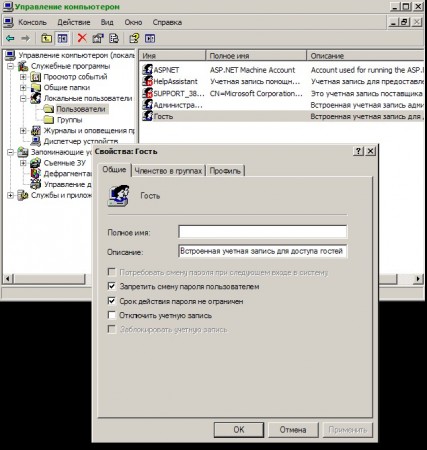

В появившемся меню выбираем "Управление". В открывшейся оснастке переходим к категории «Локальные пользователи и группы», затем выбираем «Пользователей», дважды щелкаем по учетной записи “Гость” и снимаем флажок в чекбоксе "Отключить учетную запись".

Затем нажимаем "Применить" и "ОК". Красный крестик у «Гостя» должен исчезнуть (Рис.4). Также в оснастку «Управление компьютером» можно попасть через «Панель управления», выбрав в ней пункт «Администрирование».

Груп.полит - Конфиг.комп. - Конфиг.Windows - Парам.безоп - Локал.полит - Назнач.прав.пользователя

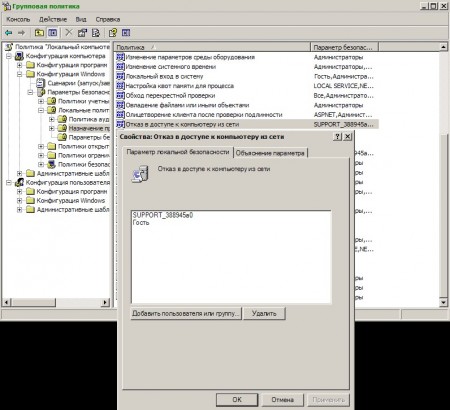

Переходим в оснастку редактора групповых политик – нажимаем "Пуск", выбираем "Выполнить", вводим GPEDIT.MSC и нажимаем "ОК".

В открывшейся оснастке находим ветвь "Назначение прав пользователя" (Рис.5), затем - пункт "Отказ в доступе к компьютеру по сети", дважды щелкаем по нему, подсвечиваем «Гостя», нажимаем "Удалить", "Применить", "ОК".

В принципе все, гостевой доступ включен, но есть тонкости.

1. Изменение в политике безопасности применяются через полтора часа (90 мин.) по умолчанию. Принудительно применить параметры можно двумя способами: осуществив перезагрузку ОС, либо используя принудительное обновление групповой политики. Сделать это можно следующим образом: "Пуск", "Выполнить", вводим “gpupdate /force” (без кавычек) и нажимаем "ОК".

2.Если вы меняли модель доступа ранее, то верните ее назад к гостевой модели, как показано на рис.6 или рис. 7.

Обычная модель доступа.

Теперь рассмотрим более правильный с моей точки зрения вариант с “Обычной” моделью доступа, которую еще называют «Классической»

Сначала нам требуется отключить простой общий доступ. Это можно сделать двумя способами. Первый и самый простой показан слева. Открыть диалог «Свойства папки» можно раскрыв любую папку, хотя бы «Мой компьютер» и в меню «Сервис» выбрать «Свойства папки».

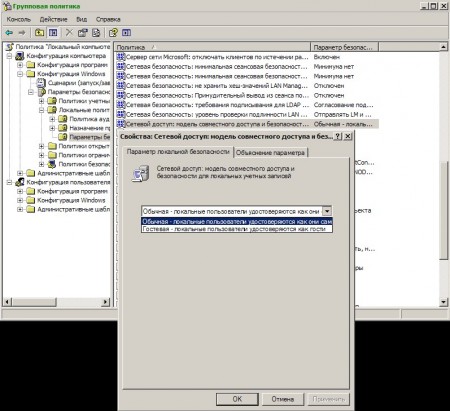

Достаточно снять галочку, как показано на рис.6, и простой общий доступ будет выключен. Второй способ сложнее, через политики безопасности. Как было сказано выше, введя команду GPEDIT.MSC в окошко «Выполнить» меню «Пуск», мы попадаем в окно оснастки редактора групповых политик.

Далее, следуя по дереву консоли, находим пункт «Сетевой доступ: модель совместного доступа и безопасности…», как показано на рис.7. Но обратите внимание, как называется данный пункт. "Сетевой доступ: модель совместного доступа. ". Такой вот маленький чекбокс слева, а полностью меняет модель доступа

Итак, модель сетевого доступа выбрана «Обычная». Это значит, что все пользователи, пытающиеся попасть на компьютер из сети, перестают автоматически быть гостями.

При этом Windows начнет производить проверку их верительных данных на предмет совпадения с хранящимися на локальном компьютере учетными записями, а также проверку полномочий доступа, предоставленных этим пользователям.

В этом случае имеется возможность создавать локальных пользователей и задавать им права доступа к папкам и подпапкам. Это пригодится, когда надо открыть доступ к определенной папке одному пользователю, но закрыть другому.

При простом общем доступе сделать это невозможно, поскольку все клиенты используют одну учетную запись – «Гость».

В политиках безопасности существует пункт, регламентирующий использование пустых паролей. По умолчанию использование пустых паролей допускается только для консольного входа.

Если кто-то из пользователей, кроме «Гостя» должен попадать в систему с пустым паролем, то значение данного пункта надо перевести в положение «Отключен». Тем самым разрешается доступ к компьютеру по сети учетным записям, имеющим пустой пароль.

Но имейте ввиду, что тем самым открывается доступ с пустыми паролями и к так называемым «административным» разделяемым ресурсам, что совсем не безопасно.

Есть в «Обычной» модели сетевого доступа и недостаток, но недостаток этот скорее в головах пользователей, которые оставляют пароль администраторов пустым или ставят «12345» или qwerty.

Если пустой пароль «Администратора» это принципиально, то тогда надо его либо переименовать, либо отключить (не бойтесь, в безопасном режиме «Администратор» включен всегда), либо запретить ему доступ по сети, добавив его к имеющим такой запрет, как на рис.5 Конкретные действия зависят от ваших потребностей.

Авторизация при выбранной «Обычной» модели сетевого доступа происходит следующим образом. Вначале Windows проверяет связку логин - пароль (верительные данные) на предмет совпадения с локальными учетными записями.

Если верительные данные совпали и учетная запись имеет соответствующие права, то доступ разрешается. Если совпал только логин, то доступ запрещается и выдается ошибка 5.

Если же таких верительных данных нет в локальной базе, то пользователь считается "Гостем" и дальнейшие действия производятся в зависимости от состояния этой учетной записи (включена или отключена) и прав доступа, в т.ч. и доступа по сети.

В этом случае, если «Гость» отключен или ему запрещен доступ по сети, а также в случае если происходит попытка авторизоваться с пустым паролем, но подобные действия запрещены политикой безопасности, то тогда Windows пошлет «ident» запрос и пользователь увидит окно с предложением ввести правильные имя пользователя и пароль.

Несколько советов. Если вы не хотите потерять свои данные, то следуйте простейшим правилам безопасности, как вы следуете правилам личной гигиены.

Берегите учетную запись администратора, не работайте под ней. Создайте себе другую, а «Администратора» либо отключите, либо переименуйте. Не задавайте учетным записям «Администраторов» пустой пароль. Используйте сложные пароли.

Если вам лень вводить его каждый раз, то воспользуйтесь утилитой, вызываемой командой CONTROL USERPASSWORDS2 из командной строки или из меню «Пуск» - «Выполнить», для задания авто-входа. Никогда не давайте полный доступ по сети, максимум на "Изменить". Никогда не предоставляйте в общий доступ диски, используйте для этого папки.

Теперь осталось создать разделяемый ресурс - общую папку. Папку можно создавать в любом месте, но лучше это делать в корневом каталоге диска, поскольку некоторые каталоги имеют предварительно заданные разрешения. Итак, создаем папку и даем ей имя. Затем щелкаем этой папке правой кнопкой мыши и выбираем пункт "Свойства".

Переходим на вкладку "Доступ". Переключаем радиобутон в положение "Открыть общий доступ к этой папке". Есть маленький нюанс. Если в конце названия общего ресурса проставить знак доллара - $, то папка будет не видна из сети, это так называемый скрытый разделяемый ресурс и обратиться к ней можно только указав полный путь, например: "Пуск", "Выполнить", \\mycomp\sharing$, “OK”.

Можно добавить примечание. Если общих папок много, это может быть полезным. Имя общего ресурса не обязательно должно совпадать с именем общей папки, оно может быть задано произвольно.

Теперь нажимаем кнопку "Разрешения" и попадаем в окошко, изображенное на рис.9

Здесь задаются разрешения на сетевой доступ к папке. Если у вас файловая система FAT32, то разрешения можно задать только здесь, используя кнопки "Добавить" и "Удалить". Для тех же, кто использует NTFS особого смысла добавлять кого-то нет.

Стоит только определить уровень доступа. Например, добавить право на изменение. Если же вы добавите пользователя или группу пользователей, не запутайтесь, ведь вам придется еще выставить права на вкладке "Безопасность" рис.10.

Перейдя на вкладку "Безопасность", можно добавлять пользователей и предоставлять им права доступа. Обратите внимание, что по умолчанию полномочия уже делегированы определенным категориям пользователей.

В том числе и группе "Пользователи", в которую входят созданные вами учетные записи. Это значит, такие пользователи уже имеют некоторые права. Если вы создаете папку, доступ к которой требуется не всем пользователям, то такая ситуация не приемлема. Решить эту проблему можно двумя способами.

Первый вариант удалить группу и добавить конкретных пользователей (первым делом себя и на полный доступ). Windows не дает удалить? Правильно, идем в "Дополнительно", снимаем галку "Наследовать", жмем "Применить", в появившемся окне жмем "Копировать", затем "ОК" и возвращаемся к рис.10. Но теперь здесь можно и удалять и добавлять.

Второй вариант будет полезен в том случае, если вам требуется запретить доступ к общему ресурсу только для некоторых участников группы "Пользователи", разрешив при этом доступ остальным.

Решением такой проблемы является добавление в список учетных записей требуемых пользователей и выставление им запрета на "Полный доступ". Теперь, хоть они и входят в группу, которой разрешен какой-то вариант доступа, они его не получат, поскольку в Windows запрещения имеют более высокий приоритет над разрешениями, о чем она вам и сообщит.

Используя данные нехитрые приемы, можно выстроить иерархию папок, с различными правами доступа, входом в которую будет единственная видная в сети папка.

Преимущество такого подхода в том, что перемещением радиобутона на рис.8 в обратное положение можно разом отсечь всех пользователей, которые подключились к вашему ПК. И также легко опять предоставить доступ, когда он вновь потребуется.

Пользователям, избравшим для сетевого доступа «Гостевую» модель, открыть общий доступ к папке гораздо проще.

Необходимо создать папку и дать ей имя. Затем правый клик на значке папки, выбираем «Свойства» и переходим на закладку «Доступ», рис.11.

Здесь, в нижней части окна необходимо отметить чекбокс «Открыть общий доступ к этой папке» и, возможно, чекбокс «Разрешить изменение файлов по сети» если есть необходимость того, что удаленные пользователи смогут добавлять и удалять файлы в этой папке.

Также есть возможность изменить имя ресурса, под этим именем папка будет видна в сети.

Груп.полит - Конфиг.комп. - Конфиг.Windows - Парам.безоп - Локал.полит - Назнач.прав.пользователя

Груп.полит - Конфиг.комп. - Конфиг.Windows - Парам.безоп - Локал.полит - Параметры безопасности

После внесений изменений в групповую политику, выполнить: gpupdate /force

Если в сетке есть компы с WinXP и Win7, шара открыта на ХР и компы с ХР на ХР без проблем видят друг друга, заходят.

Но вот с Win7 на ХР не могут войти, делаем следующее, как показано на картинках ниже:

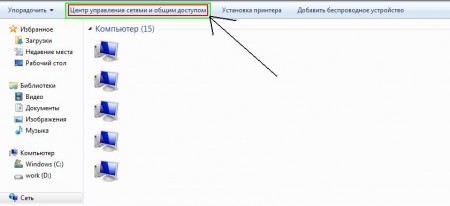

1) открываем сетевое окружение

(если вверху выйдет строка про "сетевое обнаружение" отвечаем положительно

2) Открываем " Центр управления сетями и общим доступом "

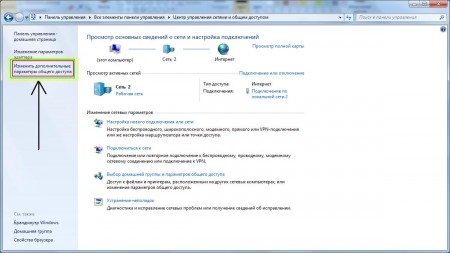

3) Нажимаем " Изменить дополнительные параметры общего доступа "

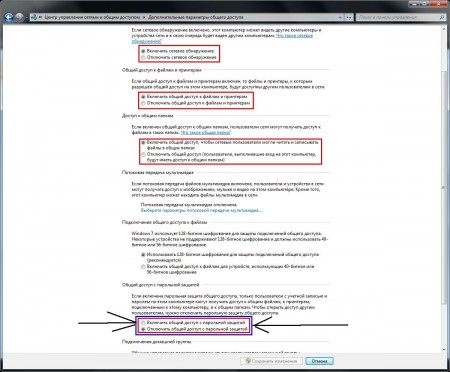

Включить:

+ сетевое обнаружение

+ общий доступ к файлам и принтерам

+ общий доступ чтение и запись в общих папках

+ отключить общий доступ с парольной защитой

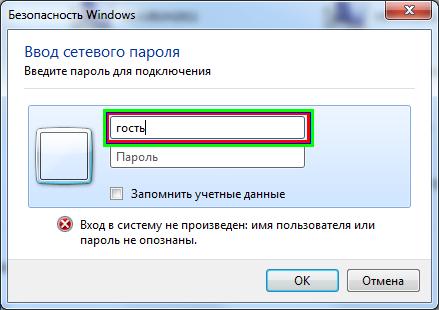

4) снова заходит на тот сетевой ресурс куда нам нужно

5) выйдет окно с запросом логина пароля

6) вбиваем просто "гость" и входим!

Про то, как установить и настроить домашнюю локальную сеть, написано и разжёвано, казалось бы, абсолютно всё, и сделать что-то неправильно в немногочисленных настройках Windows XP очень сложно. Однако в реальности всё оказывается не так гладко.

Несмотря на то что сегодня, после выхода SP1 и многочисленных патчей-заплаток, Windows XP уже можно считать вполне стабильной и надёжной системой, проблем, с которыми сталкиваются пользователи при её настройке и использовании в локальной сети, к сожалению, немало. Тем не менее, если что-то работает неправильно или вообще не работает, борьбу со сбоем лучше всего начинать не с форматирования жёсткого диска, а с проверки собственных настроек и исправности оборудования.

Проверка оборудования

Если в сети не проходит даже сигнал от программы ping.exe , то есть все основания предполагать неисправность оборудования. Коммутатор («хаб» или «свитч» — последний иметь предпочтительнее) часто бывает причиной неполадок. Например, часто на нём «выгорают» какие-то порты, чтобы выявить неисправность, проверьте наличие физического соединения по горящим индикаторам на платах и коммутаторах, попробуйте переставить кабели. Коммутатор, как и всё сетевое оборудование, боится грозы — используйте для защиты «нетпротекты». Не любит он и нестабильного питания — тут иногда помогает перезагрузка. Иногда в комплекте с оборудованием идут диагностические утилиты от производителя устройства — можно ими воспользоваться. Идеально, конечно, иметь запасной хаб для оперативной проверки работоспособности основного и его замены. Учтите только, что бывают случаи, когда полностью исправные устройства почему-то «недолюбливают» друг друга и отказываются работать вместе — например, дешёвый хаб не работает с некоторыми конкретными сетевыми картами.

Проверку работоспособности сетевой карты можно легко осуществить, переставив её на другой ПК, на котором сеть работает нормально. Разумеется, драйвера для неё должны быть установлены самые свежие, соответствующие установленной операционной системе, перемычки на сетевой карте (если таковые есть) установлены верно (включён режим Plug-and-play). Откройте Диспетчер устройств и убедитесь, что ОС не сигнализирует о неисправности устройства или конфликте прерываний или адресов ввода-вывода. Желательно, чтобы IRQ 15 не доставалось сетевому адаптеру — некоторым оно «не нравится». Установите сетевую карту в другой PCI-cлот (он должен являться bus master — проверьте это по инструкции материнской платы), удостоверьтесь, что у платы хороший контакт с PCI-разъёмом. Кстати, для небольшой сети удобно предварительно настроить и проверить сеть, установив все компьютеры в одной комнате и соединив их временными короткими проводами — нередко это спасает очень много времени.

Кабель — далеко не самая надёжная составная часть сети. Поэтому, если отсутствует соединение с каким-то из ПК, при этом все порты хаба работоспособны, а замена сетевой карты не помогает, то, если имеется такая возможность, попробуйте временно перенести его на один стол с другим ПК той же сети и соединить их напрямую коротким кроссоверным кабелем. Если всё заработало, то причина сбоя может заключаться в некачественном кабеле, который не соответствует пятой категории, плохо обжат, проходит рядом с создающими электромагнитные наводки силовыми линиями, слишком длинный или где-то сильно изгибается либо перекручивается. При желании проверить контакты и распайку можно воспользоваться специальными тестерами для сетевых кабелей. В случае 100-мегабитной витой пары старайтесь не делать соединения более 100 метров, впрочем, при наличии высококачественного оборудования (3Com, например) иногда нормально работают и 200-300-метровые сегменты. Для ещё больших расстояний требуется уже дополнительное оборудование — например, «репитеры».

При использовании же коаксиального кабеля попробуйте также заменить терминаторы (50-омные заглушки) в T-образных коннекторах, установленных в BNC-разъёмы (Bayonet Nut Connector) сетевых карт (для сети топологии «шина», построенной на коаксиальном кабеле, требуется два терминатора — для двух машин, находящихся по концам шины). Максимальной длиной тонкого коаксиального кабельного соединения (10Base2) принято считать 185 метров. Более длинные соединения (бывает 500 м!) тоже возможны, однако в этом случае устойчивой связи гарантировать нельзя. Не забудьте, что телевизионный кабель и кабель для локальной сети — разные вещи, волновое сопротивление компьютерного — 50 Ом, а телевизионного — 75 Ом. Учтите, что коаксиал может быть заземлён в одной и только в одной точке (как и экран экранированной витой пары) и плохо переносит морозы.

Ограничения по длине на сегмент медного кабеля без повторителей:

- 10Base2 (тонкий коаксиальный кабель 50 Ом) — до 185 метров;

- 10Base5 (толстый коаксиальный кабель 50 Ом) — до 500 метров;

- 10BaseT (витая пара) — обычно 100—150 метров;

- 100BaseT (витая пара) — до 100 метров;

- 1000BaseT (витая пара) — до 100 метров.

Проверка настроек ОС

Если аппаратура в порядке, то в первую очередь проверьте правильность настроек сетевого соединения. В диалоге «Свойства компьютера» → «Имя компьютера» обратите внимание на имя компьютера и рабочую группу — у каждого ПК домашней сети должно быть уникальное имя, а название рабочей группы (в домашних сетях домены почти не встречаются) должно совпадать. Имя ПК и название рабочей группы следует записывать заглавными буквами латинского алфавита — это исключит ряд проблем. Не используйте имена длиннее 15 букв (это относится и к разделяемым ресурсам) и не включайте в них пробелы и другие спецсимволы.

Далее в Панели управления Windows XP выберите диалог «Сетевые соединения» («Network Connections») и откройте свойства своего соединения (предварительно удалите его из сетевого моста «Bridge Connections», используя контекстное меню). Удостоверьтесь, что для него установлены следующие сетевые компоненты:

Выберите теперь в свойствах соединения вкладку «Authentication» и снимите (или установите — в соответствии с настройками своей сети) флаг «Enable IEEE 802.1x authentication for this network». Собственно говоря, в домашних LAN эта функция практически не используется — она более востребована в Wi-Fi -сетях.

На вкладке «Advanced» свойств соединения временно отключите файерволл и «Internet Connection Sharing», если вы их используете.

Наконец, переустановите самые свежие драйвера сетевой карты, чипсета материнской платы, а также все обновления операционной системы, обновите BIOS, откажитесь от разгона и установите в CMOS Setup все параметры в положение «Default».

Другие протоколы

Наличие в системе ненужных протоколов — IPX/SPX и NetBEUI — не приветствуется, и удаление лишних сетевых компонентов иногда может помочь в устранении сбоя. Но, разумеется, протокол IPX/SPX можно устанавливать, если какие-либо приложения или сетевые игры его требуют. Установка же протокола NetBEUI может избавить от некоторых сбоев, даже если явной необходимости в нём не наблюдается.

В Windows XP для установки NetBEUI откройте в Панели управления диалог «Network Connections» и откройте свойства своего соединения. На вкладке «General» нажмите кнопку «Install». Далее в списке компонентов выберите «Protocol» → Add → Have Disk и в появившемся окне обзора откройте папку Valueadd\ msft\ net\ netbeui компакт-диска Windows XP. Выберите файл Netnbf.inf и нажмите кнопку «Open» → «ОК».

Проблемы Windows XP

В Windows XP и Windows Server 2003 стек протоколов TCP/IP официально считается компонентом ядра операционной системы, и для его переустановки необходимо использовать утилиту командной строки WINDOWS\ SYSTEM32\ NETSH.EXE (NetShell, предназначена для настройки и тестирования сетевых компонентов), которая обеспечит восстановление стека протоколов TCP/IP в состояние на момент установки операционной системы. Для того чтобы это осуществить, введите в командной строке:

netsh int ip reset c:\resetlog.txt

Файл журнала resetlog.txt покажет, какие изменения при этом произошли.

Отключите или удалите компонент «Windows Internet Connection Sharing», файерволл и антивирус. Посмотрите, какие программы находятся в памяти, с помощью утилиты TaskInfo [4] . Возможно, причиной неполадок является какая-то фоновая программа. Текущие же параметры сетевого соединения удобно контролировать с помощью утилиты wntipcfg.exe [5] , входящей в состав пакета Windows 2000 Resource Kit.

Попробуйте отключить системную службу (сервис) «Web Client» и службу «Remote Access Auto Connection Manager». Отключите службу «Wireless Zero Configuration» — некоторые Wi-Fi -адаптеры с ней плохо совместимы. Проверьте, не отключена ли какая-то важная служба — список служб по умолчанию можно найти на сайте Black Viper [7] . Так, для работы VPN-соединений обязательно требуется запущенная служба «Remote Access Connection Manager», а для работы «Internet Connection Sharing» в Windows XP необходимы сервисы:

- Application Layer Gateway Service;

- Network Connections;

- Network Location Awareness (NLA);

- Plug and Play;

- Remote Access Auto Connection Manager;

- Remote Access Connection Manager;

- Remote Procedure Call (RPC);

- Telephony.

Установите для каждого режим запуска «Startup type» в положение «Automatic».

Наконец, щёлкните правой кнопкой мыши по значку сетевого соединения в Windows XP и в выпадающем меню выберите команду «Repair» — она переинициализирует текущее соединение.

Доступ к папкам

Включите функцию «NetBIOS через TCP/IP» в настройках соединения и запустите службу «Обозреватель компьютеров» на каждом компьютере в составе рабочей группы.

Попробуйте также временно отключить или деинсталлировать установленный файерволл, который может не давать доступ из сети к вашему ПК или конфликтовать с некоторыми прикладными программами. Отключите встроенный в Windows XP файерволл.

Не забывайте, что для поддержки одновременного подключения более 10 (в Windows XP Home — 5) пользователей к одному ПК на нём должна быть установлена серверная версия Windows. Чтобы временно преодолеть это ограничение, можно попробовать применить небольшую программу NTSwitch или TweakNT — разница между версиями «рабочая станция» и «сервер», по большому счёту, состоит только в одной записи в реестре. Учтите только, что последствия такого трюка могут быть непредсказуемы. Кстати, чтобы отслеживать, кто подключён к вашему ПК, и оперативно управлять такими подключениями, удобно использовать специальную программу, например, KillWatcher [8] .

Ускорение работы сети

Ещё одна распространённая проблема — медленная работа Windows XP с сетью. Тут особо отличились некоторые антивирусы, например антивирус Касперского, очень сильно затрудняющий работу с сетевыми папками. Для того чтобы избавиться от этой проблемы, недостаточно выгрузить из памяти антивирусный монитор — нужно ещё остановить службу KAV Monitor Service. Разумеется, риск «подцепить» вирус при этом повышается.

Замечено также, что после установки пакета обновлений Rollback 1 Проводник начинает серьёзно «тормозить» при просмотре сетевых папок. Помочь в этом случае может удаление ярлыков в папке « My Network Places » или возврат к более старой версии файла shell32.dll . Также для ускорения обзора сетевых ресурсов удалите в реестре раздел HKEY_ LOCAL_ MACHINE\ SOFTWARE\ Microsoft\ Windows\ Current Version\ explorer\ Remote Computer\ Name Space\ — он отвечает за использование Планировщика заданий в работе с удалённым ПК и несколько замедляет работу с Проводником в сети (там же могут быть и другие ключи, например, принтера — можно попробовать удалить и их). Попробуйте также отключить поддержку динамической файловой системы, которая тоже может замедлять работу, для чего создайте такой параметр в реестре:

Иногда полезно также установить в реестре такой параметр:

(тип DWORD , десятичное значение, возможные значения параметра — 512—65536, оптимально обычно устанавливать 14596).

Для некоторого ускорения работы можно попробовать подключать сетевые папки как сетевые диски, а также создать в папке WINDOWS\ SYSTEM32\ DRIVERS\ ETC файл LMHOST (без расширения) с таким примерно содержанием:

192.168.0.101 Computer1

192.168.0.100 Computer2

То есть пропишите в нём все IP-адреса вашей сети и соответствующие им имена компьютеров (использование файла LMHOSTS должно быть разрешено в настройках соединения). Кстати, путь к этому файлу можно изменить в разделе реестра HKEY_ LOCAL_ MACHINE\ SYSTEM\ Current ControlSet\ Services\ Tcpip\ Parameters — проверьте значение параметра DataBasePath типа REG_EXPAND_SZ .

В ряде случаев производители выпускают обновления драйверов сетевых карт, после установки которых работа с сетью улучшается. Правда, иногда помогает только замена сетевой карты (в том числе Wi-Fi ) на более современную.

Значки и соединения

Очень распространены в Windows XP проблемы отсутствия доступа к некоторым значкам и невозможности создания новых соединений. Самое простое — если на Рабочем Столе не появляется значок «Сетевое окружение». В этом случае установите утилиту Tweak UI [6] и с её помощью включите его отображение. В реестре значок включается так:

Нередко в Windows XP папка «Network Connections» неожиданно оказывается пуста (отсутствуют значки «Local Area Connection» или «Make new connection») или не удаётся создать новое сетевое соединение — мастер «Make New Connection Wizard» предлагает создать только новое соединение Dial-UP, а остальные опции затемнены.

- войти в систему под учётной записью Администратора;

- произвести проверку системных файлов, запустив в окне «Выполнить» кнопки «Пуск» команду SFC /SCANNOW ;

- установить обновление Q329441 для Windows XP;

- переустановить SP1 для Windows XP;

установить в реестре строковый параметр:

удалить в реестре разделы (сделав их резервные копии в виде REG -файла):

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\25

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\PPP\EAP\26

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Telephony\Cards\Next

Последний ключ следует удалять для всех учётных записей, а также загрузив в редактор реестра куст «дефолтной» учётной записи NTUSER.DAT из папки C:\DOCUMENTS AND SETTINGS\ DEFAULT USER .

перерегистрировать несколько системных библиотек. Для этого в консоли CMD.EXE выполните следующие команды:

REGSVR32 NETSHELL.DLL

REGSVR32 NETCFGX.DLL

REGSVR32 NETMAN.DLL

REGSVR32 OLE32.DLL

При выяснении причин сбоя один из основных инструментов — консольная программа ping.exe . Она позволяет получить информацию о работоспособности непосредственно самой сети, убедиться, что нет обрывов кабеля и работает стек TCP/IP. В командной строке введите команду PING 192.168.0.1 , после выполнения которой вы узнаете, за какое время запущенные вами пакеты достигли машины с указанным IP-адресом и вернулись обратно. Если время отклика велико, то, скорее всего, имеются аппаратные проблемы — некачественный или слишком длинный кабель, наводки, перегибы и т. п. Проделайте ту же операцию со всеми IP вашей сети, чтобы выявить все проблемные участки. «Пинговать» компьютеры можно не только по их IP, но и по имени в рабочей группе или домене. Если же не работает «пингование» собственного ПК: PING 127.0.0.1 , то проблема в локальной ОС и стеке протокола TCP/IP.

IP-адреса

По стандарту RFC1918 для частных локальных сетей зарезервированы диапазоны IP-адресов 10.0.0.0— 10.255.255.255, 172.16.0.0— 172.31.255.255, 192.168.0.0— 192.168.255.255. В домашних сетях эти адреса чаще всего и используются. Учтите только, что адреса типа 192.168.x.0 и 192.168.x.255 не применяются.

Возможные схемы распайки кроссоверного кабеля

«Crossover» («нуль-хабный») кабель, две пары

| Одна сторона | Цвет провода | Другая сторона |

|---|---|---|

| 1 | бело-зелёный | 3 |

| 2 | зелёный | 6 |

| 3 | бело-оранжевый | 1 |

| 6 | оранжевый | 2 |

«Crossover» («нуль-хабный») кабель, четыре пары

| Одна сторона | Цвет провода | Другая сторона |

|---|---|---|

| 1 | бело-зелёный | 3 |

| 2 | зелёный | 6 |

| 3 | бело-оранжевый | 1 |

| 4 | синий | 7 |

| 5 | бело-синий | 8 |

| 6 | оранжевый | 2 |

| 7 | бело-коричневый | 4 |

| 8 | коричневый | 5 |

«Crossover» («нуль-хабный») кабель, четыре пары

| Одна сторона | Цвет провода | Другая сторона |

|---|---|---|

| 1 | бело-зелёный | 3 |

| 2 | зелёный | 6 |

| 3 | бело-оранжевый | 1 |

| 4 | синий | 4 |

| 5 | бело-синий | 5 |

| 6 | оранжевый | 2 |

| 7 | бело-коричневый | 7 |

| 8 | коричневый | 8 |

© 2000—2021 Сергей Трошин. Копирование материалов возможно только с согласия автора

Все упоминаемые на сайте торговые марки принадлежат их уважаемым владельцам

1. Чтобы на компьютер зашел любой пользователь нужно:

а.) "Управление" - "Локальные пользователи и группы" - "Пользователи" - щелкнуть правой клавишей мыши по учетной записи "гость" и в появившемся окне снять галочку "Отключить учетную запись" . Этим активируем возможность входа неавторизированного пользователя под пользователем "гость" . Для большей безопасности учетную запись переименовывают и ставят пароль.

б) "Локальная политика безопасности" - "Назначение прав пользователя" - "Доступ к компьютеру из сети" - добавляем пользователя "гость" или "Все" . тут же есть параметр "отказ в доступе к компьютеру из сети" удали "все" или "гость". Если там группы добавлены проверь, чтобы гость в эти группы не входил.

в) Вызови свойство папки, которую ты хочешь расшарить, и выбери закладку "Доступ" - "Открыть общий доступ к папке" . назначь имя шаре (если добавить в конце значек $ то по умолчанию Windows клиентам не будет отображаться эта шара) . щелкни тут же на закладочке "Разрешения" и добавь "Все" . затем перейди на закладочку "Безопасность" и добавь тоже "Все" . Да и не забудь выставить им права на доступ (запись, чтение, запуск) какой необходим вам!

2. Доступ для определенного пользователя. Проделываешь тоже самое, что и с гостем тока для определенного пользователя. Единственная разница заключается в том, что придется сразу говорить, что подключить шару "под именем" другого пользователя. (Интересный прикол получается, когда под разными именами пользователей подключаешь шару на удаленной машине используя в качестве имени удаленной машины разные алиасы или IP адреса . например, имя машины - Strax; Ip адрес - 192.168.0.7; шара Video . Можно к подключить эту шару под 2-мя разными пользователями указывая параметр \\Strax\Video - для 1-го пользователя и \\192.168.0.7\Video для другого)

1. Настройка сети.

а.) Свойство "Сетевого окружения" - "Общий доступ" . убираем там лишнее .. типа "защитить мое сетевое подключение" и т.п. - этим включается фаервол;

б.) Свойство "Сетевого окружения" - Свойство "TCP\IP" протокола - "Дополнительно" - "Включить NetBIOS" через "TCP\IP" - это включает возможность доступа к компьютеру для 9х- Windows;

в.) Свойство "Сетевого окружения" - Свойство "TCP\IP" протокола - "Параметры" :

- свойство "IP-безопасность" - не использовать IPSEC (Это отключает функцию управления доступа к компьютеру по портам, протоколам и вид шифрования пакетов по протоколу IPSEC в "Локальная политика безопасности" - "Политики безопасности IP на "Локальный компьютер"", свойство "Фильтрация TCP\IP" - отщелкнуть "Задействовать фильтрацию TCP/IP (все адаптеры)" (Отключает встроенный фаервол по протоколам и портам)!

г.) Свойство "Сетевого окружения" - в меню "Дополнительно" - "Дополнительные параметры" - включить привязку протокола "TCP\IP" - к службе "Службе доступа к файлам и принтерам". Если служба не стоит, поставить и включить эту привязку

2. Настройка протокола

б.) "Мой компьютер" - "Управление" - "Службы и приложения" - должна быть запущена служба "Сервер", "Служба поддержки TCP/IP NetBIOS"- для протокола NetBIOS;

в.) "Мой компьютер" - "Управление" - "Диспетчер устройств" - меню "Вид" - "Показать скрытые устройства" - "Драйверы устройств не Plug and Play" - задействовать NetBIOS через TCP/IP и прочие драйвера.

Статья написана для того чтобы потомки не наступали на грабли на которые наступил я.

Если на вашем сервере/локальном компьютере перестало открываться сетевое окружение с ошибкой «Ни одна из служб доступа к сети не может обработать сетевой путь» добро пожаловать

В общем в один прекрасный день мне позвонил пользователь и сказал что не может по самбе законектиться на основной сервер (естественно он сказал не так, но суть передана) Я попробовал со своего компьютера набрать \\server (имя изменено для удобства понимания) и получил ошибку. хотя сервер прекрасно пинговался и все нужные порты были открыты. После перезагрузки сервера (а это как известно полный ахтунг посреди рабочего дня) сервер проработал около часа и ошибка повторилась. На самом сервере при попытке пойти по сети на любой компьютер \\user получали ошибку «Ни одна из служб доступа к сети не может обработать сетевой путь»

Как было сказано ранее порт 445 был открыт. Ошибка «Ни одна из служб» подтолкнуло на мысль что проблема в службах :)

Итак лезем в службы и на вскидку видим следующее: службы сервер, рабочая станция, обозреватель компьютеров упали. Запускаем — работает, минут через 10-15 снова падает. В логах приложений видим ошибку

«Ошибка приложения svchost.exe, версия 5.2.3790.3959, модуль kernel32.dll, версия 5.2.3790.3959, адрес 0x0006beb8.»

Сразу после которой падают службы

Приходим к однозначному выводу что причиной всему некоторый вирус kido, который атакует компы сети по 445 порту, приводя к ошибке buffer-overflow. Решение — запуск kk.exe на всех компьютерах сети. kk.exe — програмка для лечения вируса kido от касперских. Сам антивирус касперского не переношу на дух, хотя проверку провел — сам касперский угроз не обнаружил, а kk.exe — нашел и по всей видимости полечил.

Пройдя по всем компьютерам сети и запустив kk обнаружили и почистили много этой вирусни. Кроме того дабы обезопасить только что зараженные компьютеры запустили kk в режиме мониторинга «kk -m» и добавили в автозагрузку. После всех этих манипуляций вздохнули свободно, хотели отдохнуть, но не тут то было. Сервисы стали падать не так часто. Но от этого легче не стало! Кстати временное решение проблемы — зайти в свойства одного из сервисов и установить «перезапускать сервер» во всех полях закладки восстановления. Сервисы хоть и падают, но почти сразу восстанавливаются.

Итак стал думать почему сервисы падают пачками. И что объединяет эти сервисы. ответ оказался прост — один из svchost.exe запускал все эти сервисы. Вот полный список:

• Обозреватель компьютеров (!)

• Службы криптографии

• Диспетчер логических дисков

• Служба событий COM+

• Справка и поддержка

• Сервер (!)

• Рабочая станция (!)

• Сетевые подключения (!)

• Служба сетевого расположения

• Планировщик заданий (!)

• Вторичный вход в систему

• Уведомление о системных событиях

• Определение оборудования оболочки

• Клиент отслеживания изменившихся связей

• Инструментарий управления windows

• Автоматическое обновление

• Беспроводная настройка

В общем мысль пошла далее. Раз вирусов на сервере больше нет, значит вирус все еще есть на каких либо компьютерах сети. И он продолжает атаковать сервер. Но почему сервер от этого падает? Значит есть какаято дыра. А если есть дыра — значит должна быть заплатка. С горем пополам нашел такую заплатку для WinXP — KB958644

А уж имея название заплатки для Win2003 нашел заплатку без проблем.

поставил заплатки на сервер и все компьютеры сети. вместо ошибки

«Ошибка приложения svchost.exe, версия 5.2.3790.3959, модуль kernel32.dll, версия 5.2.3790.3959, адрес 0x0006beb8.»

стало появляться предупреждение

«Отчет об ошибке постановки в очередь: ошибка приложения svchost.exe, версия 5.2.3790.3959, модуль kernel32.dll, версия 5.2.3790.3959, адрес 0x0006beb8.»

В принципе проблема решена, можно выписывать. Но (!) Раз атаки продолжаются значит вирус еще где то действует. Вот об этом хотелось бы спросить хабрасообщество — как выявить зараженный в сети компьютер?

Логично предположить что нужно слушать 445 порт — кто лезет, тому и по рогам. Но ведь на сервере пошарено много всего, люди лезутредактируютсоздаютсохранаютсмотрют… Как нормальный траф 445 порта отделить от вредоносного?

В комментариях жду советов, и надеюсь что в будущем моя статья поможет кому либо побыстрее разобраться с этой проблемой.

ЗЫЖ автоматическое обновление стояло, 2003 был обновлен — почему то эта заплатка не качается со всеми вместе.

Читайте также: