Softorbits отключение слежки для windows 10

👍 Смотрите как сделать так, чтобы Windows 10 перестала следить за вами. С развитием информационных технологий проблема конфиденциальности и конфиденциальной информации приобретает большую значимость. К «персональным данным» относится любая информация, которая идентифицирует или с помощью которой можно идентифицировать человека. Это можно сделать прямо или косвенно через ряд факторов, присущих его физической психологической, ментальной, экономической, культурной и социальной индивидуальности. Таким образом, это любая информация, которая касается человека: его имя, номер телефона, расовая принадлежность, номер социальной, банковской карты и пр.

Итак, как же сохранить конфиденциальность вашей информации в Windows 10

Заходим в "Меню пуск" - "Параметры" - "Конфиденциальность"

На вкладке "Общие" деактивируем пункты:

- Позволить приложениям использовать мой ID получения рекламы;

- Включить фильтр SmartScreen для проверки веб-содержимого;

- Отправлять в Майкрасофт мои сведения о написании;

- Позволить веб сайтам предоставлять местную информацию за счет доступа к моему списку языков;

Для этого кликните на переключатель и измените его режим с "Включено" на "Отключено".

На вкладке "Местоположение" деактивируем пункт:

- Служба определения местоположения.

Если есть какие-то приложения, которым вы хотите оставить доступ для определениях вашего местоположения, тогда оставьте включенным этот пункт, а в списке ниже отключите те приложения, которым хотите запретить выполнять эти действия, предоставив доступ к геолокационным данным только нужным для вас приложениям.

На вкладке "Камера" можете также отключить все, либо выбрать из списка приложения, которым хотите запретить доступ к камере.

Подобные действия необходимо проделать и на вкладке "Микрофон".

Примечание. Не спешите на этих вкладках выключать все без разбора, возможно вы используете какие-то из этих приложений, которым требуется для полноценной работы доступ к камере и микрофону

На вкладке "Сведения учетной записи" отключите возможность приложениям получать доступ к вашему имени, аватару и другим данным учетной записи.

Помните, что сохранность конфиденциальности вашей информации позволит уберечь её от посторонних глаз. Лучше предварительно закрыть явные брежи от хакерского вмешательства злоумышленников и прочих мошенников, чем после расплачиваться за свою беспечность. Конечно, мы не настаиваем на том, что кто-то обязательно этим воспользуется, но лучше не давать никому лишних поводов.

На вкладке "Отзывы и диагностика" в разделе "Windows должна запрашивать мои отзывы" выбираем "Никогда", далее в разделе "Данные диагностики и использования" выбираем "Базовые сведения"

На последней вкладке "фоновые приложения" деактивируем те, которые не используем - это так же поможет снизить энергопотребление и загруженность вашего ПК.

Скачайте и установите программу. После запуска на вкладке "Protection" можно увидеть, что степень защищенности нулевая, нажмем на кнопку "Immunize", далее перейдем на вкладку "Options" и применим защиту для всех пунктов нажатием кнопок "apply".

Готово. Теперь у Windows 10 стало намного меньше доступа к вашей личной информации.

Если вам понравилось данное видео - ставьте пальцы вверх, подписывайтесь на наш канал, оставляйте комментарии и делитесь видео с вашими друзьями.

В Microsoft никогда не скрывали, что собирают сведения о пользователях, просто раньше ограничивались витиеватыми фразами об отправке «некоторых сведений в целях улучшения пользовательского опыта». После вступления в силу Европейского регламента по защите данных и ряда других законов юристам компании пришлось раскрыть подробности. Вот здесь можно почитать о том, какие данные собираются, куда передаются, как обрабатываются и в каких случаях раскрываются.

Перед потребителями в Microsoft выкрутились тем, что якобы дают возможность самостоятельно настроить тип и количество передаваемых данных. Для этого необходимо установить пакет обновлений (для тех, у кого билд ниже 15063.0) и воспользоваться экраном конфиденциальности. Желательно сделать это еще на этапе установки.

По задумке, у пользователя возникает ощущение, что если все отключено, то данные утекать не будут. Однако это намеренно создаваемая иллюзия. Давай запустим сниффер и посмотрим, как обстоят дела в действительности.

Методика тестирования

Все тесты проводились параллельно на двух тестовых сборках Windows 10 Pro — 1709 и 1803. Чтобы условия тестирования были идентичны, каждая «антишпионская» программа была развернута в клонах виртуалки. На скриншотах в статье сначала приводится снимок работы в 1709, а затем в 1803, если не указано иное. В качестве вспомогательных утилит использовались Wireshark 2.6.3 64 bit, TCPView v. 3.05 и Regshot v. 2.1.0.17.

Во всех тестируемых программах выбирались настройки блокировки по максимуму. Если какую-то функцию или приложение не заблокировать, то возникнет неопределенная погрешность. Будет непонятно: то ли это незаблокированный пункт приводит к сливу данных, то ли какую-то функцию программе не удалось отключить. Идеальный результат — это дамп сетевого трафика без IP-адресов Microsoft. Посмотрим, кто как справится с этой задачей, но для начала проверим штатные функции управления приватностью в Windows.

Проверка настроек приватности

Если оставить настройки по умолчанию, то после загрузки ОС сразу виден большой поток исходящего трафика на адреса Microsoft.

Мониторинг сетевого трафика с дефолтными настройками приватности

Теперь отключаем все, что отключается на экране приватности. Результат налицо.

Мониторинг сетевого трафика с обрезанной передачей телеметрии

Однако даже после переключения всех флажков в запрещающее положение некоторые данные сразу отправляются в облачную платформу Microsoft Azure, причем в Сингапуре. В логах Wireshark я заметил IP-адреса сетевых узлов Microsoft из разных стран мира. Видимо, так работает балансировка нагрузки. Соединение с ними не постоянное (вышел на связь, передал что надо и оборвал соединение). Пул адресов очень большой. Я их перепроверил и убедился, что почти все они принадлежат Microsoft или ее партнерским сетям.

Сравнение программ

Для сравнения мы отобрали следующие «антишпионские» программы: Blackbird 1.0.28, Destroy Windows 10 Spying 1.0.1.0, DoNotSpy10 4.0, O&O ShutUp10 1.6.1399, Disable Win Tracking 3.2.1 и WPD 1.2.940. У всех этих приложений одна цель — не дать Microsoft получить какие-либо данные известным путем. Не лишены они и разных плюшек типа блокировки обновлений. Вот примерный список того, что следует ожидать от таких утилит:

Конечно, это не полный перечень, но тот разумный минимум, на который стоит ориентироваться. Все эти изменения можно сделать и вручную. Подобные «антишпионские» утилиты подкупают лишь тем, что применяют сотню твиков в пару кликов.

Как вообще работают эти утилиты?

- Изменяют ключи реестра, отвечающие за настройки приватности.

- Добавляют в файл %WINDIR%\System32\drivers\etc\hosts известные авторам программы URL сетевых узлов, на которые Microsoft сливает данные.

- Добавляют в брандмауэр Windows наборы запрещающих правил, блокирующие подключение к известным IP-адресам Microsoft.

- Останавливают «следящие» службы.

- Удаляют «шпионские» задания планировщика.

- В хардкорном варианте удаляют системные файлы и каталоги, отвечающие за «шпионские» функции.

WARNING

Попытка добиться максимальной приватности с помощью подобных программ может привести к тому, что перестанут работать и нужные компоненты, слетит активация Windows, ОС будет вести себя нестабильно или вообще не загружаться. Настоятельно рекомендуем не ограничиваться встроенными в них средствами резервного копирования, а использовать сторонние программы для создания полного образа диска. С ним гарантированно останется возможность вернуть систему в исходное состояние, что бы с ней ни случилось в ходе экспериментов.

Blackbird 1.0.28

Программа работает в консольном режиме. У нее изначально всего три функции:

- сканировать систему и вывести все (по мнению разработчика) обнаруженные проблемы;

- запустить менеджер блокировки;

- сделать бэкап настроек. Вот эту функцию хочу особо отметить. Не каждая программа позволяет это сделать, так что, если что-то пошло не так, просто восстанавливаем настройки до блокировки и работаем дальше. Бэкап помещается в папку с программой, и, когда он сделан, программа меняет одну из своих функций с «Бэкапировать» на «Восстановить из бэкапа».

Сканирование в Blackbird

Пунктов в нем и вправду много, но есть очень спорные моменты. К примеру, первым делом резанул глаз пункт блокировки службы W32Time. Если комп будет в домене, то как синхронизировать время с сервером?

Перейдем к списку блокировки. Нажимаем А на главном экране программы и видим такую картинку.

Список приложений и служб для блокировки Blackbird

Обрати внимание, что в билде 1803 добавлены несколько новых функций, поэтому блокировке подлежит 78 пунктов, а не 70, как в 1709. Вот наглядный пример, почему для теста я выбрал два релиза Windows 10.

Разница в билдах Windows 10 в Blackbird

В списке компонентов, которые может отключить Blackbird, нет службы Windows Update. Само отключение сделано неудобно: нет готовых профилей настроек, каждый пункт приходится выбирать отдельно.

После выполненных действий в сборке 1709 удалось отключить все «следящие» функции, программа справилась на ура. На сборке 1803 одна функция так и не была отключена, причем их общее количество почему-то стало 79.

Blackbird не полностью справилась со сборкой 1803

Два дня наблюдений за поведением операционных систем показали, что после работы Blackbird исходящий трафик стал меньше в разы. Однако тестовый комп со сборкой 1803 постоянно передавал данные на IP 104.25.219.21. Shodan говорит, что он принадлежит известному облачному провайдеру Cloudflare. Насколько мне известно, Microsoft давно арендует у него хостинг для виртуальных серверов сбора статистики. Больше подобной сетевой активности не отмечалось, если не считать скачивания обновлений.

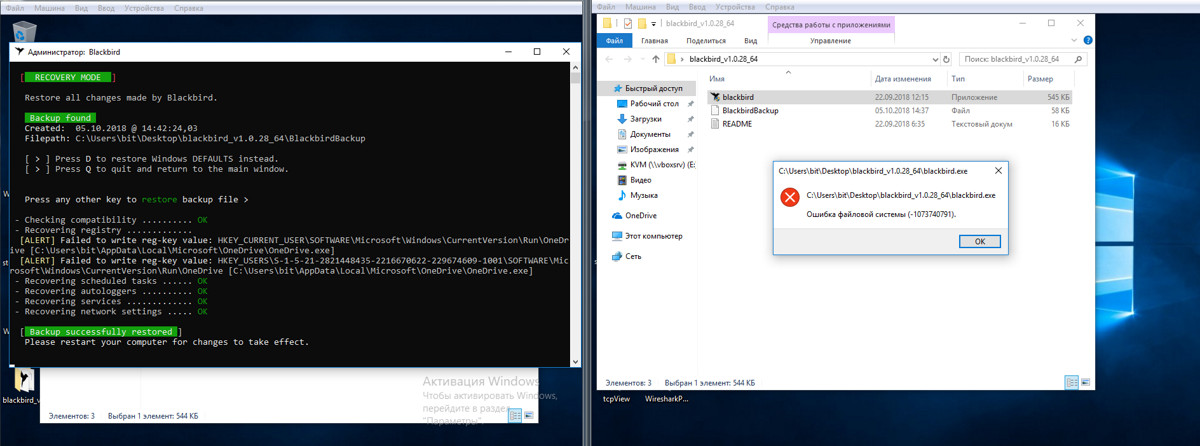

При восстановлении из созданного Blackbird бэкапа лучше не стало. В сборке 1709 слетела активация Windows и появились две ошибки реестра. После перезагрузки ни одна проблема так и не была устранена. Сборка 1803 вообще не смогла запустить Blackbird для восстановления из бэкапа, начав ругаться на ошибку файловой системы (хотя с ФС все было в порядке).

Ошибки при восстановлении бэкапа

Вывод очевиден. Blackbird место в нашей бывшей рубрике «Западлостроение».

Destroy Windows 10 Spying 1.0.1.0

Destroy Windows 10 Spying — программка, которая, скорее всего, уже на слуху у каждого, кто задавался вопросом, как отключить передачу своих данных в Microsoft. Поговаривают, что после версии 1.0.1.0 сменился разработчик и в новые релизы начали вшивать троян. Поэтому воспользуемся последней официальной версией, которую выпустил Nummer.

Версия 1.0.1.0 написана в апреле 2018 года. На моих сборках она запустилась и определила их правильно. Помимо прочего, в программе есть функция отключения обновлений Windows, которой я заодно и воспользовался.

Destroy Windows 10 Spying 1.0.1.0

Все изменения вносятся при нажатии большой кнопки «Destroy Windows Spying NOW!». Работа программы проходит в три этапа: отключение «шпионских» сервисов, добавление известных IP-адресов в правила брандмауэра и прописывание URL серверов сбора статистики Microsoft в файл host. Затем следует перезагрузка с применением всех изменений.

Результаты работы DWS меня огорчили.

Дамп Wireshark после DWS

Исходящий трафик по «левым» адресам стал меньше, но по-прежнему наблюдалось активное общение с ненужными нам IP-адресами. Версия программы устарела, и в новых сборках Windows свою функцию она толком не выполняет. Однако утилита и не калечит операционку, как это делает Blackbird. Мои виртуальные компьютеры после DWS выжили. В течение трех дней никаких программных неполадок выявлено не было. Сразу после перезагрузки сборка 1709 зависала пару раз, но обошлось малой кровью, и все восстановилось.

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Читайте также: