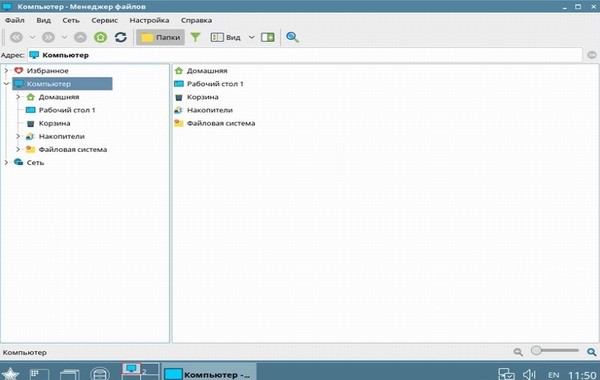

Linux типа а 4 го класса защиты

Действующие сейчас требования к межсетевым экранам (МЭ) были утверждены ФСТЭК 12 сентября 2016 года. Тогда же официально появились методические документы, содержащие профили защиты межсетевых экранов для 5 типов и 6 классов межсетевых экранов.

ФСТЭК выделила следующие типы межсетевых экранов:

- МЭ типа «А» — МЭ, применяемый на физической границе (периметре) информационной системы или между физическими границами сегментов информационной системы;

- МЭ типа «Б» — МЭ, применяемый на логической границе (периметре) информационной системы или между логическими границами сегментов информационной системы;

- МЭ типа «В» — МЭ, применяемый на узле (хосте) информационной системы;

- МЭ типа «Г» — МЭ, применяемый на сервере, обслуживающем сайты, веб-службы и веб-приложения, или на физической границе сегмента таких серверов (сервера). МЭ типа «Г» могут иметь программное или программно-техническое исполнение и должны обеспечивать контроль и фильтрацию информационных потоков по протоколу передачи гипертекста, идущих к веб-серверу и от веб-сервера;

- МЭ уровня промышленной сети (тип «Д») — МЭ, применяемый в автоматизированной системе управления технологическими или производственными процессами. МЭ типа «Д» может иметь программное или программно-техническое исполнение и должен обеспечивать контроль и фильтрацию промышленных протоколов передачи данных (Modbus, Profibus, CAN, HART, Industrial Ethernet и (или) иные протоколы).

C классами защиты еще проще: чем выше класс (1 — самый высокий), тем больше требований к МЭ и тем выше класс систем (ГИС, АСУ, ИСПДн, системы значимых объектов КИИ), в которых МЭ могут применяться.

Для удобства были введены идентификаторы профилей защиты в формате «ИТ.МЭ.(тип)(класс).ПЗ». Профили сведены в таблицу ниже.

Класс защиты /

Тип межсетевого экрана

С момента утверждения новых требований прошло более 1,5 лет, но на момент публикации в реестре ФСТЭК присутствует только 43 сертификатов с упоминанием профилей защиты ИТ.МЭ — и только 22 из них выданы на серии, а не на ограниченную партию изделий. Ниже приведены все доступные на сегодня сертифицированные серией по новым требованиям межсетевые экраны, сгруппированные по типам.

Межсетевые экраны типа «А»

№ сертификата — межсетевые экраны

- 2574 — межсетевой экран и система обнаружения вторжений «Рубикон»

- 3530 — программно-аппаратный комплекс Dionis-NX с установленным программным обеспечением версий 1.2-6 Hand, 1.2-7 Hand и 1.2-8 Hand UTM

- 3886 — аппаратно-программный комплекс «Маршрутизатор доступа»

- 3008 — Континент 3.7

- 3634 — шлюз безопасности Check Point Security Gateway версии R77.10

- 3692 — программно-аппаратный комплекс защиты информации ViPNet Coordinator HW 4

- 3720 — FortiGate (функционирующий под управлением операционной системы FortiOS 5.4.1)

- 3834 — программно-аппаратный комплекс Traffic Inspector Next Generation

- 3905 — изделие «Универсальный шлюз безопасности UserGate UTM»

- 3778 — маршрутизатор ESR-1000 с программным обеспечением ESR-1000-1.0.7-ST

- 3788 — маршрутизатор ESR-100 с программным обеспечением ESR-100-1.0.7-ST

- 3789 — маршрутизатор ESR-200 с программным обеспечением ESR-200-1.0.7-ST

- 3892 — межсетевой экран Cisco ASA-SM1 с установленным программным обеспечением Cisco ASA версии 9.x

- 3909 — межсетевой экран Huawei Eudemon (модель Eudemon 8000E-X3) версии V500

- 3935 — маршрутизаторы серии Huawei AR (модели AR2220E, AR2240, AR161FG-L) версии V200

Межсетевые экраны типа «Б»

№ сертификата — межсетевые экраны

- 3462 — Kaspersky Security для виртуальных сред 3.0 «Защита без агента»

- 3634 — шлюз безопасности Check Point Security Gateway версии R77.10

- 3720 — FortiGate (функционирующий под управлением операционной системы FortiOS 5.4.1)

- 3834 — программно-аппаратный комплекс Traffic Inspector Next Generation

- 3871 — программный комплекс «РУСТЭК» версии 1.0

- 3905 — изделие «Универсальный шлюз безопасности UserGate UTM»

- 2407 — Traffic Inspector 3.0

- 3844 — программный комплекс VMware NSX for vSphere 6

- 3892 — межсетевой экран Cisco ASA-SM1 с установленным программным обеспечением Cisco ASA версии 9.x

- 3909 — межсетевой экран Huawei Eudemon (модель Eudemon 8000E-X3) версии V500

- 3935 — маршрутизаторы серии Huawei AR (модели AR2220E, AR2240, AR161FG-L) версии V200

Межсетевые экраны типа «В»

№ сертификата — межсетевые экраны

Межсетевые экраны типа «Г»

№ сертификата — межсетевые экраны

- 3455 — система защиты приложений от несанкционированного доступа Positive Technologies Application Firewall

Межсетевые экраны типа «Д»

№ сертификата — межсетевые экраны

Для полноты картины стоит отметить, что, судя по уже выданным сертификатам, сертифицированы как МЭ типа А 6-го класса защиты (ИТ.МЭ.А6.ПЗ) ограниченные партии следующих устройств Cisco:

Редакция благодарит Алексея Комарова за разрешение на перепечатку материала.

Важно!

Информация в приведённых таблицах актуальна на дату публикации. Текущие действующие сертификаты ФСТЭК можно посмотреть в соответствующем Реестре ФСТЭК. Также по возможности актуализируется информация в Каталоге средств защиты информации.

Данный пост является логичным продолжением предыдущего: МЭ, сертифицированные по новым требованиям, где были рассмотрены существующие на данный момент межсетевые экраны, сертифицированные по требованиям ФСТЭК от 12 сентября 2016 года.

Требования (профили защиты) к средствам антивирусной защиты (или проще - антивирусам) были утверждены уже достаточно давно - 14 июня 2012 года, вступив в силу с 01 августа того же 2012 года. Так что новыми их назвать можно, конечно, уже с очень большой натяжкой =)

Данные требования ввели четыре типа средств антивирусной защиты (САВЗ):

- САВЗ типа «А» – средства антивирусной защиты (компоненты средств антивирусной защиты), предназначенные для централизованного администрирования средствами антивирусной защиты, установленными на компонентах информационных систем (серверах, автоматизированных рабочих местах);

- САВЗ типа «Б» – средства антивирусной защиты (компоненты средств антивирусной защиты), предназначенные для применения на серверах информационных систем;

- САВЗ типа «В» – средства антивирусной защиты (компоненты средств антивирусной защиты), предназначенные для применения на автоматизированных рабочих местах информационных систем;

- САВЗ типа «Г» – средства антивирусной защиты (компоненты средств антивирусной защиты), предназначенные для применения на автономных автоматизированных рабочих местах.

Примечание: Средства антивирусной защиты типа «А» не применяются в информационных системах самостоятельно и предназначены для использования только совместно со средствами антивирусной защиты типов «Б» и (или) «В».

Помимо типов определены 6 классов защиты: чем выше класс (1 - самый высокий), (тем больше к ним требований и) тем в более высокого класса систем (ГИС, АСУ, ИСПДн, системы значимых объектов КИИ) они могут применяться.

| Класс защиты / Тип средства | 6 | 5 | 4 | 3 | 2 | 1 |

| САВЗ типа «А» | ИТ.САВЗ. А6.ПЗ | ИТ.САВЗ. А5.ПЗ | ИТ.САВЗ. А4.ПЗ | ИТ.САВЗ. А3.ПЗ | ИТ.САВЗ. А2.ПЗ | ИТ.САВЗ. А1.ПЗ |

| САВЗ типа «Б» | ИТ.САВЗ. Б6.ПЗ | ИТ.САВЗ. Б5.ПЗ | ИТ.САВЗ. Б4.ПЗ | ИТ.САВЗ. Б3.ПЗ | ИТ.САВЗ. Б2.ПЗ | ИТ.САВЗ. Б1.ПЗ |

| САВЗ типа «В» | ИТ.САВЗ. В6.ПЗ | ИТ.САВЗ. В5.ПЗ | ИТ.САВЗ. В4.ПЗ | ИТ.САВЗ. В3.ПЗ | ИТ.САВЗ. В2.ПЗ | ИТ.САВЗ. В1.ПЗ |

| САВЗ типа «Г» | ИТ.САВЗ. Г6.ПЗ | ИТ.САВЗ. Г5.ПЗ | ИТ.САВЗ. Г4.ПЗ | ИТ.САВЗ. Г3.ПЗ | ИТ.САВЗ. Г2.ПЗ | ИТ.САВЗ. Г1.ПЗ |

На момент публикации в реестре ФСТЭК присутствует 21 сертификат с упоминанием профилей защиты ИТ.САВЗ и все они выданы на серию, а не на ограниченную партию изделий.

Ниже приведены все доступные на сегодня сертифицированные по текущим требованиям антивирусы, сгруппированные по типам.

Средства антивирусной защиты типа «А»

Средства антивирусной защиты типа «Б»

- 2474 - программное изделие Антивирус Касперского для Proxy Server 5.5

- 2534 - изделие Антивирус Касперского 8.0 для Linux File Servers

- 2840 - программное изделие Kaspersky Security 8.0 для Linux Mail Server

- 3025 - программное изделие Kaspersky Endpoint Security 10 для Windows

- 3424 - программное изделие Kaspersky Endpoint Security 10 для Mac

- 3483 - Kaspersky Security 8.0 для SharePoint Server

- 3509 - Dr.Web Enterprise Security Suite

- 3676 - программное изделие Kaspersky Security 9.0 для Microsoft Exchange Servers

- 3750 - программное изделие Kaspersky Security 9.0 для SharePoint Server

- 3840 - программное изделие Kaspersky Security 10 для Windows Servers

- 3243 - программное обеспечение ESET NOD32 Secure Enterprise Pack (версия 5)

- 3745 - средство защиты информации Secret Net Studio

- 3864 - программное изделие Kaspersky Secure Mail Gateway

- 3883 - программное изделие Kaspersky Security для виртуальных сред 4.0 Легкий агент

- 3884 - программное изделие Kaspersky Security для виртуальных сред 4.0 Защита без агента

- 3554 - McAfee Advanced Threat Defence

- 3774 - Программное обеспечение McAfee Web Gateway (версия 7.x)

Средства антивирусной защиты типа «В»

- 3025 - программное изделие Kaspersky Endpoint Security 10 для Windows

- 3509 - Dr.Web Enterprise Security Suite

- 3907 - средство защиты информации Kaspersky Industrial CyberSecurity for Nodes

- 2485 - Программное изделие Kaspersky Endpoint Security 10 для Linux (для защиты конфиденциальной информации)

- 3243 - программное обеспечение ESET NOD32 Secure Enterprise Pack (версия 5)

- 3745 - средство защиты информации Secret Net Studio

- 3754 - программное изделие Kaspersky Endpoint Security 10 для Android

- 3883 - программное изделие Kaspersky Security для виртуальных сред 4.0 Легкий агент

- 3884 - программное изделие Kaspersky Security для виртуальных сред 4.0 Защита без агента

Средства антивирусной защиты типа «Г»

- 3025 - программное изделие Kaspersky Endpoint Security 10 для Windows

- 3509 - Dr.Web Enterprise Security Suite

- 3597 - Электронный замок Витязь версия 2.2

- 2485 - Программное изделие Kaspersky Endpoint Security 10 для Linux (для защиты конфиденциальной информации)

- 3243 - программное обеспечение ESET NOD32 Secure Enterprise Pack (версия 5)

- 3745 - средство защиты информации Secret Net Studio

- 3774 - Программное обеспечение McAfee Web Gateway (версия 7.x)

Больше всего выданных сертификатов, как видно выше, у решений от Лаборатории Касперского. Почти на каждое решение - свой отдельный сертификат. Можно назвать это гибкостью, а можно излишней запутанностью - смотря как посмотреть (с). У того же Dr.Web Enterprise Security Suite сертификат один и сразу на все типы от А до Г, да и класс высокий - второй (первого, к слову, вообще нет ни у кого). Правда, решение от Доктор Веб не для всех случаев есть в сертифицированном варианте (той же поддержки Android не заявлено).

Кстати, пока изучал реестр ФСТЭК, обнаружил ошибку - в описании двух продуктов в сокращении “САВЗ.ИТ” вместо буквы “З” была использована цифра “3”, так что обнаружить их удалось практически только чудом =) Об ошибке я сообщил, надеюсь, оперативно поправят.

Нероссийских сертифицированных по текущим требованиям антивирусов в реестре только два: ESET и McAfee. А среди российских есть ещё два сертифицированных “комбайна”:

-

, являющийся и антивирусом, и межсетевым экраном, и средством контроля подключения съемных машинных носителей информации, и даже средством обнаружения вторжений; , представляющий собой довольно-таки любопытное сочетание средства доверенной загрузки и антивируса типа Г (для автономных автоматизированных рабочих мест).

В целом - есть из чего выбрать (6 производителей), если стоит задача установить сертифицированный антивирус, хотя, конечно, тех же межсетевых экранов в реестре гораздо больше. Впрочем, МЭ и в целом на (несертифицированном) рынке больше, чем антивирусов - такая уж специфика.

Операционная система Astra Linux Special Edition, разработанная российской компанией Astra Linux, получила сертификат специального назначения по требованиям безопасности информации к операционным системам типа «А» первого класса защиты в системе сертификации СЗИ ФСТЭК России.

Как сообщили CNews представители Astra Linux, самым сложным при сертификации на такой высокий класс защиты является процесс выполнения требований доверия, включающий в себя разработку формальной модели политики безопасности, статической и динамической верификации программного кода. Также требует усилий разработка ряда механизмов защиты таких, как контроль целостности (мандатный, регламентный), мандатное управление доступом и другие решения. Требования регулятора позволило выполнить научное проектирование и сопровождение разработки системы защиты ОС Astra Linux Special Edition

Наличие соответствующего сертификата, полученного Astra Linux Special Edition версии 1.6 (релиз «Смоленск), позволяет использовать данную ОС в ведомствах и организациях, работающих с государственно тайной высочайшей степени секретности. Как сообщили Cnews представители компании-разработчика, других операционных систем общего назначения, сертифицированных по II классу защиты, в России нет, как и по I классу тоже. Даже ОС Microsoft Windows не имеет данного сертификата – она вообще не сертифицировалась на данный уровень защиты, заверяют разработчики.

Напомним, что в соответствии с российским законом «О государственной тайне» установлено три степени секретности сведений, в порядке по мере увеличения: секретно, совершенно секретно и особой важности.

Все сертификаты Astra Linux Special Edition

Ранее Astra Linux Special Edition получила сертификат ФСБ России, подтверждающий ее соответствие требованиям ведомства по защите информации в автоматизированных системах класса IБ, а также требованиям к ПО информационных и телекоммуникационных систем специального назначения или обрабатывающих государственную тайну.

Всего же в распоряжении отечественной ОС на момент публикации материала имелось три сертификата. Последний – это сертификат Министерства обороны России на соответствие требованиям безопасности ведомства.

Достижение высокого уровня безопасности

Как уточнил CNews у экспертов, защита секретной информации, кроме дискреционной модели, осуществляется собственным механизмом мандатного управления доступом, который распространяется на все компоненты системы, включая шину межпроцессного взаимодействия d-bus, систему инициализации systemd, системы виртуализации, домен пользователей и т. д. Это позволяет разграничить информационные потоки между различными уровнями секретности в информационных системах.

По словам директора по продукту Astra Linux Романа Мылицына, получение сертификата ФСТЭК России также стало возможным благодаря регулярному проведению широкого спектра проверок и тестирования операционной системы. Мероприятия проводятся с целью выявления и устранения любых ошибок и уязвимостей в ОС. Для этого Astra Linux сотрудничает, в том с числе, с ИСП РАН – компания использует научно-технические разработки института. Кроме того, у Astra Linux есть и собственные решения и инструментальные средства для проведения необходимых проверок.

Финансовая выгода

Переход к использованию Astra Linux Special Edition в учреждениях, работающих с гостайной, позволит снизить расходы на эксплуатацию системы, в которой обрабатываются документы государственной важности, отметил Роман Мылицын. Как пишут «Известия», снижение затрат будет осуществляться на этапе проверки программного обеспечения на наличие возможности использования его при работе с государственной тайной. Поскольку сама ОС уже прошла необходимую сертификацию, проверке будут подлежать лишь прикладные программы, не входящие в состав самой системы и устанавливаемые дополнительно.

История Astra Linux

Разработка ОС Astra Linux ведется с 2008 г. и на 24 мая 2019 г. существует в двух версиях – Common Edition и Special Edition. Common Edition предназначена для потребителей, а также для среднего и малого бизнеса, образовательных учреждений, она находится в свободном доступе и может быть скачана с официального сайта проекта. Special Edition разработана для государственных и военных предприятий и не распространяется в свободном доступе.

Первый стабильный релиз Common Edition (версия 1.5) состоялся в конце 2009 г. В настоящее время Common Edition обновлена до версии 2.12, вышедшей в августе 2018 г. и основанной на ядре Linux 4.15.3. Common Edition (название релиза – «Орел») поддерживает исключительно архитектуры х86 и х64.

OSDU: что нужно знать об открытых стандартах работы с данными в нефтегазе

Тем временем, Special Edition существует в версиях под архитектуры «Эльбрус 2000» (релиз «Ленинград»), IBM System z («Мурманск»), POWER («Керчь), MIPS («Севастополь»), ARM («Новороссийск») и x86-64 («Смоленск»). Каждый из релизов имеет различные сферы применения: к примеру, «Новороссийск» пригоден для мобильных устройств и встраиваемых компьютеров, а «Ленинград» – для вычислительных комплексов «Эльбрус».

Выпуск первой стабильной версии Astra Linux Special Edition, получившей индекс 1.2, состоялся в октябре 2011 г. Актуальная на 24 мая 2019 г. версия 1.6 увидела свет в сентябре 2018 г. Она основана на ядре Linux 4.15.3, выпущенном в январе 2018 г. Обновления ОС, по данным CNews, происходят раз в квартал, и в настоящее время для тестирования доступна версия ядра 4.19.

Информируем Вас о том, что в связи с неблагоприятной обстановкой, вызванной коронавирусом, в данный момент режим работы офиса нашей компании несколько ограничен, что отражается на незначительном увеличении времени ожидания ответа на телефонные звонки и электронные обращения. Оптимальный способ связи - электронные обращения через почту, сайт или форум.

Приносим извинения за временные неудобства и благодарим за понимание!

Внутренние добавочные номера для связи с отделами:

Программно-аппаратный комплекс "ФПСУ-IP" повышенной производительности c возможностью активации до 7 дополнительных вычислительных потоков, подготовленный к работе в режиме "горячего" резервирования.

ПАК «ФПСУ-IP» в модификации HSTB-EXT3 ориентирован на отказоустойчивую защиту скоростных каналов связи с пропускной способностью от 100 Мбит/с до 1 Гбит/c. В комплект поставки входят 2 аппаратные платформы, работающие в режиме "горячего" резервирования.

Оснащенные восьмиядерным процессором аппаратные платформы комплекса могут обеспечить фильтрацию данных и их передачу через криптографические туннели на скорости до 1 Гбит/с при размере пакета около 1400 байт (при активации всех восьми вычислительных потоков). Наличие шести встроенных интерфейсов стандарта UTP RJ45 у каждой из платфолрм позволяет быстро и просто интегрировать комплекс в большинстве существующих локальных вычислительных сетей (ЛВС).

Монтаж аппаратных платформ комплекса осуществляется в стандартную телекоммуникационную стойку 19 дюймов, каждая из платформ занимает в стойке место 1U.

Основной способ локального конфигурирования устройства предполагает подключение к аппаратным платформам рабочей станции или ноутбука через специальный консольный кабель USB-COM (RJ45) с использованием программы ФПСУ-терминал.

В процессе штатной работы имеется возможность осуществлять мониторинг состояния комплекса «ФПСУ-IP» посредством жидкокристаллического экрана, расположенного на каждой из аппаратных платформ.

Имеется возможность удаленного кофигурирования и мониторинга работы комплекса с помощью АРМ "Удаленный администратор".

Читайте также: