Как отомстить телефонному мошеннику linux

Мы везде носим с собой наши мобильные телефоны, которые хранят личную информацию своих владельцев. Если эти данные попадут в чужие руки, это может иметь катастрофические последствия для нас. Хакеры и мошенники, как известно, используют фишинг для кражи личной информации. Они могут использовать эти данные, включая имена пользователей, пароли, номера социального страхования, PIN-коды и информацию о банковском счете, для кражи личных данных, кражи денег, шантажа, мошенничества и т. д.

Злоумышленники придумали уникальные способы мониторинга мобильных телефонов. Часто они используют уязвимости в операционной системе телефона, чтобы взломать его. Тем не менее, весьма часто они используют социальную инженерию, чтобы обмануть ничего не подозревающих людей при загрузке вредоносного программного обеспечения на свои мобильные телефоны. Вот три популярных способа взломать ваш телефон без вашего ведома:

Что может контролировать хакер?

Xnspy также предлагает кейлоггер — функцию, которая отслеживает нажатия клавиш на устройстве. Преступник может использовать его для мониторинга паролей и имен пользователей.

Кроме того, Xnspy отслеживает мультимедийные файлы на ваших мобильных телефонах. Приложение загружает фотографии и видео, сохраненные на вашем устройстве, на сервер Xnspy. Можно просмотреть эти файлы в учетной записи Xnspy. Кроме того, можно также загрузить эти файлы для просмотра в более позднее время.

Интернет активность. Шпионское приложение, такое как Xnspy, может отслеживать электронную почту, историю браузера и веб-страницы, добавленные в закладки. Приложение записывает содержимое электронной почты, в том числе сведения об отправителе и получателе. Когда дело доходит до истории браузера, приложение отслеживает URL-адрес веб-страницы и частоту посещений веб-сайта.

Отслеживание местоположения. Xnspy записывает предыдущее местоположение и предоставляет актуальное местоположение мобильного телефона. Таким образом, сталкер может контролировать, где вы были в течение дня. В дополнение к этому, функция геозоны позволяет разработчикам устанавливать виртуальные границы. Если пользователь устройства вводит или покидает эти границы, приложение отправляет уведомление учетной записи.

Приложение также записывает сети Wi-Fi. Запись телефонных разговоров и прослушивание среды. Хакер может записывать телефонные звонки, отправляя команды из учетной записи Xnspy. Более того, он может использовать приложение для прослушивания окружения телефона, когда он находится в режиме ожидания. Приложение загружает аудиофайлы в учетную запись Xnspy, с помощью которой хакер может загружать и прослушивать целые разговоры.

Дистанционное управление. Злоумышленник может управлять устройством с ноутбука или компьютера, используя учетную запись Xnspy. Удаленные функции приложения позволяют хакеру стереть данные, заблокировать телефон и просмотреть активность приложения. Хакер также может отправлять удаленные команды, чтобы сделать снимки экрана мобильного телефона.

Убедитесь, что у вас 2fa активирован на вашем iPhone.

Как удалить приложение?

Чтобы определить, установлено ли на вашем телефоне какое-либо шпионское приложение, такое как Xnspy, вы можете заметить следующие признаки: Аккумулятор устройства быстро разряжается. Использование данных устройства является высоким. Некоторые приложения на телефоне больше не открываются. Устройство блокируется само по себе. Поскольку приложение работает в скрытом режиме, возможно, вы не сможете просмотреть приложение в списке приложений на устройстве. Таким образом, чтобы удалить приложение, вы должны сбросить настройки телефона.

Советы, которые помогут вам предотвратить взлом телефона

Вот несколько советов, которые вы можете использовать для предотвращения взлома телефона:

Вывод

Хакеры нашли гениальные способы удаленного мониторинга устройств. Более того, такие приложения, как Xnspy, позволяют хакеру отслеживать всю активность на устройстве. Они могут использовать личную информацию или мошенничества и мошенничества. Следовательно, вы должны убедиться, что ваше устройство защищено от хакеров.

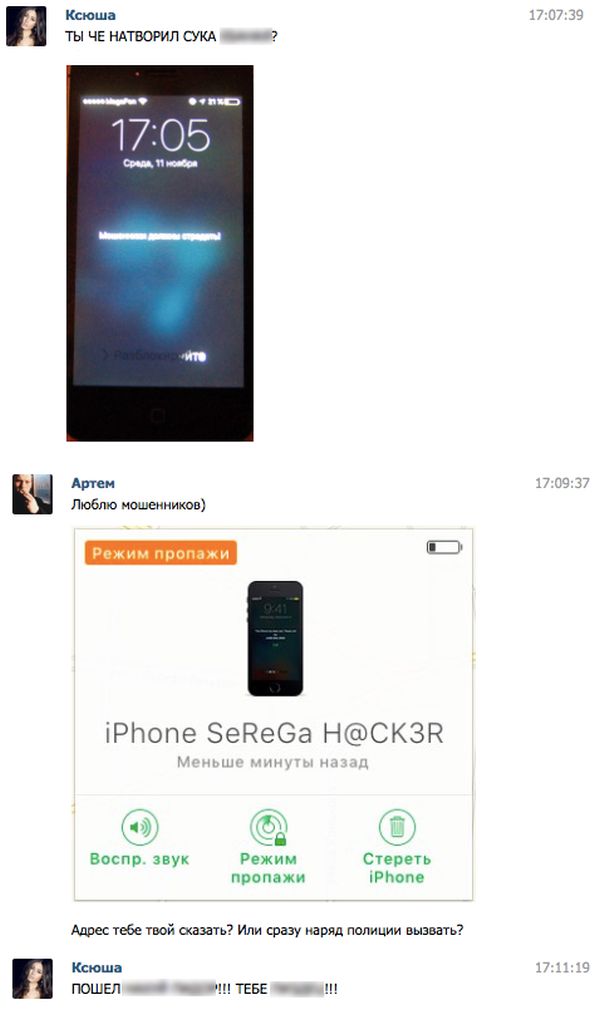

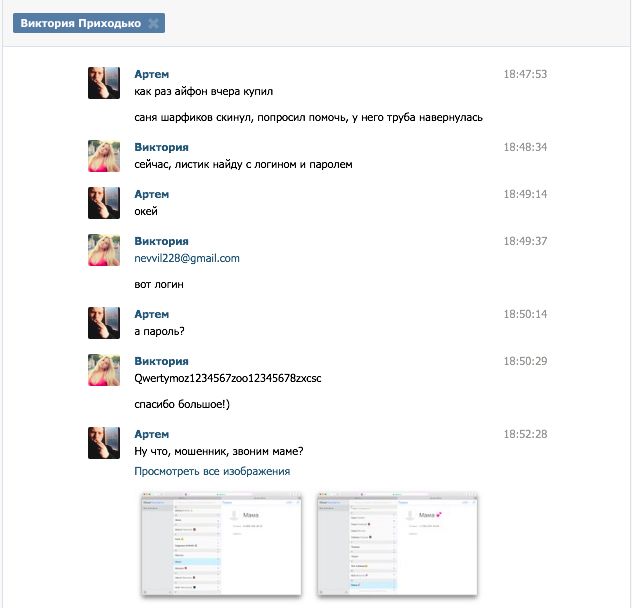

Житель Нижнего Новгорода разработчик Артём Куликов сумел сам обмануть злоумышленников, пытавшихся удаленно заблокировать его смартфон, чтобы потом требовать деньги за разблокировку.

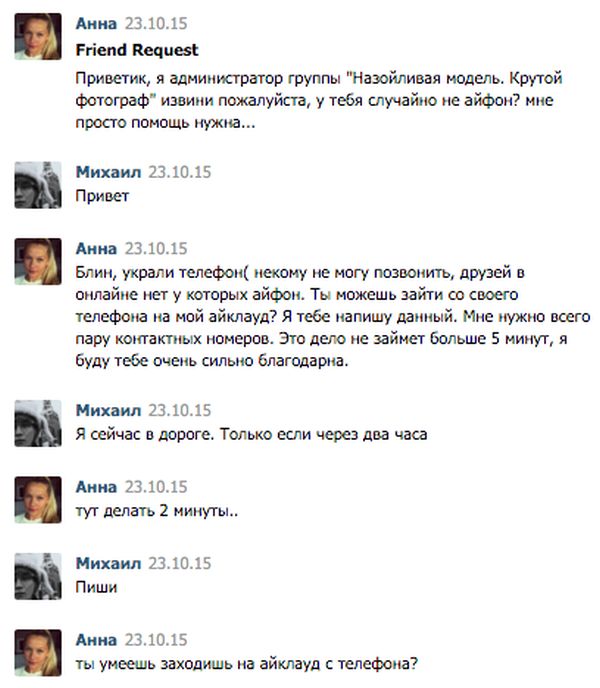

По словам Куликова, используемый злоумышленниками вид мошенничества относительно новый. На него успел попасться друг программиста Михаил: с поддельного аккаунта «ВКонтакте» незнакомка попросила его помочь поменять пароль iCloud на якобы украденном айфоне.

После того, как Михаил ввёл чужие логин и пароль iCloud на своём телефоне, мошенники удалённо заблокировали устройство через сервис Find My iPhone. Они потребовали перевести 7 тысяч рублей на счёт в «Яндекс.Деньгах», взамен пообещав разблокировать айфон и выдать «руководство», как не попадаться на такие уловки в будущем.

Михаил по телефону поддержки обратился в Apple с просьбой вернуть доступ к устройству. Представитель компании сообщил ему, что телефон поставили в очередь на разблокировку.

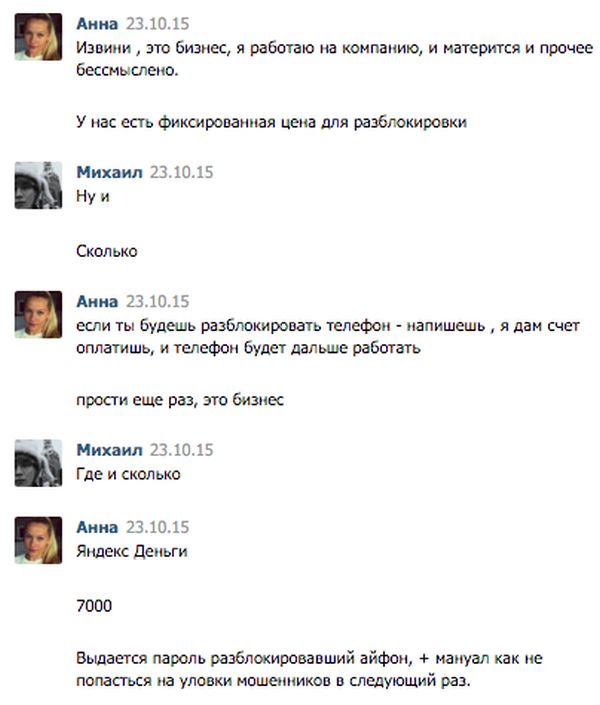

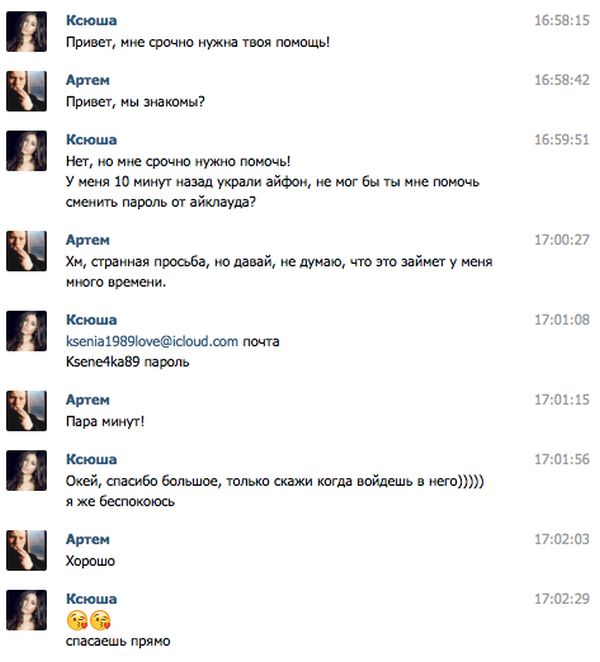

Оказалось, что у того уже был привязан айфон к этой учётной записи, и Куликов сам заблокировал злоумышленника. Судя по данным из iCloud, «Ксюшей» оказался некто под именем SeReGa H@CK3R.

У другого мошенника привязанного телефона не оказалось. Однако в iCloud находилась записная книжка с номерами, по всей видимости, принадлежащими родственнику «пострадавшей».

Продолжить разговор у Куликова не получилось — аккаунт мошенника во «ВКонтакте» оказался заблокирован администрацией соцсети.

По словам Куликова, возврат заблокированного устройства через Apple может занять от двух недель до месяца. Для этого нужно предоставить фото IMEI, чека на покупку устройства и самого заблокированного айфона.

Ранее мошенники уже «угоняли» чужие iCloud и удалённо блокировали телефоны, однако для этого использовались фишинговые ссылки, а не обман при прямом общении.

Пользователь пикабу рассказал, как с его номера мошенник звонил гражданам под видом следователя Мособласти. Как минимум об одной жертве автор поста узнал лично, когда дочь этой жертвы перезвонила, чтобы прояснить ситуацию. Как мошенники используют подставные номера и что с этим можно сделать, объясняет Алексей Дрозд, начальник отдела информационной безопасности «СёрчИнформ».

Сегодня вдруг получаю звонок с незнакомого номера, на том конце женщина, явно взволнованная. Требует, чтобы я представился. «Вы мне позвонили и требуете? Вы собственно кто?»

Женщина пояснила, что её маме с моего номера позвонили 15-20 минут назад и представились: «Я следователь Мособласти, бла-бла-бла». Немного успокоил её, уточнил номер телефона и реально был «подставилен» мой номер.

Поискал в интернете, понял, что это обычное дело для мошенников и сделать особо ничего нельзя. Но позвольте?! Ведь у ОПСОСОв все номера телефонов зафиксированы, нельзя выбрать номер, какой захотелось. Тогда почему остается возможность подмены номера по SIP протоколу? Разве её нельзя ограничить\заблокировать\ввести подтверждение по смс? Что делать или как защититься?

– пользователь пикабу chervonetz.

Прежде чем отвечать подробно на вопросы, расскажу, как подобная ситуация вообще могла произойти. Если коротко – это подмена идентификатора звонящего (CallerID spoofing) через виртуальную АТС. Общие принципы хорошо описаны тут. Инструкции для конкретных АТС тоже расписаны.

На самом деле всё проще в реализации (вопрос безопасности не рассматриваем сейчас) и для «шутки» с подменой номера достаточно пошевелить пальцем и вложить немного денег. Вот пример функционала бота в Телеграме, в нём возможно даже подменить голос.

Теперь начну отвечать на вопросы пользователя chervonetz по порядку.

Почему остается возможность подмены номера по SIP протоколуПотому что это технология «двойного назначения». Её можно использовать и во благо, и во зло. Например, когда вам звонят доставщики еды, вы видите единый номер компании, а не реальный номер курьера. Агрегаторы такси туда же. Банки, турфирмы и т.п. В общем, B2C-компании, которые решили поиграть в заботу о пользователе.

"Ведь у ОПСОСОв все номера телефонов зафиксированы, нельзя выбрать номер, какой захотелось. Разве нельзя ограничить\заблокировать\ввести подтверждение по смс?"Действительно, ОПСОСы видят и знают, но не делают. Но не потому, что они дураки, а потому что не весь трафик проходит через них. Здесь стек из виртуальных и реальных сетей связи, которые к тому же географически распределены по разным странам. Чтобы всех вывести на чистую воду, нужно, чтобы все между собой договорились о каких-то единых стандартах и об обмене информацией. Вряд ли это возможно. А если начать что-либо блочить со своей стороны, то неизвестно что у кого отвалится с другой. Например, к международному роумингу придёт белый и пушистый зверёк.

Поэтому сейчас вижу, как реализуются 2 направления противодействия.

Первое. На локальном уровне организовать обмен информацией между организациями и её анализ. Этим с прошлого года озаботились банки. Коротко схема выглядит так:

1. Кто-то звонит пользователю с номера банка. ОПСОС это видит.

2. ОПСОС в режиме реального времени отправляет запрос к банку: «с такого-то твоего номера сейчас звонят на такой-то номер?»

3. Банк в режиме реального времени присылает ответ.

4. Если «Да», то всё ок, звонок пропускают. Если «Нет», звонок рвётся, а пользователь даже не в курсе, потому что вся проверка проходит ещё до того, как в линию пошли гудки.

Естественно, такой банкет требует денег. В данном случае платят банки, потому что это им надо. Закона нет, который бы обязывал заботиться о пользователе.

Второе. Менять стандарты, чтоб было как по учебнику: security by design. Пробуют так сделать в США. FCC (Федеральная комиссия по связи) потребует от телефонных компаний, которые принимают звонки из-за пределов США, внедрить протоколы STIR (Secure Telephone Identity Revisited) и SHAKEN (Signature-based Handling of Asserted Information Using toKENs), которые работают с использованием цифровых сертификатов на основе криптографии с открытым ключом. Но это ещё больше денег, чем для первого пункта. Увенчается ли успехом – не известно. Продолжаем наблюдение.

Есть и другие экзотические предложения по борьбе. Глушилки в тюрьмах, распознавание голоса. Когда-то описывал их в этой статье.

В итоге пока проблема лежит в основном на плечах самих пользователей. Кто-то пользуется WhoCalls и подобными приложениями. Кто-то ограничивает детям\родителям списки звонящих через белые листы. Кто-то просто бдит.

Если знаете другие способы, можете поделиться в комментариях.

Я лично когда получил входящий звонок с не существующего номера заинтересовался данной темой. Оказывается есть очень простой и дешёвый способ звонить с ЛЮБОГО указанного вами номера. Стоит довольно дёшево такая услуга. Не буду рекламировать сайт на котором такое предлагают,кому интересно найдут сами. Но мало того,там есть предложение для проверки и вы можете заказать звонок с указанного вами номера и вам в течении 10-15 минут перезвонят с выбранного вами номера. Занимаются разводиловом на деньги в одной очень очень европейской,с недавнего времени стране.

Так что я сейчас вообще не слушаю,что мне говорят звонящие даже с известных мне номеров,предпочитаю сам перезванивать, особенно если чувствую малейший подвох. Но не отказываю себе в свободное время выедать мозг разводилам с этой страны. Обязательно задиктовываю им номер карты пятерочки или Эльдорадо или любой другой. Хватает и старых банковских карт. С большим удовольствием диктую им три цифры с задней части карты взятые из головы. Обязательно диктую им коды из приходящих смс конечно же меняя цифры. И с огромным удовольствием чувствую закипания пятых точек на том конце телефона, когда они понимают,что их развели в самом начале и это они в роли оленей с ветвистыми рогами. И предлагаю всем так делать,если конечно есть время на это! Так как пока мошенники заняты вами, возможно вы сберегли какой то бабушке её деньги. Так что люди по возможности имейте мошенников их же методом. Главное уметь играть голосом,я уже профи в этом и делаю испуганный голос и всё такое и панику. Главное не засмеяться 😂😂😂, когда на том конце начнёт гореть пукан. До последнего держать мошенника на грани непонимания,что он делает не так. Они кстати по ходу занесли меня в чёрный список,так как всё реже звонят,а иногда так хочется с ними устроить игру.

Я тоже так делал, но лучше так не развлекаться, злой мошенник может использовать смс бомбер на ваш номер))

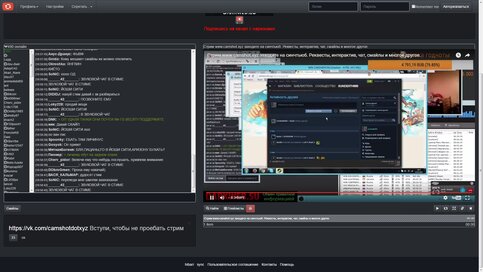

Кроме того, если у человека установлен кошелек Web-money или игровая программа Steam – хакер удаляет купленные игры, а также дает своим зрителям возможность распотрошить их: они переводят средства, забирают серийные ключи, игровые деньги или одежду. Злоумышленник нередко включает непристойные ролики на экранах своих жертв и включает громкую музыку, если у него есть такая возможность. В среднем атака на пользователя длится от 5 до 10 минут, потом либо жертва отключается, либо аудитория теряет интерес, и хакер ищет другой зараженный компьютер.

Стример устраивает травлю своих жертв в соцсетях совместно со зрителями

В своих трансляциях хакер рассказал, что зарабатывает на взломах, а стримы проводит ради развлечения. Однако он ведет сбор пожертвований и обещает за 15 тысяч рублей включить собственную веб-камеру.

Для удаленного подключения к компьютерам жертв стример использует программу подключения LuminosityLink, его жертвы не получают уведомления о том, что к ним кто-то пытается посоединиться – все происходит совершенно незаметно. При этом у большинства людей подвергшихся атаке, установлена утилита для скачивания torrent-файлов MediaGet.

"Программа LuminosityLink работает по схеме клиент-сервер. Злоумышленник поставил серверную часть себе на компьютер и распространил клиента по другим пользователям", – сказал он.

Один из тех, кто подвергся атаке хакера рассказал m24.ru, что на его компьютере не был установлен антивирус, также стояла программа MediaGet. Во время атаки стример и его зрители заспамили аккаунт жертвы в "ВКонтакте" и Skype. Однако пользователь достаточно быстро выключил компьютер.

Злоумышленники могут подключиться к устройству пользователя несколькими способами

"Злоумышленники могут подключиться к устройству несколькими способами. Например, пользователь сам скачивает и устанавливает программное обеспечение, выглядящее как легальное, но являющееся вредоносным, либо являющееся легальным, но обладающее дополнительными функционалом, которым может воспользоваться злоумышленник ", – отметил он.

Такое часто случается с пользователями, которые качают Baidu Antivirus – при установке он также ставит множество дополнительного ПО.

Несколько лет назад MediaGet уже участвовал вирусных в скандалах

"В конце 2011 – начале 2012 годов программа была замечена во вредоносной деятельности и официально была внесена в черный список антивирусов. Программу изучили и нашли интересное поведение: если сейчас пакет установки MediaGet проверить с помощью бесплатного анализа подозрительных файлов и ссылок, то результат покажет, что 10 из 55 антивирусных программ указывают на то, что это вредоносное ПО", – продолжил он. Речь идет о том, что MediaGet загружает дополнительное программное обеспечение, на загрузку которого пользователь не давал своего согласия.

Бойко объяснил, что создатели подобных программ зарабатывают на продаже возможности загрузки через свое ПО чужого программного обеспечения – начиная от безобидных тулбаров для браузеров и заканчивая вредоносными кейлоггерами.

Обезопасить от подобного может только внимательность пользователя – необходимо проверять каждый скачанный из интернета файл антивирусом, а также читать условия использования программы. "Дополнительную защиту обеспечивает сочетание инструментов – операционная система со всеми обновлениями, антивирус и межсетевой экран", – продолжил эксперт.

Сегодня не существует устройств без уязвимостей

"При установке необходимо контролировать разрешения, которые запрашивает программа – зачем, к примеру, программе учета выпитой воды доступ к микрофону? Не стоит ходить по ссылкам в письмах, которые пришли от подозрительных адресатов, внимательно серфить в интернете и читать мелкий текст. Не стоит нажимать на ссылки в SMS, которые пишут, что ваша карта заблокирована. Использовать незащищённые беспроводные сети – также небезопасно", – сказал Бойко.

Существуют подписки, работающие через технологию wap-click. Достаточно просто нажать кнопку "Смотреть фильм" на своем смартфоне или планшете и деньги автоматически спишутся со счета мобильного телефона.

Тоже касается и современных смарт-телевизоров, которые также подвергаются взлому. Они работают под управлением ОС на базе Linux или Android, поэтому уязвимости для ТВ нового поколения такие же как и у мобильных устройств. В случае с телевизорами стоит внимательно проверять USB-устройства на компьютере перед подключением.

"Самый простой способ понять, всё ли в порядке с вашим устройством или нет – поставить средство антивирусной защиты, даже функционала бесплатных версий вполне достаточно для проверки устройства", – заключил Олег Бойко.

Обезопасить от взлома может только внимательность пользователя

Эксперт Академии информационных систем Евгений Царев считает, что от взлома и вирусных атак рядовому пользователю достаточно соблюдать компьютерную гигиену на своих устройствах.

"Не стоит посещать подозрительные сайты, скачивать левое программное обеспечение и, обязательно, на устройстве должно присутствовать антивирусное решение", – сказал он.

Существует территориальная специфика угроз

Эксперт отметил, что бесплатное антивирусное ПО сегодня создается для того, чтобы продать платную версию продукта. Соответственно, платная версия – лучше. Он также сказал, что важна актуальность ПО именно для России.

"Существует территориальная специфика угроз, есть вирусы, которые распространяются только в России и странах СНГ. Если используется антивирус, например, китайский – он может такой вредоносный код вообще не увидеть, в то время как по России будет идти настоящая эпидемия. Нужно использовать те антивирусы, которые хорошо локализованы в нашей стране", – продолжил Царев.

Флагманы антивирусного ПО в России – это продукция компаний "Лаборатория Касперского", Dr. Web, ESET, AVAST Software, Avira GmbH и AVG Technologies.Он отметил, что компьютерным взломом ради забавы занимаются только подростки, хакеры постарше понимают, что на взломах можно заработать большие деньги.

"Центробанк только за прошлый год потерял порядка миллиарда рублей, в этом году прогнозируют потери в 4 миллиарда. Но стоит помнить, что кроме случаев такого масштабного воровства, злоумышленники могут завладеть и персональными данными рядового пользователя", – предостерегает Царев.

Для того, чтобы не стать жертвой хулиганов или мошенников, не стоит переходить по сторонним ссылкам, например из спам-писем. Как правило, целевые атаки мошенников выявляют клиентов какого-либо банка и от его имени предлагают сменить пароль, перейдя по ссылке. Правда основная часть вредоносного контента находится на порно-сайтах.

Определить, что к устройству подключился кто-то еще достаточно просто. Основной признак – это сторонняя активность. "Если компьютер сам включается и выключается, открываются и закрываются окна, если начали тормозить приложения – все это сигналы того, что компьютер заражен. При выявлении подобной проблемы для большинства пользователей будет достаточно проверить свое антивирусное средство: оно должно быть установлено и обновлено до последней версии. Стоит провести сканирование и если оно ничего не покажет – вероятнее всего никакого заражения нет", – заключил Царев.

Взлом чужих устройств – уголовное преступление

Подключение к чужому компьютеру не законно и попадает под статью № 272 Уголовного кодекса РФ. Однако отсутствие правоприменительной практики в России сводит шансы поимки преступника до минимума. В случае, если речь идет об обыкновенном хулиганстве, полиция даже не станет возбуждать уголовное дело за отсутствием события преступления.

"Если же речь идет о воровстве – необходимо обращаться в полицию, но стоит помнить, что доказать факт преступления и вернуть средства – очень сложно. Если деньги были похищены с банковского счета, в первую очередь необходимо обращаться именно в свой банк. Согласно закону о национальной платежной системе у нас есть всего один рабочий день, чтобы уведомить банк о несанкционированном списании – в этом случае есть потенциальная возможность вернуть похищенные средства", – уверен эксперт.

Читайте также:

- Как обновить виндовс сервер 2012

- Как сохранить обновление windows 10 на флешку

- Cryptopro jcp на linux как легко и безболезненно перейти на новый стандарт шифрования

- Как убрать подготовку автоматического восстановления в виндовс 8 на ноутбуке

- Как обновить windows 10 insider preview до следующего билда