Что такое маска сети linux

Значит сетевая маска (netmask) это такая штука, которая позволяет разделить сеть на подсети для более эффективного их использования.

Начнем с простой и популярной маски для сети класса С:

Сеть \ Маска

192.168.0.0

255.255.255.0

Итак, это сеть компов с адресами от 192.168.0.0 до 192.168.0.255, как несложно догадаться. Сеть, в которой 192.168.0.0 это адрес сети (network), а 192.168.0.255 широковещательный адрес (broadcast). Пример простой, повсеместно использующийся, потому всем понятный.

Усложним задачу:

Сеть \ Маска

192.168.0.0

255.255.255.128

Ага! А вот это уже ДВЕ подсети:

от 192.168.0.0 (network1) до 192.168.0.127 (broadcast1) первая,

и от 192.168.0.128 (network2) до 192.168.0.255 (broadcast2) вторая.

При этом адреса сети и широковещательный - зарезервированы и не подлежат использованию.

Еще усложним задачу:

Сеть \ Маска

192.168.0.0

255.255.255.192

Это четыре подсети:

от 192.168.0.0 (network1) до 192.168.0.63 (broadcast1) первая,

от 192.168.0.64 (network2) до 192.168.0.127 (broadcast2) вторая.

от 192.168.0.128 (network3) до 192.168.0.191 (broadcast3) третья,

и от 192.168.0.192 (network4) до 192.168.0.255 (broadcast4) четвертая.

Как так получается и как узнать кол-во подсетей по маске? Очень просто - надо отнять размер маски от 256 и вы получите размер одной подсети (кол-во подсетей при этом надо считать в голове).

Маска \ размер подсети:

255.255.255.0 -- 256-0 = 256 компов

255.255.255.128 -- 256-128 = 128 компов

255.255.255.192 -- 256-192 = 64 компа

255.255.255.224 -- 256-224 = 32 компов

255.255.255.240 -- 256-240 = 16 компов

255.255.255.248 -- 256-248 = 8 компов

255.255.255.252 -- 256-252 = 4 компа

255.255.255.254 -- 256-254 = 2 компа

255.255.255.255 -- 256-255 = 1 комп

(вроде нигде не ошибся =/)

Маска, как видите, меньше 128 не бывает, потому что кол-во подсетей должно быть кратным 256. Т.е. маска 192.168.0.64 обозначала бы 192 компа, а 256 ровно на 192 че-то как-то не делится :)

Запишем те же маски в том же порядке, но в виде двоичной записи:

255.255.255.0 -- 11111111.11111111.11111111.00000000

255.255.255.128 -- 11111111.11111111.11111111.10000000

255.255.255.192 -- 11111111.11111111.11111111.11000000

255.255.255.224 -- 11111111.11111111.11111111.11100000

255.255.255.240 -- 11111111.11111111.11111111.11110000

255.255.255.248 -- 11111111.11111111.11111111.11111000

255.255.255.252 -- 11111111.11111111.11111111.11111100

255.255.255.254 -- 11111111.11111111.11111111.11111110

255.255.255.255 -- 11111111.11111111.11111111.11111111

Видали фишку? Единички прибавляются по одной слева-направо. А теперь самое интересное, что будет если их посчитать:

255.255.255.0 -- 24

255.255.255.128 -- 25

255.255.255.192 -- 26

255.255.255.224 -- 27

255.255.255.240 -- 28

255.255.255.248 -- 29

255.255.255.252 -- 30

255.255.255.254 -- 31

255.255.255.255 -- 32

Получатся числа, которые часто можно встретить в записях адресов. И значат эти числа простую вещь - кол-во единичек слева направо в маске.

Т.е. зная это число и умея преобразовывать в уме двоичные записи в десятичные - можно вычислить маску. Вот примеры:

8 -- 255.0.0.0

13 -- 255.248.0.0

15 -- 255.254.0.0

18 -- 255.255.192.0

т.е. самый первый пример можно записать как, сеть \ маска:

192.168.0.0 \ 24

где 24 это: 11111111.11111111.11111111.00000000 или 255.255.255.0

Вот такая арифметика ^_^

Ах, да, вот два нюанса:

1) Такие маски как 255.255.192.128 или 255.128.224.0 не допускаются. Т.е. если какое-то число в маске не равно 255., то все остальные числа в маске за ним должны быть равны 0. Т.е. касательно этих двух примеров возможны лишь маски: 255.255.192.0 и 255.128.0.0 соответственно

2) Использовать маску 255.255.255.254 смысла нет, так как это 2 компа, и оба адреса зарезервированы, один под сеть, второй как широковещательный. По крайней мере я так понял

Уникальность ему предоставляет IP-адрес. IP-адрес — это последовательность единиц и нолей, равная 32 знакам (1100100111. ) — страшно и непонятно :).

Для наглядности и удобства эту последовательность разбили на 4 равные части и перевели в десятичную систему исчисления.

То есть максимально возможная группа цифр — это 255.255.255.255.

Маска подсети:

Что такое маска подсети? А это часть ip-адреса. IP-адрес поделили на две неравные части. Первые 24 знака (бита) — маска, а остальные 8 — адрес хоста в подсети.

Маска подсети нужна для определения того, является ли компьютер которому отправляется пакет, компьютером той же подсети, что и наш. Если маска у нас одна, тогда шлем напрямки к компу-получателю, если же нет, то шлем пакет шлюзу (шлюз — это комп, маршрутизатор или программа для сопряжения компьютерных сетей, использующих разные протоколы).

Как работает сеть? Если сказать просто, то так: компьютер отсылает пакет абы куда :), но в пакете есть информация в которой записано кому он предназначен — информация о получателе. Пакет может прийти хосту, для которого он не предназначен. Хост проверит по записанной ключевой информации принадлежность пакета, убедится, что пакет не для него, и выбросит его как ненужный. И так происходит пока пакет не придет к получателю.

Что за информация записана в пакете, по которой хосты определяют принадлежность пакета получателю?

Записаны

MAC-адрес получателя и ip-адрес получателя. MAC-адрес вещь уникальная, в пределах земного шара :).

При тривиальных условиях, то есть когда компьютеры в одной подсети, записывается MAC-адрес получателя и ip-адрес получателя, а когда пакет шлем через шлюз, то в пакете указывается MAC-адрес шлюза (его мы узнаем из ip-адреса шлюза с помощью ARP-запроса) и ip-адрес компьютера-получателя.

DNS-сервер — это компьютер, который знают всё про всех :). Это глобальное определение.

На деле, всё примерно так: есть DNS-серверы национальные (российский, украинский, белорусский, немецкий, . ), под ними DNS-серверы региональные (калининградская область, ленинградская область и т.д.), под региональными — местные DNS-серверы. Национальные серверы знают друг о друге и о серверах которые ниже, региональные знают о серверах которые выше и ниже них. В общем железа хватает, для того, чтобы определить что кому переслать.

Если же DNS-сервер не отвечает, то мы отправляем запрос второму DNS-серверу.

Если у вас не работает интернет, проверьте, может быть не прописаны или прописаны но неправильно DNS-серверы.

IP-адреса есть уникальные (белые, реальные, внешние) и неуникальные (серые, внутренние).

Адреса, относящиеся к подсетям, представленным ниже, не используются в интернете в качестве реальных адресов.

- 10.0.0.0 — 10.255.255.255 (одна сеть класса A)

- 172.16.0.0 — 172.31.255.255 (шестнадцать сетей класса B)

- 192.168.0.0 — 192.168.255.255 (256 сетей класса C)

Это «серые», «внутренние» адреса. Они используются в локальных компьютерных сетях, которые если и имеют выход в интернет, то только через шлюз, у которого есть внешний ip-адрес. Если у этого шлюза вторая сеть — интернет, и адрес внешний, то необходимо настроить на нем технологию транслирования сетевых адресов (network address translation, NAT). Это делается для того, чтобы сетевые пакеты из локальной сети, прошедшие через него в интернет, не имели серого адреса-отправителя, т.к. в этом случае сервер, для которого предназначен пакет, не поймет, кому именно из миллионов локальных сетей возвращать ответный пакет. При использовании NAT, шлюз меняет адрес отправителя на свой внешний адрес, а у себя записывает, что «ответные пакеты с этого сервера перенаправлять такому-то компьютеру. ».

В этом случае используется SNAT (source network address translation).

Если же нам необходимо изменять адрес получателя (например, в нашей локальной сети есть сервер терминалов с серым адресом, а мы бы хотели иметь к нему доступ из интернета), то можно использовать на нашем шлюзе DNAT (destination network address translation) — «проброс портов».

То есть мы указываем в правилах файервола, что пакеты, предназначенные нам и пришедшие на порт 3160, перенаправлять на внутренний серый адрес сервера терминалов.

Определение состояния сетевых устройств и средств.

Если рассматривать самое простое соединение, т.е. компьютер в локальной сети и получает настройки автоматически, то необходимо выполнить команду:

Далее, для изменения настроек нам понадобятся права суперпользователя, по этому будем использовать программу sudo.

sudo dhclient eth0

(команду dhclient надо запускать с правами суперпользователя).

Команда ifconfig (без параметров), отображает информацию только об активных сетевых интерфейсах.

Просмотреть информацию по всем интерфейсам можно командой ifconfig -a, выбрать необходимый из них (eth0, или eth1, или eth0:1) и работать с ним.

В Ubuntu имена сетевых устройств имеют вид ethN, где N — число, означающее номер устройства связи в системе.

Нумерация устройств начинается с нуля. Если в компьютере две сетевых карты, то они будут с идентификаторами eth0 и eth1. Если в сетевую карту ethN вставлен сетевой провод, идущий в модем, роутер или свитч, будет написано «RUNNING», на первом рисунке это видно.

Интерфейс eth0 — это карта Ethernet, к которой можно подключить сетевой кабель. В текущий момент сетевой кабель подключен, поэтому интерфейс активен, и для него отображаются ip-адрес, широковещательный адрес и маска подсети:

Интерфейс eth0 — карта Ethernet. Сетевой кабель подлючен, интерфейс активен, присвоен ip(192.168.1.254) и маска подсети(255.255.255.0):

Интерфейс lo — интерфейс обратной петли и позволяет компьютеру обращатся к самому себе. Интерфейс имеет ip-адрес 127.0.0.1 и необходим для нормальной работы системы:

Команда ifconfig -a удобна в тех случаях, когда надо быстро выяснить состояние интерфейсов, в частности, если необходимо узнать их ip-адреса. Помимо сведений о конфигурации сетевых интерфейсов команда выдает еще много полезной информации, например, количество отправленных и полученных пакетов (параметры RX и TX).

Настройка сетевого интерфейса при помощи ifconfig

Команда ifconfig позволяет конфигурировать сетевой интерфейс по вашему усмотрению и предлагает широкие возможности для этого.

Чтобы получить подробную информацию по команде, пишем в терминале:

man ifconfig

Если компьютер со статическим ip-адресом и не имеет доступа ни к другим сетям ни к интернету, то команда настройки сетевого интерфейса будет такой:

sudo ifconfig eth0 192.168.1.2 netmask 255.255.255.0 up

eth0 — идентификатор сетевого оборудования (сетевая карта).

192.168.1.2 — присваеваемый ip-адрес.

netmask 255.255.255.0 — присваеваемая маска подсети.

up — поднять интерфейс (то есть применить изменения, начать работу сетевой карте).

down — остановить интерфейс.

Команда: sudo ifconfig eth0 down Т.е. остановить работу сетевой карты с eth0 идентификатором.

Сначала выясняем наш старый mac-адрес, выполняем команду ifconfig без параметров.

Допустим он у нас такой: 00:00:00:00:00:01.

Производим следующие действия, то есть выполняем последовательность команд:

1) Отключаем интерфейс: ifconfig eth0 down

2) Изменяем MAC: ifconfig eth0 hw ether 00:00:00:00:00:01

3) Включаем интерфейс: ifconfig eth0 up

Все действия можно выполнить одной командой:

sudo ifconfig eth0 down && ifconfig eth0 hw ether 00:00:00:00:00:01 up

&& — означает, выполнить следующую команду при успешном выполнении предыдущей команды.

Как я писал выше, все эти настройки действительны лишь до перезагрузки системы. Сделаем их постоянными следующим образом:

Редактируем файл /etc/network/interfaces

Теперь приступим к редактированю файла настройки сетевых интерфейсов. Вот эти настройки и будут долговременными :), пока мы их не поменяем в файле снова.

Набираем команду ifconfig -a Видим список всех (активных и неактивных) сетевых устройств, которые именуются как eth0, eth1, eth2 и т.д.

На скриншоте вы видите три устройства:

еth0 — первая сетевая карта.

lo — локальная петля.

Локальная сеть подключена к сетевой карте eth0.

Почти вся информация о настройках сети и методах ее активации, хранится в файле /etc/network/interfaces, именно с ним мы и будем работать, используя редактор.

sudo gedit /etc/network/interfaces

auto lo — говорит о том, что интерфейс lo поднимается автоматически при загрузке системы.

Добавьте в файл строки:

auto eth0 iface eth0 inet static address 192.168.1.254 netmask 255.255.255.0 gateway 192.168.1.1

auto eth0 — сетевая карта eth0 поднимается автоматически во время загрузки системы.

iface eth0 inet static — указывает, что интерфейс (iface) сетевой карты (eth0) находится в диапазоне адресов ipv4 (inet) со статическим ip (static).

address 192.168.1.254 — статический ip адрес, тут пишем свой ip-адрес.

netmask — стандартная маска сети.

gateway — ip-адрес основного шлюза.

Редактирование закончено. Сохраняем и закрываем файл.

Запросите у вашего провайдера услуг Интернет (Internet Service Provider, ISP) адреса основного и вспомогательного серверов DNS и опишите их в файле /etc/resolv.conf.

На примере я укажу адрес DNS-сервер своего провайдера, вы должны ввести свои данные.

Откройте файл для редактирования:

sudo gedit /etc/resolv.conf

Вставьте свои данные:

nameserver 192.168.1.1 nameserver 172.16.0.1

Сохраните и закройте файл.

Для настройки DHCP и получения сетевых параметров автоматически, нужно добавить две строчки (пусть у меня так поднимется карта eth1).

sudo gedit /etc/network/interfaces

Вставьте строчки следующего содержания:

auto eth1 iface eth1 inet dhcp

Ваш файл будет выглядеть так:

auto lo iface lo inet loopback auto eth0 iface eth0 inet static address 192.168.1.254 netmask 255.255.255.0 gateway 192.168.1.1 auto eth1 iface eth0 inet dhcp

Если по каким-либо причинам вы хотите чтобы при загрузке у сетевой карты eth0 был другой mac-адрес, для этого нужно дописать строчку hwaddress ether 00:00:00:00:00:01:

auto eth0 iface eth0 inet static address 192.168.1.254 netmask 255.255.255.0 gateway 192.168.1.1 hwaddress ether 00:00:00:00:00:01

Несколько IP-адресов на одной сетевой карте

На одной сетевой карте может быть несколько ip-адресов, это бывает необходимо, если в коммутатор идут два провода от разных сетей и один от компьютера. В этом случае можно настроить на компьютере адреса обоих сетей без использования дополнительной сетевой карты. Для этого необходимо идентифицировать так называемый алиас (alias) к определенному сетевому интерфейсу, и выглядеть это будет так: сетевой_интерфейс:1 или сетевой_интерфейс:2, т.е. eth0:1 или eth1:2. Идентифицировать его можно следующим образом:

ifconfig eth0:1 192.168.0.5 netmask 255.255.255.0 up

Интересно то, что можно настроить основной интерфейс через dhcp (автоматически) dhclient eth0, а алиас eth0:1 в статику, чего я в альтернативных операционных системах не нашел.

Понятия маска сети и маршрутизация

Примечание: вместо слова маршрутизация часто упротребляют термин роутинг (от англ. route - маршрут).

В терминологии сетей TCP/IP маской подсети или просто "маской" называется битовая последовательность, определяющая, какая часть IP-адреса компьютера относится к адресу сети, а какая - к адресу самого узла в ней. Например, узел (компьютер) с IP-адресом 192.168.0.1 и маской подсети 255.255.255.0 находится в сети 192.168.0.0/24 с длиной префикса в 24 бита.

Примечание: сетевой префикс - это сокращенное обозначение маски.

Другой вариант определения - это определение подсети IP-адресов. Например, с помощью маски подсети можно указать, что один диапазон адресов будет в одной подсети, а другой, соответственно, - в другой.

Чтобы получить адрес сети, зная IP-адрес и маску, необходимо применить к ним операцию поразрядной конъюнкции (логическое И). Например, в случае более сложной маски:

| IP-адрес: 11000000 10101000 00000001 00000010 (192.168.1.2) |

| Маска подсети: 11111111 11111111 11111110 00000000 (255.255.254.0) |

| Адрес сети: 11000000 10101000 00000000 00000000 (192.168.0.0) |

Разбиение одной большой сети на несколько маленьких подсетей позволяет упростить маршрутизацию и уменьшить широковещательный трафик, который, со временем, может вылиться в широковещательный шторм.

Как рассчитать маску? Например, нам нужна подсеть для 28 компьютеров + 2 спец адреса (номер сети и широковещательный адрес, они всегда должны учитываться), т.е. нам нужно 30 IP адресов. Ищем ближайшую большую степень двойки, 2^5 = 32.

Хотя это не широко используемый способ (насколько я знаю), я считаю маски так: от 256 отнимем 32 т.е. 256-32 = 224, получим маску 255.255.255.224. Наложив маску на IP получим диапазон доступных адресов. Для сети 192.168.0.0 и маски 255.255.255.224 получается диапазон от 192.168.0.0-31, следующая подсеть будет 192.168.0.32-63, и т.д. с шагом в 32.

Маршрутизация между сетями и маски подсетей

Бесклассовая адресация (Classless Inter-Domain Routing - CIDR) это метод IP-адресации, позволяющий гибко управлять пространством IP-адресов, не используя жёсткие рамки классовой адресации. Использование этого метода позволяет экономно использовать ограниченный ресурс сетевых адресов, поскольку здесь можно применять различные маски к различным подсетям.

Для удобства можно воспользоваться вот этой таблицей масок CIDR

Как же рассчитать вручную статическую маршрутизацию и объединение маршрутов?

Предположим, за роутером у нас есть сети 192.168.0.0/24 и 192.168.1.0/24, до роутера сеть 10.0.0.0/24, IP роутера -10.0.0.254. Для того чтобы не прописывать 2 маршрута, можно использовать объединение сетей маской, т.е. мы получим сеть 192.168.0.0/23 (255.255.254.0), теперь достаточно указать всего один маршрут.

Так можно сделать один маршрут во множество сетей, доступных через один роутер, не прописывая их по одной.

Пример построения сети используя CIDR

Предположим, у нас есть организация: «Рога и Копыта» и 2 дочерних - «Головы и Хвосты» и «Кожа и кости». Все компании подключены к Интернету через ADSL. Также у нас есть удаленный клиент. Дочерние компания и клиент подключаются к главной через VPN тоннели.

Цель: создать наиболее оптимальные статические маршруты используя CIDR

Вот так будет выглядеть наша сеть на карте (фото ниже кликабельно):

Примечание: В таблицах ниже показаны только маршруты которые относятся к этим организациям. ADSL модемы, в принципе, не важны и показаны только для завершенности схемы и мы не будем выделять для них отдельные сети.

Ниже показано, как будут выглядеть таблицы маршрутизации на роутерах компаний.

RiK R1 – главный роутер, на нем поднят VPN (PPTP) сервер защищенного соединения и он отвечает за всю маршрутизацию между компаниями.

Вот такая у него будет таблица маршрутизации:

| Destination | Netmask | Gateway |

| 192.168.254.0 | 255.255.255.0 | Непосредственно |

| 192.168.0.0 | 255.255.255.0 | Непосредственно |

| 192.168.1.0 | 255.255.255.0 | Непосредственно |

| 192.168.4.0 | 255.255.252.0 | 192.168.0.253 |

| 172.30.0.0 | 255.255.255.0 | 192.168.254.1 |

| 172.30.4.0 | 255.255.254.0 | 192.168.254.2 |

Для роутера RiK R2 - своя

| Destination | Netmask | Gateway |

| 192.168.4.0 | 255.255.255.0 | Непосредственно |

| 192.168.5.0 | 255.255.255.0 | Непосредственно |

| 192.168.6.0 | 255.255.255.0 | Непосредственно |

| 0.0.0.0 | 0.0.0.0 | 192.168.0.254 |

Для роутера GiH R1

| Destination | Netmask | Gateway |

| 192.168.254.0 | 255.255.255.0 | Непосредственно |

| 192.168.0.0 | 255.255.0.0 | 192.168.254.254 |

| 172.30.0.0 | 255.255.255.0 | Непосредственно |

| 172.30.4.0 | 255.255.254.0 | 192.168.254.254 |

Для маршрутизатора KiK R1

| Destination | Netmask | Gateway |

| 192.168.254.0 | 255.255.255.0 | Непосредственно |

| 192.168.0.0 | 255.255.0.0 | 192.168.254.254 |

| 172.30.0.0 | 255.255.255.0 | 192.168.254.1 |

| 172.30.4.0 | 255.255.254.0 | Непосредственно |

| 172.30.5.0 | 255.255.254.0 | Непосредственно |

И - для удаленного клиента

| Destination | Netmask | Gateway |

| 192.168.254.0 | 255.255.255.0 | Непосредственно |

| 192.168.0.0 | 255.255.0.0 | 192.168.254.254 |

| 172.30.0.0 | 255.255.248.0 | 192.168.254.254 |

Как это все работает? Предположим, клиент с адресом 172.30.5.31 из ООО «Кожа и кости» обращается к серверу RiK Server Serv1 S1 на IP 192.168.0.1

Трасса (tracert) прохождения пакетов (данных) для него будет выглядеть так:

KiK R1 → RiK R1 → RiK Server Serv1 S1

172.30.5.254 → 192.168.254.254 → 192.168.0.1

Запустим команду «ping» с этого же клиента на компьютер с IP 192.168.4.12

KiK R1 → RiK R1 → RiK R2 → Comp 192.168.4.12

172.30.5.254 → 192.168.254.254 → 192.168.0.253 → 192.168.4.12

Клиент с IP 192.168.5.54 обращается к серверу GiH Server Serv1 с IP 172.30.0.1

RiK R2 → RiK R1 → GiH R1 → GiH Server Serv1

192.168.5.254 → 192.168.0.254 → 192.168.254.1 → 172.30.0.1

В следующей статье мы с Вами рассмотрим настройку сети на нашем сервере из консоли терминала.

Оставить свой комментарий или пожелание Вы можете в самом низу страницы, а связаться с автором статьи можно вот по этому адресу:

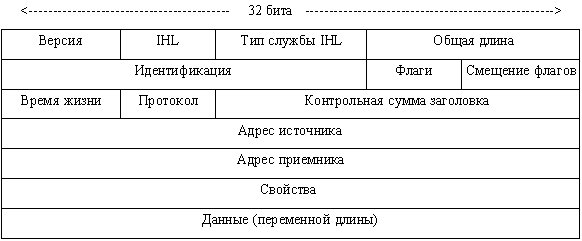

1. IP (Internet Protocol) – протокол сетевого уровня, который содержит информацию об адресации и некоторую управляющую информацию для маршрутизации пакетов. Протокол описан в запросе на комментарий 791 ( RFC 791).

Версия – Версия используемого протокола IP

IHL (IP header length ) – длина IP -заголовка. Длина заголовка в 32-разрядных блоках

Тип службы – определяет управление протоколом верхнего уровня ( TCP или UDP ) и присваивает важность пакету.

Общая длина – Длина всего ip -пакета в байтах, включая данные и заголовок.

Идентификация – целое уникальное число, определяющее пакет. Используется при сборке фрагментированных пакетов.

Флаги – Состоит из 3-х бит . Первый бит определяет, может ли пакет быть фрагментирован, а второй – является ли пакет последним в серии фрагментированных. Третий бит не используется.

Смещение флагов – содержит значение позиции данных фрагмента относительно начала данных. Используется только в фрагментированных пакетах.

Время жизни – Счетчик, который постепенно уменьшается до нуля (на единицу при прохождении каждого маршрутизатора), после чего пакет уничтожается во избежание бесконечной передачи по сети.

Протокол – Протокол верхнего уровня ( TCP или UDP )

Контрольная сумма заголовка – Помогает убедиться в целостности пакета.

Адрес источника – определяет узел-отправитель

Адрес приемника – определяет узел-получатель

Свойства – Позволяет IP определять различные свойства, например безопасность

Данные – Информация верхнего уровня.

Протокол IP как протокол сетевого уровня неразрывно связан с понятием адресации. Адрес IP – это 32-разрядный адрес , который содержит 4 группы по одному байту, обычно записываемых в 10-тичном виде через точку. Каждая группа называется октетом. Минимальное значение октета – 0, максимальное – 255.

Протокол IP определяет также понятие подсети. Это группа ip -адресов, имеющая общую маршрутизацию.

Подсети определяются масками. Маска – это часть сетевого адреса, определяющая какие биты адреса относятся к сети, а какие – к хосту. Биты маски, установленные в 1 определяют сеть , а в 0 – хост .

Маска подсети 255.255.255.0 в двоичном виде будет выглядеть:

11111111 11111111 11111111 00000000

Отсюда можно сделать вывод , что для того чтобы найти адрес 192.168.2.31 нужно найти сеть 192.168.2.0, а в ней хост 31.

IP -адреса делятся на пять классов – A, B, C, D и E. Для коммерческого использования предназначены только первые 3.

* - один адрес зарезервирован как широковещательный, и один – для сети.

Существуют также специально выделенные диапазоны сетей для использования в локальных сетях. Это так называемые фэйковые сети (от англ. fake – обманывать, также их называют приватными, серыми адресами). Эти сети не маршрутизируются в сети интернет . Выделены диапазоны для 3 классов сетей :

2. Настройка протокола IP в Linux может выполняться как с помощью встроенных средств, таких как netconf от RedHat, так и вручную.

Для отображения параметров протокола IP используется команда /sbin/ifconfig. С помощью этой же команды можно настроить устройство или добавить второй ip для карты:

Однако в RedHat-системах принято настраивать протокол IP с помощью системы стартовых скриптов на основе файлов настроек:

/etc/sysconfig/network – основной конфигурационный файл сети. В нем описан сам факт использования сети, имя хоста , маршрут по умолчанию и адреса DNS :

/etc/sysconfig/network-scripts/ifcfg-<псевдоним устройства> - описывает параметры сетевого устройства:

Нужно учесть, что в выводе команды ifconfig вы будете видеть название устройства, указанного в названии файла, а реально будет использовано устройство, указанное в файле. Причем эти названия не обязательно должны совпадать. Например, в вывод ifconfig можно установить ppp0, хотя реально будет использоваться eth0.

3. Маршрутизация в интернет построена на данных о IP -подсетях, а также о группах подсетей, принадлежащих крупным магистральным провайдерам. Такие группы адресов называются автономными областями. Маршрутизация может быть статической, на основе заранее созданных человеком маршрутов и динамической, когда маршруты создаются протоколами маршрутизации, такими как RIP ( Routing Information Protocol – протокол информации и маршрутизации), OSPF ( Open Short Path First – использовать короткий путь сначала), BGP ( Border Gateway Protocol – протокол граничного шлюза) и др. Их рассматривать мы не будем. У маршрутизатора есть набор правил, определяющих сетевой интерфейс , на который может быть отправлен пакет в зависимости от адреса получателя, а также маршрут по умолчанию, куда отправляются пакеты, не соответствующие общим правилам, например:

Таким образом, когда маршрутизатор получит пакет с адресом получателя 192.168.2.31, то он отправит его в интерфейс eth0, а если он получит пакет для 80.92.30.1, то отправит его в интерфейс wan0. Может быть также, что вместо маршрута-устройства задан адрес сетевого шлюза. В этом случае маршрутизация пакетов будет осуществляться с помощью шлюза, а хост , у которого указан шлюз сможет напрямую адресовать только хосты собственной подсети. Совсем другой тип маршрутизации применяется в автономных областях. В этом случае на магистральных развязках пакеты для всех подсетей области отправляются на граничный маршрутизатор области, а он уже выполняет внутриобластную маршрутизацию. Как центральная магистральная развязка в России используется группа маршрутизаторов магистральных провайдеров, таких как РосТелеКом, ТрансТелеКом, МТУ Интел, географически расположенная на международной телефонной станции М9 в г. Москве. Именно из этой точки осуществляется трансляция потоков данных между крупными российскими магистральными провайдерами, а также за рубеж. Для настройки статической маршрутизации в Linux используется команда /sbin/route .

Введенная без параметров она показывает таблицу маршрутизации, используемую на ПК/сервере. Использование команды описано подробно в man-странице. Я же приведу несколько примеров:

Читайте также: