Аналог winmtr для linux

WinMTR - бесплатный инструмент для диагностики сети.

WinMTR - это приложение для Windows, которое объединяет функции утилит traceroute и ping в одном инструменте диагностики сети.

WinMTR является эквивалентом mtr для Windows, разработанным Appnor. Функционально они очень похожи, хотя на самом деле WinMTR не имеет общего кода с mtr из-за существенных различий между * nix и сетевыми стеками Windows.

Альтернативы для WinMTR

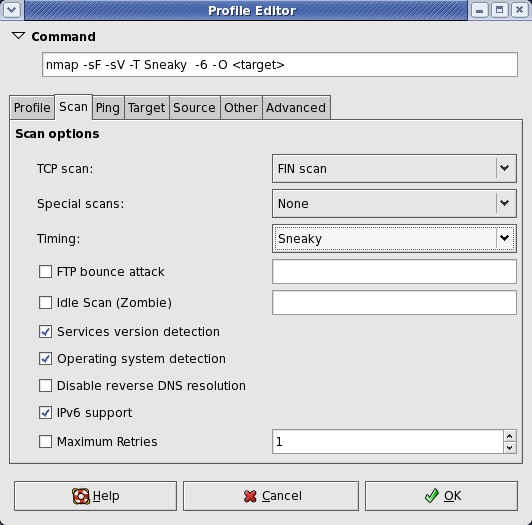

207Nmap ("Network Mapper") - бесплатная утилита с открытым исходным кодом (лицензия) для исследования сети или аудита безопасности.

Nmap («Network Mapper») - это бесплатная утилита с открытым исходным кодом (лицензия) для исследования сети или аудита безопасности. Многие системные и сетевые администраторы находят её полезной для таких задач, как инвентаризация сети, управление расписаниями обновления служб и мониторинг времени работы хоста или службы.

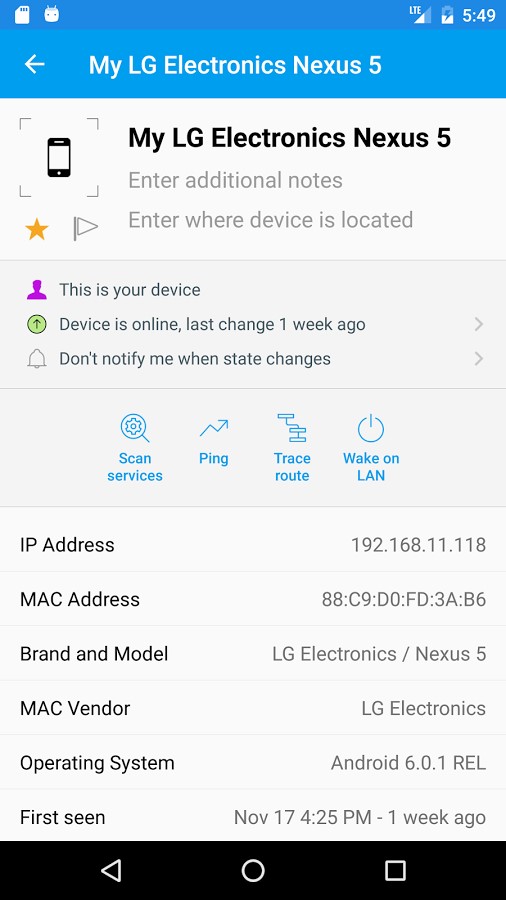

106Узнайте, какие устройства подключены к любой сети Wi-Fi, сопоставьте устройства, обнаружите злоумышленников.

- Бесплатная

- Windows

- Android

- iPhone

- Mac OS

- Онлайн сервис

Fing, высококлассный, абсолютно бесплатный и сверхбыстрый сетевой сканер, которым пользуются миллионы домов и специалистов по всему миру.

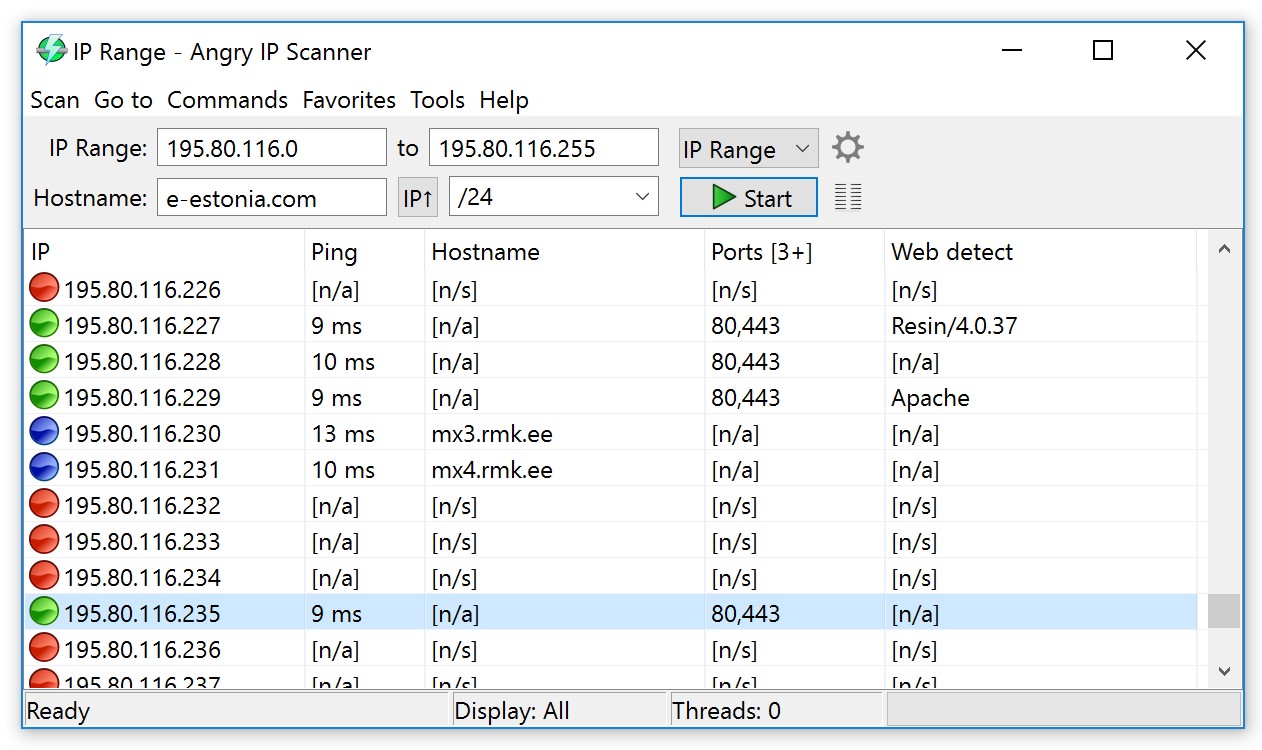

69Открытый и кроссплатформенный сетевой сканер, разработанный для быстрого и простого использования.

Angry IP scanner - это очень быстрый сканер IP-адресов и портов. Он может сканировать IP-адреса в любом диапазоне, а также любые их порты. Сканер кроссплатформенный и легкий, не требует установки, его можно свободно копировать и использовать где угодно.

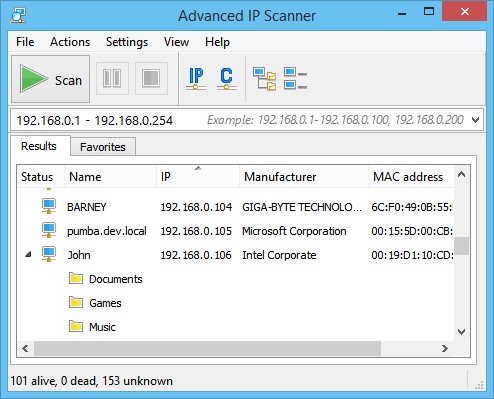

55advanced-ip-scanner показывает все сетевые устройства, дает вам доступ к общим папкам и даже может удаленно включать компьютеры.

Надежный и бесплатный сетевой сканер для анализа локальной сети. Программа показывает все сетевые устройства, дает вам доступ к общим папкам, обеспечивает удаленное управление компьютерами (через RDP и Radmin) и даже может удаленно выключать компьютеры. Он очень прост в использовании. Этот сканер должен быть в арсенале у каждого сетевого администратора.

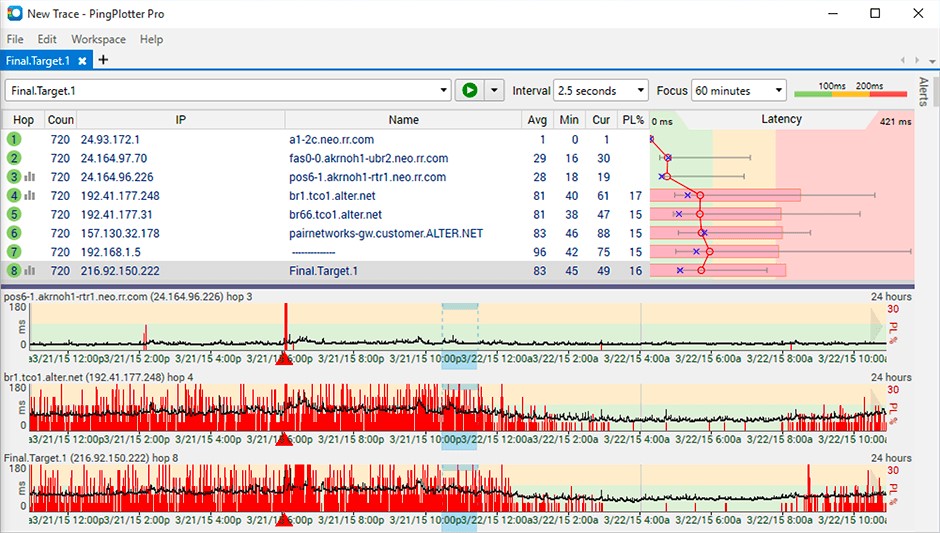

23PingPlotter - это графический инструмент traceroute и ping, который визуализирует производительность сети таким образом, чтобы быстрее и проще определять источник проблем.

PingPlotter - это инструмент для диагностики и устранения неисправностей в сети. Приложение использует комбинацию traceroute, ping и whois для быстрого сбора данных, позволяет вам собирать данные с течением времени, чтобы предоставить информацию, которая необходима для выявления проблем (как краткосрочных данных, так и долгосрочных).

14Mtr объединяет функциональность программ traceroute и ping.

Mtr объединяет функциональность программ traceroute и ping в одном инструменте диагностики сети.

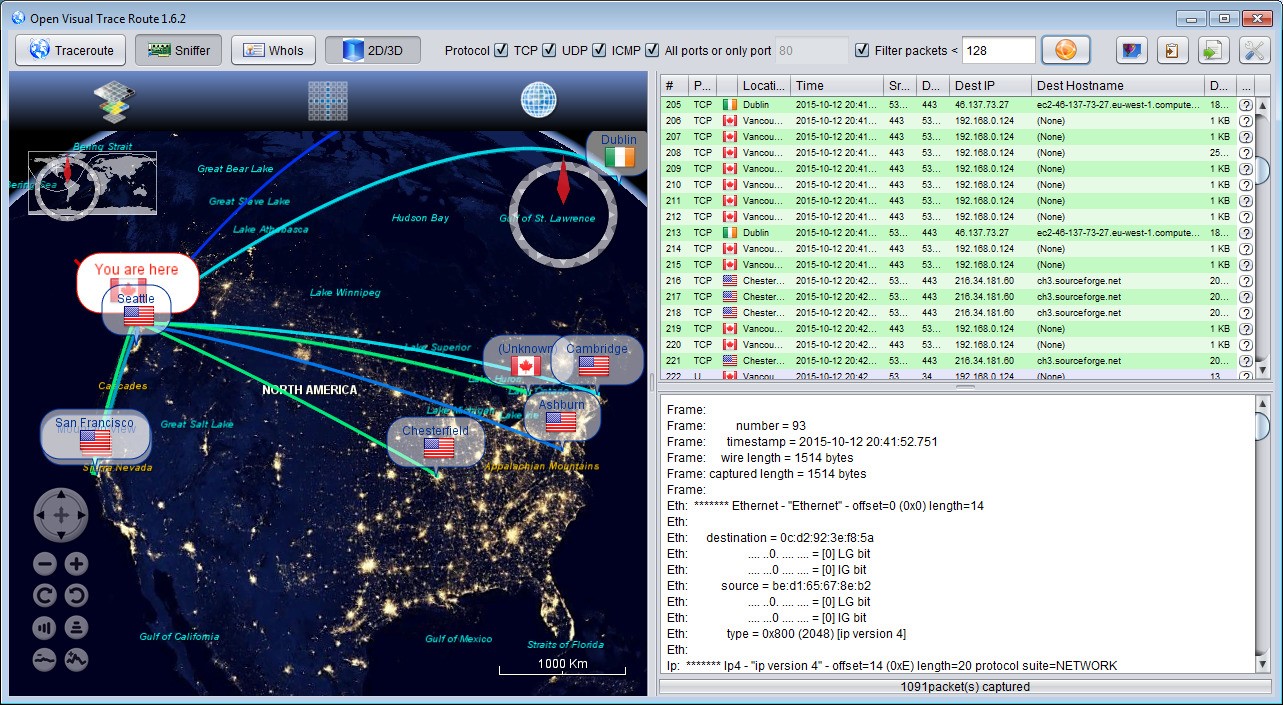

4Кроссплатформа с открытым исходным кодом (Windows / Linux / Mac) Java Visual Traceroute, анализатор пакетов и Whois.

Open Visual Traceroute - это бесплатное приложение для диагностики компьютерной сети. Open Visual Traceroute кроссплатформенный инструмент Java Visual Networking с открытым исходным кодом.

Что в этом списке?

В списке находится программы которые можно использовать для замены WinMTR.

Это аналоги похожие по функционалу на WinMTR, которые заменяют программу частично или полностью. Этот список содержит 7 замен.

С помощью пользователей мы собираем каталог похожих друг на друга программ, чтобы вы могли подобрать альтернативу и скачать их. На сайте можно скачать популярные программы для Windows, Mac Os, Android и iPhone

Существуют Linux-команды, которые всегда должны быть под рукой у системного администратора. Эта статья посвящена 7 утилитам, предназначенным для работы с сетью.

Этот материал — первый в серии статей, построенных на рекомендациях, собранных от множества знатоков Linux. А именно, я спросил у наших основных разработчиков об их любимых Linux-командах, после чего меня буквально завалили ценными сведениями. А именно, речь идёт о 46 командах, некоторые из которых отличает тот факт, что о них рассказало несколько человек.

В данной серии статей будут представлены все эти команды, разбитые по категориям. Первые 7 команд, которым и посвящена эта статья, направлены на работу с сетью.

Команда ip

Команда ip — это один из стандартных инструментов, который необходим любому системному администратору для решения его повседневных задач — от настройки новых компьютеров и назначения им IP-адресов, до борьбы с сетевыми проблемами существующих систем. Команда ip может выводить сведения о сетевых адресах, позволяет управлять маршрутизацией трафика и, кроме того, способна давать данные о различных сетевых устройствах, интерфейсах и туннелях.

Синтаксис этой команды выглядит так:

Самое важное тут — это <OBJECT> (подкоманда). Здесь можно использовать, помимо некоторых других, следующие ключевые слова:

- address — адрес протокола (IPv4 или IPv6) на устройстве.

- tunnel — IP-туннель.

- route — запись таблицы маршрутизации.

- rule — правило в базе данных политики маршрутизации.

- vrf — управление виртуальными устройствами маршрутизации и перенаправления трафика.

- xfrm — управление IPSec-политикой.

Вывод IP-адресов, назначенных интерфейсу на сервере:

Назначение IP-адреса интерфейсу, например — enps03 :

Удаление IP-адреса из интерфейса:

Изменение статуса интерфейса, в данном случае — включение eth0 :

Изменение статуса интерфейса, в данном случае — выключение eth0 :

Изменение статуса интерфейса, в данном случае — изменение MTU eth0 :

Изменение статуса интерфейса, в данном случае — перевод eth0 в режим приёма всех сетевых пакетов:

Добавление маршрута, используемого по умолчанию (для всех адресов), через локальный шлюз 192.168.1.254, который доступен на устройстве eth0 :

Добавление маршрута к 192.168.1.0/24 через шлюз на 192.168.1.254:

Добавление маршрута к 192.168.1.0/24, который доступен на устройстве eth0 :

Удаление маршрута для 192.168.1.0/24, для доступа к которому используется шлюз 192.168.1.254:

Вывод маршрута к IP 10.10.1.4:

Команда ifconfig

Команда ifconfig до определённого времени представляла собой один из основных инструментов, используемых многими системными администраторами для настройки сетей и решения сетевых проблем. Теперь ей на замену пришла команда ip , о которой мы только что говорили. Но если вас, всё же, интересует эта команда, можете взглянуть на данный материал.

Команда mtr

MTR (Matt's traceroute) — это программа, работающая в режиме командной строки, представляющая собой инструмент для диагностики сетей и устранения сетевых неполадок. Эта команда совмещает в себе возможности ping и traceroute . Она, как traceroute , может выводить сведения о маршруте, по которому сетевые данные идут от одного компьютера к другому. Она выводит массу полезных сведений о каждом шаге маршрутизации, например — время ответа системы. Благодаря использованию команды mtr можно получить довольно подробные сведения о маршруте, можно обнаружить устройства, которые вызывают проблемы при прохождении данных по сети. Если, например, наблюдается рост времени ответа системы, или рост числа потерянных пакетов, это позволяет с уверенностью говорить о том, что где-то между исследуемыми системами возникла проблема с сетевым соединением.

Синтаксис команды выглядит так:

Рассмотрим несколько распространённых способов применения mtr .

Если вызвать эту команду, указав лишь имя или адрес хоста — она выведет сведения о каждом шаге маршрутизации. В частности — имена хостов, сведения о времени их ответа и о потерянных пакетах:

Вот — вариант использования mtr , когда вместо имён хостов выводятся их IP-адреса (речь идёт о ключе -g , благодаря которому вместо имён выводятся числовые IP-адреса):

А следующий вариант команды позволяет выводить и имена, и IP-адреса хостов:

А так можно получить отчёт, содержащий результаты работы mtr :

Вот — ещё один вариант получения такого отчёта:

Для того чтобы принудительно использовать TCP вместо ICMP — надо поступить так:

А вот так можно использовать UDP вместо ICMP:

Вот — вариант команды, где задаётся максимальное количество шагов маршрутизации:

Так можно настроить размер пакета:

Для вывода результатов работы mtr в формате CSV используется такая команда:

Вот — команда для вывода результатов работы mtr в формате XML:

Команда tcpdump

Утилита tcpdump предназначена для захвата и анализа пакетов.

Установить её можно так:

Прежде чем приступить к захвату пакетов, нужно узнать о том, какой интерфейс может использовать эта команда. В данном случае нужно будет применить команду sudo или иметь root-доступ к системе.

Если нужно захватить трафик с интерфейса eth0 — этот процесс можно запустить такой командой:

Или — такой, с указанием (через ключ -c ) количества пакетов, которые нужно захватить:

▍ Захват трафика, идущего к некоему хосту и от него

Можно отфильтровать трафик и захватить лишь тот, который приходит от определённого хоста. Например, чтобы захватить пакеты, идущие от системы с адресом 8.8.8.8 и уходящие к этой же системе, можно воспользоваться такой командой:

Для захвата трафика, идущего с хоста 8.8.8.8, используется такая команда:

Для захвата трафика, уходящего на хост 8.8.8.8, применяется такая команда:

▍ Захват трафика, идущего в некую сеть и из неё

Трафик можно захватывать и ориентируясь на конкретную сеть. Делается это так:

Ещё можно поступить так:

Можно, кроме того, фильтровать трафик на основе его источника или места, в которое он идёт.

Вот — пример захвата трафика, отфильтрованного по его источнику (то есть — по той сети, откуда он приходит):

Вот — захват трафика с фильтрацией по сети, в которую он направляется:

▍ Захват трафика, поступающего на некий порт и выходящего из некоего порта

Вот пример захвата трафика только для DNS-порта по умолчанию (53):

Захват трафика для заданного порта:

Захват трафика для всех портов кроме 80 и 25:

Команда netstat

Инструмент netstat используется для вывода сведений о сетевых соединениях и таблицах маршрутизации, данных о работе сетевых интерфейсов, о masquerade-соединениях, об элементах групп многоадресной рассылки. Эта утилита является, как и ifconfig , частью пакета net-tools . В новом пакете iproute2 для достижения тех же целей используется утилита ss .

Если в вашей системе netstat отсутствует, установить эту программу можно так:

Ей, в основном, пользуются, вызывая без параметров:

В более сложных случаях её вызывают с параметрами, что может выглядеть так:

Можно вызывать netstat и с несколькими параметрами, перечислив их друг за другом:

Для вывода сведений обо всех портах и соединениях, вне зависимости от их состояния и от используемого протокола, применяется такая конструкция:

Для вывода сведений обо всех TCP-портах применяется такой вариант команды:

Если нужны данные по UDP-портам — утилиту вызывают так:

Список портов любых протоколов, ожидающих соединений, можно вывести так:

Список TCP-портов, ожидающих соединений, выводится так:

Так выводят список UDP-портов, ожидающих соединений:

А так — список UNIX-портов, ожидающих соединений:

Вот — команда для вывода статистических сведений по всем портам вне зависимости от протокола:

Так выводятся статистические сведения по TCP-портам:

Для просмотра списка TCP-соединений с указанием PID/имён программ используется такая команда:

Для того чтобы найти процесс, который использует порт с заданным номером, можно поступить так:

Команда nslookup

Команда nslookup используется для интерактивного «общения» с серверами доменных имён, находящимися в интернете. Она применяется для выполнения DNS-запросов и получения сведений о доменных именах или IP-адресах, а так же — для получения любых других специальных DNS-записей.

Рассмотрим распространённые примеры использования этой команды.

Получение A-записи домена:

Просмотр NS-записей домена:

Выяснение сведений о MX-записях, в которых указаны имена серверов, ответственных за работу с электронной почтой:

Обнаружение всех доступных DNS-записей домена:

Проверка A-записи для выяснения IP-адресов домена — это распространённая практика, но иногда нужно проверить то, имеет ли IP-адрес отношение к некоему домену. Для этого нужно выполнить обратный просмотр DNS:

Команда ping

Эта команда, при простом способе её использования, принимает лишь один параметр: имя хоста, подключение к которому надо проверить, или его IP-адрес. Вот как это может выглядеть:

В данном случае работу команды ping можно остановить, воспользовавшись сочетанием клавиш CTRL+C . В противном случае она будет выполнять запросы до тех пор, пока её не остановят. После каждой ping-сессии выводятся сводные данные, содержащие следующие сведения:

- Min — минимальное время, которое требуется на получение ответа от пингуемого хоста.

- Avg — среднее время, которое требуется на получение ответа.

- Max — максимальное время, которое требуется на получение ответа.

Обычно, если запустить команду ping в её простом виде, не передавая ей дополнительные параметры, Linux будет пинговать интересующий пользователя хост без ограничений по времени. Если нужно изначально ограничить количество ICMP-запросов, например — до 10, команду ping надо запустить так:

А для того чтобы увидеть лишь итоговый отчёт работы ping — можно воспользоваться ключом -q :

В системах с несколькими сетевыми интерфейсами можно задавать конкретный интерфейс, которым должна пользоваться команда ping . Например, есть компьютер, имеющий интерфейсы eth0 и eth1 . Если нужно, чтобы команда ping использовала бы интерфейс eth0 — надо запустить её так:

Или можно указать адрес интерфейса. В данном случае речь идёт об IP-адресе 10.233.201.45:

Применяя эту команду, можно указать и то, какую версию протокола IP использовать — v4 или v6:

▍ Destination Host Unreachable

Вероятной причиной получения такого ответа является отсутствие маршрута от локальной хост-системы к целевому хосту. Или, возможно, это удалённый маршрутизатор сообщает о том, что у него нет маршрута к целевому хосту.

▍ Request timed out

▍ Unknown host/Ping Request Could Not Find Host

Такой результат может указывать на то, что неправильно введено имя хоста, или хоста с таким именем в сети просто не существует.

О хорошем качестве связи между исследуемыми системами говорит уровень потери пакетов в 0%, а так же — низкое значение времени получения ответа. При этом в каждом конкретном случае время получения ответа варьируется, так как оно зависит от разных параметров сети. В частности — от того, какая среда передачи данных используется в конкретной сети (витая пара, оптоволокно, радиоволны).

Итоги

Надеемся, вам пригодятся команды и примеры их использования, о которых мы сегодня рассказали. А если они вам и правда пригодились — возможно, вам будет интересно почитать продолжение этого материала.

WinMTR — это программа-клон Linux ПО MTR, редактированная для инсталляции в ОС Виндовс. Основная задача утилиты — выявить и отследить трассировку данных между клиентской машиной и сервером для дальней диагностики сетевых соединений. В результате можно быстро выявить проблему, оценить и устранить. Бесплатно скачать WinMTR на русском языке можно по этой ссылке.

| Лицензия | Свободная |

| ОС | Windows |

| Язык интерфейса | Русский, английский |

| Разработка | Appnor MSP S.R.L. |

| Разновидность программы | Диагностика |

Особенности и функции WinMTR.

При возникновении сложностей с доступом к какому-либо ресурсу сети используется немало программ для анализирования и выявления проблемы. Такие обеспечения, как "Ping", "Patсhping' и "Tracert", используются чаще всего. Любая из указанных выше утилит выдаёт немного данных о возникшей ошибке, но часто бывает, что этой информации недостаточно, более того, у некоторых пользователей возникают трудности при взаимодействии с CMD.

Программа WinMTR является одной из самых популярных в мире для проверки интернет-соединений и способна в разы упростить пользователям проверку связи по сравнению с предыдущими утилитами.

ВинМТР составляет маршрут трафика от компьютера до выбранного ресурса в сети. Во время составления трассировки утилита предоставляет информацию обо всех промежуточных сайтах и перебоях на каждом этапе. При этом, если проводить сравнения со стандартными программами, интерфейс WinMTR намного проще и удобнее.

Информация по установке

После скачивания программы, перед тем как пользоваться ПО, требуется инсталлировать её на компьютер. Запускается утилита двойным кликом по файлу с именем WinMTR.exe. Для быстрого доступа удобно разместить его на рабочем столе.

Значения, которые следует вводить:

Следует выждать, пока системные процессы не отправят хотя бы 60 запросов, при этом усреднённое число запросов — 1/сек. Остановить отправку данных с ПК можно в любое время, активировав кнопку Stop, однако точность полученных результатов возрастает, когда запросов отправляется больше.

Тревожные признаки — достаточно большие потери, при значении Loss, увеличивающемся до 5 % и более, или при длинных задержках, при значении Avg 350 и выше для нескольких ресурсов.

Если принято решение связаться с техподдержкой программы, нужно подготовить скрин экрана или транслировать результаты в текстовый документ с помощью команды экспорта Export TEXT. Далее файл с ошибкой отправляется в поддержку с указанием ресурса, для которого выполнялась диагностика путём пересылки по электронной почте. Для знакомства с полной технической документацией рекомендуется посетить официальный сайт WinMTR.

WinMTR — это программа, которая дает возможность получить трассировку до удаленного узла, узнать время ответа и оценить потери пакетов в канале связи.

Использование

Скачайте файл программы WinMTR из открытых источников и запустите WinMTR.exe

В открывшемся окне в поле Host введите имя или IP-адрес интересующего вас сервера и нажмите на кнопку Start:

Подождите пока система отправит Sent не менее 60 запросов (по умолчанию 1 запрос в секунду);

вы можете прекратить отправлять запросы в любой момент по нажатию кнопки Stop, но чем больше запросов отправлено, тем точнее результат.

Основаниями для беспокойства могут быть большие потери Loss = 5 и более % или высокие задержки Avg = 350 и более продемонстрированные на нескольких ресурсах.

Чтобы сохранить информацию, данные можно экспортировать в текстовый документ с помощью кнопки Export TEXT:

LinuxMTR

В Linux системах установка MTR:

Ubuntu/Debian:

CentOS:

После установки запускаем программу и делаем

Если у Вас возникли трудности в настройке или появились дополнительные вопросы, вы всегда можете обращаться в нашу службу поддержки через систему тикетов.

Читайте также: