Шкаф циско что это такое

Свитч или коммутатор — это сетевое устройство, которое необходимо в двух ситуациях: если вам нужно подключить несколько компьютеров к проводному интернету или настроить локальную сеть в офисе.

Коммутатор с точки зрения конструкции — это самостоятельное устройство с группой разъемов RJ-45. В один такой разъем подключается интернет-кабель. В остальные разъемы также подключаются LAN-кабели, которые проводят интернет от коммутатора к компьютерам, ноутбукам и принтерам.

Для масштабных локальных сетей с большим количеством устройств важен объем таблицы MAC-адресов, то есть объем “памяти” коммутатора для упрощения маршрутизации. Чем больше объем этой таблицы, тем стабильнее будет работа всех компьютеров сети.

Также важно количество портов: их должно быть не меньше, чем устройств, которые вы планируете подключить к локальной сети. Если вы планируете расширять офис, то лучше заранее взять коммутатор с большим количеством портов, чем нужно.

Другой ключевой параметр — скорость, который складывается из скорости портов и скорости коммутации.

Все RJ-45-порты во всех представленных ниже моделях имеют скорость 10/100 Мб/с или 10/100/1000 Мб/с, поэтому на первом параметре не будет останавливаться подробно.

Другой параметр, скорость коммутации, влияет на скорость обработки данных всех устройств одновременно. Например, коммутатор со скоростью коммутации 1 Гб/с и пятью портами сможет передавать сумму данных всех пяти компьютеров на скорости 1 Гб/с и не более. Это значит, что если данные будут передаваться со всех устройств одновременно, передача будет ограничена 200 Мб/с. Этот параметр важен для сетей с большой нагрузкой — если вы понимаете, что скорость одновременной передачи в 200 Мб/с вас не устраивает, нужно поискать коммутатор с большей скоростью коммутации.

Перейдем к дополнительным функциям. Некоторые модели поддерживают технологию PoE: это значит, что через стандартный кабель Ethernet они могут передавать не только интернет, но и электричество. Это актуально для устройств, к которым невозможно или неудобно проводить отдельный электрический кабель: для IP-телефонии, точек доступа беспроводных сетей, IP-камер и сетевых концентраторов.

В качестве дополнительной функции в коммутаторах встречаются порты двойного назначения. Это такие порты с двойным разъемом, к которым можно подключить и RJ-45-кабель, и SFP-кабель. Одновременно используется только один разъем из пары: например, если в SFP слот установлен трансивер с подключением или SFP-кабель, то RJ-45 в этой паре разъемов автоматически блокируется.

Неуправляемые коммутаторы

Это наиболее простые в своей конструкции коммутаторы. Они не содержат в себе инструментов ручного управления, то есть они управляют передачей данных в автоматическом режиме. Такой подход актуален для домашних сетей или офисов с небольшим количеством устройств. Такие коммутаторы похожи по принципу работы на хабы или концентраторы — они работают не с самими данными, а с сигналом, то есть на физическом уровне.

Коммутаторы такого типа довольно похожи друг на друга и отличаются количеством портов и скоростью коммутации: чем портов больше, тем выше должна быть скорость коммутации. В каталоге представлены:

— Cisco SF110D-05 со скоростью коммутации 1 Гб/с и 5 портами;

— Cisco SF110D-08 со скоростью коммутации 1.6 Гб/с и 8 портами;

— Cisco SF110D-16 и Cisco SF110D-16HP со скоростью коммутации 3.2 Гб/с и 16 портами. Второй коммутатор имеет 8 портов с поддержкой PoE с суммарной мощностью 64 Вт;

— Cisco SF110-24 со скоростью коммутации 4.8 Гб/с и 24 портами.

Настраиваемые коммутаторы

Это более продвинутые устройства по сравнению с неуправляемыми моделями. Для таких устройств доступно два режима: автоматический и режим ручного управления. Это промежуточное решение между неуправляемыми и управляемыми коммутаторами, которое подойдет для небольшого офиса. Коммутаторы такого типа настраиваются через веб-интерфейс и поддерживают дополнительный функционал.

8 портов

В нашем каталоге представлено два восьмипортовых коммутатора — Cisco SG250-08 и Cisco SG250-08HP , которые работают со скоростью коммутации 16 Гб/с и таблицей MAC-адресов 8K. Второй коммутатор поддерживает технологию PoE с суммарной мощностью 45 Вт.

24 порта

Еще две настраиваемые модели оснащены 24 портами. Одна модель более бюджетная и подходит для базовых задач, другая понадобится сетям с большой одновременной нагрузкой:

— Cisco SF250-24 со скоростью коммутации 12.8 Гб/с, таблицей MAC-адресов размером 8K, а также с двумя портами двойного назначения 1 Гб/с SFP/RJ-45 и двумя слотами SFP 1 Гб/с;

— Cisco C9300L-24T-4G со скоростью коммутации 56 Гб/с, таблица MAC-адресов составляет 32K, также оснащен четырьмя слотами SFP 1 Гб/с.

48 портов

Наибольшее количество портов в настраиваемых коммутаторах — 48 слотов. В такой конфигурации представлено четыре модели:

— Cisco SF250-48 со скоростью коммутации 17.6 Гб/с, таблицей MAC-адресов объемом 8K, а также с двумя портами двойного назначения 1 Гб/с SFP/RJ-45 и двумя слотами SFP 1 Гб/с;

— Cisco C9300L-48T-4G со скоростью коммутации 104 Гб/с, таблицей MAC-адресов объемом 32K и четырьмя слотами SFP 1 Гб/с;

— Cisco SG250-50 со скоростью коммутации 100 Гб/с, таблицей MAC-адресов объемом 8K и двумя портами двойного назначения 1 Гб/с SFP/RJ-45;

— Cisco SG250X-48 со скоростью коммутации 176 Гб/с, таблицей MAC-адресов объемом 8K, а также с двумя портами 10 Гб/с RJ-45 и двумя слотами SFP+ 10 Гб/с.

Управляемые коммутаторы

Наиболее сложно устроенные коммутаторы. Они поддерживают весь функционал настраиваемых моделей и некоторые дополнительные функции. Такие модели также же работают и в ручном, и в автоматическом режиме. При работе в ручном режиме, они более гибкие в настройке, что делает их более удобными в обслуживании. Оптимальный вариант для обширных локальных сетей.

— Cisco SF350-08 со скоростью коммутации 1.6 Гб/с, таблица MAC-адресов составляет 16K;

— Cisco SG350-10P со скоростью коммутации 20 Гб/с, таблица MAC-адресов составляет 16K, также оснащен 2 портами двойного назначения 1 Гб/с SFP/RJ-45. Коммутатор поддерживает технологию PoE с суммарной мощностью 62 Вт.

Первые две модели с 24 портами имеют скорость коммутации 12.8 Гб/с и таблицу MAC-адресов 16K: это Cisco SF350-24 с двумя портами двойного назначения 1 Гб/с SFP/RJ-45 и двумя слотами SFP 1 Гб/с, а также Cisco SF350-24MP такими же дополнительными портами и поддержкой технологии PoE с суммарной мощностью 375 Вт. Это базовые модели для сетей, которые не сталкиваются с постоянной пиковой нагрузкой.

Остальные модели обладают более высокими параметрами:

— Cisco SG350-28 со скоростью коммутации 56 Гб/с и таблицей MAC-адресов объемом 16K, а также с двумя портами двойного назначения 1 Гб/с SFP/RJ-45 и двумя слотами SFP 1 Гб/с;

— Cisco SF550X-24P со скоростью коммутации 84.8 Гб/с и таблицей MAC-адресов объемом 16K, а также с двумя портами двойного назначения 10 Гб/с SFP+/RJ-45 и двумя слотами SFP+ 10 Гб/с. Этот коммутатор поддерживает технологию PoE с суммарной мощностью 195 Вт;

— Cisco SG350X-24MP со скоростью коммутации 128 Гб/с и таблицей MAC-адресов 16K, а также с двумя портами двойного назначения 10 Гб/с SFP+/RJ-45, двумя слотами SFP+ 10 Гб/с и поддержкой технологии PoE с суммарной мощностью 382 Вт;

— Cisco SG350XG-24F со скоростью коммутации 480 Гб/с, таблица MAC-адресов составляет 32K, оснащен двумя портами двойного назначения 10 Гб/с SFP+/RJ-45 и 22 слотами SFP+ 10 Гб/с.

48 порта

Наибольшее количество портов установлено в трех моделях из нашего каталога. Первая модель — довольно базовая, это Cisco SF350-48 со скоростью коммутации 17.6 Гб/с, таблицей MAC-адресов 16K, а также с двумя портами двойного назначения 1 Гб/с SFP/RJ-45 и двумя слотами SFP 1 Гб/с.

Другие две модели обладают более продвинутыми характеристиками и скоростью коммутации 176 Гб/с:

— Cisco SG550X-48 с таблицей MAC-адресов 16K, двумя портами двойного назначения 10 Гб/с SFP+/RJ-45 и двумя слотами SFP+ 10 Гб/с;

— Cisco SG350X-48MP с таблицей MAC-адресов 16K, двумя портами двойного назначения 10 Гб/с SFP+/RJ-45 и двумя слотами SFP+ 10 Гб/с. Этот коммутатор поддерживает технологию PoE с суммарной мощностью 740 Вт.

Технологии не стоят на месте — обзор новой разработки CISCO в области коммутаторов

Cisco UCS глазами облачного провайдера

Быть облачным провайдером — значит постоянно аккумулировать новые знания и экспертизу. За годы работы мы сформировали достаточно большое количество практик, которых стараемся придерживаться для обеспечения наилучшего уровня сервиса. Одна из них — использование решений комплекса Cisco Unified Computing System. Под катом я хочу рассказать, почему, на наш взгляд, UCS является одним из лучших решений для провайдеров, и обсудить некоторые особенности работы и кейсы использования системы.

С момента появления Cisco UCS на рынке прошло почти 8 лет. Это вполне достаточный срок, чтобы у аудитории сформировалось полное представление о технологии, а из мануалов, обзоров и обучающих статей можно было составить объемистый книжный том. Впрочем, из маркетинговых статей по этой теме получится двухтомник. Мы постараемся поговорить о Cisco UCS максимально предметно: выделим ключевые особенности решения, на их основе обсудим преимущества для для облачных сервис-провайдеров и поделимся кейсами.

Вначале было слово

Термин и тема «конвергентность» вошли в обиход благодаря инженерам HP, это произошло приблизительно 10 лет назад. Собственно, HP же первыми выпустили так называемые конвергентные модули для установки в шасси HP BladeSystem c7000. Они давали возможность, к примеру, выделять на конкретный blade-сервер определенную полосу пропускания. Это был первый шаг к конвергентности, однако это решение не обладало всеми необходимыми признаками конвергентных систем.

На всякий случай поясним: конвергентной инфраструктурой является единый комплекс оборудования и программного обеспечения с единой точкой входа для управления всем оборудованием, входящим в состав комплекса, плюс оркестратор.

Что же касается Cisco UCS, это решение уже полностью соответствует определению конвергентности в части оборудования и входящего в состав комплекса программного обеспечения.

Архитектура решения

Внимательно изучим приведенную выше схему и дадим краткое описание элементов комплекса «сверху-вниз».

Программное обеспечение Cisco UCS Manager

Единая точка входа для управления всеми аппаратными компонентами, изображенными на схеме, и оркестратор, позволяющий управлять компонентами в ручном режиме или через REST API. Это своего рода «мозг» комплекса. Он установлен внутри Fabric Interconnect. Все без исключения настройки оборудования выполняются через интерфейс управления (GUI или CLI) или API UCS Manager.

Fabric Interconnect

Аппаратный unified-коммутатор, построенный на базе Cisco Nexus. Он обеспечивает сетевую связность всех компонент комплекса, а также связность blade-серверов с внешними сетями. В состав комплекса входят два Fabric Interconnect. В последних версиях — FI6332 и FI6454 — поддерживается подключение до 20 шасси 5108, а суммарное количество blade-серверов при этом достигает:

- b480 M5 — до 80 серверов;

- b200 M5 — до 160 серверов.

Шасси c5108

VIC (Virtual Interface Card)

Интеллектуальный адаптер, устанавливаемый в blade-сервер. Позволяет выделять виртуальные сетевые ресурсы как для аппаратных серверов, так и для виртуальных машин. Поддерживает Eth и FC/FCoE-протоколы передачи данных.

Теперь, когда устройство решения более-менее понятно, поговорим о том, почему на наш субъективный взгляд Cisco UCS является одним из самых удобных решений на рынке.

Почему Cisco UCS

Теперь, когда у нас есть четкое представление о том, из чего состоит решение, поговорим о его преимуществах. Чем решение от Cisco лучше, чем его “родственники” — например, те же HP Synergy? Этот вопрос нам нередко задают наши коллеги, хотя ответ (как нам кажется) лежит на поверхности. Дело в следующем:

- универсализм решения, соответствие термину «unified» ⇒ снижение OPEX;

- минимальное количество оборудования позволяет закрыть максимальное количество кейсов (о них чуть ниже), а также простота масштабирования ⇒ снижение CAPEX;

- отличная производительность и балансировка нагрузки, доступность Enterprise-уровня.

Применение на практике

Как и обещали в начале статьи, в этом разделе мы рассмотрим кейсы эксплуатации Cisco UCS. Начнем с обзора нашего опыта и плавно перейдем к конкретным ситуациям.

Ввод оборудования в эксплуатацию

За то время, что мы используем решения Cisco UCS, нам приходилось вводить в эксплуатацию и расширять онлайн 8 комплексов (под комплексом понимается пара Fabric Interconnect и минимум одно blade-шасси), суммарно — 16 FI и более. Самый первый комплекс мы вводили в эксплуатацию в 2014 году, обладая на тот момент минимальным практическим опытом. Этот процесс занял у нас три дня, два из которых были потрачены на изучение документации и понимание логики работы оборудования. Отметим, что документация у Cisco оформлена на уровне лучших образцов RedBook от IBM — те, кто знаком, поймут сравнение.

Разобравшись с логикой и основными принципами настройки, мы без труда собрали и запустили оборудование. Затем выполнили обновление прошивок всех компонентов, настроили шаблоны профилей серверов и создали профили. Всего за один рабочий день.

Дальнейшее внедрение выполнялось в рамках стандартных ITIL-процедур управления изменениями и занимало не более четырех часов на развертывание каждой пары FI и одного-двух шасси с момента включения по питанию до полной готовности шасси к использованию, включая создание и настройку всех необходимых шаблонов и политик.

Использование REST API и PowerTools-модулей может ускорить процедуру инсталляции. К примеру, копирование 500+ VLAN на новую инсталляцию выполняется всего двумя простыми действиями с помощью PowerTools:

- выборка списка VLAN из рабочей инфраструктуры;

- заливка списка VLAN на новый комплекс.

- обновление всех компонентов шасси на актуальную версию FW;

- настройка Power Cap;

- маппинг Backplane портов на FEX в нужные фабрики и сборки port-channel для этих самых портов.

По времени такая процедура занимает примерно час-полтора. Физическое подключение нового шасси к FI заключается в коммутации FEX к портам на FI, при этом оптимально использовать DAC-кабели. И вовсе не обязательно брать оригинальные кабели от Cisco.

Эксплуатация

Как много в этом звуке… О ней можно говорить много, причем не только хорошее. Как говорится, без бочки дегтя ложка меда не будет такой вкусной. А если серьезно, то все рутинные процедуры, которые в обычной инфраструктуре занимают много минут или часов, здесь выполняются автоматизировано из GUI. Например, для проливки нового VLAN на все blade-серверы комплекса (а их, напомню, поддерживается от 80 до 160 штук) достаточно добавить его в vNIC template в разделе LAN Policy — новый VLAN автоматически прольется на все blade-сервера, в составе профилей которых присутствует этот vNIC template.

Раз уж речь зашла о Policy, стоит сказать, что буквально все настройки устанавливаются через политики. Можно, конечно же, их не использовать, но это будет… кхм, слишком жестко. Все сетевые настройки для blade-серверов, включая MAC- и IP-адреса для KVM, Flow Control, LACP, CDP, VMQ, задаются через политики. Тем же способом определяются настройки BIOS, версия FW, которая будет залита на blade-сервер, Power Control, настройки доступа по IPMI и многое другое.

Приведем еще один пример, представляющий возможности UCS по автоматизации рутинных операций, таких как настройки FC-зонинга.

В настройках Storage Connection Policy достаточно выбрать нужный zoning type и задать его, например, как «single initiator single target». В этом случае при привязке blade-сервера к profile template будет создаваться отдельная зона. В эту зону будет автоматически включаться заданный WWN таргета и WWPN виртуального HBA с нужного порта, принадлежащего нужной фабрике.

Политики привязываются к шаблонам профилей (template profile) для серверов. Дальше все просто: привязка шаблона к нужному blade-серверу и инициализация. На выходе получаем готовый к установке операционной системы сервер. Инициализация сервера выполняется не более 10-20 минут, причем она может выполняться одновременно для нужного количества серверов. Итого, всего за 25-35 минут мы получаем от 80 до 160 серверов, полностью готовых к установке ОС. Безусловно, процесс установки также можно автоматизировать, и Cisco UCS API может помочь вам в этой задаче, но это уже тема для отдельной статьи.

Итого: на развертывание комплекса из пары FI, 20 blade-шасси и 160 blade-серверов b200 M5 с нуля до готовности к установке ОС один инженер потратит не более 8 часов, причем основное время, порядка 3-х часов, уйдет на создание политик и шаблонов профилей. Оставшееся время можно будет посвятить куда более важным делам, ожидая инициализацию шасси и blade-серверов после привязки шаблонов к последним. Указанное время развертывания неплохо ложится в парадигму сокращения операционных расходов (OPEX), о которой уже говорилось выше.

Unified System

Универсальность, универсальность и еще раз универсальность — наверное, так можно озвучить девиз комплекса. Проиллюстрируем этот тезис списком возможностей Cisco UCS, которые делают его уникальным на рынке даже спустя 8 лет. По нынешним меркам это весьма немалый срок.

- поддержка unified интерфейсов 10GbE/16Gbit FC, 40 GbE (или 4x10 GbE breakout);

- поддержка протоколов Fibre Channel, Ethernet FCoE в рамках одного FI;

- поддержка полноценной FC Fabric на уровне FI, возможность интеграции с FC коммутаторами от Brocade в режиме NPV;

- поддержка подключения к FI rack-серверов Cisco через дополнительные extender'ы, управление серверами через интерфейс UCS Manager;

- поддержка подключения к FI rack-серверов других вендоров, предоставление связности на уровне L2 с возможностью агрегации портов;

- поддержка подключения к FI схд по протоколам Eth и FC.

Временная замена коммутаторам Cisco Nexus

Поставка новых коммутаторов Cisco Nexus существенно задержалась. Новая СХД от NetApp приехала раньше них и могла бы простаивать несколько месяцев: не хватало 10GbE-портов для полноценного отказоустойчивого подключения. Решение: подключаем СХД через порты FI, сконфигурированные в режим Appliance, конфигурируем port-channel с поддержкой LACP, вводим СХД в эксплуатацию на несколько месяцев раньше, чем приезжают коммутаторы. Оборудование работает, приносит доход, уровень CAPEX снижается.

Миграция на новую СХД

Нашему заказчику необходимо было с минимальными потерями мигрировать данные со старой СХД EMC на СХД NetApp. Свободных портов в его старой FC фабрике нет, подключить FI в общую фабрику нет возможности. Но на СХД заказчика нашлись свободные порты. Подключаем их к FI, поднимаем на FC vSAN. Запускаем миграцию виртуальных машин через Storage vMotion на NetApp, подключенный по NFS. Всё в порядке, все довольны. Миграция произведена успешно.

Cisco UCS и виртуализация

Нельзя не упомянуть о ряде преимуществ, которые предоставляет архитектура UCS, например, для виртуальной инфраструктуры под управлением VMware. Адаптеры VIC, о которых мы уже говорили при описании компонентов, на физическом уровне коммутируются через Midplane шасси с IO модулями через Backplane порты. На один VIC может приходить от 2 до 4 портов, которые автоматически конфигурируются в EtherChannel-порты на уровне UCS Manager. Это позволяет получить следующие преимущества сетевых соединений:

Коммуникационные шкафы Cisco

Продолжая использовать данный ресурс, вы автоматически соглашаетесь с использованием данных технологий. Подробнее.

Стекирование коммутаторов Cisco. Часть 1

В данной статье (будет состоять из двух частей) хотел бы кратко пройтись по основным технологиям стекирования коммутаторов Cisco. Попробуем разобраться с общей архитектурой передачи пакетов в рамках каждого типа стека, реакцией на отказы, а также с цифрами пропускной способности. В первой части мы рассмотрим технологии StackWise и StackWise Plus. Во второй части — StackWise-160, StackWise-480, FlexStack и FlexStack Plus.

Сейчас функционалом стекирования никого не удивишь. Он есть во многих моделях коммутаторов различных производителей, в том числе и у Cisco. Но так было не всегда. На заре моей карьеры (где-то середина двухтысячных) в области сетевых технологий в портфеле компании Cisco был всего один коммутатор с поддержкой полноценного стека. Это была модель коммутатора Cisco 3750. Псевдо стеки на базе 2950 и 3550 в ту пору уже практически умерли. На тот момент меня, как молодого специалиста, очень удивлял факт того, что вопросу стекирования коммутаторов компанией Cisco уделялось так мало внимания. При этом, например, у коммутаторов 3com (прим. куплен компанией HP), которые в то время были достаточно популярны, стекирование поддерживалось достаточно на большом перечне моделей. Также обстояли дела и у Allied Telesis. Я даже помню, как приверженцы продукции Cisco мне объясняли, что стекирование – это плохо, и в продакшене данную технологию не стоит использовать. Жаль, уже не помню точных формулировок, но речь шла вроде о стабильности работы. Стоит заметить, что в то время основными доводами в пользу стекирование было упрощение управления (во всяком случае, на тот момент мне казалось именно так). Т.е. вместо того, чтобы настраивать отдельно два или более устройства, стек даёт нам возможность получить один большой коммутатор.

Шло время. Многие осознали плюсы стекирования. И сейчас большая часть коммутаторов Cisco поддерживет данную технологию. В настоящее время, говоря о стекировании, стоит разделять стек на уровне доступа (там, где подключаем обычных пользователей) и стек во всех остальных случаях.

В первом случае основной причиной объединения коммутаторов в стек является упрощение администрирования. В какой-то момент времени мне даже стало казаться, что это уже совсем не актуально и является больше маркетинговым моментом. Но не так давно в общении с заказчиком, у которого большой парк автомобилей сетевых устройств, выяснил, что главной причиной объединения коммутаторов в стек на уровне доступа стало именно это.

Во всех остальных случаях, на мой взгляд, основным «за» в пользу стека стала возможность организации относительно недорогой схемы отказоустойчивости в сети (как на уровне ядра сети, так и при подключении серверного оборудования). Стек позволяет нам агрегировать физические каналы, заведённые на разные коммутаторы, в один логический. Это обеспечивает нас не только большей пропускной способностью (за счёт утилизации одновременно нескольких каналов) и отказоустойчивостью (выход из строя одного из коммутаторов стека не приведёт к остановке сети), но и в ряде случаев даёт возможность полностью отказаться от петель. А значит от использования протоколов семейства STP. Т.е. упрощает жизнь, делая топологию сети достаточно простой.

На оборудовании Cisco в зависимости от платформы используются несколько технологий стекирования. Небольшое замечание. Рассматривать будем классические схемы стекирования. Технология VSS останется за кадром.

| Технология | Платформа | Кол-во коммутаторов в стеке | Общая пропускная способность стековой шины | Необходимость стекового комплекта |

|---|---|---|---|---|

| StackWise | 3750, 3750G | 9 | 32 Гбит/с | Нет |

| StackWise Plus | 3750-E, 3750-X | 9 | 64 Гбит/с | Нет |

| StackWise-160 | 3650 | 9 | 160 Гбит/с | Да |

| StackWise-480 | 3850 | 9 | 480 Гбит/с | Нет |

| FlexStack | 2960-S, 2960-SF | 4 | 40 Гбит/с | Да |

| FlexStack Plus | 2960-X, 2960-XR | 8 | 80 Гбит/с | Да |

Рассмотрим технологию StackWise. Она является самой пожилой среди остальных. Для соединения коммутаторов в стек по технологии StackWise используется специализированный стековый кабель. При этом отдельного стекового модуля нет, стековые порты сразу встроены в коммутатор (по два порта).

Пропускная способность стекового кабеля 16 Гбит/с (в каждую сторону). Так как на каждом коммутаторе два стековых порта, пропускная способность стековой шины должна равняться:

16 Гбит/с * 2 (в каждую сторону) * 2 (количество портов) = 64 Гбит/с

Смотрим в спецификацию, а там 32 Гбит/с. Куда делась половина пропускной способности?

В коммутаторах 3750 (3750v2) и 3750G отсутствует как таковая выделенная внутренняя коммутационная фабрика (используется старая архитектура shared-ring switch fabric). Стековые порты подключаются напрямую к внутренней шине коммутатора, становясь её продолжением. Таким образом, коммутаторы одного стека имеют одну большую шину в виде кольца. Данная шина на логическом уровне представляет собой два пути в виде кольца каждый.

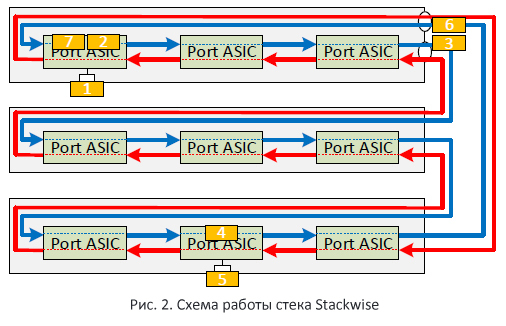

Давайте рассмотрим это на примере (Рис. 2). В нашем случае пакет, попав на порт коммутатора (1), попадает на ASIC, который в свою очередь выбирает синий путь (2) (допустим, он был свободен в этот момент). Далее пакет по синему пути проходит через все коммутаторы (3), попадая в итоге на тот коммутатор, где находится порт назначения (4). Коммутатор отправляет копию пакета (5) через свой локальный порт. Но сам пакет продолжает своё путешествие по стековому кольцу (6), пока не достигнет ASIC’а, который его изначально отправил (7). Только там он будет удалён со стековой шины.

Таким образом, один и тот же пакет проходит 2 раза через стековые порты коммутатора (сначала через один (3), потом через второй (6) порты). А значит наша общая полезная пропускная способность стековой шины равна 32 Гбит/с (ровно в два раза меньше физической).

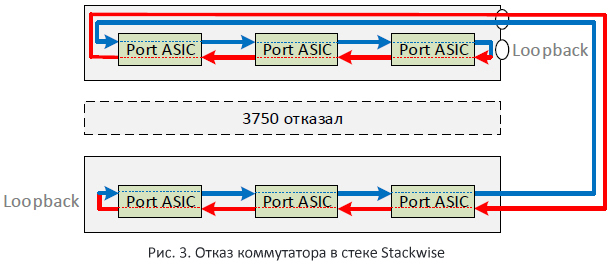

А, что будет если один из коммутаторов стека откажет? В этом случае пути замкнутся друг на друга, тем самым образуя одно большое кольцо (Рис. 3). Ровным счётом также поведут себя коммутаторы в случае, если будет отключён один из стековых кабелей.

Стоит отметить ещё два момента. Два пути «крутятся» в разные стороны. Предполагаю, что это сделано для усреднения задержки передачи пакетов внутри стека. Второй момент заключается в том, что для Stackwise пропускная способность стековой шины равна общей производительности стека, в силу того, что все коммутаторы в стеке используют одну общую шину.

StackWise Plus

Перейдём к технологии StackWise Plus. В коммутаторах 3750E и 3750X была добавлена выделенная коммутационная фабрика (switch fabric). Это позволяет делать локальную коммутацию пакетов без их появления в стековом кольце. Стековые порты заводятся непосредственно на коммутационную фабрику. Теперь за логику работы со стековой шиной отвечает непосредственно коммутационная фабрика. В случае технологии StackWise со стековой шиной работал каждый ASIC отдельно.

В технологии StackWise Plus был использован новый алгоритм обработки пакетов в стеке – «удаление получателем» (в терминах Cisco — Destination stripped, ещё одно наименование Spatial reuse). В данном алгоритме пакет удаляется со стековой шины сразу же, как только он достиг коммутатора, на котором находится исходящий порт (Рис. 4). Теперь для сигнализации о том, что путь можно освобождать используется маленький Ack пакет (8 бит).

Как и в технологии Stackwise, логически у нас остаётся два пути. Но так как теперь за работу со стековым кольцом отвечает коммутационная фабрика, механизм работы с этими путями усложнился. Как и раньше доступ к тому или иному пути осуществляет с помощью механизма токенов. Получив токен, коммутационная фабрика может передавать пакеты по стековому кольцу. А так как непосредственно пакеты забираются с каждого ASIC’а, за порядок обслуживания каждого ASIC’a отвечает механизм кредитов. Их раздаёт коммутационная фабрика.

Эти новшества позволили увеличить пропускную способность стековой шины до маркетинговых 64 Гбит/с, прировняв полезную пропускную способность к физической. Теперь пакет проходит только один раз через стековый порт коммутатора. Хотел бы обратить внимание, что в обоих технологиях (Stackwise и StackWise Plus) используются одни и те же типы стековых кабелей.

Тут стоит подчеркнуть, что пропускная способность стековой шины не стала равна 64 Гбит/с, она стала стремиться к этой цифре. Почему? Причина в том, что весь трафик broadcast, multicast и unknown unicast продолжает обрабатываться по алгоритму Source stripped. Т.е. эти типы трафика проходят всё кольцо, прежде чем будут удалены со стековой шины. А значит на данные типы трафика расходуется двойная пропускная способность.

В одном стеке допускается использование любых коммутаторов серии 3750. Если в один стек добавить, например, коммутаторы 3750v2 (поддерживают StackWise) и 3750X (StackWise Plus), стек будет работать по технологии StackWise (алгоритм Source stripped). При этом для 3750X коммутация пакетов между локальными портами будет осуществляться только внутри коммутатора без появления на стековой шине. Для коммутаторов 3750v2 пакеты между локальными портами по старинке будут проходить через всю стековую шину.

Давайте кратко коснёмся схемы работы стека на программном уровне. В рамках стека StackWise или StackWise Plus один из коммутаторов выбирается в качестве мастера (stack master). Он выполняет логические операции (control-plane) для всего стека. При его отказе передача unicast трафика продолжается. Это достигается благодаря синхронизации аппаратных таблиц. Между коммутаторами стека синхронизируются MAC-таблица, а также таблицы Cisco Express Forwarding (CEF), а именно FIB и Adjacency table. А вот остальные таблицы, в том числе таблица маршрутизации, таблица передачи multicast трафика, на новом мастере заполняются заново. При этом возможно использование функционала NSF — Nonstop Forwarding. Т.е. control-plane на новом мастере запускается с нуля.

Cisco — что это и много ли значит для ИТ?

Cisco («Циско») — это широко известный бренд ИТ-корпорации Cisco Systems из США (в 1984-м году название образовано от сокращения Сан-Франциско), под которым во всём мире выпускаются сетевые маршрутизаторы , коммутаторы, беспроводные устройства, системы видеонаблюдения.

❓ Много ли значит Cisco для мира информационных технологий? Да! Компания внесла неоценимый вклад в отрасль. Это общепризнанный король сетевого оборудования.

Бренд постоянно расширяется и охватывает всё больше новых областей ИТ-отрасли. Cisco предлагает системы безопасности , телефонию на базе Интернета , облачные системы и многие другие решения для совместной работы и корпоративных сетей . Участвует в развитии Интернета вещей (IoT), проводит образовательные программы и предлагает одну из самых востребованных многоуровневых и тщательных систем сертификации инженеров коммуникационных технологий.

Что такое «программа Cisco»?

Под «программой Cisco» обычно понимают образовательную программу, либо протоколы аутентификации.

Первое — это образовательная программа Сетевой Академии Cisco (Network Professional Program, CNPP) для подготовки к профессиональной сертификации в Ассоциации (Certified Network Associate, CCNA), которая помогает построить карьеру в коммутационном звене ИТ-отрасли.

Второе, о чём многие компьютерные пользователи часто спрашивают, это программа Cisco Module — она обнаруживается в операционной системе под протоколами EAP-FAST module, LEAP module или PEAP module. Остановимся на таких «модулях» подробнее ниже.

Cisco Module — что это?

У Cisco есть три программы, которые устанавливаются в ОС при использовании фирменного оборудования. Для их правильного использования требуется образование инженера сетевых технологий или хотя бы общее понимание их работы. Если говорить простыми словами, то программы Cisco Module созданы для защищённой аутентификации пользователя при использовании устройств компании «Циско».

- Cisco EAP-Fast module

Модуль Extensible Authentication Protocol Flexible Authentication via Secure Tunneling — защищённый протокол с возможностями расширения для аутентификации при помощи безопасного туннелирования. - Cisco LEAP module

Lightweight Extensible Authentication Protocol — облегчённый протокол аутентификации с возможностью расширения. - Cisco PEAP module

Protected Extensible Authentication Protocol — защищённый протокол аутентификации с возможностью расширения.

Модули отличаются способом авторизации пользователя, но имеют общую цель — защитить систему от сетевых атак при подключении к глобальной сети.

Обычная авторизация требует ввести логин и пароль. Аутентификация — ещё и контрольную сумму файла, либо цифровую подпись, либо ввод биометрических данных (со сканера отпечатков пальцев или сенсора сетчатки глаз). Похожая схема используется в сервисах электронных кошельков, например.

⚠ В Cisco высокие требования к аутентификации инженеров, которые обслуживают оборудование компании.

Что такое Cisco Packet Tracer?

Это программное обеспечение для симуляции построения сетей на оборудовании Cisco . Является частью образовательной программы Сетевой Академии Cisco и доступно студентам бесплатно. Позволяет создавать копии сложных коммутационных систем, но всех возможностей оборудования не передаёт.

Если вам необходимо узнать, как настроить Cisco Packet Tracer , то воспользуйтесь свежими выпусками профессиональной литературы от компании или запишитесь на курсы «Циско».

Как запустить Cisco и начать пользоваться?

Обычно под запуском Cisco понимают подключение маршрутизатора и его настройку, либо установку симулятора Packet Tracer . Во всех остальных случаях запустить Cisco — это значит начать пользоваться сетевым оборудованием компании. Вам потребуются базовые знания инженера коммутационных сетей и основы работы с устройствами «Циско». Для этого воспользуйтесь учебными методичками или профессиональной литературой.

Как удалить Cisco?

Под удалением Cisco пользователи понимают деинсталляцию модулей аутентификации EAP-FAST, LEAP и PEAP в Windows. Внимание! Делать это можно только на тех системах, в которых полностью отсутствует оборудование Cisco , иначе его работа будет нарушена, а восстановить модули будет сложно.

Читайте также: