Openwrt отключение wifi по расписанию

Суть вопроса - есть вот такая схема подключения компьютера к интернету

нужно заблокировать доступ к интернету на адресе 192.168.1.52

в OpenWRT в настройках Файервола в Custom Rules прописал:

в статус-таблице правило появляется, но интернет не блокируется, делал tcpdump - запросы с адреса вижу, что я мог сделать не так.

Как заблокировать интернет.

UPD: OpenWrt можно поставить только на точку доступа.

UPD+: для правильного указания времени пишу ключ --localtz, версия OpenWrt Attitude Adjustment 12.09-rc1

о! там же время без секунд!

и там время в UTC - учтите

время в OpenWrt выставлено на московское (+3 часа), или все равно надо прибавлять??указал без секунд - толку мало

если даже не указывать время, трафик не блокирует

может какие-то модули надо поставить, сейчас стоит только iptables-mod-ipopt для использования -m time

Параметр -A INPUT добавляет правило в конец цепочки из уже имеющихся правил. Если к данному виду трафика в этой цепочке уже применен ACCEPT то трафик далее не обрабатывается и до вашего правила не доходит.

Кроме того, транзитный трафик обрабатывается в цепочке FORWARD, а в цепочке INPUT только трафик адресованный непосредственно самому роутеру.

Видимо, вместо "-A INPUT" надо писать "-I FORWARD 1".

Это, скорее всего, будет работать, но это не правильно т.к. у фаервола OpenWRT своя структура цепочек правил. Ее можно увидеть если зайти в консоль и написать iptables -t filter -L -n -v

Интересующая вас цепочка возможно называется forwarding_lan_rule. Рекомендую почитать документацию по iptables и изучить структуру фаервола openwrt. Ну или попытаться настроить нужное правило через веб-интерфейс (не факт, что это возможно).

Последняя версия: OpenWrt 21.02.0

В данной теме необходимо размещать изображения и логи под спойлером

OpenWrt — встраиваемая операционная система, основанная на ядре Linux, и предназначенная, в первую очередь, для домашних маршрутизаторов. Основные компоненты включают в себя ядро Linux, util-linux, uClibc или musl и BusyBox. Исходный код открытый. Распространяется под лицензией GNU GPL

Проект LEDE разработан на основе линукса, встраиваемый мета-дистрибутив базирующийся на OpenWRT, ориентирован на широкий спектр беспроводных маршрутизаторов SOHO и не-сетевых устройств. “Linux Embedded Development Environment” (Встраиваемая среда разработки линукс).

LEDE отвернулся от материнского проекта в мае 2016 года, с целью продолжить разрабатывать лучшее программное обеспечение в открытой модели управления и поощрение новых разработчиков внести свой вклад и усилия в области развития.

- Данная тема предназначена для обсуждения настроек, процесса установки на ваш маршрутизатор и всего что связано с прошивкой OpenWrt/LEDE.

- В данной теме не обсуждают компиляцию из исходных кодов и пересборку, для этого есть тема Сборка OpenWrt/LEDE из исходных кодов

Настройка TFTP-сервера tftpd-hpa

Установим пакет tftpd-hpa:

содержащий настройки сервера. Приведём его к следующему виду:

TFTP_USERNAME="tftp"TFTP_DIRECTORY="/var/tftp"

TFTP_ADDRESS="0.0.0.0:69"

TFTP_OPTIONS="--ipv4 --secure --create --umask 027 --permissive"

В настройках указаны дополнительные опции:

create разрешает серверу создавать новые файлы,

ipv4 предписывает ему ожидать подключений только на адресах IPv4,

umask предписывает сбрасывать бит записи для группы и все биты доступа для остальных пользователей,

permissive предписывает не проводить никаких проверок прав доступа к файлу сверх производимых операционной системой.

Создадим каталог для tftp-сервера, дадим серверу доступ к каталогу:

sudo mkdir /var/tftp

sudo chown tftp:tftp /var/tftp

Можно также поменять домашний каталог пользователя tftp в файле /etc/passwd на /var/tftp.

Теперь просто прописываем нужные нам ip адреса через gnome network manager и все.

Осталось перезапустить демона, чтобы он начал работу с новым каталогом:

Где найти прошивку для TP-Link TL-WR941N/ND v3.1

На данный момент

Мощность датчика на максимум. Перебрал все каналы. На телефон выдает почему то максимум 65.0 Mbit/s хотя он поддерживает 72 Mbit/s. Родная прошивка выдает ему всегда скорость 130. У DD-WRT тоже с этим проблемы!

Тем устройствам которым положено в режиме N на 40hz работать на всю катушку - присваивается ограниченная скорость. Пока что не могу понять в чем дело.

Убедитесь что в /etc/config/igmpproxy

config phyint

option network wan

option zone wan

option direction upstream

list altnet 192.168.0.0/16

list altnet 172.16.0.0/12

list altnet 10.0.0.0/8

config phyint

option network lan

option zone lan

option direction downstream

А в /etc/config/firewall

config rule

option name 'Allow-IPTV-IGMPPROXY'

option src 'wan'

option proto 'udp'

option dest_ip '224.0.0.0/4'

option target 'ACCEPT'

option family 'ipv4'

option dest 'lan'

config rule

option name 'Allow-IGMP'

option src 'wan'

option proto 'igmp'

option family 'ipv4'

option target 'ACCEPT'

Еще проблема может быть из-из появившейся поддержки IGMP snooping.

/etc/config/network

В разных темах замечал что люди интересовались как выключать wifi в OpenWrt в заданное время, собственно вот небольшая инструкция.

Есть два варианта.

Вариант 1 - через cron.

Для этого нужно перейти в Cистема -> Запланированные задания

И вписать нужную команду в это окно

Вариант 2 - через веб интерфейс.

Это вот такая штука

Но ее нужно установить. Интернет должен быть настроен, чтобы роутеру было откуда качать и устанавливать :)

Понадобятся пакеты: wifischedule, luci-app-wifischedule и luci-i18n-wifischedule-ru

Для установки из веб интерфейса идем в Cистема -> Программное обеспечение

Или через консоль, подключаемся по ssh и даем команды opkg update (обновляем список пакетов) и ставим opkg install luci-app-wifischedule (все остальные пакеты должны сами подтянуться, если не подтянутся, доустановите вручную opkg install wifischedule и opkg install luci luci-i18n-wifischedule-ru)

Вот и все :) Теперь можно переходить в Сервисы -> Wi-Fi планировщик и настраивать расписание работы WIFI

1) Подготовить USB-флешку. На флешке два раздела. Первый на 1 ГБ с файловой системой ext4. Второй — на всё оставшееся пространство тоже с файловой системой ext4.

2) Воткнуть флешку в роутер. Обновить список пакетов и установить необходимые:

opkg install kmod-usb-storage block-mount kmod-fs-ext4

4) Нажать Edit возле sda1, включить Enable this mount, в качестве Mount point выбрать /overlay. Точно так же включить автомонтирование sda2 в качестве /data

В /data можно закачивать торренты и т. п. Это просто раздел под ваши нужды. У меня туда статистика использования трафика собирается, например.

5) Скопировать содержимое /overlay на флешку. В терминале:

mount /dev/sda1 /tmp/extoverlay

tar -C /overlay -cvf - . | tar -C /tmp/extoverlay -xf -

umount /tmp/extoverlay

6) Перезагрузить роутер (если всё получилось, то на странице Software должно прибавиться количество свободного места)

Для любителей микрооптимизации: во-первых, читать это

Если желание оптимизировать ещё не пропало, можно заменить ext4 на F2FS (соответственно вместо kmod-fs-ext4 ставить kmod-fs-f2fs)

Если к использованию F2FS вы не готовы, а желание сэкономить ресурс флешки сильнее страха приключений на пятую точку, то:

— в п.1 после создания на флешке разделов выполнить в терминале:

sudo tune2fs -o journal_data_writeback /dev/sdb1

sudo tune2fs -O ^has_journal /dev/sdb1

sudo e2fsck -f /dev/sdb1

sudo umount /dev/sdb2

sudo tune2fs -o journal_data_writeback /dev/sdb2

sudo tune2fs -O ^has_journal /dev/sdb2

sudo e2fsck -f /dev/sdb2

— в п.4 на вкладке Advanced Settings для обоих разделов вписать в строчку Mount options:

Лично мне такие манипуляции с тюнингом грошовой флешки делать лень.

Настройка обхода блокировок в России и Украине Обход блокировок в России, направляем трафик до заблокированных сайтов через VPN

Предварительные требования:

— прошита OpenWrt 18.06

— установлен веб-интерфейс LuCi

— роутер имеет доступ в Интернет

Впрочем, будет работать и openvpn-openssl. Если вы используете что-то более ранее, чем OpenWrt 18.06, то жизненно необходимо установить openvpn-openssl вместо openvpn-mbedtls.

Отредактировать этот файл, дописав куда-нибудь в его середину строку:

config openvpn antizapret

option enabled 1

option config /etc/openvpn/antizapret-tcp.ovpn

(опять же, способ редактирования конфига оставлен на усмотрение читателя: одному удобно через vi, другому через тот же WinSCP). antizapret-tcp.ovpn — это файл, который вы на прошлом шаге копировали. Если его название изменилось, то, соответственно, исправьте его и тут в конфиге.

то необходимо открыть antizapret-tcp.ovpn текстовым редактором и добавить строкуизменить с 1 на 0

Плюсы:

— через VPN идёт лишь трафик до заблокированных доменов, остальной трафик идёт "напрямую" (нет потери скорости, у вас не меняется IP)

— следствие из предыдущего: трафик небольшой и поддержание бесплатного сервиса не бьёт по карману владельца

Предварительные требования:

— прошита OpenWrt 18.06

— установлен веб-интерфейс LuCi

— роутер имеет доступ в Интернет

Впрочем, будет работать и openvpn-openssl. Если вы используете что-то более ранее, чем OpenWrt 18.06, то жизненно необходимо установить openvpn-openssl вместо openvpn-mbedtls.

3) Заменить содержимое /etc/config/openvpn на:

config openvpn zaborona

option enabled 1

option config /etc/openvpn/zaborona-help.ovpn

(опять же, способ редактирования конфига оставлен на усмотрение читателя: одному удобно через vi, другому через тот же WinSCP). zaborona-help.ovpn — это файл, который вы на прошлом шаге копировали. Если его название изменилось, то, соответственно, исправьте его и тут в конфиге.

то необходимо открыть antizapret-tcp.ovpn текстовым редактором и добавить строкуПлюсы:

— через VPN идёт лишь трафик до заблокированных доменов, остальной трафик идёт "напрямую" (нет потери скорости, у вас не меняется IP)

— следствие из предыдущего: трафик небольшой и поддержание бесплатного сервиса не бьёт по карману владельца

Не забудьте перезапустить dnsmasq:

1) задать пароль администратора (через LuCI)

3) с помощью WinSCP подключиться со следующими параметрами:

Host name: 192.168.1.1

Login: root

Password: пароль_который_вы_установили_на_шаге_1

1) задать пароль администратора (через LuCI)

3) с помощью SFTP-плагина для TC/DC (этот плагин, вопреки своему названию, умеет работать и по SCP) подключиться со следующими параметрами:

Connect to: 192.168.1.1

User name: root

Password: пароль_который_вы_установили_на_шаге_1

Если вы создаёте или редактируете файл в Windows, а затем копируете его на роутер, то перед копированием убедитесь, что переносы строк в файле UNIX-овские, а не Windows-овские! Для этого достаточно открыть файл в Notepad++ и в статусной строке внизу справа найти "Unix (LF)". Если там "Windows (CR LF)", то щёлкните правой кнопкой по надписи, выберите "Unix (LF)" и сохраните файл. Всё это нужно повторять после каждого редактирования, поэтому сначала редактируете как душе угодно, а затем уже проверяете переносы и заливаете на роутер.

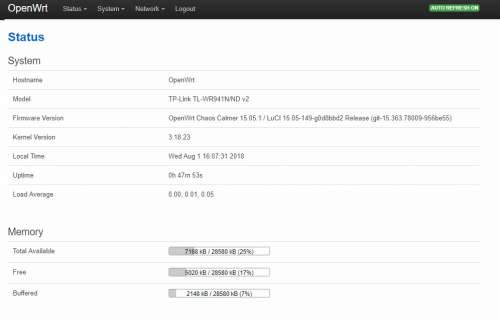

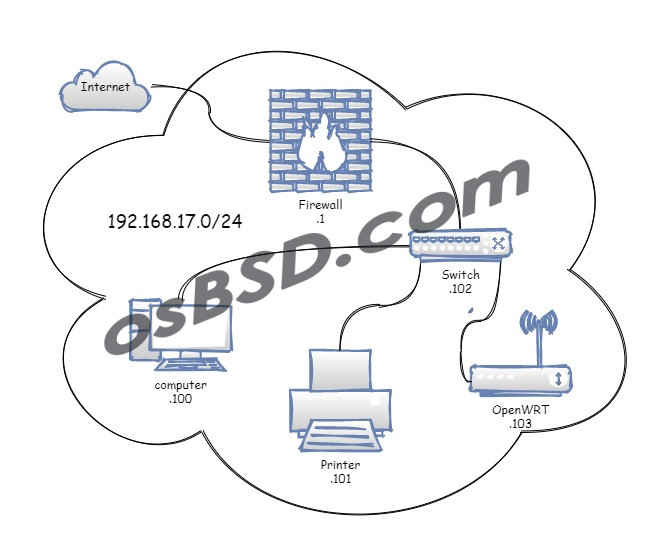

В сети, приведенной на рисунке ниже, необходимо настроить OpenWRT для работы в режиме беспроводной точки доступа. Самый лёгкий способ, провод из локальной сети всунуть в wan порт роутера и подключаться уже к нему через wifi или лан порты роутера. В этом случае мы будем использовать NAT и у нас появится уже одна подсеть, доступ к которой придется настраивать.

Моя цель использовать Lan порты как обыкновенный свитч, ну и конечно иметь возможность настраивать и управлять роутером при помощи веб-интерфейса.

Конечно всё можно настроить при помощи командной строки подключившись к роутеру по SSH. Тогда все настройки сводятся к изменению двух конфигов

остановке службы dnsmasq (легкий и простой DNS и DHCP сервер, используемый в основном на роутерах в небольших домашний сетяк)

Не обязательно, но можно отключить службу ответственную за IPv6

Ну и отключить файрвол. Для точки доступа он бесполезен, хотя можно чего и придумать.

В завершении, применить настройки можно перезапуском сетевой службы

No password set!

There is no password set on this router. Please configure a root password to protect the web interface.

Меняем настройки сети для Lan интерфейса

Конечно для серверов и важного сетевого оборудования, лучше иметь статические адреса сети. Но в данном примере будем использовать DHCP.

Configuration changes have been rolled back!

The device could not be reached within 90 seconds after applying the pending changes, which caused the configuration to be rolled back for safety reasons. If you believe that the configuration changes are correct nonetheless, perform an unchecked configuration apply. Alternatively, you can dismiss this warning and edit changes before attempting to apply again, or revert all pending changes to keep the currently working configuration state.

Подождав ещё около минуты роутер стал не доступен.

Интернет должне появится практически сразу. Для доступа к устройству, возможно придётся немного подождать. Роутеру необходимо перезапустить сервисы сети и получить ip адрес.

Если в после сканирования сети, вы не находите устройство в сети, возможно роутер не применил сетевые настройки и всё ещё доступен по старому адресу. Тогда открываем сетевые подключения (WIN+R > ncpa.cpl)

Настраиваем на компьютере статический адресс сети

и добавляем дополнительный ip адрес из старой сети роутера, после чего пробуем открыть веб-интерфейс по старому адресу

Последнее, что мы хотим сделать, это включить и защитить наши Wi-Fi-сети. Когда вы устанавливаете новую копию OpenWrt на маршрутизаторе, Wi-Fi-сети отключены по соображениям безопасности, пока у вас не будет возможности установить Wi-Fi-пароли. Давайте сделаем это сейчас.

Для начала перейдите на страницу конфигурации wifi. Мы можем добраться до него, перейдя в меню «Сеть» в верхней части страницы и выбрав пункт «Wi-Fi».

Мы находимся на главной странице Wifi. Эта страница содержит информацию, связанную с физическими радиостанциями в маршрутизаторе, которые обрабатывают Wi-Fi-связь и связанные с ними сети Wi-Fi. Хотя для каждого физического радио может быть установлено несколько сетей Wi-Fi, у нас должна быть только одна сеть на каждом из них с SSID «OpenWrt».

На этой странице вы можете увидеть другое количество радиостанций. Большинство маршрутизаторов имеют один или два радиостанции, но это зависит от того, как маршрутизатор разработан.

Мы находимся на странице конфигурации нашей сети Wi-Fi. На этой странице вы можете управлять расширенными настройками для Wi-Fi-сети. Не стесняйтесь просматривать настройки, они довольно интересны, если вы хотите больше узнать о работе OpenWrt. Самое главное для наших целей, мы можем настроить безопасность нашей беспроводной сети. Кроме того, наверху вы увидите несколько вкладок. Каждая вкладка содержит настройки для одной из сетей Wi-Fi на маршрутизаторе. В нашем случае нужно выбрать первый.

Давайте теперь установим пароль для Wi-Fi. Настройки пароля wifi находятся в разделе «Безопасность беспроводной сети» в разделе «Конфигурация интерфейса» примерно на половину страницы. Нажмите «Беспроводная безопасность».

Затем вы увидите раскрывающийся список под названием «Шифрование». Мы хотим выбрать «WPA2-PSK» в раскрывающемся списке.

После выбора «WPA2-PSK» появятся два новых поля формы: «шифр» и «ключ». Нам не нужно ничего делать с «шифром», поэтому мы оставим это как «авто». Поле, которое нам действительно волнует «ключ». «Ключ» - это техническое имя для пароля, который вы будете использовать при подключении к сети Wi-Fi. Мы установим следующее.

После того как вы придумали пароль, введите его в поле «ключ». Если вы хотите, чтобы вы правильно ввели пароль, нажмите зеленый значок цикла рядом с полем пароля. Как только вы это сделаете, вы сможете увидеть введенный пароль.

Теперь, когда мы установили наш пароль, давайте нажмем кнопку «Сохранить и применить», чтобы завершить изменения на маршрутизаторе. Вы должны быть возвращены в начало страницы. Набор уведомлений обновит вас при сохранении изменений и сообщит вам, когда будут сделаны изменения.

Теперь, когда наш пароль wifi установлен, пришло время включить нашу сеть Wi-Fi! Мы сделаем это, нажав кнопку «Включить»,

Примерно через 15 секунд статус Wi-Fi больше не будет отключен. Кроме того, он должен предоставить дополнительную информацию о сети Wi-Fi. Эта информация включает:

Текущее качество соединения для клиентов. Если ни один из них не подключен, для этого нормально говорить 0%. Скорость передачи. Если клиенты не подключены, это скажет 0.0. Это нормально!Если у вас только одна беспроводная сеть на вашем маршрутизаторе, вы закончили настройку сетей. Вы узнаете об этом, потому что в верхней части страницы у вас будет только одна вкладка для Wi-Fi-сетей. Если у вас больше беспроводных сетей, вы должны по очереди перейти к каждому из них и настроить их с помощью того же процесса. Вы можете сделать это, нажав на вкладку для каждой из беспроводных сетей, как показано на скриншоте ниже.

Для удобства использования я настоятельно рекомендую использовать один и тот же пароль для каждой сети вашего маршрутизатора. В этом нет никакого реального вреда, если у вас нет настройки, которая сильно отличается от той, которая описана в этом пошаговом руководстве.

Ваша сеть Wi-Fi настроена! Вы можете подключиться к сети Wi-Fi «OpenWrt» с помощью соответствующего ключа. У вас должен быть доступ в Интернет. Если вы обычно не подключаетесь к сетевому кабелю к устройству, которое вы использовали для настройки маршрутизатора, не стесняйтесь отключать его.

- Last modified: 2018/05/26 00:42

- by tmomas

Self-registration in the wiki has been disabled.

If you want to contribute to the OpenWrt wiki, please post HERE in the forum or ask on IRC for access.

Except where otherwise noted, content on this wiki is licensed under the following license:

CC Attribution-Share Alike 4.0 International

Утилита uci, входящая в состав openwrt, позволяет редактировать конфигурационные файлы, считывать из них информацию и «налету» применять изменения.

Работа с этой утилитой — тема достаточно большая и хорошо описана на официальном сайте, русская версия и английская (более детальная), здесь же я приведу лишь небольшой пример.

В файле /etc/config/system изменим значения hostname и timezone

Здесь мы использовали только два параметра get и set, обо всём остальном читайте по указанным выше ссылкам.

Чтобы изменения времени тотчас вступили в действие, дайте команду.

Firewall

Изначально, файрволл настроен пропускать весь трафик через LAN и блокировать весь входящий WAN-трафик, кроме портов используемых для NAT и портов открытых для сессий созданных изнутри.

Открыть какой-либо порт для доступа через WAN можно прописав команды iptables в файл /etc/rc.local…

Командой ifconfig можно посмотреть названия интерфейсов (wlan0).

Открываем 80-ый и 22-ой порты. Если нужен UDP протокол, то меняем tcp на udp.

Правила вступят в действие после перезагрузки.

OpenSSH

Меняем урезанный dropbear на полноценный openssh.

Пароль для root должен быть установлен.

Следующими командами переносим dropbear на другой порт (2222) и перезапускаем его:

Закрываем текущую сессию и открываем новую на новом порту (2222):

Устанавливаем openssh-server

Ставим его в автозагрузку и стартуем:

Снова закрываем текущую сессию и открываем новую на стандартном порту (22):

Отключаем dropbear

Всё готово. Если нужно, то устанавливаем openssh-sftp-server для передачи файлов:

Конфиг-файл openssh — /etc/ssh/sshd_config.

Допустим нам нужно выполнять некий скрипт, который будет перегружать роутер каждые пять минут, тогда делаем следующее…

Создаём скрипт rebwrt.sh в папке bin

Проверяем всё ли правильно:

Даём ему права на исполнение:

Если он уже остановлен, то выдаст ошибку.

И стартуем cron:

Откроется в редакторе vi (см. ниже).

Подробности и примеры смотрите в wiki.

Редактор vi

Для редактирования файла нажимаем символ "i".

Вносим изменения.

Нажимаем Esc.

Вводим последовательно символы :wq (w-сохранить, q-выйти).

Нажимаем Enter.

Файл отредактирован.

Установка программ в RAM

Порядок действий таков: по идее, чтоб установить пакет в «память» надо использовать флаг -d ram…

Читайте также: