Незапароленный wifi чем опасен

Ставропольский районный суд 19 сентября 2019 года приговорил бывшего томича Романа Морозова к 11 годам лишения свободы в исправительной колонии строгого режима. Романа обвинили в незаконной продаже наркотиков через интернет и в организации преступного сообщества. Сам Роман Морозов утверждает, что невиновен. Его адвокат Николай Белевцев настаивает, что и следствие, и судебный процесс велись с многочисленными нарушениями.

В Томске Роман и Дарья арендовали квартиру, Роман пошел учиться на бармена. Во время проживания в Томске он часто ходил в гости к родителям жены и к ее сестре. Которая проживала вместе с мужем Алексеем и двумя детьми. Так как Роман до сих пор занимался продажей криптовалюты, то периодически он подключался к интернету через Wi-Fi роутер. Роман сказал, что любой пользователь, который находился в радиусе 15-20 метров, мог подключиться к интернету через этот роутер, так как пароля не требовалось.

В середине октября 2015 года Роман и Дарья улетели в Таиланд на целый год. Там они поступили в языковую школу для изучения английского языка и получили студенческую визу на год. Всю свою технику, которой пользовался, играя на бирже, Роман оставил сестре жены на сохранение.

Уже в середине ноября 2015 года сестра позвонила Дарье Морозовой и рассказала, что в ее квартире был обыск, проведенный полицейскими из Ставрополя. Ничего толком она объяснить не смогла, только рассказала, что во время обыска была дома одна, с грудным ребенком. По ее словам, полицейские во время обыска разлучили ее с ребенком и даже не давали его покормить, требовали от нее оговорить Дарью и Романа. Всю технику, которую оставил Роман сестре своей жены, полицейские изъяли. Потом вернули, так как информации, которая бы интересовала следствие, на данных гаджетах нет.

Сотрудники, производившие обыск, оставили свой номер телефона, чтобы я с ними связался, — говорил потом на суде Роман. — В тот же день я связался с ними. Мне ответил человек, который представился оперативным сотрудником из Ставрополя, Станиславом К. В телефонном разговоре Станислав поинтересовался, имею ли я отношение к незаконному обороту наркотических веществ. На данный вопрос я ответил отрицательно. Станислав пояснил, что мне немедленно надо будет приехать в город Ставрополь для дачи показаний. Я пояснил ему, что в настоящее время это невозможно, поскольку я только что прилетел в Таиланд, получил визу, которая аннулируется при вылете из страны. И мне было непонятно, почему я, человек, который не причастен к обороту наркотиков, должен тратить свои деньги, чтобы приехать в город, в котором никогда не был. И давать какие-то показания.

Когда Дарье пришло время рожать, в семье решили, что ребенок должен родиться в Санкт-Петербурге, откуда родом Роман. После рождения дочери Александры Морозовы остались жить в Ленинградской области. Ребенка водили в детскую поликлинику города Всеволжска, там и получали полис ОМС.

Задержали Романа, когда тот решил оформить дочери загранпаспорт. Семья хотела отдохнуть на новогодние праздники. 21 августа Роману позвонил сотрудник УФМС и сообщил, что паспорт дочери готов и его можно получить.

Когда Роман вошел в здание УФМС, к нему подошли полицейские и попросили предъявить паспорт. После этого пояснили, что Роман задержан, так как находится в розыске. Его доставили в отдел полиции и досмотрели. Там Роман просидел 36 часов. Затем приехали оперативники из Ставрополя. Один из них пристегнул Романа к себе наручниками. Его отвезли в аэропорт на рейс в Минеральные Воды, а затем в Ставрополь.

В Ставрополе к ним подъехали трое сотрудников полиции, в том числе и тот сотрудник, с которым Роман ранее разговаривал по телефону из Таиланда. Его усадили в черный автомобиль. Там полицейские предложили Роману сознаться в совершенных преступлениях, но ему нечего было рассказать. Роман утверждает, что пока они ехали, полицейские били его по голове.

В один момент я сидел на стуле и курил сигарету, держа руки перед собой в наручниках, в это время кто-то из сотрудников подошел ко мне сзади и резко приложил рукоятку пистолета к моей правой ладони. Сотрудник сказал, что на пистолете остались мои отпечатки и что если я не признаюсь, они меня вывезут за город и застрелят, а руководству пояснят, что я вырвал у них пистолет и предпринял попытку к бегству, при которой и был застрелен. Я ответил, что я ни в чем не виноват. Потом с меня сняли наручники и сказали, чтобы я вывернул все карманы, вдруг там находятся наркотики. После того как я показал все карманы, один из сотрудников сказал мне: видишь, пока там ничего нет, но к утру обязательно что-то появится.

Отдел полиции в Ставрополе, куда после задержания доставили Романа Морозова

Отдел полиции в Ставрополе, куда после задержания доставили Романа Морозова

Фото: предоставлено адвокатом Николаем Белевцевым

Так и получилось, утверждает Роман Морозов. Когда его отвели к следователю, то в присутствии других полицейских, адвоката и понятых ему опять предложили дать показания по делу. Он опять отказался. Тогда ему предложили добровольно выдать все запрещенные вещества или предметы. Роман Морозов снова отказался, так как, по его словам, даже не знал, как выглядит наркотик. В итоге Романа обыскали и нашли белый порошок.

Позже, на суде, показания полицейских изменятся. Они будут утверждать, что Роман Морозов решил добровольно явиться на допрос к следователю. Никто, мол, его в наручниках в отдел полиции Ставрополя не доставлял. Поэтому у него была возможность найти себе наркотик, который потом при нем и обнаружили.

Сам Павел Мироненко получил восемь лет заключения в исправительной колонии строгого режима.

В итоге сторона обвинения посчитала вину Романа Морозова полностью доказанной. И попросила суд назначить подсудимому 16 лет лишения свободы в колонии строгого режима.

В свою очередь адвокат Николай Белевцев считает, что в суде вина его подзащитного не доказана. Кроме того, по его мнению, судебные заседания шли с нарушениями закона. Ходатайства о недопустимости доказательств, представленных следствием, судом отклонялись. Все обвинение Романа Морозова в организации преступного сообщества и незаконном производстве, продаже и сбыте наркотиков строилось только на показаниях одного свидетеля — Андрея Мироненко. Андрей Мироненко якобы опознал Морозова по фотографии, которую следователь принес ему в СИЗО, а позже и на очной ставке.

По словам адвоката, самым нелепым в уголовном деле является задержание Романа Морозова и доставление его в отдел полиции Ставрополя. И внезапное обнаружение в кармане его брюк наркотика. Николай Белевцев уверен, что наркотик его подзащитному подбросили. Человек, обвиняемый в столь тяжком преступлении, не мог самостоятельно явиться на допрос к следователю, имея при себе наркотическое вещество.

Согласно показаниям полицейских, когда Романа задержали и доставили в отдел Всеволожска, — отмечает Николай Белевцев, — его не досмотрели. Хотя это режимный объект. Любой доставленный в отдел полиции гражданин должен быть досмотрен на предмет наличия оружия, взрывчатых веществ и взрывных устройств и запрещенных предметов и наркотических веществ. Сотрудники полиции доставили Романа в связи с его нахождением в федеральном розыске, где обязательно указывается, кто ищет и за какие преступления. Полицейские не могли не знать, что Роман Морозов разыскивается за совершение особо тяжких преступлений, за которые предусматривается наказание до 20 лет лишения свободы. В отношении его был составлен административный протокол, в котором не было ничего указано, кроме его фамилии. Когда Морозова доставляли в отдел полиции Ставрополя, он прошел предполетный досмотр в международном аэропорту Пулково с использованием служебных собак и встречный досмотр в международном аэропорту Минеральных Вод, и у него ничего не было найдено. То есть Роман Морозов, согласно версии следствия являющийся организатором преступного сообщества с многомиллионными оборотами, явился к следователю с наркотическим веществом в кармане. Роман в своих показаниях говорил, что наркотик ему подкинули, угрожая, что у него будут проблемы, если он не сознается в преступлениях. Позже СК провел формальную проверку, и состава преступления в действиях полицейских не нашли.

Резюмируем. Адвокат утверждает, что его подзащитного осудили без оснований. По оговору лишь одного свидетеля, находившегося под давлением и без проверки других версий. Что касается ай-пи адреса, который фактически является в этом деле основной уликой, то через незапароленный вайфай роутером могли пользоваться разные люди.

В настоящий момент адвокатом Николаем Белевцевым подана апелляционная жалоба на приговор в Ставропольский краевой суд. Роман Морозов также готовит жалобу в суд. Если суд апелляцию не поддержит, то защита готова обжаловать решение вплоть до Европейского суда по правам человека.

Редакция The Village Беларусь отвечает на самые разные вопросы, которыми задаются горожане. Сегодня мы разбираемся, что такое незащищенная сеть Wi-Fi, и опасно ли к ней подключаться.

Что такое незащищенная сеть?

Под словами «незащищенная сеть» может скрываться два явления:

- Сеть не защищена паролем

- Сеть не защищена шифрованием

Сети, не защищенные паролем, все еще встречаются: такие, например, делают для гостей какого-нибудь офиса. Или житель отдаленного хутора может через сотовую сеть раздавать интернет на свои мобильные девайсы.

Халявный «вайфай» — круто же?

Незапароленные сети опасны тем, что среди обычных сетей от добропорядочных компаний могут оказаться сети зловредные. Злоумышленник может создать собственную такую сеть, назвать ее FreeWiFi (AirportWiFiFree, RailwayFreeWiFi, McDonald'sFree и так далее), подождать подключений и начать отслеживать все, что вы делаете в интернете.

В вашем устройстве может быть по умолчанию включена функция подключения к первой попавшейся незапароленной сети, при этом некоторые программы могут начать автоматическую синхронизацию: «выгребание» почты, заливка фоток, резервирование контактов в облаке и так далее. Конечно, весь этот трафик пройдет через мошенника, который создал бесплатную сеть и только и ждет, когда устройства в сети начнут активничать.

Но и наличие пароля еще не гарантирует безопасности. Бесплатная сеть просто позволяет «словить» побольше доверчивых пользователей. Куда важнее пароля наличие шифрования трафика.

Сеть не защищена шифрованием — это плохо?

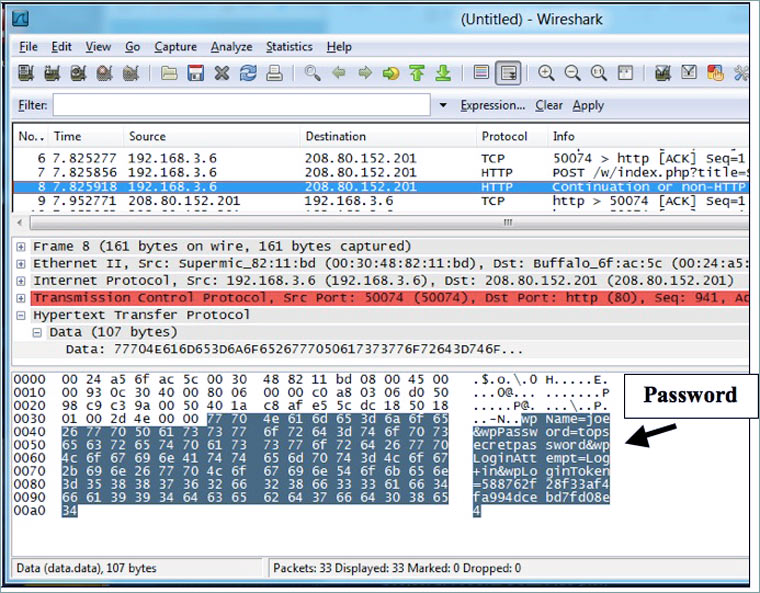

Сеть, не защищенная шифрованием, куда опаснее, чем незапароленная, но защищенная. В такой сети все данные летают по воздуху между телефоном/ноутбуком и роутером, как понятно, безо всякой защиты. Стоит перехватить этот трафик — и можно много чего узнать о пользователе. Специальные программы — снифферы — позволяют видеть все посещенные страницы, введенные логины и пароли.

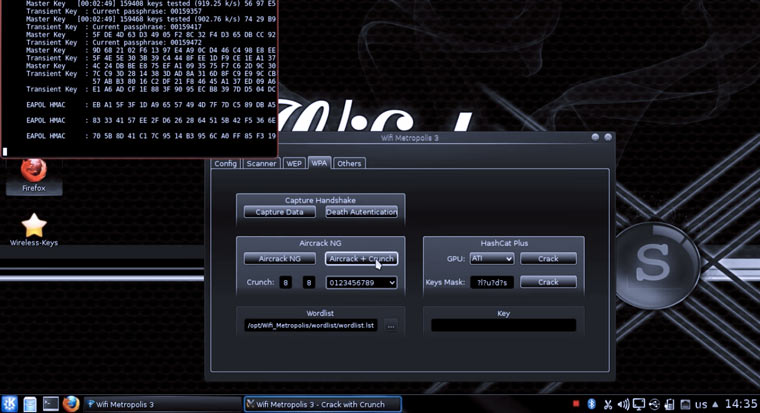

Поэтому общественных сетей без шифрования нужно избегать. Впрочем, и сети с шифрованием тоже еще не панацея от плохих парней. Наверное, сейчас уже не найти сетей, который бы шифровались устаревшим и довольно простым для взлома протоколом WEP. Куда серьезней протокол шифрования WPA2. Правда, некоторые программы для взлома или специальные хакерские дистрибутивы вроде KaliLinux позволяют «щелкать» и такую защиту, если это протокол WPA2-PSK, а не куда более сложный WPA2-Enterprise.

Сеть запаролена и защищена — теперь безопасно?

Вы пришли в кафе — скажем, «Табуретка», — и пытаетесь подключиться к сети Taburetka_WiFi. Она защищена шифрованием и защищена паролем, который можно узнать только у администратора. Все безопасно? Неа. Представьте злоумышленника, который притаился где-то в уголке кафе или снаружи. Купил кофе, узнал у администратора пароль, а потом… взял да и создал свою собственную сеть Taburetka_WiFi с таким же паролем. И ждет пользователей. Потом пришли вы, купили кофе, узнали у администратора пароль, включили «вайфай», увидели сеть Taburetka_WiFi, ввели пароль и подключились. К какой именно сети вы подключились — к настоящей или фиктивной? Как повезет. Если у «плохой» сети сигнал сильнее (например, вы сели близко к злоумышленнику), то может не повезти, и ваш гаджет «словит» плохую сеть.

Но даже если вы подключились к хорошей сети, помните про снифферов, перехват трафика и взлом паролей.

Что, совсем все плохо?

Нет, не стоит думать, что публичная сеть Wi-Fi — однозначное зло. Теоретическая возможность перехвата и взлома еще не означают, что плохие дяди и тети пытаются просканировать весь трафик и взломать любой смартфон.

Риск снижается, если добропорядочные владельцы сети Wi-Fi выполняют комплекс «прививок»:

- Назначают на сеть пароль и регулярно его меняют;

- Применяют шифрование трафика по протоколу WPA2-Enterprise или хотя бы WPA2-PSK;

- Включают на роутере функцию AP Isolation;

- Отключают на роутере функцию WPS.

А мне-то, пользователю, что делать?

Соблюдать осторожность при пользовании публичными сетями. Это значит, быть в меру подозрительным и не «хлопать ушами». А именно:

А может, вы нас просто пугаете?

Неа. В 2016 году компания-создатель антивируса Avast провела эксперимент над участниками отраслевой выставки Mobile World Congress. В аэропорту возле стойки регистрации участников конгресса они создали три открытые сети Wi-Fi со стандартными названиями Starbucks, MWC Free Wifi и Airport_Free-WiFi_AENA. За четыре часа к этим сетям подключились две тысячи человек. Сотрудники компании проанализировали трафик и составили доклад: они смогли получить личную информацию 63 % подключившихся людей — логины, пароли, адреса электронной почты и так далее. Причем если бы Avast сам не раскрыл детали своего эксперимента, «подопытные» бы ничего не заподозрили. А ведь многие из них — специалисты по мобильным сетям и технологиям.

На каждого мудреца довольно халявы. Так что будьте аккуратнее с публичным «вайфаем».

И если я весь его трафик выкачаю, он не сможет предъявить мне претензии?

Если у него обычный бытовой роутер, то ничего не узнает. Если полноценный программный прокси, то многое можно перехватить. А насчет трафика - лучше не наглеть.

Нет не опасно, узнать какие сайты он мог тогда когда ты на них находилась, но это не просто.

А он может позвонить провайдеру, чтобы тот ему всё выдал?

Александр ^^, Гуру (2955) Провайдерам логи сайтов, посещенные пользователями - не интересны, они их пачками удаляют каждый день.

это гораздо проще чем ты думаешь, но для этого много знать нужно

Волшебник ОЗ ;) Гуру (2797) Уж не больше, что бы знать как зайти на роутер и поглядеть в истории. Знаток ха.

Теоретически он может отслеживать, на какие сайты вы ходите. А также перехватывать пароли. Но если он не хакер и не увлеченный подросток, то сильно волноваться не стоит.

Если он не чайник, то сможет отследить все сайты, которые были посещены тобой. Пароли не узнает.

Да не опасно это, не думаю, что он будет администрировать все и вся

Можно, так легко можно узнать даже пароль от вк, мою подругу так взломали, так что лучше посещай сайты где не нужно вводить пароли,

Если он находильса в то время за компютером (ноутбуком) -Тогда мог. А если его небыло. Тогда нет не узнает не как. .

Думаю, что ваш сосет бестолочь если не может свой WiFi грамотно настроить, куда ему чужие пароль воровать. С другой стороны может он специально свободный доступ открыл. Вы бы о нем побольше узнали.

Он мог специально его открыть, потому что канал широкий, а сам им не пользуется. Не все же в мире жлобы.

Саша Архипова Мастер (1075) Ооооо, я надеюсь, что он такой добрый, как Вы о нём думаете :)

Опасности нет, но есть проги, которые могут определить посещенные сайты

А если например я использую режим инкогнито в браузере, то может ли он видеть на какие сайты я захожу?

Теоретически он может узнать, нет ничего сложного в том, чтобы между точкой доступа и провайдером поставить свой комп-роутер и запустить на нём снифер.

У него скорее всего безлимитка, не выкачаешь. Но по-хорошему, тебе бы нужно спросить у него разрешения.

я даже не знаю, кто этот сосед)) Снизу, справа, слева или напротив )

Но, по сути, зачем ему это нужно, он же не какой-нибудь агент СБУ

судя по всему сосед – долбо@б, раз сидит на незапароленной вафле. можешь даже не думать о том, что он способен что-либо узнать.

она буквально вчера стала незапароленной, до этого была запароленной. Может быть, он специально открыл доступ

Просто так открытое соединение не оставляют, при настройке роутера он всегда предлагает запаролить соединение. Скорее всего человеку просто не жалко делиться инетом. А контролировать кто куда лазит в нете интереса у людей думаю нет. Смотрите на скрин сколько ко мне коннектится и это далеко не весь список. Думаете мне есть интерес контролировать всех? Ну мужики на порно. ну бабы на сайтах знакомств мужикам головы морочат.

Прошлой зимой специалисты из Avast провели эксперимент над участниками Mobile World Congress. Они создали три открытые Wi-Fi точки возле стенда для регистрации посетителей выставки в аэропорту и назвали их стандартными именами «Starbucks», «MWC Free WiFi» и «Airport_Free_Wifi_AENA». За 4 часа к ним подключились 2000 человек.

По итогам эксперимента был сделан доклад. Специалисты смогли проанализировать трафик всех этих людей и узнать, какие сайты они посещали. Также исследование позволило узнать личную информацию 63% участников: логины, пароли, адреса электронной почты и т.п. И жертвы никогда бы не узнали о том, что их данные попали в руки к кому-то еще, если бы эксперты из Avast не раскрыли свой секрет

Большинство подключившихся были технически подкованными людьми. Ведь они приехали на международную IT-выставку. Но почему-то они не предпринимали никаких мер по самозащите во время использования публичного Wi-Fi.

Ниже вы узнаете, чем может грозить подключение к бесплатному Wi-Fi и как защитить себя при его использовании. Начнем, с перечисления самых распространенных опасностей.

Опасность №1. Анализ трафика

Еще с помощью анализатора трафика можно украсть cookie-файл с идентификатором сессии, который можно использовать для входа на некоторые сайты под аккаунтом жертвы.

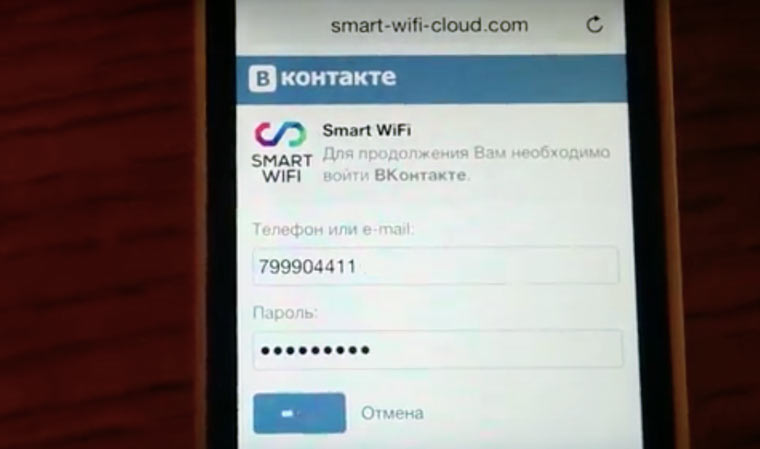

Опасность №2. «Фальшивые» страницы для кражи паролей

Когда человек подключается к Wi-Fi в общественном месте, то его могут направлять на страницу для подтверждения своей личности по номеру телефона или авторизации через соцсети. Все введенные на этих страницах данные владелец точки может собирать для личного пользования.

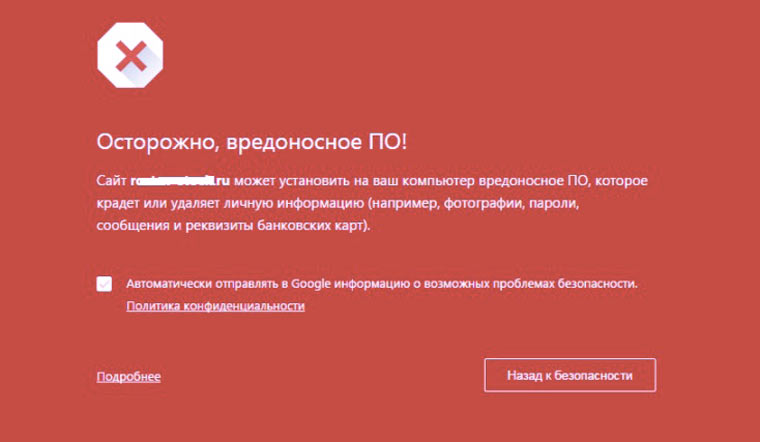

Опасность №3. Заражение вредоносными программами

Таким же образом человека можно перекидывать не только на фишинговые сайты, но и на страницы для скачивания троянов и вирусов, которые могут похитить с компьютера множество ценной для мошенника информации (пароли, документы). Результат зависит от того, насколько жертва заботится о безопасности своего компьютера.

А теперь разберемся, какова вероятность нарваться на проблемы при использовании общественного Wi-Fi.

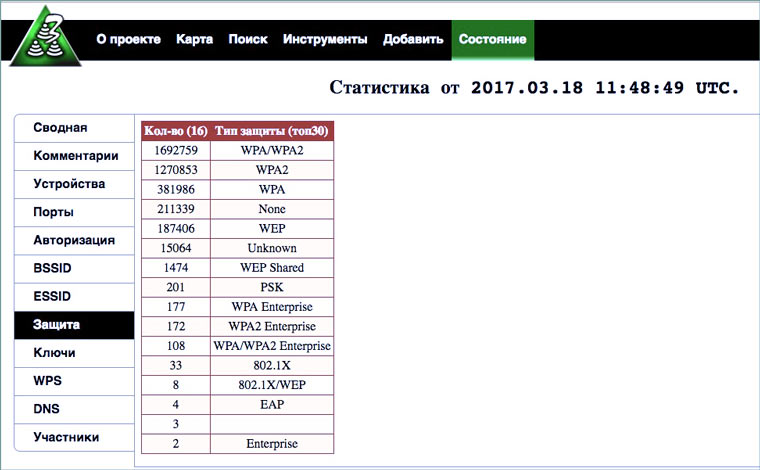

Много ли в России Wi-Fi точек, которые подвержены взлому

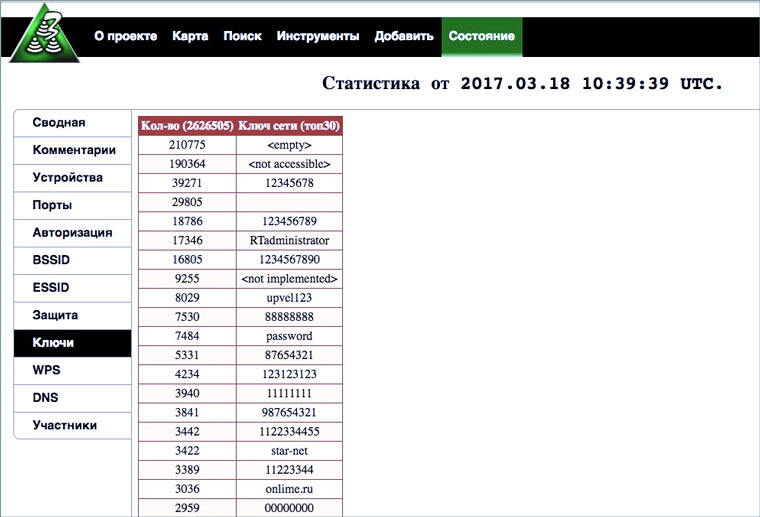

Полная версия базы (с паролями и прочей полезной инфой) доступна только по приглашениям. Но случайные посетители сайта могут посмотреть карту (нет ли там вашего роутера?) и ознакомиться со статистикой.

Почти 200 тысяч точек доступа не применяют никакой защиты. Еще столько же используют устаревший протокол шифрования WEP. Это значит, что к ним можно легко подобрать пароль за 5-10 минут.

Но даже среди тех, кто включил на роутере современное шифрование WPA2 (многие модели роутеров делают это автоматически), есть десятки тысяч людей, которые используют пароли «12345678» или что-то подобное, что было в настройках по умолчанию.

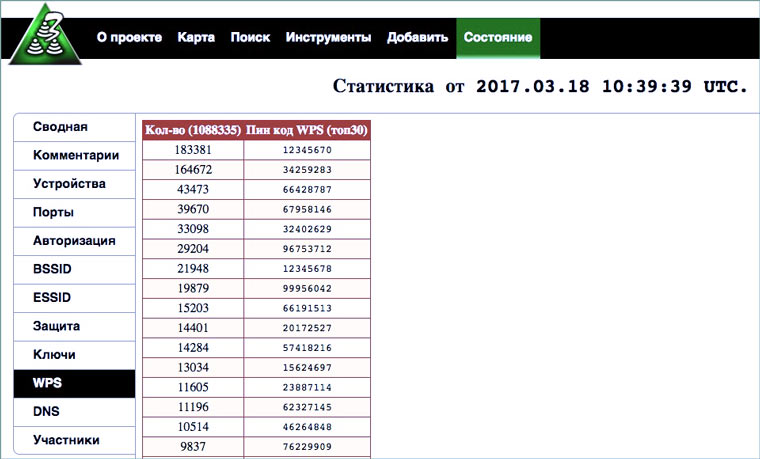

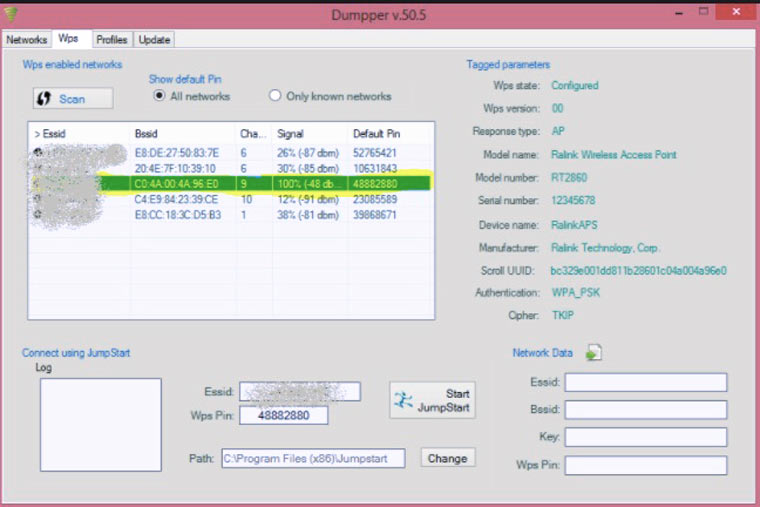

У многих людей включен WPS — механизм для быстрой настройки роутера с помощью PIN-кода, который тоже часто представляет собой стандартную комбинацию. И это делает возможным использования их оборудования «левыми» людьми.

Подбор пароля к Wi-Fi точке

Даже если человек заменил стандартный пароль роутера/ PIN-код от WPS на «12345678» или «26031993», то это не повышает степень защиты от кибермошенников. Ведь такие комбинации можно подобрать за несколько часов или даже быстрее, если пароль совсем простой или есть в списке часто употребляемых.

Создание фальшивых точек доступа

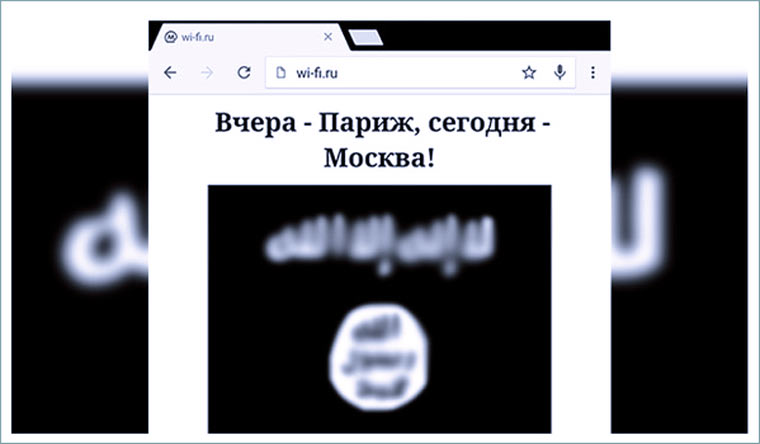

Осенью 2015 года, после терактов в Париже, некто создал копию точки доступа «Mos_Metro_Free» в московском метро. Некоторые пассажиры метро подключились к ней вместо основной точки и на месте стандартной рекламной страницы приветствия увидели сайт с логотипом запрещенной в России террористической организации.

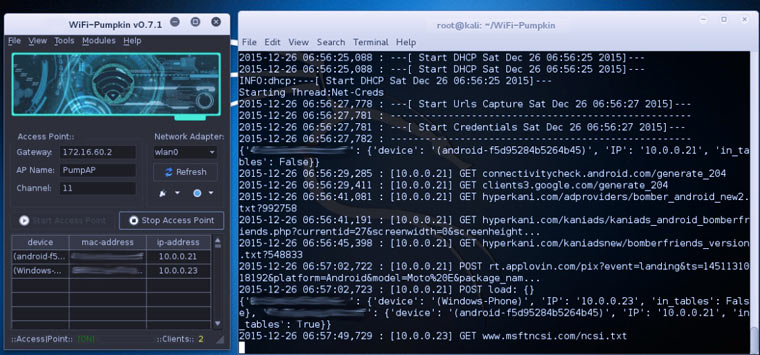

С помощью свободно доступных в интернете программ (например, утилиты airbase-ng) можно создать копию любой точки доступа. И если сигнал «фейка» будет сильнее оригинала, то все устройства, у которых настроено автоматическое подключение к первоначальной точки доступа, будут подсоединяться к «копии». И над ними можно будет производить все действия, описанные в начале статьи.

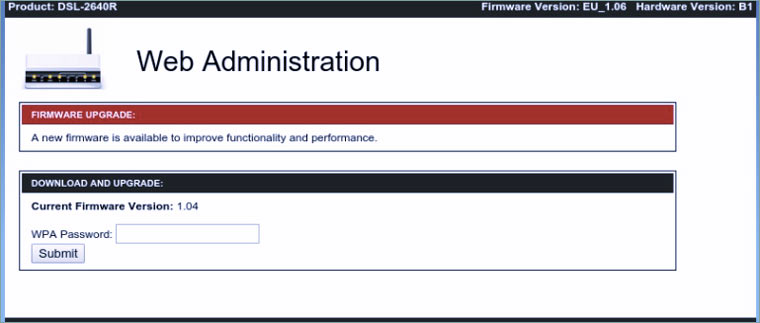

Кража паролей от точки доступа с помощью её копии

Фальшивые точки доступа можно использовать не только для обмана пользователей, но и для кражи паролей от роутеров. Например, с помощью инструмента Wifiphisher, который появился пару лет назад.

Когда жертва подключается к фальшивой точке доступа, то она перенаправляется на такую же фальшивую «страницу администратора», на которой ей предлагается ввести пароль от роутера в целях загрузки новой прошивки.

Если владелец поведется, то необходимость в переборе отпадает:-)

Какая техника нужна для «взлома» Wi-Fi?

В статье про опасности бесплатного Wi-Fi часто встречаются картинки, на которых человек с черными колготками на голове, ноутбуком и огромной антенной прячется под столом в кафе. Но в реальности этот процесс незаметен посторонним.

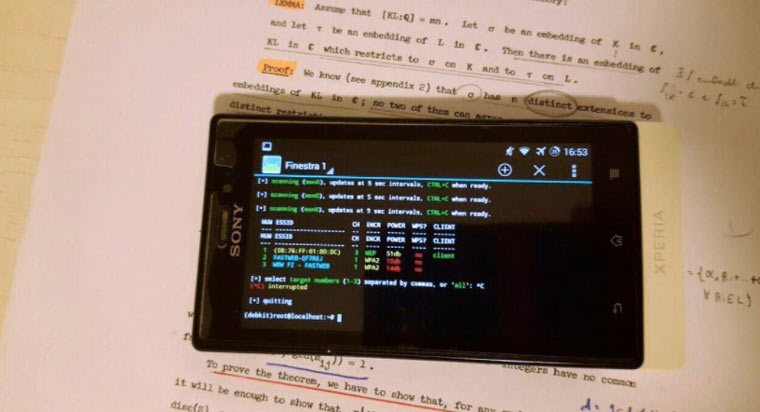

Kali Linux, дистрибутив с предустановленными комплектом инструментов для атак на разные систем (и на Wi-Fi сети в том числе), можно установить на самый простой ноутбук и даже на Android-смартфон. У него даже есть специально адаптированная для устройств линейки Google Nexus версия KaliNetHunter.

Если купить к смартфону внешний Wi-Fi-адаптер, то с его помощью вполне можно выполнить все описанные выше действия. И сделать это так, чтобы никто из окружающих не заметил этого.

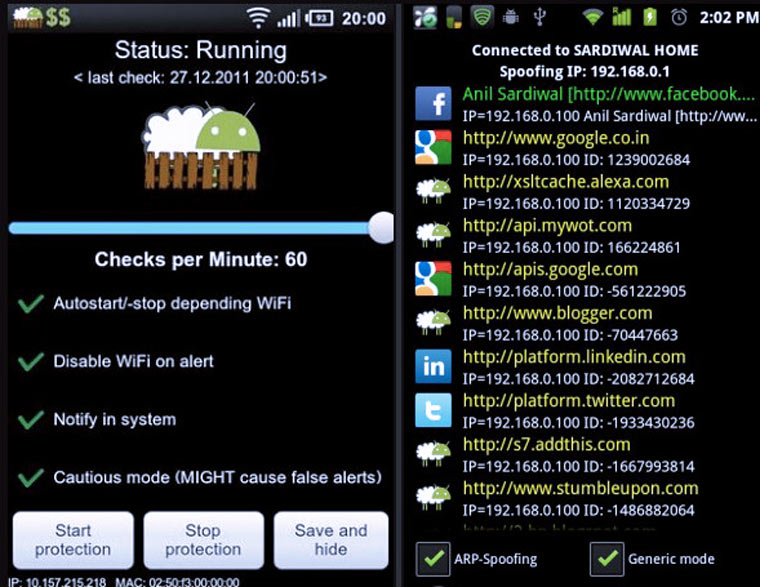

Еще для Android есть разные приложения для любительского «взлома Wi-Fi». Например, DroidSheep (на втором скрине), DroidSniff, FaceNiff и т.п. Они умеют просматривать трафик сети, к которой подключен телефон и воровать cookie-файлы идентификаторов сессий плохо защищенных сайтов. Лет 5-6 назад с помощью них можно было даже входить в чужой аккаунт VK (сейчас уровень безопасности социальных сетей сильно поднялся).

Или WPSConnect для проверки не стоит ли на точке один из стандартных PIN-кодов WPS.

С какого расстояния можно «взломать» Wi-Fi?

Даже если Wi-Fi точка используется в закрытом помещении, в которое есть доступ только своим, то это не значит, что можно не думать о её безопасности.

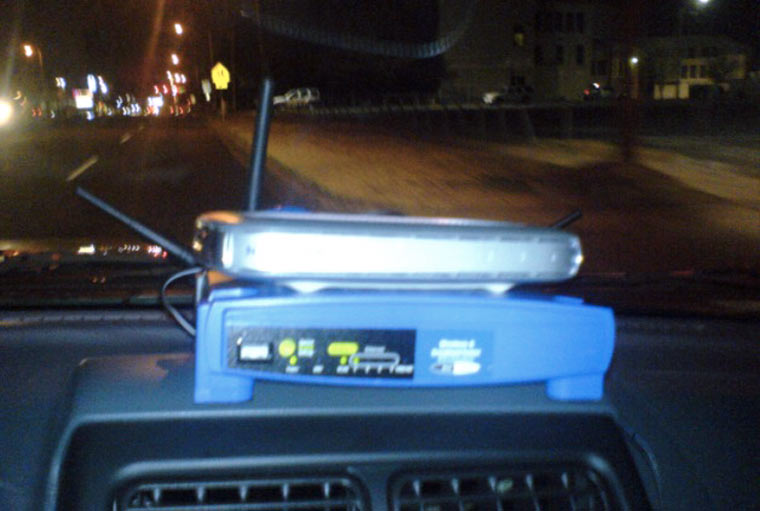

Термин вардрайвинг (Wardriving) появился в США лет 15 назад. Грубо говоря, это езда по городу на машине, внутри которой ноутбук со спецсофтом и мощная Wi-Fi антенна.

Цель этого занятия — искать потенциально уязвимые точки доступа в своем городе и «взламывать» их. Радиус зоны воздействия может достигать нескольких сотен метров. Точная величина зависит от мощности оборудования мошенников и плотности застройки местности.

Есть и другой способ добраться до трудноступных Wi-Fi точек.

Три года назад исследователь Джин Брансфилд представил WarKitteh (микроконтроллер (SparkCore) + WiFi модуль + аккумулятор + GPS- модуль, см. картинку 2). Это устройство можно прикрепить к кошке и собаке и запустить животное гулять на территорию, на которой надо получить доступ к Wi-Fi точках.

Также описаны случаи вардрайвинга с помощью дронов.

Насколько популярна тема взлома Wi-Fi

Возможность бесплатно пользоваться интернетом и просматривать чужой трафик интересует множество людей по всем миру. О различных подходах к достижению этих целей написаны сотни тысяч, а может быть даже миллионы статей. Не исключено, что одну из них сейчас читает кто-то из жильцов вашего дома.

И ему не надо обладать какими-то уникальными навыками, чтобы выполнить задуманное. Ведь взлом Wi-Fi — относительна простая задача, если владелец роутера не подумал о безопасности (отключил WPS, вовремя обновил прошивку, придумал надежный пароль).

Анекдот в тему: «Перестал работать интернет. Как незаметно намекнуть безответственным соседям сверху, что уже первое число?»

Как защитить себя при подключении к неизвестным Wi-Fi сетям

Соблюдать стандартные и широко известные правила безопасности в сети:

1. Использовать VPN для шифрования трафика. Подробнее об этом можно почитать здесь.

2. Использовать менеджеры паролей для защиты от ввода своих учетных данных на фишинговых сайтах.

3. Везде, где это возможно, подключить подтверждение пароля по SMS или другие методы двухэтапной авторизации.

4. Избегать скачивания подозрительных файлов/использовать антивирус.

5. Отключить на всех своих устройствах автоматическое подключение к Wi-Fi сетям.

Наиболее осторожным следует быть в аэропортах, на вокзалах и прочих местах скопления туристов. Но следует помнить о том, что «в руки хакеров» может попасть и роутер вашего соседа.

(8 голосов, общий рейтинг: 4.75 из 5)

Читайте также: