Какие протоколы используются в маршрутизаторах локальной сети

Обзор общих протоколов маршрутизации и классификации протоколов маршрутизации

Каталог статей

Маршрутизация - очень важный шаг в нашей передаче данных. В этой статье кратко представлены общие протоколы маршрутизации. И в ближайшие дни напишу несколько статей с подробным объяснением основных протоколов маршрутизации. Такие как протоколы OSPF, IS-IS, BGP

В процессе сетевого взаимодействия маршрутизация является очень важной частью, и протоколы и методы, используемые для маршрутизации, также делятся на множество типов:

| маршрутизация | Объяснение |

|---|---|

| Статическая маршрутизация | Требуется, чтобы администратор вручную настраивал и поддерживал таблицу маршрутизации |

| Динамическая маршрутизация | Возможность автоматически создавать собственную таблицу маршрутизации и своевременно корректировать ее в соответствии с изменениями реальных условий |

Статическая маршрутизация

Преимущества и недостатки

| Преимущество | Недостаток |

|---|---|

| Простая конфигурация | Требуется ручная настройка и обслуживание, большая нагрузка |

| Нет необходимости занимать ресурсы процессора | Не будет автоматически адаптироваться к изменениям топологии |

| Балансировки нагрузки | |

| Резервное копирование маршрута |

Конфигурация

команда настройки ip route-static [целевой сегмент сети] [маска подсети] [IP-адрес следующего перехода]

В качестве примера возьмем маршрутизатор R2 на рисунке выше:

Динамическая маршрутизация

В динамической маршрутизации существует множество протоколов маршрутизации, самые распространенные из них:

RIP (протокол маршрутной информации): протокол маршрутной информации.

OSPF (сначала откройте кратчайший путь): протокол сначала откройте кратчайший путь

IS-IS (от промежуточной системы к промежуточной системе): протокол маршрутизации от промежуточной системы к промежуточной системе.

BGP (протокол пограничного шлюза): протокол пограничного шлюза.

В то же время мы можем классифицировать маршруты по некоторым определениям:

Классифицируется по алгоритму поиска пути

| классификация | Протокол маршрутизации |

|---|---|

| Протокол дистанционно-векторной маршрутизации | RIP, BGP и т. Д. |

| Протокол маршрутизации состояния канала | OSPF, IS-IS и др. |

Классифицировано по области работы

| классификация | Протокол маршрутизации |

|---|---|

| Протокол внутреннего шлюза (IGP) | RIP, OSPF, IS-IS и т. Д. |

| Протокол междоменной маршрутизации (Exterior Gateway Protocol, EGP) | EGP、BGP |

Классифицируется по типу маршрутизации

| классификация | Протокол маршрутизации |

|---|---|

| Протокол одноадресной маршрутизации | RIP, OSPF, IS-IS, IGRP, BGP и т. Д. |

| Протокол многоадресной маршрутизации | DVMRP, PIM-SM, PIM-DM, MOSPF, MBGP и др. |

Введение в RIP

RIP - это протокол, основанный на алгоритме вектора расстояния, который использует количество переходов в качестве метрики для измерения расстояния до сети назначения.

Маршрутизация является одной из самых фундаментальных областей сетей, которые должен знать администратор. Протоколы маршрутизации определяют, как ваши данные попадают в пункт назначения, и помогают максимально упростить этот процесс. Однако существует так много разных типов протокола маршрутизации, что может быть очень трудно отследить их все!

В этом посте мы собираемся обсудить ряд различных типов протоколов и концепций протоколов. Протоколы маршрутизатора включают в себя:

- Протокол маршрутизации информации (RIP)

- Протокол межсетевого шлюза (IGRP)

- Сначала откройте кратчайший путь (OSPF)

- Протокол внешнего шлюза (EGP)

- Усовершенствованный протокол маршрутизации внутреннего шлюза (EIGRP)

- Протокол пограничного шлюза (BGP)

- Промежуточная система-промежуточная система (IS-IS)

Прежде чем мы перейдем к рассмотрению самих протоколов маршрутизации, важно сосредоточиться на категориях протоколов. Все протоколы маршрутизации можно разделить на следующие:

- Протокол вектора расстояния или состояния соединения

- Протоколы внутреннего шлюза (IGP) или Протоколы внешнего шлюза (EGP)

- Классные или бесклассовые протоколы

Протокол вектора расстояния и состояния соединения

| Посылает всю таблицу маршрутизации во время обновлений | Предоставляет только информацию о состоянии ссылки |

| Отправляет периодические обновления каждые 30-90 секунд | Использует инициированные обновления |

| Обновления трансляций | Мультикаст обновления |

| Уязвим к петлям маршрутизации | Нет риска маршрутизации петли |

| RIP, IGRP | OSPF, IS-IS |

Протоколы векторного расстояния - это протоколы, которые использовать расстояние, чтобы определить лучший путь для пакетов в сети. Эти протоколы измеряют расстояние, основываясь на том, сколько данных прыжков должно пройти, чтобы добраться до места назначения. Количество прыжков - это, по сути, количество маршрутизаторов, необходимых для достижения пункта назначения..

Как правило, протоколы векторного расстояния отправляют таблицу маршрутизации, полную информации, на соседние устройства. Такой подход делает их низкими инвестициями для администраторов, поскольку их можно развернуть без особой необходимости в управлении. Единственная проблема заключается в том, что им требуется больше пропускной способности для отправки по таблицам маршрутизации, а также они могут работать в циклах маршрутизации..

Протоколы состояния канала

Протоколы состояния канала используют другой подход к поиску наилучшего пути, поскольку они обмениваются информацией с другими маршрутизаторами, находящимися поблизости. Маршрут рассчитывается исходя из скорости пути до пункта назначения и стоимость ресурсов. Протоколы состояния канала используют алгоритм для решения этой проблемы. Одно из ключевых отличий от протокола векторного расстояния состоит в том, что протоколы состояния канала не отправляют таблицы маршрутизации; вместо этого маршрутизаторы уведомляют друг друга при обнаружении изменений.

Маршрутизаторы, использующие протокол состояния канала, создают три типа таблиц; соседний стол, таблица топологии, и таблица маршрутизации. В таблице соседей хранятся сведения о соседних маршрутизаторах с использованием протокола состояния канала, в таблице топологии - вся топология сети, а в таблице маршрутизации - наиболее эффективные маршруты..

IGP и EGP

Протоколы маршрутизации также могут быть классифицированы как протоколы внутреннего шлюза (IGP) или протоколы внешнего шлюза (EGP). IGP - это протоколы маршрутизации, которые обмениваются информацией о маршрутизации с другими маршрутизаторами в пределах одной автономной системы (AS). AS определяется как одна сеть или совокупность сетей под управлением одного предприятия. Таким образом, компания AS отделена от ISP AS.

Каждое из следующего классифицируется как IGP:

- Сначала откройте кратчайший путь (OSPF)

- Протокол маршрутизации информации (RIP)

- Промежуточная система для промежуточной системы (IS-IS)

- Усовершенствованный протокол маршрутизации внутреннего шлюза (EIGRP)

С другой стороны, EGP - это протоколы маршрутизации, которые используются для передачи информации о маршрутизации между маршрутизаторами в разных автономных системах. Эти протоколы более сложные, и BGP - единственный протокол EGP, с которым вы, вероятно, столкнетесь. Однако важно отметить, что существует протокол EGP с именем EGP..

Примеры EGP включают в себя:

- Протокол пограничного шлюза (BGP)

- Протокол внешнего шлюза (EGP)

- Протокол междоменной маршрутизации ISO (IDRP)

Типы протокола маршрутизации

График маршрутизации

- 1982 - EGP

- 1985 - IGRP

- 1988 - RIPv1

- 1990 - есть

- 1991 - OSPFv2

- 1992 - EIGRP

- 1994 - RIPv2

- 1995 - BGP

- 1997 - RIPng

- 1999 - BGPv6 и OSPFv3

- 2000 - IS-ISv6

Протокол маршрутизации информации (RIP)

Протокол маршрутизации информации или RIP является одним из первых протоколов маршрутизации, которые будут созданы. RIP используется в обоих Локальные сети (Локальные сети) и Глобальные сети (WAN), а также работает на прикладном уровне модели OSI. Есть несколько версий RIP, включая RIPv1 и RIPv2. Исходная версия или RIPv1 определяет сетевые пути на основе IP-адреса и количества переходов в пути..

RIPv1 взаимодействует с сетью, передавая свою таблицу IP всем маршрутизаторам, подключенным к сети. RIPv2 немного сложнее и отправляет свою таблицу маршрутизации на адрес многоадресной рассылки. RIPv2 также использует аутентификацию для обеспечения большей безопасности данных и выбирает маску подсети и шлюз для будущего трафика. Основным ограничением протокола RIP является то, что он имеет максимальное число переходов 15, что делает его непригодным для больших сетей..

Смотрите также: Инструменты мониторинга локальной сети

Протокол межсетевого шлюза (IGRP)

Протокол внутреннего шлюза или IGRP - это протокол векторного расстояния, разработанный Cisco. IGRP был разработан на основе принципов, заложенных в RIP, для более эффективного функционирования в крупных сетях и снял колпачок на 15 прыжков это было помещено на RIP. IGRP использует такие показатели, как пропускная способность, задержка, надежность и нагрузка, для сравнения жизнеспособности маршрутов в сети. Однако в настройках IGRP по умолчанию используются только пропускная способность и задержка..

IGRP идеально подходит для больших сетей, потому что передает обновления каждые 90 секунд и имеет максимальное количество прыжков 255. Это позволяет поддерживать большие сети, чем протокол, такой как RIP. IGRP также широко используется, потому что он устойчив к петлям маршрутизации, потому что он автоматически обновляется, когда происходят изменения в сети.

Сначала откройте кратчайший путь (OSPF)

Протокол Open Shortest Path First или OSPF - это протокол IGP с состоянием канала, разработанный специально для IP-сетей, использующих Кратчайший путь первый (SPF) алгоритм. Алгоритм SPF используется для вычисления связующего дерева кратчайшего пути для обеспечения эффективной передачи пакетов. Маршрутизаторы OSPF поддерживают базы данных, детализирующие информацию об окружающей топологии сети. Эта база данных заполнена данными, взятыми из Объявления о состоянии ссылок (LSA) отправлено другими роутерами. LSA - это пакеты, которые содержат подробную информацию о том, сколько ресурсов займет данный путь..

OSPF также использует Алгоритм Дейкстры пересчитать сетевые пути при изменении топологии. Этот протокол также относительно безопасен, так как он может аутентифицировать изменения протокола для обеспечения безопасности данных. Он используется многими организациями, потому что его можно масштабировать до больших сред. Изменения топологии отслеживаются, и OSPF может пересчитать скомпрометированные маршруты пакетов, если ранее использованный маршрут был заблокирован.

Протокол внешнего шлюза (EGP)

Протокол внешнего шлюза или EGP - это протокол, который используется для обмена данными между хостами шлюза, которые соседствуют друг с другом в автономных системах. Другими словами, EGP предоставляет форум для маршрутизаторов для обмена информацией между различными доменами. Самым ярким примером EGP является сам Интернет. Таблица маршрутизации протокола EGP включает в себя известные маршрутизаторы, стоимость маршрутов и адреса соседних устройств. EGP широко использовался крупными организациями, но с тех пор был заменен на BGP.

Причина, по которой этот протокол потерял популярность, заключается в том, что он не поддерживает многопутевые сетевые среды. Протокол EGP работает, храня базу данных о близлежащих сетях и пути, по которым они могут добраться до них. Эта информация отправляется на подключенные маршрутизаторы. Как только он прибудет, устройства могут обновить свои таблицы маршрутизации и провести более осознанный выбор пути по всей сети..

Усовершенствованный протокол маршрутизации внутреннего шлюза (EIGRP)

Усовершенствованный протокол внутренней маршрутизации шлюза или EIGRP - это протокол маршрутизации вектора расстояния, который используется для IP, AppleTalk, и NetWare сетей. EIGRP является проприетарным протоколом Cisco, разработанным с учетом оригинального протокола IGRP. При использовании EIGRP маршрутизатор берет информацию из таблиц маршрутизации своих соседей и записывает их. Соседи запрашивают маршрут, и когда происходит изменение, маршрутизатор уведомляет своих соседей об этом изменении. Это приводит к тому, что соседние маршрутизаторы узнают о том, что происходит на соседних устройствах..

EIGRP оснащен рядом функций для максимальной эффективности, в том числе Надежный транспортный протокол (RTP) и Алгоритм диффузного обновления (DUAL). Пакетные передачи стали более эффективными, потому что маршруты пересчитываются для ускорения процесса конвергенции..

Протокол пограничного шлюза (BGP)

Протокол пограничного шлюза или BGP является протоколом маршрутизации Интернета, который классифицируется как протокол векторного пути. BGP был предназначен для замены EGP с децентрализованным подходом к маршрутизации. Алгоритм выбора лучшего пути BGP используется для выбора наилучших маршрутов для передачи пакетов. Если у вас нет пользовательских настроек, BGP выберет маршруты с кратчайшим путем к месту назначения..

Однако многие администраторы предпочитают менять решения о маршрутизации на критерии в соответствии со своими потребностями.. Алгоритм выбора лучшего пути можно настроить, изменив атрибут сообщества стоимости BGP. BGP может принимать решения о маршрутизации на основе таких факторов, как вес, локальные предпочтения, локально сгенерированный, длина AS_Path, тип источника, дискриминатор с несколькими выходами, eBGP через iBGP, метрика IGP, идентификатор маршрутизатора, список кластеров и адрес соседа.

BGP отправляет обновленные данные таблицы маршрутизатора только тогда, когда что-то меняется. В результате отсутствует автоматическое обнаружение изменений топологии, что означает, что пользователь должен настроить BGP вручную. С точки зрения безопасности протокол BGP может быть аутентифицирован, так что только утвержденные маршрутизаторы могут обмениваться данными друг с другом..

Промежуточная система-промежуточная система (IS-IS)

Промежуточная система-промежуточная система (IS-IS) - это состояние канала, протокол IP-маршрутизации и протокол IGPP, используемые в Интернете для отправки информации о IP-маршрутизации.. IS-IS использует модифицированную версию алгоритма Дейкстры. Сеть IS-IS состоит из ряда компонентов, включая конечные системы (пользовательские устройства), промежуточные системы (маршрутизаторы), области и домены..

В соответствии с IS-IS маршрутизаторы организованы в группы, называемые областями, и несколько областей группируются вместе, чтобы создать домен. Маршрутизаторы в этой области размещаются на уровне 1, а маршрутизаторы, которые соединяют сегменты, классифицируются как уровень 2. Существует два типа адресов, используемых IS-IS; Точка доступа к сетевой службе (NSAP) и Название сетевого объекта (СЕТЬ).

Классные и бесклассовые протоколы маршрутизации

Протоколы маршрутизации также могут быть классифицированы как классовые и бесклассовые протоколы маршрутизации. Различие между ними сводится к тому, как они выполняют обновления маршрутизации. Дискуссия между этими двумя формами маршрутизации часто упоминается как классовая или бесклассовая маршрутизация..

Классные протоколы маршрутизации

Классовые протоколы маршрутизации не отправляют информацию маски подсети во время обновлений маршрутизации, но бесклассовые протоколы маршрутизации делают. RIPv1 и IGRP считаются классными протоколами. Эти два являются классными протоколами, потому что они не включают информацию о маске подсети в свои обновления маршрутизации. Классовые протоколы маршрутизации с тех пор устарели бесклассовыми протоколами маршрутизации..

Бесклассовые протоколы маршрутизации

Как упоминалось выше, классовые протоколы маршрутизации были заменены бесклассовыми протоколами маршрутизации. Бесклассовые протоколы маршрутизации отправлять информацию маски IP-подсети во время обновления маршрутизации. RIPv2, EIGRP, OSPF и IS-IS - это все типы протоколов маршрутизации классов, которые включают информацию о маске подсети в обновлениях..

Протоколы динамической маршрутизации

Протоколы динамической маршрутизации - это еще один тип протоколов маршрутизации, которые имеют решающее значение для современных сетей корпоративного уровня. Протоколы динамической маршрутизации позволяют маршрутизаторам автоматически добавлять информацию в свои таблицы маршрутизации от подключенных маршрутизаторов. С помощью этих протоколов маршрутизаторы отправляют обновления топологии всякий раз, когда меняется топологическая структура сети. Это означает, что пользователю не нужно беспокоиться о том, чтобы постоянно обновлять сетевые пути..

Одним из основных преимуществ динамических протоколов маршрутизации является то, что они уменьшают необходимость управления конфигурациями. Недостатком является то, что это происходит за счет выделения ресурсов, таких как ЦП и пропускная способность, чтобы они работали на постоянной основе. OSPF, EIGRP и RIP считаются протоколами динамической маршрутизации..

Протоколы маршрутизации и метрики

Независимо от того, какой тип протокола маршрутизации используется, будут четкие метрики, которые используются для измерения того, какой маршрут лучше выбрать. Протокол маршрутизации может идентифицировать несколько путей к пункту назначения, но должен иметь возможность работать, что является наиболее эффективным. Метрики позволяют протоколу определять, какой путь следует выбрать, чтобы обеспечить сеть наилучшим обслуживанием..

Самая простая метрика для рассмотрения - это количество прыжков. Протокол RIP использует количество переходов для измерения расстояния, которое требуется для пакета до места назначения. Чем больше прыжков должен пройти пакет, тем дальше должен пройти пакет. Таким образом, протокол RIP направлен на выбор маршрутов, минимизируя, где это возможно, скачки. Существует много показателей, помимо числа переходов, которые используются протоколами IP-маршрутизации. Используемые метрики включают в себя:

- Количество прыжков - Измеряет количество маршрутизаторов, через которые должен пройти пакет

- Пропускная способность - выбирает путь на основе которого имеет наибольшую пропускную способность

- задержка - выбирает путь на основе которого занимает меньше всего времени

- надежность - Оценивает вероятность того, что ссылка потерпит неудачу, основываясь на количестве ошибок и предыдущих сбоях.

- Стоимость - значение, настроенное администратором или IOS, которое используется для измерения стоимости маршрута на основе одного показателя или диапазона показателей

- нагрузка - Выбор пути на основе использования трафика подключенных каналов

Метрики по типу протокола

| ПОКОЙСЯ С МИРОМ | Количество прыжков |

| RIPv2 | Количество прыжков |

| IGRP | Пропускная способность, задержка |

| OSPF | Пропускная способность |

| BGP | Выбранный администратором |

| EIGRP | Пропускная способность, задержка |

| IS-IS | Выбранный администратором |

Административное расстояние

Административное расстояние является одной из наиболее важных функций в маршрутизаторах. Административный - это термин, используемый для описания числового значения, которое используется для определения приоритетов, какой маршрут следует использовать при наличии двух или более доступных маршрутов. Когда один или несколько маршрутов расположены, в качестве маршрута выбран протокол маршрутизации с меньшим административным расстоянием. Существует административное расстояние по умолчанию, но администраторы также могут настраивать свои собственные.

| Подключенный интерфейс | 0 |

| Статический маршрут | 1 |

| Улучшенный сводный маршрут IGRP | 5 |

| Внешний BGP | 20 |

| Внутренний улучшенный IGRP | 90 |

| IGRP | 100 |

| OSPF | 110 |

| IS-IS | 115 |

| ПОКОЙСЯ С МИРОМ | 120 |

| EIGRP внешний маршрут | 170 |

| Внутренний BGP | 200 |

| неизвестный | 255 |

Чем ниже числовое значение административного расстояния, тем больше маршрутизатор доверяет маршруту. Чем ближе числовое значение к нулю, тем лучше. Протоколы маршрутизации используют административное расстояние в основном как способ оценки надежности подключенных устройств. Вы можете изменить административное расстояние протокола, используя процесс расстояния в режиме субконфигурации.

Заключительные слова

Как вы можете видеть, протоколы маршрутизации могут быть определены и продуманы различными способами. Ключ заключается в том, чтобы рассматривать протоколы маршрутизации как протоколы векторов расстояния или состояния канала, протоколы IGP или EGP и классные или бесклассовые протоколы. Это общие категории, к которым относятся общие протоколы маршрутизации, такие как RIP, IGRP, OSPF и BGP..

Конечно, во всех этих категориях у каждого протокола есть свои нюансы в том, как он измеряет лучший путь, будь то по количеству переходов, задержке или другим факторам. Изучение всего, что вы можете узнать об этих протоколах, которые вы сохраняете во время повседневного общения, поможет вам как на экзамене, так и в реальной среде..

В прошлых лекциях мы узнали, как компьютеры объединяются в сети, разобрали понятие сетевой топологии и архитектуры, соединение компьютеров с помощью коммутаторов (или других устройств связи).

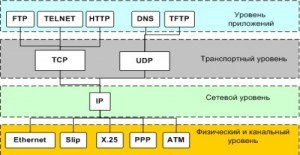

Однако чтобы компьютеры могли работать в сети, всего этого недостаточно. Теперь нужно научить сетевые приложения «разговаривать» друг с другом — обмениваться данными с помощью протоколов на уровнях, более высоких, чем канальный. Поскольку этих уровней несколько, нам потребуется не один, а несколько протоколов, объединенных в набор, или, как говорят, в стек.

В этой лекции мы изучим некоторые наиболее часто применяемые в сетях стеки протоколов, в том числе самый распространенный на сегодня набор протоколов — стек TCP/IP.

NetBEUI

Небольшой по объемам требуемого программного обеспечения протокол, реализующий поддержку сетевого, транспортного и сеансового уровней модели OSI. Наиболее прост в настройке (фактически ее не требует), работает эффективно и быстро в небольших и средних по размерам сетях (до 200 компьютеров). Серьезными, по современным меркам, недостатками протокола NetBEUI являются ограничения при работе в сетях с большим количеством компьютеров и, самое главное, отсутствие поддержки маршрутизации — возможности сетевой адресации и функции пересылки пакетов между сетями в нем просто не реализованы.

Соответственно, его нельзя использовать в крупных сетях, объединенных маршрутизаторами, и при работе с Интернетом. Протокол NetBEUI поставлялся в составе всех операционных систем Windows вплоть до Windows 2000, однако в последних версиях его поддержка прекращена .

IPS/SPX и NWLink

Стек протоколов IPX/SPX был разработан фирмой Novell в начале 80-х гг. для своей сетевой операционной системы NetWare. Основа стека — это протоколы IPX (Internetwork Packet eXchange) и SPX (Sequenced Packet eXchange), реализующие функции сетевого и транспортного уровней модели OSI соответственно. Как и NetBEUI, протокол IPX/SPX является небольшим (его программную поддержку легко уместить на обычной дискете 1,44 Мб вместе с DOS) и быстрым, что было особенно важно в эпоху первого поколения IBM-совместимых компьютеров с малым объемом оперативной памяти (640 Кбайт).

Важную роль здесь сыграло и то, что все больше организаций в 90-е гг. стало подключаться к Интернету, в котором использовался именно стек TCP/IP, а поддерживать в сети два стека протоколов — лишняя «головная боль» для сетевых администраторов.

TCP/IP

История развития стека TCP/IP (как и история Интернета) началась еще в конце 60-х гг. прошло¬го, XX века с проекта ARPANet — сети Агентства перспективных исследовательских проектов (Advanced Research Project Agency Network) Министерства обороны США.

Поскольку для военных во времена «холодной войны» была особенно важна возможность передачи данных даже в условиях атомных бомбардировок, ARPANet задумывалась как высоконадежная сеть, объединяющая военные, государственные и научные учреждения. Получившаяся в результате сеть и разработанный несколько позже (в 70-х гг.) стек протоколов TCP/IP оказались настолько удачными, что даже после прекращения финансирования проекта ARPANet Министерством обороны продолжали жить и успешно развиваться, создав основы современного Интернета.

Рис.1 Основные протоколы стека TCP/IP

Примерно также работает и протокол TCP:

- устанавливает соединение между компьютерами по определенным портам;

- на компьютере-отправителе разбивает информацию на пакеты, нумерует их и с помощью протокола IP передает получателю;

- на компьютере-получателе проверяет, все ли пакеты получены, а если пакет пропущен или поврежден, запрашивает у отправителя повторную пересылку;

- после получения всех пакетов закрывает соединение, собирает пакеты в нужном порядке и передает полученные данные приложению более высокого уровня.

При этом ни отправителя, ни получателя надежность доставки информации или ее целостность, во¬обще говоря, не особенно беспокоят.

Очевидно, почтовые отправления в обоих этих примерах являются аналогами IP-пакетов, а почтальоны выполняют функции протокола IP.

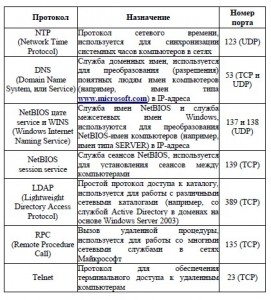

Порт в TCP или UDP — это логический канал с определенным номером (от 0 до 65536), обеспечивающий текущее взаимодействие между отправителем и получателем. Порты позволяют компьютеру с одним IP-адресом параллельно обмениваться данными с множеством других компьютеров. Некоторые номера портов (так называемые «хорошо известные», или «well-known», порты с номерами от 0 до 1024) привязаны к определенным службам и приложениям, что позволяет клиентам легко обращаться к нужным им сетевым сервисам.

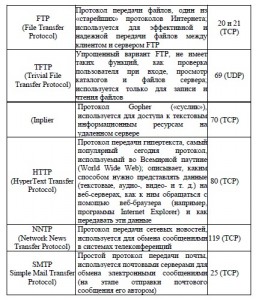

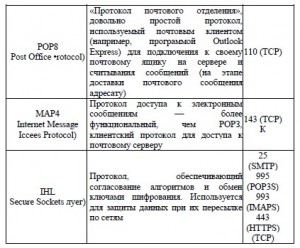

Наконец, самым богатым по набору протоколов является прикладной уровень стека TCP/IP. Ниже в табл. 1-3 приведены самые популярные протоколы, а также зарезервированные для них порты.

Заметим, что, хотя для протоколов обычно резервируются одинаковые номера портов и для TCP, и для UDP, в таблице приведены порты для наиболее часто применяемого протокола транспортного уровня (TCP или UDP).

Несмотря на существование большого количества наборов протоколов, основным сегодня является общедоступный стек TCP/IP. Он используется практически повсеместно, начиная с небольших домашних сетей и заканчивая крупнейшей сетью — Интернетом

Табл. 1 Протоколы прикладного уровня стека TCP/IP

Табл. 2 Протоколы прикладного уровня стека TCP/IP

Табл 3. Протоколы прикладного уровня стека TCP/IP

Наиболее распространённой системой классификации сетевых протоколов является так называемая модель OSI. В соответствии с ней протоколы делятся на 7 уровней по своему назначению - от физического (формирование и распознавание электрических или других сигналов) до прикладного (API для передачи информации приложениями):

Уровень представления, Presentation layer - 6-й уровень отвечает за преобразование протоколов и кодирование/декодирование данных. Запросы приложений, полученные с уровня приложений, он преобразует в формат для передачи по сети, а полученные из сети данные преобразует в формат, понятный приложениям. На уровне представления может осуществляться сжатие/распаковка или кодирование/декодирование данных, а также перенаправление запросов другому сетевому ресурсу, если они не могут быть обработаны локально. Сеансовый уровень, Session layer - 5-й уровень модели отвечает за поддержание сеанса связи, что позволяет приложениям взаимодействовать между собой длительное время. Сеансовый уровень управляет созданием/завершением сеанса, обменом информацией, синхронизацией задач, определением права на передачу данных и поддержанием сеанса в периоды неактивности приложений. Синхронизация передачи обеспечивается помещением в поток данных контрольных точек, начиная с которых возобновляется процесс при нарушении взаимодействия. Транспортный уровень, Transport layer - 4-й уровень модели, предназначен для доставки данных без ошибок, потерь и дублирования в той последовательности, как они были переданы. При этом неважно, какие данные передаются, откуда и куда, то есть он предоставляет сам механизм передачи. Блоки данных он разделяет на фрагменты, размер которых зависит от протокола, короткие объединяет в один, а длинные разбивает. Протоколы этого уровня предназначены для взаимодействия типа точка-точка. Пример: TCP, UDP. Сетевой уровень, Network layer - 3-й уровень сетевой модели OSI, предназначен для определения пути передачи данных. Отвечает за трансляцию логических адресов и имён в физические, определение кратчайших маршрутов, коммутацию и маршрутизацию, отслеживание неполадок и заторов в сети. На этом уровне работает такое сетевое устройство, как маршрутизатор. Канальный уровень, Data Link layer - этот уровень предназначен для обеспечения взаимодействия сетей на физическом уровне и контроля за ошибками, которые могут возникнуть. Данные, полученные с физического уровня, он упаковывает во фреймы, проверяет на целостность, если нужно исправляет ошибки и отправляет на сетевой уровень. Канальный уровень может взаимодействовать с одним или несколькими физическими уровнями, контролируя и управляя этим взаимодействием. Спецификация IEEE 802 разделяет этот уровень на 2 подуровня - MAC (Media Access Control) регулирует доступ к разделяемой физической среде, LLC (Logical Link Control) обеспечивает обслуживание сетевого уровня. На этом уровне работают коммутаторы, мосты. В программировании этот уровень представляет драйвер сетевой платы, в операционных системах имеется программный интерфейс взаимодействия канального и сетевого уровней между собой, это не новый уровень, а просто реализация модели для конкретной ОС. Примеры таких интерфейсов: ODI, NDIS. Физический уровень, Physical layer - самый нижний уровень модели, предназначен непосредственно для передачи потока данных. Осуществляет передачу электрических или оптических сигналов в кабель или в радиоэфир и соответственно их приём и преобразование в биты данных в соответствии с методами кодирования цифровых сигналов. Другими словами, осуществляет интерфейс между сетевым носителем и сетевым устройством. На этом уровне работают концентраторы (хабы), повторители (ретрансляторы) сигнала и медиаконверторы. Функции физического уровня реализуются на всех устройствах, подключенных к сети. Со стороны компьютера функции физического уровня выполняются сетевым адаптером или последовательным портом.В основном используются протокол TCP/IP

Transmission Control Protocol/Internet Protocol, TCP/IP (Протокол управления передачей/Протокол Интернета)

Большинство операционных систем сетевых серверов и рабочих станций поддерживает TCP/IP, в том числе серверы NetWare, все системы Windows, UNIX, последние версии Mac OS, системы OpenMVS и z/OS компании IBM, а также OpenVMS компании DEC. Кроме того, производители сетевого оборудования создают собственное системное программное обеспечение для TCP/IP, включая средства повышения производительности устройств. Стек TCP/IP изначально применялся на UNIX-системах, а затем быстро распространился на многие другие типы сетей.

Протоколы локальных сетей

- IPX/SPX;

- NetBEUI;

- AppleTalk;

- TCP/IP;

- SNA;

- DLC;

- DNA;

Свойства протоколов локальной сети

В основном протоколы локальных сетей имеют такие же свойства, как и Другие коммуникационные протоколы, однако некоторые из них были разработаны давно, при создании первых сетей, которые работали медленно, были ненадежными и более подверженными электромагнитным и радиопомехам. Поэтому для современных коммуникаций некоторые протоколы не вполне пригодны. К недостаткам таких протоколов относится слабая защита от ошибок или избыточный сетевой трафик. Кроме того, определенные протоколы были созданы для небольших локальных сетей и задолго до появления современных корпоративных сетей с развитыми средствами маршрутизации.

Протоколы локальных сетей должны иметь следующие основные характеристики:

- обеспечивать надежность сетевых каналов;

- обладать высоким быстродействием;

- обрабатывать исходные и целевые адреса узлов;

- соответствовать сетевым стандартам, в особенности - стандарту IEEE 802.

В основном все протоколы, рассматриваемые в этой главе, соответствуют перечисленным требованиям, однако, как вы узнаете позднее, у одних протоколов возможностей больше, чем у других.

В таблице перечислены протоколы локальных сетей и операционные системы, с которыми эти протоколы могут работать. Далее в главе указаны протоколы и системы (в частности, операционные системы серверов и хост компьютеров) будут описаны подробнее.

Таблица Протоколы локальных сетей и сетевые операционные системы

Соответствующая операционная система

Первые версии операционных систем Microsoft Windows

UNIX, Novel NetWare, современные версии операционных систем Microsoft Windows, операционные системы мэйнфреймов IBM

Операционные системы мэйнфреймов и миникомпьютеров IBM

Клиентские системы, взаимодействующие с мэйнфреймами IBM, настроенными на работу с протоколом SNA

Понятие протокола Интернет

Очевидно, что рано или поздно компьютеры, расположенные в разных точках земного шара, по мере увеличения своего количества должны были обрести некие средства общения. Такими средствами стали компьютерные сети. Сети бывают локальными и глобальными. Локальная сеть - это сеть, объединяющая компьютеры, географически расположенные на небольшом расстоянии друг от друга - например, в одном здании. Глобальные сети служат для соединения сетей и компьютеров, которых разделяют большие расстояния - в сотни и тысячи километров. Интернет относится к классу глобальных сетей.

Простое подключение одного компьютера к другому - шаг, необходимый для создания сети, но не достаточный. Чтобы начать передавать информацию, нужно убедиться, что компьютеры "понимают" друг друга. Как же компьютеры "общаются" по сети? Чтобы обеспечить эту возможность, были разработаны специальные средства, получившие название "протоколы". Протокол - это совокупность правил, в соответствии с которыми происходит передача информации через сеть. Понятие протокола применимо не только к компьютерной индустрии. Даже те, кто никогда не имел дела с Интернетом, скорее всего работали в повседневной жизни с какими-либо устройствами, функционирование которых основано на использовании протоколов. Так, обычная телефонная сеть общего пользования тоже имеет свой протокол, который позволяет аппаратам, например, устанавливать факт снятия трубки на другом конце линии или распознавать сигнал о разъединении и даже номер звонящего.

Исходя из этой естественной необходимости, миру компьютеров потребовался единый язык (то есть протокол), который был бы понятен каждому из них.

Основные протоколы

Интернет:

Краткое описание протоколов Интернет

TCP/IP

Над созданием протоколов, необходимых для существования глобальной сети, трудились лучшие умы человечества. Одним из них был Винтон Серф (Vinton G. Cerf). Сейчас этого человека называют "отцом Интернета". В 1997 году Президент США Билл Клинтон наградил Винтона Серфа и его коллегу Роберта Кана (Robert E. Kahn) Национальной медалью за заслуги в области технологии, отметив их вклад в становление и развитие Интернета. Ныне Винтон Серф занимает пост старшего вице-президента по Интернет-архитектуре в корпорации MCI WorldCom Inc.

В 1972 году группа разработчиков под руководством Винтона Серфа разработала протокол TCP/IP - Transmission Control Protocol/Internet Protocol (Протокол управления передачей/Протокол Интернета).

Эксперимент по разработке этого протокола проводился по заказу Министерства обороны США. Данный проект получил название ARPANet (Advanced Research Projects Agency Network - Сеть агентства важных исследовательских проектов). Очевидно, что в обстановке войны, когда необходимость в обмене информацией встает как никогда остро, возникает проблема непредсказуемости состояния пути, по которому будет передана та или иная информация - любой из узлов передачи в любой момент может быть выведен из строя противником. Поэтому главной задачей при разработке сетевого протокола являлась его "неприхотливость" - он должен был работать с любым сетевым окружением и, кроме того, обладать гибкостью в выборе маршрута при доставке информации.

Позже TCP/IP перерос свое изначальное предназначение и стал основой стремительно развивавшейся глобальной сети, ныне известной как Интернет, а также небольших сетей, использующих технологии Интернета - интранет. Стандарты TCP/IP являются открытыми и непрерывно совершенствуются.

Схема функционирования протокола TCP/IP:

Чтобы текст, составляющий содержимое Web-страниц, отображался на них определенным образом - в соответствии с замыслом создателя страницы - он размечается с помощью особых текстовых меток - тегов языка разметки гипертекста (HyperText Markup Language, HTML).

TELNET

С помощью этого протокола вы можете подключиться к удаленному компьютеру как пользователь (если наделены соответствующими правами, то есть знаете имя пользователя и пароль) и производить действия над его файлами и приложениями точно так же, как если бы работали на своем компьютере.

Telnet является протоколом эмуляции терминала. Работа с ним ведется из командной строки. Если вам нужно воспользоваться услугами этого протокола, не стоит рыскать по дебрям Интернета в поисках подходящей программы. Telnet-клиент поставляется, например, в комплекте Windows 98.

WAIS расшифровывается как Wide-Area Information Servers. Этот протокол был разработан для поиска информации в базах данных. Информационная система WAIS представляет собой систему распределенных баз данных, где отдельные базы данных хранятся на разных серверах. Сведения об их содержании и расположении хранятся в специальной базе данных - каталоге серверов. Просмотр информационных ресурсов осуществляется с помощью программы - клиента WAIS.

Поиск информации ведется по ключевым словам, которые задает пользователь. Эти слова вводятся для определенной базы данных, и система находит все соответствующие им фрагменты текста на всех серверах, где располагаются данные этой базы. Результат представляется в виде списка ссылок на документы с указанием того, насколько часто встречается в данном документе искомое слово и все искомые слова в совокупности.

Даже в наши дни, когда систему WAIS можно считать морально устаревшей, специалисты во многих областях при проведении научных исследований тем не менее обращаются к ней в поисках специфической информации, которую не могут найти традиционными средствами.

Адрес ресурса WAIS в Интернете выглядит примерно так: wais://site.edu

Gorpher

Протокол Gopher - протокол уровня приложения, разработанный в 1991 году. До повсеместного распространения гипертекстовой системы World Wide Web Gopher использовался для извлечения информации (в основном текстовой) из иерархической файловой структуры. Gopher был провозвестником WWW, позволявшим с помощью меню передвигаться от одной страницы к другой, постепенно сужая круг отображаемой информации. Программы-клиенты Gopher имели текстовый интерфейс. Однако пункты меню Gopher могли указывать и не только на текстовые файлы, но также, например, на telnet-соединения или базы данных WAIS.

Gopher переводится как "суслик", что отражает славное университетское прошлое разработчиков этой системы. Студенческие спортивные команды Университета Миннесоты носили название Golden Gophers ("Золотые суслики").

Сейчас ресурсы Gopher можно просматривать с помощью обычного Web-браузера, так как современные браузеры поддерживают этот протокол.

Адреса информационных ресурсов Gopher имеют примерно следующий вид: gopher://gopher.tc.umn.edu

К примеру, если ваш мобильный телефон поддерживает протокол WAP, то, набрав на его клавиатуре адрес нужной Web-страницы, вы можете увидеть ее (в упрощенном виде) прямо на дисплее телефона. В настоящее время подавляющее большинство производителей устройств уже перешли к выпуску моделей с поддержкой WAP, который также продолжает совершенствоваться.

Протоко́л (др.-греч. πρωτόκολλον; от πρώτος «первый» + κόλλα «клей») изначально — документ, фиксирующий какое-либо событие, факт или договорённость.

Wikipedia

Разберемся в базовых протоколах с стандартах

Группа стандартов Ethernet IEEE 802.3

Для подключения клиентских устройств рекомендуется поддержка следующих стандартов:

IEEE 802.3z (1 Гбит/с);

IEEE 802.3u (100 Мбит/с);

IEEE 802.3 (10 Мбит/с).

Для подключения активного сетевого оборудования между собой рекомендуется поддержка следующих стандартов:

IEEE 802.3z (1 Гбит/с);

IEEE 802.3ae-2002 (10 Гбит/с);

IEEE 802.3ba (40 Гбит/с) — да, время пришло.

Питание по PoE (Power over Ethernet)

Если для подключения оконечных сетевых устройств нужно active PoE, то необходимо предусмотреть коммутаторы доступа с поддержкой нужных стандартов active PoE. Для наглядности ниже таблица по основным характеристиками active PoE:

Стандарт

Мощность на PSE (Power Supply Equipment), Вт

Мощность на PD (Powered Device), Вт

IEEE 802.3af (PoE)

IEEE 802.3at (PoE+)

IEEE 802.3bt Type 3 (PoE++)

Следует различать две характеристики мощности:

PSE (Power Supply Equipment) — мощность, которую коммутатор готов выдать на порт;

PD (Powered Device) — мощность, которая дойдет до оборудования (с учетом потерь).

VLAN (Virtual Local Area Network)

Не рекомендуется использовать VLAN 1 для передачи пользовательских данных. Рекомендуется использовать диапазон VLAN'ов с 2 по 1000 включительно.

Деление устройств на VLAN'ы рекомендуется выполнять из соображений получения общего сетевого доступа для последующего применения ACL. В большинстве случаев это существенно упростит задачу конфигурирования межсетевого экрана.

Протоколы обмена базой данных VLAN'ов

Протоколы обмена базой данных VLAN'ов рекомендуется отключить. Примеры протоколов обмена базой данных VLAN'ов:

VTP (VLAN Trunk Protocol);

GVRP (Generic VLAN Registra on Protocol).

DTP (Dynamic Trunking Protocol)

DTP рекомендуется отключить, тип порта рекомендуется указать явно как access или trunk.

LACP (Link Aggregation Control Protocol)

Для объединения нескольких физических каналов в один логический рекомендуется применять протокол LACP (IEEE 802.3ad) с целью предотвращения возможных L2 петель в сети, которые могут быть вызваны ошибкой конфигурации или коммутации, в случае использования статически заданной агрегации портов.

STP (Spanning Tree Protocol)

Для минимизации использования проприетарных протоколов в сети, рекомендуется применение открытого протокола MSTP (Multiple Spanning Tree Protocol, IEEE 802.1s) с грамотным построением дерева STP. Перечислим основные рекомендации, которые помогут ничего не забыть:

На всех портах типа access рекомендуется включить port edge с двумя целями:

b) Быстрое включение передачи пользовательских данных при включении устройства в порт коммутатора;

На всех портах типа access рекомендуется включить stp guard root, а также bpdu guard, чтобы при появлении BPDU-пакета порт переходил в состояние error disabled;

На downlink портах коммутаторов ядра распределения рекомендуется включить технологии root guard;

Для настройки портов сторонних подключений, таких как провайдер Интернета, рекомендуется включить фильтрацию BPDU (bpdu lter);

Uplink порты коммутаторов распределения к резервному коммутатору ядра должны быть в роли Alternate;

Нежелательно использование half duplex портов;

На всех trunk портах рекомендуется явно указать тип порта point-to-point, чтобы гарантировать быструю сходимость протокола STP;

Storm-control

DHCP snooping

На всех коммутаторах (и на всех VLAN-ах) рекомендуется включить DHCP snooping. Все порты коммутаторов должны быть недоверенными, кроме uplink портов и портов подключения к DHCP серверу.

Dynamic ARP inspection

На всех VLAN'ах, где включен DHCP snooping и нет оконечных сетевых устройств со статическими настройками IP-адресации, рекомендуется включить Dynamic ARP inspection.

Для стабильной работы протокола некоторые производители предусматривают использование FTP или TFTP серверов для резервного хранения базы данных механизма Dynamic ARP inspection. Таким образом, в случае перезагрузки коммутатора оборудование сможет восстановить базу данных из резервной копии на FTP/TFTP сервере.

LLDP (Link Layer Discovery Protocol, IEEE 802.1AB)

Активное сетевое оборудование чаще всего будет поддерживать протокол LLDP, который позволяет сетевым устройствам анонсировать в сеть информацию о себе и о своих возможностях, а также собирать эту информацию о соседних устройствах. Протокол LLDP рекомендуется выключить на портах подключения к сторонним сетевым устройствам, например, к оборудованию оборудованию провайдеров.

Proxy ARP

Proxy ARP (RFC 1027) лучше отключить или использовать осознанно, так как это позволяет не использовать адрес шлюза в сетевых настройках оконечных сетевых устройств, что может дать ложные представление о корректности сетевых настроек. Например, если в сетевых настройках принтера нет адреса шлюза по умолчанию или он некорректный, но Proxy ARP позволит принтеру корректно работать. При замене оборудования или выключении Proxy ARP неправильно настроенные устройства не будут работать корректно.

VRRP (Virtual Router Redundancy Protocol)

Для объединения двух маршрутизаторов в один виртуальный маршрутизатор и назначения общего виртуального IP-адреса, рекомендуется использовать открытый протокол VRRP (RFC 5798).

OSPF (Open Shortest Path First)

Для осуществления обмена IP маршрутами между L3 устройствами сети рекомендуется использовать протокол OSPF (RFC 2328, RFC 5709). Для достижения максимально быстрой сходимости протокола OSPF рекомендуется использование протокола BFD (Bidirectional Forwarding Detection, RFC 5880, RFC 5881) совместно с OSPF. BFD позволяет сократить время обнаружения проблемы на канале до 50 мс.

Наиболее общие настройки сетевого оборудования

Доступ на активное сетевое оборудование

Для аутентификация на оборудование рекомендуется применение RADIUS сервера. В случае недоступности RADIUS сервера должна применяться локальная аутентификация;

Пароль от локальной учетной записи рекомендуется хранить на оборудовании в зашифрованном виде;

Порт для подключения по протоколу SSH рекомендуется заменить со стандартного TCP/22 на кастомный TCP/XXXX. Эта мера не так значительна, но мы стараемся использовать все возможности для увеличения времени потенциального взлома;

Для доступа на активное сетевое оборудование рекомендуется предусмотреть ACL (Access- Control List), определяющие адреса устройств, с которых разрешено подключаться к оборудованию;

Типы портов (L2)

Access порт – это порт, который передает и принимает только нетегированные фреймы.

Trunk порт – это порт, который передает и принимает тегированные фреймы, без тега передается и принимается только native VLAN.

Гибридный порт – передает и принимает тегированные и нетегированные фреймы, при этом в качестве нетегированного фрейма можно передавать не native VLAN. Может потребоваться при подключении некоторых типов оконечных устройств, таких как IP-телефоны, точки доступа Wi-Fi (в режиме local switched).

Рекомендации по настройке access и гибридных портов:

ARP-inspection (только если устройство получает IP-адрес динамически);

rate-limit (multicast, broadcast);

switch off SNMP trap, SYSLOG;

выключить DTP negotiation;

IEEE 802.1x (при необходимости авторизации);

Port-Security (при необходимости).

Рекомендации по конфигурации trunk портов между коммутаторами

В качестве native VLAN рекомендуется использовать дефолтный VLAN 1;

Рекомендуется включить SNMP trap и логирование SYSLOG (изменение статусов Up, Down);

На всех trunk портах рекомендуется явно указать тип порта point-to-point;

На всех trunk портах рекомендуется разрешить все VLAN'ы, которые используются на коммутаторе.

Рекомендации к конфигурации ACL

Для уменьшения “площади атаки” рекомендуется разработать и внедрить правила ACL между различными сегментами сети. Трафик, не разрешенный в явном виде, рекомендуется блокировать. Для простоты управления и визуализации правил удобно использовать матрицу правил, например:

Читайте также: