Для обмена информацией об ошибках между маршрутизаторами сети и узлом

Безопасность информации в компьютерных сетях (СПО 090205)

Ключ пользователя в Kerberos генерируется на базе ______ пользователя.

Безопасность информации в компьютерных сетях (СПО 090205)

прослушивание каналов связи и анализ передаваемых данных и служебной информации для изучения топологии и архитектуры построения системы, получения критической пользовательской информации

злоумышленник использует специальные программы, формирующие IP-пакеты таким образом, чтобы они выглядели как исходящие с разрешенных внутренних адресов корпоративной сети

подразумевает активное прослушивание, перехват и управление передаваемыми данными невидимым промежуточным узлом

злоумышленник, получивший доступ к линиям передачи данных в сети, считывает трафик

Безопасность информации в компьютерных сетях (СПО 090205)

определяет правила взаимодействия модулей соседних уровней в одном узле

обеспечивает передачу потока байтов между процессом и терминалом

Безопасность информации в компьютерных сетях (СПО 090205)

Коммуникационная система, принадлежащая и/или управляемая единой организацией в соответствии с правилами этой организации, - _____________ сеть.

Безопасность информации в компьютерных сетях (СПО 090205)

Не чувствительны к порядку следования событий системы ____________.

Безопасность информации в компьютерных сетях (СПО 090205)

Доступ к информации в нарушение должностных полномочий сотрудника, доступ к закрытой для публичного доступа информации со стороны лиц, не имеющих разрешения на доступ к этой информации, – _________________ доступ к данным.

Безопасность информации в компьютерных сетях (СПО 090205)

Логически или физически обособленная часть сети – _______ сети.

Безопасность информации в компьютерных сетях (СПО 090205)

Протокол Kerberos обеспечивает распределение ключей _____________ шифрования.

Безопасность информации в компьютерных сетях (СПО 090205)

Подразумевает активное прослушивание, перехват и управление передаваемыми данными невидимым промежуточным узлом атака типа «______________».

Безопасность информации в компьютерных сетях (СПО 090205)

Безопасность информации в компьютерных сетях (СПО 090205)

обеспечение простой реконфигурации системы при изменении структуры сети

блокирует любые попытки несанкционированного изменения его параметров настройки, а также включает развитые средства самоконтроля своего состояния и сигнализации

работает незаметно для пользователей локальной сети и не затрудняет выполнение ими легальных действий

обеспечение безопасности защищаемой внутренней сети и полный контроль над внешними подключениями и сеансами связи

Безопасность информации в компьютерных сетях (СПО 090205)

Компьютер, имеющий прямое сетевое соединение с ,Интернетом и предоставляющий пользователям доступ к своим средствам и службам – ____.

Безопасность информации в компьютерных сетях (СПО 090205)

Протокол, обеспечивающий надежную доставку, безошибочность и правильный порядок приема передаваемых данных, – протокол ___.

Безопасность информации в компьютерных сетях (СПО 090205)

Функции посредничества межсетевой экран выполняет с помощью специальных программ, называемых экранирующими ________.

Безопасность информации в компьютерных сетях (СПО 090205)

Туннелирование обеспечивает передачу данных между двумя точками - окончаниями туннеля таким образом, что для источника и приемника данных оказывается скрытой вся сетевая ______________, лежащая между ними.

Безопасность информации в компьютерных сетях (СПО 090205)

Журнал, содержащий информацию о действиях операционной системы, событиях приложений, а также действиях пользователей – журнал __________.

Безопасность информации в компьютерных сетях (СПО 090205)

отсутствие проверки целостности данных и невозможность смены ключей во время соединения

зависимость производительности от аппаратного обеспечения

специализированное программное обеспечение работает на выделенном компьютере и в большинстве случаев выполняет роль proxy-сервера

Безопасность информации в компьютерных сетях (СПО 090205)

Передача организацией, на основании договора, определённых видов или функций производственной предпринимательской деятельности другой компании, действующей в конкретной области, – _________.

Безопасность информации в компьютерных сетях (СПО 090205)

Случайно или преднамеренно встроенный в систему «служебный вход», позволяющий обходить систему защиты, – ___.

Безопасность информации в компьютерных сетях (СПО 090205)

Уровень, отвечающий за деление пользователей на группы, осуществляющий маршрутизацию пакетов на основе преобразования MAC-адресов в сетевые адреса, – _______ уровень модели OSI.

Безопасность информации в компьютерных сетях (СПО 090205)

обеспечивает передачу прикладных пакетов дейтаграммным способом

протокол территориальных сетей с коммутацией пакетов

предназначен для обмена информацией об ошибках между маршрутизаторами сети и узлом — источником пакета

Безопасность информации в компьютерных сетях (СПО 090205)

Программный или программно-аппаратный элемент компьютерной сети, осуществляющий контроль и фильтрацию проходящего через него сетевого трафика в соответствии с заданными правилами – межсетевой _____.

Безопасность информации в компьютерных сетях (СПО 090205)

Уровень прикладного программного обеспечения информационной системы

Уровень системы управления базами данных информационной системы

Уровень операционной системы информационной системы

Безопасность информации в компьютерных сетях (СПО 090205)

анализ рисков для информационных систем, предъявляющих повышенные требования в области ИБ

процесс определения угроз, уязвимостей, возможного ущерба, а также контрмер

идентификация рисков, выбор параметров для их описания и получение оценок по этим параметрам

Безопасность информации в компьютерных сетях (СПО 090205)

Процесс, в ходе которого создается защищенное логическое соединение между двумя конечными точками посредством инкапсуляции различных протоколов, – ______________.

Безопасность информации в компьютерных сетях (СПО 090205)

Основная задача, решаемая при создании компьютерных сетей, — обеспечение совместимости оборудования по _____________ и механическим характеристикам.

Безопасность информации в компьютерных сетях (СПО 090205)

Системный процесс получения и оценки объективных данных о текущем состоянии защищенности информационной системы, действиях и событиях происходящих в ней – _____ безопасности ИС.

Безопасность информации в компьютерных сетях (СПО 090205)

Реквизит электронного документа, полученный в результате криптографического преобразования информации с использованием закрытого ключа подписи и позволяющий проверить отсутствие искажения информации в электронном документе с момента формирования подписи, – электронная ________ подпись.

Cтек протоколов TCP/IP широко распространен. Он используется в качестве основы для глобальной сети интернет. Разбираемся в основных понятиях и принципах работы стека.

Основы TCP/IP

Стек протоколов TCP/IP (Transmission Control Protocol/Internet Protocol, протокол управления передачей/протокол интернета) — сетевая модель, описывающая процесс передачи цифровых данных. Она названа по двум главным протоколам, по этой модели построена глобальная сеть — интернет. Сейчас это кажется невероятным, но в 1970-х информация не могла быть передана из одной сети в другую, с целью обеспечить такую возможность был разработан стек интернет-протоколов также известный как TCP/IP.

Разработкой этих протоколов занималось Министерство обороны США, поэтому иногда модель TCP/IP называют DoD (Department of Defence) модель. Если вы знакомы с моделью OSI, то вам будет проще понять построение модели TCP/IP, потому что обе модели имеют деление на уровни, внутри которых действуют определенные протоколы и выполняются собственные функции. Мы разделили статью на смысловые части, чтобы было проще понять, как устроена модель TCP/IP:

Уровневая модель TCP/IP

Три верхних уровня — прикладной, транспортный и сетевой — присутствуют как в RFC, так и у Таненбаума и других авторов. А вот стоит ли говорить только о канальном или о канальном и физическом уровнях — нет единого мнения. В RFC они объединены, поскольку выполняют одну функцию. В статье мы придерживаемся официального интернет-стандарта RFC и не выделяем физический уровень в отдельный. Далее мы рассмотрим четыре уровня модели.

Канальный уровень (link layer)

Предназначение канального уровня — дать описание тому, как происходит обмен информацией на уровне сетевых устройств, определить, как информация будет передаваться от одного устройства к другому. Информация здесь кодируется, делится на пакеты и отправляется по нужному каналу, т.е. среде передачи.

Этот уровень также вычисляет максимальное расстояние, на которое пакеты возможно передать, частоту сигнала, задержку ответа и т.д. Все это — физические свойства среды передачи информации. На канальном уровне самым распространенным протоколом является Ethernet, но мы рассмотрим его на примере в конце статьи.

Межсетевой уровень (internet layer)

Каждая индивидуальная сеть называется локальной, глобальная сеть интернет позволяет объединить все локальные сети. За объединение локальных сетей в глобальную отвечает сетевой уровень. Он регламентирует передачу информации по множеству локальных сетей, благодаря чему открывается возможность взаимодействия разных сетей.

Межсетевое взаимодействие — это основной принцип построения интернета. Локальные сети по всему миру объединены в глобальную, а передачу данных между этими сетями осуществляют магистральные и пограничные маршрутизаторы.

Маска подсети и IP-адреса

Маска подсети помогает маршрутизатору понять, как и куда передавать пакет. Подсетью может являться любая сеть со своими протоколами. Маршрутизатор передает пакет напрямую, если получатель находится в той же подсети, что и отправитель. Если же подсети получателя и отправителя различаются, пакет передается на второй маршрутизатор, со второго на третий и далее по цепочке, пока не достигнет получателя.

Протокол интернета — IP (Internet Protocol) используется маршрутизатором, чтобы определить, к какой подсети принадлежит получатель. Свой уникальный IP-адрес есть у каждого сетевого устройства, при этом в глобальной сети не может существовать два устройства с одинаковым IP. Он имеет два подвида, первым был принят IPv4 (IP version 4, версии 4) в 1983 году.

IPv4 предусматривает назначение каждому устройству 32-битного IP-адреса, что ограничивало максимально возможное число уникальных адресов 4 миллиардами (2 32 ). В более привычном для человека десятичном виде IPv4 выглядит как четыре блока (октета) чисел от 0 до 255, разделенных тремя точками. Первый октет IP-адреса означает его класс, классов всего 4: A, B, C, D.

IPv6 имеет вид восьми блоков по четыре шестнадцатеричных значения, а каждый блок разделяется двоеточием. IPv6 выглядит следующим образом:

Так как IPv6 адреса длинные, их разрешается сокращать по следующим правилам: ведущие нули допускается опускать, например в адресе выше :00FF: позволяется записывать как :FF:, группы нулей, идущие подряд тоже допустимо сокращать и заменять на двойное двоеточие, например, 2DAB:FFFF::01AA:00FF:DD72:2C4A. Допускается делать не больше одного подобного сокращения в адресе IPv6.

IP предназначен для определения адресата и доставки ему информации, он предоставляет услугу для вышестоящих уровней, но не гарантирует целостность доставляемой информации.

ICMP и IGMP

ICMP никогда не вызывается сетевыми приложениями пользователя, кроме случаев диагностики сети, к примеру, пинг (ping) или traceroute (tracert). ICMP не передает данные, это отличает его от транспортных TCP и UDP, расположенных на L3, которые переносят любые данные. ICMP работает только с IP четвертой версии, с IPv6 взаимодействует ICMPv6.

Сетевые устройства объединяются в группы при помощи IGMP, используемый хостами и роутерами в IPv4 сетях. IGMP организует multicast-передачу информации, что позволяет сетям направлять информацию только хостам, запросившим ее. Это удобно для онлайн-игр или потоковой передаче мультимедиа. IGMP используется только в IPv4 сетях, в сетях IPv6 используется MLD (Multicast Listener Discovery, протокол поиска групповых слушателей), инкапсулированный в ICMPv6.

Транспортный уровень (transport layer)

Постоянные резиденты транспортного уровня — протоколы TCP и UDP, они занимаются доставкой информации.

TCP (протокол управления передачей) — надежный, он обеспечивает передачу информации, проверяя дошла ли она, насколько полным является объем полученной информации и т.д. TCP дает возможность двум хостам производить обмен пакетами через установку соединения. Он предоставляет услугу для приложений, повторно запрашивает потерянную информацию, устраняет дублирующие пакеты, регулируя загруженность сети. TCP гарантирует получение и сборку информации у адресата в правильном порядке.

UDP (протокол пользовательских датаграмм) — ненадежный, он занимается передачей автономных датаграмм. UDP не гарантирует, что всех датаграммы дойдут до получателя. Датаграммы уже содержат всю необходимую информацию, чтобы дойти до получателя, но они все равно могут быть потеряны или доставлены в порядке отличном от порядка при отправлении.

UDP обычно не используется, если требуется надежная передача информации. Использовать UDP имеет смысл там, где потеря части информации не будет критичной для приложения, например, в видеоиграх или потоковой передаче видео. UDP необходим, когда делать повторный запрос сложно или неоправданно по каким-то причинам.

Протоколы L3 не интерпретируют информацию, полученную с верхнего или нижних уровней, они служат только как канал передачи, но есть исключения. RSVP (Resource Reservation Protocol, протокол резервирования сетевых ресурсов) может использоваться, например, роутерами или сетевыми экранами в целях анализа трафика и принятия решений о его передаче или отклонении в зависимости от содержимого.

Прикладной уровень (application layer)

В модели TCP/IP отсутствуют дополнительные промежуточные уровни (представления и сеансовый) в отличие от OSI. Функции форматирования и представления данных делегированы библиотекам и программным интерфейсам приложений (API) — своего рода базам знаний. Когда службы или приложения обращаются к библиотеке или API, те в ответ предоставляют набор действий, необходимых для выполнения задачи и полную инструкцию, каким образом эти действия нужно выполнять.

Зачем нужен порт и что означает термин сокет

Приложения прикладного уровня, общаются также с предыдущим, транспортным, но они видят его протоколы как «черные ящики». Для приема-передачи информации они могут работать с TCP или UDP, но понимают только конечный адрес в виде IP и порта, а не принцип их работы.

IP присваивается каждому компьютеру межсетевым уровнем, но обмен данными происходит не между компьютерами, а между приложениями, установленными на них. Чтобы получить доступ к тому или иному сетевому приложению недостаточно только IP, для идентификации приложений применяют порты. Комбинация IP-адреса и порта называется сокетом или гнездом (socket). Поэтому обмен информацией происходит между сокетами. Нередко слово сокет употребляют как синоним для хоста или пользователя, также сокетом называют гнездо подключения процессора.

Из привилегий у приложений на прикладном уровне можно выделить наличие собственных протоколов для обмена данными, а также фиксированный номер порта для обращения к сети. Администрация адресного пространства интернет (IANA), занимающаяся выделением диапазонов IP-адресов, отвечает еще за назначение сетевым приложениям портов.

Процесс, кодирования данных на прикладном уровне, передача их на транспортном, а затем на межсетевом и, наконец, на канальном уровне называется инкапсуляцией данных. Обратная передача битов информации по иерархии, с канального на прикладной уровни, называют декапсуляцией. Оба процесса осуществляются на компьютерах получателя и отправителя данных попеременно, это позволяет долго не удерживать одну сторону канала занятой, оставляя время на передачу информации другому компьютеру.

Стек протоколов, снова канальный уровень

О канальном уровне модели TCP/IP мы рассказали меньше всего, давайте вернемся еще раз к началу, чтобы рассмотреть инкапсуляцию протоколов и, что значит «стек».

Большинству пользователей знаком протокол Ethernet. В сети, по стандарту Ethernet, устройства отправителя и адресата имеют определенный MAC-адрес — идентификатор «железа». MAC-адрес инкапсулируется в Ethernet вместе с типом передаваемых данных и самими данными. Фрагмент данных, составленных в соответствии с Ethernet называется фреймом или кадром (frame).

MAC-адрес каждого устройства уникален и двух «железок» с одинаковым адресом не должно существовать, хотя порой такое случается, что приводит к сетевым проблемам. Таким образом, при получении сетевой адаптер занимается извлечением полученной информации из кадра и ее дальнейшей обработкой.

После ознакомления с уровневой структурой модели становится понятно, что информация не может передаваться между двумя компьютерами напрямую. Сначала кадры передаются на межсетевой уровень, где компьютеру отправителя и компьютеру получателя назначается уникальный IP. После чего, на транспортном уровне, информация передается в виде TCP-фреймов либо UDP-датаграмм.

На каждом этапе, подобно снежному кому, к уже имеющейся информации добавляется служебная информация, например, порт на прикладном уровне, необходимый для идентификации сетевого приложения. Добавление служебной информации к основной обеспечивают разные протоколы — сначала Ethernet, поверх него IP, еще выше TCP, над ним порт, означающий приложение с делегированным ему протоколом. Такая вложенность называется стеком, названным TCP/IP по двум главным протоколам модели.

Point-to-Point протоколы

Отдельно расскажем о Point-to-Point (от точки к точке, двухточечный) протоколе также известном как PPP. PPP уникален по своим функциям, он применяется для коммуникации между двумя маршрутизаторами без участия хоста или какой-либо сетевой структуры в промежутке. При необходимости, PPP обеспечивает аутентификацию, шифрование, а также сжатие данных. Он широко используется при построении физических сетей, например, кабельных телефонных, сотовых телефонных, сетей по кабелю последовательной передачи и транк-линий (когда один маршрутизатор подключают к другому для увеличения размера сети).

У PPP есть два подвида — PPPoE (PPP по Ethernet) и PPPoA (PPP через асинхронный способ передачи данных — ATM), интернет-провайдеры часто их используют для DSL соединений.

PPP и его старший аналог SLIP (протокол последовательной межсетевой связи) формально относятся к межсетевому уровню TCP/IP, но в силу особого принципа работы, иногда выделяются в отдельную категорию. Преимущество PPP в том, что для установки соединения не требуется сетевая инфраструктура, а необходимость маршрутизаторов отпадает. Эти факторы обуславливают специфику использования PPP протоколов.

Заключение

Стек TCP/IP регламентирует взаимодействие разных уровней. Ключевым понятием в здесь являются протоколы, формирующие стек, встраиваясь друг в друга с целью передать данные. Рассмотренная модель по сравнению с OSI имеет более простую архитектуру.

Сама модель остается неизменной, в то время как стандарты протоколов могут обновляться, что еще дальше упрощает работу с TCP/IP. Благодаря всем преимуществам стек TCP/IP получил широкое распространение и использовался сначала в качестве основы для создания глобальной сети, а после для описания работы интернета.

Уровень сетевых интерфейсов

Рис. 43. Многоуровневая архитектура стека TCP/IP

Стержнем всей архитектуры является уровень межсетевого взаимодействия, который реализует концепцию передачи пакетов в режиме без установления соединений, дейтаграммным способом. Именно этот уровень обеспечивает возможность перемещения пакетов по сети, используя тот маршрут, который в данный момент является наиболее рациональным. Этот уровень также называют уровнем internet , указывая тем самым на основную его функцию — передачу данных через составную сеть.

Основным протоколом сетевого уровня (в терминах модели OSI) в стеке является протокол IP ( Internet Protocol ). Этот протокол изначально проектировался как протокол передачи пакетов в составных сетях, объединенных как локальными, так и глобальными связями. Так как протокол IP является дейтаграммным протоколом, он не гарантирует доставку пакетов до узла назначения.

Поскольку на сетевом уровне не устанавливаются соединения, то нет никаких гарантий, что все пакеты будут доставлены целыми и невредимыми или придут в том же порядке, в котором они были отправлены. Эту задачу решает основной уровень стека TCP/IP, называемый также транспортным.

Протокол UDP обеспечивает передачу прикладных пакетов дейтаграммным способом, как и протокол IP, и выполняет только функции связующего звена (мультиплексора) между сетевым протоколом и многочисленными службами прикладного уровня или пользовательскими процессами.

Уровень сетевых интерфейсов . Протоколы этого уровня должны обеспечивать интеграцию в составную сеть других сетей, причем сеть TCP/IP должна иметь средства включения в себя любой другой сети, какую бы внутреннюю технологию эта сеть не использовала. Отсюда следует, что этот уровень нельзя определить раз и навсегда.

Уровень сетевых интерфейсов в протоколах TCP/IP не регламентируется, но он поддерживает все популярные стандарты физического и канального уровней (локальные сети Ethernet , Token Ring , FDDI, Fast Ethernet , Gigabit Ethernet , 100VG-AnyLAN, глобальные сети — протоколы соединений «точка-точка» SLIP и РРР, протоколы территориальных сетей с коммутацией пакетов Х.25, frame relay ). Разработана также специальная спецификация, определяющая использование технологии ATM в качестве транспорта канального уровня.

Так как стек TCP/IP был разработан до появления модели взаимодействия открытых систем ISO/OSI, то, хотя он также имеет многоуровневую структуру, соответствие уровней стека TCP/IP уровням модели OSI достаточно условно (рис. 44 и 45), но в тоже время не противоречит им.

Сегодня стек TCP/IP широко используется как в глобальных, так и в локальных сетях. Этот стек имеет иерархическую структуру, в которой определено 4 уровня (рис. 15.1).

Поскольку на сетевом уровне не устанавливаются соединения, то нет никаких гарантий, что все пакеты будут доставлены целыми и невредимыми или придут в том же порядке, в котором они были отправлены. Эту задачу решает транспортный уровень стека TCP/IP, называемый также основным.

Протокол UDP обеспечивает передачу прикладных пакетов дейтаграммным способом, как и протокол IP, и выполняет только функции связующего звена (мультиплексора) между сетевым протоколом и многочисленными службами прикладного уровня или пользовательскими процессами.

Сетевой уровень,называемый также уровнем Интернетаиуровнем межсетевого взаимодействия,является стержнем всей архитектуры TCP/IP. Именно этот уровень, функции которого соответствуют сетевому уровню модели OSI, обеспечивает перемещение пакетов в пределах составной сети, образованной объединением нескольких подсетей, используя тот маршрут, который в данный момент является наиболее рациональным.

Основным протоколом сетевого уровня является межсетевой протокол (Internet Protocol, IP). В его задачу входит продвижение пакета между сетями — от одного маршрутизатора к другому до тех пор, пока пакет не попадет в сеть назначения. В отличие от протоколов прикладного и транспортного уровней, протокол IP развертывается не только на хостах, но и на всех маршрутизаторах (шлюзах). Протокол IP — это дейтаграммный протокол, работающий без установления соединений по принципу доставки с максимальными усилиями. Такой тип сетевого сервиса называют также «ненадежным».

Уровень сетевых интерфейсов. Протоколы этого уровня должны обеспечивать интеграцию в составную сеть других сетей, причем сеть TCP/IP должна иметь средства включения в себя любой другой сети, какую бы внутреннюю технологию эта сеть не использовала.

Задачу организации интерфейса между технологией TCP/IP и любой другой технологией промежуточной сети упрощенно можно свести к двум задачам:

• упаковка (инкапсуляция) IP-пакета в единицу передаваемых данных промежуточной сети;

• преобразование сетевых адресов в адреса технологии данной промежуточной сети.

При появлении новой популярной технологии она быстро включается в стек TCP/IP путем разработки соответствующего стандарта, определяющего метод инкапсуляции IP-пакетов в ее кадры (например, спецификация RFC 1577, определяющая работу протокола IP через сети ATM, появилась в 1994 году вскоре после принятия основных стандартов ATM). Так как для каждой вновь появляющейся технологии разрабатываются собственные интерфейсные средства, функции этого уровня нельзя определить раз и навсегда, и именно поэтому нижний уровень стека TCP/IP не регламентируется.

Этот уровень поддерживает все популярные стандарты физического и канального уровня: для локальных сетей это Ethernet, Token Ring, FDDI, Fast Ethernet, 100VG-AnyLAN, для глобальных сетей - протоколы соединений "точка-точка" SLIP и PPP, протоколы территориальных сетей с коммутацией пакетов X.25, frame relay.

Так как стек TCP/IP был разработан до появления модели взаимодействия открытых систем ISO/OSI, то, хотя он также имеет многоуровневую структуру, соответствие уровней стека TCP/IP уровням модели OSI достаточно условно но в тоже время не противоречит им.

Каждый коммуникационный протокол оперирует некоторой единицей передаваемых данных. В стеке TCP/IP за многие годы его существования образовалась устоявшаяся терминология в этой области (рис. 15.2).

Адресация в сетях TCP/IP

Для идентификации сетевых интерфейсов используются три типа адресов:

• локальные (аппаратные) адреса;

• сетевые адреса (IP-адреса);

• символьные (доменные) имена.

Локальные адреса

В большинстве технологий LAN (Ethernet, FDDI, Token Ring) для однозначной адресации интерфейсов используются МАС-адреса.Существует немало технологий (Х.25, ATM, frame relay), в которых применяются другие схемы адресации. Роль, которую играют эти

адреса в TCP/IP, не зависит от того, какая именно технология используется в подсети, поэтому они имеют общее название — локальные (аппаратные) адреса.

Для узлов, входящих в локальные сети - это МАС-адрес сетевого адаптера или порта маршрутизатора, например, 11-А0-17-3D-BC-01. Эти адреса назначаются производителями оборудования и являются уникальными адресами, так как управляются централизовано. Для всех существующих технологий локальных сетей МАС-адрес имеет формат 6 байтов: старшие 3 байта - идентификатор фирмы производителя, а младшие 3 байта назначаются уникальным образом самим производителем. Для узлов, входящих в глобальные сети, такие как Х.25 или frame relay, локальный адрес назначается администратором глобальной сети.

Сетевые IP-адреса

Пара, состоящая из номера сетии номера узла,отвечает поставленным условиям и может являться сетевым адресом. В технологии TCP/IP сетевой адрес называют IP-адресом.

IP-адреса представляют собой основной тип адресов, на основании которых сетевой уровень передает пакеты между сетями. Эти адреса состоят из 4 байт, например 109.26.17.100. Он назначается администратором во время конфигурирования компьютеров и маршрутизаторов. IP-адрес состоит из двух частей: номера сети и номера узла. Номер сети может быть выбран администратором произвольно, либо назначен по рекомендации специального подразделения Internet (Network Information Center, NIC), если сеть должна работать как составная часть Internet. Обычно провайдеры услуг Internet получают диапазоны адресов у подразделений NIC, а затем распределяют их между своими абонентами. Номер узла в протоколе IP назначается независимо от локального адреса узла. Узел может входить в несколько IP-сетей. В этом случае узел должен иметь несколько IP-адресов, по числу сетевых связей. Таким образом IP-адрес характеризует не отдельный компьютер или маршрутизатор, а одно сетевое соединение.

Доменные имена

Между доменным именем и IP-адресом узла нет никакого алгоритмического соответствия, поэтому необходимо использовать какие-то дополнительные таблицы или службы, чтобы узел сети однозначно определялся как по доменному имени, так и по IP-адресу.

В сетях TCP/IP используется специальная система доменных имен(Domain Name System, DNS), которая устанавливает это соответствие на основании создаваемых администраторами сети таблиц

соответствия. Поэтому доменные имена называют также DNS-именами, которые используются на прикладном уровне.В общем случае сетевой интерфейс может иметь несколько локальных адресов, сетевыхадресов и доменных имен.

Формат IP-адреса

IP-адрес имеет длину 4 байта и обычно записывается в виде четырех чисел, представляющих значения каждого байта в десятичной форме, и разделенных точками, например:

128.10.2.30 - традиционная десятичная форма представления адреса,

10000000 00001010 00000010 00011110 - двоичная форма представления этого же адреса,

80.0A.02.1D - в шестнадцатеричном формате.

Заметим, что запись адреса не предусматривает специального разграничительного знака между номером сети и номером узла. Вместе с тем при передаче пакета по сети часто возникает необходимость разделить адрес на эти две части. Например, маршрутизация, какправило, осуществляется на основании номера сети.

• Первый подход состоит в использовании фиксированной границы.При этом все 32-битное поле адреса заранее делится на две части не обязательно равной, но фиксированной длины, в одной из которых всегда будет размещаться номер сети, в другой — номер узла.

• Второй подход (RFC 950, RFC 1518) основан на использовании маски, которая позволяет максимально гибко устанавливать границу между номером сети и номером узла.

Маска— это число, применяемое в паре с IP-адресом, причем двоичная запись маски содержит непрерывную последовательность единиц в тех разрядах, которые должны в IP-адресе интерпретироваться как номер сети. Граница между последовательностями единиц и нулей в маске соответствует границе между номером сети и номером узла в IP-адресе.

• И, наконец, способ, основанный на классах адресов(RFC 791). Этот способ представляет собой компромисс по отношению к двум предыдущим. Вводится пять классов адресов: А, В, С, D, Е. Три из них — А, В и С — предназначены для адресации сетей, а два — D и Е — имеют специальное назначение. Для каждого класса сетевых адресов определено собственное положение границы между номером сети и номером узла.

Протоколы разрешения адресов

Для определения локального адреса по IP-адресу используется протокол разрешения адресов (Address Resolution Protocol, ARP). Необходимость в обращении к протоколу ARP возникает каждый раз, когда модуль IP передает пакет на уровень сетевых интерфейсов. IP-адрес узла назначения известен модулю IP. Требуется на его основе найти МАС-адрес узла назначения.

Работа протокола ARP начинается с просмотра так называемой ARP-таблицы. Каждая строка таблицы устанавливает соответствие между IP-адресом и МАС-адресом. Для каждой сети, подключенной к сетевому адаптеру компьютера или к порту маршрутизатора, строится отдельная ARP-таблица:

| IP-адрес | МАС-адрес | Тип записи |

| 194.85.135.75 194.85.135.70 194.85.60.21 | 008048ЕВ7Е60 08005А21А722 008048ЕВ7567 | Динамический Динамический Статический |

Поле «Тип записи» может содержать одно из двух значений — «динамический» или «статический». Статические записи создаются вручную с помощью утилиты arp и не имеют срока устаревания, точнее, они существуют до тех пор, пока компьютер или маршрутизатор не будут выключены. Динамические же записи создаются модулем протокола ARP, использующим широковещательные возможности локальных сетевых технологий. Динамические записи должны периодически обновляться. Если запись не обновлялась в течение определенного времени (порядка нескольких минут), то она исключается из таблицы. Таким образом, в ARP-таблице содержатся записи не обо всех узлах сети, а только о тех, которые активно участвуют в сетевых операциях. Поскольку такой способ хранения информации называют кэшированием, ARP-таблицы иногда называют ARP-кэш.

Итак, после того как модуль IP обратился к модулю ARP с запросом на разрешение адреса, происходит поиск в ARP-таблице указанного в запросе IP-адреса. Если таковой адрес отсутствует, то исходящий IP-пакет, ставится в очередь. Далее протокол ARP выполняет широковещательный запрос ARP. Этот запрос имеет следующий смысл: «Кто-нибудь знает физический адрес устройства, обладающего следующим IP-адресом?» Когда получатель с этим IP-адресом примет этот пакет, то должен будет ответить: «Да, это мой IP-адрес. Мой физический адрес следующий:».

8. Схема IP-маршрутизации. Упрощенная таблица маршрутизации. Маршрутизация без и с использованием масок. Алгоритмы динамической маршрутизации. Методы выбора оптимального пути.

Рассм. мех-м IР-маршр-ции на примере составной сети, представленной на рис. 18.2. В этой сети 20 маршр-ов объединяют 18 сетей в общую сеть; N1, N2. N18 — это № сетей. На каждом маршр-ре и кон. узлах А и В установлены протоколы IР.

Маршр-ры имеют по неск. интерфейсов (портов), к которым присоединяются сети. Каждый интерфейс маршр-ра можно рассматривать как отд. узел сети: он имеет сетевой адрес и лок.адрес в той подсети, которая к нему подключена. Напр, маршр-р под № 1 имеет 3 интерфейса, к которым подключены сети N1, N2, N3. На рисунке сетевые адреса этих портов обозначены IР11, IР12 и IР13. Как единое устройство маршр-р не имеет ни сетевого, ни лок. адреса.

В сложных составных сетях почти всегда сущ-ют неск. альтернативных маршрутов для передачи пакетов между двумя конечными узлами. Так, пакет, отправленный из узла А в узел В, может пройти через маршр-ры 17, 12, 5, 4 и 1 или маршр-ры 17, 13, 7, 6 и 3.

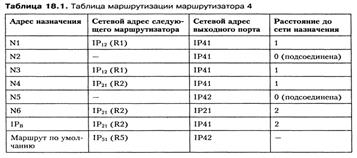

Посмотрим, как могла бы выглядеть таблица маршрутизации, например, в маршрутизаторе 4.

Перед тем как передать пакет след. маршр-ру, текущий маршр-р должен определить, на какой из нескольких собственных портов (IР41 или IР42) он должен поместить данный пакет. Для этого служит третий столбец таблицы маршрутизации, содержащий сетевые адреса выходных интерфейсов.

Некот. реализации сетевых протоколов допускают наличие в табл. маршрутизации сразунескольких строк, соответствующих одному и тому же адресу назначения. В этом случае при выборе маршрута принимается во внимание столбец «расстояние до сети назначения». При этом расстояние измеряется в любой метрике. В табл. 18.1 расстояние м/у сетями измеряется хопами.

Чаще всего в кач-ве адреса назначения в таблице указывается не весь IР-адрес, а только номер сети назначения. Т.о, для всех пакетов, направляемых в одну и ту же сеть, протокол IР будет предлагать 1 и тот же маршрут. Однако в некоторых случаях возникает необходимость для одного из узлов сети определитьспецифический маршрут, отличающийся от маршрута, заданного для всех остальных узлов сети. Для этого в таблицу маршрутизации помещают для данного узла отдельную строку, содержащую его полный IР-адрес и соотв-щую маршрутную инф-ю. Такого рода запись имеется в табл. 18.1 для узла В. Маршр-р отдаст предпочтение специфическому маршруту.

Упрощенная таблица маршрутизации

Поскольку пакет может быть адресован в любую сеть составной сети, может показаться, что каждая таблица маршр-ции должна иметь записи обо всех сетях, входящих в составную сеть. Но при таком подходе в случае крупной сети объем таблиц марш-ции может оказаться очень большим. Поэтому на практике широко известен прием уменьшения кол-ва записей в таблице маршр-ции, основанный на введении маршрута по умолчанию (defaulte route). В этом приеме используются особенности топологии сети. В таблицах дост-но записать номера только тех сетей, которые непосредственно подсоединены к данному маршр-ру или расположены поблизости. Обо всех же остальных сетях можно сделать в таблице единств. запись, указывающую на маршр-р, через который пролегает путь ко всем этим сетям. Такой маршр-р называется маршр-ом по умолчанию (defaulte route). В нашем примере маршр-р 4 указывает специфические маршруты только для пакетов, следующих в сети N1-N6. Для всех остальных пакетов, адресованных в сети N7-N18, маршрутизатор предлагает продолжить путь через один и тот же порт IР51 маршрутизатора 5.

Методы выбора оптимального пути. Маршрут выбирается на основании имеющейся информации о текущей конфигурации сети, а также на основании критерия выбора маршрута. В кач-ве критерия часто выступает задержка прохождения маршрута отдельным пакетом, средняя пропускная сп-ть маршрута для послед-ти пакетов или наиболее простой критерий, учитывающий только кол-во пройденных в маршруте промежуточных маршр-ов (хопое).

Читайте также: