Cisco wifi не работает wifi

Рассмотрим сегодня проблему, когда Wi-Fi сеть работает нестабильно, и когда периодически обрывается подключение к Wi-Fi сети, или пропадает подключение к интернету. Мне кажется, что это еще хуже, чем когда интернет вообще не работает. Потому-что проблема не понятная, вроде все работает, но не так как нужно, пропадает сигнал, отключаются устройства, и другие непонятные моменты. Просто когда что-то не работает, то хотя бы понятно где искать решение, а в такой ситуации вообще ничего не понятно.

В чем проявляется нестабильная работа подключения по Wi-Fi:

- Периодические отключения устройств от Wi-Fi сети. Либо просто обрывается интернет на некоторое время (без доступа к интернету), и снова все начинает работать. Очень популярная проблема, которая доставляет много неудобств. Например, ноутбук подключен к Wi-Fi сети, и интернет работает. Но периодически возле иконки подключения появляется желтый восклицательный знак, и интернет пропадает. Сбивается загрузка файлов и т. д. И как правило, через некоторое время подключение восстанавливается.

- Устройства не подключаются к Wi-Fi сети с первого раза, либо не видят Wi-Fi сеть.

- Wi-Fi сеть полностью пропадает, и появляется.

- Очень низкая скорость интернета по беспроводной сети (по кабелю все хорошо) .

- Когда подключение к Wi-Fi работает только вблизи от роутера.

- Постоянно меняется уровень сигнала беспроводной сети.

Это конечно же не весь список проблем, которые связаны с нестабильной работой беспроводных сетей. Их может быть намного больше. Очень часто, Wi-Fi некоторое время работает отлично, а потом начинаются проблемы, которые снова проходят. Так же, можно заметить появление проблеем например по вечерам, или в другое время суток.

Если Wi-Fi у вас пропадает в Windows 10, то скорее всего вам поможет решение из статьи отключается Wi-Fi в Windows 10. Отваливается подключение по Wi-Fi на ноутбуке.Смена канала беспроводной сети при нестабильной работе Wi-Fi

Это первый, и самый главный совет, который обязательно нужно попробовать. Мы знаем, что каждая Wi-Fi сеть работает на каком-то канале. Если этих сетей много, то они начинают мешать одна одной, и появляются помехи. А в итоге нестабильная работает Wi-Fi. Ну и разные непонятные проблемы, о которых я писал выше, и с которыми вы уже скорее всего столкнулись.

Нужно сменить канал Wi-Fi сети в настройках роутера. Подробно о каналах, о поиске свободного и о смене на разных моделях маршрутизаторов, я писал в отдельной инструкции: Как найти свободный Wi-Fi канал, и сменить канал на роутере?

Можете попробовать задать какой-то статический канал (если у вас стоит Auto) , или наоборот, поставить Auto, если был выбран статический канал. В статье по ссылке выше, я писал о поиске самого свободного канала с помощью программы inSSIDer. Можете воспользоваться.

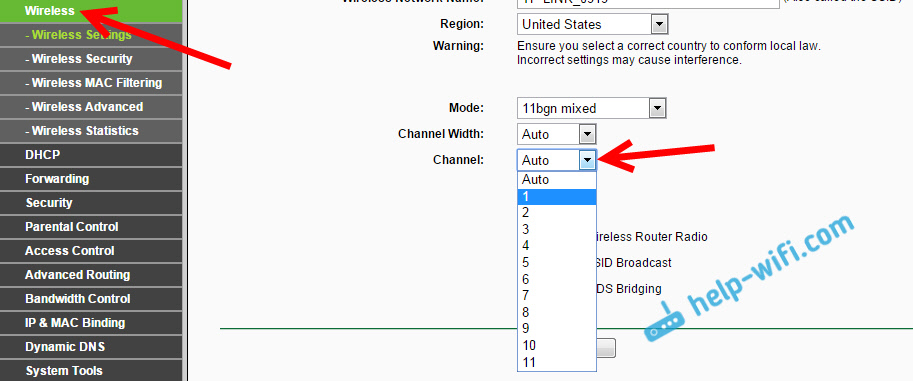

Нужно просто зайти в настройки роутера, перейти на вкладку где настраивается беспроводная сеть, и в пункте Канал (Channel) сменить канал. Вот так это выглядит на роутерах компании Tp-Link:

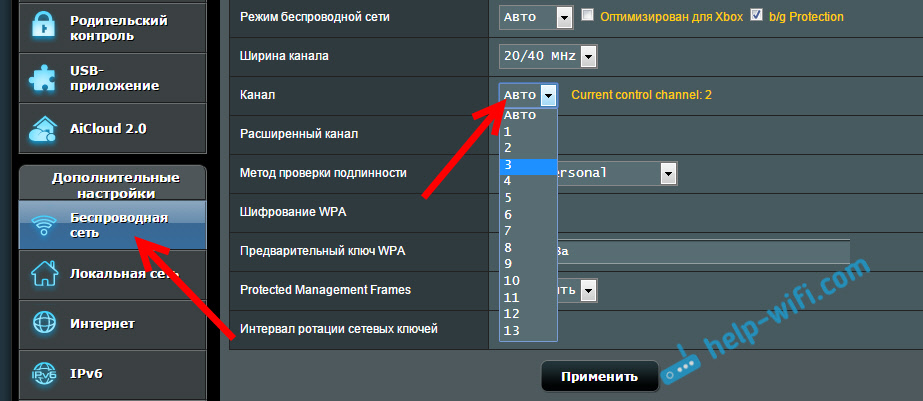

И на роутерах Asus:

После каждой смены канала, не забывайте сохранять настройки, и перезагружать роутер. Обязательно попробуйте несколько вариантов. Должно помочь.

Что еще касается помех, то их могут создавать бытовые приборы. Не ставьте роутер рядом с микроволновками, радиотелефонами и т. д.

Обривается интернет через Wi-Fi: прошивка роутера, и другие советы

Практически всегда, такие неполадки в работе беспроводной сети возникают из-за роутера. Не редко, это связано с прошивкой. Поэтому, настоятельно рекомендую обновить прошивку вашего роутера. У нас на сайте есть инструкции для всех популярных производителей. Вот для примера, инструкция для Tp-Link.

Так же не исключено, что беспроводная сеть может работать нестабильно из-за каких-то технических проблем с роутером. Что-то с самой платой, или адаптером питания. Кстати, именно адаптеры питания очень часто являются причиной таких проблем. Роутер просто не получает нужного питания и появляются обрывы соединения и т. п. Ну и сильные перепады в электросети могут влиять на работу роутера. Если интернет обрывается после того, как вы создаете какую-то нагрузку на роутер (онлайн видео, игры, торренты, подключение новых устройств и т. д.) , то этот быват как правило из-за недорогого (не мощного) роутера.

Нужно исключить проблемы на стороне интернет-провайдера. Вполне может быть, что это на его тороне происходит обрыв соединения, и роутер здесь не при чем. Проверить очень просто, достаточно подключить интернет напрямую к компьютеру и проверить его работу.

У многих соединение обрывается в тех комнатах, где очень плохой сигнал Wi-Fi сети. Когда на устройстве остается например только одно деление сигнала сети.

В такой ситуации, нужно увеличить радиус действия вашей Wi-Fi сети. По этой теме у нас есть статья: Как усилить сигнал Wi-Fi сети? Увеличиваем дальность Wi-Fi. Или, установить репитер. После этого, проблемы с обрывом интернета должны исчезнуть.

А если у вас дома устройства находят очень много доступных сетей, которые работают на частоте 2.4 GHz (как скорее всего и ваша сеть) , и смена канал, и даже смена роутера не дает результата, и Wi-Fi сеть работает очень нестабильно, то решить эту проблему можно покупкой роутера, который поддерживает работу на частоте 5 GHz. Эта частота практически свободна. Я просто знаю случай, когда в доме было много беспроводных сетей, и Wi-Fi просто невозможно было пользоваться, пока не перешли на частоту 5 GHz.

Если интернет пропадает только на одном ноутбуке

Ну и конечно же не редкость, когда все устройства подключаются и работают с беспроводной сетью без каких-либо проблем и обрывов соединения, а одно устройство все время отключается, теряет соединение и т. д. Не сложно догадаться, что чаще всего это устройство называется ноутбук и работает на Windows.

В таких случаях, обязательно нужно обновлять драйвер беспроводного адаптера. Как это сделать, я писал здесь. Не исключено, что проблема может быть в железе. И появляется она очень часто после разборки ноутбука (чистки от пыли) . Почему так? При сборке не редко страдает антенна, которая встроена в ноутбуке. Вот и проблемы в работе с Wi-Fi сетями. Очень часто, после этого интернет работает только возле самого роутера.

Обновление: изменяем свойства Wi-Fi сети

Откройте "Центр управления сетями и общим доступом" и нажмите на свою Wi-Fi сеть. В новом окне нажимаем на кнопку "Свойства беспроводной сети" и ставим галочку возле "Подключаться, даже если сеть не ведет вещание своего имени (SSID)". Нажимаем Ok.

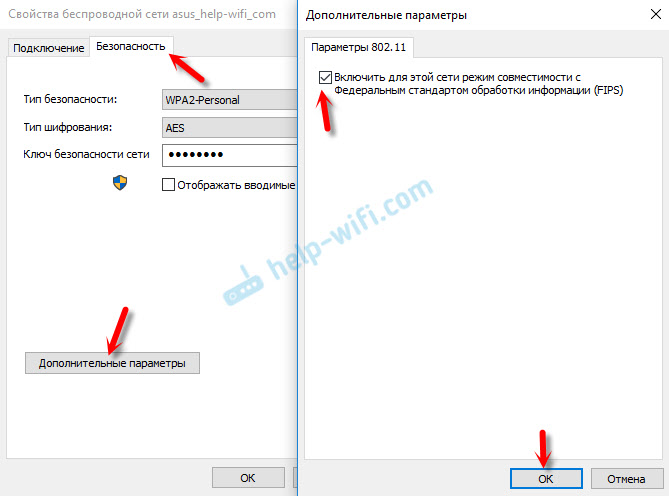

Если не поможет, и Wi-Fi будет по прежнему отваливаться, то в этом же окне, на вкладке "Безопасность" можно нажать на кнопку "Дополнительные параметры" и поставить галочку возле "Включить для этой сети режим совместимости с Федеральным стандартом обработки информации (FIPS)".

Можно перезагрузить компьютер. За этот совет спасибо Александру. Он подсказал его в комментариях к этой статье.

Вот такие советы, если у вас есть интересная информация по этой теме, личный опыт, то пишите в комментариях. Там же можете задавать вопросы, обязательно отвечу!

1228

Я вас понял! спасибо за консультацию! буду прошивать! всего доброго !

Здравствуйте, samsung a 31 периодические теряет интернет через wifi. Как быть?

Большое спасибо! Очень помогла статья

Спасибо огромное автору. Очень полезная статья. Нашла в своём роуторе ошибку благодаря Вам. Теперь работает стабильно. Проблема была в каналах.

Что имею?

1. Wifi-роутер RX-11000

2. Комп с Windows 10 Pro версия 20H2

Роутер и процессор с воткнутым адаптером находятся в одной комнате. Никаких серьёзных преград между ними нет. Остальные устройства (планшет, смарт-телевизор) видят сеть без перебоев.

Что ещё можно сделать?

Заранее спасибо!

Если смена Wi-Fi адаптера и все эти действия не решили проблему, то могу предположить, что причина может быть в материнской плате. Точнее в питании на USB-портах. Но это только предположение, так как реальных причин может быть очень много.

Что бы сделал я. При возможности проверил этот адаптер на другом компьютере/ноутбуке (отключив встроенный адаптер). Проверил бы соединение подключившись к другой Wi-Fi сети (можно с телефона раздать). Переустановил бы Windows, чтобы исключить какие-то проблемы на стороне системы.

Можно подключить внутренний Wi-Fi адаптер, который через PCI подключается.

Добрый день,

Подскажите, количество клиентов может создавать проблемы?

Часть устройств регулярно теряют сеть и некоторые позже ее находят а некоторых приходится перезагружать((

Есть 2 кинетика в меш сеть. Суммарно на них приходит около 70 клиентов, в основном элементы умного дома (лампы, розетки,…) все они работают на частоте 2,4.

Пробовал менять каналы, диапазоны, не помогает

Что ещё можно попробовать сделать?

Пользуясь моими руководствами по первоначальной настройке и подключению точек доступа к Wi-Fi контроллеру Cisco WLC, у вас построена необходимая инфраструктура беспроводной сети. Теперь требуется настроить сами сети (WLAN, SSID), для предоставления услуг связи вашим пользователям. Об этом — завершающая статья вводного курса молодого бойца. Это не перевод и не копипаст доки, а краткая выжимка описаний всех требуемых фич, проверенных на собственной шкуре.

Каждая ваша беспроводная сеть идентифицируется уникальным именем, или SSID. Каждая сеть может иметь свой, независимый набор параметров авторизации, шифрования, QoS, дополнительных свойств. Каждая точка доступа может обслуживать (анонсировать) до 16 беспроводных сетей. Контроллер (в зависимости от модели) может обслуживать до 512 сетей и до сотен точек доступа.

Все настройки производятся в меню WLANs (верхняя картинка). Для создания новой сети необходимо выбрать пункт меню «Create new», и задать базовые параметры:

Тип сети: WLAN (беспроводная). Контроллер может также работать как Captive Portal для проводной сети (Guest LAN)

Имя профиля: произвольное слово, обычно соответствует имени сети, применяется при использовании «взрослых» систем управления WCS/NCS.

Имя сети (SSID): то, как ваша сеть будет «видна» клиентским компьютерам

Идентификатор (порядковый номер): по умолчанию ваши точки доступа будут анонсировать сети с номерами <=16

Создав новую сеть, вы попадаете в окно с закладками, в котором и указываются все параметры её работы:

Enable включает/выключает обслуживание сети точками доступа

Security policy оповещает вас о текущем наборе политик безопасности сети, которые настраиваются далее

Radio policy позволяет выбрать, в каком диапазоне частот (2.4, 5 ГГц) и скоростей (до 11, до 54 мбит/с) будет работать сеть. Возможны комбинации вариантов. Высокие скорости (802.11n) — тема отдельной статьи. Естественно, ваши точки должны поддерживать выбранные диапазоны.

Interface определяет, на какой проводной сетевой (саб-)интерфейс (VLAN) контроллера по умолчанию будут терминироваться подключения беспроводных клиентов. Вы можете создать несколько так называемых «динамических интерфейсов», каждый со своим VLAN ID, и распределять ваших пользователей по ним в зависимости от того, к какой сети они подключились (что наиболее часто используется для предоставления гостевого доступа)

Multicast VLAN определяет, куда в случае нескольких групп интерфейсов будет идти мультикаст трафик (тема отдельной статьи)

Последний параметр Broadcast SSID определяет, будет ли имя сети отражаться в beacon (анонсах) пакетов, периодически рассылаемых точкой доступа. Иначе это называется «открытая/закрытая сеть»

Следующая закладка, Security, обычно вызывает больше всего вопросов.

- Авторизация

- Шифрования

- Веб-политика (опционально)

- None — авторизация и шифрование трафика не применяются («небезопасная сеть»). Используется для гостевого доступа, в хотспотах. Зачастую комбинируется с веб-политикой, при которой вы без вопросов подключаетесь к беспроводной сети, но при попытке выйти веб-браузером куда-то сессия перехватывается контроллером, и вас вынуждают ввести логин-пароль, согласиться с условиями и т.п. (см. далее).

- WPA+WPA2 — позволяет выбрать политику WPA либо WPA2 (либо обе), тип шифрования TKIP или AES (либо оба). Данные параметры просто анонсируются клиентам в beacon пакетах. Не все клиентские адаптеры (особенно старые) способны понять современные стандарт. Если все клиенты — новые, наиболее оптимальным будет использование WPA2/AES. Дополнительно предлагается указать, как будет образовываться ключ для шифрования:

- 802.1X — индивидуальный ключ для каждого клиента будет генерироваться RADIUS-сервером в момент авторизации. Наиболее безопасный вариант, также именуемый WPA(2) Enterprise

- CCKM — используется собственный механизм Cisco генерации ключей, подходит только для Cisco Wi-Fi телефонов

- PSK — общий (pre-shared) ключ, пароль на сеть, именуемую в таком случае WPA(2) Personal

- 802.1x+CCKM — гибрид CCKM и RADIUS-ключа (для Cisco-телефонов)

- Отсутствием шифрования/авторизации (гостевой доступ)

- WPA2 (AES) PSK aka «WPA2 Personal» для доступа в сеть по общему паролю

- WPA2 (AES) + 802.1X aka «WPA2 Enterprise» для доступа в сеть через авторизацию на RADIUS-сервере (EAP: по доменному аккаунту, сертификату и т.п.)

При любом варианте настройки безопасности/авторизации вы можете включить дополнительно L3 политику, которая заключается в перехвате клиентской веб-сессии:

При этом доступны следующие параметры:

- Authentication — пользователь видит окно ввода логина-пароля, которые затем проверяются на контроллере (в его локальной базе), либо на RADIUS-сервере

- Passthrough — пользователь видит окно приветствия, где у него могут опционально спросить его e-mail адрес (далее нигде не используется и не проверяется)

- Conditional Web Redirect — позволяет редиректить сессию пользователя на указанную в RADIUS-ответе страницу после авторизации. Например, на страницу пополнения баланса. После редиректа пользователь должен авторизоваться снова.

- Splash Page Web Redirect — то же самое, но с доступом в сеть сразу

- On MAC Filter failure — редирект происходит при блокировке пользователя MAC-фильтром

При использовании RADIUS-сервера необходимо сделать дополнительные настройки. Прежде всего, задать сам сервер авторизации в меню Security — RADIUS — AAA — Authentication:

необходимо указать следующие параметры:

IP-адрес сервера. Поддерживаются FreeRADIUS, Cisco ACS, Cisco ISE, сервер Microsoft.

Shared secret (ключ радиус-сервера)

Network user — сервер поддерживает авторизацию пользователей Wi-Fi сети

Management — сервер поддерживает авторизацию администраторов самого контроллера

Остальные параметры интереса не представляют.

Полезно также задать тот же сервер для целей учета (Accounting).Вы можете также назначить отдельный сервер для данной беспроводной сети, отключить аккаунтинг, включить встроенный в контроллер мини-сервер RADIUS и т.п.

Закладка QoS отвечает за параметры качества обслуживания в сети, давая приоритеты разными типам трафика и пользователям. Заморачиваться стоит, если у вас в беспроводной сети широко используется голос, видео, много гостевых пользователей при большой нагрузке, и в аналогичных экзотических случаях.

Последняя закладка, Advanced, описывает различные «дополнительные параметры» вашей беспроводной сети, коих достаточно много. Расскажем обо всех.- Allow AAA Override — позволяет передать дополнительные параметры от RADIUS-сервера в момент успешной авторизации клиента, и применить их к данному клиенту индивидуально. Такими параметрами могут быть номер VLAN, имя локального интерфейса, список доступа (ACL), URL для редиректа, QoS политика и т.п.

- Coverage Hole Detection — управляет механизмом определения и компенсации зоны недостаточного покрытия для клиентов данной беспроводной сети. Рекомендуется отключать для гостевых WLAN

- Enable Session Timeout, Session Timeout (secs) — включает и определяет тайм-аут сессии клиента при веб-авторизации

- Aironet IE — включает специфичные для Cisco расширения параметров beacon кадра. Умные клиентские адаптеры в таком случае работаю лучше (роуминг, энергосбережение), глупые могут вообще не заработать в такой сети.

- Diagnostic Channel — активирует дополнительный логический канал диагностики для CCX5-совместимых клиентских адаптеров

- IPv6 — в реальности только разрешает IPv6 трафик для веб-авторизации

- Override Interface ACL — позволяет задать альтернативный список доступа (ACL) вместо указанного на проводном VLAN (management, dynamic) интерфейсе контроллера.

- P2P Blocking Action — определяет политику пропускания трафика между беспроводными клиентами (в пределах контроллера). Допустимые значения: Disabled (пропускать), Drop (не пропускать), Forward-UpStream (отправлять на роутер, пусть он решает).

- Client Exclusion, Timeout Value (secs) — включает и задает тайм-аут исключения (временной блокировки) клиента, авторизация которого в беспроводной сети окончилась неудачно

- Maximum Allowed Clients — задает максимальное число одновременных ассоциаций с данной сетью

- Static IP Tunneling — разрешает роуминг между контроллерами клиентам со статическим IP-адресом

- Off Channel Scanning Defer, Scan Defer Priority — каждая точка иногда «соскакивает» со своего рабочего канала (частоты) и слушает другие каналы на предмет соседних сетей, чистоты спектра, «плохих» абонентов и т.п. При этом такое «соскакивание» может отрицательно сказаться на голосовом трафике, передаваемом данной точкой. Если точка «видит» пакеты со значением 802.1p поля, отмеченного галочкой (0 1 2 3 4 5 6 7), то соскок с рабочей састоты будет отложен.

- Scan Defer Time(msecs) — на сколько миллисекунд отложен

- H-REAP Local Switching — позволяет точке доступа, которая находится в режиме H-REAP (удаленный офис) при обслуживании данной беспроводной сети «замыкать» трафик абонентов локально, а не передавать в CAPWAP-туннеле на контроллер

- H-REAP Local Auth — позволяет точке доступа, которая находится в режиме H-REAP (удаленный офис) при обслуживании данной беспроводной сети проводить авторизацию локально, а не на контроллере

- Learn Client IP Address — в режиме H-REAP точка будет рапортовать IP-адрес клиента на контроллер, если тот доступен

- DHCP Server Override, DHCP Server IP Addr — использовать указанный IP-адрес DHCP-сервера вместо того, который прописан в настройках проводного интерфейса контроллера, на который «замыкается» трафик беспроводных клиентов.

- DHCP Addr. Assignment — требовать использования DHCP-сервера клиентами данной беспроводной сети (статически настроенные клиенты работать не будут)

- MFP Client Protection — включать и требовать защиту клиентских фреймов, варианты Disabled (нет), Optional (при наличии возможности) и Required (обязательно, и все ваши клиенты должны поддерживать CCX5)

- DTIM Period (in beacon intervals) — как часто передавать broadcast/multicast кадры, влияет на энергоэффективность клиентов

- NAC State — выбирает режим работы совместно с устройством NAC

- Client Load Balancing — разрешает балансировку клиентов между точками доступа согласно их загруженности

- Client Band Select — разрешает «выталкивание» клиентов в диапазон 5ГГц, который более предпочтителен в силу меньшей его загруженности

- Passive Client — разрешает работу клиентских устройств, которые «мало говорят» (вроде Wi-Fi весов)

- Media Session Snooping — позволяет «подсматривать» в телефонные SIP-сессии

- Re-anchor Roamed Voice Clients — позволяет принудительно переносить между контроллерами голосовых клиентов, которые находятся в роуминге

Итак, настроив параметры сети, нажав на кнопочку Apply и не забыв сохранить конфигурацию контроллера, пробуем подключиться. Удачи!

Этот документ был переведен Cisco с помощью машинного перевода, при ограниченном участии переводчика, чтобы сделать материалы и ресурсы поддержки доступными пользователям на их родном языке. Обратите внимание: даже лучший машинный перевод не может быть настолько точным и правильным, как перевод, выполненный профессиональным переводчиком. Компания Cisco Systems, Inc. не несет ответственности за точность этих переводов и рекомендует обращаться к английской версии документа (ссылка предоставлена) для уточнения.

Содержание

Введение

В этом документе описана памятка, в которой рассмотрены результаты отладки (обычно debug client <mac адрес>) типичных проблем беспроводной связи. Для анализа результатов show client и отладки требуется знание состояний PEM и состояний APF.

Подготовил Шанкар Раманатан, специалист Центра технической поддержки Cisco TAC.

Используемые компоненты

Информация в этом документе основывается на всех контроллерах AireOS.

- Контроллеры 440x, 5508, 5520, 75xx, 85xx, 2504 и vWLC, а также модули Wism.

- Многие концепции на контроллерах и коммутаторах Converged Access IOS-XE такие же, но этот документ неприменим к этим устройствам, так как выходные данные и результаты отладки радикально отличаются.

Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в данном документе, были запущены с конфигурацией по умолчанию. Если вы используете рабочую сеть, оцените потенциальные последствия применения всех команд.

Краткие сведения о состоянии PEM в выходных данных команды Show Client

- START — начальный статус для новой записи клиента.

- AUTHCHECK — WLAN должна применять политику аутентификации L2.

- 8021X_REQD — клиент должен пройти аутентификацию 802.1x.

- L2AUTHCOMPLETE — Клиент успешно выполнил требования политики L2. Процесс может теперь перейти к политике L3 (получение адресов, веб-аутентификация и т. д.). Контроллер передает объявление мобильности, чтобы получить информацию о L3 из других контроллеров, если это клиент роуминга в той же группе мобильности.

- WEP_REQD — Клиент должен пройти аутентификацию WEP.

- DHCP_REQD — Контроллер должен получить адрес L3 от клиента с помощью запроса ARP, запроса или возобновления IP-адреса DHCP или информации, полученной из другого контроллера в группе мобильности. Если DHCP Required отмечен на WLAN, используется только DHCP или информация о мобильности.

- WEBAUTH_REQD — Клиент должен пройти веб-аутентификацию. (Политика L3)

- CENTRAL_WEBAUTH_REQD —-- Клиент должен завершить вход в CWA, контроллер WLAN ожидает получения CoA

- RUN — клиент успешно выполнил требования необходимых политик L2 и L3 и теперь может передать трафик в сеть.

Данные сценарии показывают примеры основных строк отладки для типичных ошибок конфигурации в настройках беспроводного доступа с выделением основных параметров полужирным шрифтом.

Сценарий 1: Неверно настроенная парольная фраза для аутентификации PSK WPA/WPA2 на клиенте

Debug client analysis

Сделанный Сделанный Заключение

Хотя timeoutEvt для ключа M2 мог также произойти из-за ошибок драйвера или сетевой платы, одной из наиболее распространенных проблем является пользователь, который вводит неправильные учетные данные для пароля PSK (ошибка в регистре введенных символов или специальные символы и т. д.. ) и не может подключиться.

Ситуация 2: Беспроводные телефонные трубки (792x/9971) не подключаются к беспроводной сети с состоянием "leaves service area”

WLAN с беспроводными IP-телефонами Cisco Unified

Подробные сведения о проблеме

Результаты отладки и журналы

Отладка на контроллере WLAN показывает, что 7925G не может подключиться, а точка доступа возвращает код состояния подключения 201.

Это происходит потому, что запрос TSPEC (спецификация трафика) от телефона не принимается из-за конфигурации WLAN. Попытки 7925G подключиться к WLAN настроены с профилем QoS Silver (UP 0,3), а не Platinum (UP 6,7), как необходимо. Это ведет к несоответствию TSPEC при обмене трафиком голосовых данных или кадрами действия из телефона через WLAN и в конечном счете отклонению точкой доступа.

Создайте новую сеть WLAN с профилем QoS Platinum специально для телефонов 7925G и настройте ее в соответствии с известными рекомендациями и определением, данным в руководстве по развертыванию 7925G:

После такой настройки данная проблема исчезает.

Сценарий 3: Клиент настроен для WPA, но точка доступа настроена только для WPA2

Debug client <mac addr>

Сценарий 4: Синтаксический анализ кодов возврата или ответа AAA.

Необходимы для выполнения отладки, чтобы собрать ожидаемые журналы:

(Контроллер Cisco) >debug mac addr <mac>

(Контроллер Cisco) >debug aaa events enable

или

(Контроллер Cisco)> debug client <mac>

(Контроллер Cisco) >debug aaa events enable

(Контроллер Cisco)> debug aaa errors enableПример выходных данных отладки <фрагмент>

Возможные причины:

- Недействительная учетная запись пользователя и/или пароль

- Компьютер не является участником домена, проблема на стороне AD.

- Службы сертификации работают неправильно

- Сертификат сервера более недействителен или не используется

- RADIUS настроен неправильно

- Неправильно введен ключ доступа — он УЧИТЫВАЕТ регистр (как SSID),

- обновления от Microsoft.

- Таймеры EAP.

- Неправильный метод eap настроен на клиенте/сервере.

- Сертификат клиента более недействителен или не используется.

Возвращается ошибка AAA 'Timeout' (-5) для мобильного устройства

AAA-сервер недоступен, за этим следует отмена аутентификации клиента.

Возврат ошибки AAA No Server (-7) для мобильного телефона

Radius настроен неправильно, и/или используется неподдерживаемая конфигурация.Сценарий 5: Клиенту не удается соединиться с точкой доступа

debug client <mac addr>

Журналы для разбора

Sending Assoc Response to station on BSSID 00:26:cb:94:44:c0 (status 0) ApVapId 1 Slot 0

Slot 1 = A(5) Radio

- Sending Assoc Response Status 0 = Success

Любой результат, кроме Status 0, означает ошибку

Сценарий 6: Разъединение клиента из-за таймаута бездействия

debug client <mac addr>

Журналы для разбора

Received Idle-Timeout from AP 00:26:cb:94:44:c0, slot 0 for STA 00:1e:8c:0f:a4:57

apfMsDeleteByMscb Scheduling mobile for deletion with deleteReason 4, reasonCode 4

Scheduling deletion of Mobile Station: Код вызывающего абонента: 30) in 1 seconds

apfMsExpireCallback (apf_ms.c:608) Expiring Mobile!

Sent Deauthenticate to mobile on BSSID 00:26:cb:94:44:c0 slot 0(caller apf_ms.c:5094)

Продолжительность по умолчанию составляет 300 секунд

Увеличьте время ожидания в режиме простоя глобально из GUI WLC>>Controller>>General (Контроллер > Общие) или для wlan из GUI WLC>>WLAN>>ID>>Advanced (Дополнительно)

Сценарий 7: Разъединение клиента из-за таймаута сеанса

debug client <mac addr>

Журналы для разбора

Происходит в запланированный интервал времени (1800 секунд по умолчанию)

Это вынуждает пользователя, прошедшего веб-аутентификацию, выполнить веб-аутентификацию повторно.

Увеличьте или отключите таймаут сеанса на wlan из GUI WLC>> WLAN>> ID>> Advanced (Дополнительно)

Сценарий 8: Разъединение клиента из-за изменений WLAN

debug client <mac addr>

Журнал для разбора

Любое изменение WLAN отключает и повторно включает WLAN

Это нормальное поведение. Когда в сеть wlan внесены изменения, клиенты отсоединяются и повторно подключаются.

Сценарий 9: Разъединение клиента вследствие ручного удаления из контроллера WLAN

debug client <mac addr>

Журнал для разбора

Из графического интерфейса: Удалите клиента

Из интерфейса командной строки: config client deauthenticate <mac address>

Сценарий 10: Разъединение клиента из-за таймаута аутентификации

debug client <mac addr>

Журнал для разбора

Достигнуто макс. число повторных передач при обмене ключами или аутентификации

Проверьте/обновите драйвер клиента, конфигурацию безопасности, сертификаты и т. д.

Сценарий 11: Разъединение клиента из-за сброса AP Radio Reset (питание/канал)

debug client <mac addr>

Журнал для разбора

Точка доступа отсоединяет клиентов, но контроллер WLAN не удаляет запись.

Сценарий 12: Клиент Symantec выдает ошибку связи 802.1X "timeoutEvt"

Процесс EAP/Eapol не завершается, независимо от используемой радиосхемы A/G на плате Intel/Broadcom. нет проблем, когда используются wep, wpa-psk.

Код контроллера WLAN не имеет значения.

Точка доступа — все модели — все в локальном режиме.

wlan 3 - WPA2+802.1X PEAP + mshcapv2

ssid передается в широковещательном режиме.

Radius server nps 2008

Антивирусное ПО Symantec установлено на всех ПКиспользуются Asus, Braodcom, Intel – win7, win-xp

Затрагиваемые ОС — windows 7 и xp

Затрагиваемые беспроводные адаптеры — Intel (6205) и Broadcom

Затронутый драйвер/запрашивающее устройство — 15.2.0.19 с использованием собственного запрашивающего устройства.

Исправление/обход: Отключите Symantec Network Protection и межсетевой экран на win7 и xp. Это проблема Symantec с ОС Win 7 и XP.

Выходные данные отладки

В версии 15.2 (и в более ранних версиях) может наблюдаться следующее ненормальное поведение:- клиент получает M1 из точки доступа

- клиент передает M2

- клиент получает M3 из точки доступа

- «клиент отладки» WLC показывает, что происходит таймаут при повторных передачах M3. Очевидно, это проблема относится к Microsoft и Symantec, а не исключительно Intel. Обходной путь должен удалить Symantec. Это - действительно дефект, который находится, вероятно, в окнах, инициированных Symantec. Тонкая настройка таймера EAP не устраняет эту проблему

При возникновении этой проблемы Центр технической поддержки Cisco TAC направляет соответствующих заказчиков в компании Symantec и Microsoft.

Сценарий 13: Служба Air Print не отображается для клиентов с включенной функцией слежения mDNS

Клиент не видит устройства, которые предоставляют службу AirPrint на карманных клиентах Apple, когда включена функция слежения mDNS.

5508 WLC, работающий с 7.6.100.0.

При включенной функции слежения mDNS мы располагаем устройствами, предоставляющими службы AirPrint, перечисленные в разделе служб на WLC.

Соответствующий профиль mDNS правильно сопоставлен с WLAN и интерфейсом.

По-прежнему не удается увидеть устройства AirPrint на клиенте.debug client <mac addr>

debug mdns all enable

Клиент запросил бы '_universal. _sub._ipps. _ tcp.local' или '_universal. _ замена _ ipp. _ tcp.local'. вместо '_ipp. _ tcp.local'. или '_ipp. _ tcp.local'. строка.

Таким образом, добавленная служба AirPrint не будет работать. Определена запрошенная строка службы, сопоставляемая с HP_Photosmart_Printer_1

Та же служба была добавлена в профиль, сопоставленный с WLAN, но по-прежнему для данного устройства службы отсутствовали.Анализ показал, что это происходило вследствие добавления доменного имени и запроса клиента относительно 'dns-sd. _udp. YVG.local' с добавленным доменным именем, контроллер WLAN не смог обработать пакет Bonjour как 'dns-sd. _udp. YVG.local' не существует в базе данных.

Единственный обходной путь — отключить параметр DHCP 15 (доменное имя) или удалить данное доменное имя из клиента.Сценарий 14: Клиент Apple iOS «не способен присоединиться к сети» из-за отключения режима быстрого изменения SSID

Большинство устройств Apple iOS сталкивается с проблемами при перемещении из одной сети WLAN в другую на том же контроллере беспроводной локальной сети Cisco с «отключением быстрого изменения ssid» по умолчанию.

Параметр заставляет контроллер отменять аутентификацию клиента в данной WLAN, как только клиент пытается связаться с другой сетью.

(jk-2504-116)> show network summary

Fast SSID Change . Отключено

Включите быстрое изменение ssid из графического интерфейса WLC>> Controller>>General (Контроллер >> Общие)

Сценарий 15: Успешное подключение клиентов LDAP

Безопасный LDAP помогает защитить соединение между контроллером и LDAP-сервером, на котором используется TLS. Эта функция поддерживается на контроллерах с версией программного обеспечения 7.6 и выше.

Существует два типа запросов, которые могут быть переданы контроллером LDAP-серверу:

1. Анонимный:

В этом случае контроллер отправляет запрос аутентификации LDAP-серверу, когда клиенту нужно пройти аутентификацию. В ответ LDAP-сервер передает результат запроса. Во время этого обмена вся информация, которая содержит имя пользователя и пароль клиента, пересылается открытым текстом. LDAP-сервер ответит на запрос, поступивший из любого источника, если добавлена привязка имени пользователя и пароля.- Аутентифицируемый:

В этом методе контроллер настроен с указанием имени пользователя и пароля, которые используются для аутентификации самого себя на LDAP-cервере. Пароль зашифрован с использованием MD5 SASL и передается LDAP-серверу во время процесса аутентификации. Это помогает LDAP-серверу правильно определять источник запросов аутентификации. Однако, даже хотя данные контроллера защищаются, сведения клиента передаются открытым текстом.

Реальная необходимость в LDAP через TLS возникла из-за уязвимости безопасности, свойственной обоим этим методам, где данные аутентификации клиента и остальная транзакция не шифруются.

Контроллер WLAN, работающий с ПО версии 7.6 и выше

Сервер Microsoft с LDAP

debug aaa ldap enable

Сценарий 16: Неудачная аутентификация клиента на LDAP

debug aaa ldap enable

Проверьте LDAP-сервер в поисках причины отклонения.

Сценарий 17: Проблемы подключения клиентов из-за неправильной настройки LDAP на контроллер WLAN

debug aaa ldap enable

Проверьте учетные данные клиента/WLC и LDAP-сервера.

Сценарий 18: Проблемы подключения клиентов при отсутствии связи с сервером LDAP

debug aaa ldap enable

Проверьте проблемы сетевого подключения LDAP-сервера и контроллера WLAN.

Сценарий 19: Проблемы роуминга клиента Apple из-за отсутствующей конфигурации Sticky Roaming

Устройства Apple отключаются от беспроводной сети, которая использует следующие средства:

Политика WPA2

Шифрование WPA2 с алгоритмом AES

Аутентификация 802.1X включенаАутентификация и авторизация через платформу Cisco ISE

Устройства Apple периодически отключаются от широковещательно отправленного SSID. Примером является iPhone, который отключается, в то время как другой телефон в том же месте сохраняет подключение. Поэтому событие происходит случайным образом (время и телефон).

Клиенты ноутбуков без проблем. Они подключаются с тем же SSID.

Эта проблема происходит во время нормальной работы, без роуминга, без режима ожидания.

WLAN уже удалил все возможные настройки, которые могли вызвать проблемы (расширение aironet).

debug client <mac addr>

Для пользователей с заказчиками с кешированием SKC, у которых код WLC 7.2 и выше, мы можем включить поддержку роуминга для SKC.

По умолчанию контроллер WLAN поддерживает только кеширование OKC. Для того чтобы позволить клиенту использовать старые PMKID, которые он сформировал на каждой точке доступа, мы должны включить его через командную строку контроллера WLAN.config wlan security wpa wpa2 cache sticky enable <1>

Следует иметь в виду, что первые попытки роуминга не улучшатся из-за природы SKC; однако впоследствии произойдет улучшение при обращениях к тем же точкам доступа (до 8). Представьте, что вы идете по коридору с 8 точками доступа. На первом проходе будет выполняться полная процедура подключения к каждой точке доступа с задержками в 1–2 секунды. Когда вы дойдете до конца и повернете назад, клиент представит 8 уникальных PMKID, поскольку он вернется к тем же точкам доступа и ему не придется выполнять полную аутентификацию, если включена поддержка SKC. Таким образом устраняется задержка и клиент будет постоянно оставаться на связи.

Сценарий 20: Проверка метода Fast Secure Roaming (FSR) с CCKM

debug client <mac addr>

Как показано, роуминг FSR выполняется, чтобы избежать кадров аутентификации EAP и еще большего количества 4-этапных подтверждений связи, потому что новые производные ключи шифрования по-прежнему формируются, но на основе схемы согласования CCKM. Это выполняется при помощи кадров повторного подключения в роуминге и информации, ранее кешируемой клиентом и контроллером WLAN.

Сценарий 21: Проверка метода Fast Secure Roaming (FSR) с кешем WPA2 PMKID

debug client <mac addr>

Сценарий 22: Проверка роуминга Fast-Secure Roaming с проактивным кешированием ключей

debug client <mac addr>

Как показано в начале отладки, PMKID должен быть вычислен после того, как получен запрос повторного подключения от данного клиента. Это необходимо, чтобы проверить PMKID и подтвердить, что кешированный PMK используется с 4-сторонним подтверждением WPA2, чтобы получить производные ключи шифрования и выполнить быструю процедуру роуминга FSR. Не путайте записи CCKM при отладке; они используются для выполнения не CCKM, а PKC/OKC, как объяснялось ранее. В данном случае CCKM является просто именем, используемым контроллером WLAN для этих выходных данных, таким как имя функции, которая обрабатывает значения при вычислениях PMKID.

Cisco WiFi - падает доступ в Интернет Cisco AP 1130

В целом работает.

Но есть проблемы:

1) Пропускная способность плохой стала. Пользователи что раньше без проблем сидели на аналогичной точке (настроенной до меня) (её уже нет), использующие 1С, теперь

плачут что базы (что храняться на сервере), страшно тормозят. Пришлось некоторых на кабель повесить.

2) Иногда отваливается доступ в Интернет. ipconfig выдаёт нормальные настроки сети. Пинг до локальных ресурсов - без проблем. Единственно что лечит проблему

ipconfig /release /renew.Конфиг во вложении.

Добавлю, что дома тоже такую же точку доступа использую и таже проблема.

Нужен ответ

- в чём проблема пропускной способности и почему Интернет отваливается?

- где можно найти примеры или документацию по настройке с нуля таких точке доступа в CLI?Прикрепленные файлы

Почитайте. Проверьте версию IOSа, какая у вас (show ver)

Попрбуйте поиграться с шифрованием (выключите WPA) и с силой сигнала. Команда для настройки сили сигнала, найдете в доке. Может он у вас слишком сильный или наоборот.. слишком слабыйСпасибо за ссылку.

По части версии: Cisco IOS Software, C1130 Software (C1130-K9W7-M), Version 12.4(21a)JY, RELEASE SOFTWARE (fc1)

Даже если версия есть новее, то у меня нет доступа на скачку с сайта Cisco.

Попробуйте также канал поменять. Может вам что-то мешает на нем.

Буду весьма признателен если поделитесь ресурсом где можно бесплатно IOS скачать.

Кстати на этой же частоте 2.4Ghz работают сотовые телефоны )) Поэтому посмотрите на какой скорости и частоте работают ваши клиенты.. Доступно (5GHz на 54Мбит и 2.4GHz на 54 и 11 Mbit)

CCNA:CCDA:CCNA Voice:CCNA Video:CCNA Collaboration

CCNP:CCDP:CCNP Voice Попробуйте также канал поменять. Может вам что-то мешает на нем.

Кстати на этой же частоте 2.4Ghz работают сотовые телефоны )) Поэтому посмотрите на какой скорости и частоте работают ваши клиенты.. Доступно (5GHz на 54Мбит и 2.4GHz на 54 и 11 Mbit)

Не понял про это "5GHz на 54Мбит и 2.4GHz на 54 и 11 Mbit".

Будут ли клиенты поддерживать 5GHz ?

Как это настроить ?

Это уже от клиента зависит, от удаления до точки доступа и среды обитания клиента и точки ) Но точка поддерживает все

нужные стандарты.Погляди вот здесь. Там более 6000 образов IOS лежит.

Ещё попробуй поиграться с настройкой Wireless Mode. Например, оставь только 2.4 GHz 54 Mbps.

Проверь протокол связи у всех клиентов. Если кто по 802.11b работает, то он всех на 802.11g "валит" до 802.11b (54Mbps -> 11Mbps). Поставь "только 2.4 GHz 54 Mbps". И причеши всех клиентов до 802.11g

Проверь протокол связи у всех клиентов. Если кто по 802.11b работает, то он всех на 802.11g "валит" до 802.11b (54Mbps -> 11Mbps). Поставь "только 2.4 GHz 54 Mbps". И причеши всех клиентов до 802.11g

Коим это образом можно глянуть протокол связи клиентов ?

"Dovinant - ставь только 2.4 GHz 54 Mbps"

Клиенты используют обычные средства ОС для подключения к сети.

Те клиенты, кто не сможет по 802.11g работать, отвалятся и сами к тебе прибегут.

(возможно с дубиной - приготовь каску )

"Dovinant - ставь только 2.4 GHz 54 Mbps"

Те клиенты, кто не сможет по 802.11g работать, отвалятся и сами к тебе прибегут.

(возможно с дубиной - приготовь каску )

Во вложении screen настроек. Стоит только 54 Enable. Это имеется ввиду ?

И где на точке можно принудительно 5MHz включить ?

Прикрепленные файлы

Конкретно с Cisco 1130 не работал, поэтому всех тонкостей про неё не знаю. Расскажу вообщем.

Есть три основных стандарта Wi-Fi:

802.11а работает в диапазоне 5GHz (метод модуляции OFDM).

802.11b работает в диапазоне 2,4GHz на скоростях 1, 2, 5,5 и 11 Mb/s (метод модуляции DSSS).

802.11g работает в диапазоне 2,4GHz на скоростях 6, 9, 12, 18, 24, 48 и 54 Mb/s (метод модуляции OFDM), а также на скоростях стандарта 802.11b (и метод модуляции соответственно DSSS) для обратной совместимости с оным.

Как тебе уже написал zts, если у тебя в сети есть клиенты, которые понимают только 802.11b, они могут посадить точку на свой стандарт и скорость работы для всех будет ограничена 11 Mb/s. Отсюда совет оставить на точке только скорости из 802.11g и посмотреть что будет.

Включить на точке 5GHz можно включив работу по стандарту 802.11а. Только это вряд ли имеет смысл делать, потому что этот стандарт распространён в основном в США, т.е. сомнительно, что у тебя вообще есть клиенты, которые этот стандарт поддерживают. К тому же 5-ти гигагерцовый диапазон запрещён в некоторых странах, в том числе, по-моему, и в России.

Диапазон же 2.4 гига используют все кому не лень Беспроводные телефоны, микроволновые печи, детские радиоигрушки и т.п. Так что на работу точки может влиять интерференция от таких устройств.

Кстати, сколько у тебя клиентов на одну точку? Если близко к 20-ти, надо ставить вторую.

Читайте также: