Как удалить секрет нет студио с компьютера

Secret Net Studio представляет из себя комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования.

Возможности Secret Net Studio

-

Защита информации от несанкционированного доступа

Защита от НСД обеспечивается механизмами, применяемыми в СЗИ от НСД Secret Net. Надежные и проверенные механизмы защиты используются на сотнях тысяч компьютеров в более чем 15 000 организаций.

- Защита входа в систему

Усиленная аутентификация пользователей осуществляется по паролю и с использованием персональных идентификаторов. Secret Net Studio поддерживает все распространенные идентификаторы: iButton, eToken, Rutoken, iKey, JaCarta и ESMART. Продукт интегрируется с ПАК «Соболь» для обеспечения доверенной загрузки операционной системы. Кроме того, в Secret Net Studio предусмотрены дополнительные механизмы защиты для доменных пользователей, в том числе вход по сертификатам. - Доверенная информационная среда

Доверенная среда обеспечивается защитой компьютера от несанкционированной загрузки и возможностью контроля индивидуального перечня программ, разрешенных пользователю для запуска, с проверкой неизменности исполняемых файлов. - Контроль утечек и каналов распространения защищаемой информации

Дискреционное и полномочное управление доступом на основе категорий конфиденциальности ресурсов (файлов, каталогов, устройств, принтеров и сетевых интерфейсов) и прав допуска пользователей. Контроль печати и отчуждения конфиденциальной информации, теневое копирование отчуждаемой информации, гарантированное уничтожение данных. - Контроль устройств

Контроль неизменности аппаратной конфигурации компьютера во время работы, контроль подключения и отключения устройств. Secret Net Studio поддерживает широкий список контролируемых внешних устройств (веб-камеры, мобильные телефоны, 3G-модемы, сетевые карты, флэшки, принтеры и т.д.) и различные сценарии реагирования при их подключении или отключении от компьютера.

- Минимизация рисков ИБ

В систему централизованного мониторинга встроена система корреляции событий безопасности с поддержкой категорирования уровня важности отдельных защищаемых компьютеров и приоритизации инцидентов в системе по степени важности рисков. - Групповой мониторинг работы

Журналы событий безопасности централизованно собираются со всех защитных механизмов подконтрольных компьютеров. Для наиболее быстрого реагирования на критичные события безопасности все защищаемые компьютеры могут быть разбиты на группы наблюдения с раздельным отображением текущего состояния и возможностью квитирования событий. - Расследование инцидентов безопасности

Расширенная система регистрация событий и возможность построения удобных и подробных отчетов позволяют собрать подробный материал для расследования инцидентов безопасности: отследить атаки, каналы распространения вредоносных программ и действия инсайдеров в различные временные промежутки. Кроме того, Secret Net Studio производит теневое копирование файлов/документов, выводимых на печать или внешние носители информации, что значительно упрощает процесс расследования инцидентов ИБ об утечках информации. - Надежная работа в ИТ-инфраструктуре территориально распределенных организаций

Высокая масштабируемость решения обеспечивается созданием централизованных политик безопасности и их наследованием в распределенных доменных инфраструктурах. Поддержка иерархии и резервирования серверов безопасности, а также разделения полномочий администраторов в сложных инфраструктурах.

Системные требования

Компонент «Клиент»

- Операционная система. Windows 10 (начиная с 8.1.721.0); Windows 8/8.1; Windows 7 SP1; Windows Vista SP2; Windows Server 2012/Server 2012 R2; Windows Server 2008 SP2/Server 2008 R2 SP1. Поддерживаются 32- и 64-разрядные версии ОС с установленными пакетами обновлений не ниже указанных.

- Процессор. В соответствии с требованиями ОС, установленной на компьютер.

- Оперативная память. Минимально – 1 Гб, рекомендуется – 2 Гб.

- Жесткий диск. не менее 4 ГБ свободного пространства.

- Дополнительное ПО. Internet Explorer 8 или выше.

Компонент «Сервер безопасности»

- Операционная система. Windows Server 2012/Server 2012 R2; Windows Server 2008 R2 SP.

- Процессор. Рекомендуется – Intel Core i5/Intel Xeon E3 и выш.

- Оперативная память. Минимально – 8 Гб, рекомендуется – 16 Гб.

- Жесткий диск. не менее 150 ГБ свободного пространства. Рекомендуется использовать высокоскоростной жесткий диск.

- Дополнительное ПО. IIS (из состава соответствующей ОС). СУБД MS SQL 2008 R2 SP1/2012 SP1/2014 (включая Express-редакции). Компонент «Клиент» – для сервера безопасности.

Компонент «Центр управления»

Сертификаты Secret Net Studio

Secret Net Studio имеет сертификаты ФСТЭК России № 3675 (НДВ 2, СВТ 3, МЭ 2) и № 3745 (НДВ4, СВТ5, МЭ3, соответствует ПЗ ИТ.САВЗ.А4.ПЗ, ИТ.САВЗ.Б4.ПЗ, ИТ.САВЗ.В4.ПЗ, ИТ.САВЗ.Г4.ПЗ, ИТ.СОВ.У4.ПЗ).

Удаление secret net 6.0 - Форум по вопросам информационной безопасности

Удалили на контроллере домена secret net 6.0. Как положено через удаление программ. Итог- intel ich10 family usb enhanced host controller 3a3а и т.д. с восклицательными знаками -- usb не работает. Вопрос -- где копать, чтобы восстановить нормальную работу USB. Драйвера переустановка пишет -- не помогает, установлены самые новые. Срок тех.поддержки закончился.

Копать в реестре, в интернете информации достаточно, чтобы решить проблему.

Если не затруднит, подскажите -- искать "про secret net" -- или искать про реестр и usb?

PS. НОРМАЛЬНЫЕ программы за собой реестр подчищают после удаления -- тут. в реестре слов нет чего только не напихано. И в этой катавасии что-то почистить становится проблематично. У касперского, например, есть утилита удаления всех следов. вопрос -- у Secret neta-- сделают ли когда-нибудь что-то подобное?

(я биру дэньги не за то, чтобы кататься гна слоне, а за то чтобы слезть с слона)(с)

Привет! про реестр:

SN6 держит данные по следующему пути HLM\system\Currentcontrolcenter\service\Snc5xx

F по поводу восстановления работы USB вряд ли, у этой версии есть существенные проблемы с поддержкой аппаратной части системы, тем более под управлением ОС семейства Windows Server.

на будущее не ленитесь выделять под Secret net отдельный сервер безопасности, проверено на собственном опыте!

проблема решилась удалением нескольких параметров реестра snDevice. по ссылкам восстановления работоспособности USB.

вопрос к производителям -- почему эти ключи нельзя убирать деинсталятором?Наверно, религия не позволяет.

Программа Secretnet однозначно помешает работать, до её установки на ПК создавайте точки восстановления и резервные копии (они Вам понадобятся").

Тех поддержка (ТП) очень долго не отвечает, большинство проблем решаются переустановкой ОС, так как я думаю никто не станет МЕСЯЦ! переписываться с ТП, отправлять логи и прочее, чтобы воскресить ПК.

В инструкции все работает огонь, на курсах все хорошо. как поставишь в свою фирму. туши свет кидай гранату.

Программа может лишить локального администратора прав записи реестра, может служить причиной появления синей смерти при подключении USB флешек, программа может не видеть по сети свой сервер администрирования. и это только цветочки.

Если программа косо установится, то этот тот ещё бубен удалить её с пк, так как обычная загрузка Windows может заканчиваться синей смертью, а в безопасном режиме удалить не получится, так как работает защита от удаления программы!

Под возможностью установки я понимаю различия архитектуры СЗИ и требования к наличию аппаратной части. К примеру, Dallas Lock (или Страж NT) перехватывают управление компьютером на этапе загрузки, не позволяя запуститься операционной системе, пока пользователь не введет пароль и не предъявит идентификатор. Различие в реализации этого механизма — Страж NT для этого использует PCI-плату расширения, которую необходимо установить внутрь ПК (в новых версиях это необязательно, в версии 2.5 тоже заявлялось, но не работало было проще воспользоваться другим СЗИ). Соответственно, на ноутбук ставился, например, Dallas Lock — вся реализация доверенной загрузки полностью программна.

Под уровнем взаимоотношений с поставщиками следует читать «возможный процент с перепродажи». Последнее время удается убедить начальство и в пунктах «качество тех.поддержки», «удобство эксплуатации».

Применение

Практически все заказы требуют аттестации локальных автоматизированных рабочих мест (АРМ). Соответственно, сетевые версии защитного ПО редко получается пощупать используются. В автономных же версиях все просто — фаворитом является Secret Net, за весьма удобную, простую и понятную настройку — полное встраивание в компоненты Windows (оснастки консолей), четкое разграничение доступа. На втором месте Страж NT — настройка более сложна и механизм мандатного контроля доступа несколько неочевиден пользователям. Dallas Lock, касательно версии 7.5, использовался крайне редко в следствии отсутствия контроля USB-устройств. С появлением версии 7.7 ситуация изменится — не в последнюю очередь из-за ценовой политики.

В сетевом варианте (соответственно, рассматриваем только Secret Net и Dallas Lock) ситуация противоположная. И менее простая. С одной стороны, удобство настроек Secret Net'а никуда не делось. Да и встраивание в Active Directory, работа через механизмы ОС достаточно проста и понятна. С другой стороны, все возможности сетевой версии (конкретно Сервера Безопасности, по терминологии Secret Net) состоят в удаленном сборе журналов, тогда как АРМ администратора безопасности в Dallas Lock позволяет удаленное манипулирование всеми настройками безопасности каждого подключенного клиента. Зачастую это является решающим фактором в выборе СЗИ. Однажды мне пришлось выслушать много удивления и разочарования от администратора заказчика, когда он увидел свою обновленную вотчину. К сожалению, заказчик завязан на «Информзащите» и приобрести продукт «Конфидента» было невозможно.

Проблемы

Многие ошибки возникают просто из-за невнимательности или непонимания принципов работы конкретного СЗИ. Понятно, что справка/руководство спасет отца русской демократии поможет в разрешении ситуации, однако зачастую проще вызвать интегратора системы защиты. Естественно, проблема будет устранена — но потеряно время. Как заказчика, так и интегратора. Я хочу поделиться личным опытом, который возможно поможет в разрешении наиболее типичных жалоб пользователя.

Secret Net

Фаворит — он везде фаворит

Многие проблемы возникают из-за незнания практически фундаментального свойства установленного СЗИ — все папки создаются в файловой системе всегда несекретными, а файлы — с текущим уровнем секретности сессии, который можно проверить во всплывающем окошке:

Встречаются ситуации, когда производится установка ПО в режиме, отличном от «не секретно». Конечно, стоит перелогиниться и выбрать не секретную сессию, чтобы все заработало:

В случае, когда на АРМ допустимо использовать USB-флэш накопители, бывает невозможно скопировать большие объемы данных, рассортированных по папкам. Здесь все то же самое — вновь созданная папка стала несекретной, а файлы автоматом получают текущий гриф. Если же использовать флэшки запрещено, то при попытке подключения таковой ПК блокируется — за это отвечают выделенные два параметра, выставленные в «жесткий»:

Если пользователи непрерывно жалуются на медленную работу компьютера, а в организации используется антивирус Касперского, стоит проверить версию — часто версия 6.0.3 оказывается несвоместима с SecretNet 5.x. Вот так тормоза точно исчезнут:

И напоследок — небольшая тонкая настройка может сильно облегчить жизнь пользователям и сохранить их нервы, если обратиться к ветке реестра HKLM\System\CurrentControlSet\Services\SNMC5xx\Params (для 5.х версий), где можно найти два строковых параметра — MessageBoxSuppression (и второй -ByDir), где указываются расширения файлов или папки, для которых не будут выводиться диалоговые окна о повышении категории конфиденциальности ресурса.

Страж NT

Для этого СЗИ проблемы встречаются гораздо реже (как минимум у наших клиентов), что может говорить о более дружелюбном к пользователю механизму защиты.

Непонимание в случае данного ПО связано с необходимостью выбора уровня секретности каждого приложения отдельно и невозможности делегировать какие-либо права стандартному проводнику. Соответственно, если на АРМ есть прописанные USB-флэш диски и они секретны, попытка открыть их проводником приведет к ошибке доступа. Следует выбрать установленный файловый менеджер, выбрав при запуске гриф допуска, соответствующий секретности флэшки.

Также, если при открытии документа Word/Excel сначала появляется окно выбора грифа секретности, а далее разворачивается окно соответствующего редактора без запрошенного документа — это нормально. Следует открыть файл повторно, используя уже само офисное приложение.

Dallas Lock

Как и в случае Стража, ошибок крайне мало — не подходили пароли, пропадал параметр «категория конфиденциальности» с окна логина и ошибка привязки электронного идентификатора.

Первая ошибка связана с возможным использованием двух паролей — для Dallas Lock'а и Windows можно установить разные, в том числе и случайно (например, сменой пароля администратором). В подобном случае можно после загрузки окна приветствия Windows ввести пароль Dallas Lock и нажав «ОК» в диалоге несовпадения пароля СЗИ и ОС, ввести пароль пользователя Windows и отметить галочку «Использовать в Dallas Lock».

Вторая связана со скрытым по-умолчанию полем выбора грифа сеанса. Бывает, пользователи забывают об этом — а потом жалуются, что не могут попасть даже в папки с грифом ДСП.

Электронный идентификатор может не привязываться, если эту операцию делают для администратора, или если используемый токен не подходит по версии. Так, в версии 7.5 применимы eToken 64k с драйвером eToken RTE. Давно доступный eToken PKI не подойдет, равно как и eToken 72k Java, к примеру.

Установка и настройка СЗИ Secret Net Studio в автономном режиме

Установку компонентов Secret Net Studio можно выполнять при работе на компьютере как в локальной сессии, так и в терминальной. Установка любого компонента должна выполняться пользователем, входящим в локальную группу администраторов компьютера.

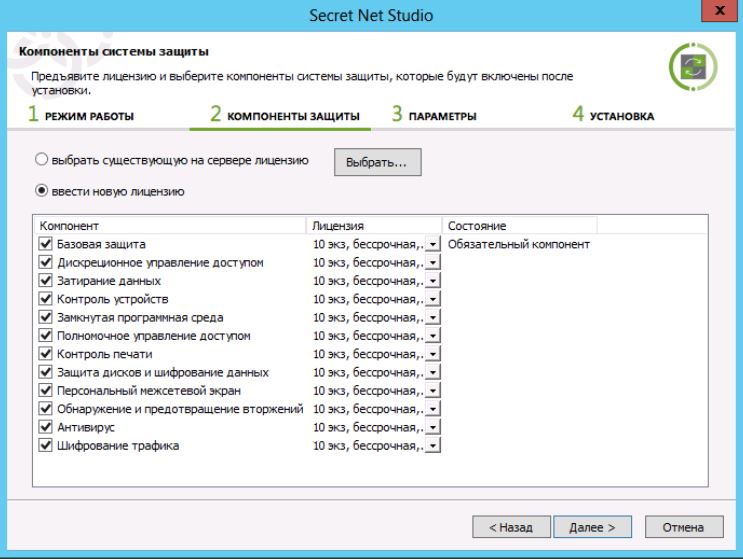

Для установки клиента:

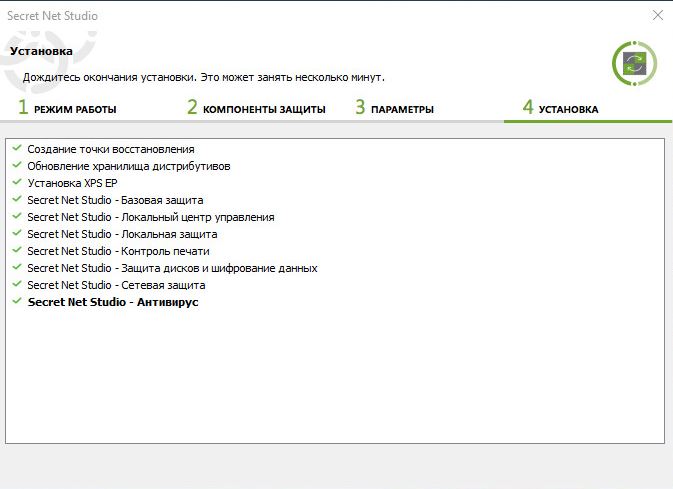

Начнется процесс установки защитных подсистем в соответствии с заданными параметрами.

На экране появится завершающий диалог со сведениями о выполненных операциях и предложением перезагрузить компьютер.

- Проверьте состав подключенных к компьютеру устройств. Если подключены устройства, которые в дальнейшем должны быть запрещены к использованию, — отключите их.

Внимание!

При первой загрузке компьютера после установки клиентского ПО текущая аппаратная конфигурация автоматически принимается в качестве эталонной. Поэтому до перезагрузки необходимо отключить те устройства, которые должны быть запрещены к использованию на данном компьютере.

- Перезагрузите компьютер и дождитесь загрузки системы.

Настройка программного обеспечение системы Secret Net Studio будет организованна согласно требованиям, к настройкам политик безопасности, приведенной в таблице 1.

К группе локальной защиты относятся подсистемы, реализующие применение

- следующих механизмов защиты:

- контроль устройств;

- контроль печати;

- замкнутая программная среда;

- полномочное управление доступом;

- дискреционное управление доступом к ресурсам файловой системы;

- затирание данных;

- защита информации на локальных дисках;

- шифрование данных в криптоконтейнерах.

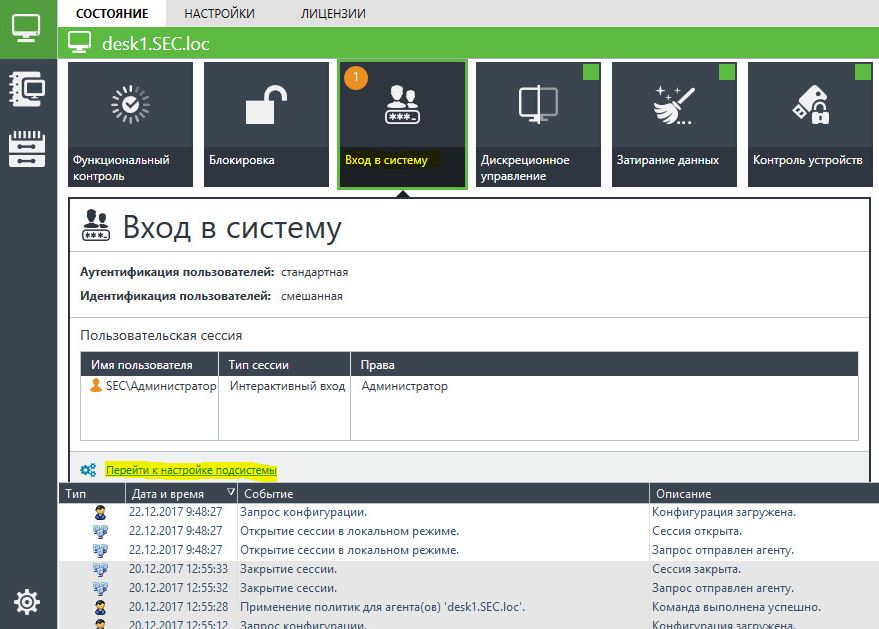

Все настройки Secret Net Studio производятся в локальном центре управления (Пуск -> Код Безопасности -> Локальный центр управления). Локальный центр управления – это плиточная панель настроек.

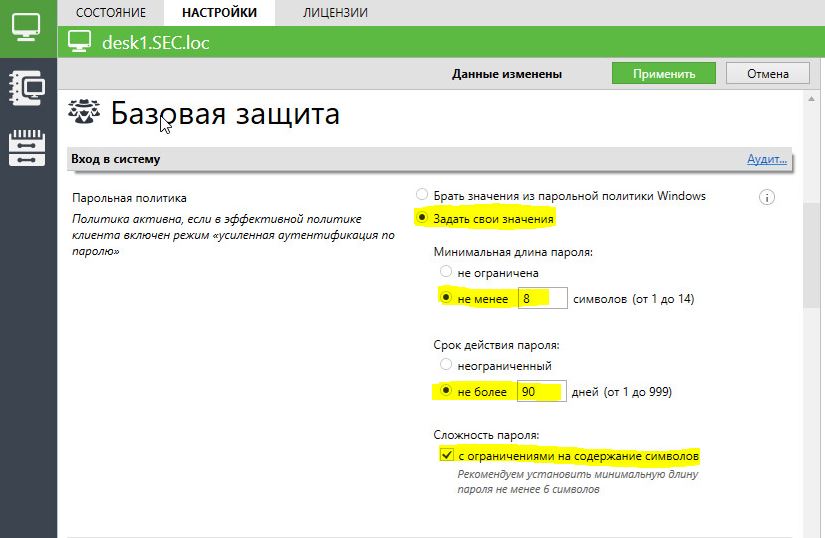

Настройки параметров парольной политики:

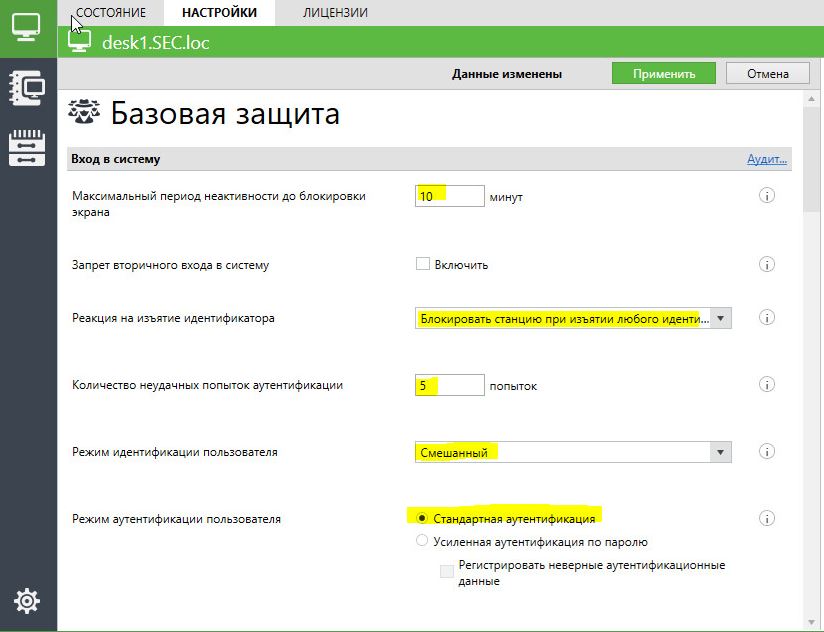

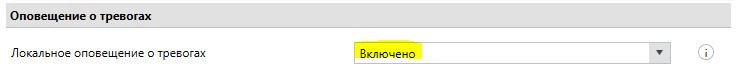

Параметры блокировок и реакции на извлечение идентификатора:

После внесения изменений нажмите кнопку применить:

На данном этапе базовая настройка программного обеспечения системы защиты информации Secret Net Studio закончена. В следующем материале будет рассмотрена сетевая установка Secret Net Studio, средствами сервера безопасности и расширенная настройка политик безопасности.

Читайте также: