Как убрать двойную аутентификацию в тор браузере

Браузер Тор славится на весь Интернет наиболее проработанной системой обхода провайдерских блокировок, зачаровывает вашу машину на «Невидимость» 999 уровня. Но как бы разработчики ни старались, их детищу все еще нужна пользовательская наладка. Сегодня мы поговорим о том, как настроить Tor Browser для полной анонимности. В процессе повествования рассмотрим несколько важных шагов для достижения желаемого.

Инструкция

Начнем с того, что полная анонимность в Сети вам не нужна, если вы хотите использовать Тор для посещения заблокированных площадок или смены IP-адреса.

Представленный ниже материал поможет тем, кто беспокоится за сохранность персональной информации, не хочет, чтобы силовые структуры «шерстили» его перемещения в Сети. Если вы видите себя во втором случае, тогда милости просим.

Не будем тянуть кота за причинное место и сразу приступим к теме нашей статьи.

Настройка NoScript

Мы сознательно опускаем подготовительный этап, который состоит из запуска exe-файла нашего браузера и ожидания его соединения с Интернет-соединением.

Поэтому начинаем пошаговую инструкцию с главной страницы Тора:

Сохранения вступают в силу тут же, и на этом настройку плагина NoScript можно считать оконченной. Двигаемся дальше!

Скрытые параметры

Звучит секретно и любопытно, не правда ли? На деле нам предстоит внести несколько изменений в работу самого браузера. Для этого уже есть пошаговая инструкция, представленная ниже:

А для network.cookie.cookieBehavior установите значение 1.

Советы на будущее

Ниже представлены несколько советов, которые помогут правильно пользоваться Тором после его настройки:

- Откажитесь от использования каких-либо сторонних расширений

- Всегда держите плагин NoScript в активном состоянии.

- Не используйте свои логин и пароль для входа в популярные социальные сети, где есть какая-то информация о вас.

- Обязательно проверяйте файлы, скачанные в Deep Web, на наличие вирусов.

Эти несколько советов обезопасят конфиденциальную информацию от утечек, снизят вероятность поднять историю ваших переходов.

Подведем итоги

Настройка браузера Тор для анонимности – это только первый шаг в сохранении приватности в Сети. Также пользователю необходимо самостоятельно следить за своими интернет-привычками. Подробности об этом вы можете узнать здесь.

Почему интернет не безопасен?

Когда пользователь заходит на сайт или ищет информацию через стандартные браузеры (Google Chrome, Firefox и другие) без дополнительных средств, запрос сначала направляется провайдеру, который раздаёт интернет. Провайдер подчиняется законам страны, поэтому заблокированные правительством сайты не открываются через обычные браузеры. То есть, запрос поступает провайдеру, а он обязан отказать пользователю в доступе на запрещённый ресурс.

Но главная опасность в другом: интернет и анонимность постепенно перестают быть синонимами. Серверы по всей стране значительно расширились, чтобы соответствовать требованиям по хранению персональных данных пользователей, как этого требует Федеральный закон №242 от 21 июля 2014 года (вступил в силу в 2016 году, текст закона по ссылке). Это значит, что вся информация о наших действиях в интернете хранится у провайдера в течение года. Органам даже не требуется решение суда, чтобы оперативно получить эти данные от провайдера.

Трафик от мессенджеров (WhatsApp, Viber, Telegram и другие) также хранится у провайдеров. Однако переписка в них зашифрована, и предполагается, что прочитать её не могут те, кому не положено. В связи с этим уже стало понятно, какие из них готовы выдавать своих пользователей, а какие нет. Некоторые мессенджеры небезопасны с этой точки зрения.

VPN

Верная помощь для доступа к заблокированным сайтам и защита передаваемой информации при подключении к интернету.

ВПН-сервер — это бесплатный (за счёт рекламы) или платный сервис, который за 100-500 рублей в месяц даёт вам подключаться к интернету через него.

Во-первых, провайдер не видит, куда вы ходите в интернете, потому что теперь ваш компьютер не обращается к сайтам напрямую, но просит это делать ВПН-сервер. Поэтому вы имеете доступ к сайтам, заблокированным провайдером (торрент-трекеры, бесплатные книги, "экстремистские материалы", информация о веществах).

Во-вторых, всё, что вы передаёте ВПН-серверу (и всё, что он приносит вам из интернета) — зашифровано, поэтому никто посередине цепочки не может прочитать: что вы пишете, читаете, куда заходите, что скачиваете, ваши логины / пароли и данные банковских карт — теперь это может увидеть только тот, от кого / кому это было отправлено (сайт, где вы сидите) и сам ВПН-сервис.

Под VPN ваши данные и реальное местоположение скрыты надёжно, однако есть угрозы: 1) сам ВПН-сервис (может читать ваши данные и знает кто вы) и 2) хакер, подключившийся к соединению где-то между вами и сайтом, который вы посещаете, может делать вид, что он и есть этот сайт.

По пункту №1: Не пользуйтесь ВПН, находящимся в РФ. Лучше — ВПН из стран вроде Панамы, Коста-Рики, Белиза.

По пункту №2: Просто обращайте внимание на предупреждение браузера про устаревший / несоответсвующий / отсутсвующий сертификат — это может означать, что вместо сайта с вами "общается" злоумышленник.

Не используйте ВПН с протоколом PPTP (он уязвим к хакерским атакам), ваш выбор — OpenVPN или L2TP/IPSec. Чтобы начать, забейте в поиске "купить впн".

Подробная инструкция по подключению ВПН и правильному использованию: Windows Android iOS Mac OSX на роутере

Tor Browser

Это специальный браузер, который для использования нужно лишь скачать. Он тоже обеспечивает как вашу анонимность (нельзя связать вашу деятельность в сети и реальный компьютер), а также шифрует данные — но есть отличия.

Трафик тоже шифруется и идёт в сеть не через один промежуточный сервер, а через три. Провайдер и первый узел (сервер) знают лишь, что с вашего IP-адреса используют ТОР, и больше ничего. Второй узел вообще ничего не знает, а вот третий (на выходе из сети ТОР) знает, на какой сайт заходите и что там делаете (пароли, что пишете и смотрите и т.п.) — и сам сайт тоже знает, но они не знают, кто вы такой.

Преимущество по сравнению с ВПН — вашу анонимность раскрыть сложнее, а вот украсть личные данные (что смотрите и пишете, пароли и пр.) — легче. Владельцы ВПН знают и кто вы, и что делаете, а выходные узлы ТОР, провайдер в регионе того узла и нужный вам сайт — только что делаете. Т.е. в сравнении с ВПН, больше людей могут смотреть то, что вы отправляете нужному сайту, а он шлёт вам: выходной узел ТОР или провайдер в его стране могут оказаться недобросовестными — они могут использовать ваши логины / пароли, например (узлы ТОР в этом смысле надёжнее провайдеров — создатели ТОРа постоянно инспектируют их).

Кстати, ваш местный провайдер не знает, что вы делаете, но знает, что вы используете ТОР — и может пытаться заблокировать его работу.

[Как обойти блокировку ТОР: Tor Browser iOS]

2FA и PGP

Об этих способах защиты у нас есть отдельные статьи, поэтому остановимся на них совсем кратко.

2FA (двухфакторная аутентификация) — дополнение к вашему паролю для входа на ресурс, поддерживается многих сайтах, в том числе на Гидре.

По сути вам надо ввести помимо капчи, логина и пароля актуальный код, который постоянно обновляется в специальном приложении на смартфоне или планшете. Это позволяет защитить аккаунт двойным способом: даже если кто-то уведёт ваши данные, он не сможет авторизоваться без доступа к вашему телефону/планшету. Из минусов — в случае кражи/потери устройства, восстановить доступ к аккаунту будет невозможно. Однако есть при этом у вас в аккаунте указан публичный PGP-ключ, восстановить доступ получится с его помощью.

Двухфакторная аутентификация может быть не только в виде дополнительного кода, но также в виде ключа PGP (можно выбрать оба способа сразу или только один из них). Принцип работы PGP-ключа рассказан в статьях Дополнительная безопасность при общении и Безопасность: как пользоваться PGP-ключом.

Важно напомнить, что указанный вами на Гидре в личном кабинете публичный ключ pgp невозможно поменять! Поэтому не теряйте пароль от приложения gpg4usb, ведь тогда в случае 2FA с помощью PGP вы не сможете восстановить доступ к аккаунту. Это сделано для нашей безопасности, чтобы никто не смог обманом получить данные.

Безопасность — достижима. VPN и TOR не идеальны, но усилия, нужные для вычисления пользователя довольно велики, и если вы — не очень интересная личность, их вполне достаточно.

Злоумышленник может обойти двухфакторную аутентификацию (2ФА) на сервисах Google, сбросить пользовательский пароль и получить полный контроль над аккаунтом, просто заполучив т.н. пароль приложения — ПП (ASP — Application-Specific Passwords).

(При всём уважении к рекламной компании Google «Good to Know»)

Злоупотребление паролями приложений Google

2ФА Google предоставляет материал для исследования различных проблем, непременно возникающих в настолько масштабных системах надежной аутентификации.

Чтобы сделать подобную аутентификацию возможной для всех пользователей (и безболезненно интегрировать её в уже существующую экосистему), инженерам Google пришлось пойти на некоторые компромиссы. Такие, например, как пароли приложений.

Несколько месяцев назад мы нашли способ использовать ПП для получения полного контроля над google аккаунтом, полностью обойдя 2ФА. Мы рассказали о нашей находке службе безопасности Google и недавно получили от них ответ, что они предприняли некоторые шаги для нейтрализации наиболее серьезных угроз из тех, что мы обнаружили. И так, вот что мы нашли:

Пароли приложений

Как только вы включите 2ФА, Google попросит вас создать отдельный пароль для каждого приложения, что вы используете (отсюда и название «пароль приложения»), который не поддерживает 2ФА. Этот пароль Вы используете вместо своего основного. Выражаясь конкретнее, вы создаёте ПП для большинства приложений, которые не используют логин из web-формы: e-mail клиенты, использующие IMAP и SMTP (Apple Mail, Thunderbird, и т.п.); XMPP чат-клиенты (Adium, Pidgin и т.п.), а так же различные календари, синхронизирующиеся с помощью CalDAV (iCal, etc.).

Даже некоторые софт от Google вынуждает вас использовать ПП — например, чтобы включить синхронизацию в Chrome или настроить свой аккаунт на Android устройстве. Совсем недавно эти клиенты в большинстве своём перешли на авторизацию через OAuth. В такой модели, когда вы впервые логинитесь на своём новом устройстве или в приложении, вы получаете запрос на авторизацию в web-форме, которая использует 2ФА. После успешной авторизации, сервер возвращает токен с ограниченным доступом, который в дальнейшем используется для аутентификации вашего устройства/приложения.

На самом деле, OAuth токены и ПП очень сильно похожи — в конечном итоге всё заканчивается созданием уникального авторизационного токена для каждого устройства/приложения, которое вы привязываете к вашему google аккаунту. Кроме того, каждый отдельный токен может быть отозван, без ущерба для остальных: если вы потеряли ваш смартфон, вы можете быть уверены, что никто не сможет получить доступ к вашему почтовому ящику, не имея пароля.

И так, основные отличия между OAuth токенами и ПП следующие:

- OAuth токены создаются автоматически, в то время как ПП нужно создавать вручную. Вам нужно пойти в настройки google аккаунта чтобы его создать, а затем скопировать в приложение.

- OAuth токены предоставляют более гибкую модель авторизации и могут быть использованы для ограничения доступа только к определенным данным или сервисам в вашем аккаунте. С другой стороны, пароли приложений, если уж быть совсем точным, не совсем ТОЛЬКО для приложений!

«Другая слабость ПП в обманчивом впечатлении, что они предоставляют доступ к конкретному приложению, а не полномасштабный доступ к аккаунту»

Authentication at Scale из «IEEE S&P Magazine» vol. 11, no. 1

Получается, ПП могут гораздо, гораздо больше, чем простое получение доступа к вашей почте. На самом деле, они могут быть использованы для аутентификации на большинстве сервисах Google в обход 2ФА!

Авто-логин в Chrome

В последних версиях Android и ChromeOs Google включил в свои браузеры механизм авто-логина в google аккаунты. После того, как вы свяжите ваше устройство с аккаунтом, браузер будет использовать уже существующую авторизацию и перестанет запрашивать её через web-форму. (Есть даже экспериментальная поддержка этой функциональности в десктопной версии Chrome, вы может включить её, открыв «chrome://flags/.»).

До недавнего времени, этот механизм работал даже для самой важной части google аккаунта — странице настроек. Она включает в себя страницу восстановления пароля, на которой возможно добавление и редактирование e-mail адреса и телефонных номеров, на которые вам будет отослана информация, необходимая для сброса пароля. Короче говоря, если вы сможете получить доступ к этой странице — вы сможете отобрать аккаунт у его законного владельца.

Технические детали

В своём отличном блоге Android Explorations Николай Еленков опубликовал обширное исследование механизма авто-логина в Android. Оно стало отличной отправной точкой, но всё не содержала всю необходимую нам информацию. Мы захотели узнать, как можно использовать этот механизм, не имея Android устройства или Хромбука.

Чтобы сделать это, мы установили перехватывающий прокси, чтобы следить за траффиком между эмулятором Android и серверами Google. Во время добавления google аккаунта, мы увидели следующий запрос:

Ответ, помимо всего прочего, содержал следующее:

Несмотря на то, что урл и некоторые параметры не документированы, это очень напоминает Google ClientLogin API. Чтобы воссоздать такой запрос самим, нам нужно было понять, что за значения нужно передавать в параметрах «EncryptedPasswd» и «androidId». Со вторым всё оказалось просто — это тот самый параметр «ANDROID_ID», упоминаемый в Android API Docs — случайно сгенерированный 64-битное значение, которое предназначено для однозначной идентификации устройства Android.

Другой пост Еленкова вселил нас надежду, что «EncryptedPasswd» может быть нашем ПП, зашифрованным публичным 1024-битным RSA ключём, который включён в Android платформу. «EncryptedPasswd» являлся бинарными данными(закодированными base64) длинной 130 байт, так что вполне возможно, что так оно и есть. Однако, прежде чем двигаться дальше, мы решили попробовать заменить этот параметр параметром «Passwd» (не зашифрованный пароль) из документации и установить ему значение — наш ПП:

Продолжая наблюдать за трафиком, мы заметили 2 различных процесса, относящихся к авто-логину в браузере. Тот, что попроще, был очередным клиентским запросом на логин, но использовал наш токен:

Этот запрос возвращал тело ответа, а так же следующую строчку:

Из этого запроса мы установили, что форматом для параметра «service» является weblogin:continue=url_encode(destination_url). Мы решили попытаться указать этот параметр для нашего изначального запроса с ПП вместо токена (вместо того, чтобы пытаться понять происхождение непонятного параметра «client_sig»):

И получили ответ, полностью повторяющий предыдущий:

Ключевым параметром здесь является «MergeSession». Если вы откроете этот урл в неавторизованном браузере после того, как выполните запрос (это нужно сделать очень быстро), вы будете немедленно залогинены в аккаунт!

Фикс Google

Как было замечено ранее, этот способ работает даже для самой критичного раздела google аккаунта — настроек. Атакующий может предпринять рад действий, используя ПП жертвы:

Насколько всё было плохо?

Мы считаем, что это большая дыра в системе аутентификации, если пользователь имеет некую форму для ввода пароля, которая позволит получить доступ к полному контролю над аккаунтом. Но несмотря на это, мы всё же согласны, что даже до того, как Google выкатил свой фикс, включить 2ФА на своём аккаунте гораздо лучше, чем не делать этого.

В наши дни, злоумышленник всё ещё имеет в своём арсенале набор методов для получения контроля над аккаунтом. Например:

- Создание фишингового сайта, с целью заставить пользователя отдать свой пароль.

- Использование того факта, что пользователи часто используют один и тот же пароль на различных сайтах. Взломав базу с паролями одного слабозащищенного сайта, злоумышленник может попытаться получить доступ к аккаунтам на других сайтах.

Несмотря на это, даже с ПП, 2ФА Google может сгладить оба этих типа атак, даже если пользователи продолжают делать глупые вещи. ПП генерируются Google и не предполагают запоминание пользователем, т.о. маловероятно, что он использует точно такой же пароль на другом сайте. Если даже злоумышленник создаст фишинговый сайт и выманит ПП, его шансы на успех будут значительно (возможно, на порядки) ниже, чем с обычным паролем.

Тем не менее, повсеместное использование ПП всё же несёт в себе потенциальную опасность. Если злоумышленник сможет заставить установить вредоносное ПО, оно сможет найти и извлечь ПП где-нибудь в пользовательской системе (например, популярный чат-клиент Pidgin хранит пароли в открытом виде в XML файле). Кроме того, «толстоклиентские» приложения, основной пользователь ПП, частенько подвержены довольно известной проблеме слабой проверки SSL сертификата, что потенциально позволяет украсть ПП с помощью MiM-атаки.

Фикс Google значительно помогает в данной ситуации. Несмотря на то, что ПП всё ещё могут нанести значительный вред пользователю, он сможет сохранить контроль над своим аккаунтом и возможность отозвать ПП, если вдруг что-то пойдет не так. Тем не менее, мы твердо верим в принцип минимальных привилегий и хотели бы видеть дальнейшие шаги Google, направленные на ограничение привилегий отдельных ПП.

Каким же образом снять двухфакторную аутентификацию, если у вас по какой-то причине нет доступа к мобильному телефону? В большинстве случаев это невозможно, но можно заранее подготовиться к вероятному отсутствию смартфона под рукой. Рассмотрим в этой статье способы для разных популярных сервисов.

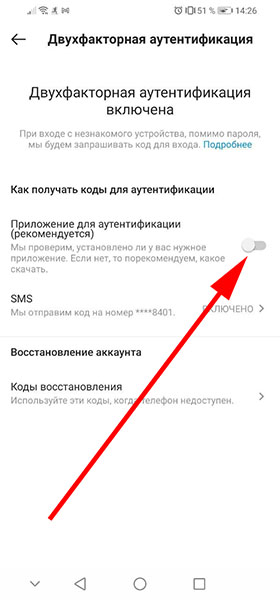

Каким образом обойти двухфакторную авторизацию в Instagram

Для того, чтобы войти в аккаунт Instsgram, необходимо иметь в своём распоряжении секретные коды . Эти секретные коды можно получить уже в авторизованном профиле. Поэтому, если есть вероятность, что вы окажетесь без доступа к смартфону для прохождения двухэтапной авторизации, следует заранее куда-либо в надёжное место сохранить эти коды.

Чтобы получить секретные коды, следует сделать следующее:

Бывают такие ситуации, что доступ к смартфону есть, но СМС получить на него нет возможности, например, если вы находитесь за границей, а роуминг не подключили или потеряли SIM-карту. В этом случае вы можете облегчить себе жизнь и включить дополнительную защиту с помощью приложения.

В этом случаем вам не нужно будет получать СМС. Достаточно будет иметь смартфон с доступом в интернет и с помощью приложения пройти двухфакторную аутентификацию в Instagram.

Если же вы не можете получить СМС, не можете воспользоваться приложением и не сохранили секретные коды, то доступ к профилю будет не возможен, к сожалению.

Способ снять защиту в ВК, если нет доступа к мобильному телефону

Аналогичная система действует и в социальной сети ВКонтакте. Есть возможность войти с помощью СМС на телефон, специального приложения и секретных кодов. Таким образом при включении двойной авторизации рекомендуется также использовать и ещё один дополнительный способ для снятия двойной защиты, который можно будет использовать на случай потери смартфона. И это нужно сделать заранее.

Давайте рассмотрим это, если у вас нет доступа к вашему телефону:

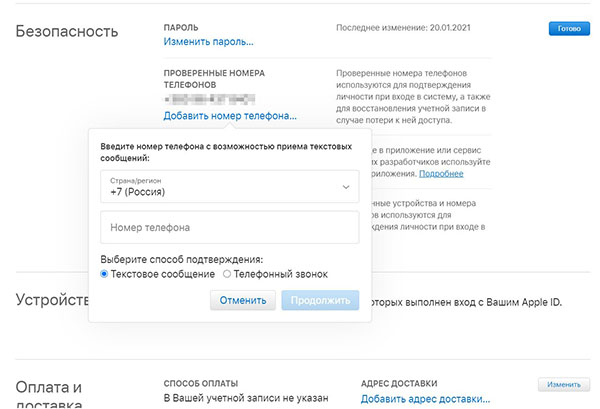

Обход двухфакторной аутентификации в Apple

В Apple ID двухфакторная авторизация включается по умолчанию сразу же после регистрации, и отключить её нельзя совсем. Более того, аутентификация в этом случае возможна исключительно по СМС на привязанный номер телефона и никаких секретных кодов и приложений здесь нет.

И укажите новый номер. Его необходимо будет подтвердить с помощью СМС или звонка.

Если, всё-таки, вы не можете войти в ваш аккаунт Apple ID из-за того, что нет возможности пройти двухфакторную авторизацию, то вам следует обратиться за помощью в поддержку Apple.

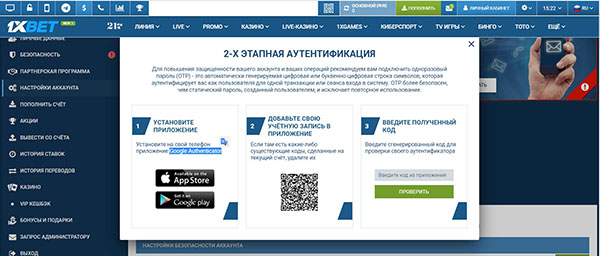

Сброс защиты при входе в аккаунт 1xbet, если нет доступа к смартфону

В 1xbet двойная аутентификация возможна только по приложению Google Authenticator . Не предусмотрен вход с помощью СМС или секретных одноразовых входов.

Даже если вы окажетесь заграницей вне зоны вашей сети, вы сможете войти в свой аккаунт при условии, что смартфон есть у вас и он подключен к интернету. Если же смартфон будет внезапно утерян вместе с приложением входа, то обойти защиту не получится, к сожалению. Здесь следует обратиться за помощью в поддержку сервиса.

Деактивация двойной авторизацию в Faceit

В Faceit есть возможность войти с помощью приложения Google Authenticator либо по секретным кодам. Очевидно, если доступа к смартфону нет совсем, то использовать Google Authenticator не получится вообще. Он пригоден в случае наличия смартфона и доступа к интернету.

Поэтому, чтобы гарантированно не потерять доступ к своему аккаунту Faceit без доступа к телефону, нужно заранее сохранить себе секретные коды.

Чтобы их увидеть, нужно войти в свой профиль и сделать следующее:

Импорт из Google Authenticator без доступа к мобильному устройству

Большинство сервисов, что были рассмотрены выше, и многие другие позволяют пройти двухэтапную аутентификацию с помощью приложения Google Authenticator. Это приложение позволяет импортировать данные. Поэтому, если вы меняете смартфон запланировано, вы можете переместить данные из Google Authenticator старого устройства на новое.

Для этого следует сделать следующее:

Читайте также: