Как обмануть сканер отпечатков пальцев

Сканеры отпечатков пальцев являются хорошей линией защиты от хакеров, но отнюдь не непроницаемы. В ответ на появление устройств, поддерживающих сканеры отпечатков пальцев, хакеры совершенствуют свои методы взлома.

Вот несколько способов, которыми хакеры могут взломать сканер отпечатков пальцев.

1. Использование Masterprints

Так же, как у физических замков есть мастер-ключи, которые могут разблокировать что угодно, у сканеров отпечатков пальцев есть так называемые «отпечатки пальцев». Это отпечатки пальцев, выполненные на заказ, которые содержат все стандартные функции, которые есть у всех на пальцах.

Хакеры могут использовать мастер-отпечатки для проникновения на устройства, использующие сканирование по подпарам. В то время как правильные сканеры будут блокировать мастер-отпечаток, менее мощный сканер, обнаруженный в мобильном телефоне, может быть не столь строгим с его проверками. Таким образом, мастер-отпечаток является эффективным способом для хакера получить доступ к устройствам, которые не бдительны при сканировании.

Как избежать этой атаки

2. Сбор незащищенных изображений

Кредит изображения: tarik_vision / DepositPhotos

Если хакер захватывает ваше изображение отпечатка пальца, он держит ключ к проникновению в ваши сканеры. Люди могут изменить пароль, но отпечаток пальца остается неизменным на всю жизнь. Это постоянство делает их ценным инструментом для хакеров, которые хотят пройти мимо сканера отпечатков пальцев.

Если вы не очень известный или влиятельный, вряд ли хакер запылит все, к чему вы прикоснулись, чтобы получить отпечатки. Скорее всего, хакер нацелится на ваши устройства или сканеры в надежде, что он содержит ваши необработанные данные отпечатков пальцев.

Чтобы сканер мог вас идентифицировать, ему нужно базовое изображение вашего отпечатка пальца. Во время настройки вы предоставляете отпечаток на сканер, и он сохраняет его изображение в своей памяти. Затем он вызывает это изображение каждый раз, когда вы используете сканер, чтобы убедиться, что отсканированный палец совпадает с тем, который вы указали во время настройки.

К сожалению, некоторые устройства или сканеры сохраняют это изображение без шифрования. Если хакер получает доступ к хранилищу, он может легко захватить изображение и собрать данные вашего отпечатка пальца.

Как избежать этой атаки

Чтобы избежать атак такого рода, необходимо учитывать безопасность используемого вами устройства. Хорошо сделанный сканер отпечатков пальцев должен зашифровать файл изображения, чтобы любопытные глаза не могли получить ваши биометрические данные.

Дважды проверьте сканер отпечатков пальцев, чтобы убедиться, что он правильно хранит изображения отпечатков пальцев. Если вы обнаружите, что ваше устройство не решает безопасно сохранить изображение отпечатка пальца, вам следует немедленно прекратить его использование. Вам также следует изучить возможность удаления файла изображения, чтобы хакеры не могли скопировать его для себя.

3. Использование поддельных отпечатков пальцев

Если хакер не может получить незащищенное изображение, он может вместо этого создать отпечаток пальца. Этот трюк включает в себя получение отпечатков цели и воссоздание их, чтобы обойти сканер.

Вероятно, вы не увидите, как хакеры будут преследовать представителей общественности этим методом, но стоит иметь в виду, что вы занимаетесь управленческой или правительственной должностью. Несколько лет назад The Guardian сообщила о том, как хакеру удалось воссоздать отпечаток пальца министра обороны Германии!

Существует множество способов, которыми хакер может превратить собранный отпечаток пальца в физическое развлечение. Они могут создать восковую или деревянную копию руки или распечатать ее на специальной бумаге и серебряных проводящих чернилах и использовать ее на сканере.

Как избежать этой атаки

К сожалению, это одна атака, которую вы не можете избежать напрямую. Если хакер намеревается взломать ваш сканер отпечатков пальцев, и им удастся завладеть вашим отпечатком пальца, вы ничего не сможете сделать, чтобы помешать им сделать его модель.

Ключ к победе над этой атакой заключается в том, чтобы в первую очередь остановить получение отпечатков пальцев. Мы не рекомендуем вам все время носить перчатки как преступник, но хорошо знать, что ваши отпечатки пальцев могут попасть в глаза общественности. Мы видели много утечек конфиденциальной информации из базы данных.

560 миллионов старых паролей просочились в онлайн

560 миллионов старых паролей просочились в онлайн

Возможно, пришло время снова сменить ваши пароли. Потому что огромная база данных с 560 миллионами учетных данных была найдена в сети, ожидая, когда ее обнаружат новые люди.

Прочитайте больше

в последнее время, так что стоит задуматься.

Удостоверьтесь, что вы предоставляете свои данные отпечатков пальцев только доверенным устройствам и службам. Если менее звездная служба страдает от взлома базы данных, и они не зашифровали свои изображения отпечатков пальцев, это позволило бы хакерам связать ваше имя с вашим отпечатком и поставить под угрозу ваши сканеры.

4. Использование уязвимостей программного обеспечения

Некоторые менеджеры паролей используют сканирование отпечатков пальцев для идентификации пользователя. Хотя это удобно для защиты ваших паролей, их эффективность зависит от того, насколько безопасна программа управления паролями. Если программа имеет неэффективную защиту от атак, хакеры могут использовать ее для обхода сканирования отпечатков пальцев.

Эта проблема похожа на повышение безопасности аэропорта. Они могут разместить металлоискатели, охранники и системы видеонаблюдения по всему фронту аэропорта. Однако, если есть давно забытая задняя дверь, куда люди могут проникнуть, вся эта дополнительная безопасность будет даром!

Недавно Gizmodo сообщил о недостатке устройств Lenovo, в котором у менеджера паролей, активированного по отпечатку пальца, был жестко запрограммированный пароль. Если хакер хочет получить доступ к диспетчеру паролей, он может обойти сканер отпечатков пальцев, используя жестко запрограммированный пароль, что делает сканер бесполезным!

Как избежать этой атаки

Таким образом, даже если вы используете только оборудование, изготовленное известными брендами, крайне важно постоянно обновлять программное обеспечение для обеспечения безопасности, чтобы устранить любые проблемы, обнаруженные впоследствии.

5. Повторное использование остаточных отпечатков пальцев

Кредит изображения: lucadp / DepositPhotos

Иногда хакеру не нужно выполнять какие-либо передовые методы, чтобы получить ваши отпечатки пальцев. Иногда они используют остатки, оставшиеся от предыдущего сканирования отпечатков пальцев, чтобы обойти защиту.

Вы оставляете отпечатки пальцев на объектах по мере их использования, и ваш сканер отпечатков пальцев не является исключением. Любые отпечатки, снятые со сканера, почти гарантированно будут теми же, что открывают его. Это как забыть ключ в замке после того, как вы открыли дверь.

Даже в этом случае хакеру может не понадобиться копировать отпечатки со сканера. Смартфоны обнаруживают отпечатки пальцев, излучая свет на палец, а затем записывают, как свет отражается от датчиков. Threatpost сообщил о том, как хакеры могут обмануть этот метод сканирования, чтобы получить остаточный отпечаток пальца.

Исследователь Ян Ю обманул сканер отпечатков пальцев смартфона, чтобы принять сканирование отпечатков пальцев путем размещения непрозрачной отражающей поверхности над сканером. Отражающая поверхность обманула сканер, заставив поверить, что оставшийся отпечаток был настоящим пальцем и дал ему доступ.

Как избежать этой атаки

Этот прост; протрите сканеры отпечатков пальцев! На сканере, естественно, есть отпечатки пальцев, поэтому очень важно, чтобы на нем не было отпечатков. Это не позволит хакерам использовать ваш сканер против вас.

Храните свои учетные данные в безопасности

Хотя сканеры отпечатков пальцев являются полезным инструментом, они далеко не непроницаемы! Если вы используете сканер отпечатков пальцев, обязательно выполняйте безопасные действия с ним. Ваш отпечаток пальца является ключом ко всем сканерам, которые вы используете, поэтому будьте очень осторожны с вашими биометрическими данными.

Хотите знать, когда кто-то пытается получить доступ к вашему телефону Android? Почему бы не попробовать приложение, которое записывает попытки разблокировки

3 лучших приложения для ловли шпионов, которые пытаются разблокировать ваш телефон

3 лучших приложения для ловли шпионов, которые пытаются разблокировать ваш телефон

Эти приложения для Android делают снимки, когда кто-то неправильно вводит ваш PIN-код. Поймай телефон, шпионы и воры с поличным!

Прочитайте больше

?

Речь о Touch ID, разумеется.

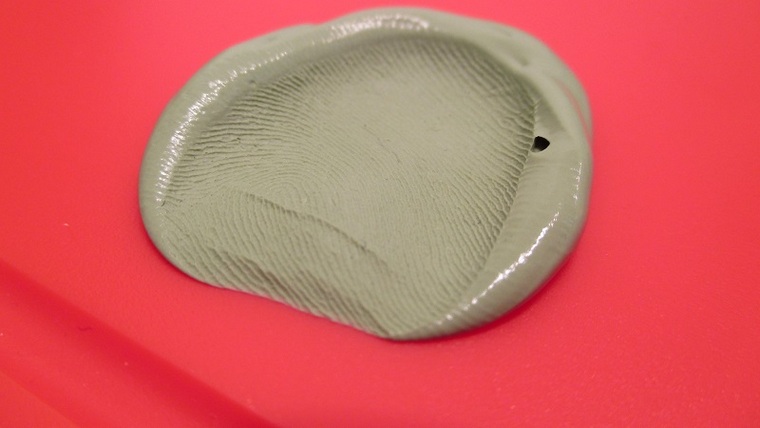

Эксперты по безопасности выяснили, что сканер отпечатков пальцев Touch ID можно запросто обмануть, используя обычный пластилин. В данном случае Play-Doh от Hasbro.

Свой способ сотрудники фирмы Vkansee показали публике Всемирного мобильного конгресса в Барселоне. Сначала с помощью обычной зубной пасты отпечаток сняли с пальца владельца смартфона и дали ему застыть.

Как видим, отпечаток вышел довольно четким. Потом к слепку прижали кусочек пластилина, перенеся на него отпечаток. Готово.

Потом экспериментаторы аккуратно прижали пластилин с отпечатком к сенсору iPhone. И далеко не с первой попытки, как на видео, но получилось. iPhone разблокировался.

К чему вдруг сотрудники Vkansee об этом?

Дело в том, что компания производит оптические сканеры отпечатков пальцев с разрешением 2000 точек на дюйм, вчетверо более точные, чем Touch ID (500 dpi) в iPhone, гипотетическую уязвимость которого Vkansee нам продемонстрировала. Просто хорошая возможность упомянуть о своей продукции между делом.

Конечно, далеко не всегда есть возможность снять отпечаток пальца владельца, чтобы вот так легко получить доступ к его iPhone. Хотя если разобраться, с обездвиженного тела запросто.

Владелец взломанного устройства отмечает, что для смартфонов Samsung этот фокус не работает, поскольку палец там прокатывается по сканеру. А это неизбежно повредит слепок. [TechInsider]

(1 голосов, общий рейтинг: 5.00 из 5)

Что это вообще такое?

Биометрия — это распознавание личности по физическим или поведенческим чертам. Отпечатки пальцев, сетчатка глаза, форма лица, голос и даже походка — все это биометрические параметры, которые можно использовать для идентификации личности.

Обыватель чаще видит биометрическое распознавание в кино, чем в реальной жизни. Но и в простых бытовых ситуациях с этими технологиями можно столкнуться. Например, Touch ID на iPhone — как раз биометрическое распознавание.

Подобный метод распознавания считается наиболее совершенным, так как идентификация ведется по уникальным маркерам, в теории присущим только лишь одному конкретному человеку и никому более. Пароль можно подобрать или подслушать, с ключа сделать копию, а вот отращивать точно такой же палец как у нужного человека, да с таким же узором на подушечке еще никто не научился.

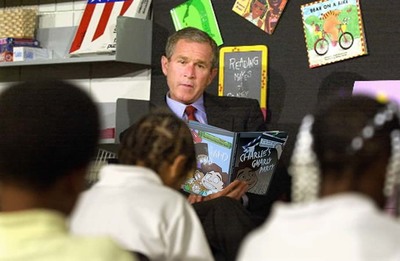

"В реальности такое представить тяжело — разве что во второсортном фильме, где важного человека зовут на утренник в детском саду и подсовывают ему пластилин, поиграть немного с детьми."

Странная статья, как-то однобоко написано, только про технологии от Apple, как будто биометрическую защиту телефонов других фирм взломать значительно сложнее. Например ничего не написано про встроенные в экран сканеры, которые вообще ломаются изображением отпечатка, без рельефа. Да и даже на те утверждения, которые есть в статье отсутствуют какие-то ссылки на примеры взлома.

алгоритм Face ID от Apple можно взломать при помощи все тех же контактных линз

А для чего там контактные линзы? Сканеры сетчатки встречал только в телефонах от Samsung. Тот же FaceID работает лично у меня даже в солнечных очках, значит скорее всего учитывает только рельеф и черты лица.

Хайпожорский пост. Эппл, эппл, как будто только у них системы распознавания, и именно у них они говно. Для абсолютного большинства пользователей этих мер предостаточно, ну а если уж ты большая важная шишка, то пользуйся своим паролем, тебя никто не лишает этой возможности.

Мда, боюсь что скоро изобретут микро иглу в кнопке home, которая будет брать анализ ДНК, и вот тут то будет посложнее обмануть.Вообще не вижу никакого смысла в распознавании отпечатков пальцев. Если кому сильно надо - скрутят, возьмут за руку и приложат.

Сенсор в телефоне - дешёвка. Сталкивался с реальным сканером по работе. Он распознавал живой ли палец. А именно - скорость "побеления" пальца при нажатии. Правда, если с мороза пришёл - хрен откроешь, пока руку не отогреешь.

Силикон, линзы. Можно и по старинке.

Это все здорово, конечно, но как я считаю, для обычного человека сканер пальца это суперзащита. Просто смотрите, для чего он нужен? Вот ты потерял телефон, его кто-то нашёл и все, никак он его не разблокирует, ведь телефон найдут и не будут знать чей палец то им копировать? А так это удобство, чтобы постоянно пароль не вводить, просто прикладываешь палец и разблокируешь свой телефон сразу, и пользуешься. В общем, к чему я веду? Любую систему можно взломать, есть только один нюанс, что даже самый крутой взломщик не будет тратить время на то, чтобы ломануть айфон среднестатистического человека, а не крутые взломщики, просто не смогут этого сделать и все. Похоже на заказуху какую-то, лишь бы айфон очернить

@Vipman84, а как насчёт голосовой идентификации?

На сегодняшний день существует масса вариантов доп защиты, например доступ можно миксовать из нескольких вариантов : палец, лицо, глаз, карточка, пин код и т.д. также есть и варианты принудительного прохода - вызов тревоги по заранее записанному сценарию, например приложить не тот палец-система пустит но выдаст тревогу. Например у нас на офисе установлена система доступа по распознаванию лица, очень удобно и точно работает с защитой от вышеописанных моментов, но ее конечно тоже можно "обмануть". Вобщем прогресс не стоит на месте и данные технологии развиваются невероятно быстро.

Самая устойчивая система. После пятой попытки думаешь, да ну его на хуй.

Херня, работал с системами, которые использовали емкостную защиту, и отрезанные пальцы не канали. Бедные тестировщики.

ЕМНИП, сенсор на самсунге (Galaxy S7, вроде) сожрал копию отпечатка, снятую скотчем со стакана.Любую систему можно обмануть. При чем в технологическом мире угнать пресловутый мерседес последнего поколения и системы защиты проще, чем ваз 2101, закрытую на ключ, и с блокировкой педали.

я пробовал сделать слепок отпечатка пальца из клея ПВА намазываешь его на палец он высыхает, сдираешь пленку с пальца и готово. но вот засада, сканер отказывается его принимать потому-что он не проводит ток как я понимаю. Если же вместе с этой пленкой приложить часть пальца чтобы ток по нему прошел и сканер провел сканирование, то естественно узор уже не совпадает.

сомневаюсь что пластилин или стоматологический силикон проводят ток. так что метод гавно.

"Пальцевую" уже взламывали то ли на Дискавери, то ли на ещё каком-то "научном" канале. Там пытались обмануть различные сканеры - движения, инфракрасные, и вот этот, который папиллярный узор сканирует. Победили все три. Сканер движения поддался простыне, которую растянули в плоский "щит" перед собой и медленно пронесли перед датчиком. Для инфракрасного понадобился теплоизоляционный пожарный костюм. А для "пальцевого" взяли скан самого пальца, наложили сверху прозрачную плёнку и просто обвели узоры чёрной ручкой.

«Белые хакеры» нашли сервис массовой разблокировки iPhone — он собирает пароли и «отвязывает» технику от iCloud

Программу для выманивания паролей создал неизвестный разработчик и продаёт её по $60. С помощью неё можно, например, самому разблокировать iPhone и другие устройства или продавать такие услуги. Среди тех, кто пользовался услугами разработчика, есть и московская компания, говорят хакеры.

Как только вводишь код, система автоматически отвязывает iCloud от устройства, объясняет он. Пользователь не стал вводить свои данные, а вместо этого решил найти злоумышленников.

Человек из Ганы дал контакты другого человека, который предлагает сервис для разблокировки устройств с помощью фишинга — эта программа стоит $60. Из переписки выяснилось, что среди его клиентов — три-четыре находятся в Москве. Сайт, на который пользователь изначально перешёл из SMS, принадлежит как раз одному из них — собеседнику удалось получить его контакт.

Как работает схема и сколько пострадавших

В итоге получается такая схема: создатель программы для создания фишингового сайта и кражи данных от iCloud продаёт доступ к нему по всему миру по $60. После этого покупатели или сами занимаются разблокировкой устройств, или создают сайты с услугами по разблокировке и продают их тем, кто занимается скупкой или кражей заблокированных устройств.

По словам Link, по миру может быть около 300 таких фейковых страниц, которые были созданы с помощью сервиса. По его прикидкам, пострадавших может быть больше 10 тысяч.

По его словам, после нескольких писем там всё-таки обещали провести проверку. Но какой-то дополнительной информацией компания делиться не будет, поскольку под программу bug bounty информация не попадает, добавил хакер.

Что делать при потере устройства

На сайте Apple сказано, что при потере устройства его можно удалённо заблокировать, чтобы помешать перепродать. Для активации понадобится Apple ID и пароль.

Также можно перевести устройство в режим пропажи: он активирует отслеживание геопозиции, отправляет уведомление при включении и устанавливает код-пароль. В этом режиме пользователь может указать свои контакты, чтобы нашедший смог с ним связаться. Но это не защитит от фишинга. По словам Link, при потере iPhone или любого другого устройства нужно обращаться в полицию.

Сканеры отпечатков пальцев давно стали нормой для современных смартфонов. Что и говорить, если даже бюджетники с ценой менее 100 долларов сегодня имеют и дактилоскоп, и даже NFC-модуль, который позволяет использовать их в качестве платёжных инструментов. Однако такая распространённость привела к тому, что многие производители начали считать технологию распознавания отпечатков вчерашним днём и попытались либо заменить её вовсе, как Apple, либо усовершенствовать, встроив прямо в дисплей, как китайские производители. Угадайте, кто оказался прав?

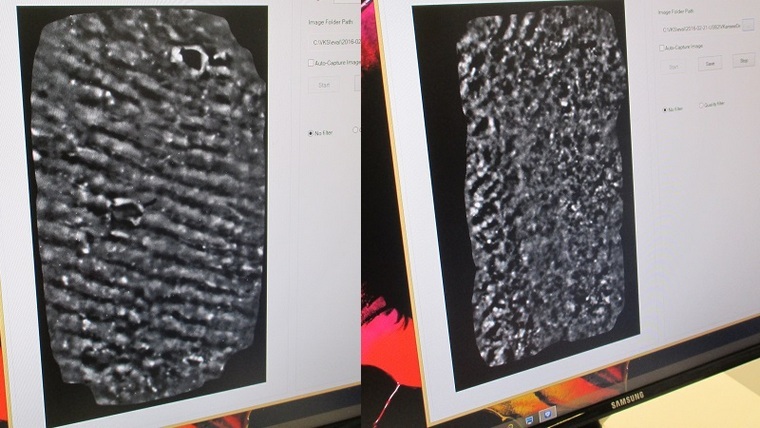

Наверное, все, кто смотрел «Сокровище нации» с Николасом Кейджем в главной роли, помнят, как просто его герой завладел отпечатком пальца сотрудницы национального архива. Для этого ему понадобился бокал, к которому она прикасалась, и скотч, на который был перенесён рисунок. Само собой, эти манипуляции – всего лишь плод фантазии сценаристов, и сделать что-то подобное в реальной жизни невозможно. По крайней мере, было невозможно раньше, но эксперты китайской компании Tencent, специализирующейся на исследованиях в области кибербезопасности, сумели повторить этот трюк, даже более технологичным способом.

Как взломать сканер отпечатков

Взломать сканер отпечатков пальцев возможно. Это стоит всего 140 долларов

Чен Ю, руководитель отдела X-Lab, который занимался изучением способов обхода защитных механизмов дактилоскопических сенсоров, рассказал о том, что ему и его коллегам удалось сфотографировать на смартфон отпечаток пальца, оставленный на стакане, который после специальной обработки удалось материализовать. Умельцы не уточняют, как именно им удалось получить физическое воплощение отпечатка, но уточняют, что потратили на это 140 долларов и 20 минут чистого времени. Скорее всего, для этого они воспользовались 3D-принтером, как тот энтузиаст, которому удалось аналогичным образом обойти блокировку Galaxy S10.

По словам Ю, отпечаток, который им удалось получить, позволил снять блокировку с трёх смартфонов и ещё двух неназванных устройств, защищённых дактилоскопическим сенсором. Что интересно, уточнил эксперт, взломать удалось не только ультразвуковой сканер, встроенный в экран, но и физические, которые размещены на корпусе смартфонов. Это значит, что в теории интеграция сканера с дисплеем не делает его ни менее надёжным, ни более защищённым. В отличие от технологии распознавания лиц.

Что проще взломать: Touch ID или Face ID

Как ни странно, обойти таким же способом защиту, которую обеспечивают аппаратные датчики распознавания лиц, если не невозможно, то куда как сложнее. Известно, что тайваньской компании Bkav удавалось обмануть интерфейс Face ID в iPhone X, воспользовавшись трёхмерной маской условного владельца, напечатанной на 3D-принтере. Они смогли даже сымитировать открытость глаз, раскрасив их масляной краской и таким образом подтвердив, что взломать Face ID вполне реально.

Другое дело, что для того, чтобы напечатать маску человека на 3D-принтере, недостаточно будет просто сфотографировать его лицо на смартфон. Экспертам Bkav, чтобы добиться максимальной схожести, пришлось задействовать несколько профессиональных камер, которые делали несколько последовательных снимков с разных ракурсов. Затем эти фотографии совместили в специальном редакторе на компьютере и только после этого отдали в печать. Само собой, что повторить то же самое будет сложно не только с технической точки зрения, но и с материальной.

Читайте также: